O que pode ser dito sobre essa infecção

O ransomware conhecido como .Jenkins ransomware é classificado como muito prejudicial infecção, devido à quantidade de mal que pode fazer para o seu dispositivo. Se você nunca ouviu falar deste tipo de malware até agora, você está em uma surpresa. A codificação de dados de malware codifica arquivos usando fortes algoritmos de criptografia, e uma vez que é feito de executar o processo, você não poderá mais abri-los. É por isso ficheiro de encriptação de software mal-intencionado é acreditado para ser muito perigoso software malicioso, vendo como a infecção pode levar você a perder permanentemente seus arquivos.

Há também a opção de pagar o resgate, mas, por várias razões, que não seria a melhor escolha. Há inúmeros casos onde um utilitário de descriptografia não foi fornecida, mesmo depois de pagar o resgate. Seria ingênuo acreditar que os criminosos vão se sentir dependente de ajuda você a recuperar arquivos, quando eles não têm. Considere também que o dinheiro vá para o futuro criminal projetos. Você realmente quer apoiar o tipo de atividade criminosa que faz bilhões de dólares de prejuízo. Quanto mais as pessoas pagam, o mais rentável é impossível, atraindo, assim, mais bandidos que querem ganhar dinheiro fácil. Você pode encontrar-se neste tipo de situação novamente em algum momento no futuro, de modo a investir o pedido de dinheiro para a cópia de segurança deverá ser uma escolha mais sábia, pois você não precisar se preocupar em perder seus arquivos. Se você não tem backup antes da contaminação, eliminar .Jenkins ransomware vírus e proceder à recuperação de dados. Informações sobre mais comuns métodos de distribuição serão fornecidas no parágrafo seguinte, se você não tiver certeza sobre como a codificação do ficheiro de malware conseguiu infectar o seu computador.

Como evitar uma infecção de ransomware

Comumente, a codificação de dados de malware se espalha através de e-mails de spam, kits de exploração e de downloads maliciosos. Desde que há um monte de usuários que não são cuidadosos sobre como utilizar o seu e-mail ou a partir de onde baixar, ransomware distribuidores não precisa vir com mais elaborados métodos. Isso não significa que espalhadores de não utilizar mais métodos elaborados em tudo, no entanto. Bandidos não precisa colocar muito esforço, basta escrever um e-mail genérico que menos cuidado, as pessoas podem cair, adicionar o arquivo infectado para o e-mail e enviá-lo para centenas de usuários, que podem acreditar que o remetente é alguém confiável. Esses e-mails costumam mencionar dinheiro, porque, devido à sensibilidade do tema, os usuários são mais propensos a abri-los. É muito frequente que você vai ver grandes nomes de empresas como a Amazon, por exemplo, se a Amazon enviou um e-mail com um recibo de compra que o utilizador não fazer, se ele/ela não iria esperar para abrir o arquivo anexado. Quando você está lidando com e-mails, existem algumas coisas a olhar para fora, se você quiser proteger o seu computador. É muito importante que você certifique-se de que o remetente é confiável antes de abrir o anexo que enviamos. E se você não conhecê-los, verifique o endereço de e-mail para se certificar que corresponde a pessoa/empresa, endereço legítimo. Os e-mails também freqüentemente contêm erros de gramática, que tendem a ser bastante óbvio. Outra característica típica é a ausência de seu nome na saudação, se alguém cujo e-mail que você definitivamente deve abrir eram e-mails a você, que com certeza gostaria de saber o seu nome e usá-lo em vez de uma típica saudação, referindo-se a você como Cliente ou um Membro. Alguns dados, codificação de programas maliciosos podem utilizar também os pontos fracos dispositivos para infectar. Essas vulnerabilidades são, geralmente, encontrados pelos pesquisadores de malware, e quando os criadores de software descobrir sobre eles, eles lançam patches para repará-los, para que pessoas mal-intencionadas não pode explorá-los para distribuir seus programas maliciosos. No entanto, a julgar pela propagação de WannaCry, claramente, não é todo mundo corre para instalar essas atualizações. É crucial que você regularmente patch de seu software, porque se um ponto fraco é grave o suficiente, malware pode usá-lo para entrar. As atualizações podem instalar-se automaticamente, se você não quiser se incomode com eles o tempo todo.

O que você pode fazer sobre os ficheiros

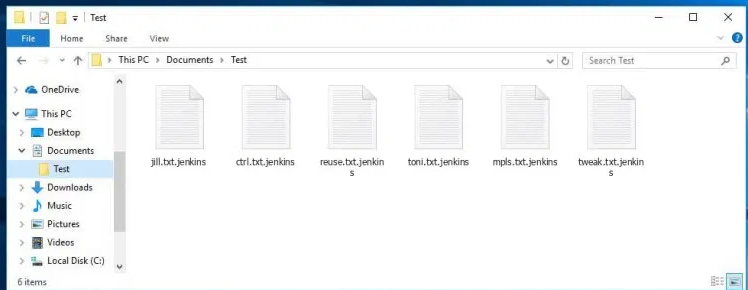

Um ficheiro de encriptação de malware tem como alvo apenas determinados arquivos, e quando eles estão localizados, eles são codificados quase que imediatamente. Se você inicialmente não percebi alguma coisa acontecendo, você definitivamente vai saber quando os arquivos são bloqueados. Olhe para o estranho extensões de arquivo adicionado a arquivos, eles ajudam a reconhecer que a codificação do arquivo de programa mal-intencionado que você tem. Alguns ransomware pode usar poderosos algoritmos de criptografia, o que faria com a descriptografia do arquivo potencialmente impossível. Um resgate de notificação será colocado no seu ambiente de trabalho ou em pastas que contêm os ficheiros bloqueados, o que irá alertá-lo de que seus arquivos tenham sido codificadas, e o que você tem que fazer em seguida. Seu método sugerido envolve você está pagando para seus decryptor. Se o preço de uma decryptor não for especificado, você teria um contato com os hackers, geralmente através de um determinado endereço de e-mail para ver o quanto e como pagar. Comprar o decryptor, não é a opção recomendada, por razões que já mencionei. Quando qualquer uma das outras opção de não ajudar, só então você deve considerar mesmo em conformidade com as solicitações. É também bastante provável que você não tenha simplesmente esquecido que você fez cópias de seus arquivos. Ou talvez um livre decryptor, tem sido desenvolvido. Devemos dizer que, por vezes, de software mal-intencionado os pesquisadores são capazes de criar uma decryptor, o que significa que você pode decodificar dados sem pagamentos necessários. Considere que antes de pagar o resgate, mesmo atravessa a sua mente. Você não tem de se preocupar se você nunca se acabam nessa situação novamente se você investiu parte do que a soma em cópia de segurança. Se os seus ficheiros mais importantes são armazenados em algum lugar, você acabou de terminar .Jenkins ransomware vírus e, em seguida, avance para a recuperação de dados. Tente se familiarizar com a forma como ransomware se espalha para que você faça o seu melhor para evitá-lo. Stick para web sites seguros quando se trata de downloads, prestar atenção a que tipo de anexos de e-mail que você abre, e certifique-se de que você manter seus programas atualizados.

Métodos para eliminar .Jenkins ransomware

Se você deseja se livrar completamente do ransomware, uma ferramenta de remoção de malware será necessária. Ao tentar corrigir manualmente .Jenkins ransomware vírus que você pode causar mais danos, se você não está mais no computador-esclarecido pessoa. Se você escolher utilizar um programa anti-malware, seria uma escolha mais inteligente. Estes tipos de programas são feitos com a intenção de remover ou até mesmo prevenir estes tipos de infecções. Escolha uma ferramenta adequada, e uma vez que ele é instalado, verifique o dispositivo para localizar a ameaça. No entanto, o utilitário não é capaz de recuperar arquivos, para não ser surpreendido de que seus arquivos ficam como estavam, criptografados. Uma vez que o dispositivo está limpo, o uso normal do computador deve ser restaurado.

Offers

Baixar ferramenta de remoçãoto scan for .Jenkins ransomwareUse our recommended removal tool to scan for .Jenkins ransomware. Trial version of provides detection of computer threats like .Jenkins ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua .Jenkins ransomware usando o modo seguro com rede.

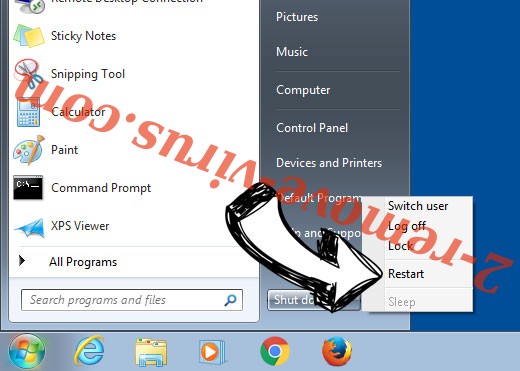

Remova o .Jenkins ransomware do Windows 7/Windows Vista/Windows XP

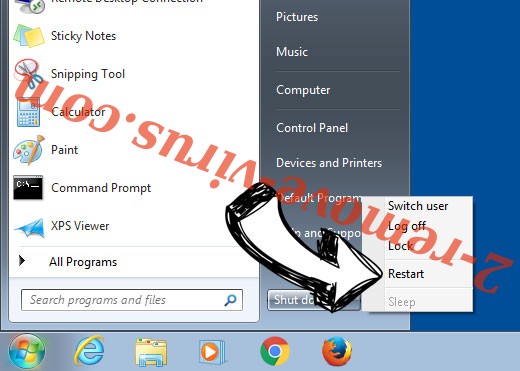

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

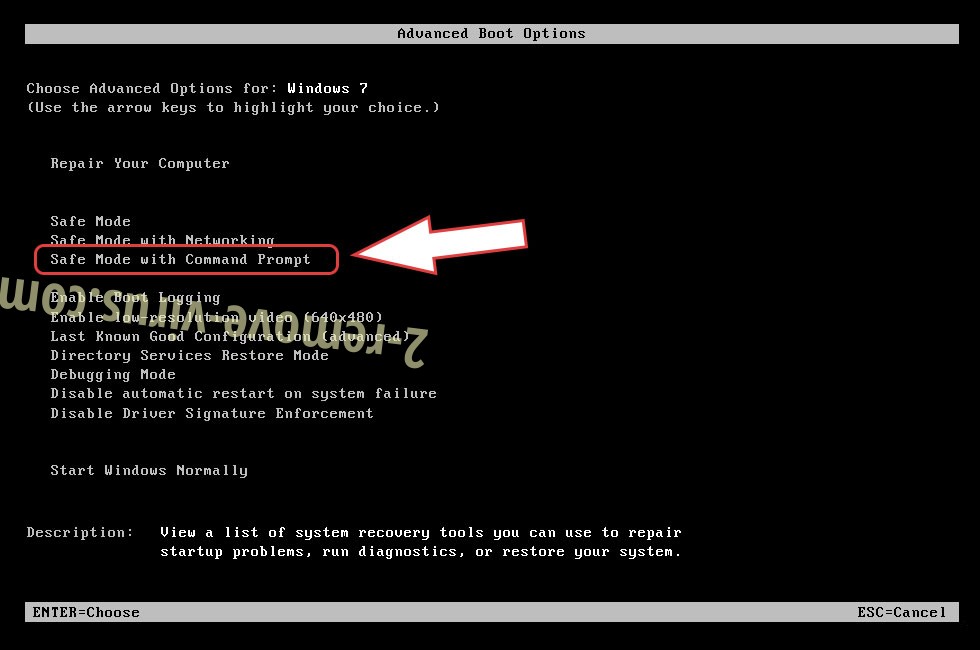

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover .Jenkins ransomware

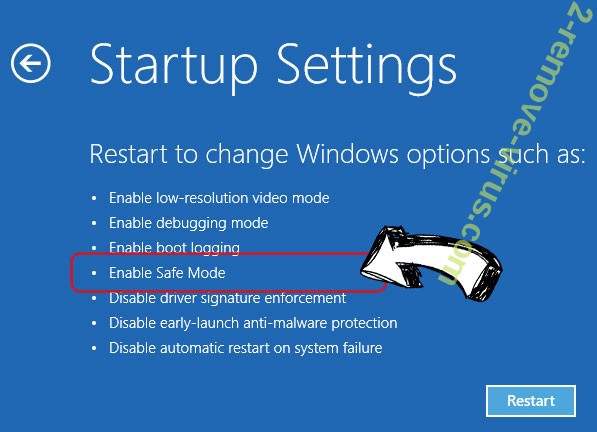

Remova o .Jenkins ransomware do Windows 8/Windows 10

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o .Jenkins ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

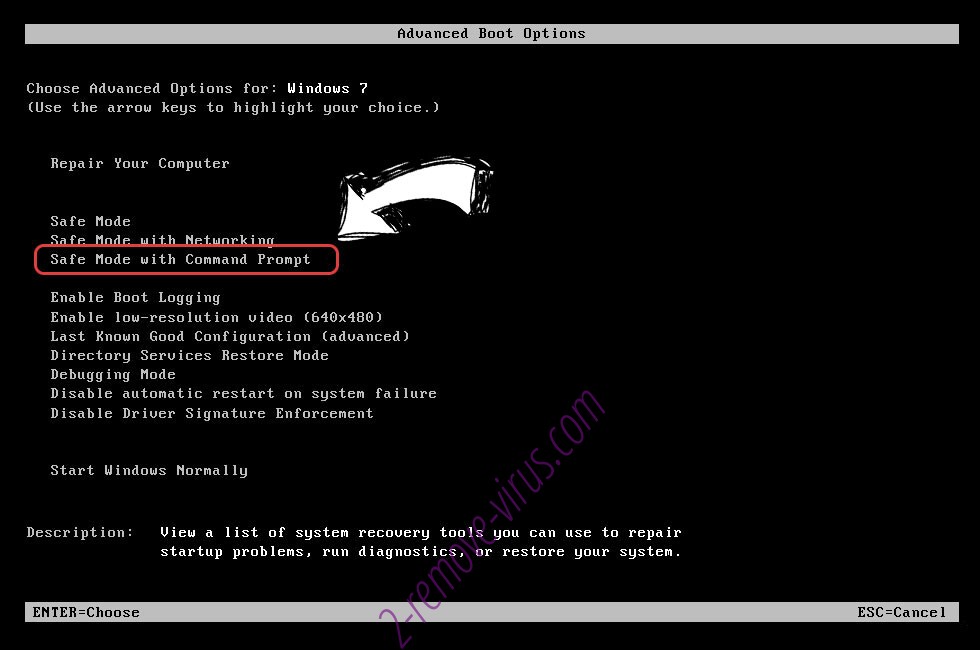

Excluir .Jenkins ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

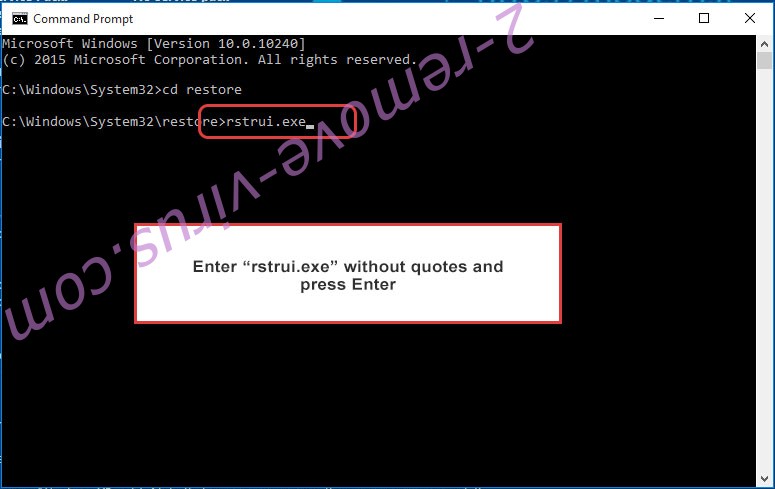

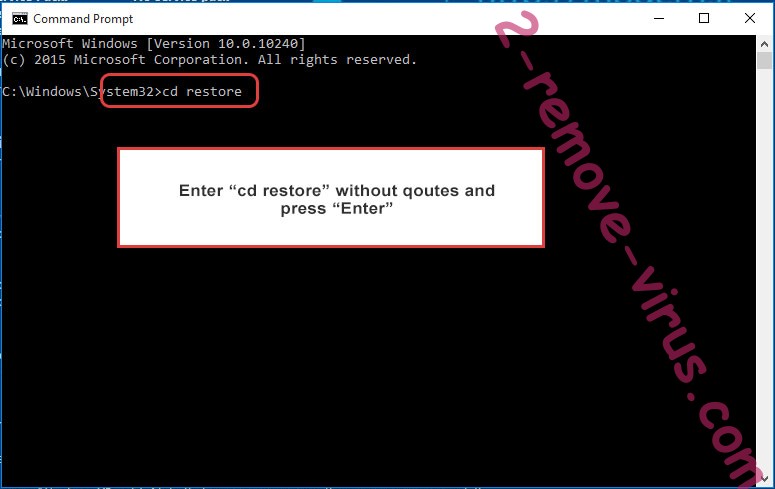

- Digite cd restore e toque em Enter.

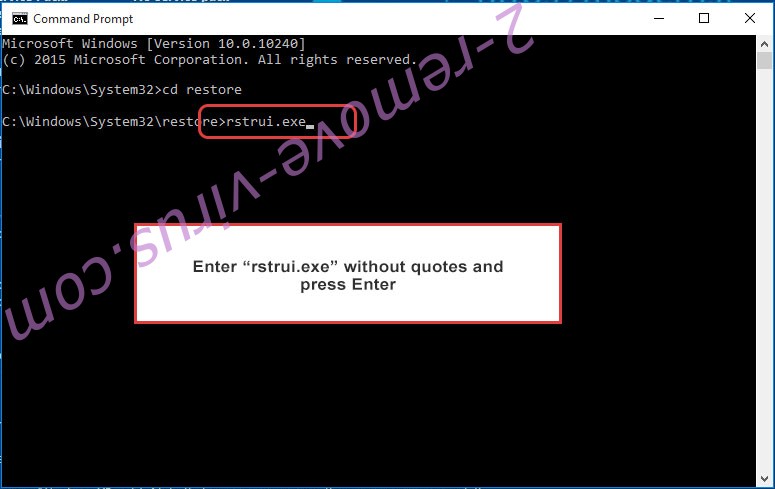

- Digite rstrui.exe e pressione Enter.

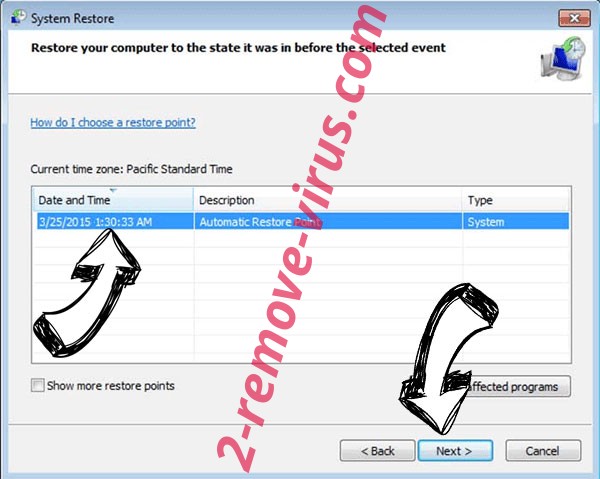

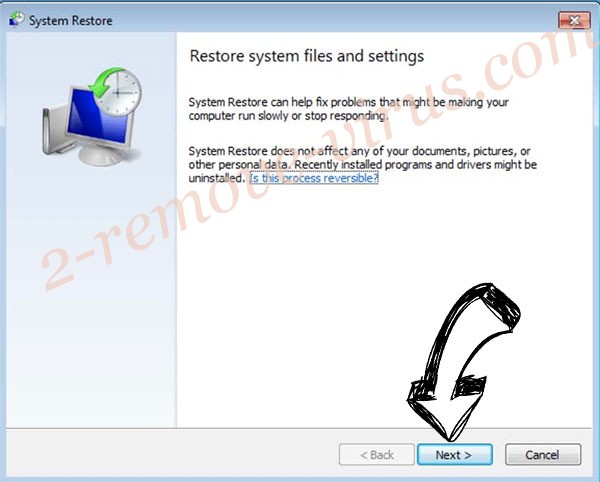

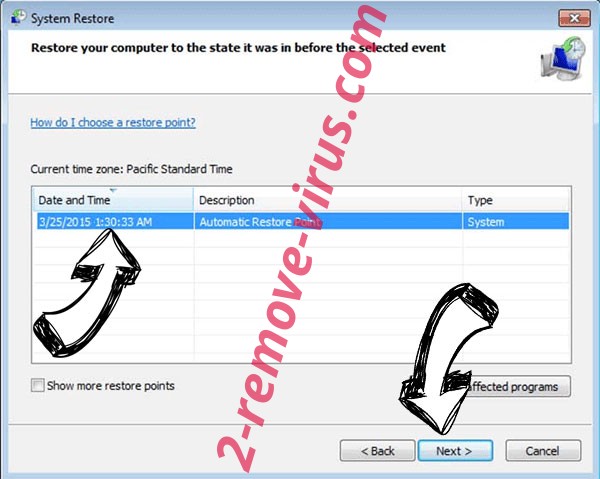

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

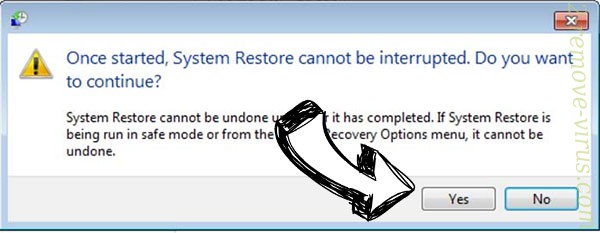

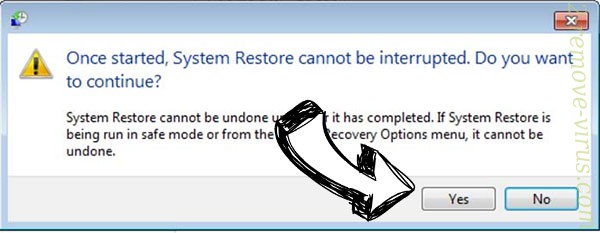

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

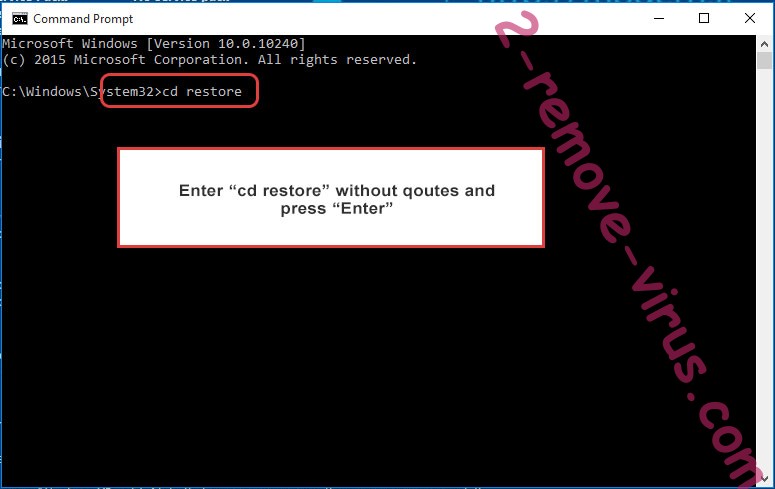

Excluir .Jenkins ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

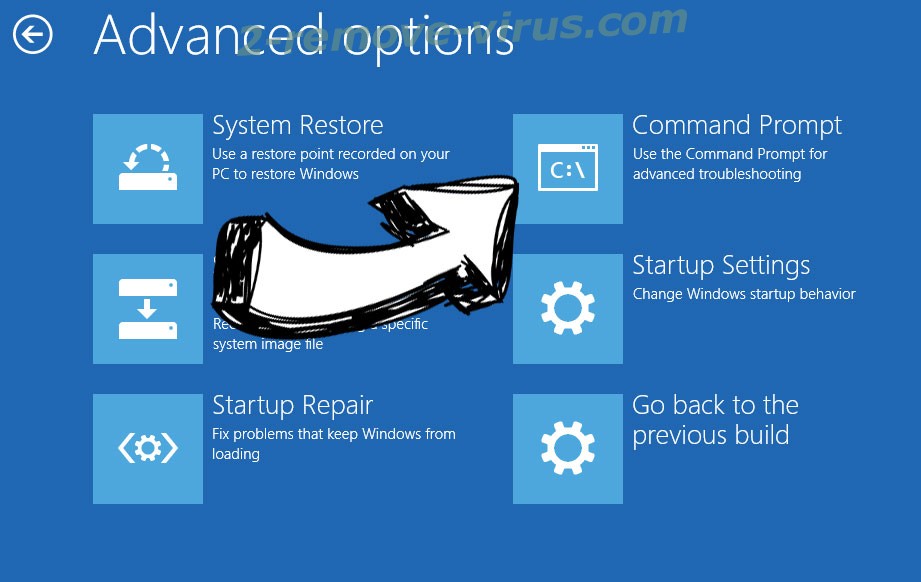

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.