O que é ransomware

[metron28@protonmail.com].back ransomware ransomware é um tipo de malware criptografador de arquivos que pode causar danos graves ao seu sistema. Dados criptografando malware não é algo que todo usuário já ouviu falar, e se você acabou de encontrá-lo agora, você vai aprender quanto dano que poderia trazer em primeira mão. Seus dados podem ter sido codificados usando algoritmos de criptografia fortes, impedindo você de abrir arquivos. Como o ransomware pode resultar em perda permanente de arquivos, ele é categorizado como uma ameaça muito perigosa. Você terá a opção de pagar o resgate, mas muitos especialistas em malware não irá recomendar essa opção.

Dar nos pedidos não irá necessariamente garantir que você vai ter seus arquivos de volta, então espere que você só poderia estar desperdiçando seu dinheiro. Por que as pessoas responsáveis por sua criptografia de dados ajudá-lo a recuperá-los quando eles poderiam simplesmente tomar o dinheiro que você lhes dá. Além disso, pagando você estaria apoiando os projetos futuros (mais ransomware e malware) desses cibercriminosos. Você realmente quer apoiar uma indústria que custa muitos milhões de dólares para as empresas em danos. As pessoas também percebem que podem ganhar dinheiro fácil, e quando as vítimas pagam o resgate, elas tornam a indústria de ransomware atraente para esses tipos de pessoas. Investir o dinheiro que você é exigido pagar no apoio pode ser uma opção melhor porque perder limas não seria uma possibilidade outra vez. Você poderia, então, simplesmente excluir [metron28@protonmail.com].back ransomware e recuperar dados de onde você está armazenando-os. Se você não tem certeza sobre como você tem a contaminação, os métodos mais freqüentes serão explicados no parágrafo seguinte.

Ransomware espalhou maneiras

Anexos de e-mail, kits de exploração e downloads maliciosos são os métodos de distribuição que você precisa para ter cuidado com a maioria. Um grande número de ransomware depende da negligência do usuário ao abrir anexos de e-mail e não precisa usar maneiras mais elaboradas. Métodos mais elaborados poderiam ser usados também, embora não sejam tão populares. Crooks adicionar um arquivo malicioso para um e-mail, escrever algum tipo de texto, e falsamente estado a ser de uma empresa confiável / organização. Esses e-mails muitas vezes falam sobre dinheiro, porque esse é um tema sensível e as pessoas são mais propensas a ser impulsiva ao abrir e-mails relacionados ao dinheiro. Muitas vezes você verá grandes nomes de empresas como a Amazon usados, por exemplo, se a Amazon enviasse um recibo para uma compra que o usuário não se lembra de fazer, abriria o anexo de uma só vez. Para se proteger disso, há certas coisas que você precisa fazer ao lidar com e-mails. É muito importante que você verifique o remetente para ver se eles são familiares para você e se eles são confiáveis. E se você estiver familiarizado com eles, verifique novamente o endereço de e-mail para se certificar de que é realmente eles. Além disso, procure erros gramaticais, que podem ser bastante gritantes. Outro sinal bastante óbvio é a falta de seu nome na saudação, se uma empresa legítima / remetente foram para enviá-lo, eles definitivamente usar o seu nome em vez de uma saudação geral, como cliente ou membro. Pontos fracos no seu software vulnerável do dispositivo também podem ser usados para infectar. O software tem certas vulnerabilidades que poderiam ser usadas para software malicioso para inserir um dispositivo, mas eles são corrigidos por criadores de software logo após serem encontrados. Infelizmente, como mostrado pelo ransomware WannaCry, nem todos os usuários instalam correções, por uma razão ou outra. Como muitos malwares podem usar esses pontos fracos, é fundamental que você atualize regularmente seu software. Constantemente sendo importunado sobre atualizações pode ficar incômodo, para que você possa configurá-los para instalar automaticamente.

Como ele se comporta

Quando o dispositivo ficar contaminado, ele fará a varredura de tipos específicos de arquivos e logo após serem encontrados, eles serão criptografados. Mesmo que a situação não era óbvia inicialmente, ele vai se tornar bastante óbvio algo não está certo quando os arquivos não abrem como normal. Uma extensão estranha também será anexada a todos os arquivos, o que pode ajudar a identificar o malware de codificação de dados correto. Algoritmos de criptografia poderosos poderiam ter sido usados para codificar seus dados, e há uma probabilidade de que eles possam ser codificados sem possibilidade de recuperá-los. Depois que todos os dados forem criptografados, uma nota de resgate aparecerá, o que deve explicar, em certa medida, o que aconteceu com seus arquivos. Se você ouvir os criminosos, você será capaz de descriptografar dados através de seu decodificador, que não será livre. O valor do resgate deve ser claramente exibido na nota, mas em alguns casos, as vítimas são convidadas a enviá-las por e-mail para definir o preço, então o que você paga depende de quanto você valoriza seus dados. Como você provavelmente adivinhou, pagar não é a opção que sugerimos. Considere somente essa escolha como um último recurso. Também é bastante provável que você simplesmente esqueceu que você fez backup de seus arquivos. Para determinado ransomware, descriptografadores livres podem ser encontrados. Um decodificador pode estar disponível gratuitamente, se o programa malicioso de codificação de dados entrar em muitos computadores e pesquisadores de software malicioso saqueá-lo. Considere essa opção e somente quando você está certo de que não há decodificador livre, você deve mesmo considerar pagar. Você não enfrentaria a perda de dados possível se seu sistema foi contaminado outra vez ou deixado de funcionar se você investiu a parte desse dinheiro no apoio da compra com esse dinheiro. E se o backup é uma opção, a recuperação do arquivo deve ser realizada depois de eliminar o [metron28@protonmail.com].back ransomware vírus, se ele ainda estiver em seu dispositivo. Agora que você está ciente de quão prejudicial este tipo de infecção pode ser, fazer o seu melhor para evitá-lo. Essencialmente, você tem que atualizar sempre seu software, apenas baixar de fontes seguras / legítimas e não abrir aleatoriamente anexos de e-mail.

[metron28@protonmail.com].back ransomware Remoção

um utilitário de remoção de malware será um software necessário para ter se você deseja que o malware de codificação de arquivos seja ido inteiramente. Se você tentar excluir [metron28@protonmail.com].back ransomware o vírus manualmente, você pode acabar danificando ainda mais o computador para que não seja recomendado. Usar um software antimalware é uma escolha melhor. Um utilitário anti-malware é feito para cuidar dessas infecções, dependendo do que você decidiu, pode até mesmo evitar que uma infecção entre em primeiro lugar. Encontre qual utilitário de remoção de malware se adapte melhor ao que você precisa, instalá-lo e permitir que ele execute uma varredura do seu computador para identificar a infecção. Infelizmente, tal programa não ajudará a recuperar arquivos. Se você tiver certeza de que seu sistema está limpo, vá desbloquear [metron28@protonmail.com].back ransomware arquivos de backup.

Offers

Baixar ferramenta de remoçãoto scan for [metron28@protonmail.com].back ransomwareUse our recommended removal tool to scan for [metron28@protonmail.com].back ransomware. Trial version of provides detection of computer threats like [metron28@protonmail.com].back ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua [metron28@protonmail.com].back ransomware usando o modo seguro com rede.

Remova o [metron28@protonmail.com].back ransomware do Windows 7/Windows Vista/Windows XP

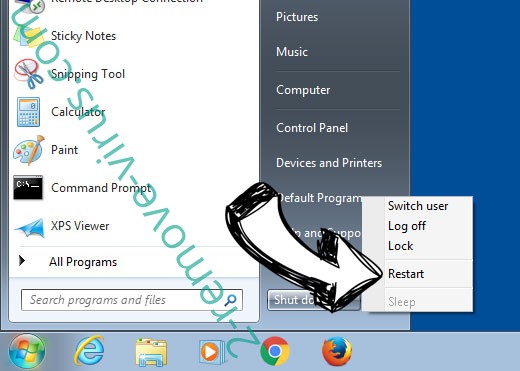

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

![Remove [metron28@protonmail.com].back ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [metron28@protonmail.com].back ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-6-boot-options.jpg)

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover [metron28@protonmail.com].back ransomware

Remova o [metron28@protonmail.com].back ransomware do Windows 8/Windows 10

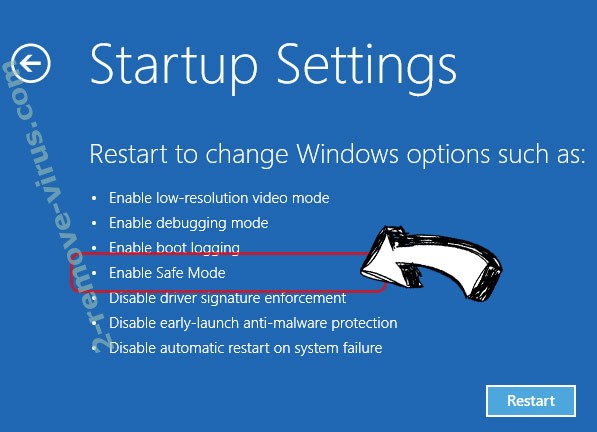

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

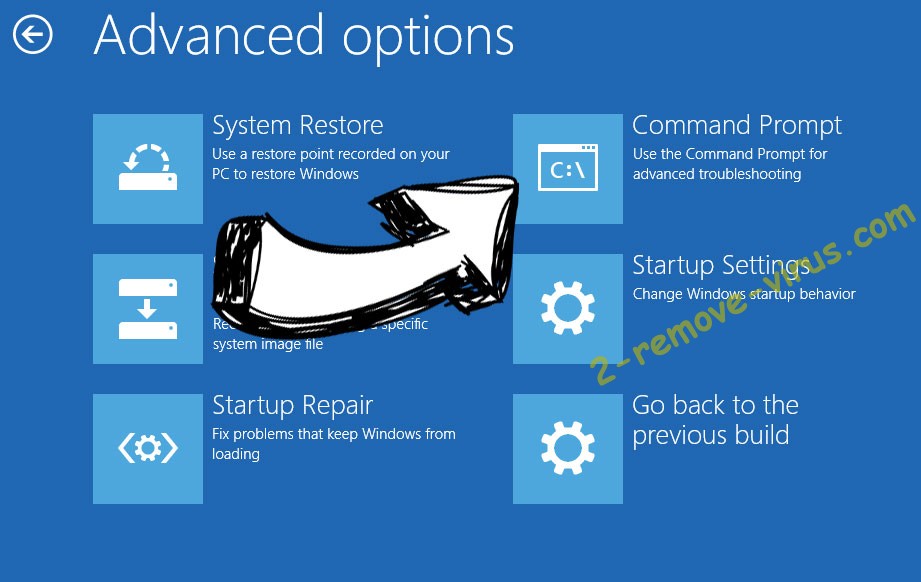

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o [metron28@protonmail.com].back ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

Excluir [metron28@protonmail.com].back ransomware de Windows 7/Windows Vista/Windows XP

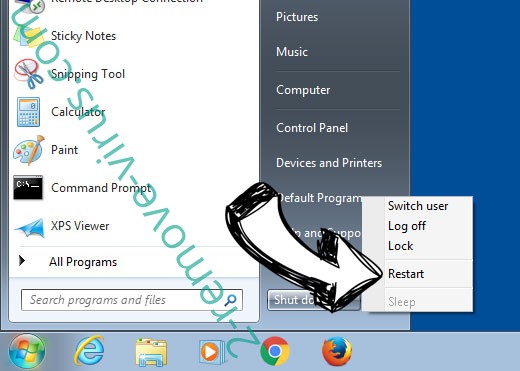

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

- Digite cd restore e toque em Enter.

![Uninstall [metron28@protonmail.com].back ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [metron28@protonmail.com].back ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-6-command-prompt-restore.jpg)

- Digite rstrui.exe e pressione Enter.

![Delete [metron28@protonmail.com].back ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [metron28@protonmail.com].back ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-6-command-prompt-restore-init.jpg)

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

![[metron28@protonmail.com].back ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[metron28@protonmail.com].back ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-6-restore-point.jpg)

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

![[metron28@protonmail.com].back ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[metron28@protonmail.com].back ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-6-removal-restore-message.jpg)

Excluir [metron28@protonmail.com].back ransomware do Windows 8/Windows 10

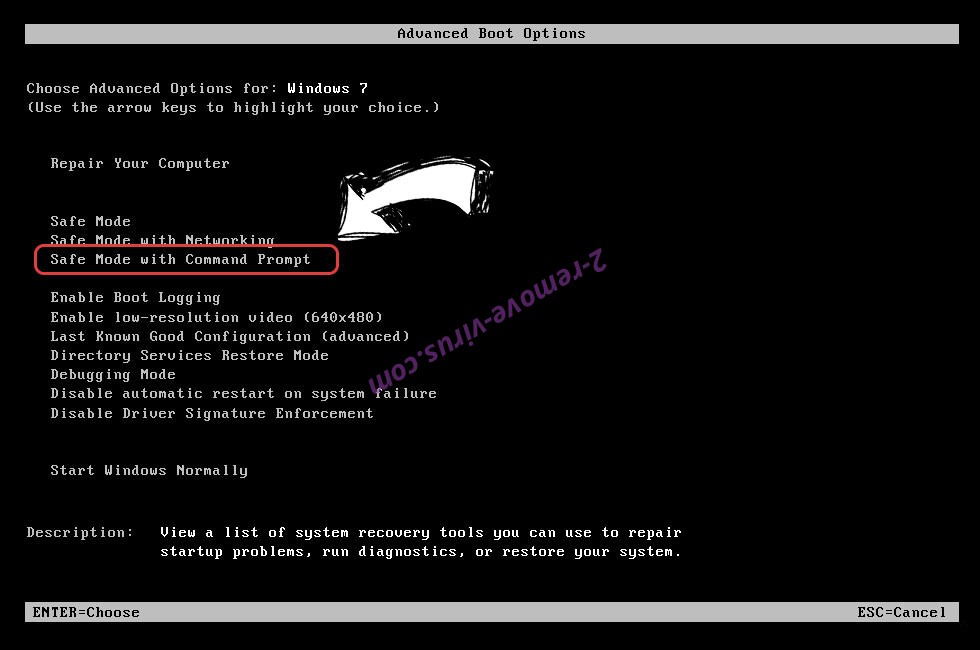

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

![Uninstall [metron28@protonmail.com].back ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [metron28@protonmail.com].back ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-6-command-prompt-restore.jpg)

- Digite rstrui.exe e toque em Enter novamente.

![Delete [metron28@protonmail.com].back ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [metron28@protonmail.com].back ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-6-command-prompt-restore-init.jpg)

- Clique em avançar na janela de restauração do sistema nova.

![Get rid of [metron28@protonmail.com].back ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [metron28@protonmail.com].back ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-6-restore-init.jpg)

- Escolha o ponto de restauração antes da infecção.

![[metron28@protonmail.com].back ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[metron28@protonmail.com].back ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-6-restore-point.jpg)

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.

![[metron28@protonmail.com].back ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[metron28@protonmail.com].back ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-6-removal-restore-message.jpg)