O que pode ser dito sobre essa ameaça

NLAH ransomware ransomware é um tipo de malware que criptografa arquivos que pode ter sérias consequências em relação aos seus arquivos. O malware de criptografia de arquivos não é algo que todo usuário já ouviu falar, e se você acabou de encontrá-lo agora, você aprenderá rapidamente quanto dano ele pode causar. Algoritmos de criptografia fortes podem ser usados para codificação de dados, tornando você incapaz de acessá-los mais. O Ransomware é considerado uma contaminação tão perigosa porque a descriptografia de arquivos não é necessariamente possível em todos os casos.

Os criminosos lhe darão um descriptografador, mas cumprir as exigências pode não ser a melhor opção. Em primeiro lugar, você pode estar apenas desperdiçando seu dinheiro por nada, porque o pagamento nem sempre leva à descriptografia de arquivos. Pense no que está impedindo os criminosos de pegar seu dinheiro. Além disso, esse dinheiro iria para dados futuros criptografando projetos maliciosos de programas e malware. Já se supõe que a codificação de dados de software malicioso fez 5 bilhões de dólares em danos às empresas em 2017, e isso é apenas uma estimativa. As pessoas também estão se tornando cada vez mais atraídas para a indústria porque a quantidade de pessoas que pagam o resgate tornam os dados criptografando malware muito rentáveis. Considere comprar backup com esse dinheiro em vez disso, porque você pode acabar em uma situação onde você enfrenta a perda de dados novamente. Em seguida, você pode proceder à recuperação de dados depois de NLAH ransomware desinstalar ou infecções relacionadas. Você pode encontrar detalhes sobre os métodos de distribuição mais frequentes no parágrafo abaixo, caso você não tenha certeza sobre como o ransomware conseguiu infectar seu computador.

Métodos de propagação de ransomware

Ransomware é normalmente distribuição através de métodos como anexos de e-mail, downloads prejudiciais e kits de exploração. Uma vez que muitas pessoas são negligentes sobre como usam seu e-mail ou de onde baixam, os distribuidores de ransomware não precisam encontrar maneiras mais sofisticadas. Também poderia ser possível que um método mais sofisticado fosse usado para infecção, já que alguns dados codificam programas maliciosos os usam. Os criminosos não têm que se esforçar muito, basta escrever um simples e-mail pelo que usuários menos cautelosos podem cair, adicionar o arquivo infectado ao e-mail e enviá-lo para centenas de pessoas, que podem acreditar que o remetente é alguém confiável. Tópicos sobre dinheiro podem ser encontrados frequentemente, uma vez que as pessoas são mais propensas a abrir esse tipo de e-mail. Se os criminosos usaram o nome de uma empresa como a Amazon, os usuários podem abrir o anexo sem pensar se os bandidos simplesmente dizem que a atividade duvidosa foi observada na conta ou uma compra foi feita e o recibo é anexado. Você tem que olhar para certos sinais ao lidar com e-mails se quiser proteger seu computador. Em primeiro lugar, se você não está familiarizado com o remetente, verifique sua identidade antes de abrir o arquivo anexado. E se você os conhece, verifique o endereço de e-mail para ter certeza de que são realmente eles. Erros de gramática gritantes também são um sinal. A maneira como você é recebido também pode ser uma pista, o e-mail de uma empresa legítima importante o suficiente para abrir usaria seu nome na saudação, em vez de um cliente ou membro genérico. Vulnerabilidades em seu dispositivo Software vulnerável também pode ser usado para infectar. Um programa tem pontos fracos que podem ser usados para infectar um dispositivo, mas eles são regularmente corrigidos por fornecedores. Como foi comprovado pelo WannaCry, no entanto, nem todos são tão rápidos em atualizar seu software. Situações em que o software malicioso usa pontos fracos para entrar é por isso que é tão importante que você atualize regularmente seus programas. Os patches podem ser configurados para instalar automaticamente, se você não quiser se preocupar com eles todas as vezes.

O que você pode fazer sobre seus dados

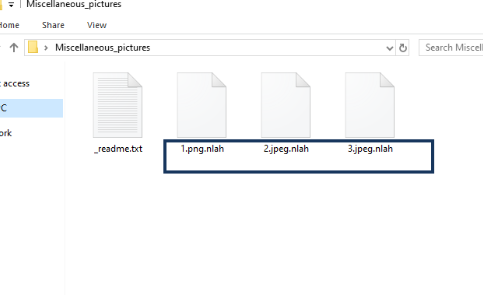

Um malware de codificação de arquivos irá digitalizar certos tipos de arquivos assim que ele entrar no dispositivo, e eles serão criptografados assim que forem localizados. Se você inicialmente não notou algo acontecendo, você certamente saberá que algo está acontecendo quando seus arquivos estão bloqueados. Todos os arquivos afetados terão uma extensão de arquivo estranha, que geralmente ajuda as pessoas a identificar com quais dados codificam softwares maliciosos com os quais estão lidando. Algoritmos de criptografia fortes podem ter sido usados para criptografar seus dados, o que pode significar que os dados não são recuperáveis. Depois que o processo de criptografia for concluído, você verá uma notificação de resgate, que deve deixar claro, em certa medida, o que ocorreu e como você deve proceder. Um descriptografador será proposto a você, por um preço obviamente, e os hackers alegarão que usar qualquer outra maneira de restaurar arquivos pode prejudicá-los. A nota deve especificar o preço de um descriptografador, mas se esse não for o caso, você terá que enviar e-mails para criminosos cibernéticos através de seu endereço fornecido. Comprar o decryptor não é a opção sugerida, por razões que já especificamos. Antes mesmo de considerar pagar, procure todas as outras opções primeiro. Talvez tenha esquecido que fez backup de seus arquivos. Também é possível que um software gratuito de descriptografia tenha sido desenvolvido. Um descriptografadores pode estar disponível gratuitamente, se o ransomware infectou muitos dispositivos e pesquisadores de malware foram capazes de decifrá-lo. Leve essa opção em conta e somente quando você tiver certeza de que não há ferramenta de descriptografia gratuita, caso você pense em cumprir as exigências. Seria uma ideia mais sábia comprar backup com parte desse dinheiro. E se o backup estiver disponível, a recuperação de dados deve ser realizada após você apagar NLAH ransomware o vírus, se ele ainda habita o seu sistema. Se você se familiarizar com o programa malicioso de criptografia de arquivos é distribuído, você deve ser capaz de proteger seu dispositivo a partir de ransomware. Atenha-se a fontes seguras de download, tenha cuidado com os anexos de e-mail que você abre e mantenha seus programas atualizados.

NLAH ransomware Remoção

Use um programa de remoção de malware para obter o programa malicioso de codificação de dados do seu computador se ele ainda permanecer. Ao tentar corrigir manualmente NLAH ransomware o vírus, você pode causar danos adicionais se você não for cauteloso ou experiente quando se trata de computadores. Para evitar causar mais danos, vá com o método automático, também conhecido como um utilitário anti-malware. Também pode ajudar a parar esse tipo de ameaças no futuro, além de ajudá-lo a se livrar deste. Escolha e instale uma ferramenta adequada, escaneie seu dispositivo para encontrar a infecção. No entanto, o programa não será capaz de descriptografar dados, então não espere que seus arquivos sejam descriptografados depois que a ameaça se for. Uma vez que o computador esteja limpo, você deve ser capaz de retornar ao uso normal do computador.

Offers

Baixar ferramenta de remoçãoto scan for NLAH ransomwareUse our recommended removal tool to scan for NLAH ransomware. Trial version of provides detection of computer threats like NLAH ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua NLAH ransomware usando o modo seguro com rede.

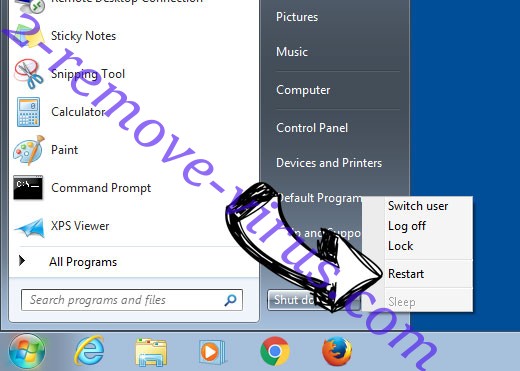

Remova o NLAH ransomware do Windows 7/Windows Vista/Windows XP

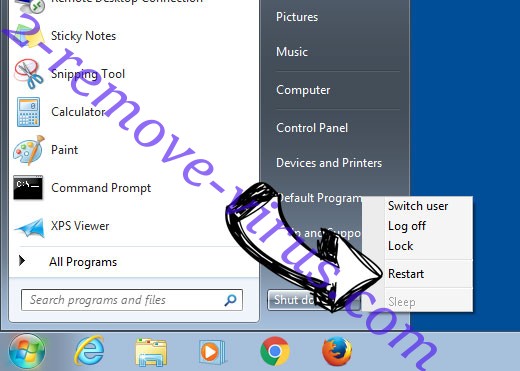

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

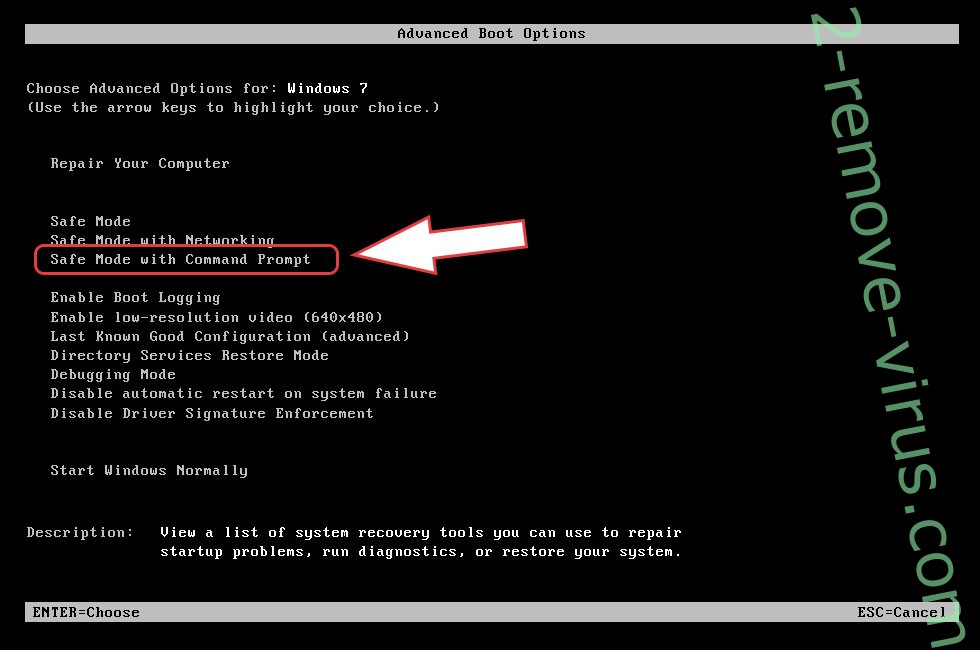

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover NLAH ransomware

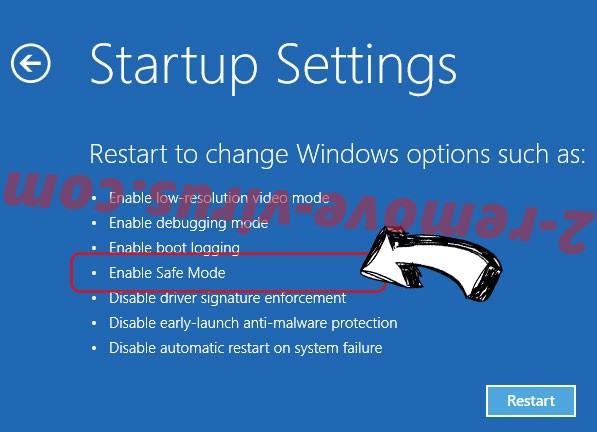

Remova o NLAH ransomware do Windows 8/Windows 10

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o NLAH ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

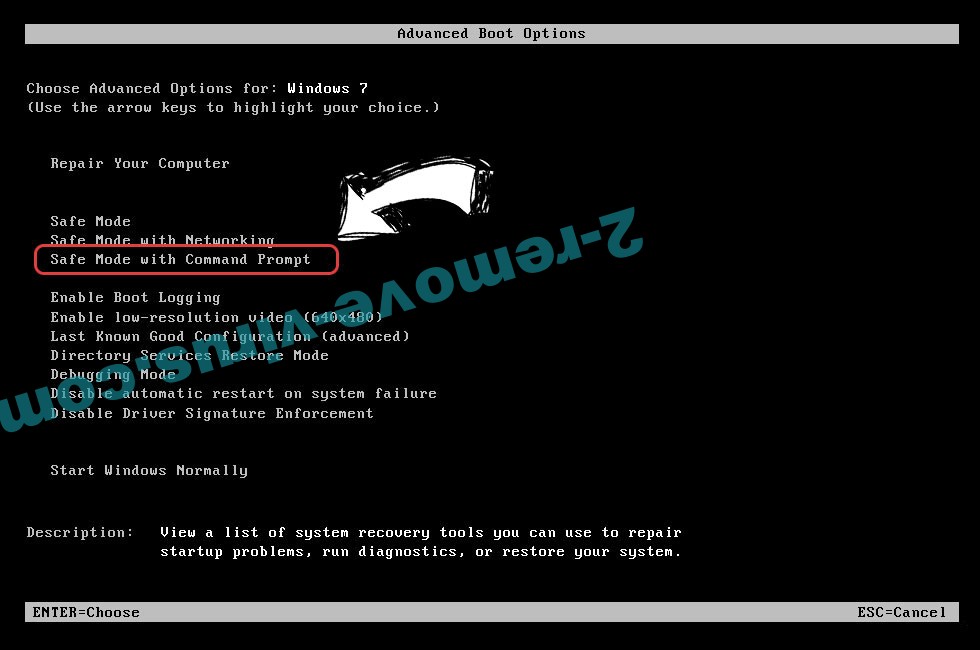

Excluir NLAH ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

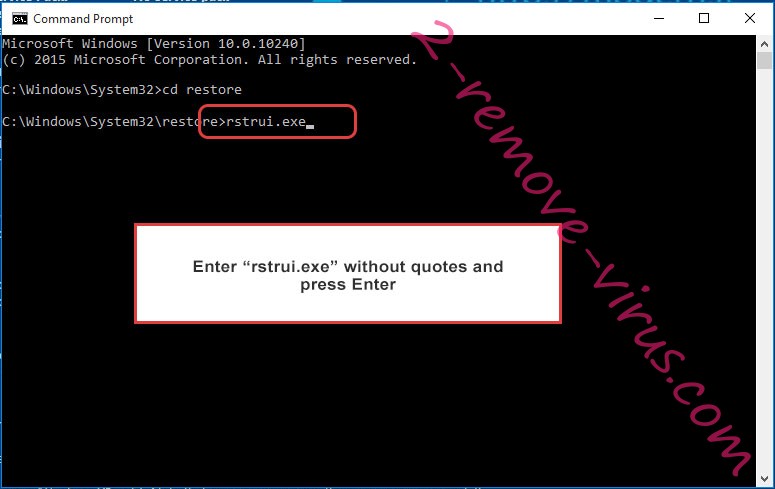

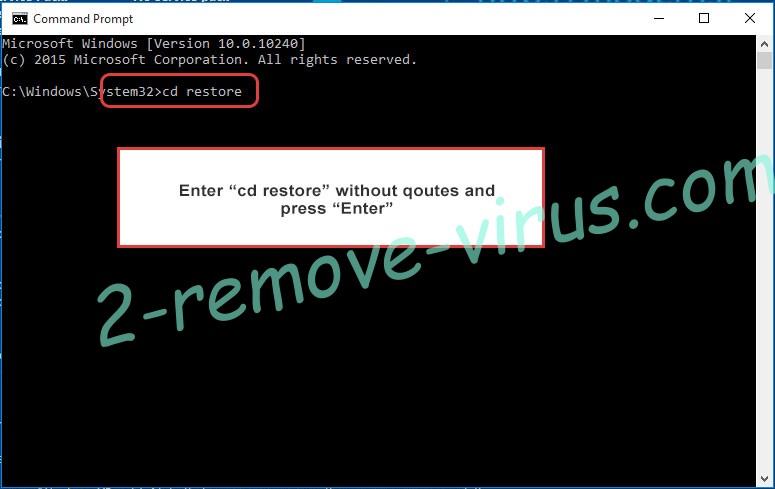

- Digite cd restore e toque em Enter.

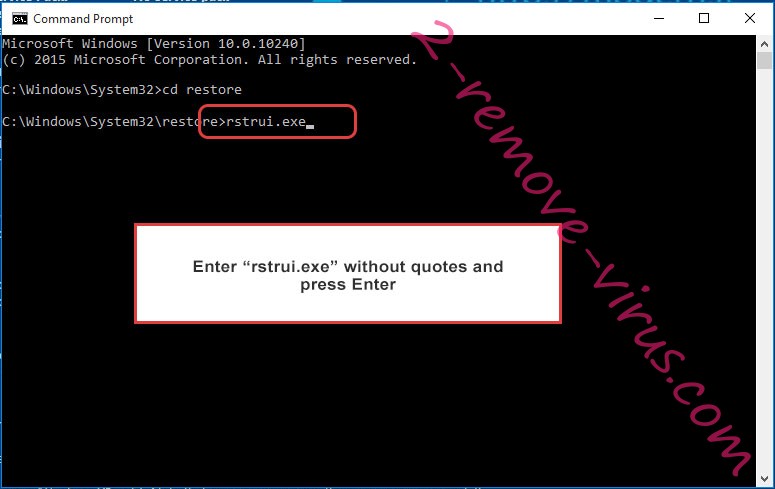

- Digite rstrui.exe e pressione Enter.

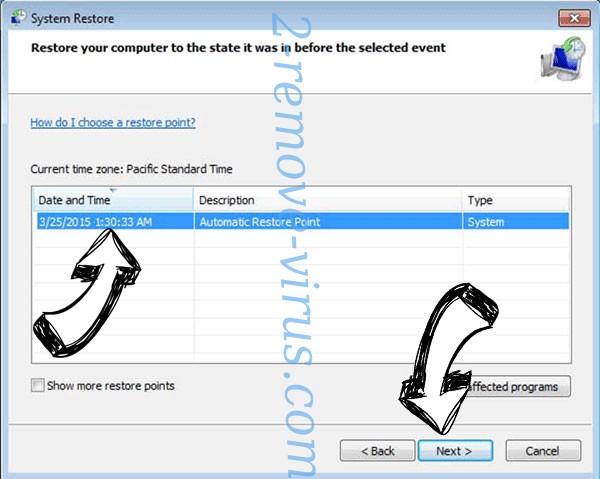

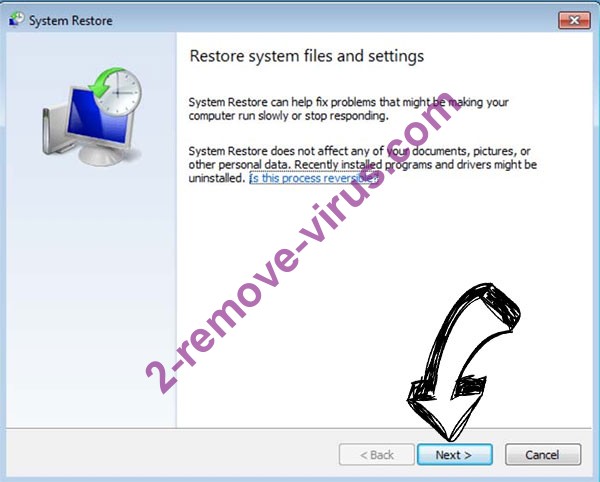

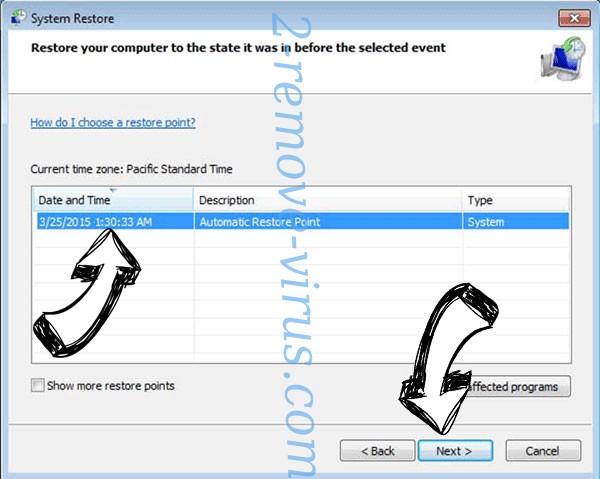

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

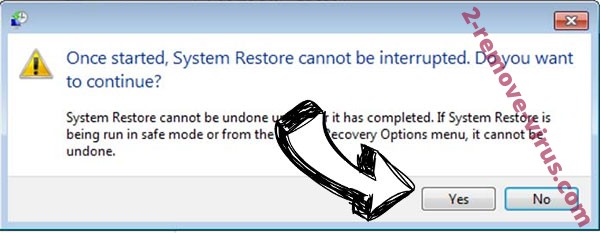

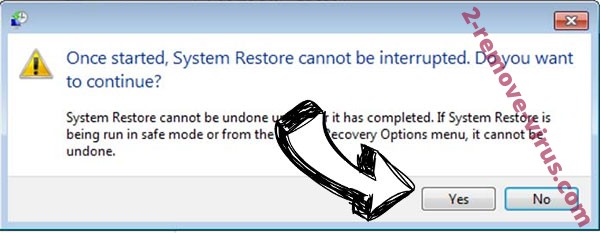

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

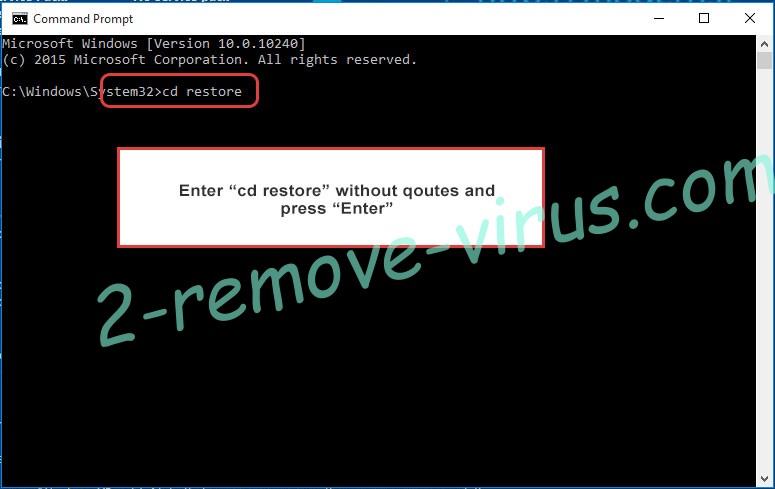

Excluir NLAH ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

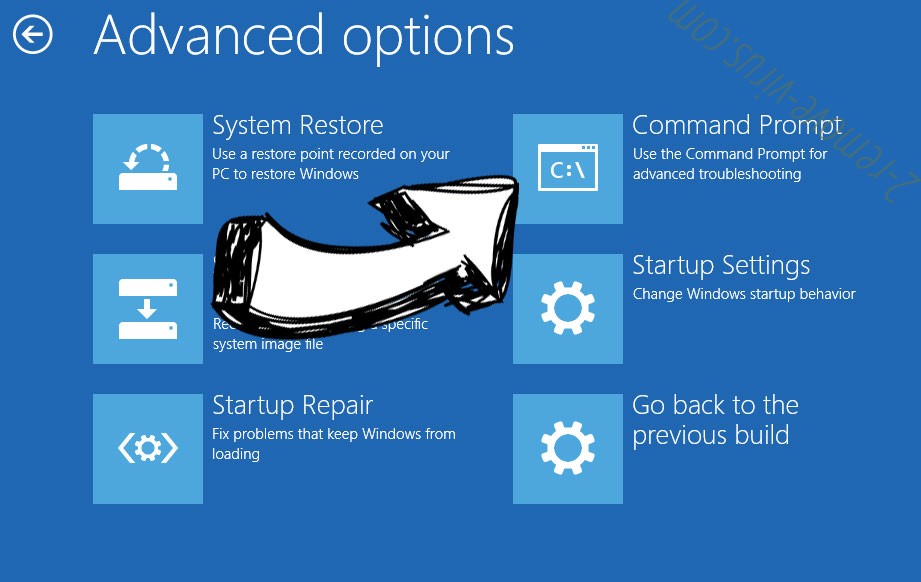

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.