Sobre Pashka ransomware vírus

Pashka ransomware ransomware é classificado como perigoso de malware, como se o seu computador tem, você pode estar diante de problemas graves. Criptografia de dados de software mal-intencionado não é algo que todo usuário já ouviu falar, e se é a primeira vez que encontrá-lo, você vai aprender como quantidade de dano que ela pode causar em primeira mão. Fortes algoritmos de criptografia podem ser utilizados para a criptografia de dados, tornando-o incapaz de acessá-los mais.

Ransomware é acreditado para ser uma das mais perigosas de malware como desencriptação de dados nem sempre é provável. Um utilitário de descriptografia será proposto a você por bandidos, mas a compra não é a melhor idéia. Dando para as exigências não necessariamente irá garantir que você irá obter os seus dados de volta, então há uma possibilidade de que você pode ser apenas desperdiçando seu dinheiro. Pense sobre o que há para parar de criminosos a partir de apenas tomar o seu dinheiro. Além disso, o dinheiro iria para o futuro ransomware e malware. Você realmente quer apoiar o tipo de atividade criminosa. As pessoas também estão se tornando cada vez mais atraído para a indústria, porque quanto mais as pessoas a pagar o resgate, o mais lucrativo se torna. Situações em que você pode acabar perdendo seus arquivos são muito freqüentes, por isso pode ser mais sábio para comprar backup. Você pode simplesmente terminar Pashka ransomware sem problemas. Você pode encontrar informações sobre os mais frequentes formas de distribuição no parágrafo seguinte, no caso de você não tiver certeza sobre como o ransomware conseguiu infectar o seu computador.

Pashka ransomware métodos de distribuição

Um pouco maneiras básicas são usadas para a distribuição do arquivo de codificação de programas maliciosos, tais como spam de e-mail e downloads maliciosos. Normalmente, não é necessário vir até com métodos mais sofisticados, uma vez que muitas pessoas estão muito descuidado quando eles usam e-mails e baixar alguma coisa. O que não quer dizer que espalhadores de não usar mais elaboradas formas em tudo, no entanto. Hackers simplesmente precisa afirmam ser de uma empresa real, escrever uma plausível e-mail, anexe o arquivo infectado para o e-mail e enviá-lo para as futuras vítimas. Dinheiro, problemas relacionados com um tema frequente nesses e-mails, pois os usuários tendem a levá-las a sério e são mais propensos a se envolver em. Com bastante freqüência, você vai ver grandes nomes como Amazon usado, por exemplo, se a Amazon alguém enviado por e-mail uma confirmação de uma compra que o usuário não fez, ele/ela iria abrir o anexo imediatamente. Assim como para proteger-se contra este, há certas coisas que você tem que fazer ao lidar com e-mails. Veja se você sabe o remetente antes de abrir o arquivo adicionado para o e-mail, e se eles não são familiares para você, olhar para eles com cuidado. Fazer sem pressa para abrir o anexo só porque o remetente parece real, você primeiro tem de verificar se o endereço de e-mail partidas. Olhar para gramaticais ou erros de uso, que geralmente são bastante óbvia nesses e-mails. Outro, ao invés de sinal óbvio é o seu nome não utilizado na saudação, se alguém cujo e-mail que você definitivamente deve abrir eram e-mails a você, que com certeza gostaria de saber o seu nome e usá-lo em vez de uma saudação universal, referindo-se a você como Cliente ou um Membro. Alguns ransomware também pode utilizar os pontos fracos nos sistemas de entrar. Essas vulnerabilidades são normalmente encontrados por malware especialistas, e quando os criadores de software tornar-se consciente deles, eles correcções de versão de correcções para repará-los, para que criadores de software mal-intencionado não pode aproveitá-las para distribuir o seu software malicioso. Infelizmente, como mostrado pelo WannaCry ransomware, nem todas as pessoas de instalar as atualizações, por diferentes razões. Recomendamos que você atualize seus programas, sempre que um patch seja lançado. Atualizações pode ser configurado para instalar automaticamente, se você encontrar essas notificações irritantes.

Como Pashka ransomware ato

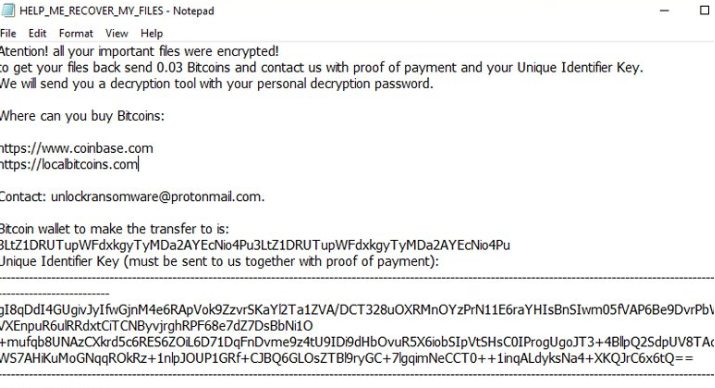

Quando o dispositivo torna-se infectado, ele será alvo de certos tipos de arquivos, e logo depois que estiver localizado, que será codificado. Mesmo se o que aconteceu não estava claro desde o início, ele vai se tornar muito óbvio, algo não está certo quando os arquivos não podem ser acessados. Olhe para o estranho extensões de arquivo adicionado a arquivos, eles devem apresentar o nome do arquivo de codificação de malware. Poderosos algoritmos de criptografia podem ter sido usados para criptografar seus dados, e há uma probabilidade de que eles podem ser encriptados de forma permanente. Um resgate de notificação irá explicar o que aconteceu para seus arquivos. O que eles oferecem é usar sua decryptor, que vai custar. Se o valor do resgate não for especificado, você teria que usar o fornecido endereço de e-mail para contato hackers para descobrir a quantidade, o que pode depender do valor de seus dados. Pelas razões que já mencionamos acima, a pagar não é a opção de malware especialistas sugerem. Quando todas as outras opções não ajuda, só então você deve pensar em conformidade com as solicitações. É possível que você tenha simplesmente esquecido que você fez cópias de seus arquivos. Ou, se a sorte estiver do seu lado, alguns pesquisador poderia ter publicado um livre decryptor. Pesquisadores de Malware pode ser capaz de quebrar a codificação do ficheiro de malware, assim, um livre decryptors podem ser desenvolvidos. Tenha isso em mente antes mesmo de você pensar em dar para os pedidos. Se você usar alguns dos que soma para o backup, você não seria colocar neste tipo de situação, novamente como seus arquivos serão salvos em algum lugar seguro. E se o backup estiver disponível, o arquivo de recuperação deve ser realizada depois de eliminar Pashka ransomware vírus, se ele ainda permanece no seu computador. Você pode proteger o seu computador de codificação de dados de programa mal-intencionado no futuro, e uma das maneiras de fazer isso é tornar-se consciente de como ele pode ficar em seu dispositivo. Certifique-se de que seu software é atualizado sempre que uma atualização estiver disponível, você não abra arquivos aleatórios adicionado aos e-mails, e você apenas baixar as coisas a partir de fontes que você sabe serem de confiança.

Pashka ransomware remoção

A fim de se livrar da codificação de dados de malware se é que ainda permanecem no aparelho, anti-malware, software será necessário para ter. Se você tentar apagar Pashka ransomware vírus de forma manual, ele pode trazer o adicional de danos, de modo que não incentivados. Em vez disso, usando uma ferramenta de remoção de malware não coloque o seu computador em perigo. Esta ferramenta é benéfico para o computador, porque ele não apenas certifique-se de corrigir Pashka ransomware mas também de parar um de entrar no futuro. Escolher o software de remoção de malware que melhor se adapta ao que você precisa, e permite analisar o seu computador para que as ameaça, uma vez que você instalá-lo. O programa não irá ajudar a recuperar seus arquivos, no entanto. Quando o seu computador está livre da ameaça, iniciar rotineiramente fazer backup de seus dados.

Offers

Baixar ferramenta de remoçãoto scan for Pashka ransomwareUse our recommended removal tool to scan for Pashka ransomware. Trial version of provides detection of computer threats like Pashka ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua Pashka ransomware usando o modo seguro com rede.

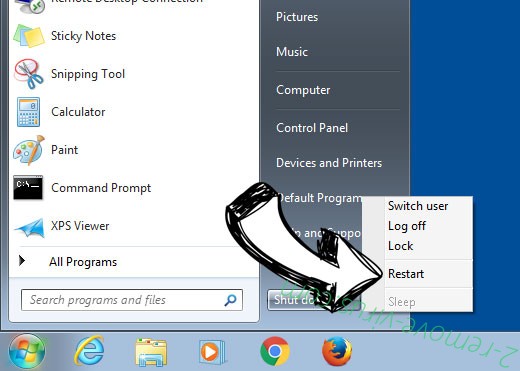

Remova o Pashka ransomware do Windows 7/Windows Vista/Windows XP

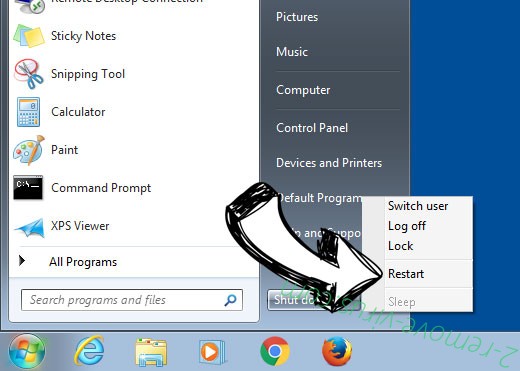

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

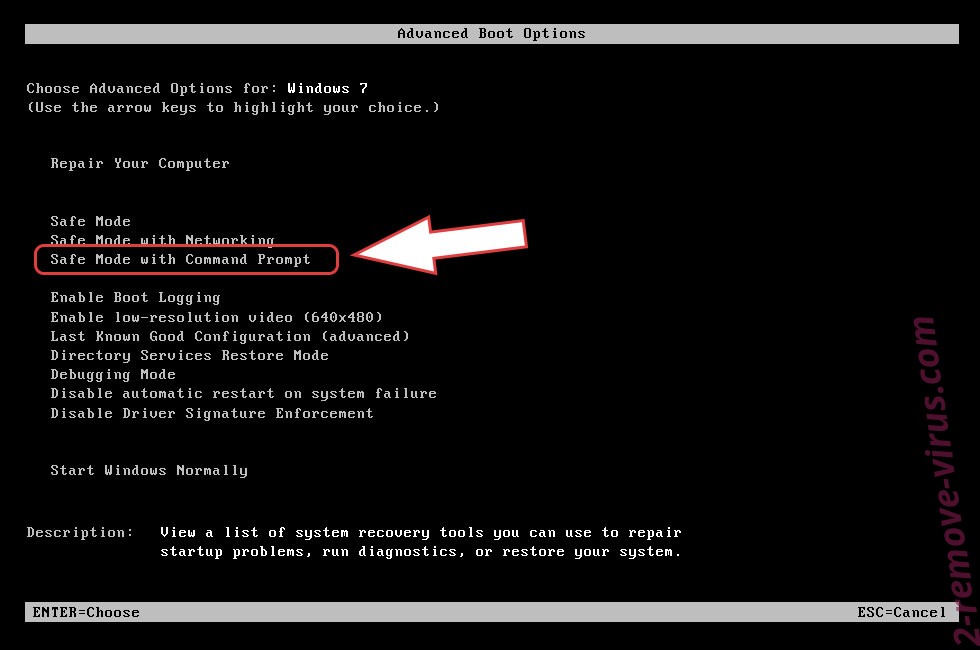

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover Pashka ransomware

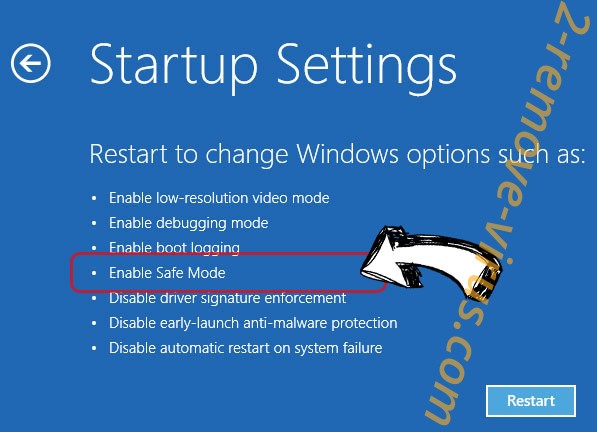

Remova o Pashka ransomware do Windows 8/Windows 10

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o Pashka ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

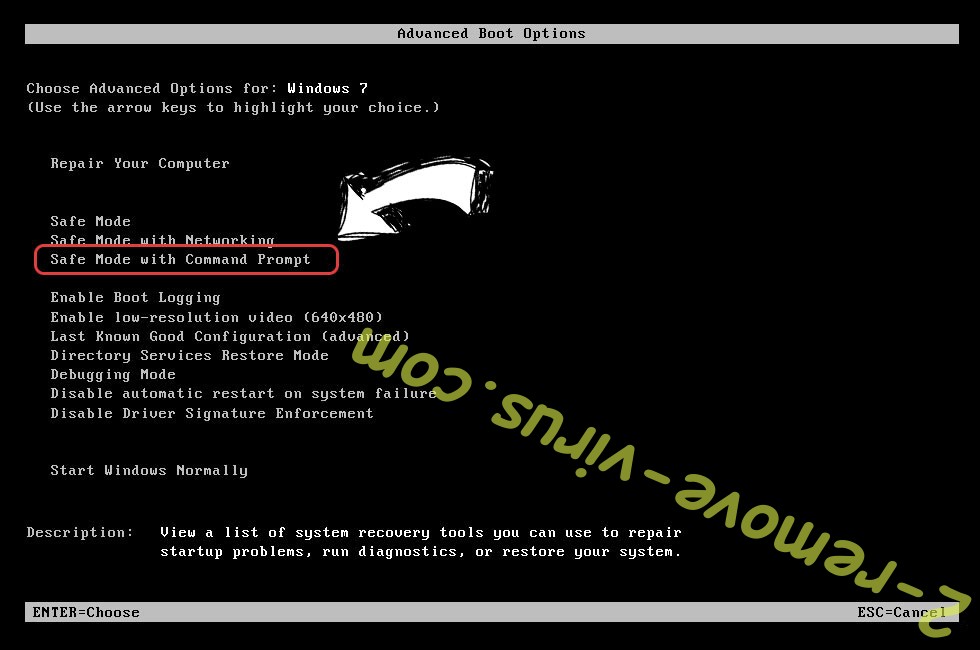

Excluir Pashka ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

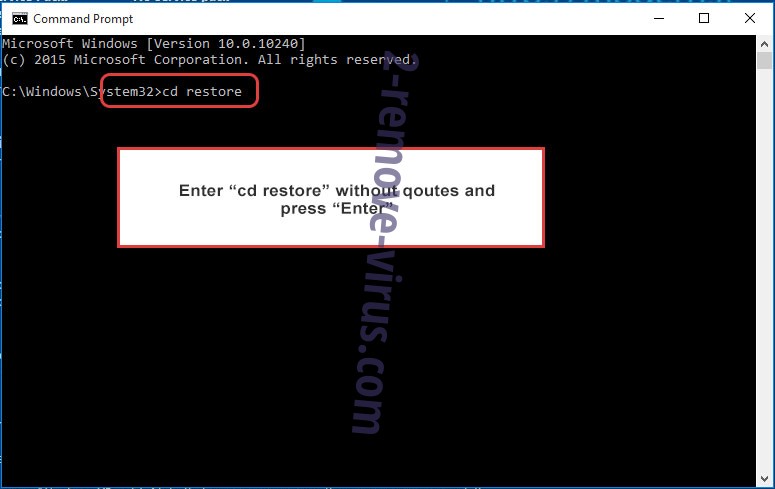

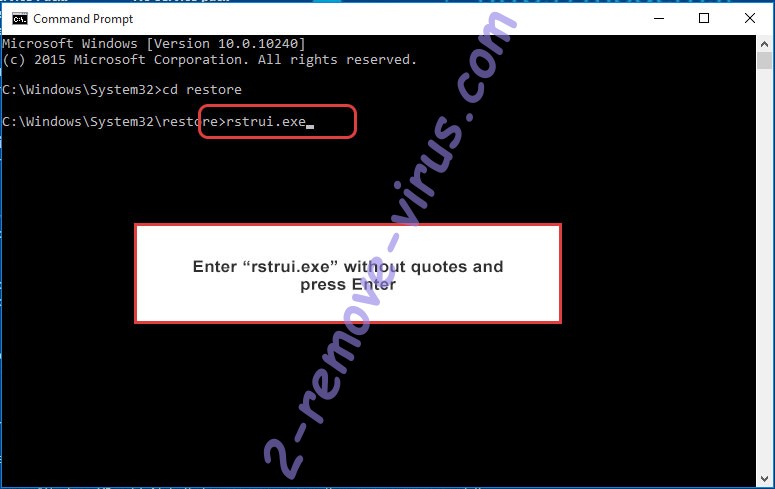

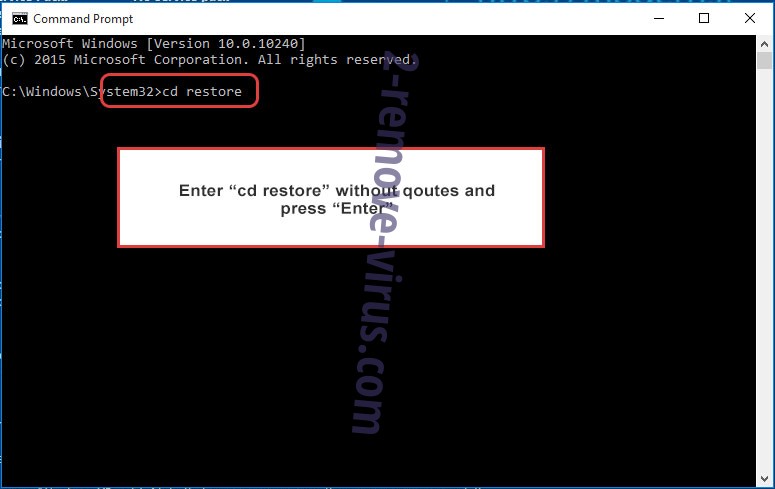

- Digite cd restore e toque em Enter.

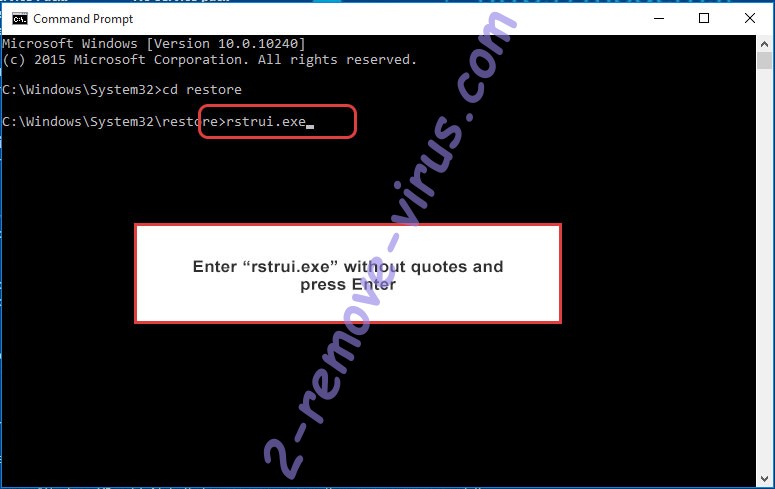

- Digite rstrui.exe e pressione Enter.

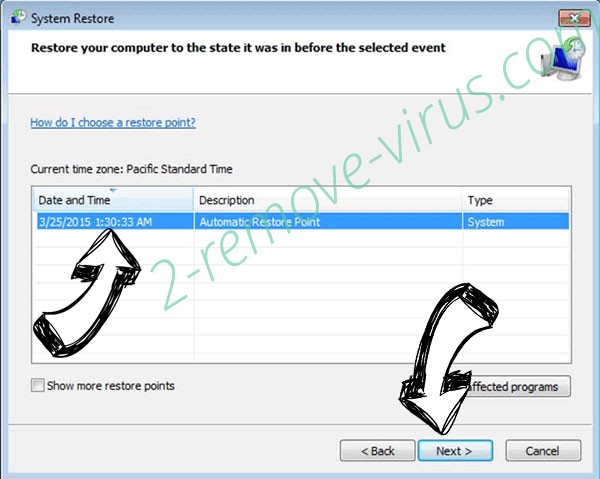

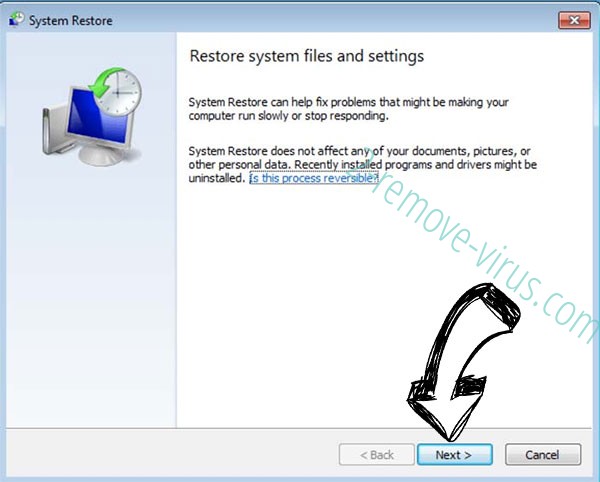

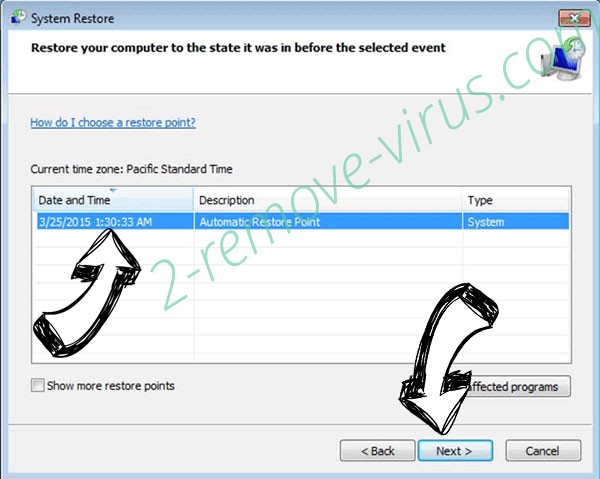

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

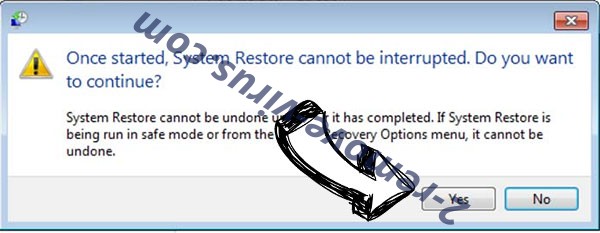

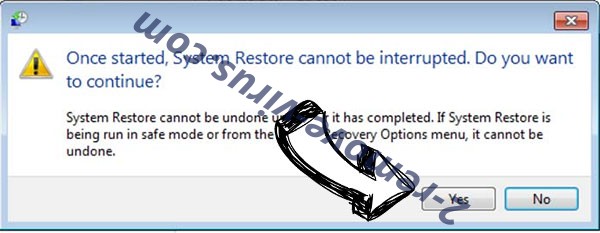

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

Excluir Pashka ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

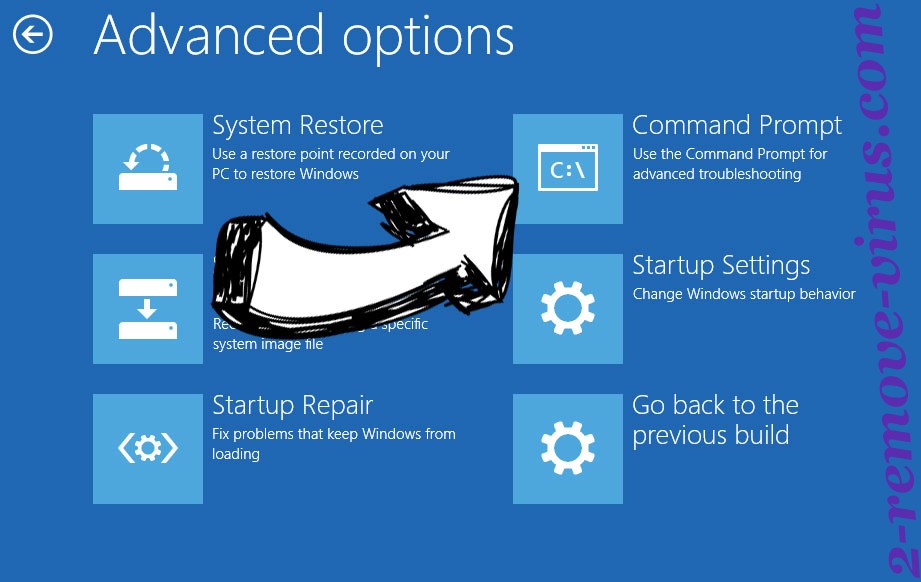

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.