Sobre o Php ransomware vírus

Php ransomware é uma infecção grave programa malicioso, classificado como ransomware, que pode fazer danos graves para o seu computador. Você provavelmente nunca se deparou com isso antes, e poderia ser especialmente surpreendente para descobrir o que ele faz. Algoritmos de criptografia fortes são usados por ransomware para criptografia de arquivos, e uma vez que eles estão bloqueados, seu acesso a eles será impedido. Arquivo criptografia programa malicioso é acreditado para ser uma infecção tão prejudicial porque a restauração do arquivo não é necessariamente possível em todos os casos. Você tem a opção de pagar o resgate, mas essa não é a melhor idéia.

A descriptografia do arquivo mesmo se você paga não é garantida assim que seu dinheiro pôde apenas ser desperdiçado. Não se esqueça com quem você está lidando, e não espere que os criminosos se incomodem em restaurar seus arquivos quando eles têm a escolha de apenas tomar o seu dinheiro. Além disso, seu dinheiro também apoiaria suas atividades futuras, que definitivamente envolvem ransomware. Já é suposto que os dados de criptografia de malware custa $5000000000 em perda para várias empresas em 2017, e isso é apenas um montante estimado. Bandidos são atraídos para o dinheiro fácil, e quando as vítimas pagam o resgate, eles fazem a indústria ransomware atraente para esses tipos de pessoas. Situações em que você pode acabar perdendo seus arquivos são bastante comuns para backup seria um melhor investimento. Em seguida, você pode simplesmente excluir Php ransomware e restaurar dados. Você pode encontrar detalhes sobre como proteger seu computador contra esta ameaça no parágrafo seguinte, no caso de você não tem certeza sobre como o arquivo de criptografia de malware mesmo entrou em seu computador.

Como o ransomware é distribuído

Você pode comumente executar em ransomware anexado a e-mails como um anexo ou na página de download suspeito. Porque os usuários tendem a ser muito negligente ao lidar com e-mails e download de arquivos, muitas vezes não é necessário para propagadores de ransomware para usar métodos mais elaborados. Há alguma possibilidade de que um método mais elaborado foi usado para a infecção, como alguns ransomware usá-los. Os criminosos só precisam usar um nome de empresa bem conhecido, escrever um e-mail plausível, anexar o arquivo de malware-montado para o e-mail e enviá-lo para futuras vítimas. Você vai comumente encontrar tópicos sobre o dinheiro nesses e-mails, porque as pessoas estão mais inclinados a cair para esses tipos de tópicos. Se os hackers usaram o nome de uma empresa como a Amazon, as pessoas podem abrir o anexo sem pensar se os hackers simplesmente dizem que a atividade suspeita foi observada na conta ou uma compra foi feita e o recibo é anexado. Esteja atento a certos sinais antes de abrir arquivos adicionados aos e-mails. Se você não estiver familiarizado com o remetente, investigue. Você ainda vai precisar investigar o endereço de e-mail, mesmo se você souber o remetente. Além disso, estar no olhar para fora para erros gramaticais, o que pode ser bastante evidente. Outra característica típica é a falta de seu nome na saudação, se uma empresa legítima/remetente foram para e-mail, eles definitivamente usar o seu nome em vez de uma saudação geral, abordando você como cliente ou membro. Pontos fracos em um sistema também pode ser usado por ransomware para entrar no seu computador. Um programa vem com vulnerabilidades que podem ser usadas para infectar um computador, mas muitas vezes são corrigidas por fornecedores. Infelizmente, como pode ser visto pela generalizada de ransomware WannaCry, nem todos os usuários instalam atualizações, por uma razão ou outra. É crucial que você instale esses patches porque se uma vulnerabilidade for séria, ela pode ser usada por software mal-intencionado. Regularmente sendo incomodado sobre atualizações pode ficar problemático, para que eles poderiam ser configurados para instalar automaticamente.

O que faz

Logo após o ransomware infecta seu dispositivo, ele vai olhar para certos tipos de arquivos e uma vez que os identificou, ele irá bloqueá-los. Seus arquivos não serão acessíveis, por isso mesmo que você não perceba o processo de criptografia, você saberá eventualmente. Você vai notar que uma extensão de arquivo foi adicionada a todos os arquivos criptografados, o que pode ajudar a identificar o ransomware. Se um algoritmo de criptografia forte foi usado, ele pode fazer descriptografar arquivos potencialmente impossíveis. Você verá uma notificação de resgate que informará que seus arquivos foram criptografados e o que você precisa fazer em seguida. Eles vão te oferecer um Decryptor, o que vai te custar. A nota deve claramente mostrar o preço para o Decryptor, mas se isso não for o caso, você será dado um endereço de e-mail para entrar em contato com os bandidos para configurar um preço. Pelas razões que já mencionamos, não incentivamos o pagamento do resgate. Experimente todas as outras opções possíveis, antes mesmo de considerar a doação para os pedidos. Talvez você tenha armazenado seus arquivos em algum lugar, mas simplesmente esquecido sobre isso. Há também uma probabilidade de que um Decryptor livre foi liberado. Às vezes, os pesquisadores de malware são capazes de rachar ransomware, o que significa que você pode restaurar arquivos gratuitamente. Considere isso antes de pagar o dinheiro exigido mesmo cruza sua mente. Seria uma idéia melhor comprar o apoio com algum desse dinheiro. Se o backup estiver disponível, você pode desbloquear Php ransomware arquivos depois de eliminar Php ransomware totalmente. Tente se familiarizar com como o ransomware é distribuído para que você possa evitá-lo no futuro. Certifique-se de que o software é atualizado sempre que uma atualização é liberada, você não abrir arquivos aleatoriamente adicionados aos e-mails, e você só confia em fontes confiáveis com seus downloads.

Php ransomware Remoção

Seria uma idéia melhor para baixar uma ferramenta de remoção de malware, porque ele será necessário para se livrar do ransomware se ele ainda permanece. Pode ser muito difícil de corrigir manualmente Php ransomware o vírus, porque você pode acabar acidentalmente danificar o seu dispositivo. Usando uma ferramenta anti-malware seria muito menos problemas. Esta ferramenta é útil para ter no computador, porque ele não só vai se certificar de se livrar desta infecção, mas também impedir que um de entrar no futuro. Uma vez que você instalou o software anti-malware, basta digitalizar o seu dispositivo e se a infecção é identificada, autorizá-lo a removê-lo. Tenha em mente que, um software anti-malware não é capaz de restaurar. Uma vez que seu dispositivo foi limpado, o uso normal do computador deve ser restaurado.

Offers

Baixar ferramenta de remoçãoto scan for Php ransomwareUse our recommended removal tool to scan for Php ransomware. Trial version of provides detection of computer threats like Php ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua Php ransomware usando o modo seguro com rede.

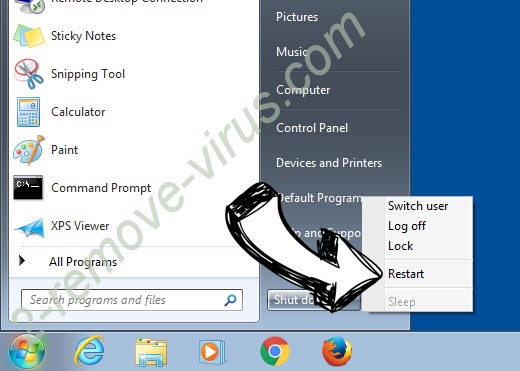

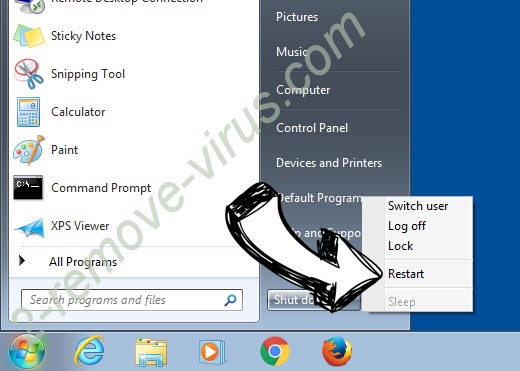

Remova o Php ransomware do Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover Php ransomware

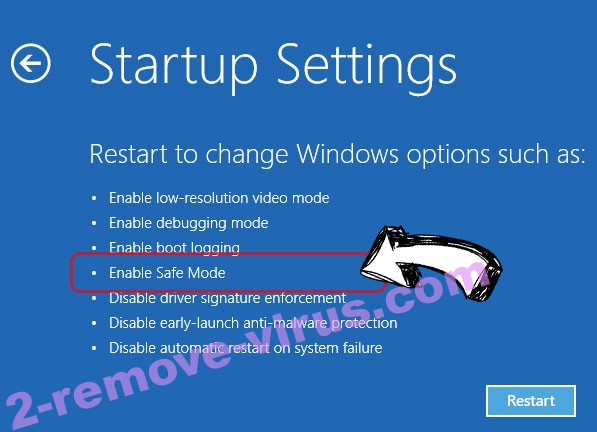

Remova o Php ransomware do Windows 8/Windows 10

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o Php ransomware

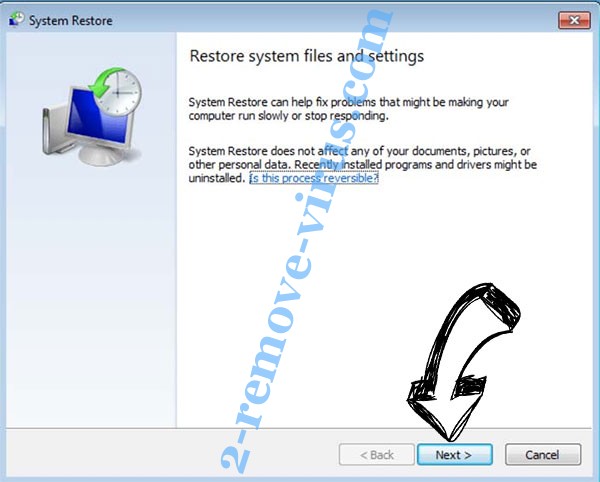

passo 2. Restaurar seus arquivos usando a restauração do sistema

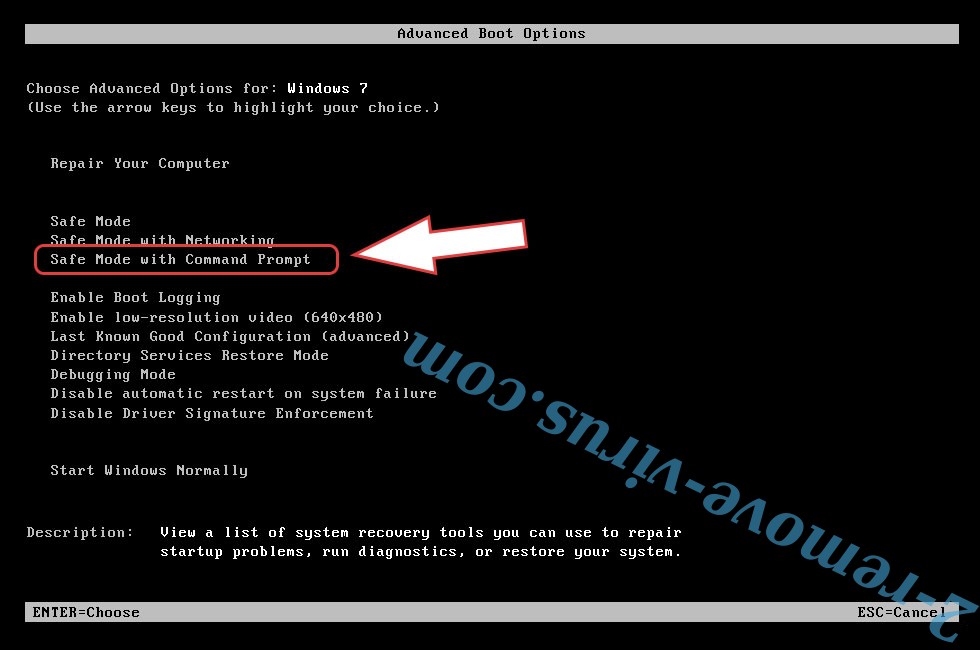

Excluir Php ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

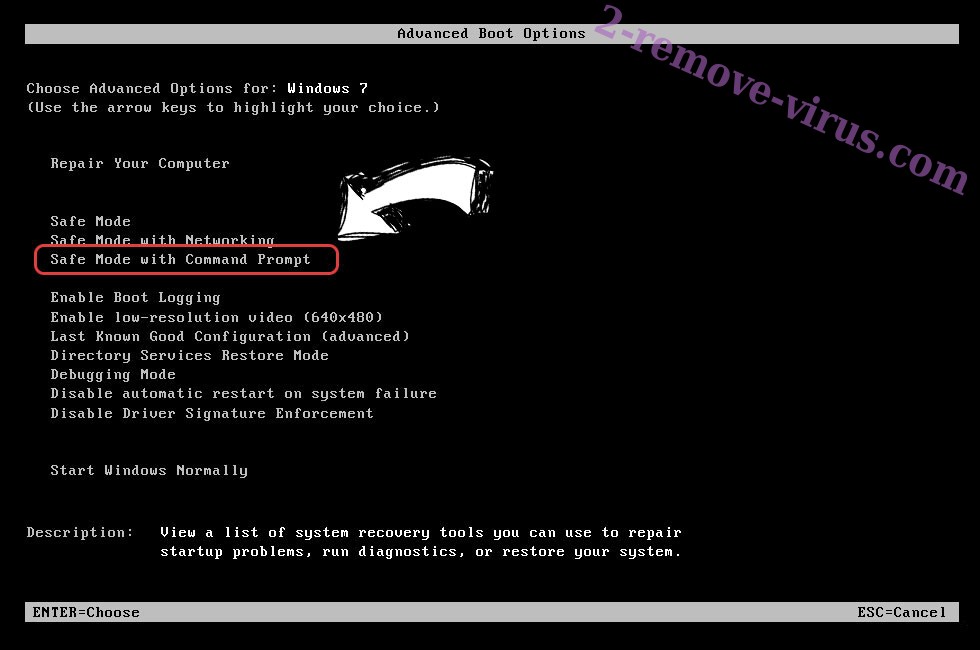

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

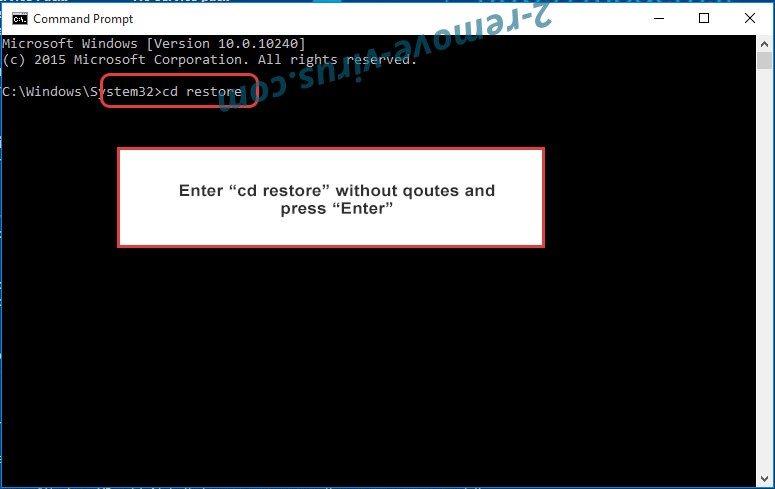

- Escolha o Prompt de comando na lista.

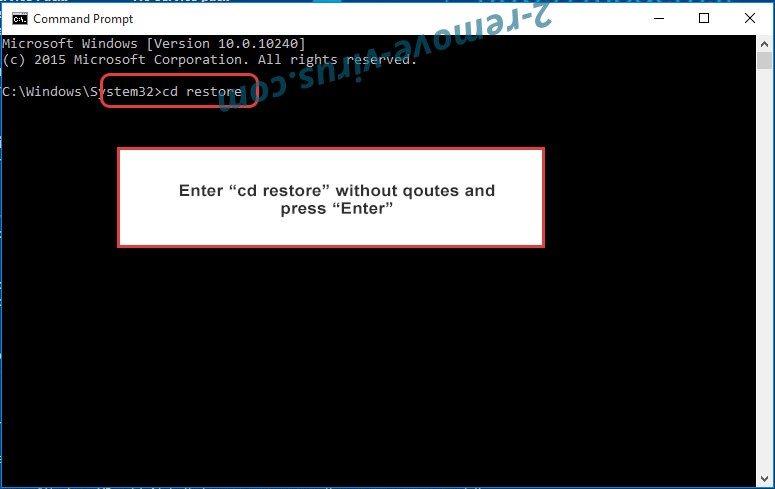

- Digite cd restore e toque em Enter.

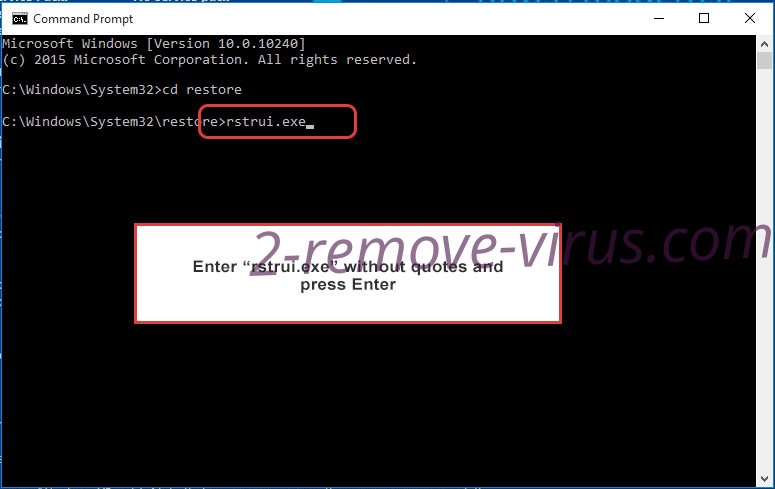

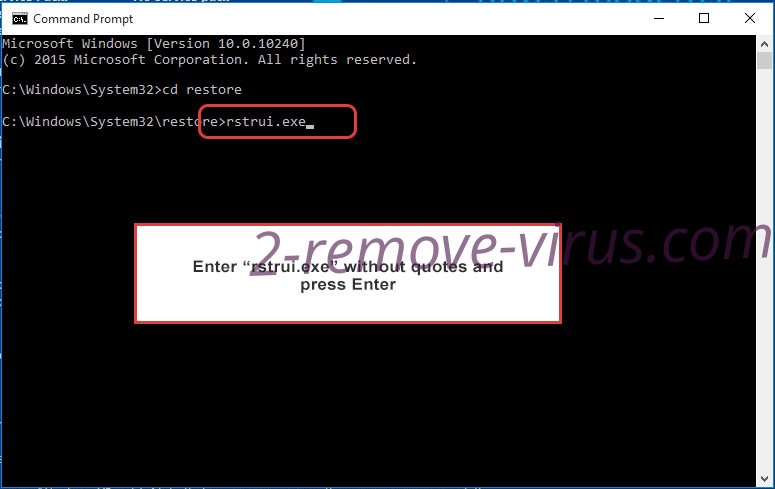

- Digite rstrui.exe e pressione Enter.

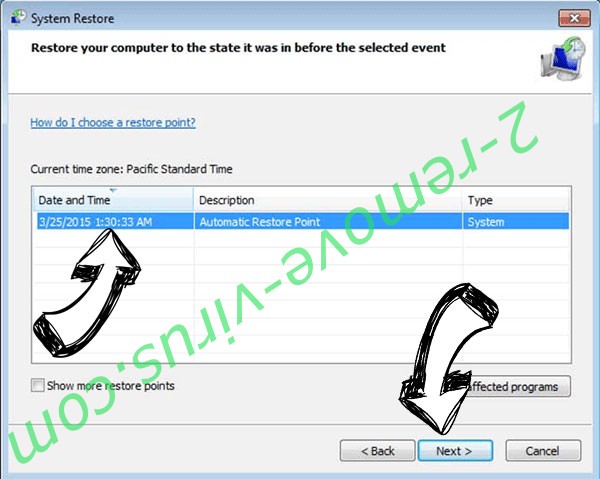

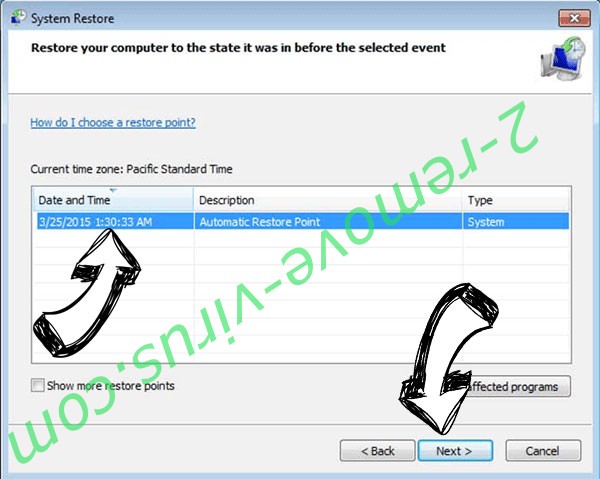

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

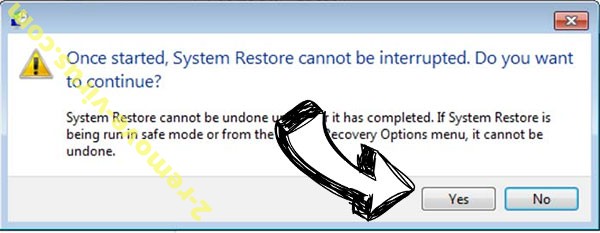

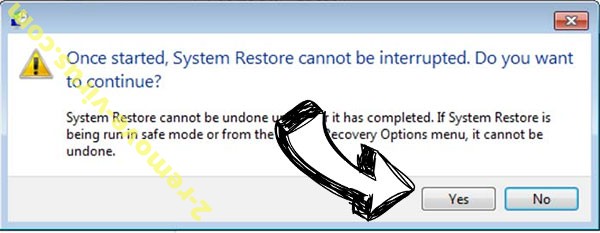

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

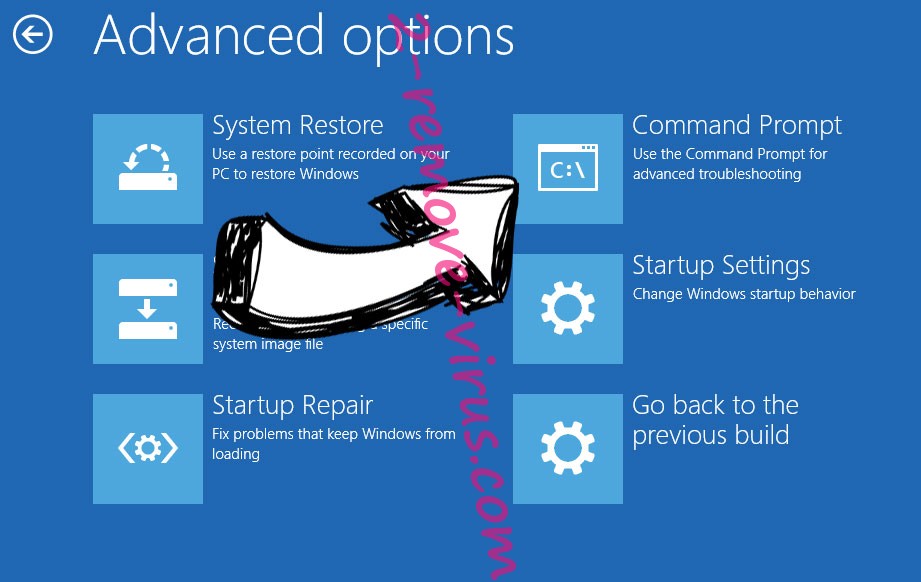

Excluir Php ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.