Sobre o vírus Plomb Ransomware

Plomb Ransomware ransomware é Categorizado como malware perigoso como se o seu dispositivo recebe-lo, você pode estar enfrentando problemas sérios. É possível que você nunca tenha encontrado esse tipo de malware antes, nesse caso, você pode estar particularmente chocado. O malware de codificação de dados tende a usar algoritmos de criptografia fortes para bloquear dados, o que o impede de acessá-los por mais tempo. É por isso que os dados que criptografam malware são classificados como software malicioso nocivo, visto que a infecção pode levar à perda permanente de dados.

Os criminosos vão oferecer-lhe uma ferramenta de descriptografia, mas comprá-lo não é algo que é recomendado. Há uma possibilidade que você não começ seus dados descriptografados mesmo depois de pagar assim que você pode apenas gastar seu dinheiro para nada. O que está impedindo os criminosos de apenas tomar o seu dinheiro, sem dar-lhe um utilitário de descriptografia. Esse dinheiro também financiaria as atividades futuras desses bandidos. Ransomware já fez bilhões no valor de danos às empresas em 2017, e isso é meramente uma quantidade estimada. Vigaristas também percebem que eles podem fazer dinheiro fácil, e quando as vítimas pagam o resgate, eles fazem a indústria de ransomware atraente para esses tipos de pessoas. Você poderia terminar acima neste tipo da situação outra vez, assim que investindo o dinheiro pedido no apoio seria mais sábio porque a perda de dados não seria uma possibilidade. Você poderia então simplesmente desinstalar o vírus Plomb Ransomware e restaurar dados. E se você não tiver certeza sobre como você conseguiu obter o ransomware, seus métodos de distribuição serão discutidos no parágrafo abaixo no parágrafo abaixo.

Ransomware propagação maneiras

Um arquivo de criptografia programa malicioso pode infectar seu sistema muito facilmente, freqüentemente usando métodos como anexar arquivos infectados para e-mails, aproveitando as vulnerabilidades no software de computador e Hospedagem de arquivos contaminados em download suspeito Plataformas. Vendo como esses métodos ainda são bastante populares, isso significa que os usuários são muito negligentes ao usar e-mail e baixar arquivos. No entanto, alguns arquivos de codificação de programas maliciosos usam métodos sofisticados. Os criminosos escrevem um email bastante convincente, ao usar o nome de uma empresa ou de uma organização bem conhecida, adicionam o malware ao email e emitem-no. Você irá comumente encontrar tópicos sobre o dinheiro nesses e-mails, como esses tipos de tópicos sensíveis são o que os usuários são mais propensos a cair para. Se os criminosos usaram um conhecido nome da empresa como a Amazônia, as pessoas diminuem a sua defesa e pode abrir o anexo sem pensar se os criminosos simplesmente dizer atividade suspeita foi notado na conta ou uma compra foi feita e o recibo é adicionado. Há um par de coisas que você deve ter em conta ao abrir anexos de e-mail se você quiser manter o seu dispositivo seguro. É importante que você verifique se você está familiarizado com o remetente antes de prosseguir para abrir o anexo. E se você estiver familiarizado com eles, verifique o endereço de e-mail para certificar-se de que ele corresponda ao endereço real da pessoa/empresa. Erros gramaticais também são um sinal de que o e-mail pode não ser o que você pensa. Outra grande dica poderia ser o seu nome não usado em qualquer lugar, se, digamos que você é um cliente da Amazon e eles foram para lhe enviar um e-mail, eles não iriam usar Saudações típicas como caro cliente/membro/usuário, e em vez disso usaria o nome que você lhes deu. O ransomware também pode infectar usando pontos fracos não corrigidos encontrados em programas de computador. Esses pontos fracos em programas geralmente são corrigidos rapidamente depois que eles são descobertos para que eles não podem ser usados por software malicioso. No entanto, nem todo mundo é rápido para atualizar seu software, como pode ser visto a partir da distribuição de ransomware WannaCry. É crucial que você regularmente patch seu software, porque se uma vulnerabilidade é grave o suficiente, software malicioso pode usá-lo para entrar. As atualizações podem ser instaladas automaticamente, se você não quiser se preocupar com eles de cada vez.

O que faz

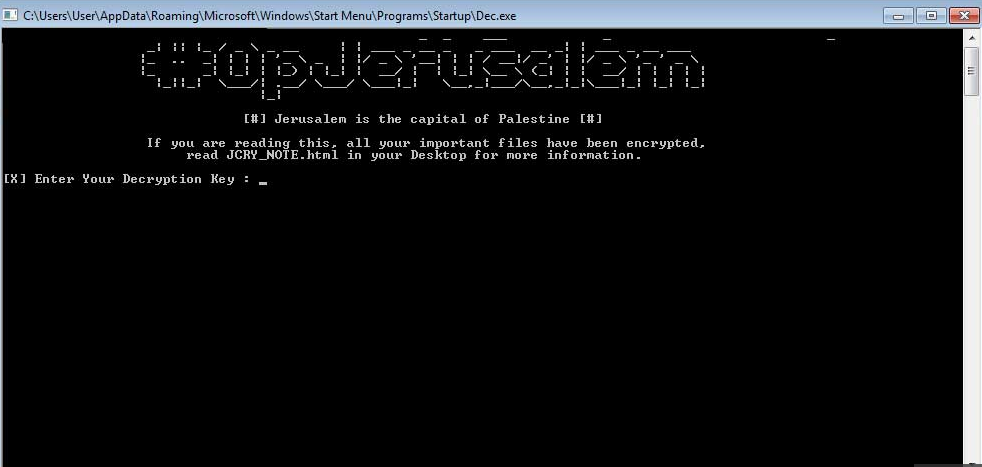

Logo após o ransomware entra em seu dispositivo, ele vai olhar para determinados tipos de arquivo e uma vez que foram identificados, ele vai codificá-los. Você não pode notar no início, mas quando você não pode abrir seus arquivos, você vai notar que algo está errado. Você saberá quais dos seus arquivos foram criptografados porque uma extensão incomum será adicionada a eles. Seus arquivos podem ter sido criptografados usando algoritmos de criptografia fortes, o que pode significar que você não pode descriptografá-los. Na nota de resgate, os criminosos vão dizer-lhe que eles bloquearam os seus dados, e propor-lhe um método para restaurá-los. O que os bandidos vão recomendar que você faça é usar o seu Decryptor pago, e avisar que você pode prejudicar seus arquivos se outro método foi usado. A nota deve especificar o preço para um Decryptor mas se esse não é o caso, você terá que enviar por correio electrónico criminosos através de seu endereço dado. Como já discutimos, pagando por um utilitário de descriptografia não é a melhor idéia, por razões que já mencionamos. Antes mesmo de considerar pagar, olhar em outras alternativas em primeiro lugar. Talvez você simplesmente não se lembra de criar backup. Em alguns casos, os decryptors livres podem ser encontrados. Às vezes, especialistas em malware são capazes de rachar ransomware, o que significa que você pode restaurar arquivos de graça. Tome essa opção em consideração e só quando você tiver certeza de que não há nenhum utilitário de descriptografia livre, você deve mesmo considerar o pagamento. Se você usar algum desse dinheiro para backup, você não enfrentaria a perda de arquivo possível novamente porque você sempre pode acessar cópias desses arquivos. Se você armazenou seus arquivos em algum lugar, você pode ir buscá-los depois que você encerrar Plomb Ransomware vírus. Tente se familiarizar com a forma como o ransomware se espalha para que você possa evitá-lo no futuro. No mínimo, pare de abrir anexos de e-mail para a esquerda e para a direita, mantenha seu software atualizado e fique seguro para fontes de download.

Maneiras de remover o vírus Plomb Ransomware

Use um utilitário de remoção de malware para obter o ransomware fora do seu computador se ele ainda permanece. Se você não estiver experiente com computadores, danos acidentais podem ser causados ao seu dispositivo ao tentar corrigir o vírus Plomb Ransomware manualmente. Se você vai com a opção automática, seria uma escolha muito melhor. Um utilitário anti-malware é criado para cuidar dessas infecções, dependendo do que você escolheu, ele poderia até parar uma infecção. Descubra qual software de remoção de malware é mais adequado para você, instalá-lo e autorizá-lo a executar uma varredura do seu sistema para localizar a infecção. Não espere que o utilitário de remoção de malware para ajudá-lo na restauração de dados, porque não será capaz de fazer isso. Se o ransomware foi eliminado inteiramente, recuperar arquivos de backup, e se você não tê-lo, começar a usá-lo.

Offers

Baixar ferramenta de remoçãoto scan for Plomb RansomwareUse our recommended removal tool to scan for Plomb Ransomware. Trial version of provides detection of computer threats like Plomb Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua Plomb Ransomware usando o modo seguro com rede.

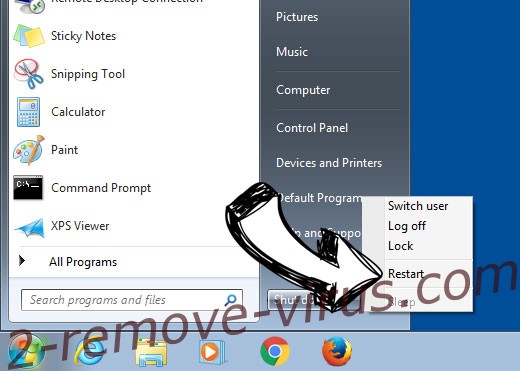

Remova o Plomb Ransomware do Windows 7/Windows Vista/Windows XP

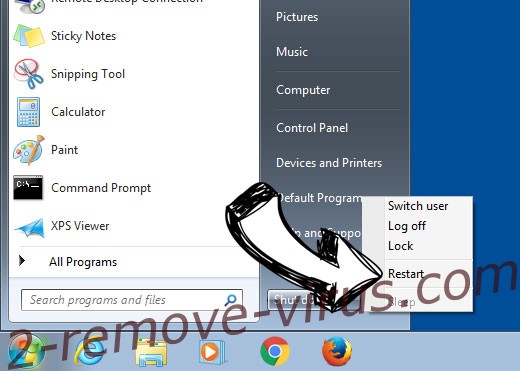

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

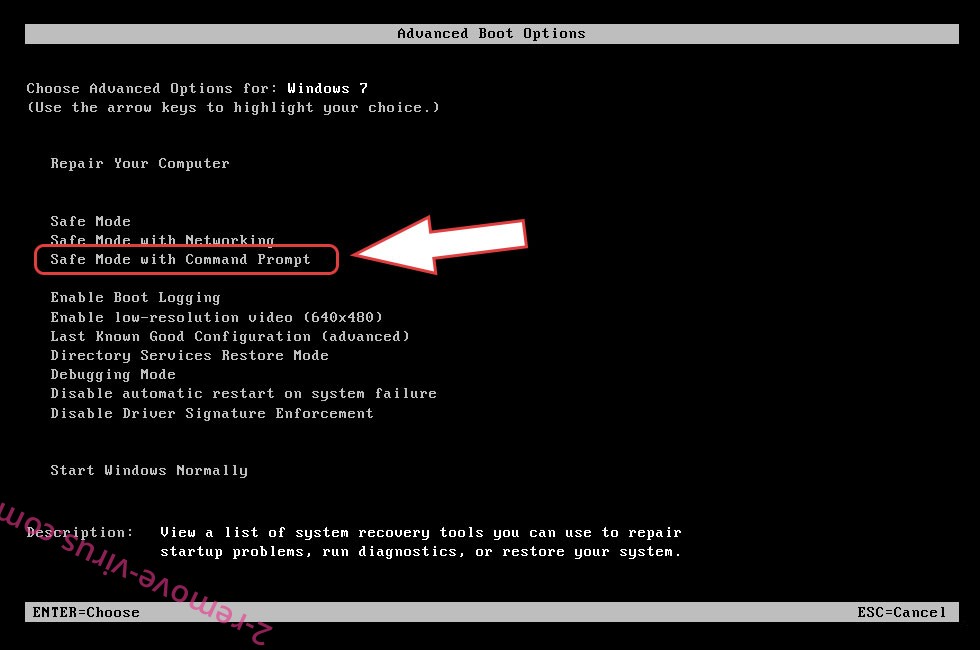

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover Plomb Ransomware

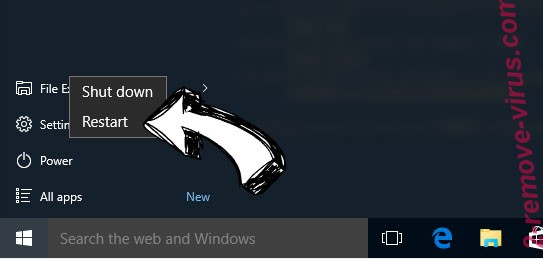

Remova o Plomb Ransomware do Windows 8/Windows 10

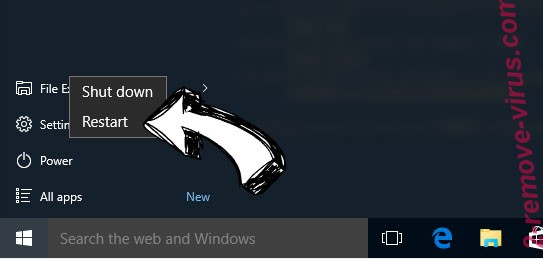

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

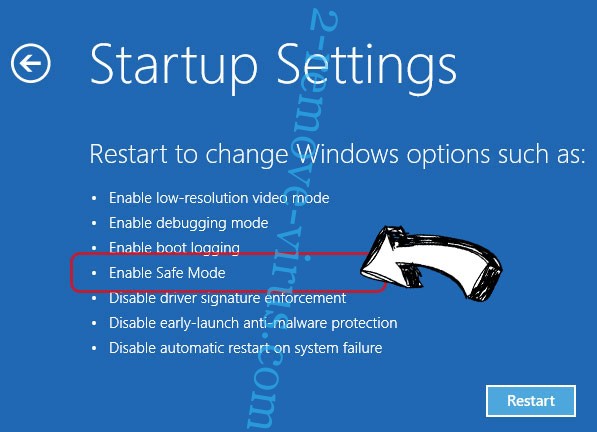

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o Plomb Ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

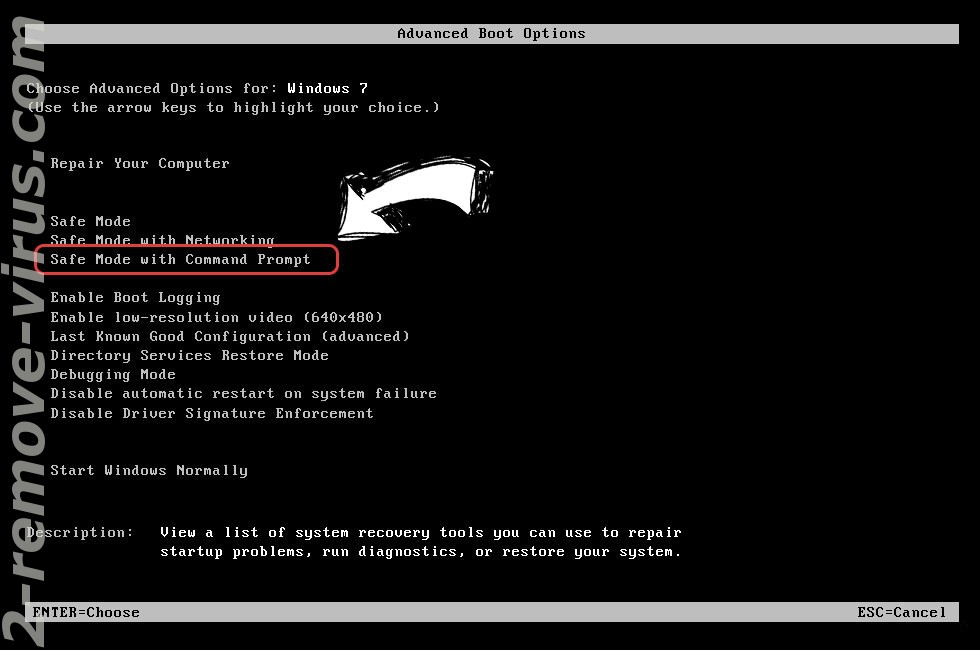

Excluir Plomb Ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

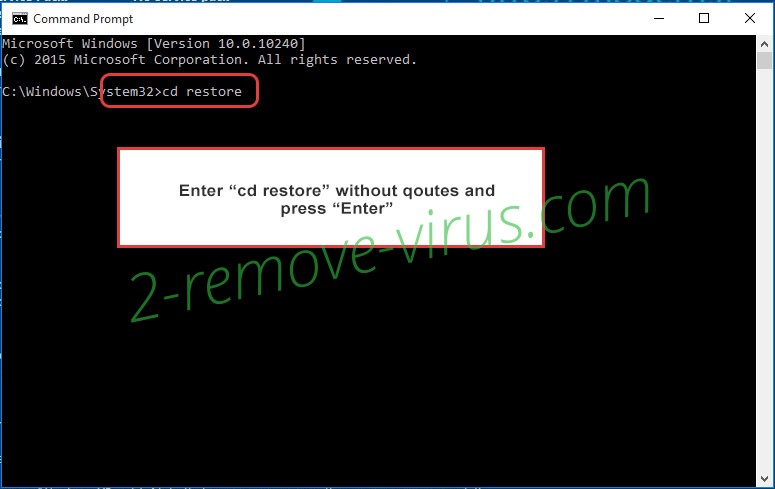

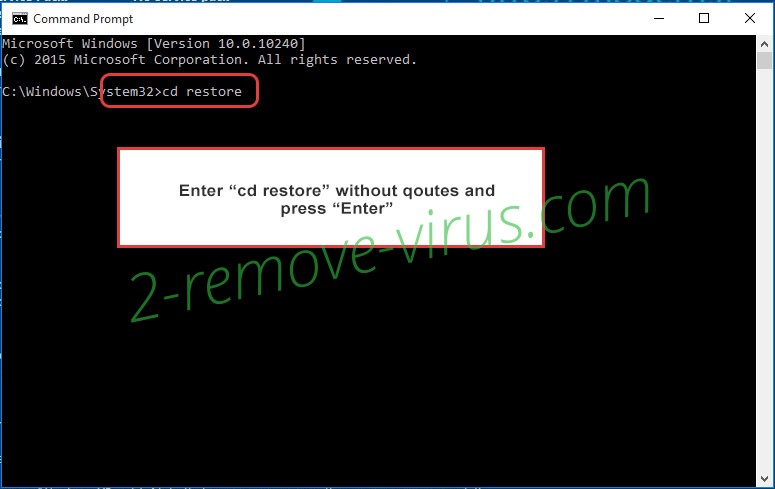

- Digite cd restore e toque em Enter.

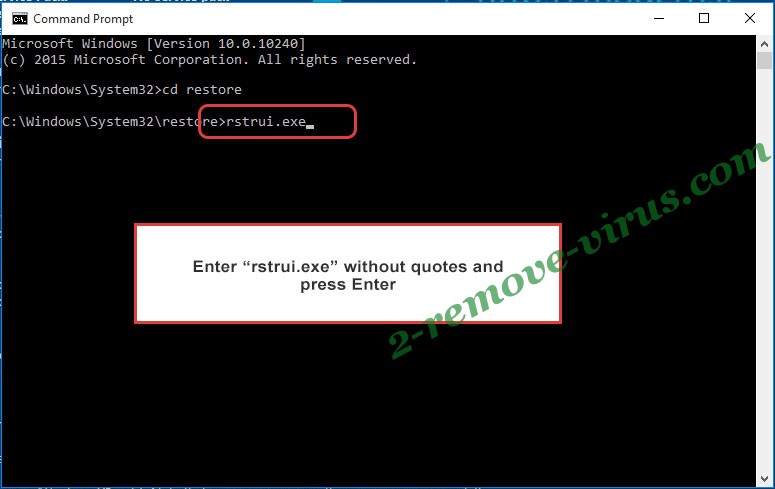

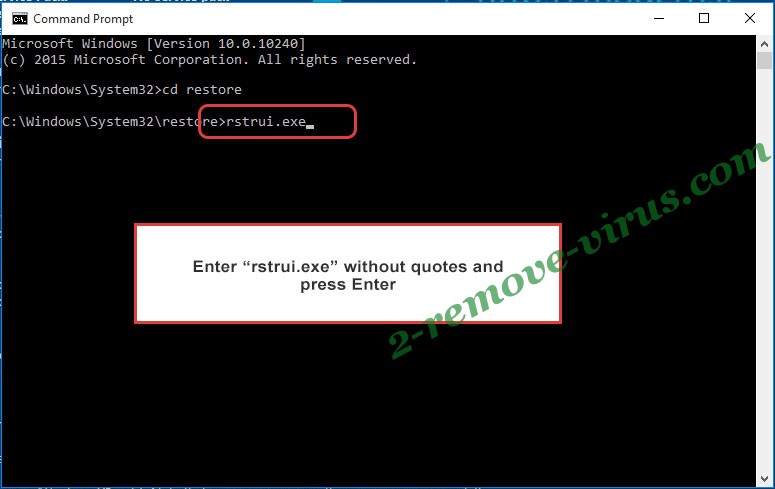

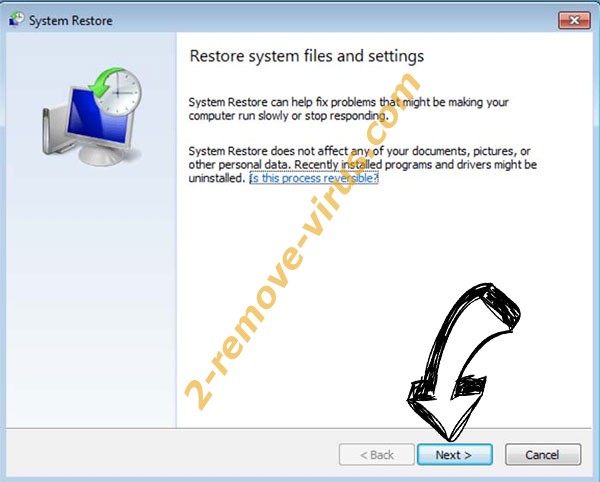

- Digite rstrui.exe e pressione Enter.

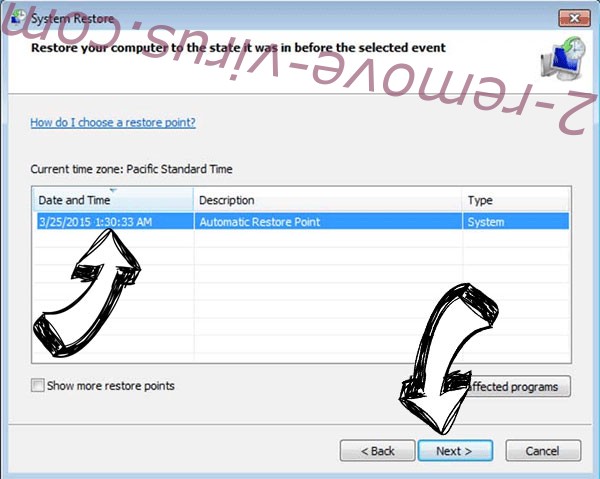

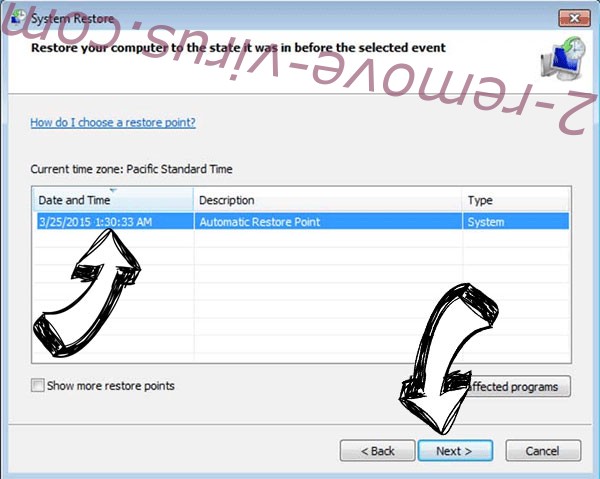

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

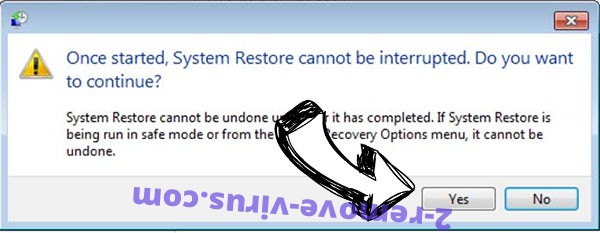

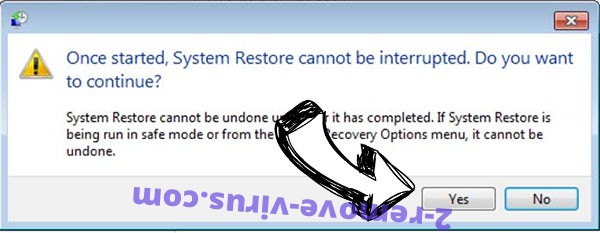

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

Excluir Plomb Ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

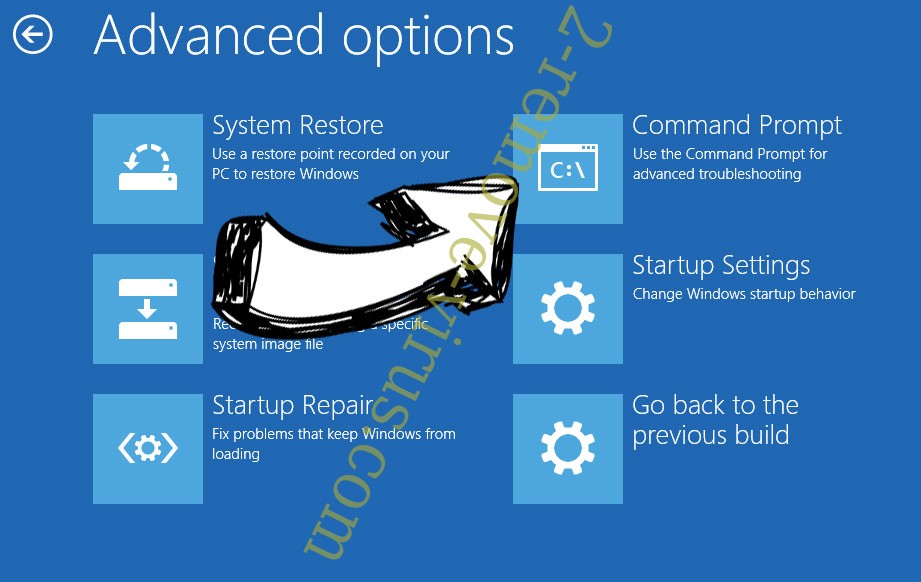

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.