O que é isso? Proced vírus ransomware arquivo

. Proced ransomware ransomware arquivo é um tipo de arquivo de criptografia de malware que poderia ter sérias conseqüências quando se trata de seus arquivos. É possível que seja a sua primeira vez encontrando uma infecção deste tipo, caso em que, você pode ser especialmente chocado. Os arquivos ficarão inacessíveis se eles tiverem sido codificados por um arquivo com criptografia de software mal-intencionado, que geralmente usa algoritmos de criptografia poderosos. Como o programa malicioso de codificação de dados pode resultar em perda permanente de arquivos, ele é classificado como uma ameaça altamente prejudicial.

Cyber criminosos lhe dará a chance de descriptografar dados através de sua ferramenta de descriptografia, você só tem que pagar uma certa quantia de dinheiro, mas esta opção não é recomendada por um par de razões. Dar nas demandas nem sempre garante Arquivos descriptografados, então há uma possibilidade de que você poderia apenas estar desperdiçando seu dinheiro. Por que as pessoas que criptografados seus dados o primeiro lugar ajudá-lo a recuperá-los quando eles poderiam apenas pegar o dinheiro. Além disso, pagando você estaria financiando os projetos futuros dos criminosos cibernéticos. Os dados que criptografam malware já custa bilhões para empresas, você realmente quer apoiar isso. E quanto mais as pessoas cumprem com as demandas, mais de um negócio rentável ransomware torna-se, e que atrai muitas pessoas para a indústria. Situações em que você pode perder seus dados são bastante comuns para que o backup seria um investimento melhor. E você pode simplesmente consertar. Proced vírus ransomware arquivo sem problemas. Você também não pode estar familiarizado com os métodos de propagação de ransomware, e vamos discutir as maneiras mais freqüentes abaixo.

Como você adquiriu o ransomware

Um arquivo de codificação malwares normalmente se espalha através de anexos de e-mail de spam, downloads maliciosos e kits de Exploit. Porque as pessoas tendem a ser bastante negligente ao lidar com e-mails e download de arquivos, geralmente não é necessário para a codificação de dados distribuidores de software malicioso para usar métodos mais elaborados. No entanto, há ransomware que usam métodos mais elaborados. Todos os hackers tem que fazer é fingir ser de uma empresa real, escrever um e-mail genérico, mas um pouco plausível, anexar o arquivo infectado para o e-mail e enviá-lo para potenciais vítimas. Geralmente, os e-mails mencionarão o dinheiro, que as pessoas são mais propensos a levar a sério. Se os hackers usaram o nome de uma empresa como a Amazon, as pessoas podem abrir o anexo sem pensar como bandidos poderiam apenas dizer que houve atividade duvidosa na conta ou uma compra foi feita e o recibo é anexado. De modo a salvaguardar-se a partir deste, há certas coisas que você precisa fazer quando se lida com e-mails. Verifique o remetente para ver se é alguém com quem você está familiarizado. Não se apresse para abrir o arquivo anexado apenas porque o remetente parece legítimo, você primeiro tem que verificar se o endereço de e-mail corresponde ao e-mail real do remetente. Os e-mails podem estar cheios de erros gramaticais, que tendem a ser bastante evidentes. A saudação usada também pode ser uma dica, como empresas legítimas cujo e-mail você deve abrir incluiria o seu nome, em vez de saudações genéricas como caro cliente/membro. Alguns dados codificação software malicioso também pode usar vulnerabilidades em sistemas para infectar. Todos os softwares têm pontos fracos, mas quando eles são encontrados, eles são regularmente corrigidos por criadores de software para que o malware não pode tirar proveito dele para entrar. No entanto, como os ataques de ransomware generalizada mostraram, nem todas as pessoas instalam essas atualizações. É crucial que você regularmente patch seu software, porque se uma vulnerabilidade é grave, ele pode ser usado por malware. As atualizações também podem ser permitidas para instalar automaticamente.

Como ele age

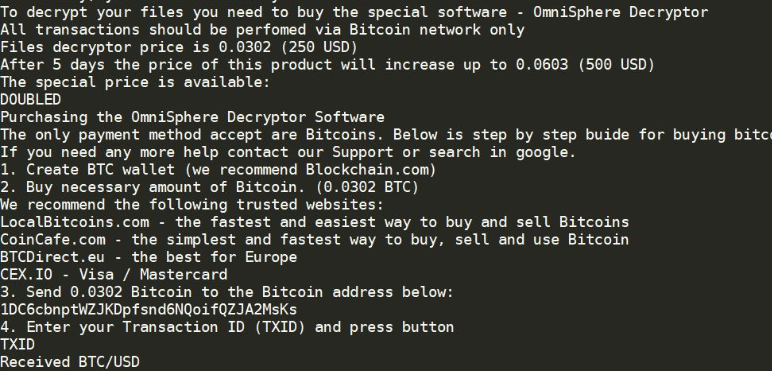

Um malware de codificação de dados começará a procurar determinados tipos de arquivo, uma vez que ele entra no dispositivo, e quando eles são identificados, eles serão codificados. Inicialmente, pode ser confuso quanto ao que está acontecendo, mas quando você é incapaz de abrir seus arquivos, ele deve ficar claro. Você também vai notar uma extensão estranha adicionada a todos os arquivos, o que poderia ajudar a identificar o ransomware correto. Deve-se mencionar que, nem sempre é possível decodificar dados se poderosos algoritmos de criptografia foram usados. Se você ainda está incerto sobre o que está acontecendo, tudo será explicado na notificação de resgate. O método que eles recomendam envolve você pagando por sua ferramenta de descriptografia. Um preço claro deve ser mostrado na nota, mas se não for, você teria que usar o endereço de e-mail fornecido para entrar em contato com os cibercriminosos para descobrir o quanto você teria que pagar. Como você provavelmente já adivinhou, pagar não é a opção que recomendamos. Se você está pronto para pagar, ele deve ser um último recurso. Talvez você tenha simplesmente esquecido que você fez cópias de seus arquivos. Ou, se a sorte está do seu lado, alguém pode ter liberado um programa de descriptografia livre. Se os dados de codificação de malware é crackable, alguém poderia ser capaz de liberar um programa que iria desbloquear. Proced arquivos ransomware arquivo de graça. Tome essa opção em conta e só quando você está certo de um Decryptor livre não é uma opção, você deve mesmo pensar em cumprir com as demandas. Comprar reforços com esse dinheiro poderia ser mais benéfico. Se o backup foi feito antes da infecção ocorreu, você pode recuperar dados depois de corrigir. Proced vírus ransomware arquivo. Se você agora está familiarizado com o arquivo de criptografia de malware spreads, você deve ser capaz de proteger o seu dispositivo de ransomware. Certifique-se de instalar a atualização sempre que uma atualização fica disponível, você não abrir arquivos aleatórios anexados a e-mails, e você só baixar coisas de fontes legítimas.

. Proced remoção ransomware arquivo

um software de remoção de malware será um software necessário para ter se você quiser se livrar dos dados de criptografia de software malicioso se ele ainda está presente no seu computador. Pode ser bastante difícil de corrigir manualmente. Proced vírus ransomware arquivo porque você pode acabar involuntariamente fazendo mal ao seu sistema. Ir com a opção automática seria uma escolha mais inteligente. O software não só iria ajudá-lo a lidar com a ameaça, mas pode parar o ransomware futuro de entrar. Encontre qual programa anti-malware melhor se adapte ao que você precisa, instalá-lo e digitalizar seu sistema para localizar a infecção. No entanto, a ferramenta não será capaz de restaurar arquivos, por isso não se surpreenda que seus arquivos ficam criptografados. Quando o seu sistema é livre de infecção, começar a fazer regularmente backup de seus arquivos.

Offers

Baixar ferramenta de remoçãoto scan for .Proced file virusUse our recommended removal tool to scan for .Proced file virus. Trial version of provides detection of computer threats like .Proced file virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua .Proced file virus usando o modo seguro com rede.

Remova o .Proced file virus do Windows 7/Windows Vista/Windows XP

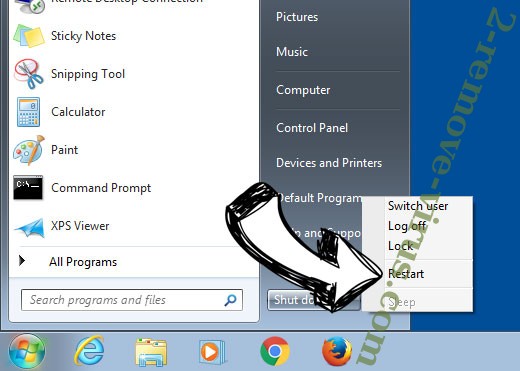

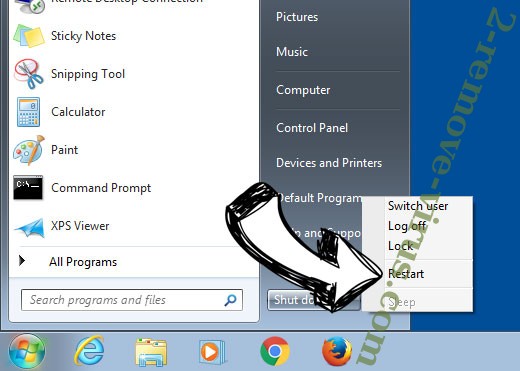

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

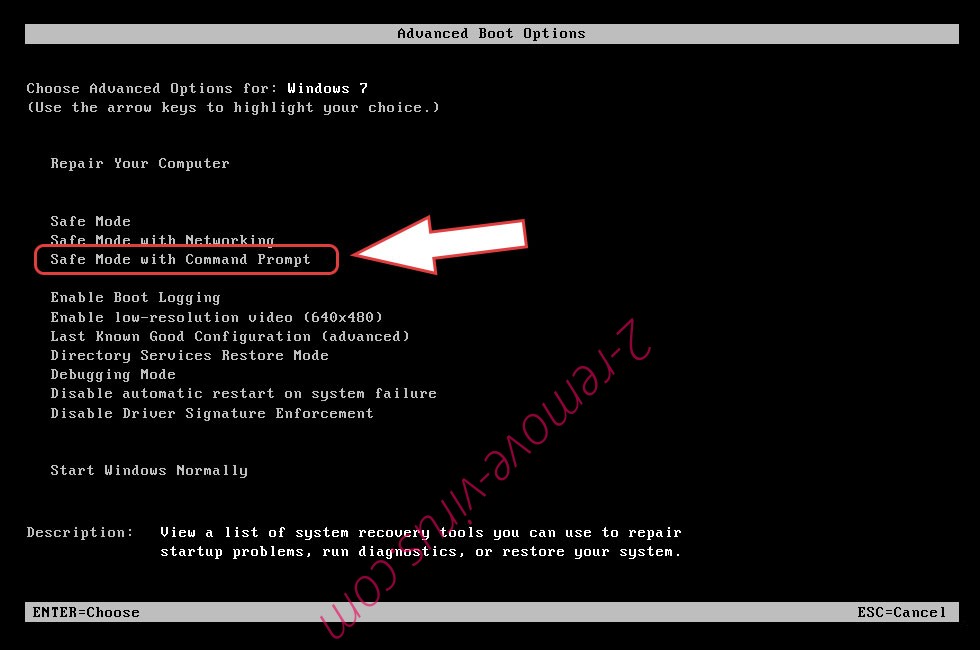

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover .Proced file virus

Remova o .Proced file virus do Windows 8/Windows 10

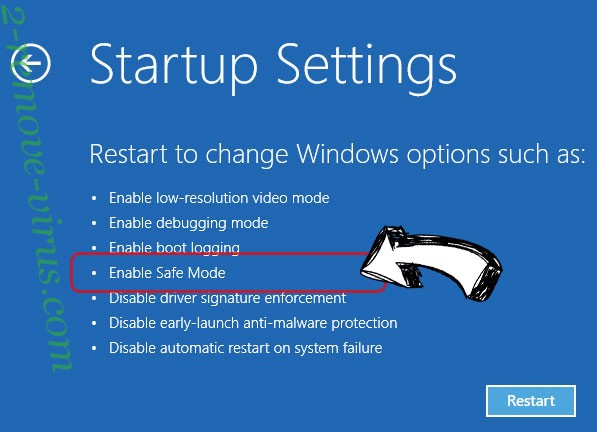

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o .Proced file virus

passo 2. Restaurar seus arquivos usando a restauração do sistema

Excluir .Proced file virus de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

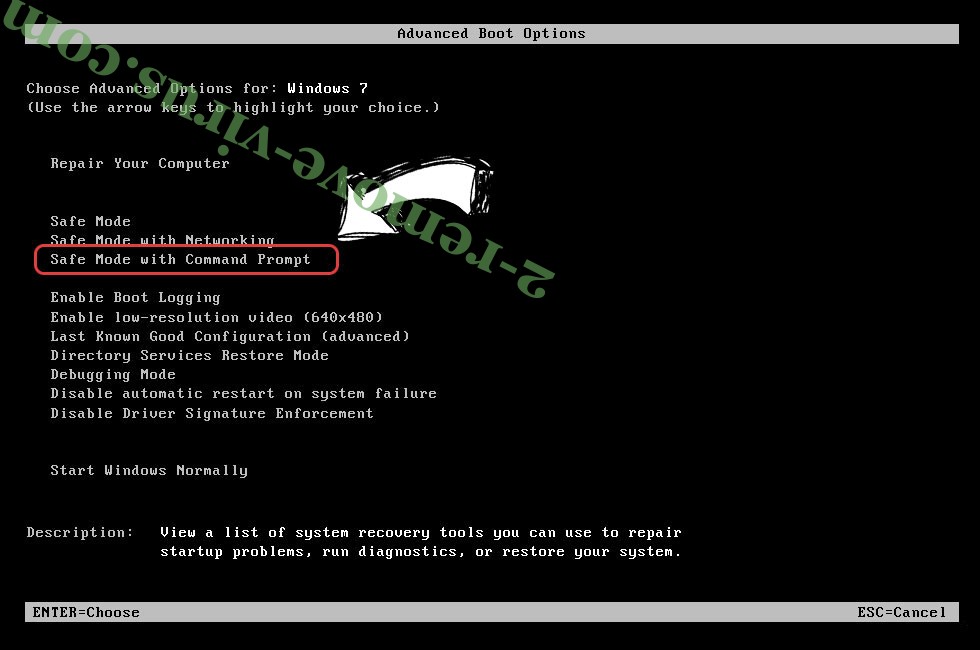

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

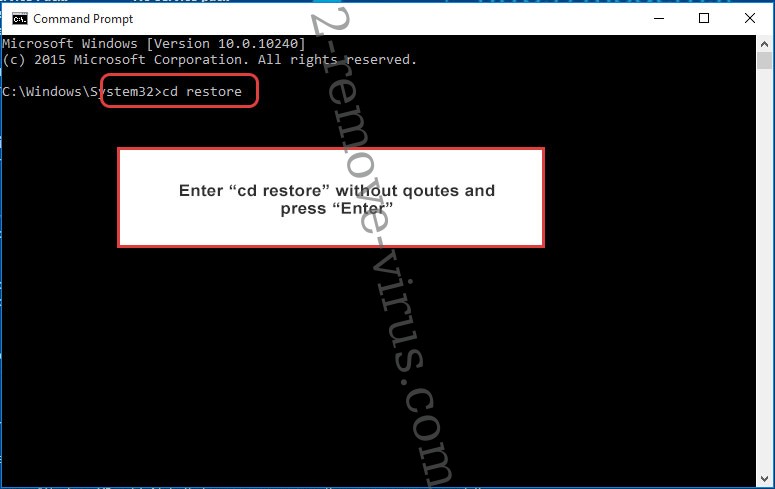

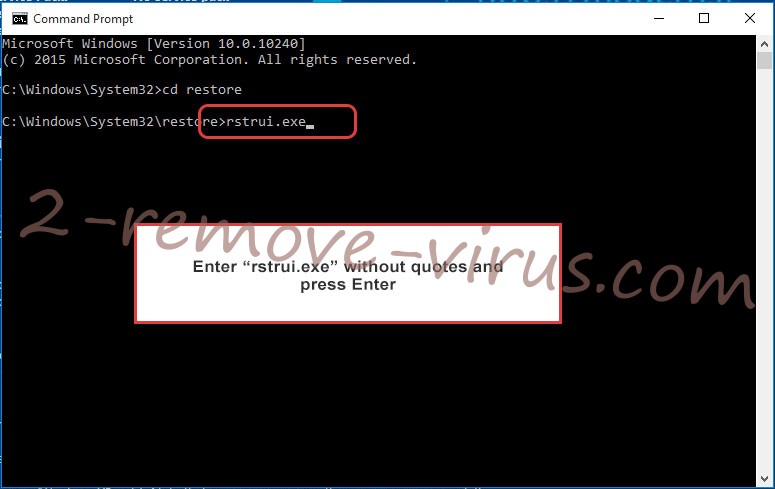

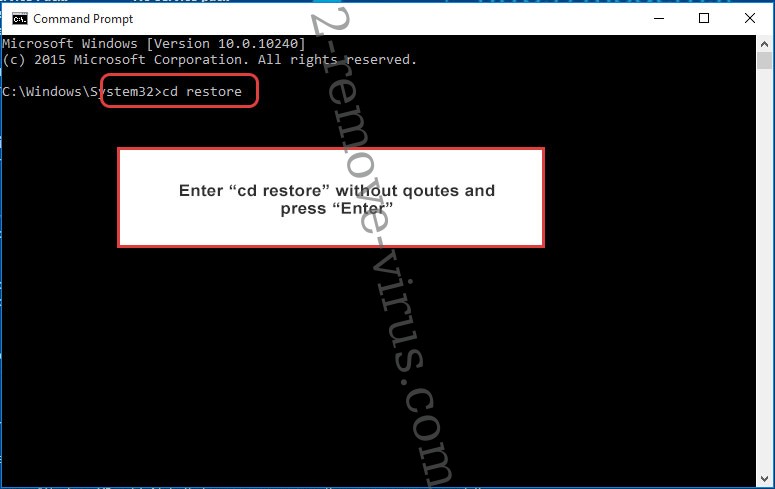

- Digite cd restore e toque em Enter.

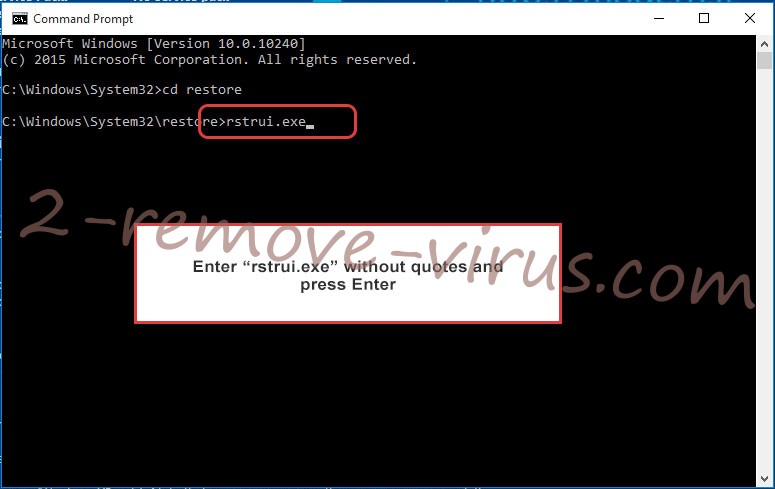

- Digite rstrui.exe e pressione Enter.

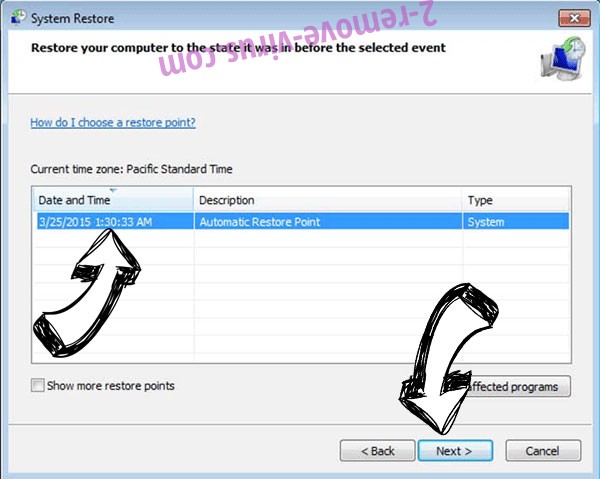

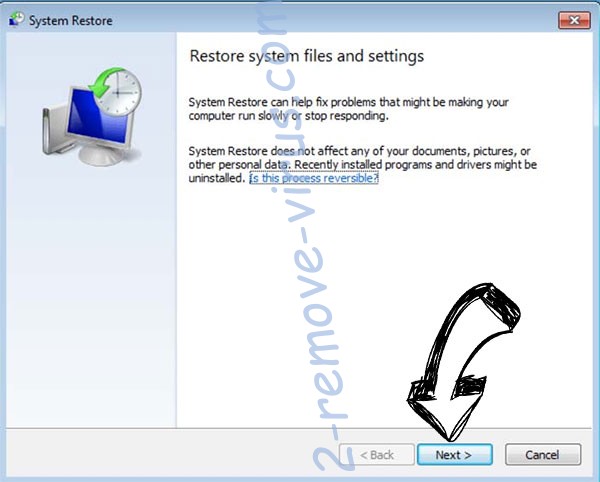

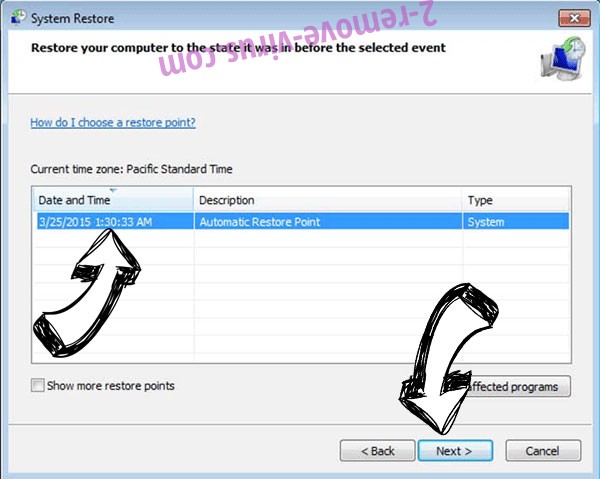

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

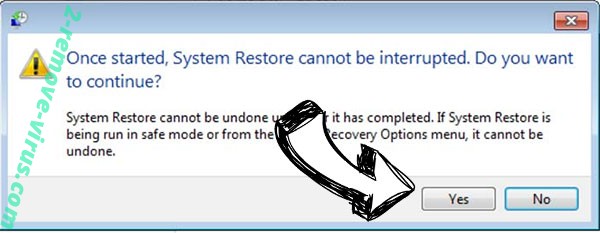

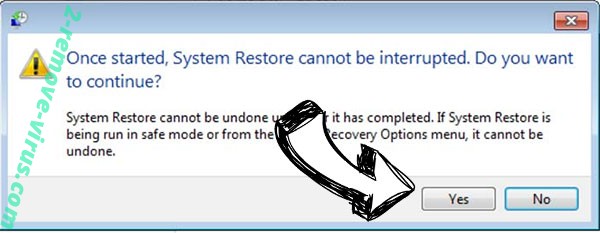

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

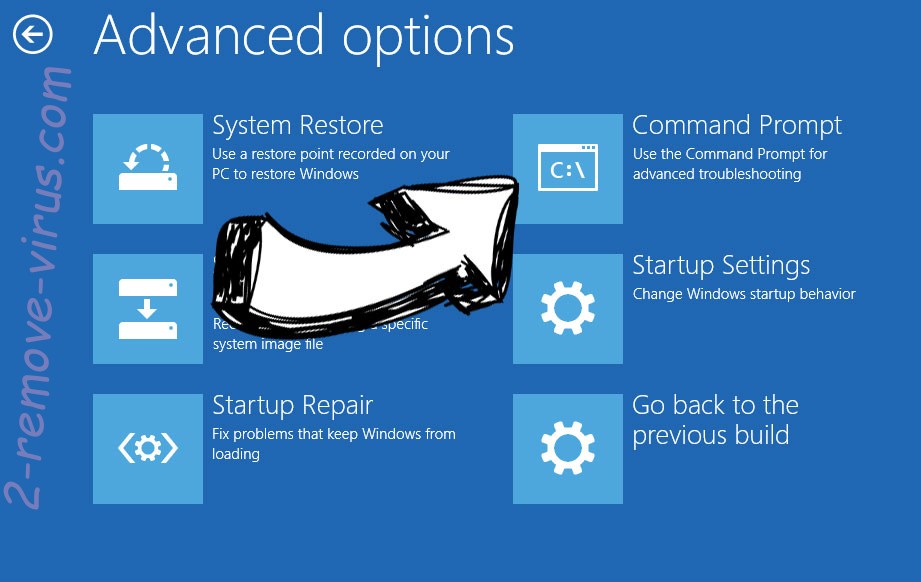

Excluir .Proced file virus do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.