O que é ransomware

O ransomware conhecido como rdp ransomware é classificado como uma séria ameaça, devido à quantidade de dano que isso pode causar. Ficheiro de encriptação de malware não é algo que cada pessoa tem ouvido falar, e se você tem apenas encontrou-lo agora, você vai aprender rapidamente como a quantidade de dano que ele pode fazer. Você não será capaz de acessar seus arquivos, se eles foram codificados por ransomware, que geralmente usa fortes algoritmos de criptografia. Porque desencriptação de dados não é possível em todos os casos, para não mencionar o tempo e o esforço que é preciso para voltar tudo ao normal, codificação de dados programa malicioso é considerada uma infecção muito perigosa.

Você tem a opção de pagar o resgate, mas muitos de malware, os especialistas não sugerem que a opção. Há uma probabilidade de que seus dados não irão obter descriptografado, mesmo depois de pagar, assim você poderia estar gastando seu dinheiro para nada. O que está impedindo bandidos de apenas tomar o seu dinheiro, e não fornecer uma maneira para descriptografar dados. Além disso, seu dinheiro também apoio o seu futuro ransomware”) ou outro malware projetos. Ele já está estimado que ransomware custa us $5 bilhões em perdas para as empresas, em 2017, e que é uma estimativa apenas. Quando as vítimas dar para as demandas, criptografia de dados de malware, gradualmente, se torna mais rentável, assim, atraindo mais pessoas que desejam ganhar dinheiro fácil. A compra de cópia de segurança com o solicitado dinheiro seria muito mais sábia escolha, pois se você já se deparar com esse tipo de situação novamente, você só pode desbloquear rdp ransomware de dados a partir do backup e não se preocupar em perdê-los. Se você tivesse de backup disponível, você pode simplesmente desinstalar rdp ransomware vírus e, em seguida, restaurar os arquivos sem estar ansioso sobre perdê-los. Se você não sabe o que é ransomware, você pode não saber como ele conseguiu entrar para o seu dispositivo, que é por isso leia atentamente o parágrafo abaixo.

Como é distribuído ransomware

Um ficheiro de encriptação de malware normalmente é transmitida através de métodos como anexos de e-mail, downloads mal-intencionados e kits de exploração. Pois os usuários tendem a ser bastante negligente ao lidar com e-mails e download de arquivos, muitas vezes não é necessário para ransomware distribuidores para utilizar mais métodos elaborados. Isso não significa mais elaborados métodos não são usados em tudo, no entanto. Bandidos escrever um pouco persuasivo e-mail, fingindo estar a partir de alguns credível empresa ou organização, adicione o malware para o e-mail e enviá-lo. Dinheiro questões relacionadas com um tópico comum a esses e-mails, pois os usuários tendem a levá-las a sério e são mais propensos a se envolver em. Se os criminosos usaram uma conhecida empresa de nome como a Amazon, os usuários mais para baixo a sua defesa, e pode abrir o anexo, sem pensar como os hackers se pode dizer que houve alguma atividade questionável na conta ou uma compra e recebimento é adicionado. Há um par de coisas que você deveria ter em conta quando abrir anexos de e-mail, se você quiser manter o seu sistema protegido. Verificar se o remetente é familiar para você antes de abrir um anexo que tenha enviado, e se você não reconhecê-las, verificá-los cuidadosamente. Não cometa o erro de abrir o arquivo anexado só porque o remetente parece familiar para você, primeiro você tem que verificar se o e-mail corresponde ao endereço do remetente de e-mail real. Gritantes erros de gramática são também um sinal. Outra importante pista pode ser o seu nome, estando ausente, se, vamos dizer que você usar o Amazon e eles foram para enviar-lhe um e-mail, eles não usaria típico saudações como Caro Cliente/Membro/Usuário, e, em vez disso, insira o nome que você deu a eles. Fora-de-data de vulnerabilidades de software também pode ser usado por ransomware para entrar no seu computador. Essas vulnerabilidades em programas freqüentemente são corrigidos rapidamente após a sua descoberta, de modo que eles não podem ser usados por softwares mal-intencionados. No entanto, a julgar pela distribuição de WannaCry, evidentemente, não todos é que a rápida para atualizar seus programas. Situações em que o software malicioso usa vulnerabilidades para entrar é por isso que é fundamental que os programas regularmente obter patches. Manchas também podem ser autorizados a instalar-se automaticamente.

O que você pode fazer sobre seus dados

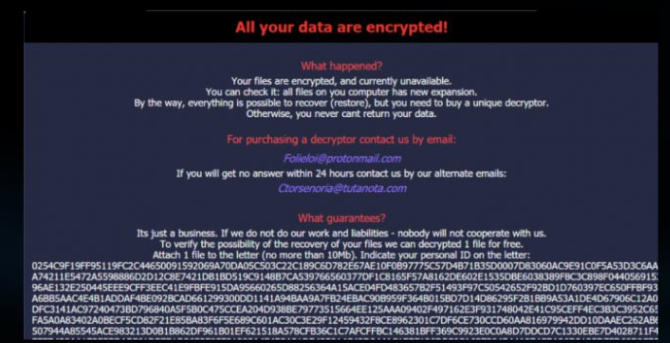

Seus dados serão codificados como logo como a codificação do ficheiro de programa malicioso que infecta o sistema. Você não será capaz de abrir os arquivos, por isso mesmo, se você não perceber o processo de criptografia, você vai saber, eventualmente. Você verá que os arquivos codificados agora tem uma extensão de arquivo, e que provavelmente ajudou a reconhecer a criptografia de dados de software mal-intencionado. Infelizmente, os arquivos podem ser codificado permanentemente se um poderoso algoritmo de criptografia foi usado. Após o processo de encriptação estiver concluído, uma nota de resgate será colocado em seu dispositivo, o que deve explicar, em certa medida, o que aconteceu e como você deve proceder. A descriptografia de software oferecidos não vai ser de graça, obviamente. Se o preço de uma decryptor não for especificado, você teria contato com os criminosos por e-mail. Como já discutimos, a pagar por uma ferramenta de decriptação não é a melhor ideia, por razões que já discutimos. Apenas considerar o pagamento de quando tudo o mais não é um sucesso. Talvez você só esqueceu de que você fez backup de seus arquivos. Para alguns ransomware, as pessoas podem até achar graça decryptors. Se a criptografia de dados programa malicioso é crackable, um malware especialista poderia ser capaz de lançar uma ferramenta que gostaria de desbloquear rdp ransomware arquivos de forma gratuita. Olhar em que a opção e somente quando você estiver certo de que não há free software de descriptografia, você deve mesmo pensar em pagar. Usando esse dinheiro para a cópia de segurança pode ser mais útil. Se você tivesse feito um backup antes de o aparelho foi infectado, você deve ser capaz de restaurá-los de lá, depois de apagar rdp ransomware vírus. Agora que você percebe o quanto mal este tipo de infecção pode causar, tente evitá-lo o máximo possível. Você, principalmente, ter para sempre actualizar o seu software, faça download apenas de seguro/fontes legítimas e parar aleatoriamente a abertura de arquivos anexados a e-mails.

Maneiras de encerrar rdp ransomware vírus

Se o ficheiro de encriptação de malware permanece no seu computador, Um software anti-malware deve ser usado para se livrar dele. Se você tentar encerrar a rdp ransomware de forma manual, você pode acabar prejudicando o seu sistema ainda mais, de modo que não é incentivado. Assim, optando pelo método automático seria o que nós sugerimos. Ele também pode ajudar a prevenir estes tipos de infecções no futuro, além de ajudar a remover este. De modo a verificar o que corresponde ao que você precisa, instalá-lo, tê-lo a varredura do sistema e se a ameaça for encontrada, finalizá-lo. No entanto, o programa não é capaz de restaurar os arquivos, então não se surpreenda se os arquivos ficam como estavam, criptografados. Se você tiver certeza de que seu computador está limpo, vá desbloquear rdp ransomware ficheiros da cópia de segurança.

Offers

Baixar ferramenta de remoçãoto scan for dp ransomwareUse our recommended removal tool to scan for dp ransomware. Trial version of provides detection of computer threats like dp ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua dp ransomware usando o modo seguro com rede.

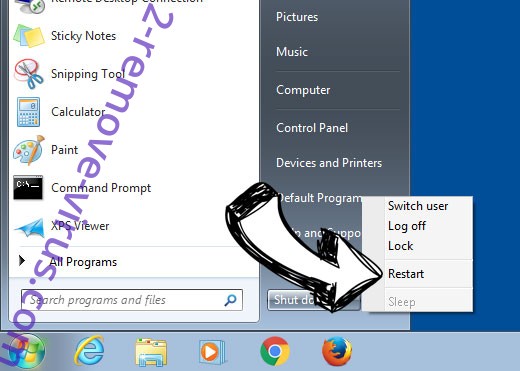

Remova o dp ransomware do Windows 7/Windows Vista/Windows XP

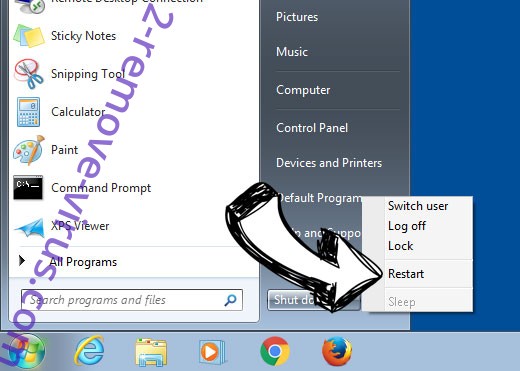

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

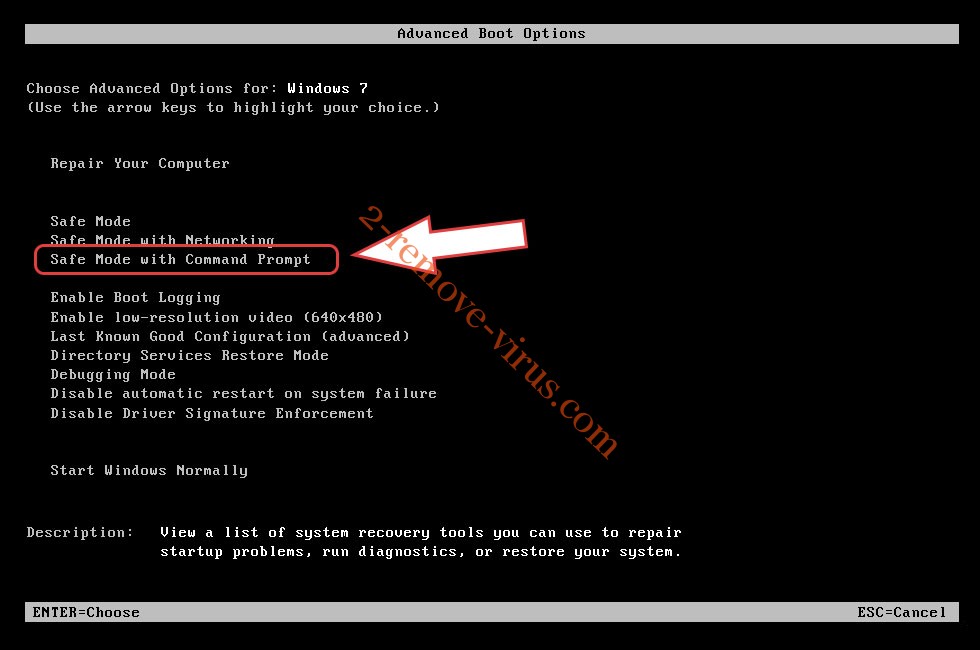

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover dp ransomware

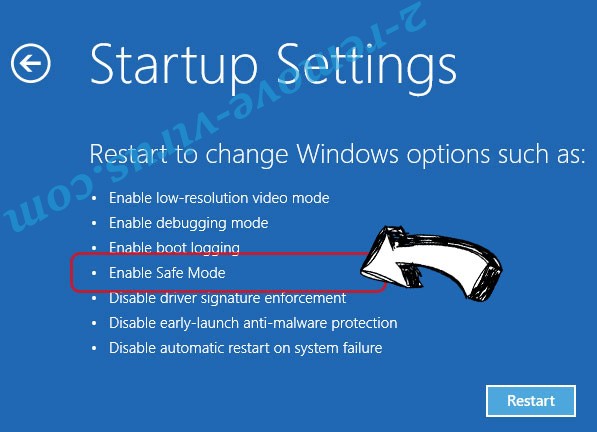

Remova o dp ransomware do Windows 8/Windows 10

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o dp ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

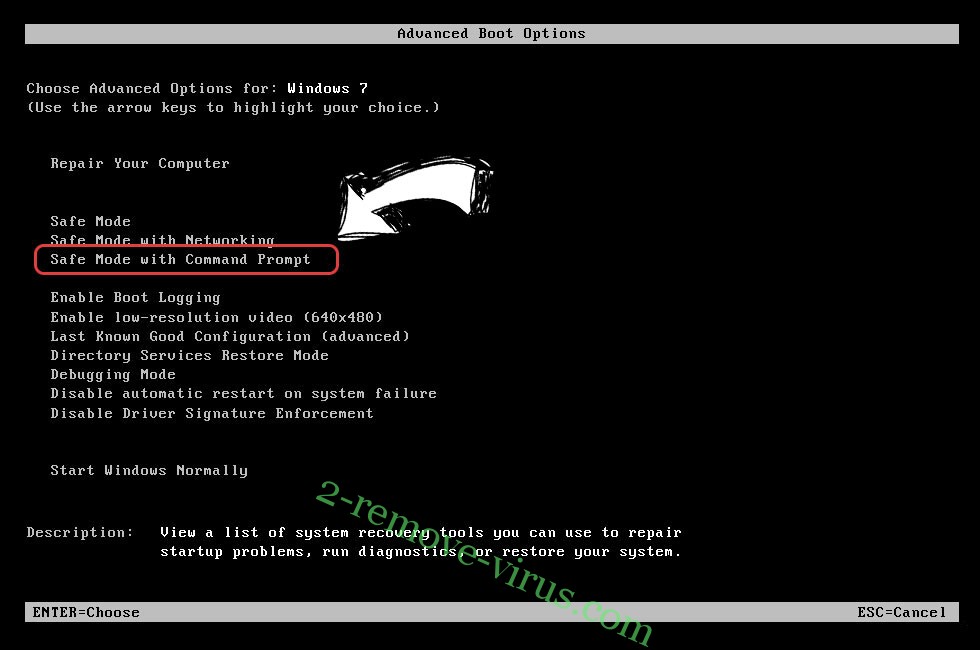

Excluir dp ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

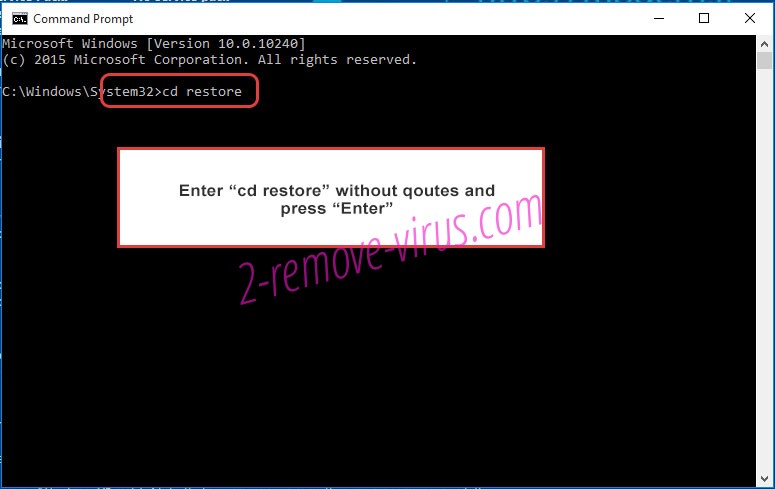

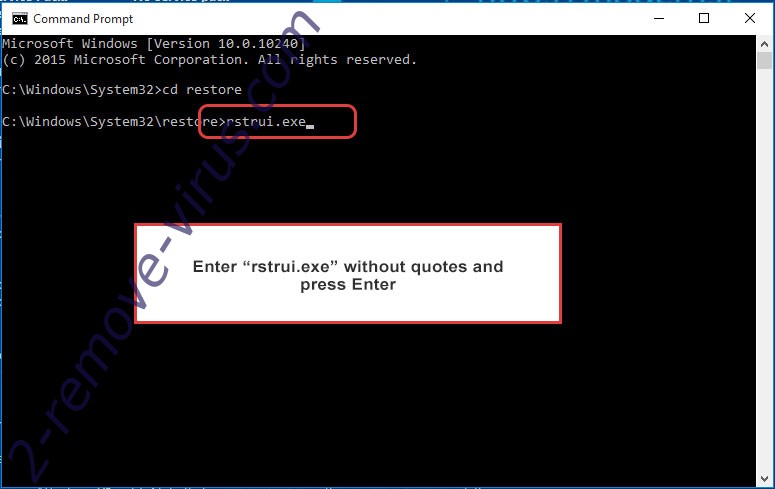

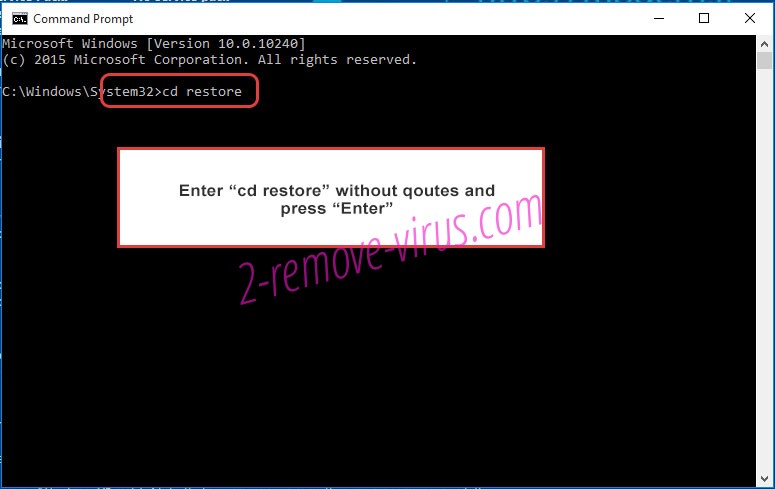

- Digite cd restore e toque em Enter.

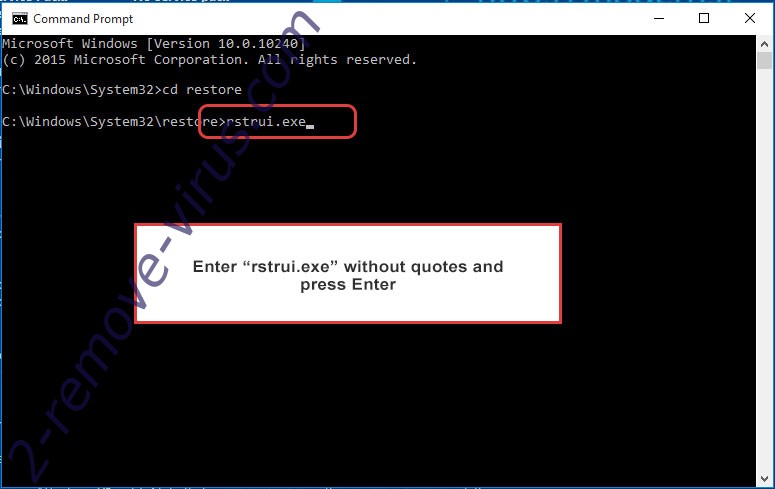

- Digite rstrui.exe e pressione Enter.

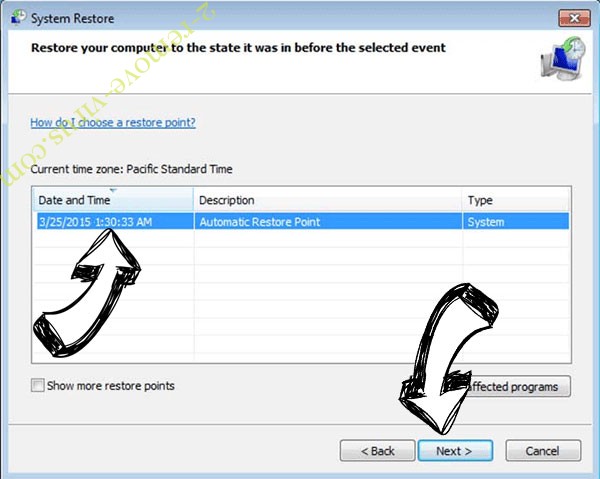

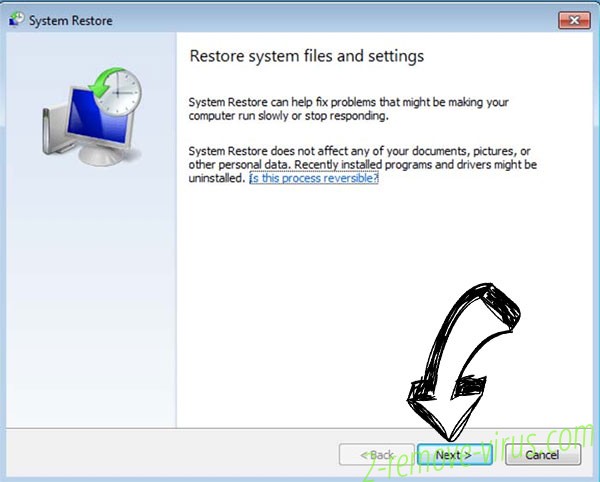

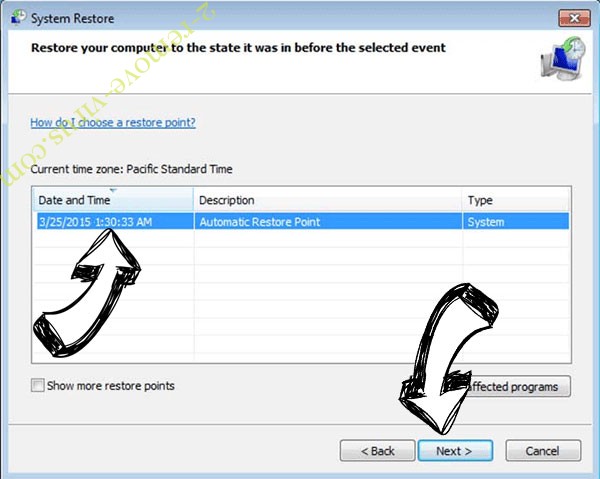

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

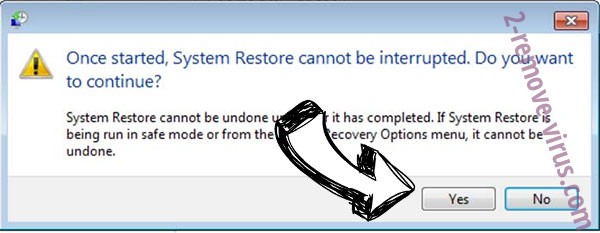

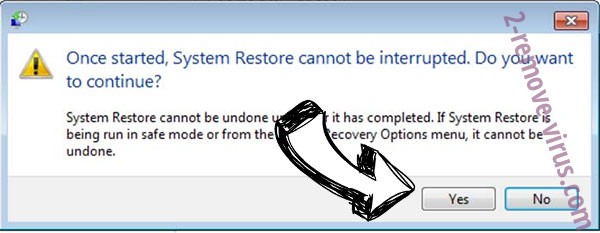

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

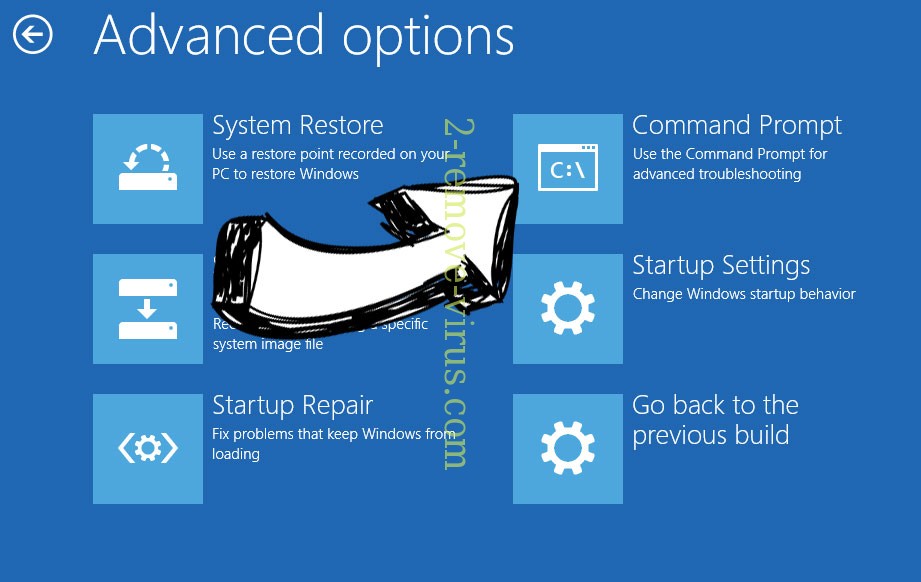

Excluir dp ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.