O que pode ser dito sobre esta ameaça

O ransomware conhecido como REDL ransomware é classificado como muito prejudicial ameaça, devido ao mal que pode fazer ao seu sistema. Se ransomware era desconhecida até agora, você está em um estado de choque. Você não será capaz de abrir os arquivos, se o ransomware bloqueou-los, para que fortes algoritmos de criptografia são usados.

Isso é o que torna o arquivo de sistema de encriptação de software mal-intencionado uma ameaça muito séria para ter no seu dispositivo, porque isso pode significar a perda permanente de dados. Criminosos vai oferecer a você uma ferramenta de decriptação, você só tem que pagar uma certa quantia de dinheiro, mas que não é uma opção sugerida por alguns motivos. É possível que os arquivos não ter desbloqueado, mesmo após o pagamento, então você pode apenas gastar seu dinheiro para nada. Ele pode ser ingênuo para acreditar que os bandidos vão se sentir obrigado a ajudar você a recuperar arquivos, quando eles têm a opção de apenas tomar o seu dinheiro. Além disso, através do pagamento você iria apoiar os projetos de futuro (mais de codificação de ficheiros de malware e software mal-intencionado) desses criminosos. Você realmente quer ser um torcedor de atividade criminosa. Quanto mais as pessoas pagam, o mais lucrativo torna-se, assim, atrair mais pessoas malévolas para ele. Considere a possibilidade de investir que pediu dinheiro para backup em vez disso, porque você pode ser colocado em uma situação onde você enfrenta perda de dados novamente. Em seguida, você pode restaurar arquivos de backup depois de corrigir REDL ransomware infecções ou similar. Você pode encontrar informações sobre como proteger o seu dispositivo a partir de uma infecção no parágrafo seguinte, no caso de você não tiver certeza sobre como o arquivo de codificação de software mal-intencionado mesmo entrou no seu sistema.

Ransomware formas de distribuição

Um arquivo de codificação de programa malicioso, geralmente, usa, ao invés de métodos básicos para distribuição, tais como spam de e-mail e downloads maliciosos. Porque os usuários são bastante descuidado ao lidar com e-mails e download de arquivos, há com freqüência sem a necessidade de ransomware distribuidores utilizar métodos mais sofisticados. Há alguma possibilidade de que um método mais sofisticado foi utilizado para a infecção, como alguns ransomware que usá-las. Hackers não precisa fazer muito, basta escrever um e-mail genérico que se parece bastante convincente, adicione o arquivo contaminado para o e-mail e enviá-lo para centenas de pessoas, que podem acreditar que o remetente é alguém confiável. Dinheiro-tópicos relacionados são usualmente utilizados como as pessoas são mais inclinadas a se importam com esses tipos de e-mails, daí abri-los sem ser muito cuidadoso. Comumente, os criminosos fingir ser da Amazon, com o e-mail de notificação que uma atividade incomum foi observada em sua conta ou a compra foi feita. Há certos sinais que você deve olhar para antes de abrir anexos de e-mail. O que é essencial, para investigar quem é o remetente antes de prosseguir para abrir o arquivo anexado. Mesmo se você conhecer o remetente, você não deve se apressar, primeiro verifique o endereço de e-mail para certificar-se de que é legítimo. Os e-mails maliciosos também são frequentemente cheios de erros de gramática. Você deve também verificar como os endereços do remetente, se for um remetente com quem você teve de negócios antes, eles sempre irão cumprimentá-lo pelo seu nome próprio, em vez de um típico Cliente ou um Membro. Vulnerabilidades em um sistema pode também ser utilizado para a infecção. Os pontos fracos em programas normalmente são corrigidos rapidamente após a sua descoberta, de modo a que o malware não pode usá-los. Como WannaCry provou, no entanto, não todos é que rápido para instalar essas atualizações para seus programas. É crucial que você regularmente patch de seu software, porque se um ponto fraco é sério, Grave pontos fracos pode ser usado por softwares mal-intencionados, então certifique-se de que todos os seus programas são corrigidos. Regularmente precisar instalar atualizações podem obter a problemática, para que eles possam ser configurado para instalar automaticamente.

O que você pode fazer sobre seus dados

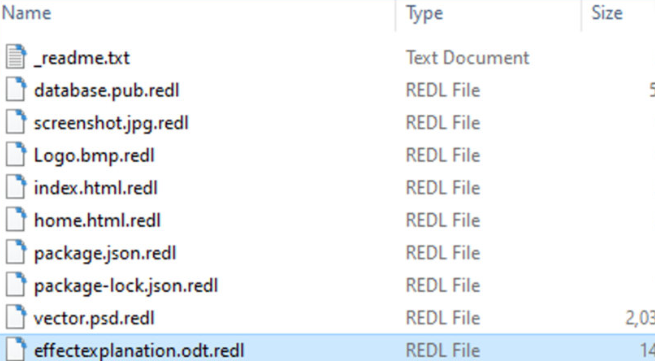

Logo após o ficheiro de encriptação de malware infecta seu dispositivo, ele irá analisar o seu dispositivo para tipos de ficheiro específicos e uma vez que tenham sido identificadas, vou trancá-los. No início, pode não ser óbvio para o que está acontecendo, mas quando seus arquivos não podem ser abertos, como de costume, deve tornar-se claro. Olhe para o estranho extensões de ficheiro anexados a arquivos, eles devem apresentar o nome do ransomware. Em muitos casos, descriptografia do arquivo pode não ser possível porque os algoritmos de criptografia usados em criptografia pode ser bastante difícil, se não impossível de decifrar. Um resgate de notificação serão colocados em pastas com seus arquivos ou ele vai aparecer em sua área de trabalho, e ele deve explicar que seus arquivos foram bloqueados e como proceder. A sugestão de um utilitário de descriptografia não vai ser de graça, obviamente. Se o valor do resgate não é especificamente mostrado, seria necessário usar um determinado endereço de e-mail para contato hackers para ver a quantidade, que pode depender do valor de seus arquivos. Para já discutido razões, pagando os cibercriminosos não é uma opção recomendada. Antes mesmo de se considerar o pagamento, olhar para todas as outras opções de primeira. É, também, muito provavelmente, que você acabou de esquecer que você já fez cópias de seus arquivos. Ou, se a sorte estiver do seu lado, um livre decryptor poderia ter sido lançado. Um livre decryptors podem estar disponíveis, se alguém foi capaz de decifrar o ransomware. Considere essa opção e só quando tiver a certeza de que não há livre de software de descriptografia, você deve mesmo pensar em pagar. Seria uma idéia melhor para comprar de backup com algum dinheiro. Se você tivesse de backup criado antes que a infecção ocorreu, você deve ser capaz de recuperar-los de lá depois de você terminar REDL ransomware vírus. Agora que você está ciente de quão prejudicial esse tipo de infecção pode ser, fazer o seu melhor para evitá-lo. Garantir a você instalar até atualizar sempre que uma atualização é lançada, você não abre arquivos aleatoriamente adicionado aos e-mails, e você apenas baixar as coisas a partir de fontes reais.

Como remover vírus REDL ransomware

Se a codificação do ficheiro de programa malicioso permanece, ainda, um programa de remoção de malware deve ser usada para finalizá-lo. Se você não é experiente com computadores, dano não intencional pode ser causado ao seu sistema, tentando consertar o REDL ransomware de vírus manualmente. Se você ir com a opção automática, seria uma escolha mais inteligente. Esta ferramenta é útil para o computador, porque ele pode não só para corrigir REDL ransomware mas também de colocar um ponto semelhante aqueles que tentam entrar. Localizar o utilitário de remoção de malwares é o mais adequado para você, instalá-lo e analisar o seu computador para localizar a ameaça. Devemos dizer que um software de remoção de malware destina-se a corrigir REDL ransomware e não para ajudar a restaurar arquivos. Se tiver certeza de que seu dispositivo está limpo, desbloquear REDL ransomware arquivos de backup, se você o tiver.

Offers

Baixar ferramenta de remoçãoto scan for REDL ransomwareUse our recommended removal tool to scan for REDL ransomware. Trial version of provides detection of computer threats like REDL ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua REDL ransomware usando o modo seguro com rede.

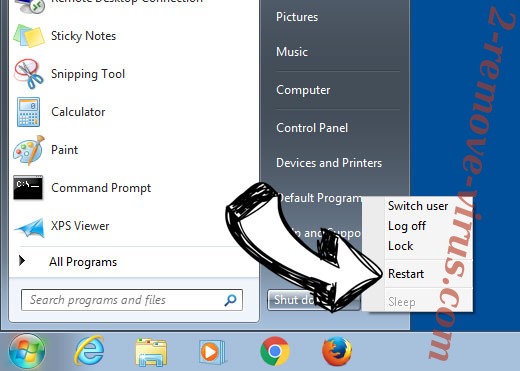

Remova o REDL ransomware do Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover REDL ransomware

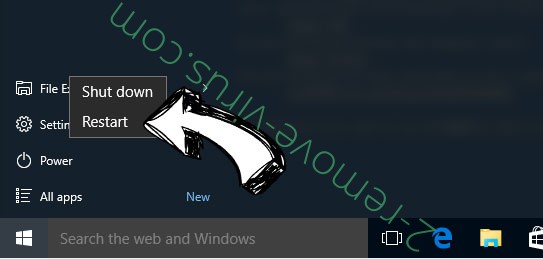

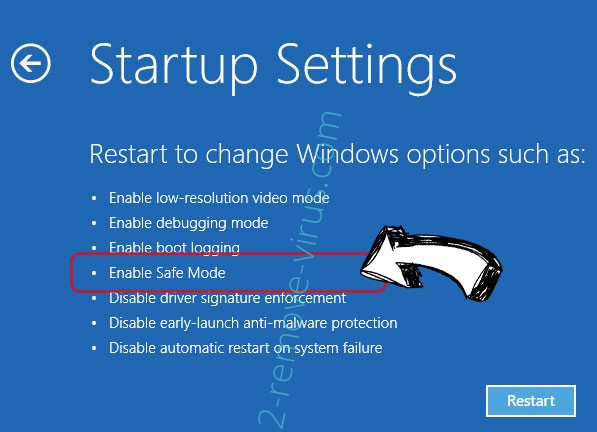

Remova o REDL ransomware do Windows 8/Windows 10

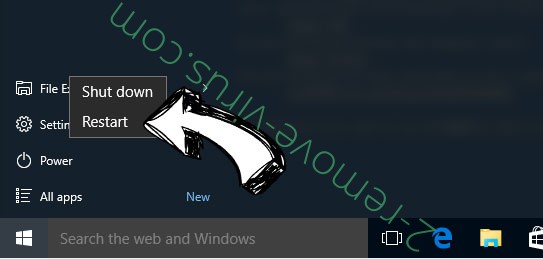

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o REDL ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

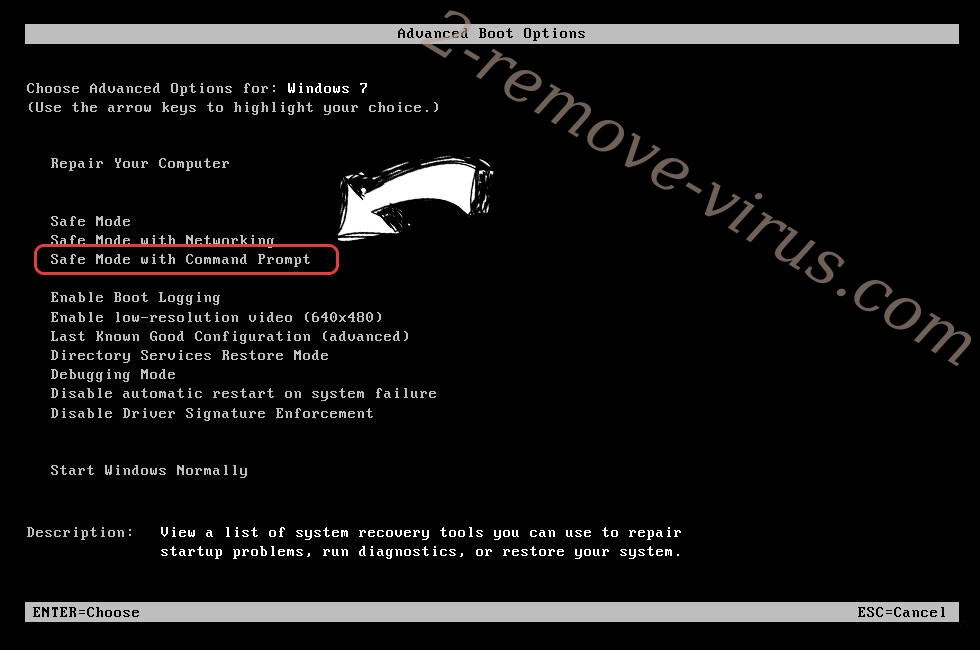

Excluir REDL ransomware de Windows 7/Windows Vista/Windows XP

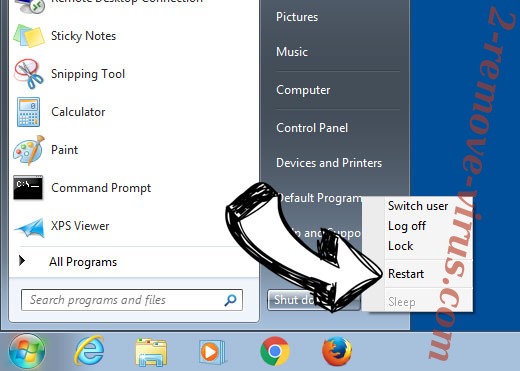

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

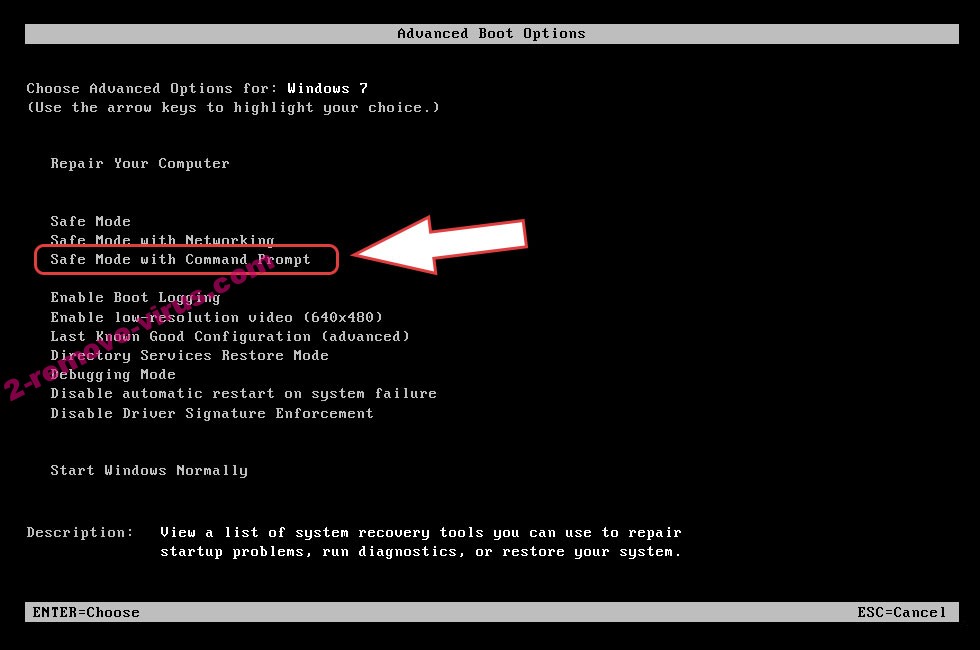

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

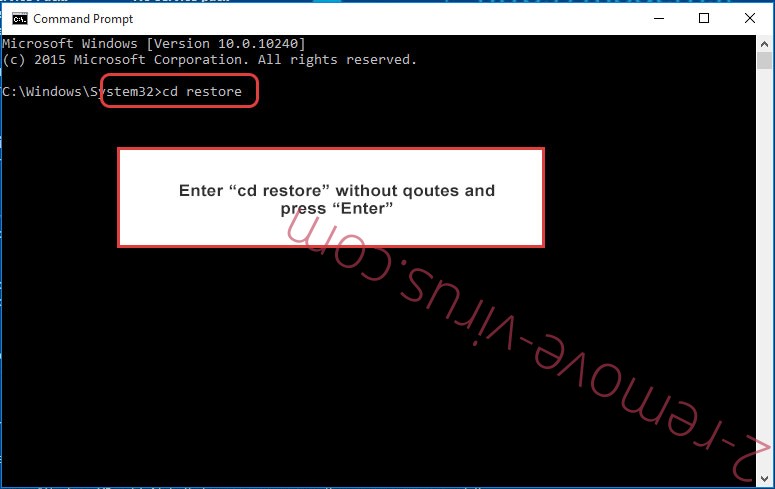

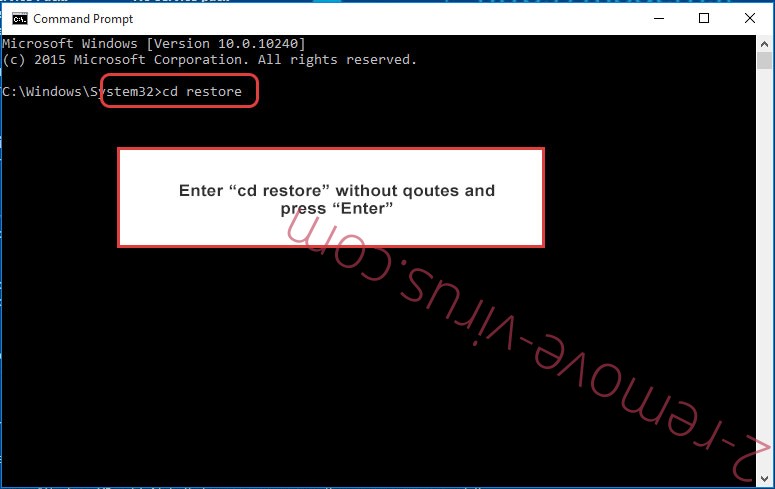

- Digite cd restore e toque em Enter.

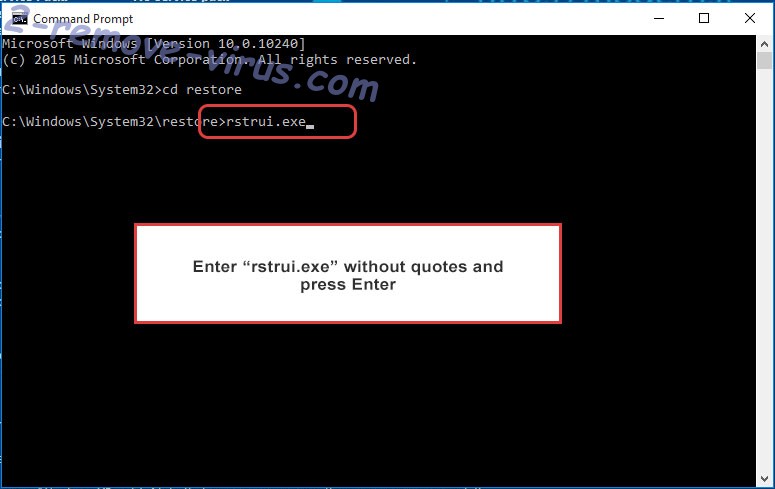

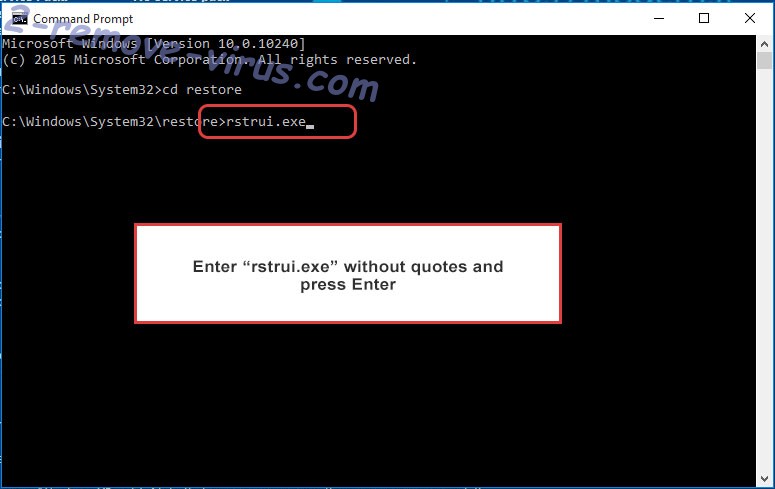

- Digite rstrui.exe e pressione Enter.

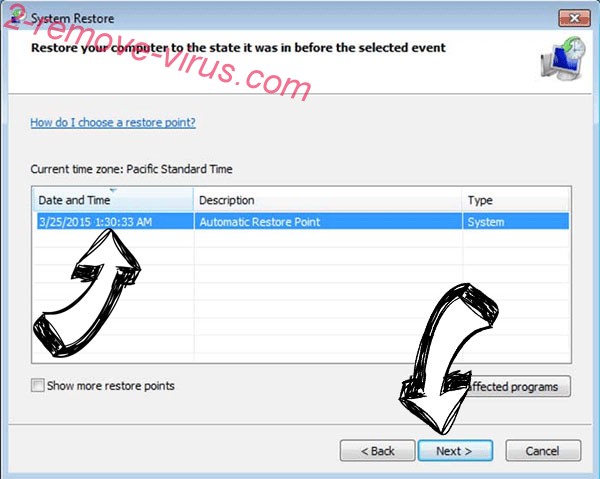

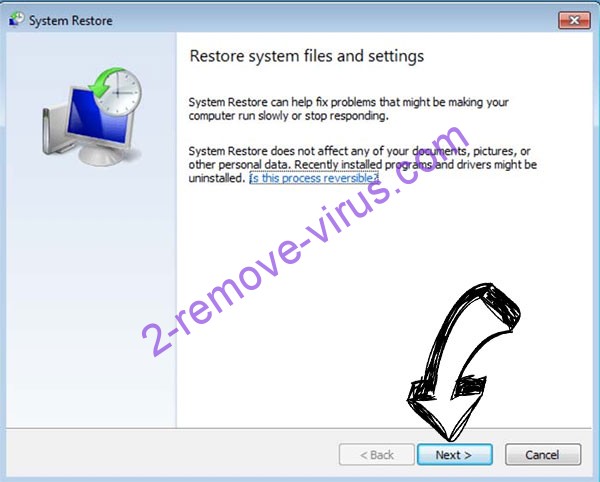

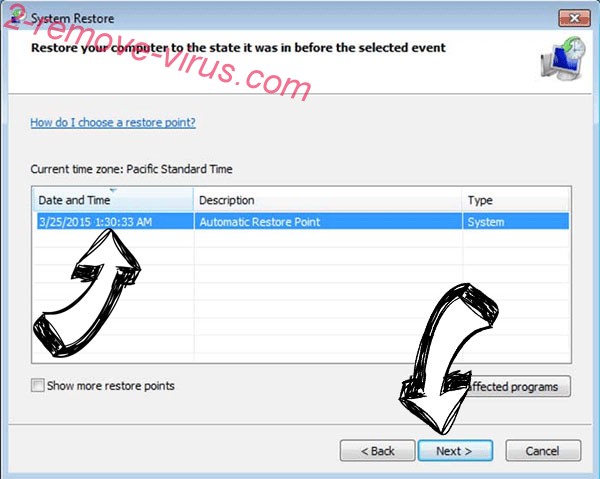

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

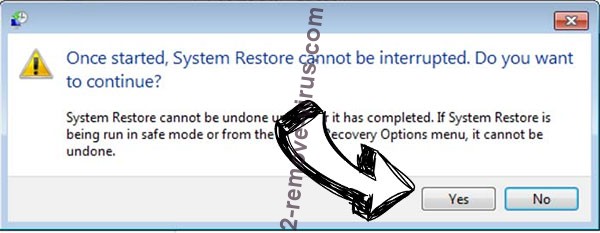

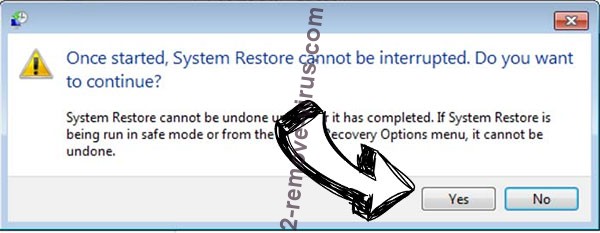

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

Excluir REDL ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

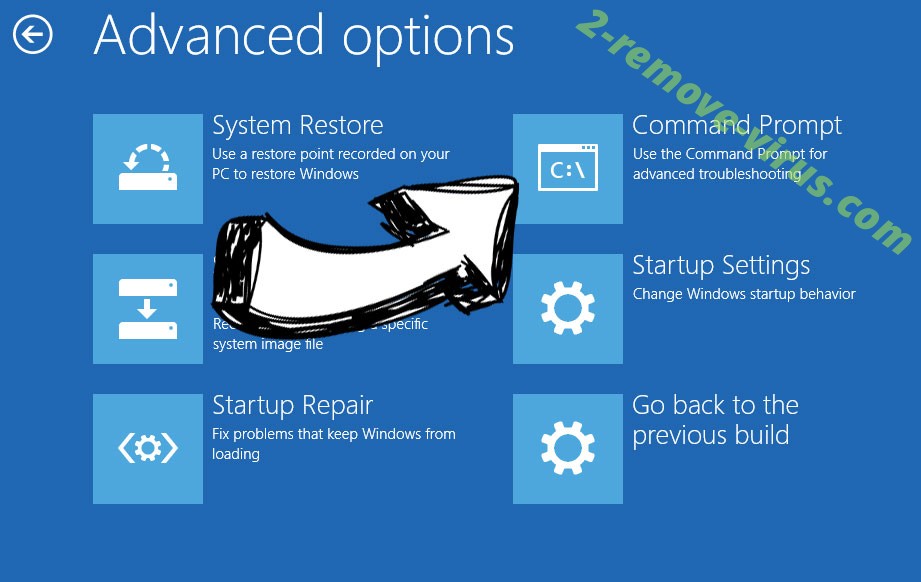

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.