É esta uma ameaça séria

.RedRum ransomware ransomware é malware que irá codificar seus arquivos. Você pode não necessariamente ter ouvido falar ou se deparar com ele antes, e pode ser particularmente chocante ver o que ele faz. Algoritmos de criptografia fortes podem ser usados para codificação de dados, impedindo você de abrir arquivos. Como o ransomware pode resultar em perda permanente de dados, ele é classificado como uma ameaça altamente prejudicial. Os criminosos vão oferecer-lhe um decodificador, você só tem que pagar o resgate, mas esta opção não é sugerido por um par de razões. Primeiro de tudo, você pode estar desperdiçando seu dinheiro porque o pagamento nem sempre leva à decodificação de dados. Pode ser ingênuo pensar que os bandidos que bloquearam seus dados em primeiro lugar vai sentir qualquer responsabilidade de ajudá-lo a restaurar os dados, quando eles não precisam. Você deve igualmente manter-se na mente que o dinheiro entrará em projetos criminosos futuros. Já supõe-se que a codificação de dados de malware custa US $ 5 bilhões em perdas para as empresas em 2017, e isso é apenas uma quantidade estimada. E quanto mais as pessoas dão para as demandas, o arquivo mais rentável codificação programa malicioso recebe, e esse tipo de dinheiro é certo para atrair várias partes maliciosas. Investir esse dinheiro em backup seria uma decisão muito melhor, porque se você é sempre colocado neste tipo de situação novamente, você poderia simplesmente recuperar dados de backup e não se preocupar em perdê-los. Se você tivesse backup antes de seu dispositivo ser infectado, elimine o .RedRum ransomware vírus e prossiga para a recuperação de dados. Métodos de disseminação de ransomware podem não ser conhecidos por você, e explicaremos os métodos mais comuns abaixo.

Métodos de disseminação de ransomware

Um malware de codificação de arquivos geralmente usa métodos básicos para se espalhar, como e-mail de spam e downloads maliciosos. Muitas vezes não há necessidade de chegar a métodos mais elaborados, porque muitos usuários não são cautelosos quando eles usam e-mails e fazer o download de algo. Há alguma possibilidade de que um método mais sofisticado foi usado para a infecção, como alguns malware de codificação de arquivos não usá-los. Os criminosos não precisam se esforçar muito, basta escrever um e-mail simples que os usuários menos cautelosos podem se apaixonar, adicionar o arquivo infectado ao e-mail e enviá-lo para centenas de usuários, que podem acreditar que o remetente é alguém confiável. Por causa da delicadeza do tópico, os povos são mais prováveis abrir email que falam sobre o dinheiro, assim que aqueles tipos dos tópicos podem frequentemente ser encontrados. Com bastante frequência, você verá grandes nomes de empresas como a Amazon usados, por exemplo, se a Amazon enviasse um e-mail com um recibo para uma compra que o usuário não se lembra de fazer, ele não esperaria para abrir o anexo. Para se proteger disso, há certas coisas que você deve fazer ao lidar com e-mails. É muito importante que você verifique se você está familiarizado com o remetente antes de abrir o anexo. Mesmo se você conhece o remetente, você não deve se apressar, primeiro investigar o endereço de e-mail para se certificar de que corresponde ao endereço que você sabe pertencer a essa pessoa / empresa. Além disso, estar à procura de erros gramaticais, que pode ser bastante gritante. A saudação usada também pode ser uma dica, o e-mail de uma empresa legítima importante o suficiente para abrir usaria seu nome na saudação, em vez de um cliente ou membro universal. Pontos fracos em um sistema também podem ser usados por um malware criptografador dados para entrar em seu dispositivo. Todos os programas têm pontos fracos, mas geralmente, os fornecedores corrigi-los quando identificá-los para que o malware não pode usá-lo para entrar em um dispositivo. No entanto, como ataques de ransomware generalizados provaram, nem todos instalam essas atualizações. É crucial que você remendar regularmente seus programas, porque se uma vulnerabilidade é grave, pontos fracos graves podem ser facilmente usados por software malicioso para se certificar de que todos os seus softwares são corrigidos. Constantemente sendo importunado sobre atualizações pode ficar incômodo, para que eles possam ser configurados para instalar automaticamente.

Como ele se comporta

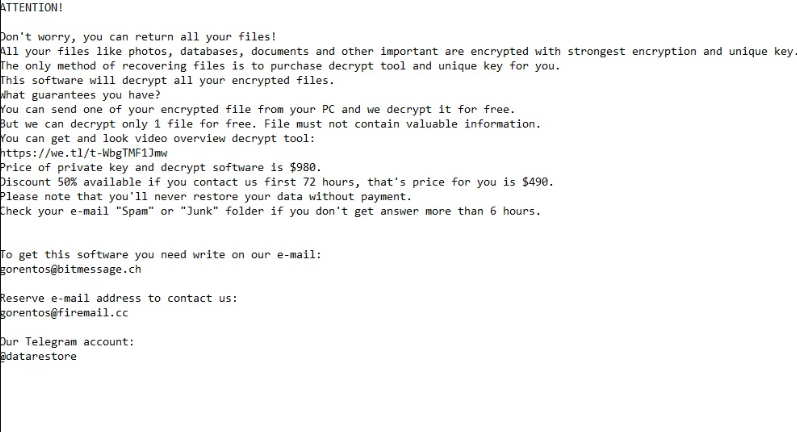

Se o ransomware infectar seu dispositivo, ele digitalizará seu dispositivo para determinados tipos de arquivos e, uma vez que eles foram identificados, ele os criptografá-losá. No início, pode ser confuso quanto ao que está acontecendo, mas quando seus arquivos não podem ser abertos normalmente, você vai pelo menos saber que algo está errado. Todos os arquivos afetados terão uma extensão anexada a eles, que geralmente ajudam as pessoas a identificar qual ransomware eles têm. Deve-se dizer que, a decodificação do arquivo pode não ser possível se o ransomware usou um algoritmo de criptografia poderoso. Em uma nota, os criminosos lhe dirão que criptografaram seus dados e oferecerão a você um método para restaurá-los. Você será proposto um decodificador, por um preço, obviamente, e bandidos vai alegar que o uso de uma maneira diferente para restaurar os dados pode resultar em dados permanentemente criptografados. O montante do resgate deve ser especificado na nota, mas, ocasionalmente, bandidos pedir às vítimas para enviar-lhes um e-mail para definir o preço, então o que você paga depende de quanto você valoriza seus dados. Comprar o decodificador não é a opção sugerida, por razões que já mencionamos. Se você está definido em pagar, deve ser um último recurso. Também é muito provavelmente que você simplesmente esqueceu que você fez cópias de seus arquivos. Você também pode ser capaz de encontrar um decodificador livre. Um decodificador gratuito pode estar disponível, se o malware de codificação de dados fosse crepitante. Considere que antes de pagar o dinheiro solicitado ainda atravessa sua mente. Usando parte desse dinheiro para comprar algum tipo de backup pode vir a ser melhor. Se você tivesse feito backup antes da infecção atingiu, basta encerrar .RedRum ransomware o vírus e, em seguida, desbloquear .RedRum ransomware arquivos. Se você se familiarizar com ransomware, evitando este tipo de infecção não deve ser um grande negócio. No mínimo, pare de abrir anexos de e-mail à esquerda e à direita, mantenha seu software atualizado e atenha-se a fontes de download seguras.

.RedRum ransomware Remoção

Use uma ferramenta anti-malware para se livrar do ransomware se ele ainda permanecer. Ao tentar corrigir manualmente .RedRum ransomware o vírus, você pode causar mais danos se você não for cuidadoso ou conhecedor quando se trata de computadores. Portanto, escolher o método automático seria uma idéia melhor. A ferramenta não só ajudá-lo a lidar com a infecção, mas também pode impedir que os semelhantes de entrar no futuro. Encontre qual utilitário antimalware melhor corresponde ao que você precisa, instalá-lo e digitalizar seu sistema para localizar a ameaça. O programa não é capaz de recuperar seus dados, no entanto. Quando o sistema estiver livre de infecções, comece a fazer backup de rotina seus dados.

Offers

Baixar ferramenta de remoçãoto scan for .RedRum ransomwareUse our recommended removal tool to scan for .RedRum ransomware. Trial version of provides detection of computer threats like .RedRum ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua .RedRum ransomware usando o modo seguro com rede.

Remova o .RedRum ransomware do Windows 7/Windows Vista/Windows XP

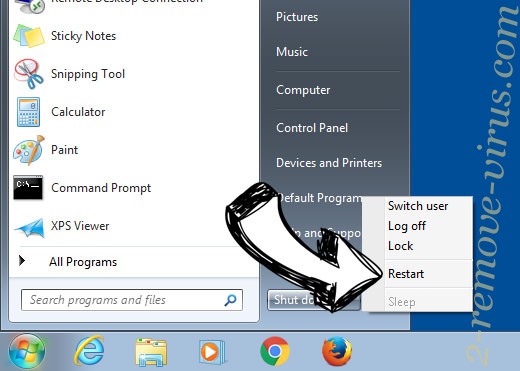

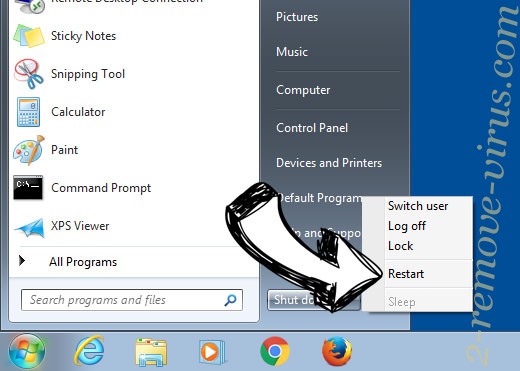

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover .RedRum ransomware

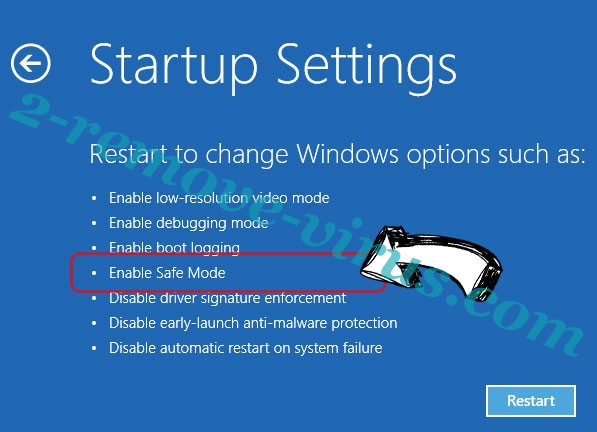

Remova o .RedRum ransomware do Windows 8/Windows 10

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o .RedRum ransomware

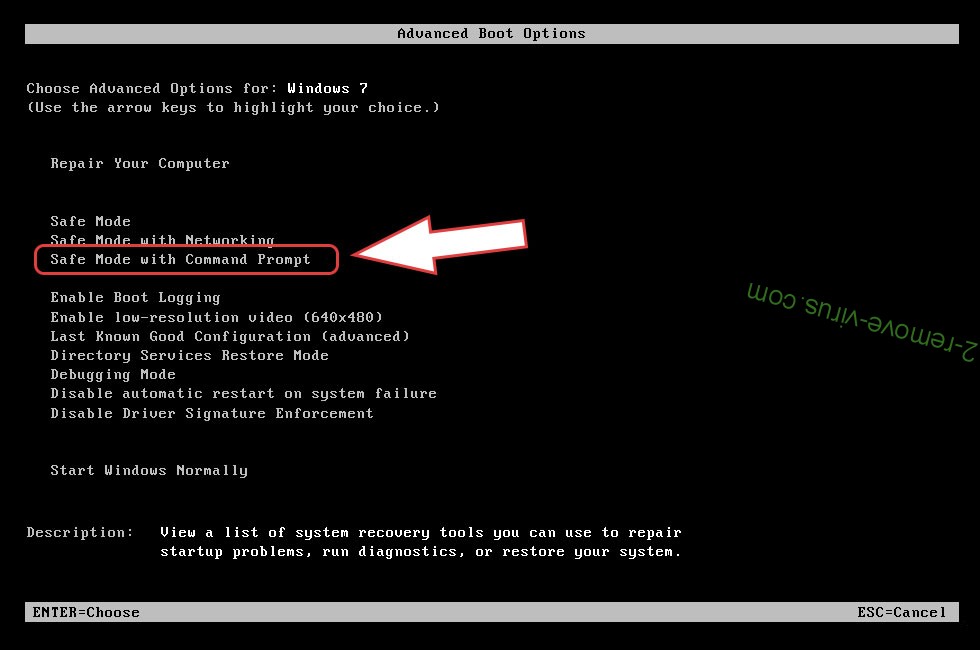

passo 2. Restaurar seus arquivos usando a restauração do sistema

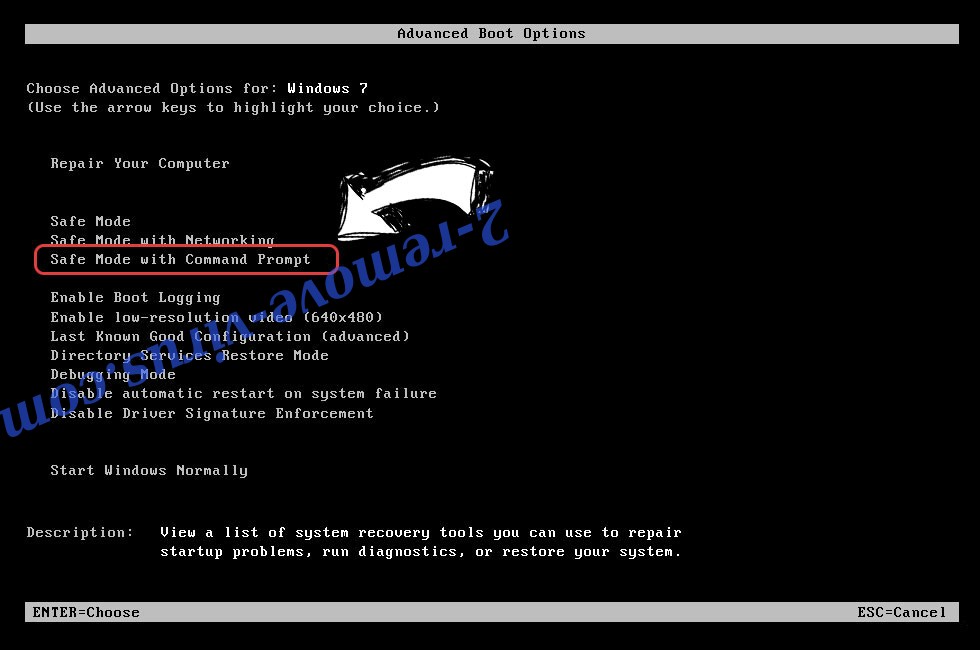

Excluir .RedRum ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

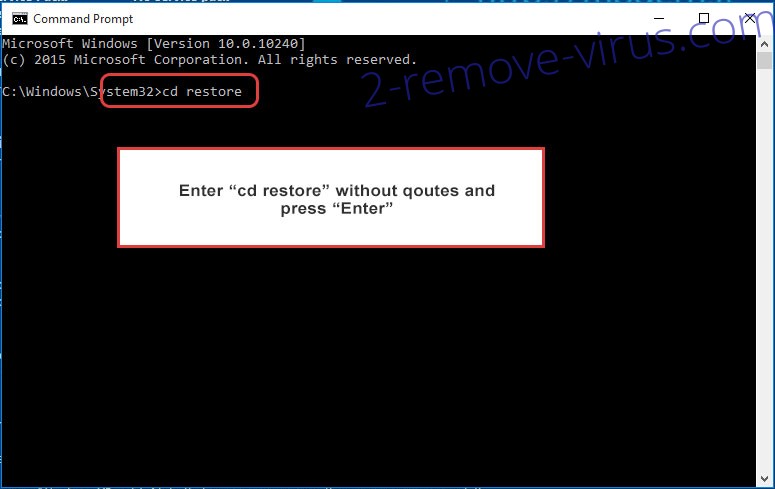

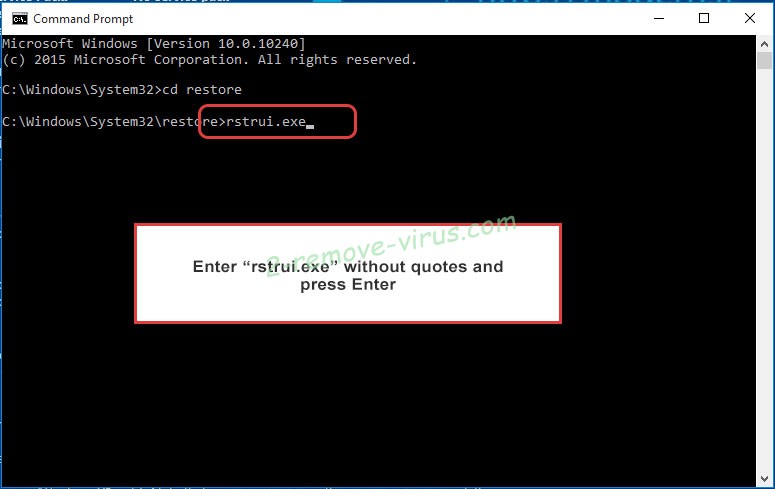

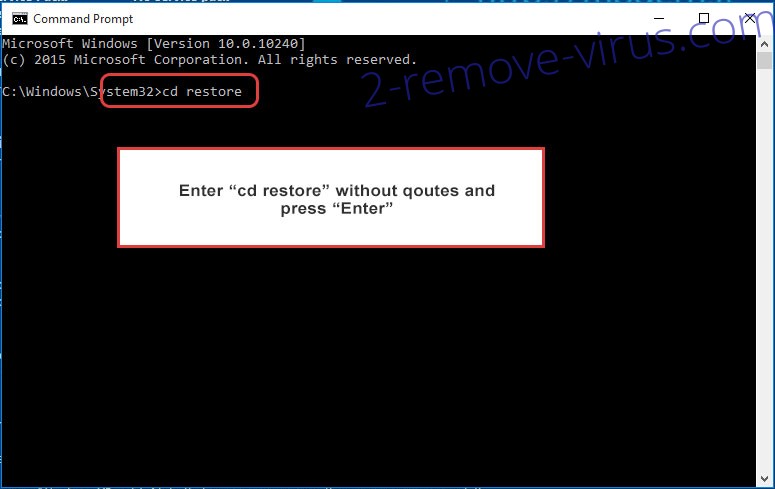

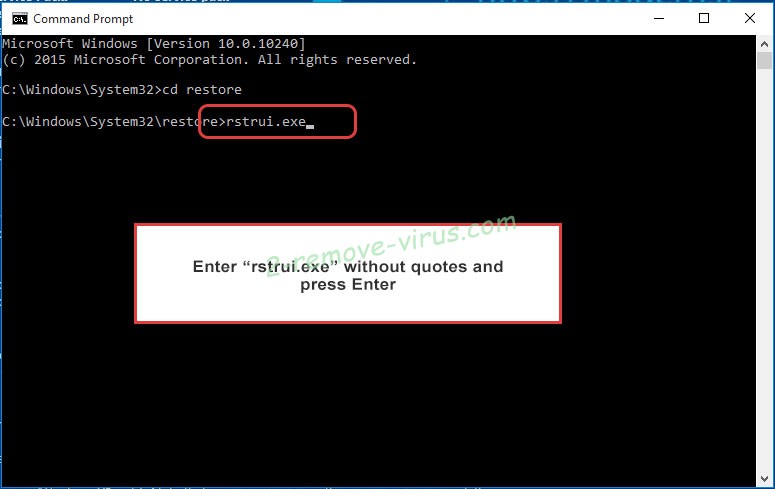

- Digite cd restore e toque em Enter.

- Digite rstrui.exe e pressione Enter.

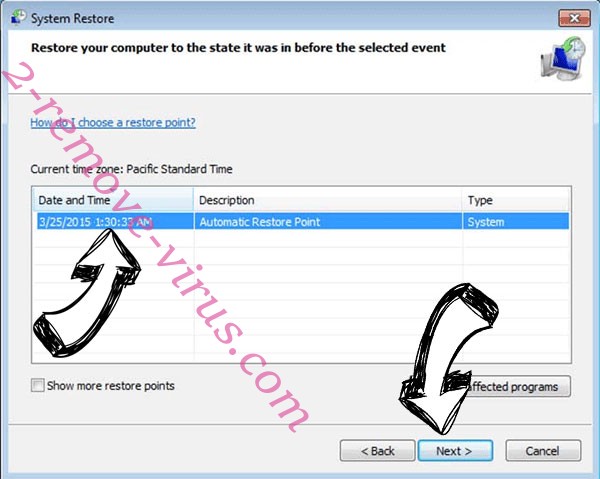

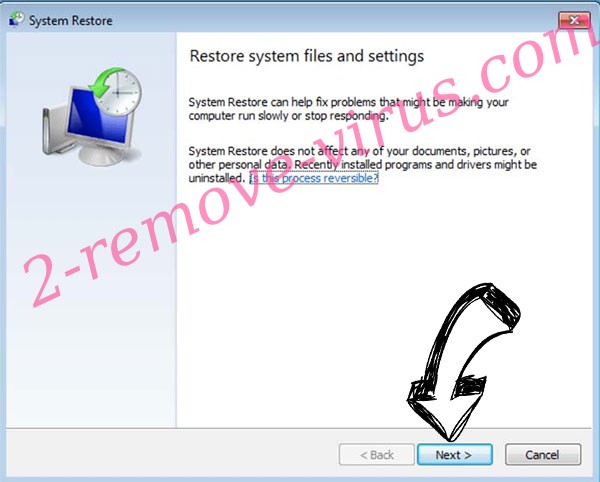

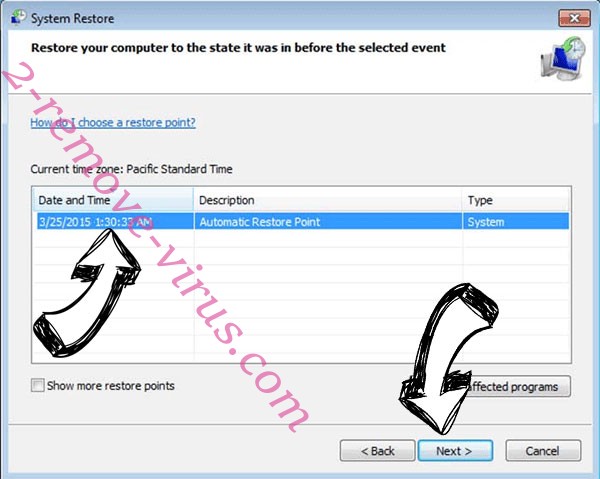

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

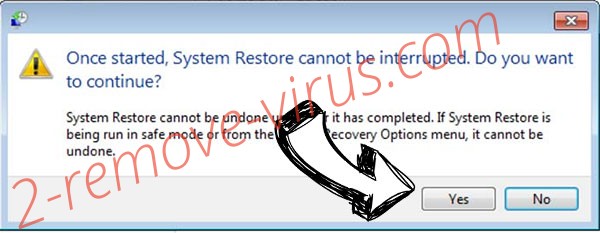

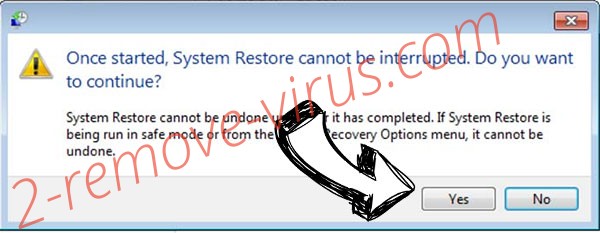

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

Excluir .RedRum ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

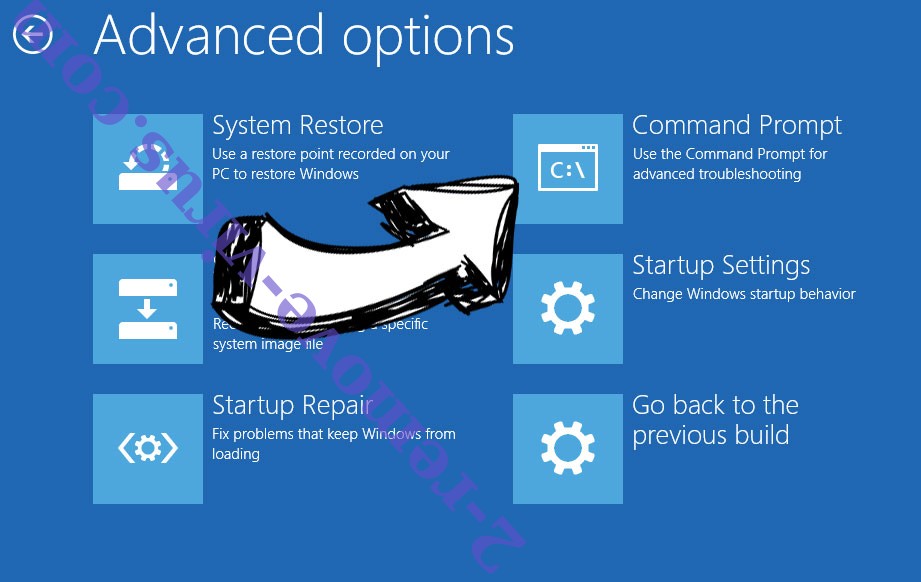

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.