Sobre ransomware

TEREN ransomware é uma ameaça muito séria, também conhecida como ransomware ou software malicioso de criptografia de arquivos. Você pode não ter necessariamente ouvido falar ou encontrado antes, e pode ser especialmente surpreendente descobrir o que ele faz. Algoritmos de criptografia fortes podem ser usados para codificação de arquivos, tornando você incapaz de acessá-los mais.

Como a descriptografia de arquivos não é possível em todos os casos, sem mencionar o esforço necessário para colocar tudo de volta em ordem, acredita-se que o malware de codificação de dados seja uma infecção muito perigosa. Será dada a escolha de pagar o resgate, mas muitos pesquisadores de malware não recomendam isso. Há uma probabilidade de que seus dados não sejam descriptografados mesmo depois de pagar para que seu dinheiro possa ser desperdiçado. Pense no que está impedindo os bandidos de pegar seu dinheiro. Além disso, seu dinheiro iria para futuros ransomware e malware. Já estima-se que o ransomware tenha um prejuízo de US$ 5 bilhões para as empresas em 2017, e isso é apenas uma estimativa. As pessoas também estão se tornando cada vez mais atraídas por toda a indústria porque a quantidade de pessoas que pagam o resgate faz dos dados criptografar malware um negócio altamente lucrativo. Você pode acabar nesse tipo de situação novamente, então investir o dinheiro exigido em backup seria uma escolha mais sábia porque a perda de dados não seria uma possibilidade. Em seguida, você pode proceder à recuperação de dados depois de apagar TEREN ransomware ou infecções relacionadas. Detalhes sobre os métodos de spreads mais frequentes serão fornecidos no parágrafo abaixo, se você não tiver certeza sobre como o ransomware entrou no seu computador.

Métodos de distribuição de ransomware

Anexos de e-mail, kits de exploração e downloads maliciosos são os métodos de propagação de ransomware mais comuns. Um grande número de softwares maliciosos de codificação de dados depende dos usuários abrir descuidadamente anexos de e-mail e não precisa usar maneiras mais elaboradas. Também é possível que um método mais sofisticado tenha sido usado para infecção, já que alguns ransomwares os usam. Tudo o que os hackers precisam fazer é usar um nome conhecido da empresa, escrever um e-mail genérico, mas um tanto plausível, anexar o arquivo cheio de malware ao e-mail e enviá-lo para vítimas em potencial. Os usuários são mais propensos a abrir e-mails mencionando dinheiro, portanto, esses tipos de tópicos podem ser comumente encontrados. Frequentemente, os bandidos fingem ser da Amazon, com o e-mail alertando que atividades suspeitas foram notadas em sua conta ou algum tipo de compra foi feita. Há algumas coisas que você deve levar em conta ao abrir arquivos anexados a e-mails se desejar manter seu computador protegido. Verifique o remetente para ter certeza de que é alguém que você está familiarizado. E se você os conhece, verifique o endereço de e-mail para ter certeza de que ele corresponde ao endereço real da pessoa/empresa. Além disso, fique atento aos erros na gramática, o que pode ser bastante óbvio. A saudação usada também pode ser uma pista, o e-mail de uma empresa real importante o suficiente para abrir incluiria seu nome na saudação, em vez de um cliente ou membro universal. Pontos fracos em seus programas desatualizados também podem ser usados para infectar. Todos os softwares têm vulnerabilidades, mas quando são descobertos, são regularmente corrigidos por marcas de software para que o malware não possa usá-lo para entrar em um computador. Ainda assim, nem todas as pessoas são rápidas em instalar essas correções, como comprovado pelo ataque do ransomware WannaCry. Como muitos softwares maliciosos fazem uso dessas vulnerabilidades é importante que seus programas obtenham atualizações regularmente. Ter que instalar atualizações regularmente pode ser incômodo, para que possam ser configuradas para instalar automaticamente.

Como ele se comporta

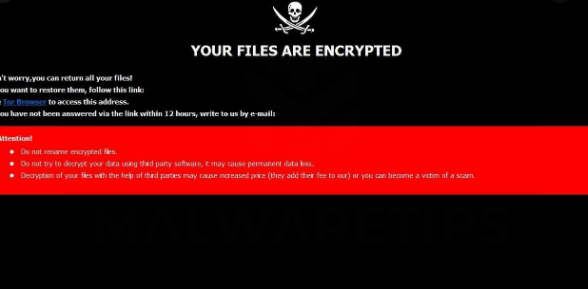

Assim que o malware de codificação de arquivos entrar no seu sistema, ele digitalizará seu computador para determinados tipos de arquivos e, uma vez que os tenha encontrado, ele os criptografará. Seus arquivos não estarão acessíveis, então mesmo que você não note o processo de criptografia, você saberá que algo não está certo eventualmente. Procure por extensões de arquivos estranhas adicionadas aos arquivos, eles ajudarão a identificar qual arquivo criptografando software malicioso que você tem. Seus dados podem ter sido criptografados usando algoritmos de criptografia fortes, e há uma possibilidade de que eles possam ser permanentemente codificados. Uma nota de resgate será colocada nas pastas que contêm seus arquivos ou aparecerá na sua área de trabalho, e deve explicar como você deve proceder para recuperar arquivos. Você será exigido para pagar uma quantia específica de dinheiro em troca de um software de descriptografia de arquivos. Os valores do resgate geralmente são claramente especificados na nota, mas ocasionalmente, os criminosos pedem às vítimas que enviem um e-mail para definir o preço, então o que você paga depende de quanto você valoriza seus arquivos. Evidentemente, não recomendamos que você pague, pelas razões já mencionadas. Antes mesmo de considerar pagar, procure todas as outras opções primeiro. Tente se lembrar que talvez não se lembre. Ou talvez haja um decodificador grátis. Devemos dizer que às vezes os pesquisadores de malware são capazes de criar um descriptografador, o que significa que você pode restaurar arquivos sem necessidade de pagamentos. Considere que antes de pagar o dinheiro solicitado até passa pela sua cabeça. Comprar backup com esse dinheiro pode ser mais benéfico. Se você tivesse feito backup de seus arquivos mais valiosos, você simplesmente exclui TEREN ransomware o vírus e depois restaura arquivos. Tente se familiarizar com a forma como um malware de codificação de dados se espalha para que você possa evitá-lo no futuro. No mínimo, não abra anexos de e-mail aleatoriamente, atualize seu software e só baixe de fontes que você sabe que pode confiar.

TEREN ransomware Remoção

Se o malware de criptografia de arquivos ainda estiver no computador, você precisará obter um programa anti-malware para rescindi-lo. Se você não tem conhecimento com computadores, você pode acidentalmente causar danos adicionais ao tentar corrigir TEREN ransomware manualmente. Em vez disso, sugerimos que você use uma ferramenta anti-malware, um método que não prejudicaria ainda mais o seu sistema. Um utilitário anti-malware é feito com o propósito de cuidar desses tipos de ameaças, dependendo do qual você escolheu, pode até impedir que uma infecção entre em primeiro lugar. Encontre qual utilitário anti-malware é mais adequado para você, instale-o e digitalize seu computador para localizar a ameaça. Infelizmente, tal utilidade não ajudará a restaurar dados. Depois que o ransomware se for, você pode usar seu sistema com segurança novamente, enquanto faz backup rotineiramente para seus dados.

Offers

Baixar ferramenta de remoçãoto scan for TEREN ransomwareUse our recommended removal tool to scan for TEREN ransomware. Trial version of provides detection of computer threats like TEREN ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua TEREN ransomware usando o modo seguro com rede.

Remova o TEREN ransomware do Windows 7/Windows Vista/Windows XP

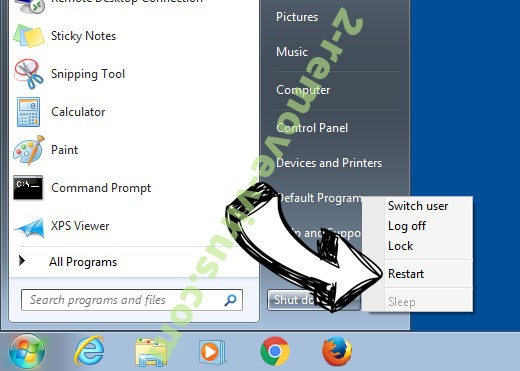

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

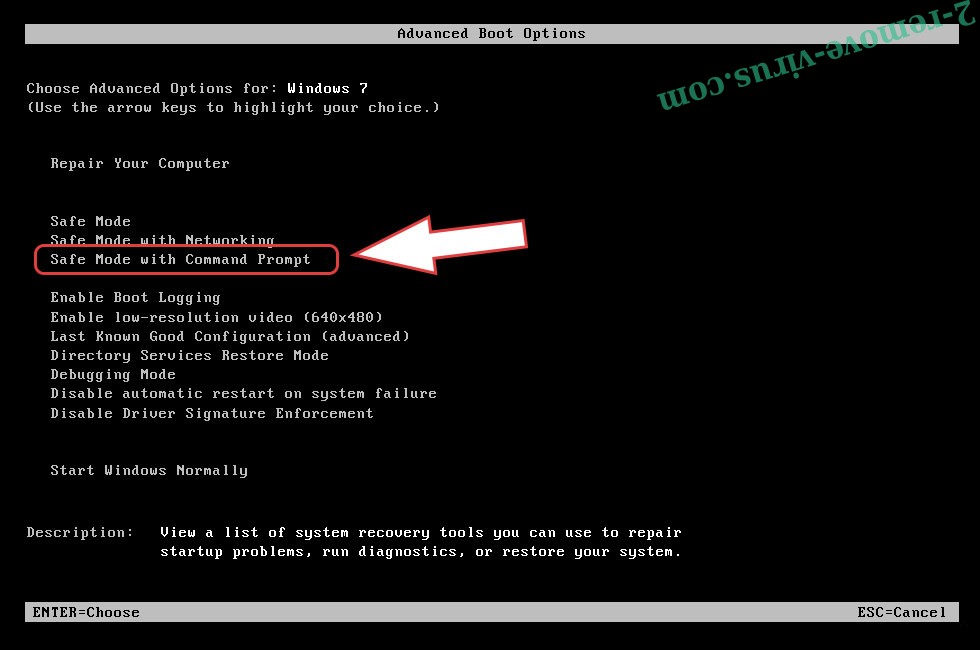

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover TEREN ransomware

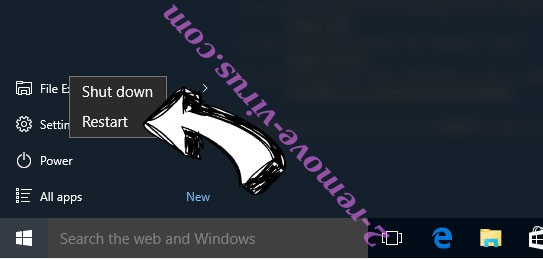

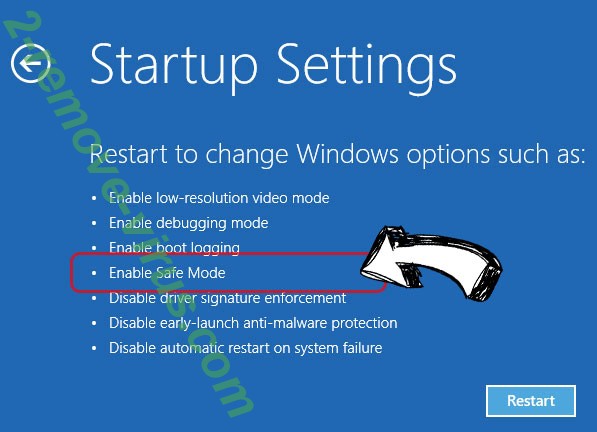

Remova o TEREN ransomware do Windows 8/Windows 10

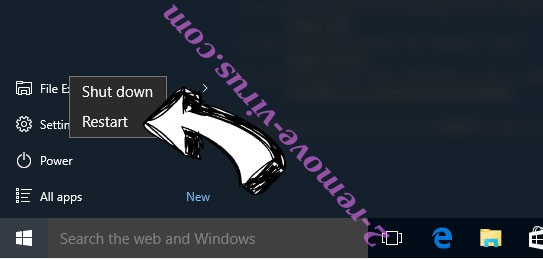

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o TEREN ransomware

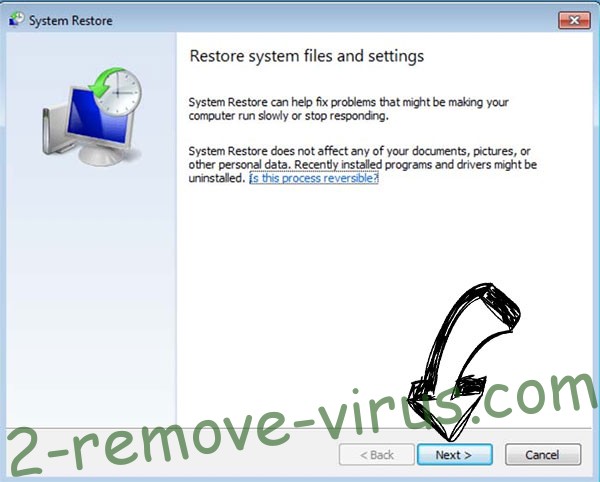

passo 2. Restaurar seus arquivos usando a restauração do sistema

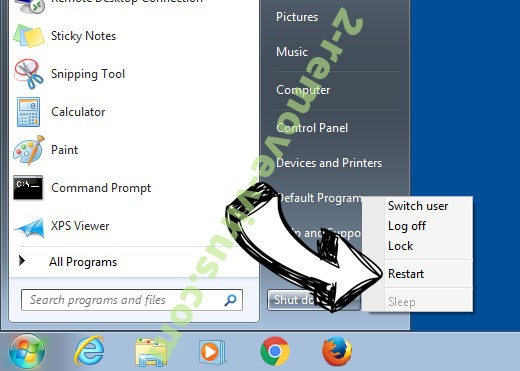

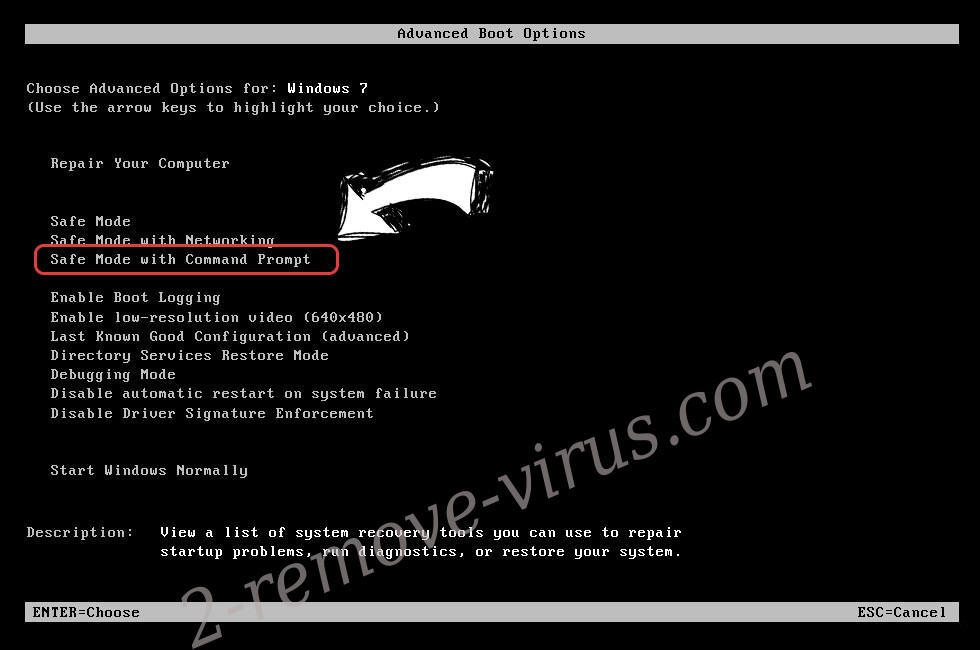

Excluir TEREN ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

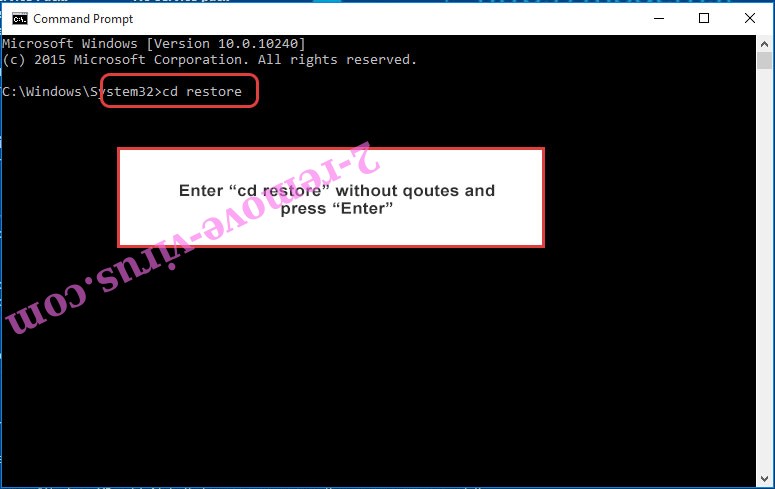

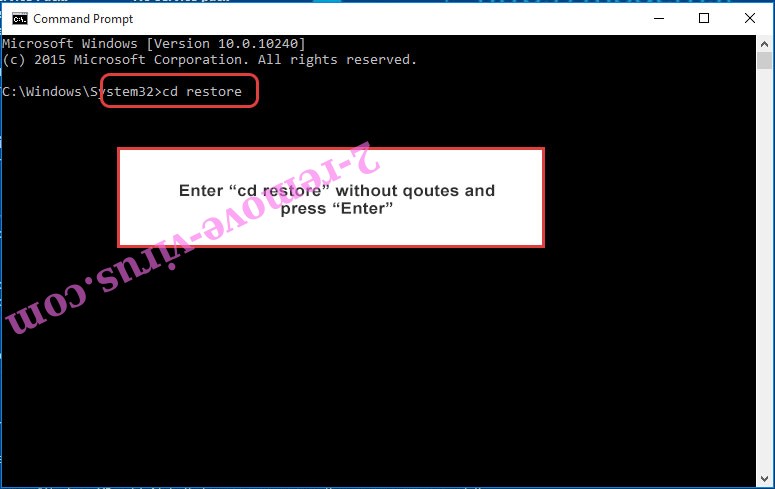

- Digite cd restore e toque em Enter.

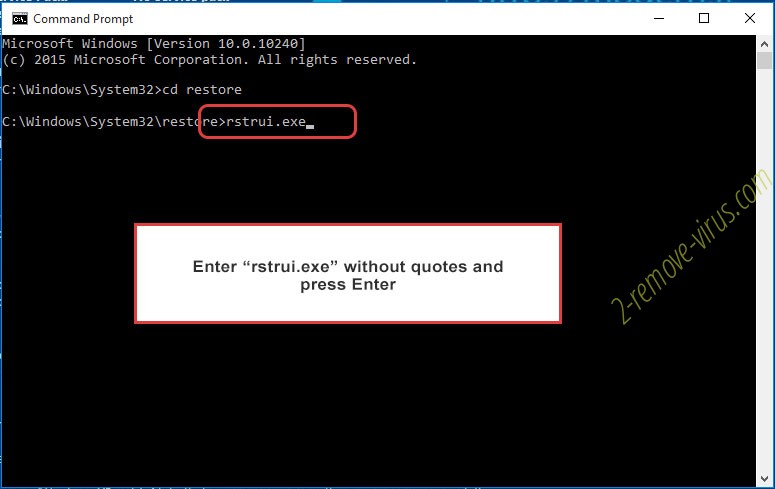

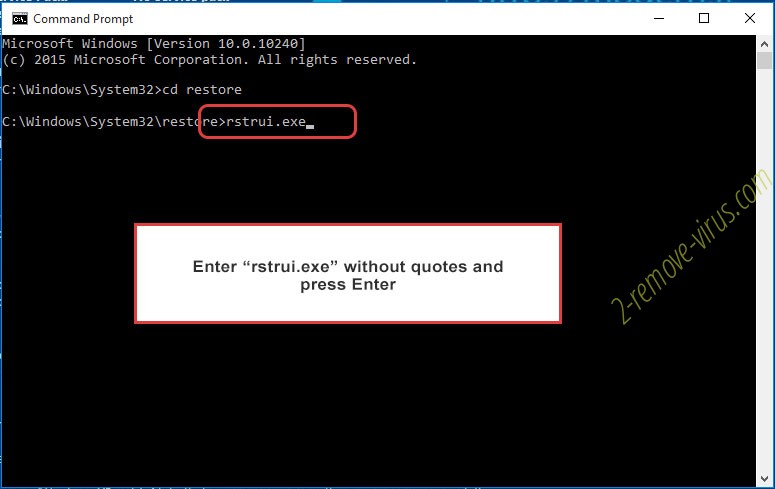

- Digite rstrui.exe e pressione Enter.

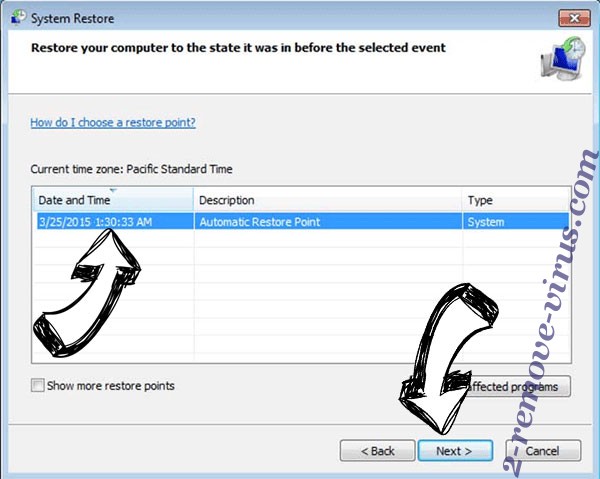

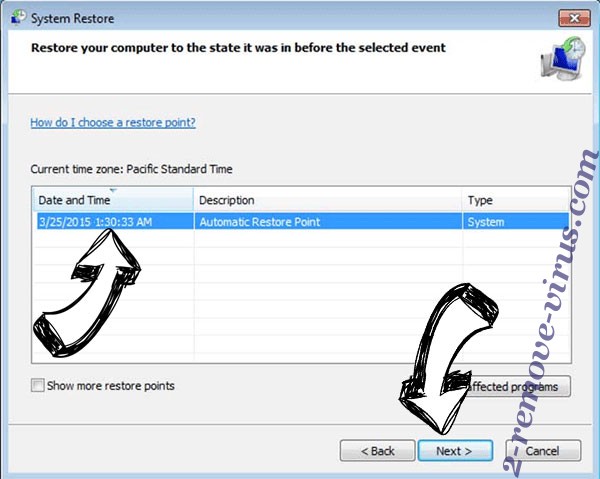

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

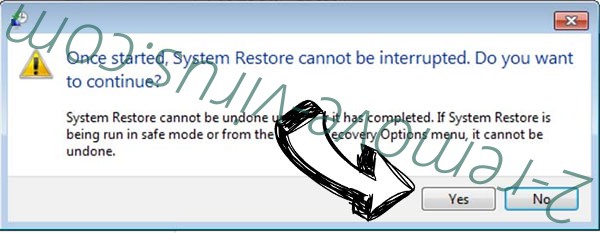

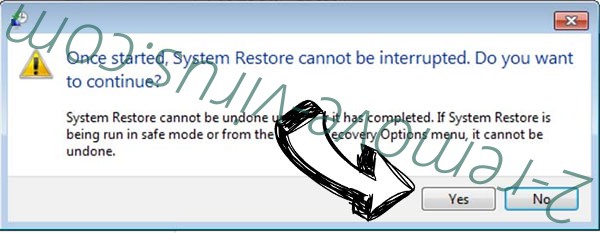

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

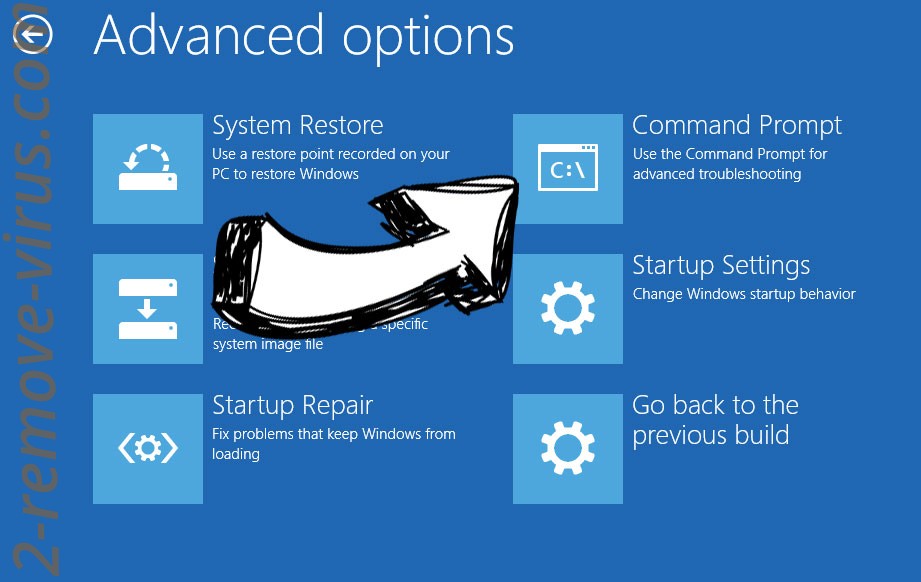

Excluir TEREN ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.