O que pode ser dito sobre. Vírus do arquivo Tisc

O vírus de extensão Tisc é considerado uma infecção grave, geralmente conhecida como ransomware ou malware de criptografia de arquivos. Se o ransomware foi algo que você nunca encontrou até agora, você está em uma surpresa. O Ransomware usa algoritmos de criptografia fortes para criptografia de dados e, uma vez concluído o processo, você não poderá acessá-los. Isso torna o ransomware uma ameaça tão perigosa, uma vez que pode levar à perda permanente de dados.

Será dada a opção de recuperar arquivos se pagar o resgate, mas essa não é a opção incentivada. Em primeiro lugar, você pode acabar apenas desperdiçando seu dinheiro porque os bandidos nem sempre recuperam dados após o pagamento. O que está impedindo os criminosos cibernéticos de apenas pegar seu dinheiro, sem lhe dar um descriptografador. Esse dinheiro também iria para atividades futuras desses bandidos. Você realmente quer apoiar uma indústria que já faz milhões de danos às empresas. E quanto mais pessoas lhes dão dinheiro, mais um ransomware de negócios lucrativo se torna, e esse tipo de dinheiro certamente atrairá vários bandidos. Considere investir esse dinheiro em backup, em vez disso, porque você pode ser colocado em uma situação onde a perda de arquivo é uma possibilidade novamente. Se o backup foi feito antes de você ter uma infecção, você pode simplesmente remover o vírus de extensão Tisc e continuar a desbloquear arquivos de vírus de extensão Tisc. Se você nunca encontrou ransomware antes, também é possível que você não saiba como ele conseguiu infectar seu dispositivo, e é por isso que leia cuidadosamente o parágrafo abaixo.

Vírus Tisc Ransomware se espalham por maneiras

A infecção por ransomware pode ocorrer muito facilmente, usando frequentemente métodos básicos como adicionar arquivos infectados a e-mails, usar kits de exploração e hospedar arquivos infectados em plataformas suspeitas de download. Visto que esses métodos ainda são usados, isso significa que as pessoas são um pouco descuidadas quando usam e-mail e baixam arquivos. Há alguma possibilidade de que um método mais elaborado tenha sido usado para infecção, já que alguns ransomware os usam. Tudo o que os criminosos precisam fazer é anexar um arquivo malicioso a um e-mail, escrever um texto plausível e fingir ser de uma empresa/organização legítima. Esses e-mails geralmente falam sobre dinheiro porque devido à sensibilidade do tópico, os usuários estão mais inclinados a abri-los. Comumente, os criminosos cibernéticos fingem ser da Amazon, com o e-mail informando que atividades suspeitas foram notadas em sua conta ou uma compra foi feita. Quando você está lidando com e-mails, há certas coisas para ficar atento se você quiser proteger seu sistema. Antes de mais nada, olhe para o remetente do e-mail. E se você os conhece, verifique o endereço de e-mail para ter certeza de que são realmente eles. Os e-mails também contêm frequentemente erros de gramática, que tendem a ser bastante perceptíveis. Outra dica significativa pode ser que seu nome não seja usado em qualquer lugar, se, digamos, você é um usuário da Amazon e eles lhe enviariam um e-mail, eles não usariam saudações universais como Caro Cliente/Membro/Usuário, e em vez disso usariam o nome que você forneceu a eles. Também é possível que o ransomware use software desatualizado em seu dispositivo para infectar. Esses pontos fracos nos programas geralmente são corrigidos rapidamente depois que são encontrados para que o malware não possa usá-los. Ainda assim, por uma razão ou outra, nem todos instalam essas atualizações. Como muitos softwares maliciosos fazem uso desses pontos fracos é tão crítico que seus programas recebem atualizações regularmente. Se você não quiser ser interrompido com atualizações, elas podem ser configuradas para instalar automaticamente.

O que ele faz?

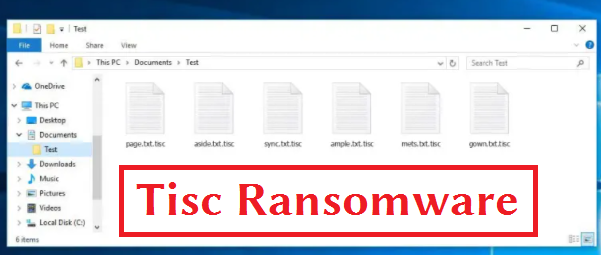

Quando um malware de codificação de dados consegue entrar no seu computador, ele irá digitalizar para tipos de arquivos específicos e codificá-los uma vez que eles foram encontrados. No início, pode não ser óbvio quanto ao que está acontecendo, mas quando você percebe que não pode abrir seus arquivos, você pelo menos saberá que algo não está certo. Todos os arquivos criptografados terão uma extensão de arquivo adicionada a eles, o que ajuda os usuários a identificar quais dados codificam malware que eles têm. Em muitos casos, a descriptografia de arquivos pode ser impossível porque os algoritmos de criptografia usados na criptografia podem ser muito difíceis, se não impossíveis de decifrar. Depois de todos os dados serem criptografados, uma nota de resgate será colocada em seu computador, o que deve deixar claro, em certa medida, o que ocorreu e como você deve proceder. O utilitário de descriptografia proposto não será de graça, é claro. Se o preço de um descriptografador não for especificado, você terá que entrar em contato com os hackers por e-mail. Como já mencionamos, não sugerimos pagar por um descriptografador, por razões que já especificamos. Só pense em cumprir as exigências quando você tiver tentado todo o resto. Tente se lembrar se você recentemente fez backup de seus arquivos em algum lugar, mas esquecido. Também é possível que um descriptografador gratuito tenha sido publicado. Se o programa malicioso de criptografia de dados for rachado, alguém poderá liberar um programa de descriptografia gratuitamente. Leve essa opção em conta e somente quando você tiver certeza de que não há descriptografador gratuito, caso você pense em pagar. Um investimento muito mais inteligente seria backup. E se o backup for uma opção, a restauração de arquivos deve ser executada depois de corrigir o vírus de extensão Tisc, se ele ainda estiver presente no seu computador. Se você quiser proteger seu computador da codificação de arquivos de software malicioso no futuro, familiarize-se com a forma como ele pode entrar no seu sistema. Certifique-se de instalar a atualização sempre que uma atualização estiver disponível, você não abre aleatoriamente anexos de e-mail e só baixa coisas de fontes reais.

Formas de desinstalar o vírus da extensão Tisc

Se o ransomware ainda estiver no dispositivo, um programa anti-malware será necessário para se livrar dele. Ao tentar corrigir manualmente o vírus de extensão Tisc, você pode causar danos adicionais se você não for cauteloso ou experiente quando se trata de computadores. Em vez disso, o uso de um software anti-malware não colocaria seu dispositivo em perigo ainda mais. O utilitário não só o ajudaria a lidar com a ameaça, mas também pode impedir que semelhantes entrem no futuro. Veja qual software anti-malware corresponderia melhor ao que você precisa, baixe-o e digitalize seu dispositivo para a infecção depois de instalá-lo. Tenha em mente que um programa de remoção de malware é destinado a corrigir o vírus de extensão Tisc e não para ajudar a recuperar arquivos. Depois que o ransomware se for, você pode usar seu sistema com segurança novamente, enquanto cria rotineiramente backup para seus dados.

Offers

Baixar ferramenta de remoçãoto scan for Tisc virusUse our recommended removal tool to scan for Tisc virus. Trial version of provides detection of computer threats like Tisc virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua Tisc virus usando o modo seguro com rede.

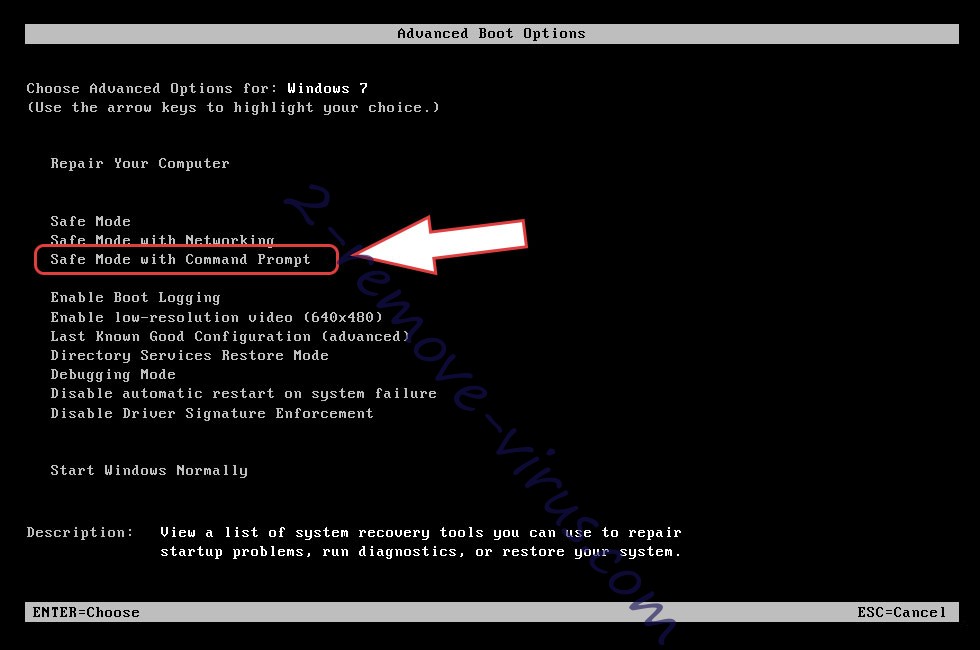

Remova o Tisc virus do Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover Tisc virus

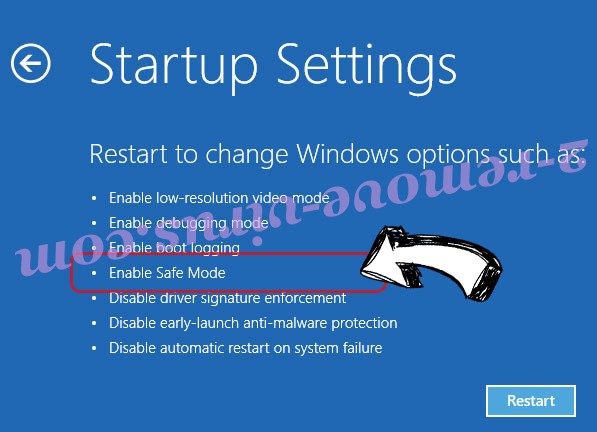

Remova o Tisc virus do Windows 8/Windows 10

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o Tisc virus

passo 2. Restaurar seus arquivos usando a restauração do sistema

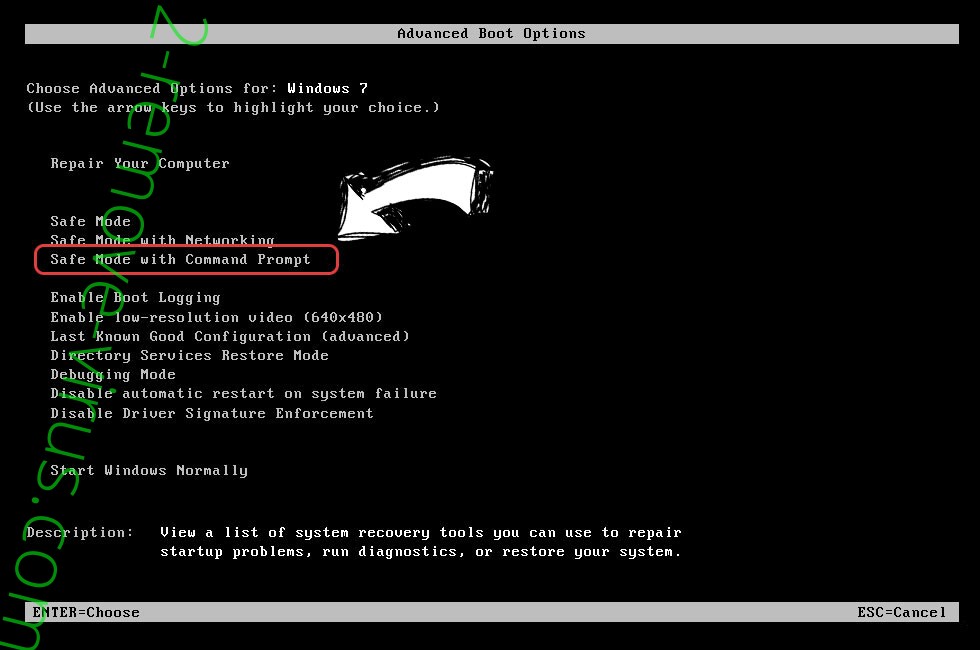

Excluir Tisc virus de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

- Digite cd restore e toque em Enter.

- Digite rstrui.exe e pressione Enter.

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

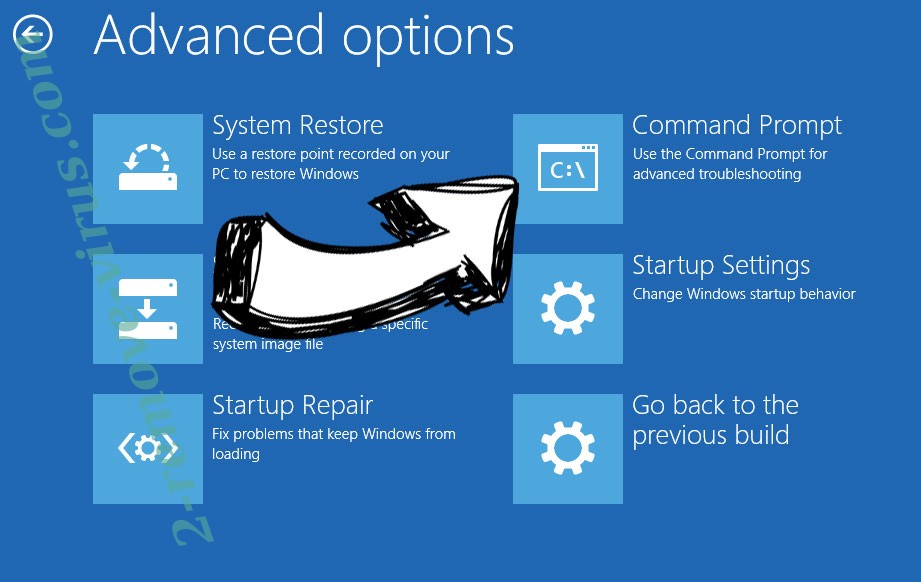

Excluir Tisc virus do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

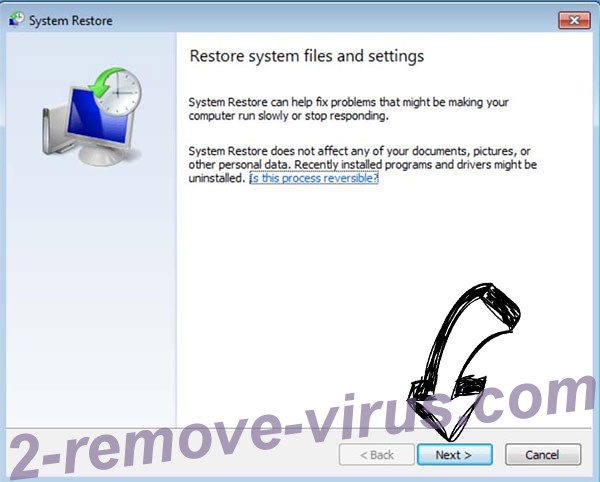

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.