Acerca do Tro Ransomware

O ransomware conhecido como Tro Ransomware é Categorizado como uma infecção altamente prejudicial, devido à quantidade de dano poderia fazer com seu sistema. É possível que é sua primeira vez vindo através deste tipo de malware, nesse caso, você pode ser em uma enorme surpresa. Arquivos não estará disponíveis se o ransomware trancou-os, para os quais são utilizados algoritmos de criptografia poderosa. Ransomware é tão prejudicial porque a restauração de arquivo não é necessariamente possível em todos os casos. Cibercriminosos lhe dará um utilitário de descriptografia mas dando as demandas pode não ser a melhor ideia. Há inúmeros casos onde pago o resgate não significa descriptografia do arquivo.

Seria ingénuo acreditar que criminosos vão sentir-se obrigado a ajudá-lo na recuperação de arquivos, quando eles não têm a. As actividades futuras desses bandidos também serão apoiadas por esse dinheiro. Ransomware já faz bilhões de dólares em danos, você realmente quer apoiar isso. Pessoas são também tornando-se cada vez mais atraídas para a indústria porque as pessoas mais pagam o resgate, o mais rentável, torna-se. Investir esse dinheiro em reforços seria uma decisão muito melhor, porque se você já é colocado neste tipo de situação novamente, você pode desbloquear só Tro Ransomware dados de backup e não se preocupe com sua perda. Você pode então prosseguir para recuperação de arquivos após você remover Tro Ransomware vírus ou ameaças relacionadas. E caso você esteja se perguntando como você conseguiu pegar o ransomware, vamos explicar como ele se espalha no parágrafo seguinte.

Como você obteve o ransomware

Formas bastante básicas são usadas para espalhar a programas maliciosos, tais como spam e-mail e downloads maliciosos da codificação do arquivo. Uma vez que existem muitas pessoas que não são cautelosas sobre como eles usam seu email ou de onde baixar, ransomware propagadores não precisa pensar em formas que são mais elaboradas. Isso não significa que os distribuidores não usam métodos mais sofisticados, no entanto. Os criminosos simplesmente tem que usar o nome de uma empresa bem conhecida, escrever um e-mail genérico, mas um pouco plausível, anexe o arquivo malware-montado para o e-mail e enviá-lo para futuras vítimas. Dinheiro relacionados problemas são um tema comum naqueles e-mails desde que as pessoas tendem a levar a sério e são mais propensos a participar. Bandidos também comumente fingem ser da Amazônia e dizer que as vítimas em potencial que tem havido alguma atividade estranha na sua conta, que deveria incentivar imediatamente uma pessoa para abrir o anexo. A fim de guardar-se de isto, existem certas coisas que você tem que fazer quando se lida com os e-mails. Em primeiro lugar, se você não conhece o remetente, investigá-los antes de abrir o anexo. Verificação de endereço de e-mail do remetente é ainda necessário, mesmo se o remetente é conhecido por você. Os e-mails também comumente contêm erros de gramática, que tendem a ser bastante fácil de perceber. A saudação usada também poderia ser uma dica, o e-mail de uma empresa legítima importante o suficiente para abrir usaria seu nome na saudação, em vez de um membro ou cliente universal. Vulnerabilidades de software desatualizado também podem ser usadas para contaminar. Todos os softwares têm vulnerabilidades, mas geralmente, o software faz a corrigi-los quando eles identificação-los, para que o malware não pode usá-lo para inserir um dispositivo. Infelizmente, como mostrado pelo ransomware WannaCry, nem toda a gente instala os patches, por uma razão ou outra. É crucial que você atualizar frequentemente o software porque se uma vulnerabilidade for suficientemente grave, grave suficiente vulnerabilidades poderiam ser facilmente usadas por softwares mal-intencionados então certifique-se de ligar todos os seus software. Regularmente, sendo importunado sobre atualizações pode obter problemático, então eles podem ser criados para instalar automaticamente.

O que faz

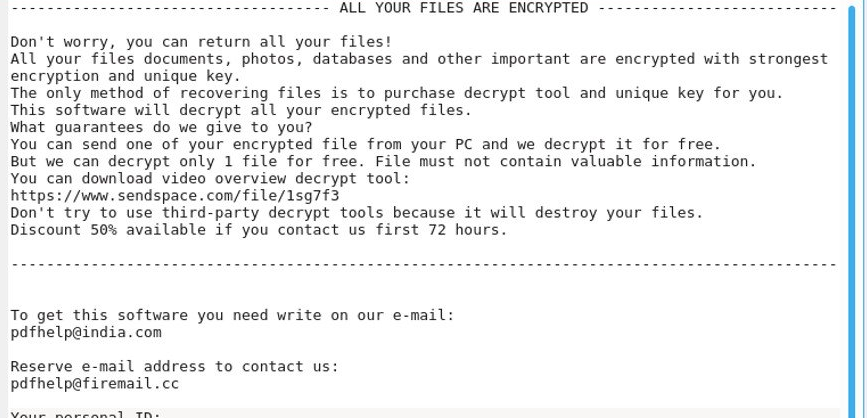

Assim que os dados de codificação malware infecta seu computador, ele irá procurar por tipos de arquivo específicos, e uma vez identificou-os, vai prendê-los. Mesmo se a infecção não era evidente desde o início, ele se tornará óbvio que algo não está certo quando seus arquivos não podem ser acessados. Todos os arquivos codificados terá uma extensão de arquivo anexada a eles, que auxilia os usuários em reconhecer qual ransomware que eles têm. Isso deve ser dito que, não é possível descriptografar arquivos se foram utilizados algoritmos de criptografia forte. Você será capaz de notar um resgate note que vai esclarecer de que seus arquivos tenham sido criptografados e como você pode recuperá-los. Você vai ser proposto um programa de decodificação, por um preço obviamente, e bandidos vão ganhar que o uso de qualquer outra forma de restaurar dados pode resultar em arquivos criptografados permanentemente. Um preço claro deve ser exibido na nota, mas se não for, você terá que cibercriminosos através do seu endereço de e-mail. Já discutimos isso antes mas, recomendamos que não cumpram as exigências. Quando você tentou todas as outras alternativas, só então deve pense em conformidade com as solicitações. Tente se lembrar, talvez, que você não se lembra. Você também pode ser capaz de encontrar um livre descriptografador. Devemos mencionar que especialistas em software malicioso às vezes são capazes de quebrar um dados criptografando malware, o que significa que você pode obter um descriptografador com nenhum pagamento necessário. Olhar para aquela opção e apenas quando tiver certeza que um programa de decodificação gratuito não está disponível, deve pensar em pagar. Investir parte desse dinheiro para comprar algum tipo de backup pode fazer bem mais. Se o backup foi criado antes que a infecção invadido, você pode executar recuperação de dados depois que você finalizar o vírus Tro Ransomware. Conscientize-se de como ransomware espalha-se para que você possa evitá-lo no futuro. Fique seguro baixar fontes, tome cuidado ao abrir arquivos anexados aos e-mails e mantenha seus programas atualizados.

remoção de Tro Ransomware

Se o arquivo com criptografia programa malicioso permanece no seu sistema, recomendamos baixar um utilitário de remoção de malware para se livrar dele. Ao tentar corrigir manualmente Tro Ransomware vírus você pode trazer sobre dano adicional se você não é hacker. Em vez disso, usando um software de remoção de malware não coloca seu computador em perigo. Um programa anti-malware é projetado para cuidar destes tipos de ameaças, dependendo do que você selecionou, poderia mesmo parar uma infecção. Escolha a ferramenta de remoção de malware que serviria melhor o que você precisa baixá-lo e executar uma verificação completa do sistema, uma vez que você instalá-lo. O software não é capaz de restaurar seus arquivos, no entanto. Depois que a infecção desapareceu, certifique-se que buscar reforços e faça rotineiramente cópias de todos os dados importantes.

Offers

Baixar ferramenta de remoçãoto scan for Tro RansomwareUse our recommended removal tool to scan for Tro Ransomware. Trial version of provides detection of computer threats like Tro Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua Tro Ransomware usando o modo seguro com rede.

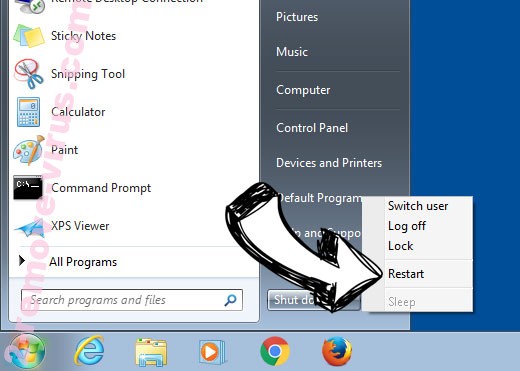

Remova o Tro Ransomware do Windows 7/Windows Vista/Windows XP

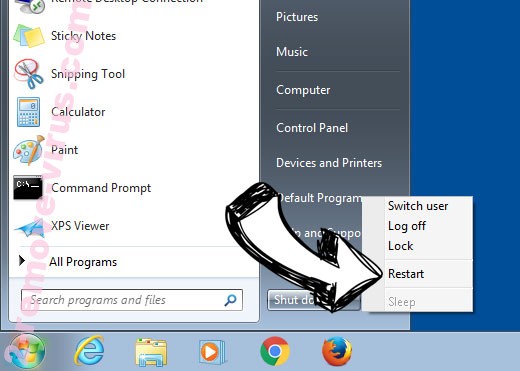

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

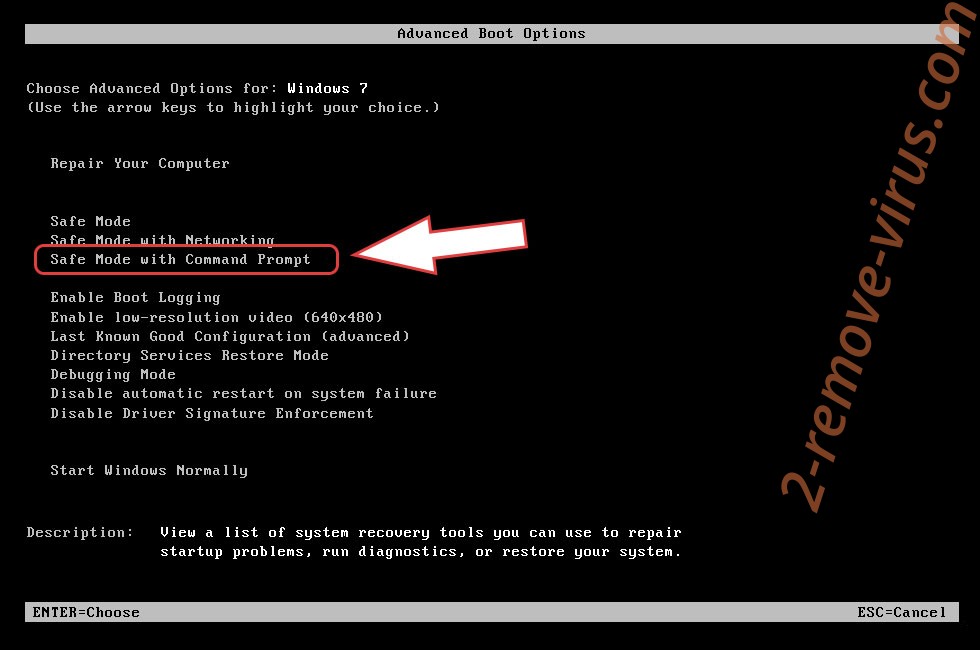

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover Tro Ransomware

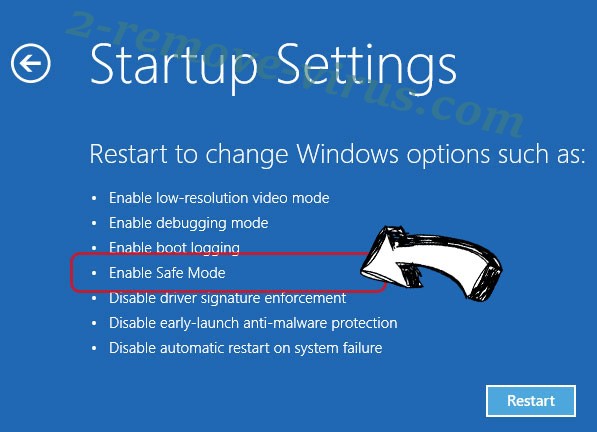

Remova o Tro Ransomware do Windows 8/Windows 10

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o Tro Ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

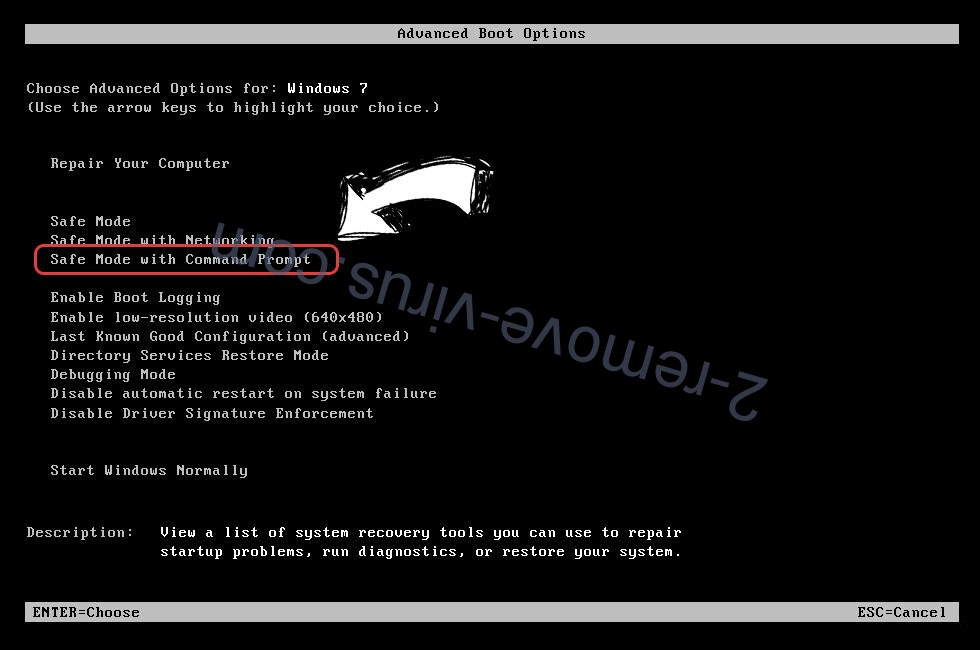

Excluir Tro Ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

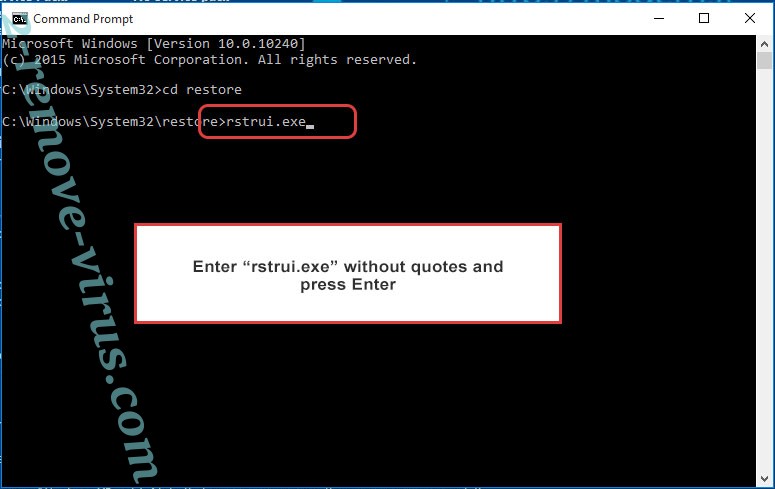

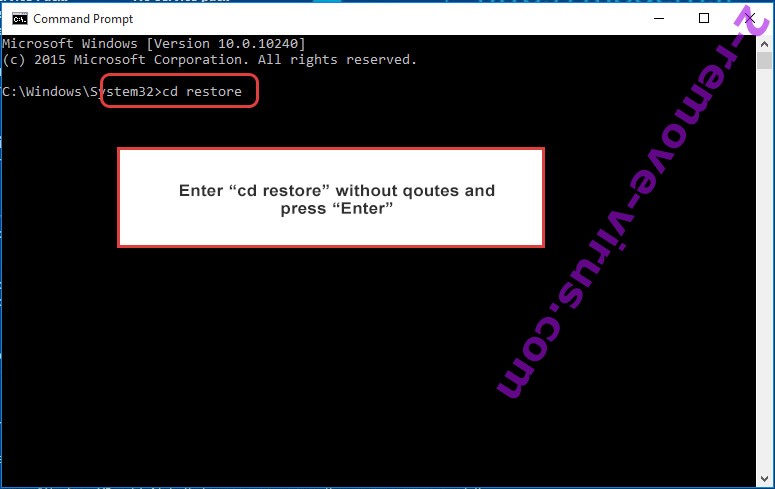

- Digite cd restore e toque em Enter.

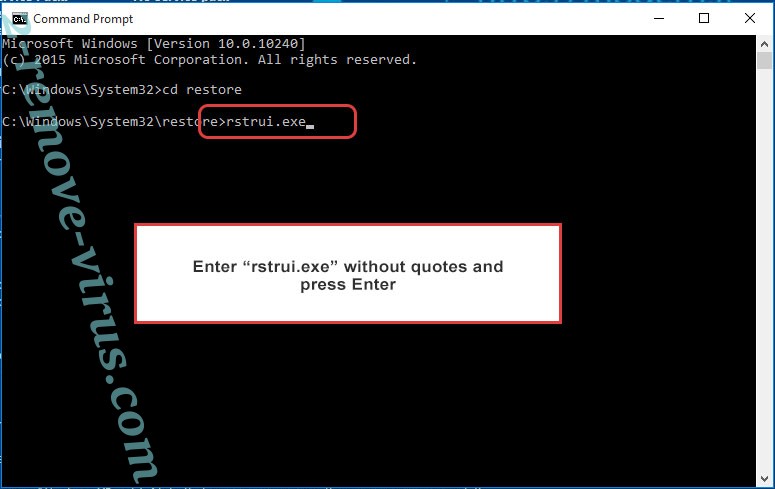

- Digite rstrui.exe e pressione Enter.

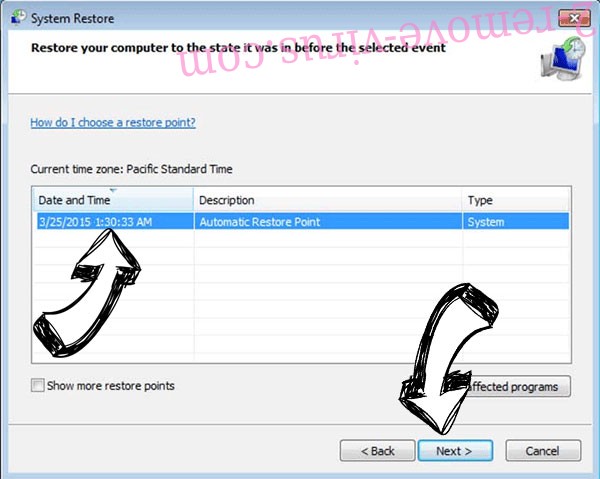

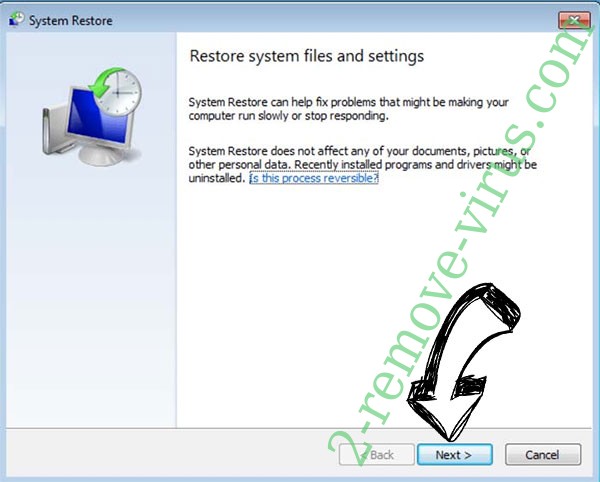

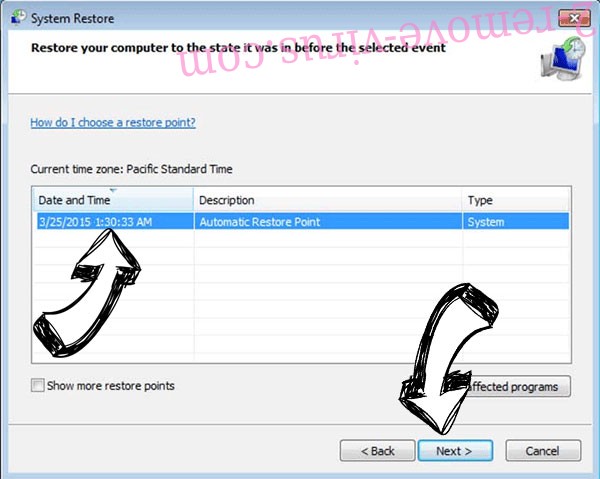

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

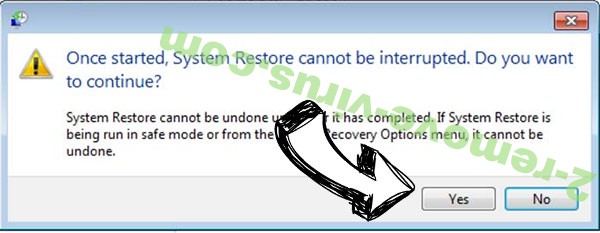

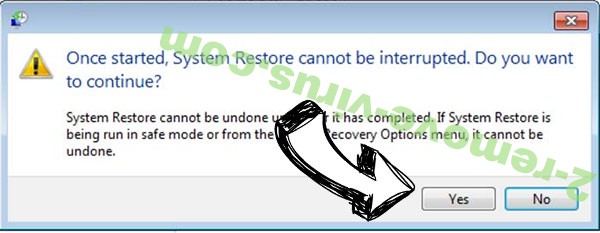

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

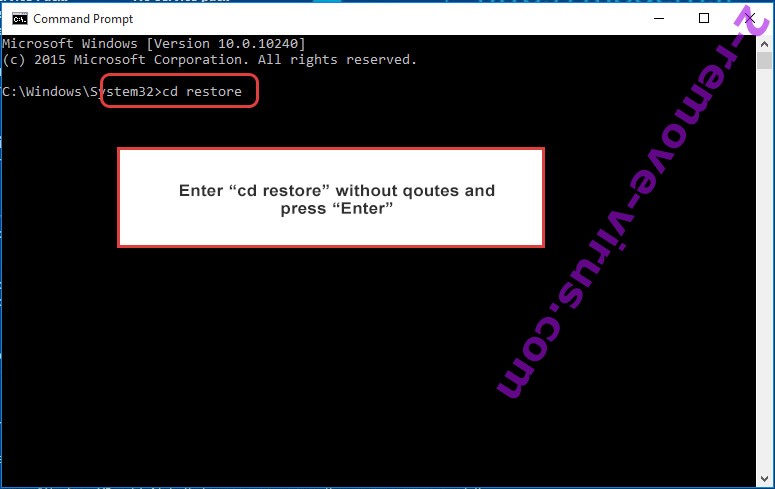

Excluir Tro Ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

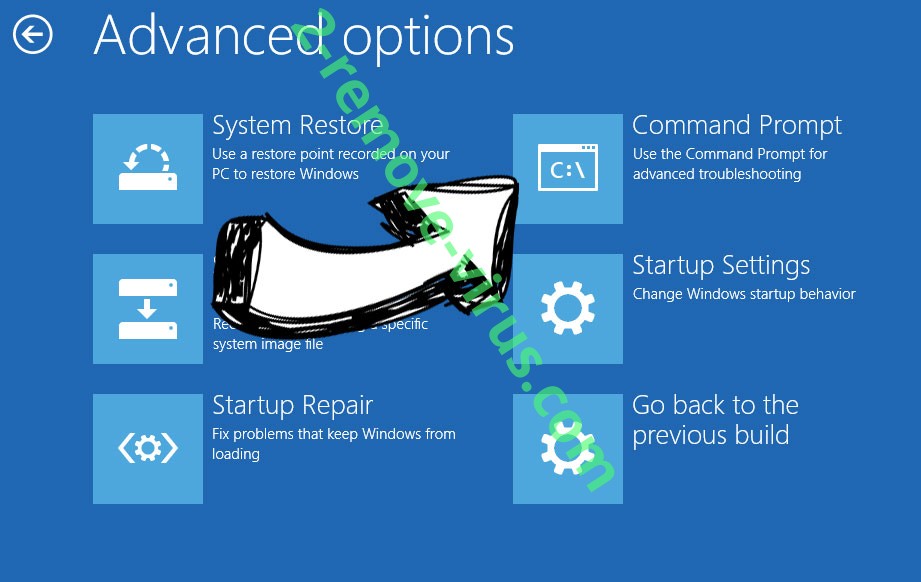

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.