O que pode ser dito sobre Repter ransomware

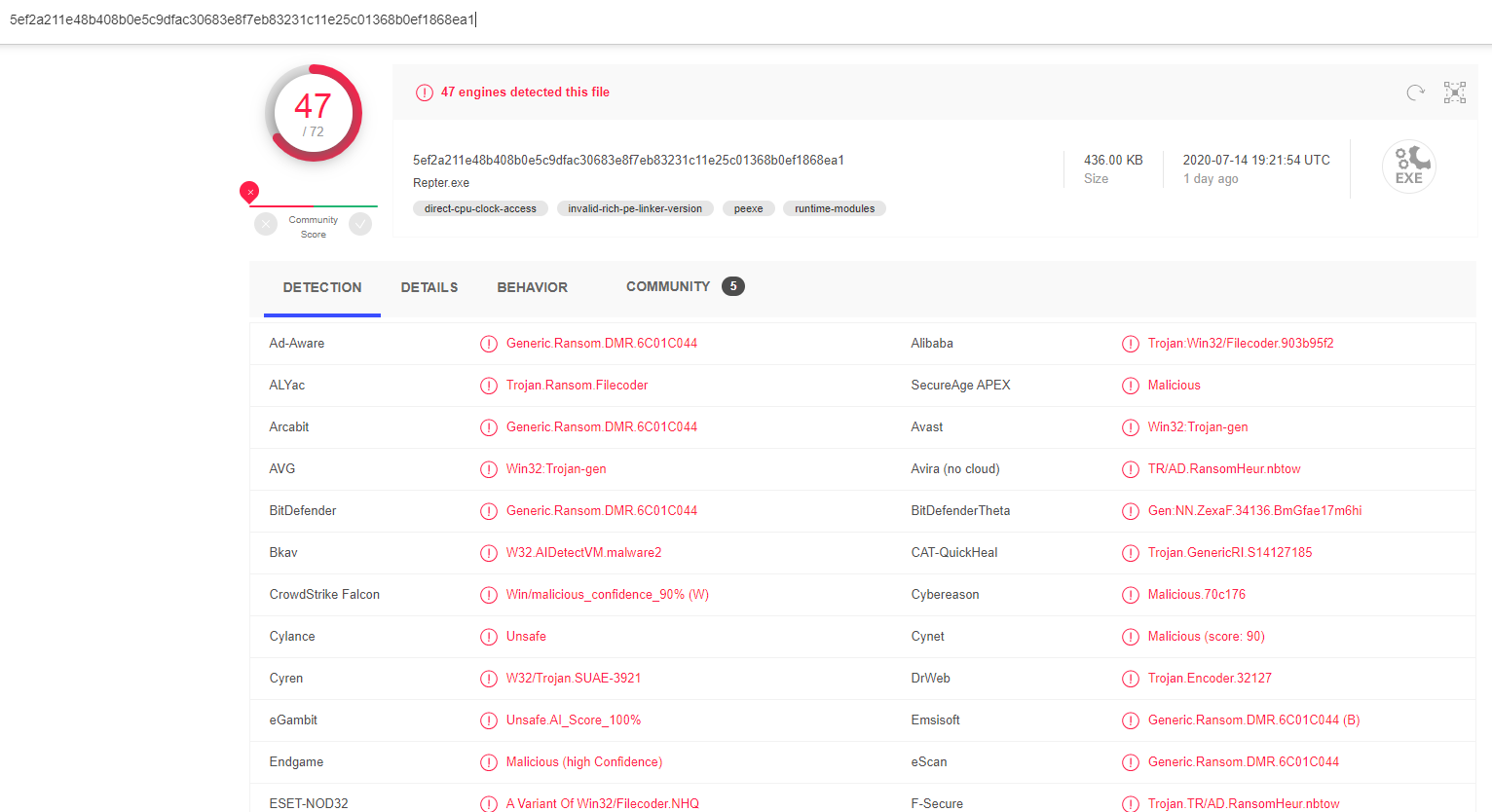

O ransomware conhecido como Repter ransomware é classificado como uma grave ameaça, devido à quantidade de danos que poderia causar ao seu computador. Ransomware não é algo que todo usuário já ouviu falar, e se você acabou de encontrá-lo agora, você aprenderá da maneira mais difícil o quão prejudicial pode ser. O Ransomware pode usar algoritmos de criptografia poderosos para o processo de criptografia, o que impede que você os acesse por mais tempo. É por isso que acredita-se que a criptografia de arquivos do programa malicioso seja um malware muito prejudicial, visto que a infecção pode significar que seus arquivos estão bloqueados permanentemente.

Você tem a opção de comprar o decodificador de bandidos, mas por várias razões, essa não é a melhor escolha. Em primeiro lugar, pagar não garantirá que os arquivos sejam restaurados. Tenha em mente que você está lidando com criminosos que dificilmente se sentem obrigados a restaurar seus dados quando eles têm a opção de apenas pegar seu dinheiro. Além disso, pagando você estaria financiando os projetos futuros dos bandidos. Você realmente quer apoiar o tipo de atividade criminosa que causa danos no valor de bilhões de dólares. Quando as pessoas pagam, o ransomware se torna cada vez mais rentável, atraindo assim mais pessoas que querem ganhar dinheiro fácil. Situações em que você pode perder seus dados podem ocorrer o tempo todo, então backup seria um investimento melhor. Você pode então simplesmente excluir Repter ransomware o vírus e recuperar arquivos de onde você está mantendo-os. Os métodos de propagação de ransomware podem não ser conhecidos por você, e discutiremos as maneiras mais frequentes abaixo.

Repter ransomware espalhar maneiras

Anexos de e-mail, kits de exploração e downloads maliciosos são os métodos de distribuição de ransomware mais frequentes. Uma vez que há muitos usuários que são descuidados sobre como eles usam seu e-mail ou de onde eles baixam, os espalhadores de ransomware não têm a necessidade de usar maneiras mais sofisticadas. Maneiras mais sofisticadas também podem ser usadas, embora não sejam tão populares. Os bandidos não têm que fazer muito, basta escrever um e-mail genérico pelo que usuários menos cuidadosos podem cair, adicionar o arquivo contaminado ao e-mail e enviá-lo para possíveis vítimas, que podem pensar que o remetente é alguém confiável. Você frequentemente se deparará com tópicos sobre dinheiro nesses e-mails, porque os usuários são mais propensos a cair nesses tipos de tópicos. É um pouco comum que você verá grandes nomes como a Amazon usado, por exemplo, se a Amazon enviasse um recibo para alguém para uma compra que a pessoa não se lembra de ter feito, abriria o anexo de uma vez. Você tem que olhar para certos sinais ao abrir e-mails se você quiser um computador limpo. Verifique o remetente para ver se é alguém que você conhece. Não se apresse em abrir o anexo só porque o remetente parece familiar para você, primeiro você precisará verificar novamente se o endereço de e-mail corresponde ao e-mail real do remetente. Esses e-mails maliciosos também contêm frequentemente erros de gramática, o que pode ser bastante gritante. Outra característica típica é seu nome não usado na saudação, se uma empresa/remetente real fosse enviar um e-mail para você, eles definitivamente saberiam seu nome e o usariam em vez de uma saudação típica, como Cliente ou Membro. ransomware também pode usar programas desatualizados em seu dispositivo para entrar. Um programa vem com certas vulnerabilidades que podem ser usadas para malware para entrar em um computador, mas eles são corrigidos por criadores de software assim que são encontrados. No entanto, a julgar pela quantidade de computadores infectados pelo WannaCry, evidentemente nem todos correm para instalar essas atualizações. É crucial que você atualize regularmente seu software, porque se um ponto fraco for severo o suficiente, todos os tipos de malware podem usá-lo. Constantemente ter que instalar atualizações pode ser problemático, para que você possa configurá-las para instalar automaticamente.

Como Repter ransomware age

Se o malware de criptografia de arquivo entrar no seu dispositivo, ele procurará tipos de arquivos específicos e, uma vez que os tenha encontrado, ele os bloqueará. Se você não percebeu que algo está errado no início, você definitivamente saberá quando seus arquivos estão bloqueados. Você perceberá que todos os arquivos criptografados têm extensões estranhas anexadas a eles, e isso ajuda as pessoas a descobrir que tipo de ransomware é. Um poderoso algoritmo de criptografia pode ser usado, o que tornaria a descriptografia de dados muito difícil, se não impossível. Na nota de resgate, os criminosos cibernéticos explicarão o que aconteceu com seus dados e proporão um método para descriptografá-los. O que os bandidos vão encorajar você a fazer é usar seu software de descriptografia pago, e avisar que você pode danificar seus arquivos se outro método foi usado. A nota deve exibir claramente o preço do descriptografador, mas se isso não acontecer, você terá uma maneira de entrar em contato com os criminosos para configurar um preço. Evidentemente, ceder às demandas não é recomendado. Pagar deve ser o último recurso. Tente lembrar se você salvou seus dados recentemente em algum lugar, mas esquecido. Em alguns casos, os decodificadores podem até ser encontrados de graça. Se um especialista em malware for capaz de quebrar o ransomware, um descriptografadores gratuitos pode ser desenvolvido. Leve essa opção em consideração e somente quando você tiver certeza de que um descriptografador gratuito não é uma opção, caso você pense em cumprir as exigências. Usar o dinheiro solicitado para um backup confiável pode ser uma ideia mais inteligente. Se você criou backup antes da infecção ser invadida, você pode proceder à recuperação de dados depois de desinstalar Repter ransomware o vírus. Se você deseja evitar a codificação de arquivos de software malicioso no futuro, tome conhecimento de meios que podem entrar em seu sistema. Atenha-se a páginas da Web legítimas quando se trata de downloads, preste atenção em que tipo de anexos de e-mail você abre e garanta que você mantenha seu software atualizado o tempo todo.

Maneiras de eliminar Repter ransomware o vírus

Se o malware de codificação de arquivos permanecer no seu sistema, uma ferramenta anti-malware será necessária para rescindi-lo. Corrigir manualmente Repter ransomware o vírus não é um processo simples e pode levar a danos adicionais ao seu dispositivo. Usar uma ferramenta de remoção de malware seria muito menos incômodo. Ele também pode impedir que o malware de criptografia de arquivos futuros entre, além de ajudá-lo a remover este. Depois de instalar o programa de remoção de malware, basta digitalizar seu computador e autorizá-lo a se livrar da ameaça. No entanto, a ferramenta não é capaz de restaurar arquivos, por isso não se surpreenda que seus arquivos permaneçam criptografados. Depois de eliminar o ransomware, certifique-se de obter backup e fazer backup regular de todos os arquivos importantes.

Offers

Baixar ferramenta de remoçãoto scan for Repter ransomwareUse our recommended removal tool to scan for Repter ransomware. Trial version of provides detection of computer threats like Repter ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua Repter ransomware usando o modo seguro com rede.

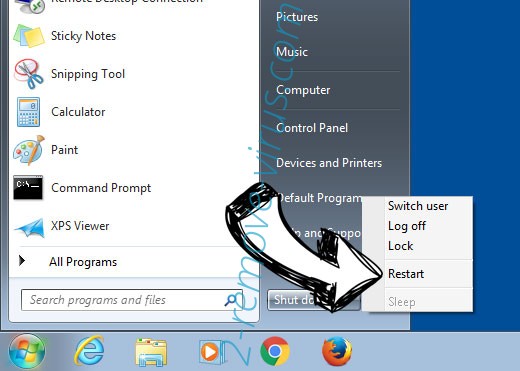

Remova o Repter ransomware do Windows 7/Windows Vista/Windows XP

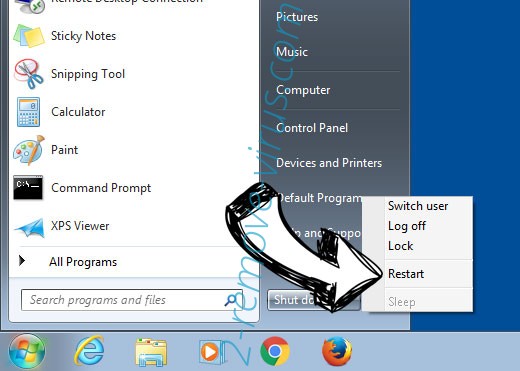

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

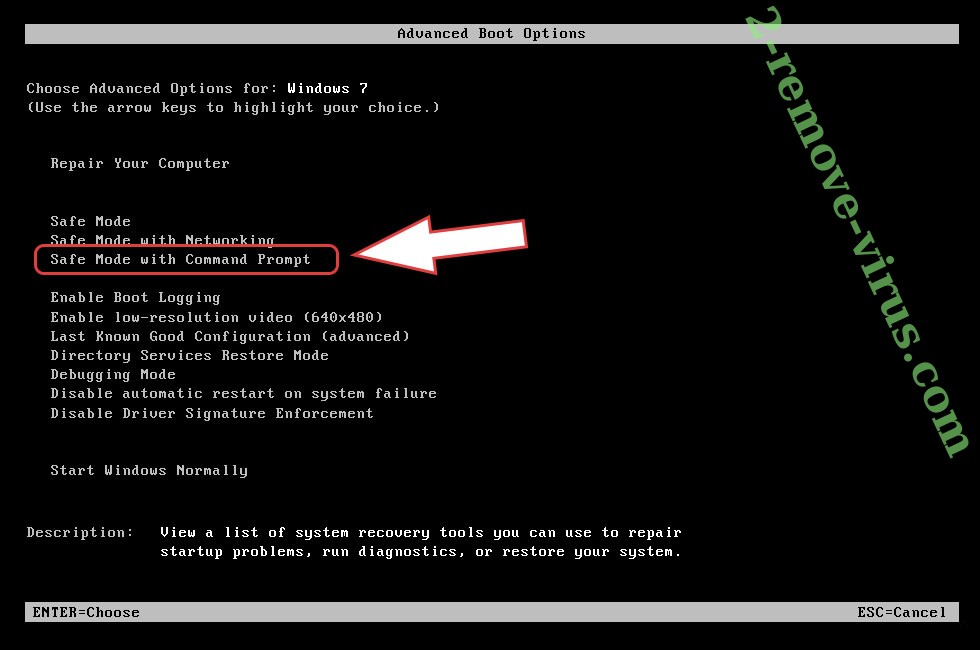

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover Repter ransomware

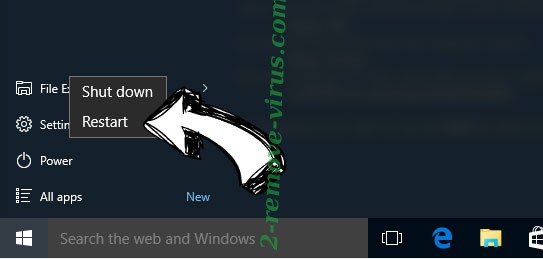

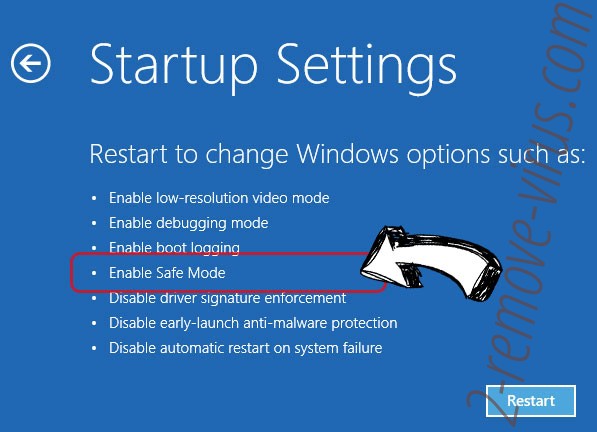

Remova o Repter ransomware do Windows 8/Windows 10

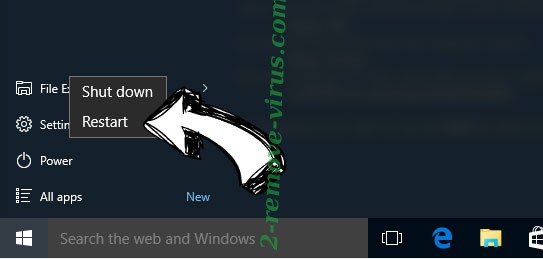

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o Repter ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

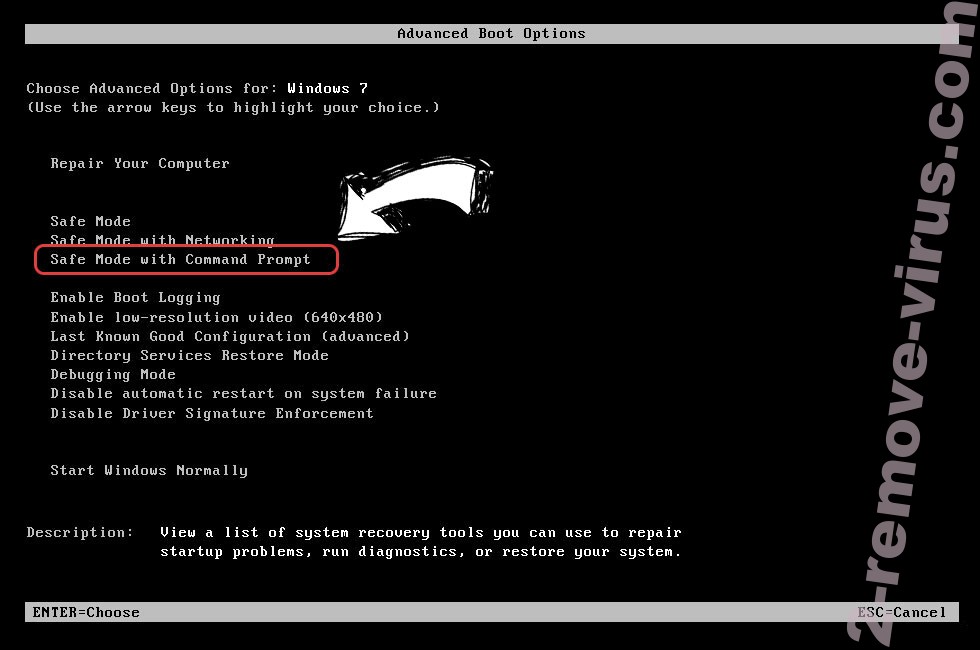

Excluir Repter ransomware de Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

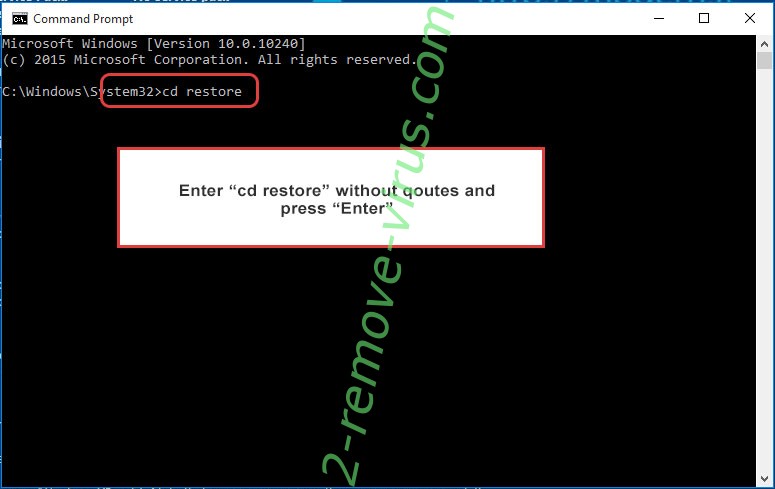

- Digite cd restore e toque em Enter.

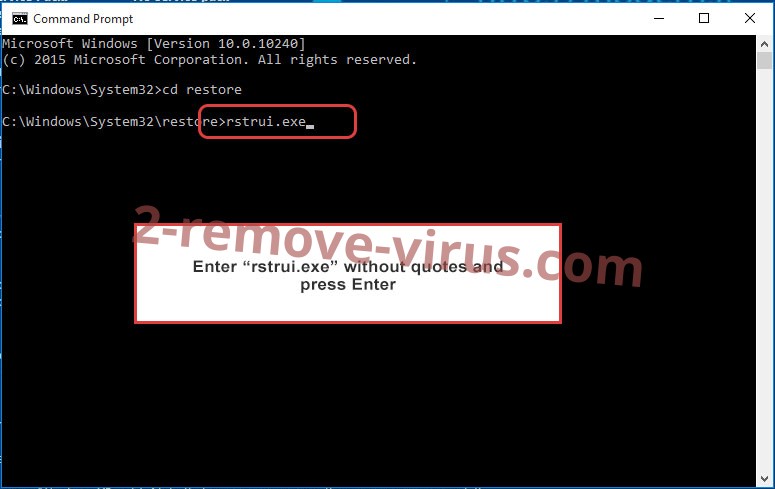

- Digite rstrui.exe e pressione Enter.

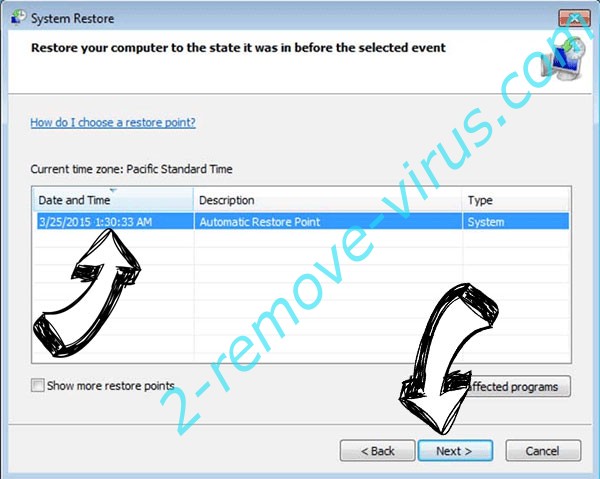

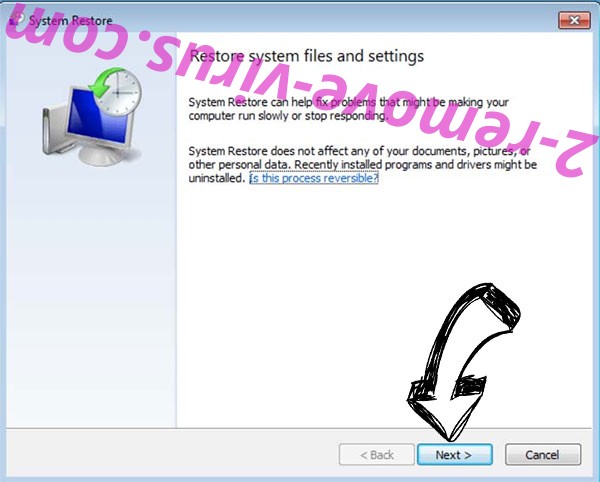

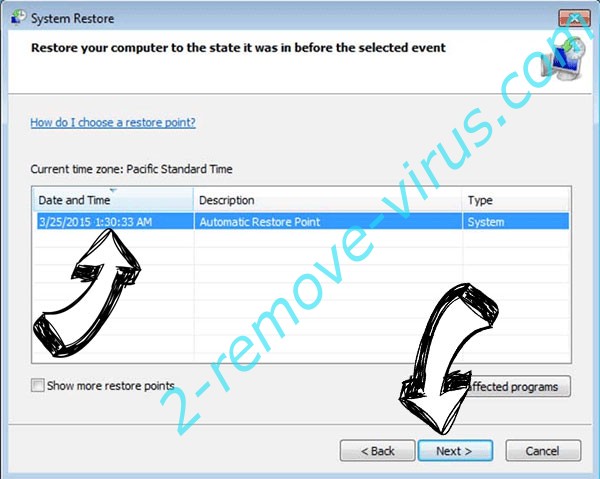

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

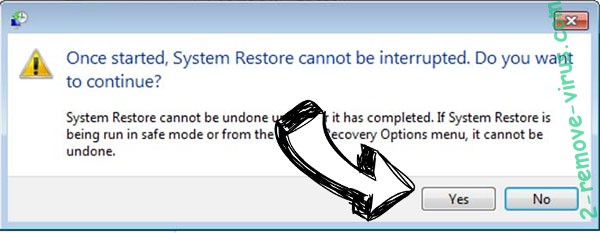

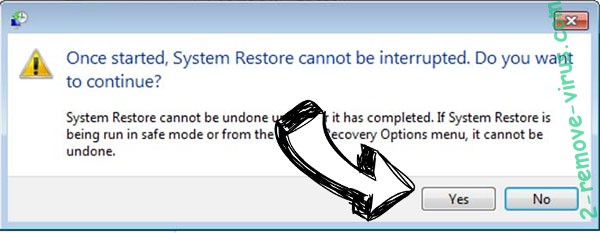

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

Excluir Repter ransomware do Windows 8/Windows 10

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

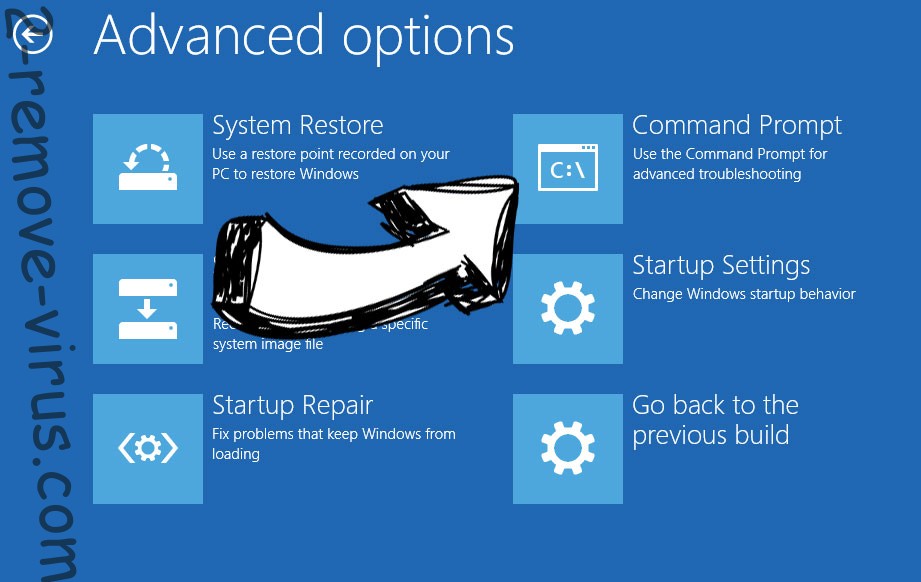

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

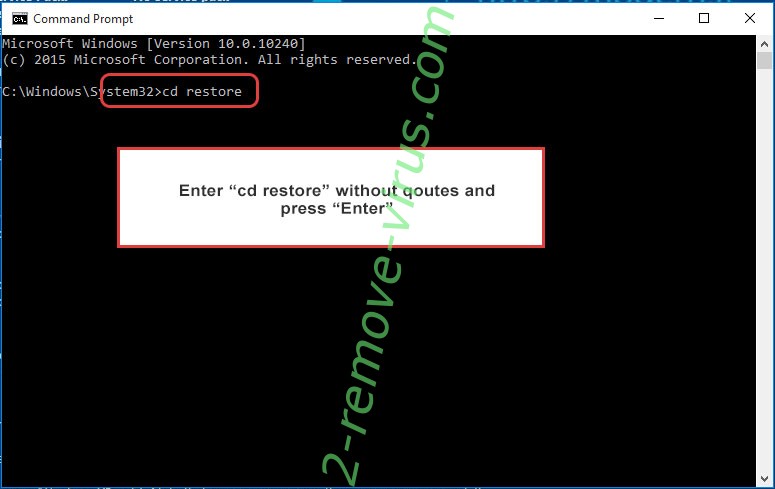

- No Prompt de comando, entrada cd restore e toque em Enter.

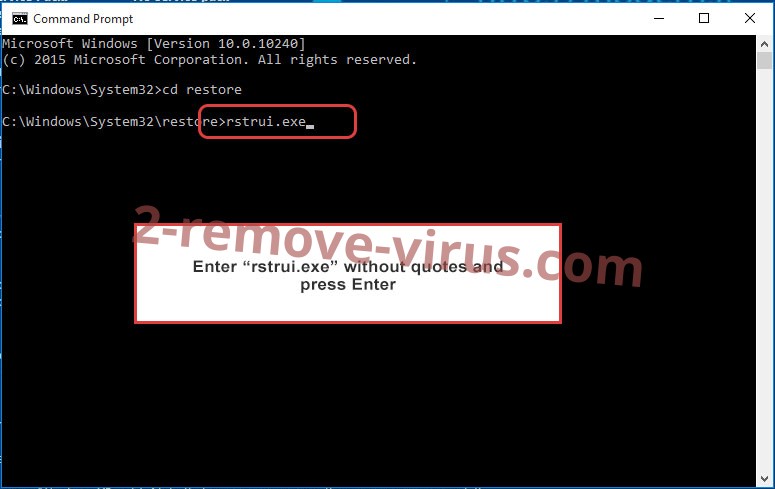

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.