Lkfr ransomware pertence à família de ransomware Djvu/STOP. É um malware de criptografia de arquivos que tem como alvo arquivos pessoais, criptografa-os e exige pagamento por sua recuperação. É um malware perigoso porque a recuperação de arquivos nem sempre é garantida.

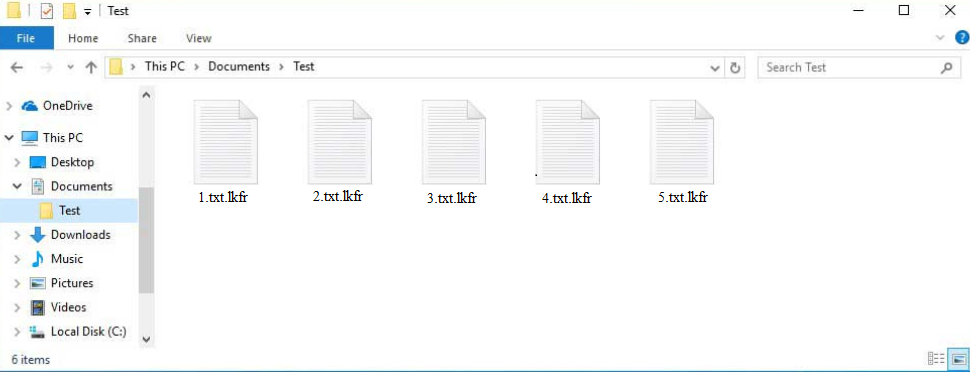

Quando o arquivo infectado é aberto, o ransomware inicia e inicia o processo de criptografia. Durante o processo de criptografia, o ransomware exibirá uma janela de atualização falsa do Windows para distrair os usuários. Enquanto isso, ele criptografará todos os arquivos pessoais, incluindo fotos, vídeos, documentos, etc. Os usuários podem reconhecer quais arquivos foram afetados procurando a extensão .lkfr. Por exemplo, um arquivo text.txt se tornaria text.txt.lkfr se criptografado.

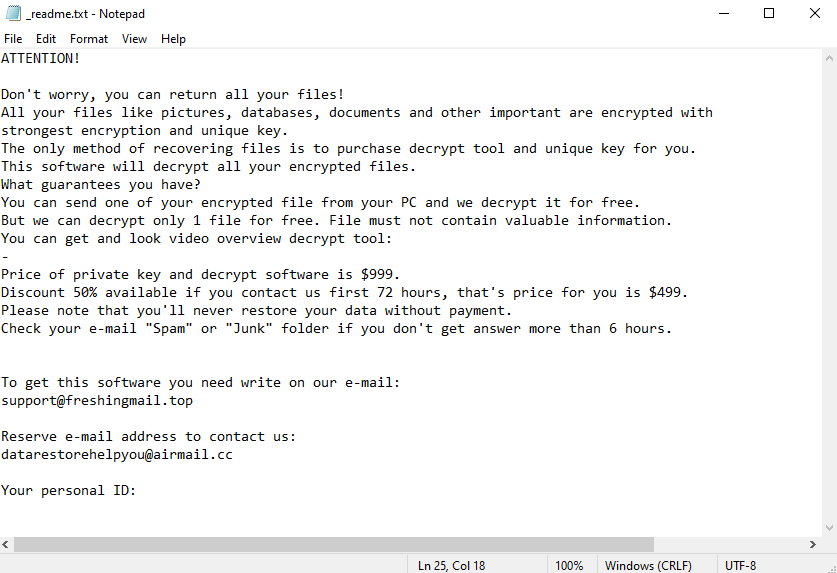

Nenhum dos arquivos criptografados poderá ser aberto. Para abri-los, eles primeiro precisam ser colocados através de um decodificador. No entanto, obter o desencriptador não será fácil. A nota de resgate _readme.txt explica como os usuários podem comprá-lo.

De acordo com a nota, um decodificador custa US$ 999, a ser pago em Bitcoin. No entanto, há supostamente um desconto de 50% para os usuários que entrarem em contato com os operadores de malware nas primeiras 72 horas. A nota também menciona que um arquivo pode ser descriptografado gratuitamente, desde que não contenha nenhuma informação importante.

Veja abaixo a íntegra Lkfr ransomware da nota de resgate:

ATTENTION!

Don’t worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

–

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that’s price for you is $499.

Please note that you’ll never restore your data without payment.

Check your e-mail “Spam” or “Junk” folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

support@freshingmail.topReserve e-mail address to contact us:

datarestorehelpyou@airmail.ccYour personal ID:

Quando se trata de ransomware, pagar o resgate nunca é recomendado. Há várias razões para isso. Em primeiro lugar, pagar não garante um decodificador. Os operadores de ransomware são cibercriminosos, não operam como uma empresa. Mesmo que os usuários paguem, não há nada que os obrigue a enviar o decodificador. Muitas vítimas de ransomware pagaram por decodificadores, mas não receberam nada. Também deve ser mencionado que, enquanto os usuários pagarem dinheiro, o ransomware prosperará. Seu dinheiro é usado para apoiar atividades criminosas.

O backup de arquivos pode ser acessado assim que os usuários removerem Lkfr ransomware de seus computadores. É altamente recomendável usar um programa anti-malware confiável em vez de tentar excluir Lkfr ransomware manualmente. Uma vez que o ransomware é totalmente removido, os usuários podem se conectar com segurança ao seu backup.

Para usuários que não têm backup, um decodificador gratuito Lkfr ransomware desenvolvido por pesquisadores de malware é a única opção. No entanto, não é certo que tal decodificador será lançado. Se isso acontecer, será postado no NoMoreRansom . Se um decodificador não puder ser encontrado lá, ele provavelmente não existe.

Como o ransomware infecta computadores?

Como qualquer outro ransomware, Lkfr ransomware é distribuído através de métodos como anexos de e-mail de spam, torrents, anúncios maliciosos, etc. Como eles são menos propensos a se envolver em comportamento on-line de risco, os usuários com bons hábitos de navegação tendem a encontrar malware muito menos em comparação com usuários com maus hábitos. Desenvolver melhores hábitos é uma das melhores maneiras de evitar uma infecção.

Os anexos de e-mail são uma das maneiras mais comuns de distribuição de ransomware. Arquivos maliciosos são anexados a e-mails e, quando são abertos, o malware pode ser iniciado. Felizmente para os usuários, e-mails maliciosos não são particularmente difíceis de reconhecer. Eles são disfarçados para se parecer com e-mails enviados por empresas cujos serviços os usuários supostamente usam. Pode ser um falso serviço de entrega de encomendas, agência governamental, serviços fiscais, etc. Os e-mails criam um senso de urgência ao afirmar que os arquivos anexados são documentos importantes que possuem informações confidenciais e precisam ser abertos imediatamente. Os e-mails também podem ser falsos e-mails de notificação de compra. No entanto, por uma razão ou outra, eles geralmente estão cheios de erros gramaticais e ortográficos, que imediatamente os entregam.

Quando os usuários recebem um e-mail não solicitado com um anexo, eles devem sempre tomar nota de como eles são endereçados. Se for um e-mail legítimo de uma empresa cujos serviços os usuários usam, os usuários serão endereçados pelo nome. E-mails maliciosos usam palavras genéricas como Usuário, Membro, Cliente, etc. porque visam um grande número de usuários com o mesmo e-mail.

Também vale ressaltar que e-mails direcionados a usuários específicos serão muito mais sofisticados. Eles se dirigirão ao usuário pelo nome e conterão informações específicas para tornar o e-mail mais confiável. Assim, é sempre recomendável verificar todos os anexos de e-mail não solicitados com software antimalware ou VirusTotal .

Os torrents também são uma maneira popular de espalhar malware como ransomware. Os sites de torrent são mal moderados, o que significa que os torrents com malware neles são frequentemente carregados e permanecem ativos por um longo tempo. É comum encontrar malware em torrents para conteúdo de entretenimento, inclusive em torrents para filmes, séries de TV e videogames. Nós desencorajamos fortemente os usuários de baixar conteúdo protegido por direitos autorais usando torrents porque não é apenas roubo de conteúdo, mas também perigoso.

Como remover Lkfr ransomware

Se você tiver um backup de seus arquivos, antes de iniciar a recuperação de arquivos, você precisa remover Lkfr ransomware do seu computador. Recomendamos vivamente a utilização de um programa anti-malware fiável para o fazer, porque o ransomware é uma infeção complexa. Infelizmente, a remoção do ransomware não resultará em arquivos descriptografados porque um decodificador específico Lkfr ransomware é necessário.

Depois de remover Lkfr ransomware totalmente, você pode acessar seu backup e começar a recuperar arquivos. Se você não tiver um backup, sua única opção pode ser esperar que um gratuito Lkfr ransomware fique disponível. Se ele será lançado não está claro, mas se for, será encontrado no NoMoreRansom.

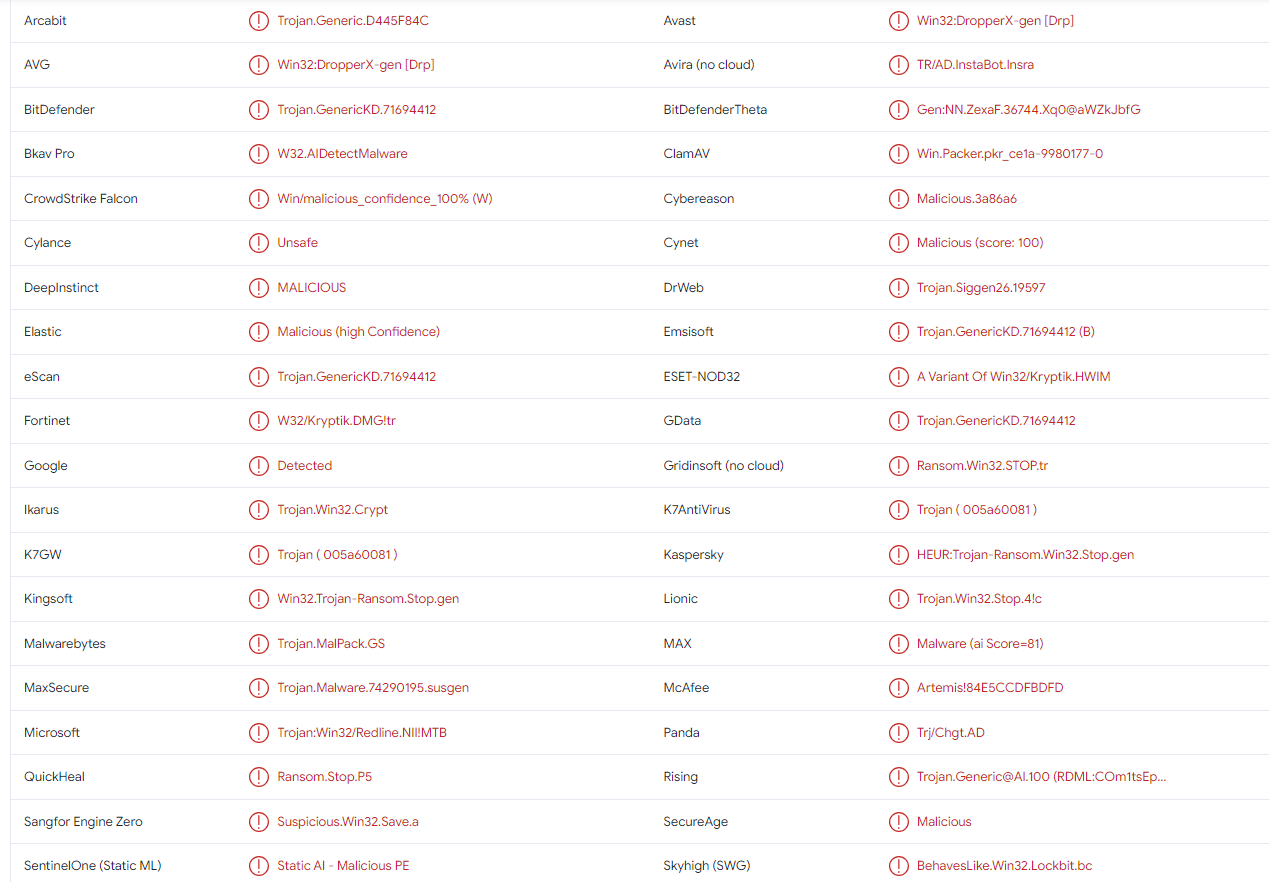

Lkfr ransomware é detectado como:

- Win32:DropperX-gen [Drp] por AVG/Avast

- Trojan.GenericKD.71694412 por BitDefender

- Trojan.MalPack.GS por Malwarebytes

- Cavalo de Tróia: Win32/Redline.NII! MTB pela Microsoft

- Trojan.Win32.PRIVATELOADER.YXEBSZ por TrendMicro

- Trojan.GenericKD.71694412 (B) por Emsisoft

- Uma variante do Win32/Kryptik.HWIM pela ESET

- HEUR:Trojan-Ransom.Win32.Stop.gen por Kaspersky

- Artemis!84E5CCDFBDFD por McAfee