XXToffeeXx de pesquisador de malware tem tropeçou em um novo ransomware que se espalha por hackear serviços de desktop remotos. O ransomware, chamado RSAUtil, é atualmente undecryptable, que significa que não há nenhuma maneira para descriptografar arquivos gratuitamente. Apesar disso, pago o resgate não é recomendado.

Como é típico para ransomware, uma vez que ele criptografa seus arquivos, isso vai exigir que você pague. Hacking serviços de área de trabalho remota não é usual para ransomware e métodos mais básicos, tais como e-mails de spam ou atualizações falsas, são usados geralmente. No caso de RSAUtil, ele vai colocar um pacote de arquivos em seu computador que executará o ransomware. Há uma variedade de arquivos que são encontrados no pacote.

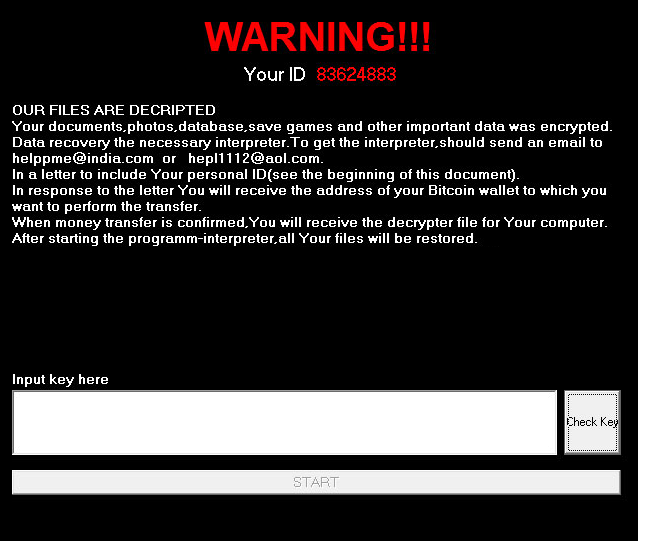

Um arquivo CMD irá certificar-se de limpar todos os logs de evento que remove todos os vestígios dos padrões de infecção. Dois arquivos, DontSleep_x64.exe e DontSleep_x64.ini, impedirá seu computador vai dormir para que a criptografia não é interrompida. O bilhete de resgate está no arquivo How_return_files.txt e que será colocado em todas as pastas que têm arquivos criptografados. Jpg é a imagem que seria definida como sua área de trabalho. Ele contém uma mensagem dizendo que todos os seus arquivos são criptografados e implica que você deve enviar o desenvolvedor.

config. cfg é o arquivo que é responsável para a criptografia. Ele verifica se o computador já foi criptografado, define o ID o e-mail, o pedido de resgate, extensões de arquivo adicionadas à chave de criptografia pública, que é usada para criptografar os arquivos e arquivos criptografados. O arquivo de SPAT.bat NE irá configurar inúmeras opções de serviços de desktop remoto. Este arquivo essencialmente irá garantir que a conexão de área de trabalho remota não está perdida. Para iniciar o ransomware, o hacker tem que executar o arquivo svchosts.exe. Ele irá procurar por arquivos e criptografá-los. Malwares pesquisadores note que RSAUtil acaba criptografando arquivos executáveis, porque não tem nenhuma lista de tipos de arquivo.

Quando todo o processo de lançamento e criptografia estiver concluído, a tela da vítima será bloqueada e aparecerá uma mensagem. Indicará o ID da vítima e explicar que arquivos foram criptografados. Dois endereços de e-mail, helppme@india.com e hepl1112@aol.com, serão dada e vítimas são convidadas a usá-los para entrar em contato com os hackers. O montante que a vítima precisa pagar não está expresso na mensagem e presume-se que iria ser dado via e-mail.

Nunca é recomendável para cumprir com os pedidos de resgate e pagar a quantia solicitada porque você ainda está lidando com criminosos cibernéticos. Há muitos casos, quando os usuários pagaram e ainda não conseguiu um método para descriptografar seus arquivos. Recomenda-se geralmente que as vítimas investem o dinheiro para conseguir apoio confiável para que se uma situação semelhante aconteceu novamente, não haveria nenhuma necessidade de se preocupar com a criptografia de arquivos. E pesquisadores de malware podem ser capazes de desenvolver um descriptografador no futuro, para que seus arquivos não podem ser perdidos depois de tudo.