Este é um vírus sério .Serpom file ransomware

O ransomware conhecido como .Serpom file ransomware é classificado como uma infecção grave, devido aos possíveis danos que ele pode causar. Ransomware não é algo que todas as pessoas já ouviram falar, e se você acabou de encontrá-lo agora, você aprenderá da maneira mais difícil o quão prejudicial pode ser. Algoritmos de criptografia fortes são usados para criptografar seus arquivos, e se ele criptografar seus arquivos com sucesso, você não será capaz de acessá-los por mais tempo. É por isso que a codificação de dados de software malicioso é categorizada como malware prejudicial, visto que a infecção pode significar que você perde permanentemente o acesso aos seus dados.

Você também será oferecido para comprar um utilitário de descriptografia por uma certa quantidade de dinheiro, mas há algumas razões pelas quais essa não é a opção sugerida. Em primeiro lugar, você pode estar apenas desperdiçando seu dinheiro porque os arquivos nem sempre são restaurados após o pagamento. Pense no que está impedindo os criminosos de pegar seu dinheiro. Além disso, esse dinheiro ajudaria futuros projetos de ransomware e software malicioso. Você realmente quer apoiar o tipo de atividade criminosa que causa danos no valor de bilhões de dólares. Os bandidos são atraídos por dinheiro fácil, e quanto mais vítimas dão às demandas, mais atraente o programa de codificação de dados maliciosos se torna para esses tipos de pessoas. Você poderia acabar nesse tipo de situação novamente, então investir o dinheiro solicitado em backup seria melhor porque a perda de arquivos não seria uma possibilidade. Se o backup foi feito antes de você pegar a ameaça, você pode simplesmente apagar .Serpom file ransomware e recuperar arquivos. Você também não pode saber como o ransomware é distribuído, e explicaremos os métodos mais comuns abaixo.

Como o ransomware é espalhado

O Ransomware é comumente distribuição através de métodos como anexos de e-mail, downloads maliciosos e kits de exploração. Geralmente não há necessidade de chegar a métodos mais elaborados porque muitas pessoas são muito descuidadas quando usam e-mails e baixam arquivos. Métodos mais elaborados também podem ser utilizados, embora não tão freqüentemente. Os criminosos cibernéticos não precisam fazer muito, basta escrever um e-mail genérico que parece bastante autêntico, adicionar o arquivo contaminado ao e-mail e enviá-lo para potenciais vítimas, que podem acreditar que o remetente é alguém confiável. Você freqüentemente se depara com tópicos sobre dinheiro nesses e-mails, já que esses tipos de tópicos sensíveis são o que as pessoas estão mais inclinadas a se apaixonar. Os bandidos também preferem fingir ser da Amazon, e alertar as vítimas potenciais sobre alguma atividade estranha notada em sua conta, que deve imediatamente levar uma pessoa a abrir o anexo. Há algumas coisas que você deve levar em conta ao abrir arquivos adicionados a e-mails se você deseja manter seu sistema seguro. Em primeiro lugar, se você não conhece o remetente, verifique sua identidade antes de abrir o arquivo anexado. E se você estiver familiarizado com eles, verifique novamente o endereço de e-mail para ter certeza de que são realmente eles. Além disso, fique atento a erros gramaticais, o que pode ser bastante óbvio. Outro sinal bastante óbvio é o seu nome não usado na saudação, se alguém cujo e-mail você definitivamente deve abrir fosse por e-mail, eles definitivamente usariam seu nome em vez de uma saudação típica, como Cliente ou Membro. Pontos fracos em um computador também podem ser usados para infecção. O software tem vulnerabilidades que podem ser usadas para infectar um dispositivo, mas são frequentemente corrigidas por fornecedores. No entanto, nem todos são rápidos em atualizar seus programas, como mostrado pelo ataque do ransomware WannaCry. É crucial que você remende regularmente seu software, porque se um ponto fraco for grave, pontos fracos graves podem ser usados por software susceptino, por isso certifique-se de corrigir todos os seus programas. Você também pode fazer com que os patches instalem automaticamente.

Como se comporta

Quando um malware criptografado de dados infecta seu dispositivo, em breve você encontrará seus arquivos criptografados. No início, pode ser confuso sobre o que está acontecendo, mas quando seus arquivos não podem ser abertos como normal, você vai pelo menos saber que algo está errado. Você também notará uma estranha extensão anexada a todos os arquivos, o que poderia ajudar a reconhecer o ransomware. Em muitos casos, a restauração de arquivos pode não ser possível porque os algoritmos de criptografia usados na criptografia podem não ser restauráveis. Na nota de resgate, os bandidos dirão que bloquearam seus arquivos, e lhe proporão uma maneira de restaurá-los. Se você acredita nos bandidos, você será capaz de descriptografar arquivos com seu decodificador, que evidentemente não virá de graça. A nota deve explicar claramente quanto o decodificador custa, mas se esse não for o caso, ele lhe dará um endereço de e-mail para contatar os bandidos para configurar um preço. Evidentemente, nós não encorajamos você a pagar.pelas razões já mencionadas. Se você está determinado a pagar, deve ser um último recurso. Tente se lembrar, talvez não se lembre. Ou talvez haja um decodificador grátis. Se o ransomware for descriptografável, um pesquisador de malware poderá liberar um decodificador gratuitamente. Considere essa opção e somente quando você tiver certeza de que não há ferramenta de descriptografia gratuita, caso você pense em cumprir com as exigências. Investir parte desse dinheiro para comprar algum tipo de backup pode vir a ser melhor. Se você fez backup antes da infecção ocorrer, você pode realizar a recuperação de dados depois de corrigir .Serpom file ransomware o vírus. Agora que você percebeu o quão prejudicial o ransomware pode ser, tente evitá-lo o máximo possível. Certifique-se de que seu software seja atualizado sempre que uma atualização estiver disponível, você não abre anexos de e-mail aleatórios e só confia em fontes legítimas com seus downloads.

Como corrigir .Serpom file ransomware

Obtenha um utilitário de remoção de malware porque será necessário se livrar do programa malicioso de codificação de dados se ele ainda estiver em seu dispositivo. Se você tem pouca experiência quando se trata de computadores, danos acidentais podem ser causados ao seu computador ao tentar corrigir .Serpom file ransomware manualmente. Ir com a opção automática seria uma escolha muito melhor. Uma ferramenta anti-malware foi projetada com o propósito de cuidar dessas infecções, podendo até parar uma infecção. Uma vez instalado o software anti-malware de sua escolha, basta realizar uma varredura da sua ferramenta e autorizá-la para eliminar a ameaça. Devemos dizer que uma ferramenta anti-malware só eliminará a infecção, não desbloqueará .Serpom file ransomware arquivos. Se o ransomware tiver sido eliminado totalmente, restaure seus dados de onde você os mantém armazenados e, se você não tiver, comece a usá-los.

Offers

Baixar ferramenta de remoçãoto scan for .Serpom file ransomwareUse our recommended removal tool to scan for .Serpom file ransomware. Trial version of provides detection of computer threats like .Serpom file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalhes de revisão de WiperSoft WiperSoft é uma ferramenta de segurança que oferece segurança em tempo real contra ameaças potenciais. Hoje em dia, muitos usuários tendem a baixar software liv ...

Baixar|mais

É MacKeeper um vírus?MacKeeper não é um vírus, nem é uma fraude. Enquanto existem várias opiniões sobre o programa na Internet, muitas pessoas que odeiam tão notoriamente o programa nunca tê ...

Baixar|mais

Enquanto os criadores de MalwareBytes anti-malware não foram neste negócio por longo tempo, eles compensam isso com sua abordagem entusiástica. Estatística de tais sites como CNET mostra que esta ...

Baixar|mais

Quick Menu

passo 1. Exclua .Serpom file ransomware usando o modo seguro com rede.

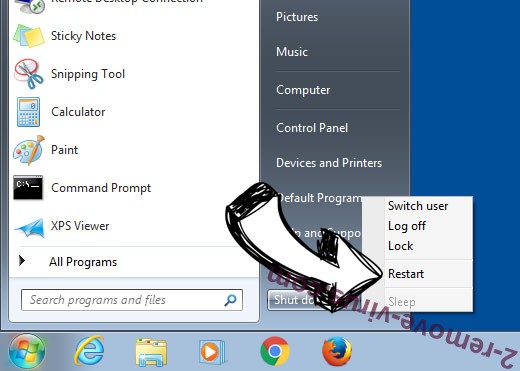

Remova o .Serpom file ransomware do Windows 7/Windows Vista/Windows XP

- Clique em Iniciar e selecione desligar.

- Escolha reiniciar e clique Okey.

- Comece batendo F8 quando o PC começa a carregar.

- Em opções avançadas de inicialização, escolha modo seguro com rede.

- Abra seu navegador e baixe o utilitário antimalware.

- Use o utilitário para remover .Serpom file ransomware

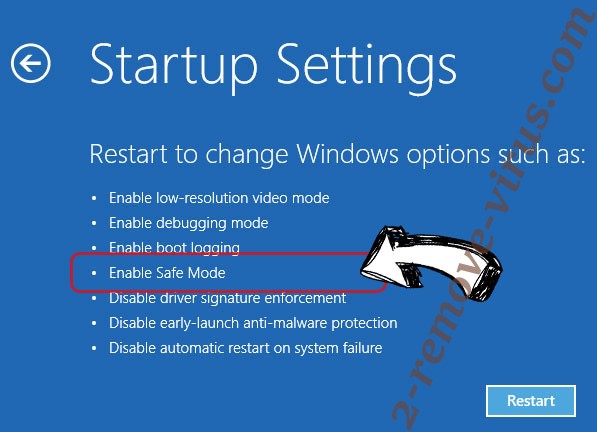

Remova o .Serpom file ransomware do Windows 8/Windows 10

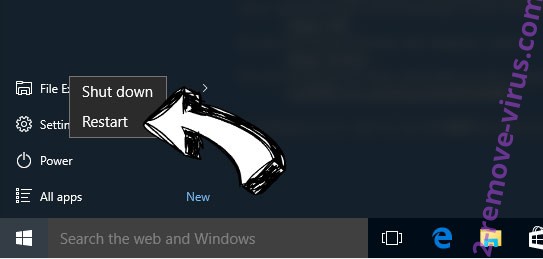

- Na tela de logon do Windows, pressione o botão Power.

- Toque e segure a tecla Shift e selecione reiniciar.

- Ir para Troubleshoot → Advanced options → Start Settings.

- Escolha Ativar modo de segurança ou modo seguro com rede sob as configurações de inicialização.

- Clique em reiniciar.

- Abra seu navegador da web e baixar o removedor de malware.

- Usar o software para apagar o .Serpom file ransomware

passo 2. Restaurar seus arquivos usando a restauração do sistema

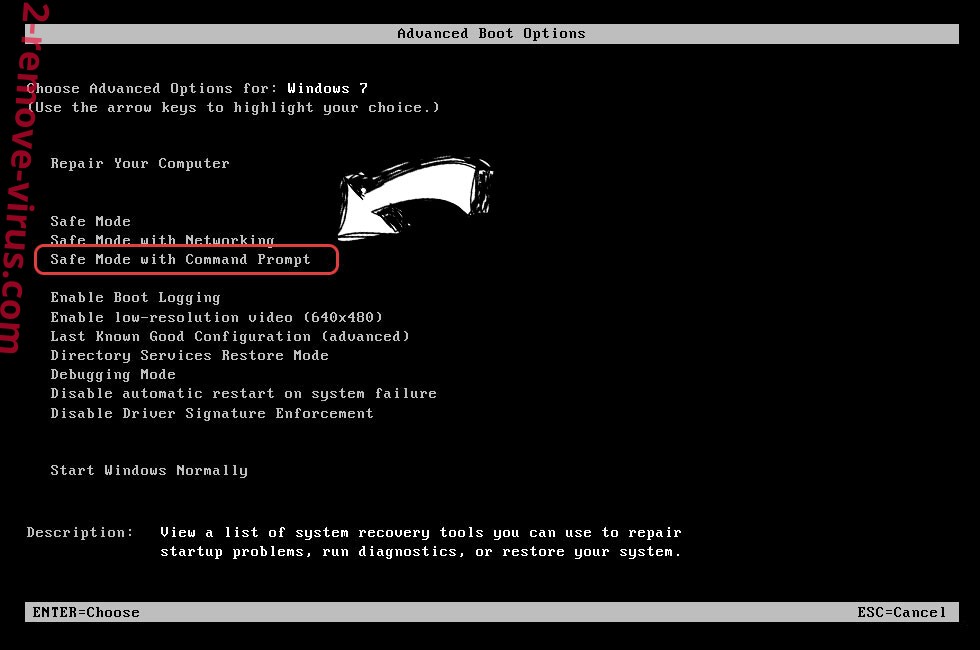

Excluir .Serpom file ransomware de Windows 7/Windows Vista/Windows XP

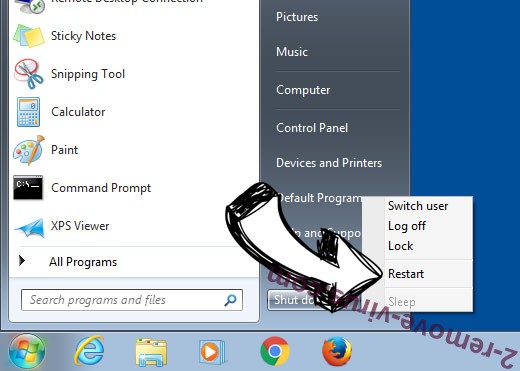

- Clique em Iniciar e escolha o desligamento.

- Selecione reiniciar e Okey

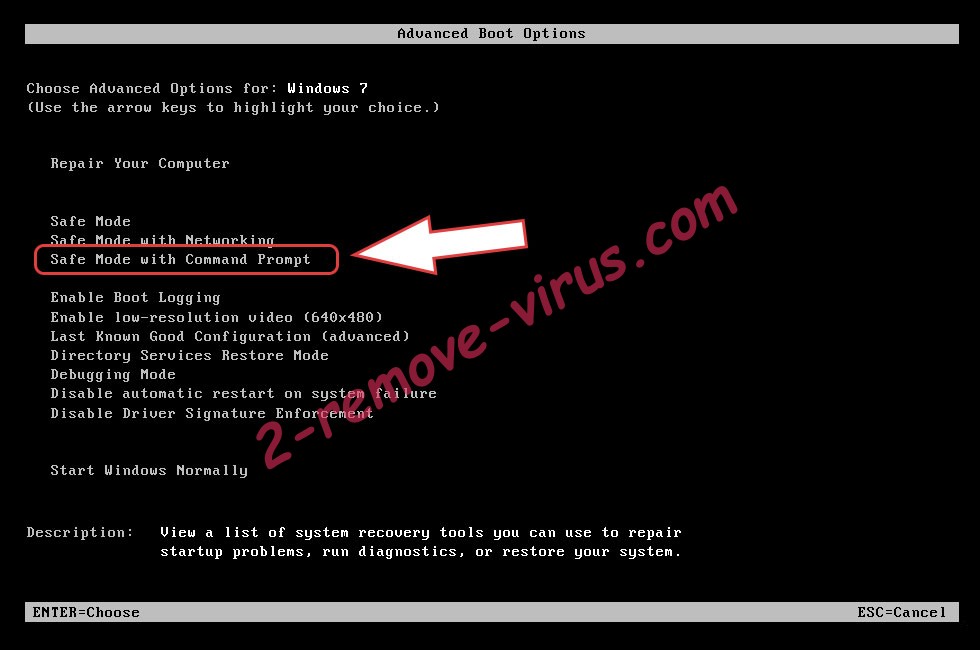

- Quando o seu PC começa a carregar, pressione F8 repetidamente para abrir as opções avançadas de inicialização

- Escolha o Prompt de comando na lista.

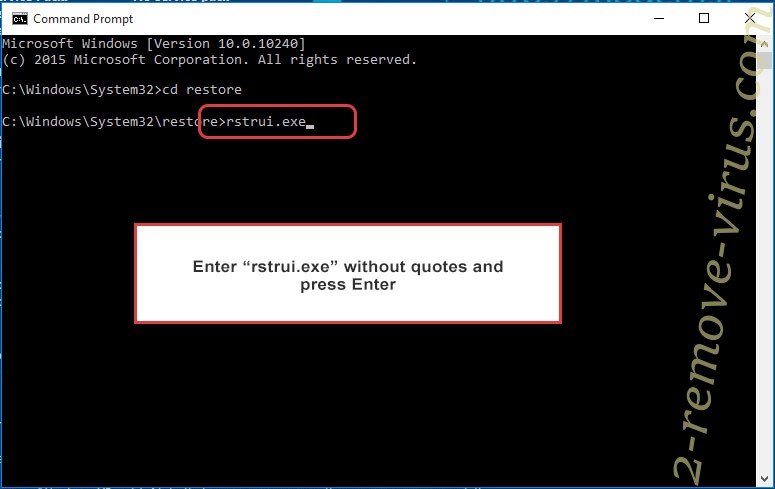

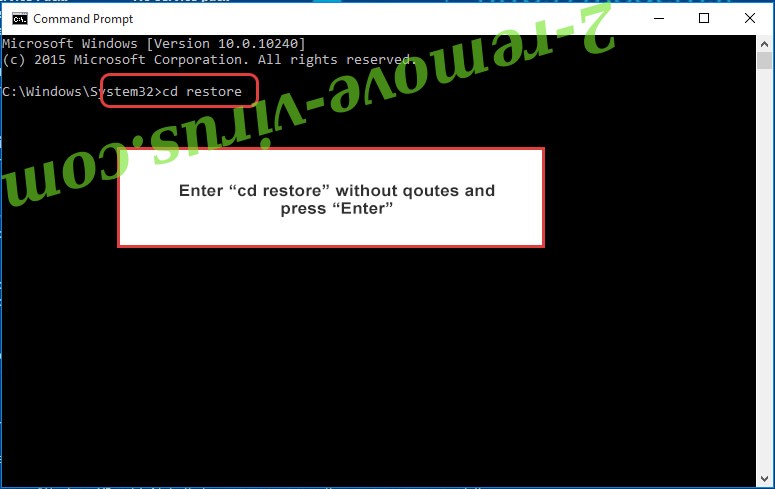

- Digite cd restore e toque em Enter.

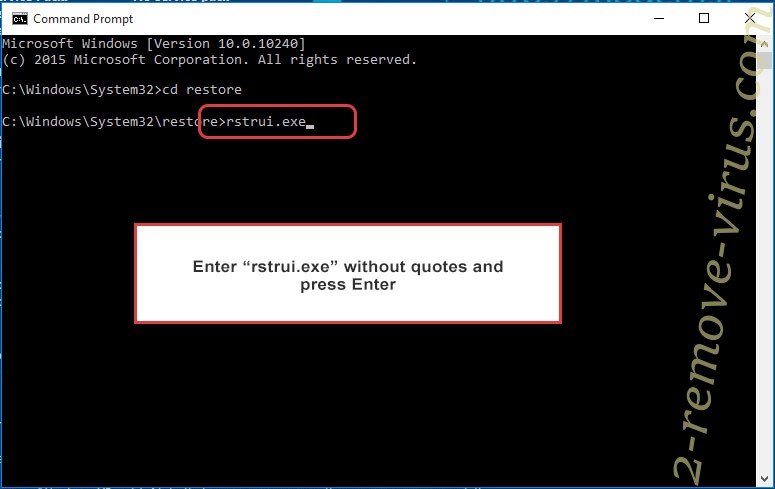

- Digite rstrui.exe e pressione Enter.

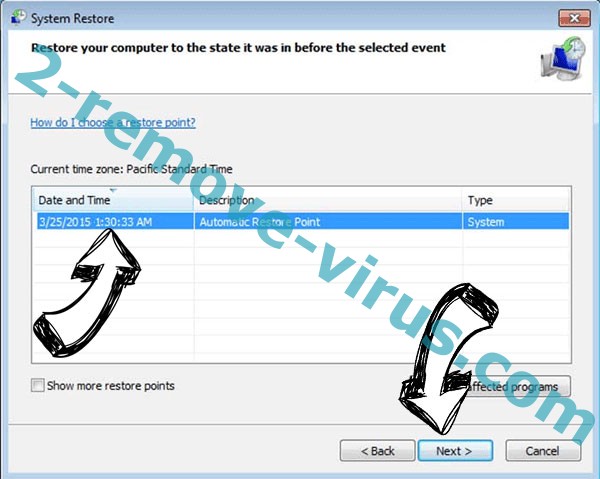

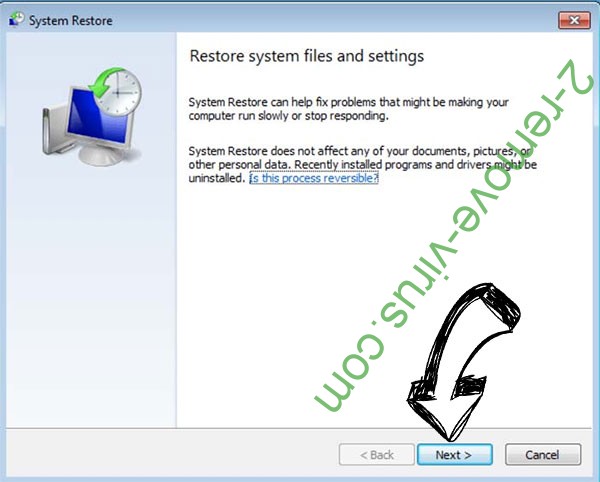

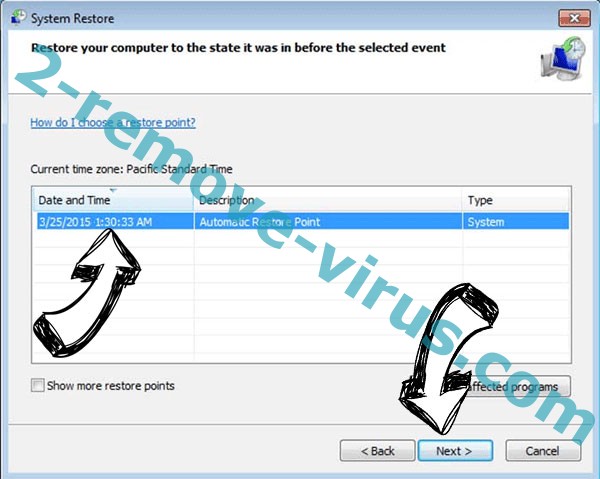

- Clique em avançar na janela de nova e selecione o ponto de restauração antes da infecção.

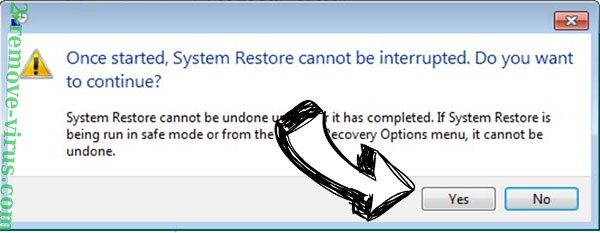

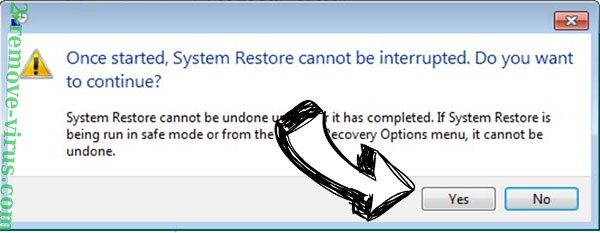

- Clique em avançar novamente e clique em Sim para iniciar a restauração do sistema.

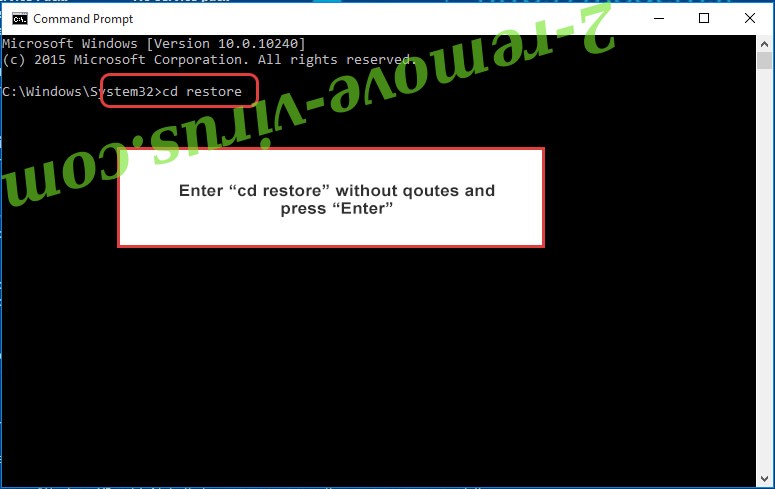

Excluir .Serpom file ransomware do Windows 8/Windows 10

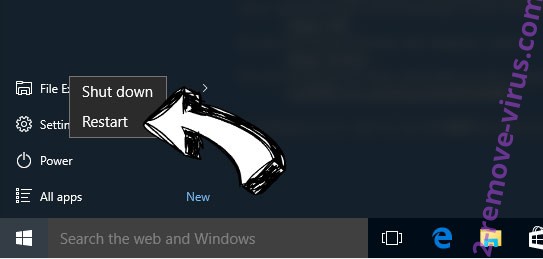

- Clique o botão na tela de logon do Windows.

- Pressione e segure a tecla Shift e clique em reiniciar.

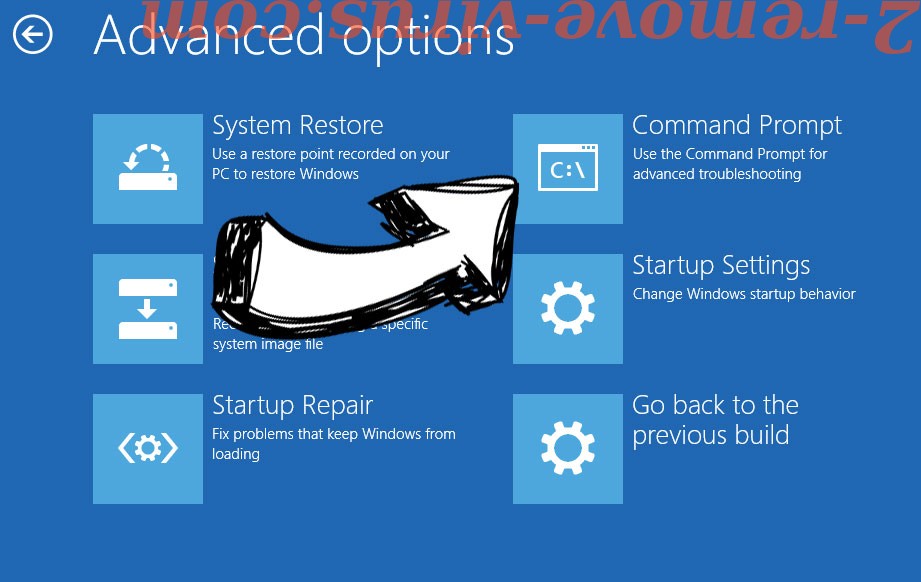

- Escolha a solução de problemas e ir em opções avançadas.

- Selecione o Prompt de comando e clique em reiniciar.

- No Prompt de comando, entrada cd restore e toque em Enter.

- Digite rstrui.exe e toque em Enter novamente.

- Clique em avançar na janela de restauração do sistema nova.

- Escolha o ponto de restauração antes da infecção.

- Clique em avançar e em seguida, clique em Sim para restaurar seu sistema.