Что можно сказать об этой инфекции

Вымогателей известный как .corona files ransomware классифицируется как тяжелая инфекция, из-за возможного ущерба, который он может вызвать. Вымогателей не то, что каждый столкнулся раньше, и если вы только что столкнулись с ним сейчас, вы узнаете, сколько вреда это может привести из первых рук. Сильные алгоритмы шифрования могут быть использованы для кодирования файлов, останавливая доступ к файлам. Шифрование файлов вредоносных программ считается одним из самых вредных инфекций вы можете иметь, потому что расшифровка файлов не всегда возможно.

У вас есть возможность платить выкуп, но по причинам, мы будем упоминать ниже, что не будет лучшим выбором. Прежде всего, вы можете тратить свои деньги ни за что, потому что файлы не всегда восстанавливаются после оплаты. Что мешает мошенникам просто взять ваши деньги, и не давая возможность расшифровать данные. Кроме того, ваши деньги будут также поддерживать их будущую деятельность, которая, безусловно, включать больше данных кодирования вредоносной программы или другого вида вредоносного программного обеспечения. Вымогателей уже стоит миллионы для предприятий, вы действительно хотите быть поддержку этого. Когда жертвы платят, вымогателей неуклонно становится более прибыльным, таким образом, все больше людей привлекают к нему. Ситуации, когда вы можете потерять файлы довольно часто, так что гораздо лучше инвестиций может быть резервное копирование. И вы можете просто прекратить .corona files ransomware без проблем. Информация о наиболее частых методах распространения будет предоставлена в приведенном ниже пункте, в случае, если вы не уверены в том, как данные шифрования вредоносного программного обеспечения удалось заразить вашу систему.

Как избежать заражения вымогателей

Большинство типичных способов распространения вымогателей включают через спам-сообщения, эксплуатационные наборы и вредоносные загрузки. Многие вымогателей зависит от небрежности пользователя при открытии вложений электронной почты и более сложные способы не являются необходимыми. Там в некоторой возможности, что более сложный метод был использован для инфекции, как некоторые вымогателей использовать их. Преступники просто должны использовать известное название компании, написать правдоподобное письмо, прикрепить вредоносный файл к электронной почте и отправить его возможным жертвам. Деньги, связанные с проблемами являются общей темой в этих писем, поскольку люди, как правило, принимают их всерьез и более склонны участвовать в. И если кто-то, кто претендует на Amazon было по электронной почте пользователю, что сомнительная деятельность наблюдается в их счет или покупки, владелец счета будет гораздо более склонны, чтобы открыть вложение. Так, чтобы обезопасить себя от этого, Есть определенные вещи, которые вы должны сделать, когда речь идет с электронной почтой. Узнайте, известен ли отправитель вам до открытия приложенного им файла, и если он вам не известен, исследуйте, кто они такие. Даже если вы знаете отправителя, не спешите, сначала проверьте адрес электронной почты, чтобы убедиться, что он является законным. Будьте начеку для грамматических или ошибок использования, которые, как правило, весьма вопиющим в этих писем. Другой типичной характеристикой является отсутствие вашего имени в приветствии, если реальная компания / отправитель были по электронной почте вам, они, безусловно, использовать ваше имя, а не общее приветствие, как клиент или член. Уязвимости в устройстве также могут быть использованы для загрязнения. Программное обеспечение имеет определенные уязвимости, которые могут быть использованы для вредоносных программ для входа в компьютер, но они исправлены создателями программного обеспечения вскоре после того, как они обнаружены. К сожалению, как можно увидеть широкое WannaCry вымогателей, не все устанавливает эти исправления, по той или иной причине. Ситуации, когда вредоносное программное обеспечение использует уязвимости, чтобы войти, почему это так важно, что вы регулярно обновляете свои программы. Вы также можете автоматически устанавливать обновления.

Что он делает

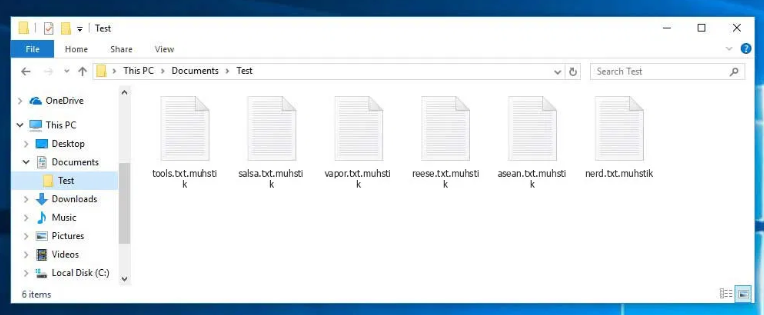

Вскоре после того, как кодирование вредоносного программного обеспечения попадет в ваше устройство, оно будет сканировать вашу систему для определенных типов файлов и как только она их найдет, она будет шифровать их. Ваши файлы не будут доступны, так что даже если вы не заметите процесс шифрования, вы будете знать, в конце концов. Вы увидите, что расширение файла было прикреплено ко всем файлам, которые были закодированы, что помогает людям в признании того, какие данные шифрования вредоносной программы конкретно заразил их компьютер. Ваши файлы могли быть зашифрованы с помощью надежных алгоритмов шифрования, что может означать, что данные постоянно закодированы. Записка о выкупе будет помещена на ваш рабочий стол или в папки, которые включают зашифрованные файлы, которые будут описывать то, что случилось с вашими данными. Если вы считаете, преступники, единственный способ восстановить ваши данные будет с их расшифровщика, который, очевидно, не придет бесплатно. В записке должно быть ясно объяснить, сколько стоит расшифровщик, но если это не так, это даст вам способ связаться с мошенниками, чтобы создать цену. По причинам, уже указанным, оплата кибер-мошенников не является воодушевленным выбором. Только рассмотреть вопрос об оплате, когда все остальное не удается. Может быть, вы просто не помните создания резервного копирования. Бесплатный расшифровщик также может быть вариантом. Если исследователь вредоносных программ может взломать вымогателей, он / она может выпустить бесплатные дешифровки. Посмотрите на эту опцию, и только тогда, когда вы уверены, что нет свободного инструмента расшифровки, если вы даже рассмотреть вопрос о соблюдении требований. Если вы используете часть этой суммы в резервном копировании, вы не будете поставлены в такого рода ситуации снова, как вы всегда можете получить доступ к копиям этих файлов. Если вы создали резервную резервную систему до заражения, вы можете выполнить восстановление данных после устранения .corona files ransomware вируса. Осознайте, как вымогателей распространяется так, что вы можете увернуться от него в будущем. В первую очередь необходимо обновлять программное обеспечение всякий раз, когда обновление становится доступным, только скачать из безопасных / законных источников, а не случайно открытые файлы, прикрепленные к электронной почте.

.corona files ransomware Удаления

Получить программное обеспечение удаления вредоносных программ, потому что это будет необходимо, чтобы избавиться от файла шифрования вредоносных программ, если он по-прежнему остается. Это может быть сложно вручную исправить .corona files ransomware вирус, потому что ошибка может привести к дополнительным повреждениям. Утилита удаления вредоносных программ будет более безопасным выбором в этом случае. Эти виды программ существуют с целью удаления этих типов инфекций, в зависимости от программы, даже предотвращение их заражения в первую очередь. После того как вы установили анти-вредоносные утилиты по вашему выбору, просто выполнить сканирование вашего устройства и разрешить его для устранения инфекции. К сожалению, программа удаления вредоносных программ разблокировать .corona files ransomware файлы. После того как вы прекратите вымогателей, убедитесь, что вы получите резервную копию и регулярно делать копии всех важных файлов.

Offers

Скачать утилитуto scan for .corona files ransomwareUse our recommended removal tool to scan for .corona files ransomware. Trial version of provides detection of computer threats like .corona files ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите .corona files ransomware, используя безопасный режим с поддержкой сети.

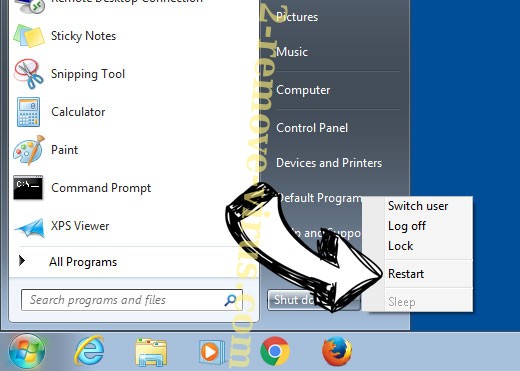

Удалить .corona files ransomware из Windows 7/Windows Vista/Windows XP

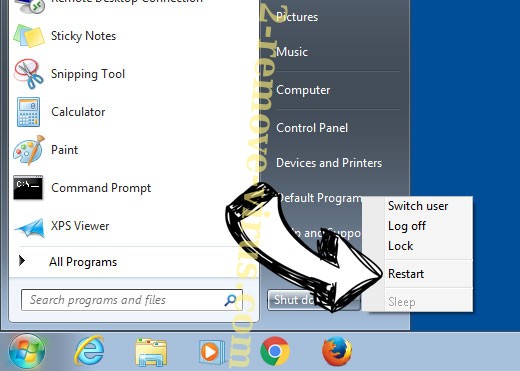

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

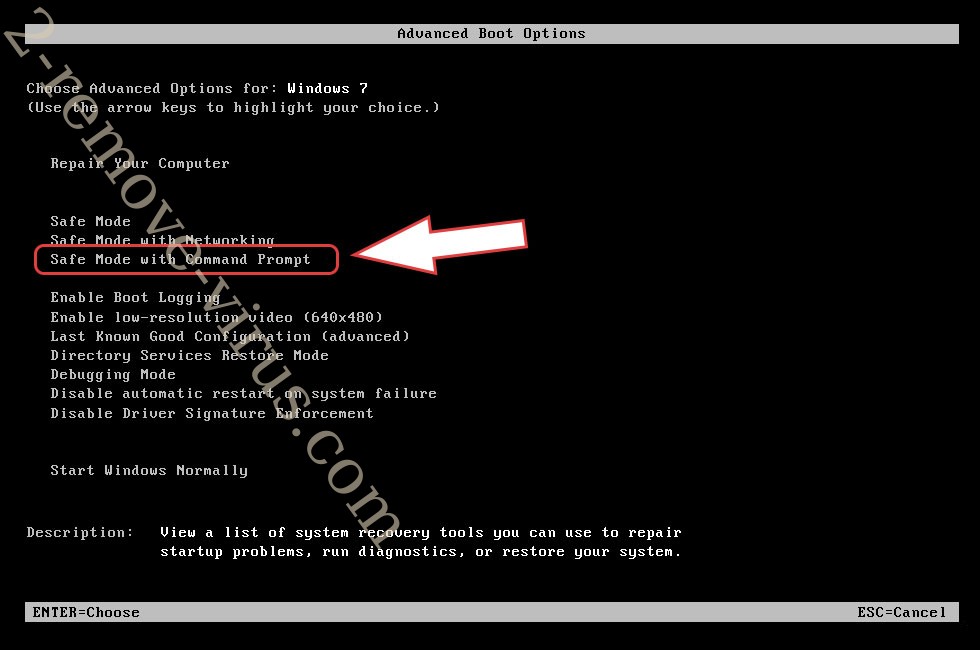

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления .corona files ransomware

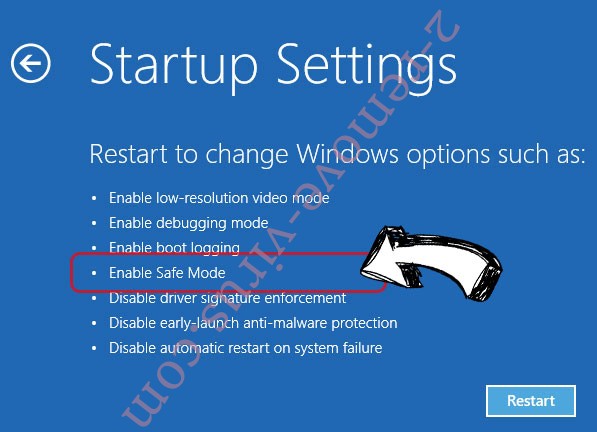

Удалить .corona files ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления .corona files ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

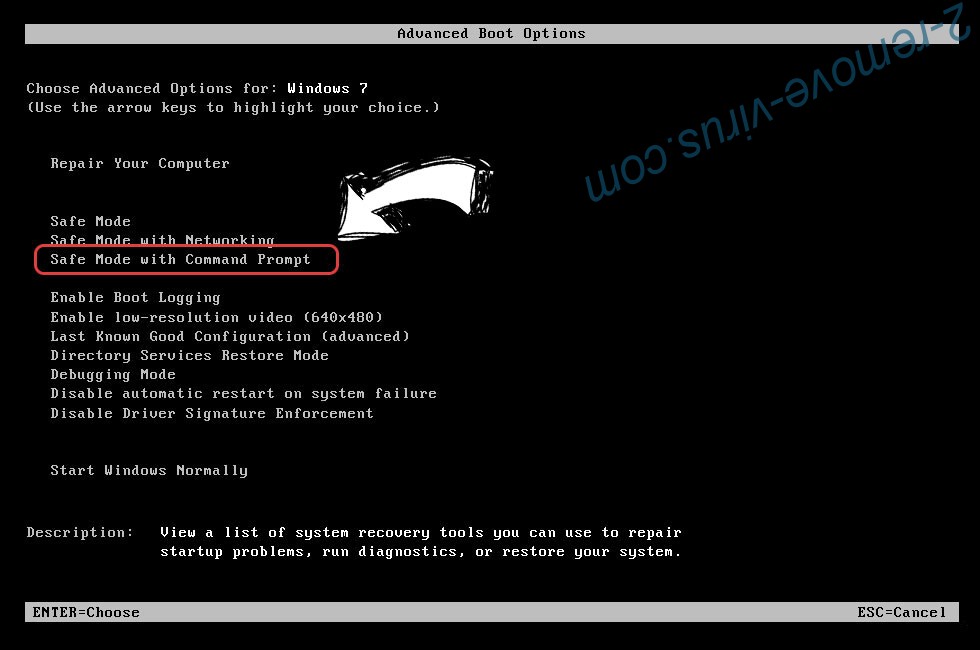

Удалить .corona files ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

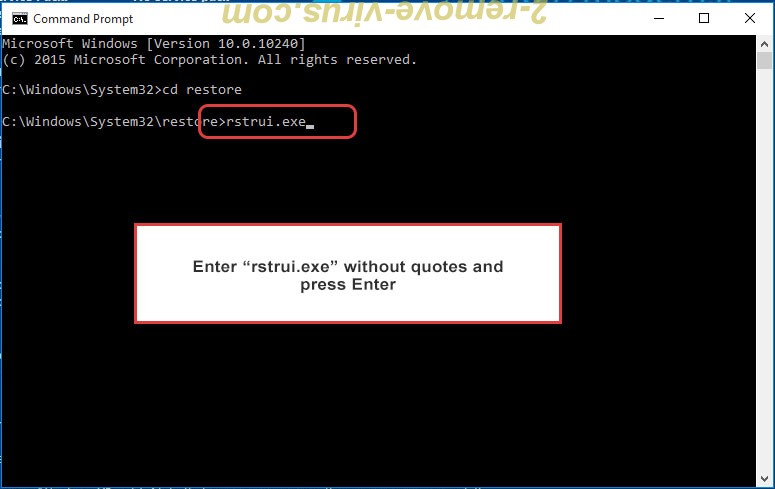

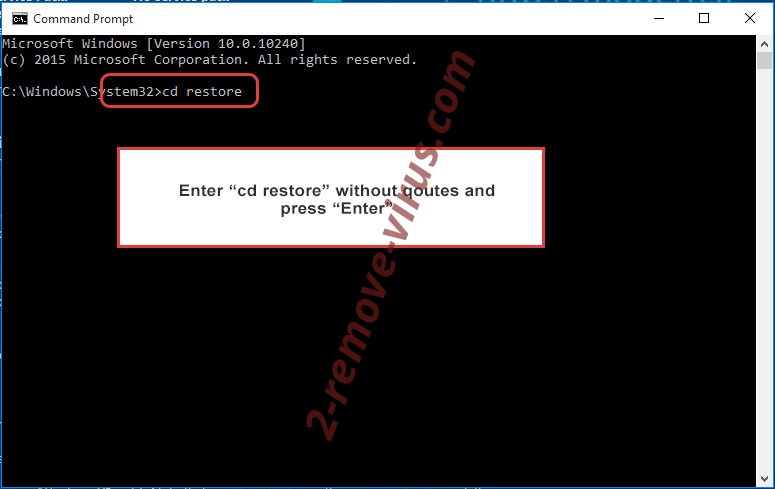

- Введите cd restore и нажмите Enter.

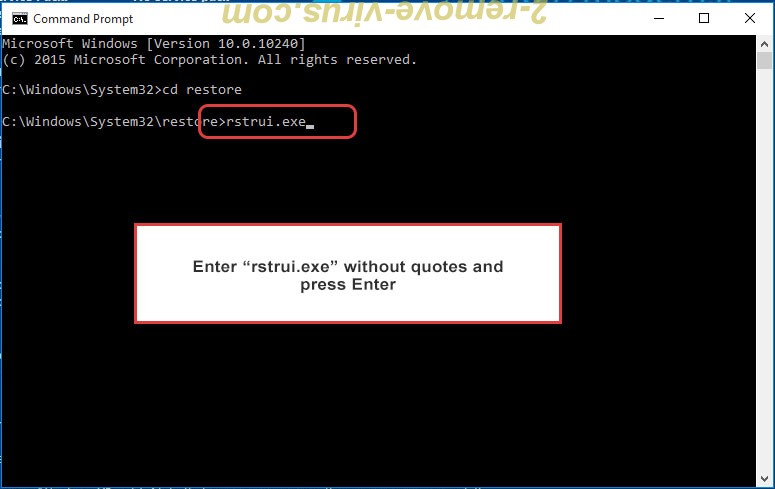

- Введите rstrui.exe и нажмите клавишу Enter.

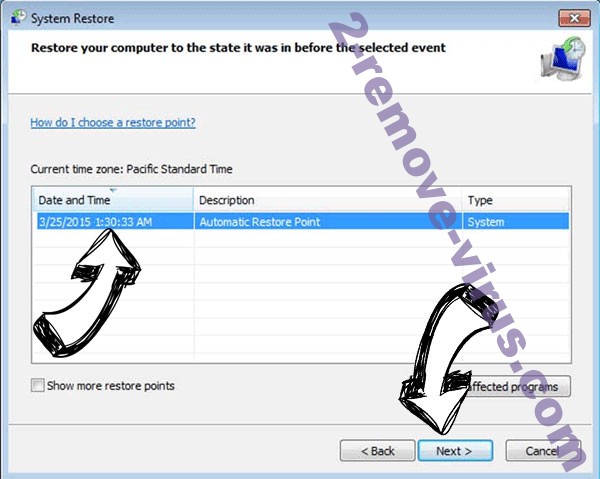

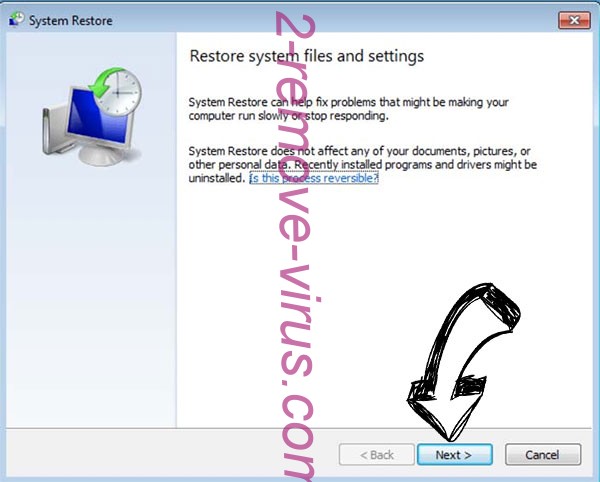

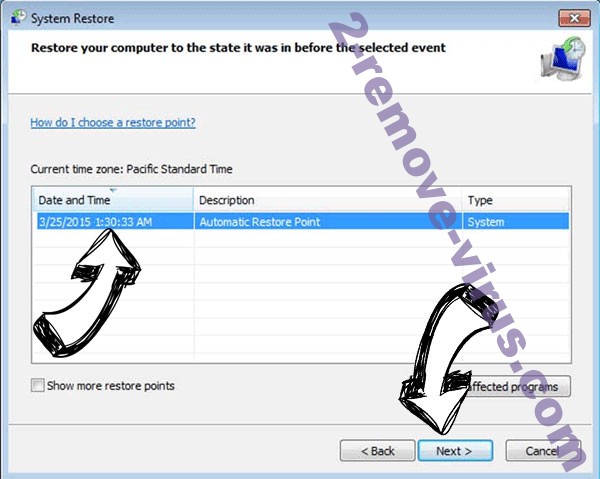

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

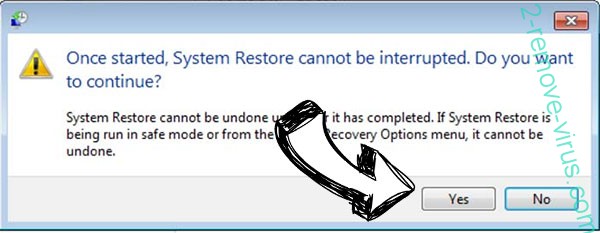

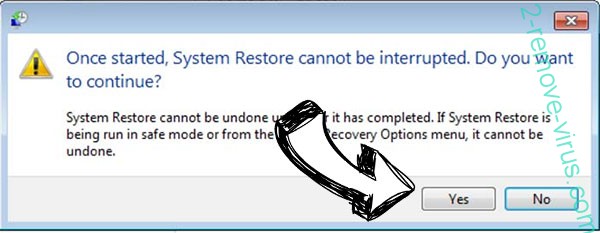

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

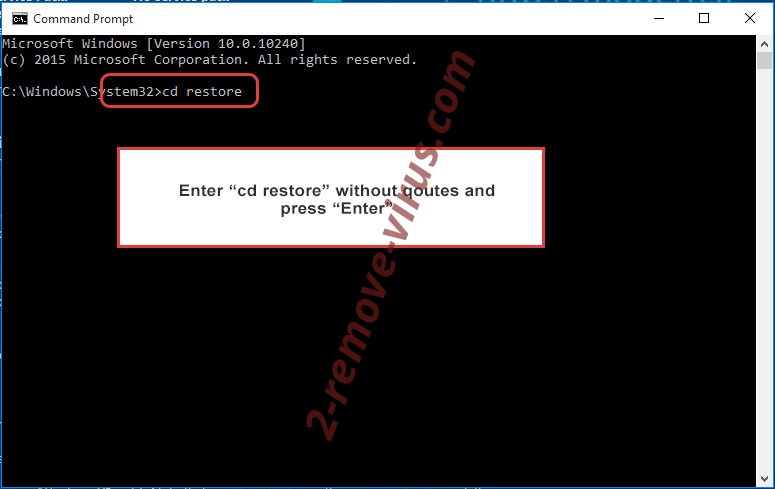

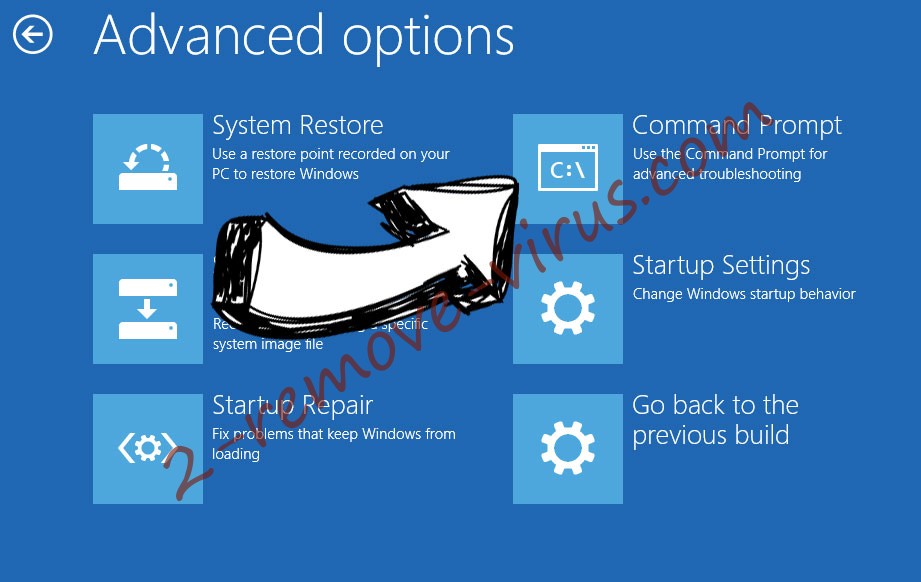

Удалить .corona files ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.