О Creepy ransomware вирусе

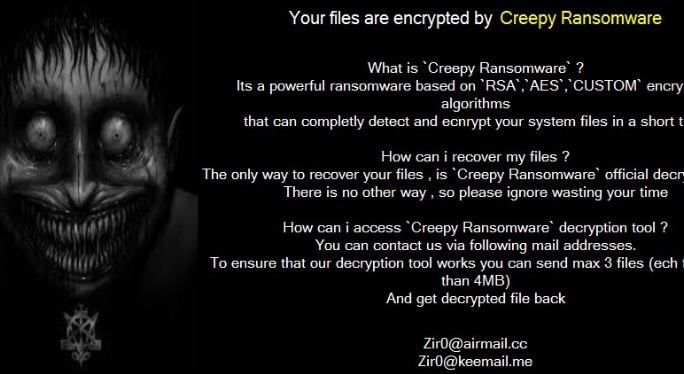

Вымогателей известный как Creepy ransomware классифицируется как серьезная угроза, из-за количества вреда, который он может сделать для вашего компьютера. Хотя вымогателей была широко освещенная тема, вы, возможно, пропустили его, поэтому вы не можете знать, вред он может сделать. Шифрование вредоносных программ использует мощные алгоритмы шифрования для шифрования данных, и как только процесс будет осуществлен, вы больше не сможете получить к ним доступ. Потерпевшие не всегда имеют возможность восстановления файлов, поэтому вымогателей считается такой высокого уровня инфекции.

Кибер-мошенники дадут вам инструмент расшифровки, но покупать его не рекомендуется. Оплата не всегда гарантирует расшифровку файлов, так что есть вероятность того, что вы можете просто тратить деньги. Было бы наивно полагать, что преступники, которые заблокировали ваши данные, в первую очередь будет чувствовать себя обязанным помочь вам восстановить данные, когда они могут просто взять ваши деньги. Кроме того, деньги, которые вы предоставляете пойдет на финансирование более будущих вымогателей и вредоносных программ. Вы действительно хотите поддержать отрасль, которая уже делает миллионы стоит ущерба для бизнеса. Люди также понимают, что они могут сделать легкие деньги, и чем больше жертв дают в запросы, тем более привлекательными данными кодирования вредоносных программ становится для этих типов людей. Инвестирование сумму, которая запрашивается от вас в резервное копирование было бы лучше, потому что если вы когда-нибудь положить в такого рода ситуации снова, вы можете просто разблокировать Creepy ransomware данные из резервного копирования и их потери не будет возможность. Затем можно приступить к восстановлению файла после удаления Creepy ransomware или связанных с ними угроз. Вы можете найти подробную информацию о том, как защитить устройство от этой угрозы в следующем пункте, если вы не уверены в том, как файл кодирования вредоносной программы удалось заразить устройство.

Как вы приобрели вымогателей

Данные шифрования вредоносных программ обычно использует простые методы для распространения, такие как спам-ра-жа и вредоносные загрузки. Видя, как эти методы все еще используются, это означает, что люди довольно небрежно, когда они используют электронную почту и скачать файлы. Тем не менее, некоторые программы-вымогатели могут быть распространены с использованием более сложных способов, которые требуют больше времени и усилий. Все преступники должны сделать, это добавить зараженный файл по электронной почте, написать какой-то текст, и ложно заявить, что от законной компании / организации. Эти письма обычно упоминают деньги, потому что это деликатная тема, и пользователи более склонны быть безрассудным при открытии денег, связанных с электронной почтой. Кибер-мошенники также часто притворяются из Amazon, и предупреждают возможных жертв о какой-то странной деятельности в их аккаунте, которая сделает пользователя менее охраняемым, и они были бы более склонны открывать вложения. Будьте начеку для определенных знаков, прежде чем открывать файлы, добавленные в электронные письма. Перед открытием прилагаемого файла загляните в отправителя электронной почты. Даже если вы знаете отправителя, вы не должны спешить, сначала исследовать адрес электронной почты, чтобы убедиться, что он соответствует адрес у вас знать, принадлежит этому лицу / компании. Грамматические ошибки также являются признаком того, что письмо не может быть то, что вы думаете. Еще один довольно очевидный признак является отсутствие вашего имени в приветствии, если кто-то, чья электронная почта вы должны определенно открыть были по электронной почте вам, они, безусловно, использовать ваше имя, а не универсальное приветствие, обращаясь к вам в качестве клиента или члена. Инфекция может также быть сделано с помощью устаревших компьютерных программ. Эти слабые места, как правило, находят исследователи безопасности, и когда создатели программного обеспечения узнают о них, они выпускают патчи, чтобы исправить их так, что злонамеренные стороны не могут воспользоваться ими для распространения своих вредоносных программ. К сожалению, как доказано WannaCry вымогателей, не все пользователи устанавливают исправления, по той или иной причине. Предлагается установить обновление всякий раз, когда оно становится доступным. Обновления могут устанавливаться автоматически, если вы найдете эти предупреждения раздражает.

Что вы можете сделать с вашими данными

Вымогателей только цели specif файлы, и когда они находятся, они будут заблокированы. В начале, это может ввести в заблуждение, что происходит, но когда ваши файлы не могут быть открыты, как обычно, вы по крайней мере знаете, что-то не так. Файлы, которые были затронуты будет иметь странное расширение файла, которые обычно помогают людям в признании которых вымогателей у них есть. Следует отметить, что не всегда возможно расшифровать данные, если использовались надежные алгоритмы шифрования. После того, как все файлы были заблокированы, вы заметите, выкуп записку, которая будет пытаться прояснить, что случилось с файлами. Вам будет предложен расшифровщик, в обмен на деньги, очевидно, и хакеры будут предупреждать, чтобы не использовать другие методы, потому что это может нанести им вред. Четкая цена должна быть показана в записке, но если это не так, вам придется использовать данный адрес электронной почты, чтобы связаться с кибер-мошенников, чтобы узнать, сколько стоит программа расшифровки. Мы обсуждали это раньше, но, мы не думаем, что платить выкуп является хорошей идеей. О выполнении запросов следует подумать, когда все другие варианты не удавят. Может быть, вы просто не помните, создание копий. Вы также можете найти программное обеспечение для разблокировки Creepy ransomware файлов бесплатно. Иногда вредоносное программное обеспечение исследователи способны взлома тьмозла, что означает, что вы можете найти инструмент расшифровки бесплатно. Рассмотрим этот вариант, и только тогда, когда вы уверены, что нет свободного программного обеспечения для расшифровки, если вы даже думать об оплате. Использование запрошенной суммы для надежного резервного копирования может быть более разумной идеей. Если резервная система была сделана до того, как инфекция вторглась, вы можете приступить к восстановлению файла после удаления Creepy ransomware вируса. Теперь, когда вы знаете, сколько вреда этот вид инфекции может вызвать, постарайтесь избежать его как можно больше. Вы в первую очередь должны обновлять свои программы всякий раз, когда обновление выпущено, только скачать из безопасных / законных источников и остановить случайным открытием вложений электронной почты.

Creepy ransomware Удаления

Если он все еще присутствует в вашей системе, мы рекомендуем получить инструмент для борьбы с вредоносным ПО, чтобы прекратить его. Это может быть довольно трудно вручную исправить Creepy ransomware вирус, потому что вы можете в конечном итоге непреднамеренно повреждения компьютера. Чтобы избежать причинения большего ущерба, идите с автоматическим методом, ака анти-вредоносного инструмента. Эти виды программ существуют с целью защиты вашего устройства от повреждений такого рода угрозы может сделать, и, в зависимости от программы, даже остановить их от попадания дюйма Так что исследовать то, что соответствует тому, что вам нужно, установить его, выполнить сканирование системы и убедитесь, что избавиться от данных кодирования вредоносной программы. Не ожидайте, что инструмент удаления вредоносных программ поможет вам в восстановлении файлов, потому что он не способен сделать это. После того, как инфекция исчезла, убедитесь, что вы получаете резервную и регулярное резервное копирование всех важных данных.

Offers

Скачать утилитуto scan for Creepy ransomwareUse our recommended removal tool to scan for Creepy ransomware. Trial version of provides detection of computer threats like Creepy ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Creepy ransomware, используя безопасный режим с поддержкой сети.

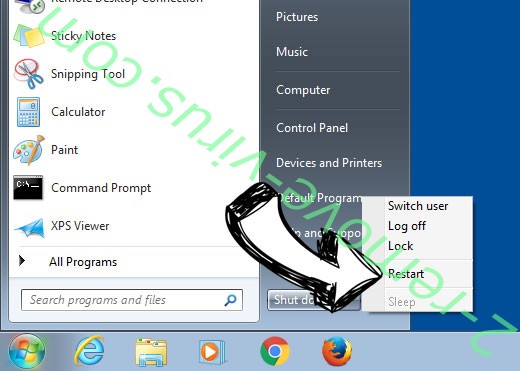

Удалить Creepy ransomware из Windows 7/Windows Vista/Windows XP

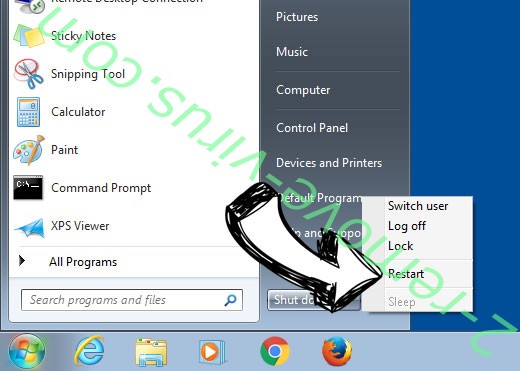

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Creepy ransomware

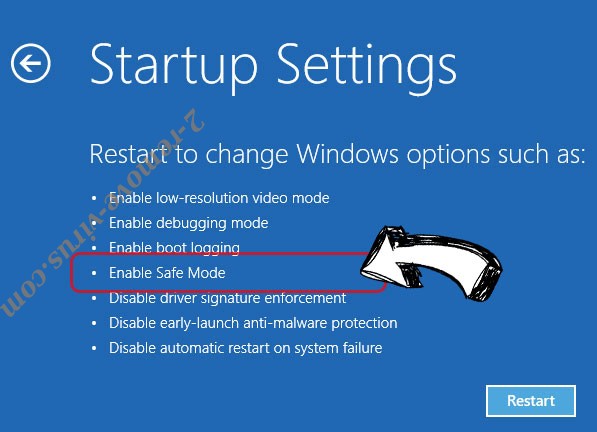

Удалить Creepy ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Creepy ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

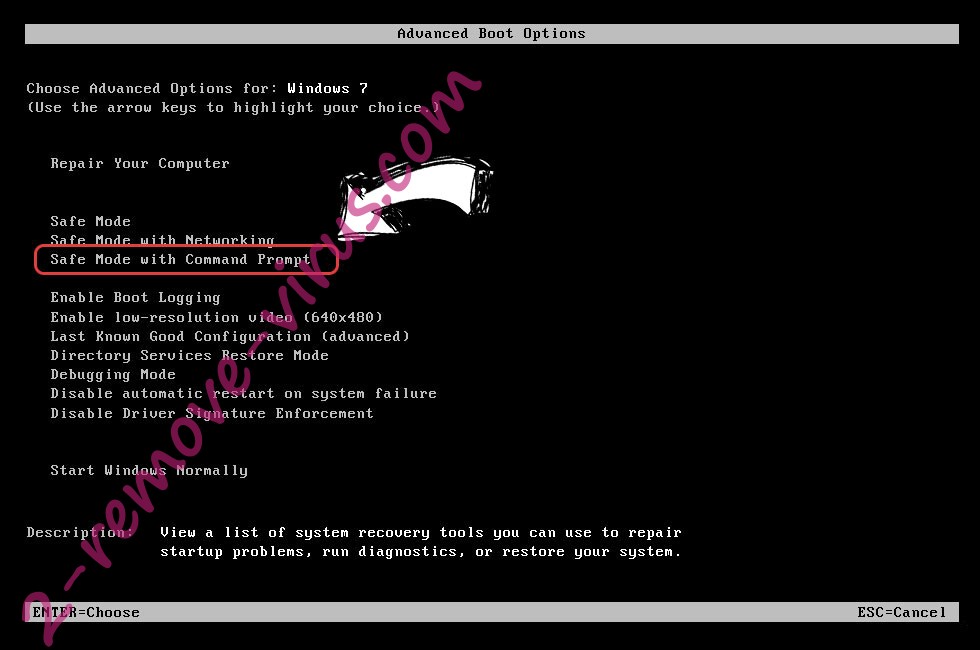

Удалить Creepy ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

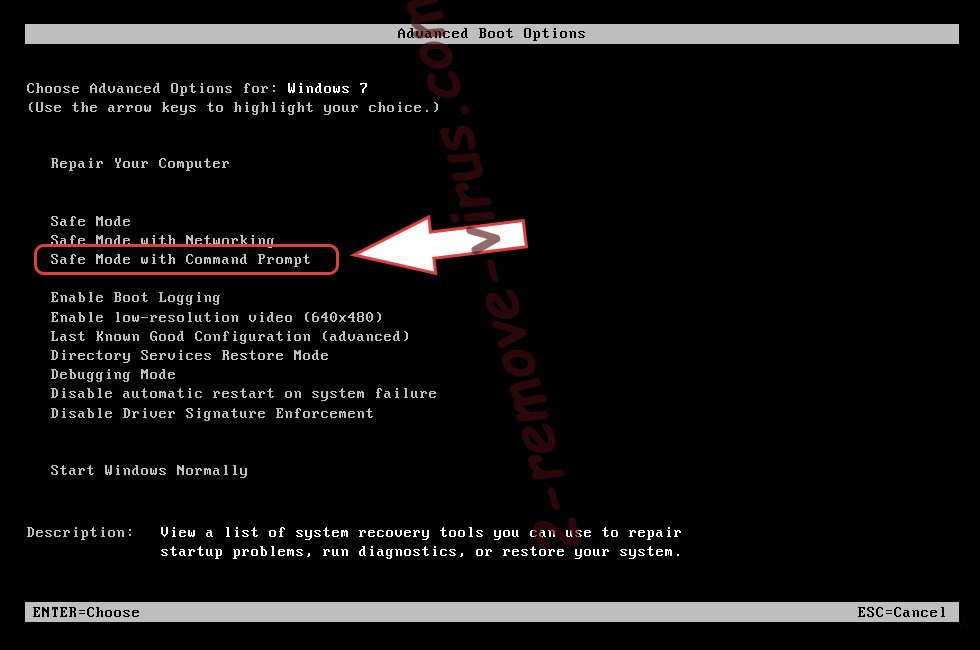

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

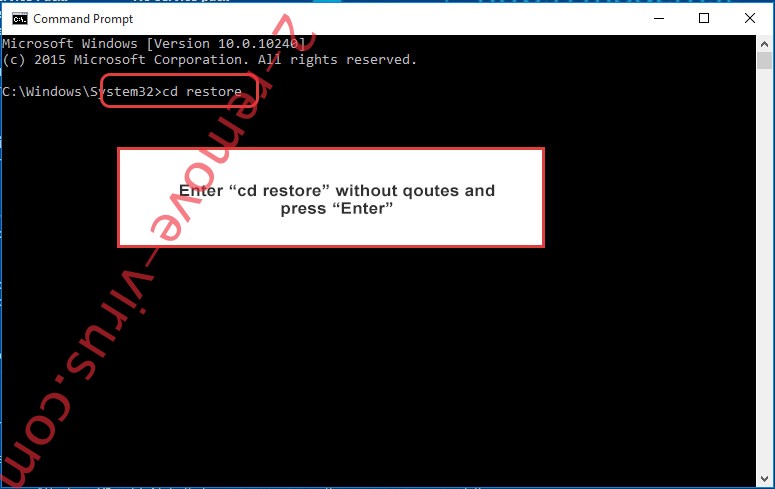

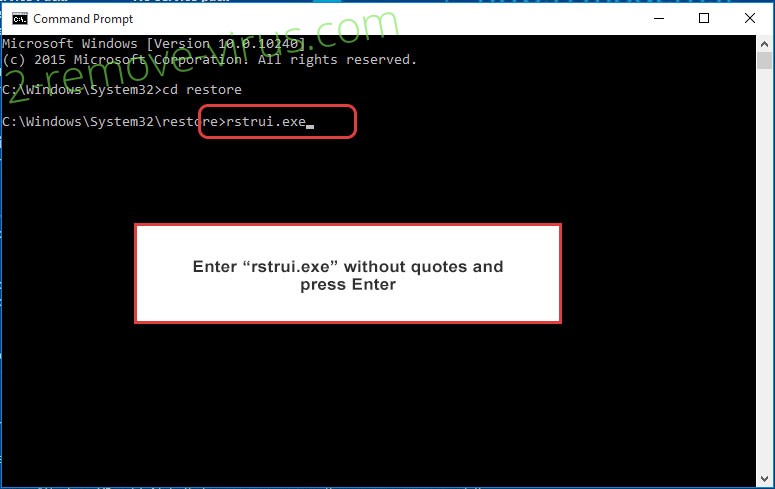

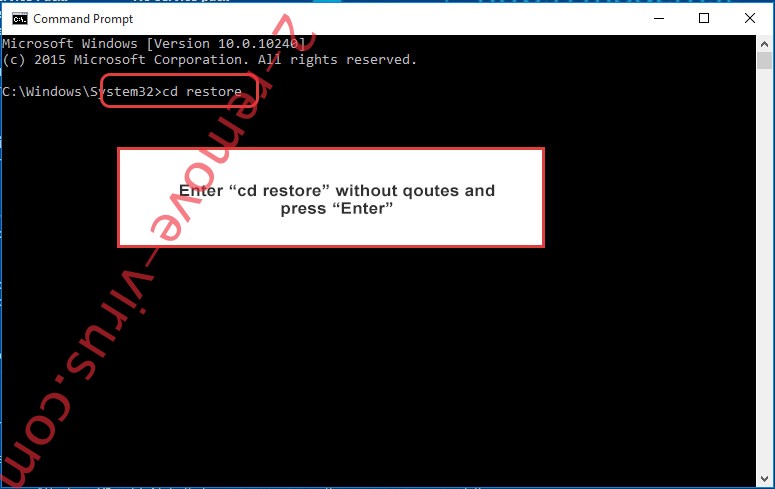

- Введите cd restore и нажмите Enter.

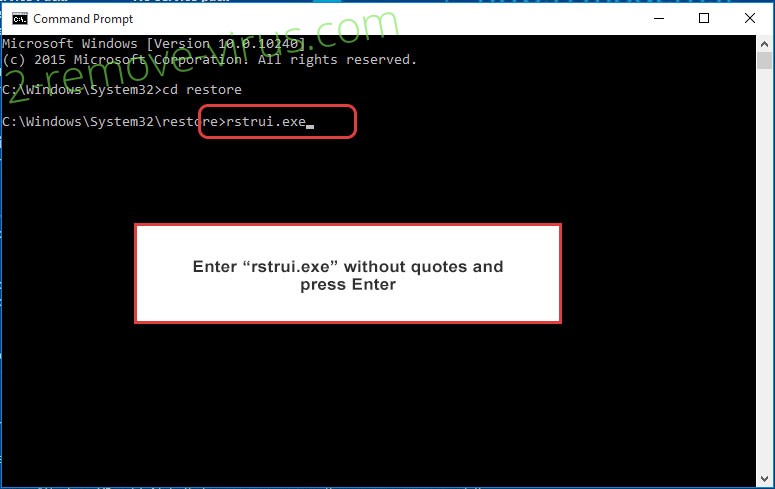

- Введите rstrui.exe и нажмите клавишу Enter.

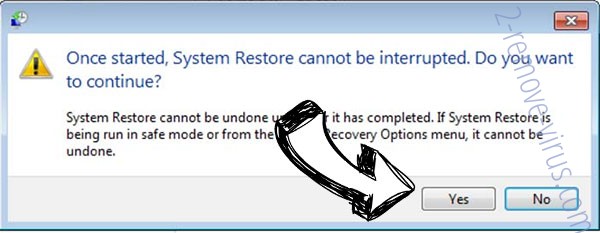

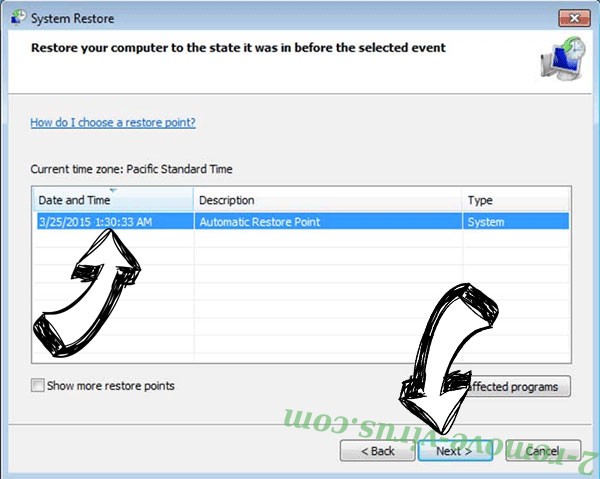

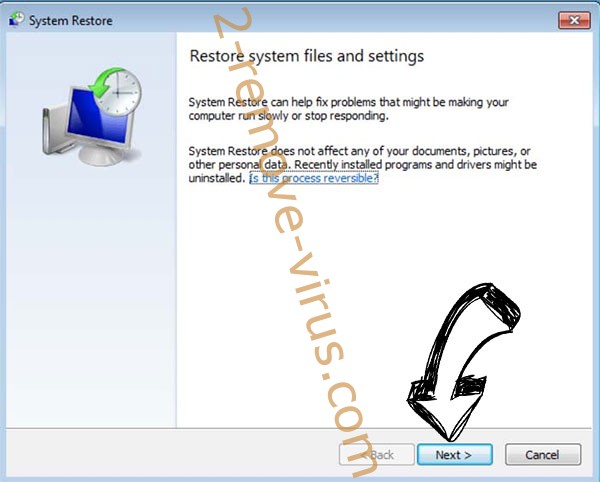

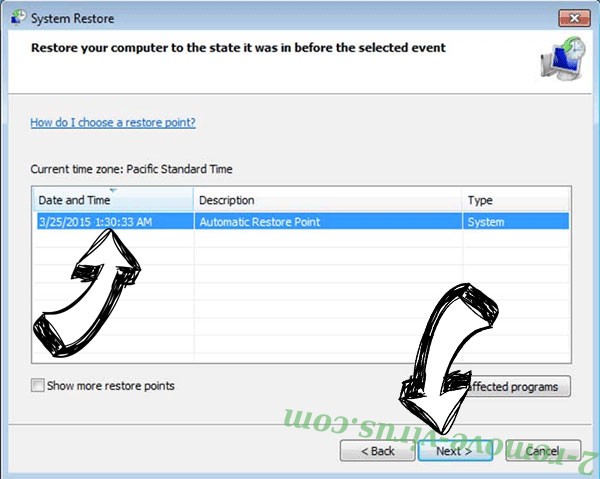

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

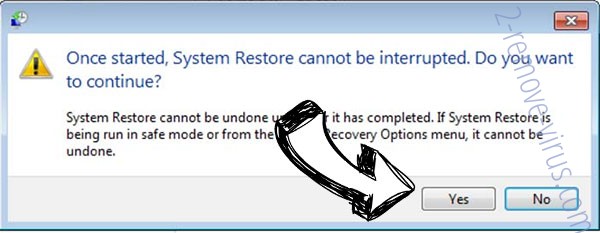

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить Creepy ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

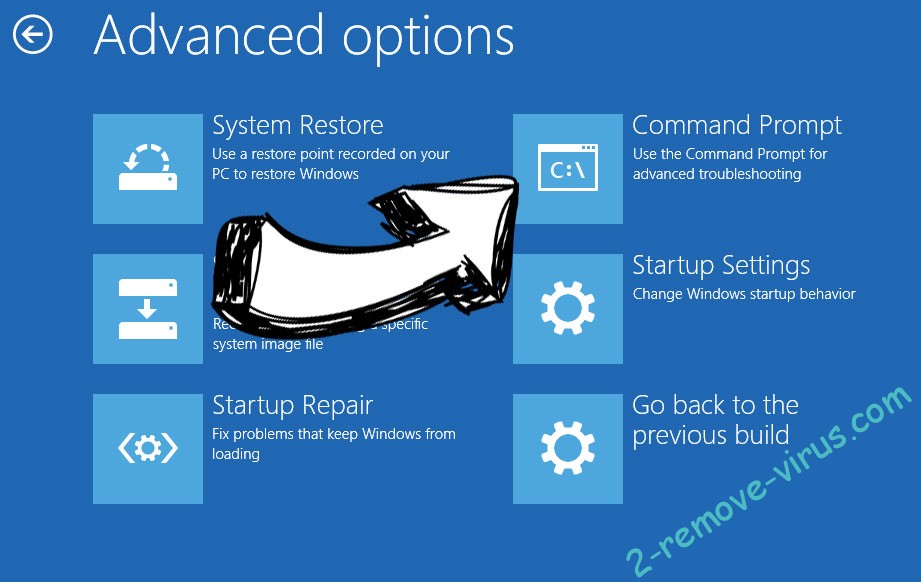

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.