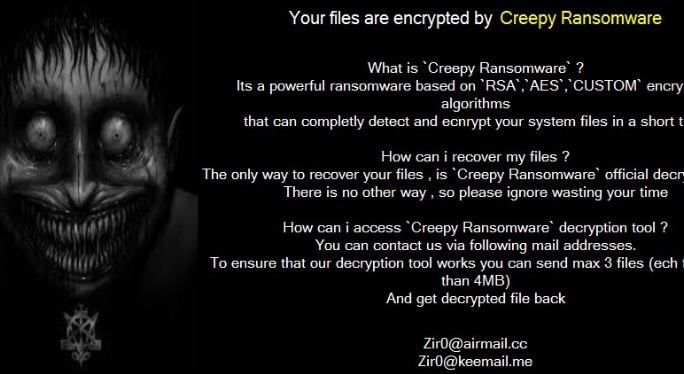

Является ли это серьезной инфекцией

.Creepy ransomware является довольно тяжелой инфекцией, также известный как вымогателей или файл-шифрования вредоносных программ. Если вы никогда не слышали о такого рода вредоносных программ до сих пор, вы находитесь в шоке. Мощные алгоритмы шифрования используются файлами, шифрующими вредоносное программное обеспечение для шифрования файлов, и как только они будут заблокированы, ваш доступ к ним будет заблокирован. Потому что жертвы вымогателей сталкиваются с постоянной потерей файла, этот тип инфекции очень опасно иметь. Вам будет предоставлена возможность платить выкуп, но это не лучшая идея.

Расшифровка данных, даже если вы платите не гарантируется, так что ваши деньги могут быть просто впустую. Мы были бы шокированы, если бы преступники не просто брали ваши деньги и чувствовали себя обязанными помочь вам. Будущая деятельность преступников также будет финансироваться за счет этих денег. Данные кодирования вредоносного программного обеспечения уже делает миллиарды долларов в ущерб, вы действительно хотите быть поддержку этого. Люди также становятся все более привлекает в промышленности, потому что чем больше жертв платить выкуп, тем выгоднее становится. Рассмотрите возможность инвестирования запрошенных денег в резервное копирование, потому что вы можете оказаться в ситуации, когда вы снова столкнетесь с потерей данных. Вы можете просто .Creepy ransomware исправить, не беспокоясь. Если вы не уверены в том, как вы получили загрязнения, наиболее распространенные способы его распространения будут объяснены в нижепункте.

Как распространяется вымогателей

Довольно основные методы используются для распространения файлов кодирования вредоносного программного обеспечения, таких как спам-сообщения и вредоносные загрузки. Там часто нет необходимости придумывать более сложные методы, поскольку многие люди довольно небрежно, когда они используют электронную почту и скачать файлы. Там в некоторой возможности, что более сложный метод был использован для инфекции, как некоторые вымогателей использовать их. Все, что нужно сделать хакерам, это добавить вредоносный файл в электронную почту, написать правдоподобный текст и притвориться, что он от реальной компании/организации. Из-за чувствительности темы, пользователи более склонны к открытию писем говорить о деньгах, таким образом, эти виды тем часто используются. Мошенники также часто притворяются из Amazon, и предупреждают возможных жертв, что там была необычная активность в их счету, который сделает пользователя менее осторожным, и они будут более склонны, чтобы открыть вложение. Чтобы защитить себя от этого, Есть определенные вещи, которые вы должны сделать при работе с электронной почтой. Проверьте отправителя, чтобы убедиться, что это кто-то, с кем вы знакомы. Даже если вы знаете отправителя, не спешите, сначала проверьте адрес электронной почты, чтобы убедиться, что это реально. Электронные письма также обычно содержат грамматические ошибки, которые, как правило, довольно заметны. Другой общей характеристикой является ваше имя не используется в приветствии, если законные компании / отправителя были по электронной почте вам, они, безусловно, знаю ваше имя и использовать его вместо типичного приветствия, ссылаясь на вас, как клиент или член. Это также возможно для вымогателей использовать не обновляется программное обеспечение на вашем компьютере, чтобы заразить. Программное обеспечение поставляется с определенными уязвимостями, которые могут быть использованы для вредоносных программ, чтобы попасть в компьютер, но поставщики исправить их, как только они обнаружены. Однако, судя по распространению WannaCry, явно не все спешат устанавливать эти обновления. Очень важно, что вы установите эти патчи, потому что если слабое место является достаточно серьезным, все виды вредоносных программ могут использовать его. Обновления могут быть установлены для установки автоматически, если вы не хотите возиться с ними каждый раз.

Что он делает

Когда устройство будет загрязнено, вы скоро найдете ваши файлы зашифрованными. Даже если ситуация не была очевидной с самого начала, вы определенно знаете, что что-то не так, когда ваши файлы не могут быть доступны. Все закодированные файлы будут иметь расширение файла, которое помогает людям в определении того, какие вымогателей у них есть. Некоторые данные шифрования вредоносных программ могут использовать мощные алгоритмы шифрования, что сделает расшифровку данных очень трудно, если не невозможно. Записка о выкупе покажет, что ваши данные были заблокированы и как вы могли бы восстановить их. По словам мошенников, единственным способом восстановить ваши данные будет через их расшифровщик, который явно не придет бесплатно. Четкая цена должна быть показана в заметке, но если это не так, вам придется использовать данный адрес электронной почты, чтобы связаться с кибер-мошенников, чтобы увидеть, сколько стоит расшифровщик. Покупка программы расшифровки не является предложенным вариантом, по причинам, которые мы уже уточнили. Когда вы пробовали все другие альтернативы, только тогда вы должны даже рассмотреть вопрос об оплате. Попробуйте вспомнить ли вы недавно сделали копии файлов, но забыли. Также возможно, что было опубликовано бесплатное программное обеспечение для расшифровки. Бесплатные дешифраторы могут быть доступны, если файл шифрования вредоносных пошпов попал в много систем и вредоносных исследователей программы смогли взломать его. Прежде чем вы решите заплатить, посмотрите на этот вариант. Вам не придется беспокоиться, если вы когда-нибудь в конечном итоге в этой ситуации снова, если вы вложили часть этой суммы в покупку резервного копирования с этими деньгами. Если вы сохранили наиболее ценные файлы, вы просто удалите .Creepy ransomware вирус, а затем переходите к восстановлению данных. Попробуйте увернуться от файла шифрования вредоносного программного обеспечения в будущем, и один из методов, чтобы сделать это, чтобы стать осведомленным о средствах он может попасть в вашу систему. Убедитесь, что вы устанавливаете обновление всякий раз, когда обновление становится доступным, вы не случайно открыть вложения электронной почты, и вы доверяете только законные источники с вашей загрузки.

.Creepy ransomware Удаления

Так, чтобы прекратить вымогателей, если он все еще присутствует на компьютере, инструмент удаления вредоносных программ будет необходимо иметь. Ручное исправление .Creepy ransomware не является легким процессом и может привести к дальнейшему вреду для вашего устройства. Использование утилиты по борьбе с вредоносными программами является более разумным решением. Программное обеспечение удаления вредоносных программ предназначендля для ухода за этими инфекциями, он может даже предотвратить инфекцию. После того как вы установили программное обеспечение для борьбы с вредоносным ПО по вашему выбору, просто сканировать ваш инструмент и разрешить его для устранения инфекции. К сожалению, такая программа не поможет восстановить файлы. После очистки системы необходимо восстановить нормальное использование компьютера.

Offers

Скачать утилитуto scan for .Creepy ransomwareUse our recommended removal tool to scan for .Creepy ransomware. Trial version of provides detection of computer threats like .Creepy ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите .Creepy ransomware, используя безопасный режим с поддержкой сети.

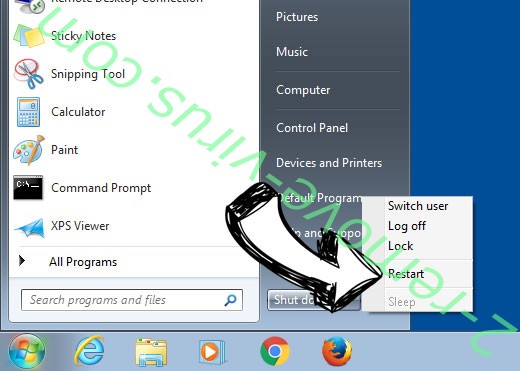

Удалить .Creepy ransomware из Windows 7/Windows Vista/Windows XP

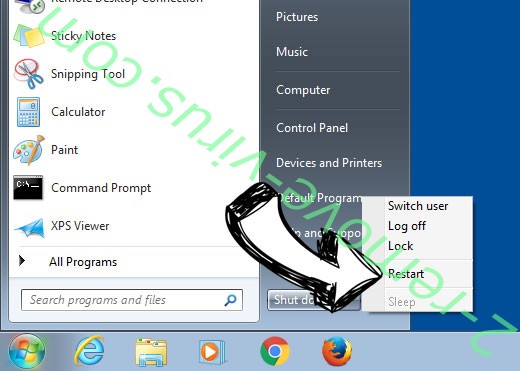

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

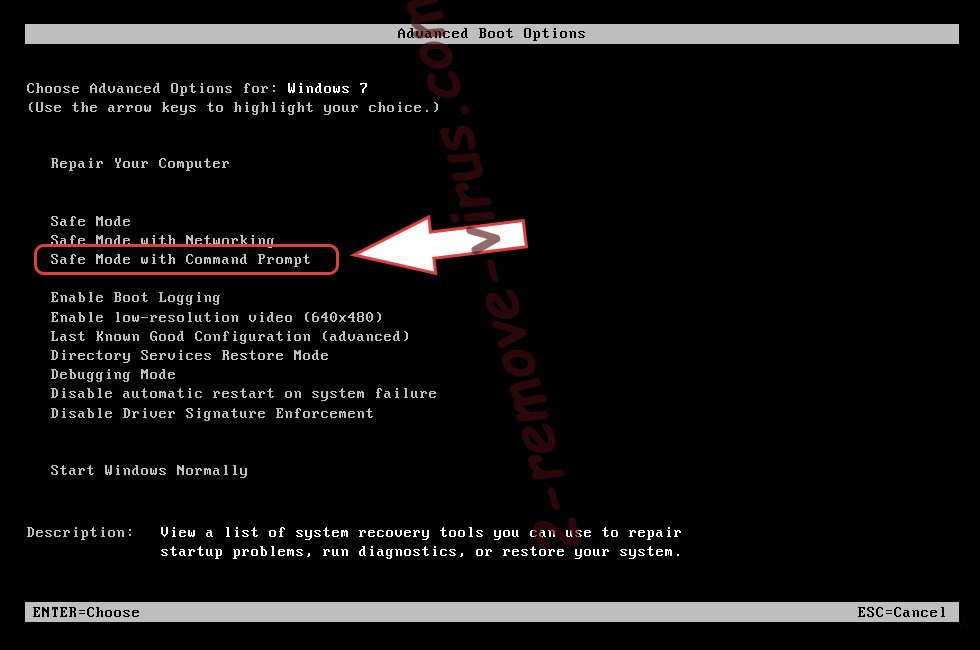

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления .Creepy ransomware

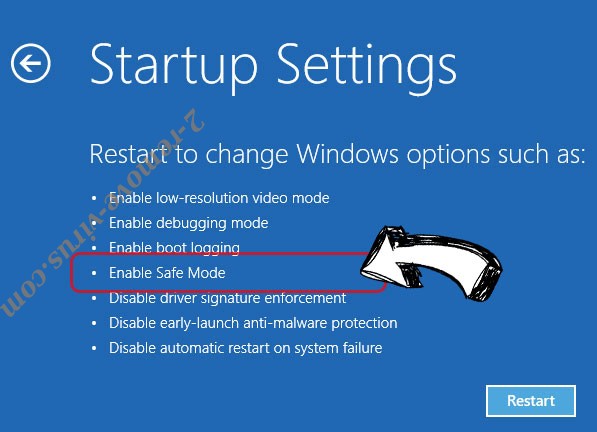

Удалить .Creepy ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления .Creepy ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

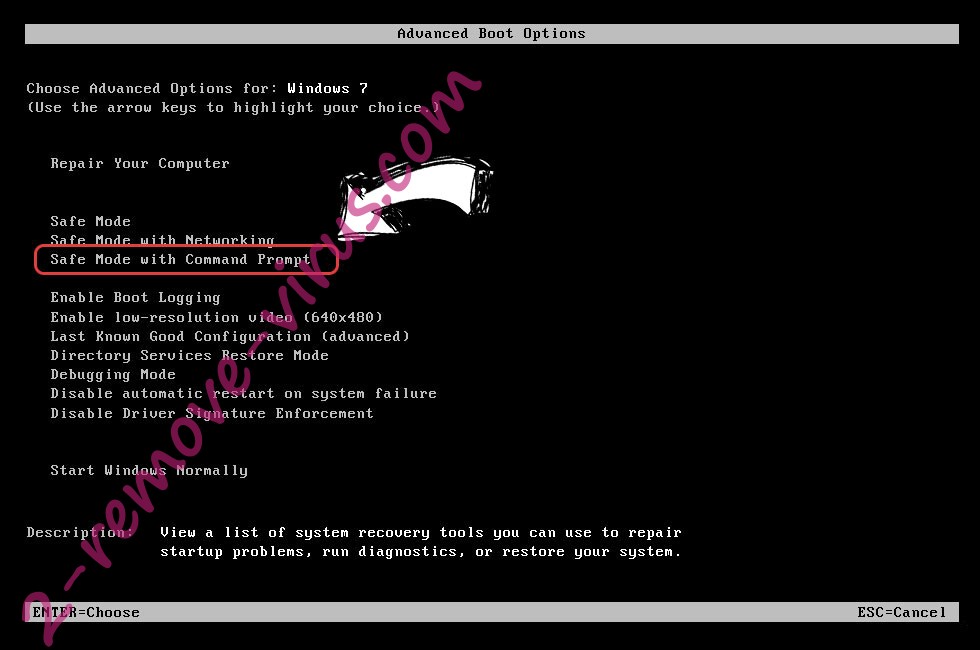

Удалить .Creepy ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

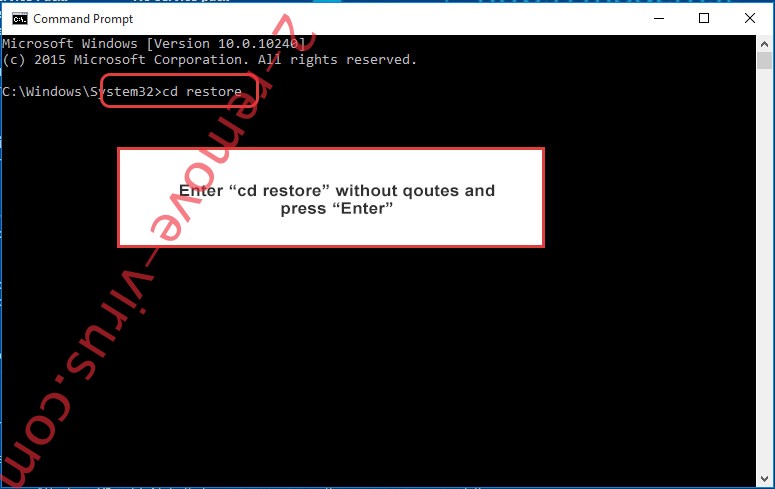

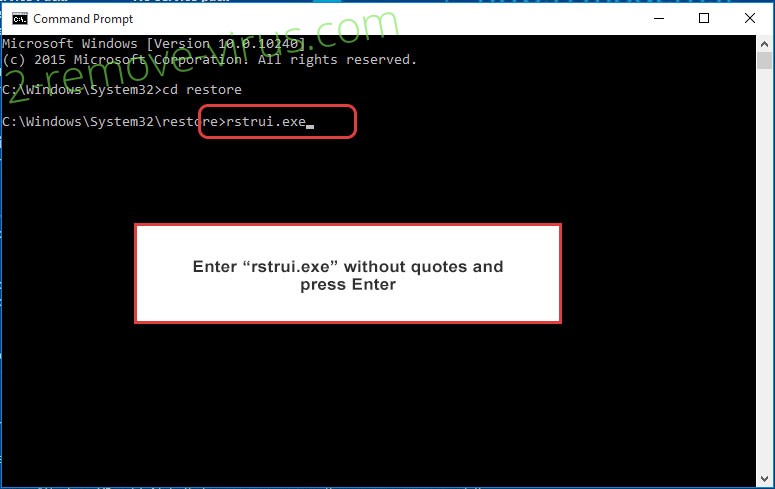

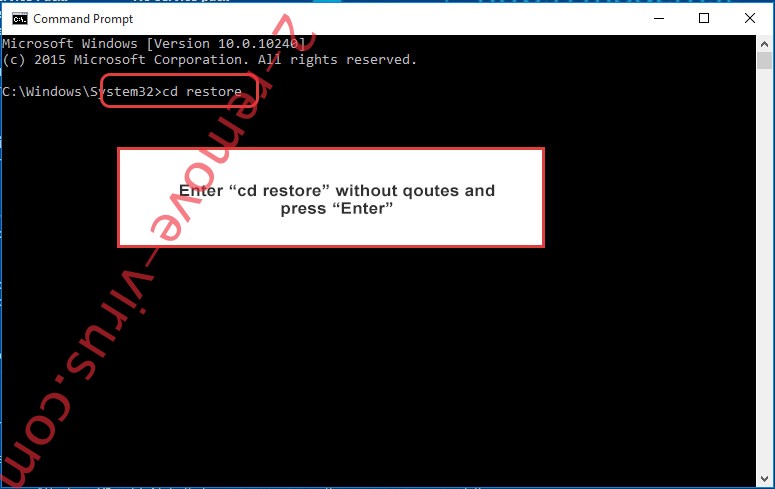

- Введите cd restore и нажмите Enter.

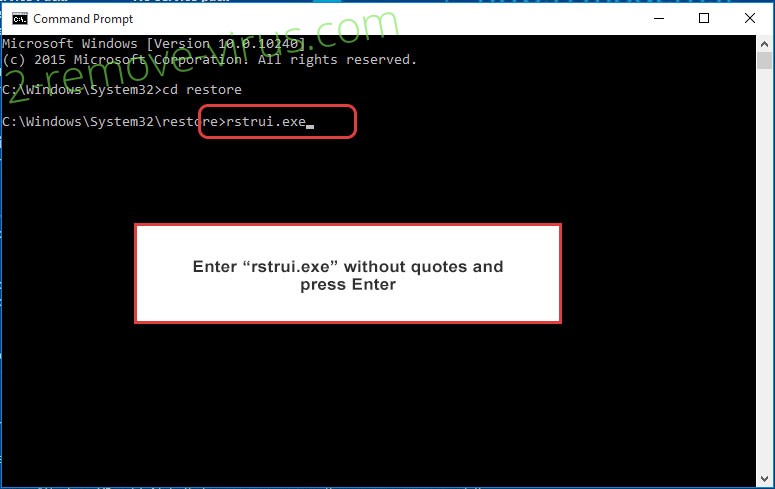

- Введите rstrui.exe и нажмите клавишу Enter.

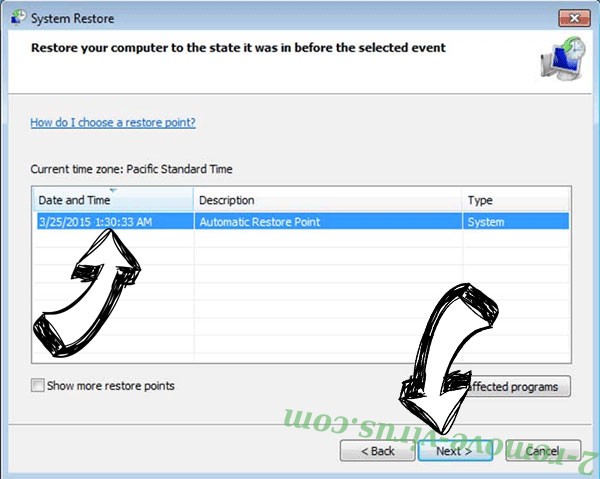

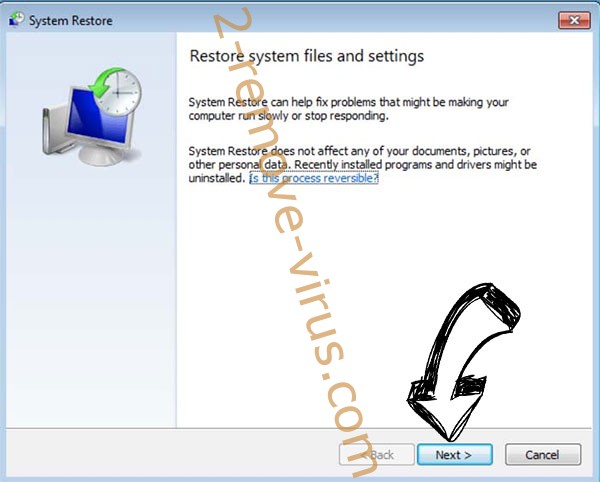

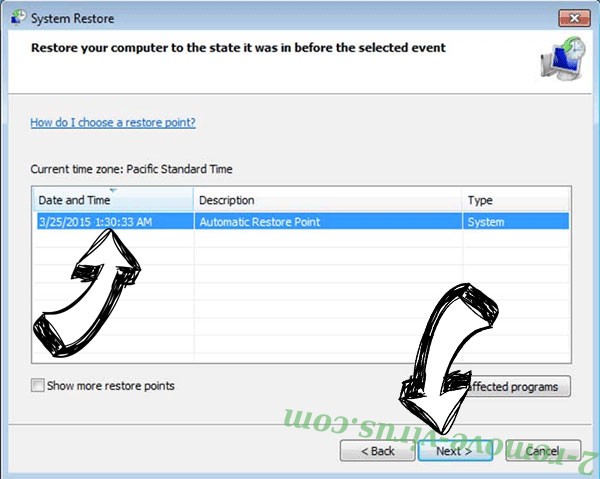

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

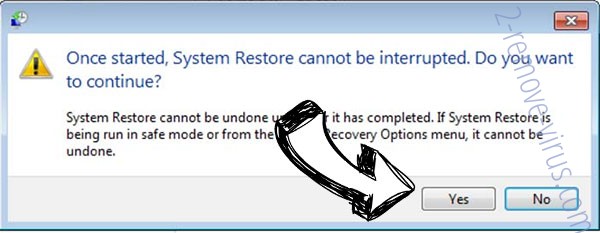

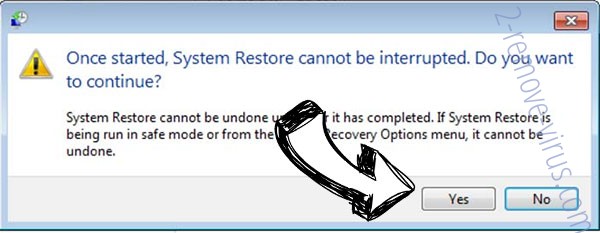

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить .Creepy ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

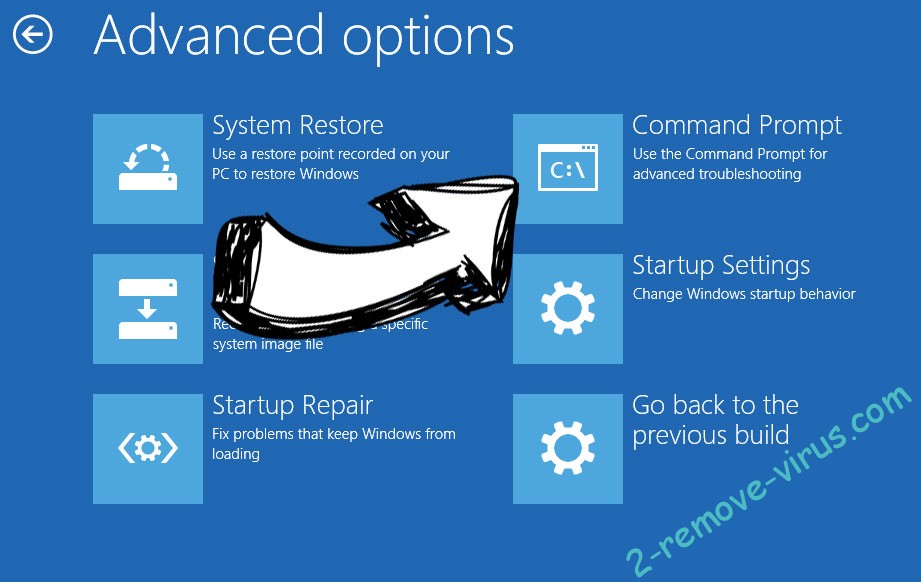

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.