Что такое ESCAL ransomware

Вымогателей известный как ESCAL ransomware классифицируется как очень вредная инфекция, из-за возможного вреда, который он может причинить. Вы, вероятно, никогда не сталкивались с ним раньше, и это может быть особенно удивительно видеть, что он делает. Мощные алгоритмы шифрования используются программами-вымогателями для шифрования данных, и как только они заблокированы, ваш доступ к ним будет предотвращен. Вымогателей настолько опасно, потому что расшифровка файлов не обязательно возможно во всех случаях. Существует возможность платить выкуп, чтобы получить дешифровку, но мы не поощряем это. Вполне возможно, что вы не получите ваши файлы расшифрованы даже после оплаты так что ваши деньги могут быть просто впустую.

Не ожидайте, что киберпреступники не просто возьмут ваши деньги и почувствуют обязанность декодировать ваши файлы. Будущая деятельность этих преступников будет также поддерживаться этими деньгами. Файл шифрования вредоносных программ уже стоит миллионы для предприятий, вы действительно хотите, чтобы поддержать это. И чем больше людей дают им деньги, тем больше прибыльный бизнес вымогателей становится, и что привлекает многих людей в отрасли. Вы можете в конечном итоге в такой ситуации снова, так что инвестирование требуемых денег в резервную копию будет мудрее выбор, потому что вам не нужно будет беспокоиться о потере файлов. В случае, если у вас была резервная копия до заражения, прекратить ESCAL ransomware вирус и приступить к восстановлению файла. И в случае, если вы не уверены о том, как вымогателей удалось коррумпировать ваш компьютер, его пути распространения будут обсуждаться далее в статье в следующем пункте.

ESCAL ransomware методы распространения

Довольно основные способы используются для распространения файлов кодирования вредоносных программ, таких как спам-сообщений и вредоносных загрузок. Поскольку Есть много людей, которые небрежны о том, как они используют свою электронную почту или откуда они скачать, вымогателей распространители не нужно придумать более сложные методы. Это не означает, что более сложные методы не используются вообще, однако. Хакеры не нужно делать много, просто написать простой электронной почте, что менее осторожные пользователи могут попасться на, добавить загрязненный файл по электронной почте и отправить его на сотни людей, которые могут думать, что отправитель кто-то заслуживает доверия. Часто, письма будут говорить о деньгах или аналогичные темы, которые пользователи, скорее всего, серьезно. Это довольно часто, что вы увидите большие имена, как Amazon используется, например, если Amazon по электронной почте кто-то квитанцию на покупку, что человек не сделал, он / она откроет прилагается файл немедленно. Таким образом, чтобы защитить себя от этого, Есть определенные вещи, которые вы должны делать при работе с электронной почтой. Если отправитель не тот, с кем вы знакомы, прежде чем открыть что-либо, что они послали вам, посмотрите на них. Не делайте ошибку, открывая прилагаемый файл только потому, что отправитель кажется вам знакомым, вы сначала должны перепроверить, если адрес электронной почты совпадает. Эти вредоносные письма также часто полны грамматических ошибок. Другой важный ключ может быть ваше имя отсутствует, если, скажем, вы используете Amazon, и они должны были по электронной почте вам, они не будут использовать общие приветствия, как уважаемый клиент / член / пользователь, а вместо этого будет использовать имя, которое вы дали им. Слабые места на вашем устройстве Уязвимые программы также могут быть использованы для заражения. Программное обеспечение имеет определенные уязвимости, которые могут быть использованы для вредоносных программ, чтобы попасть в устройство, но они исправлены авторами, как только они найдены. Как было доказано WannaCry, однако, не все, что быстро установить эти обновления для своего программного обеспечения. Мы рекомендуем вам всегда обновлять программное обеспечение, когда обновление будет выпущено. Обновления могут устанавливаться автоматически, если вы найдете эти уведомления надоедливыми.

Что ESCAL ransomware делается

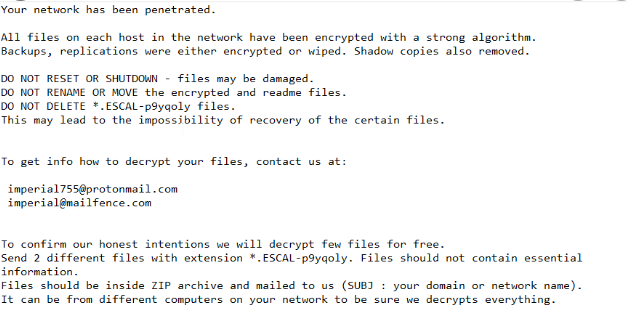

Ваши файлы будут закодированы, как только файл шифрования вредоносных программ заразит вашу систему. В начале, это может ввести в заблуждение, что происходит, но когда вы понимаете, что вы не можете открыть файлы, это должно стать ясно. Расширение файла будет прикреплено ко всем закодированным файлам, которые могут помочь определить правильный файл шифрования вредоносного программного обеспечения. К сожалению, расшифровка файлов может быть невозможно, если вымогателей использовали сильный алгоритм шифрования. После того, как все данные были зашифрованы, вы увидите записку о выкупе, которая должна прояснить, в некоторой степени, что случилось с вашими данными. Что мошенники будут рекомендовать вам сделать, это купить их платный инструмент расшифровки, и угрожают, что если вы используете другой метод, вы можете в конечном итоге повреждения ваших данных. В записке должна быть указана цена инструмента расшифровки, но если это не так, вам придется по электронной почте мошенников через предоставленный им адрес. Мы обсуждали это и раньше, но мы не поощряем выполнение запросов. Только рассмотреть вопрос об оплате, когда все остальное не удается. Может быть, вы просто забыли, что вы сделали копии ваших файлов. Также может быть доступна бесплатная утилита для расшифровки. Мы должны сказать, что иногда вредоносные специалисты способны взломать данные кодирования вредоносной программы, что означает, что вы могли бы найти дешифратор без каких-либо платежей необходимо. Прежде чем вы решите заплатить, посмотрите в дешифратор. Более разумные инвестиции были бы резервными копиями. Если резервное копирование было создано до заражения инфекции, вы можете восстановить файлы после удаления ESCAL ransomware вируса. Теперь, когда вы понимаете, насколько опасными могут быть шифрование данных, сделайте все возможное, чтобы избежать этого. Придерживайтесь законных источников загрузки, будьте бдительны при работе с файлами, прикрепленными к электронной почте, и убедитесь, что вы держите ваши программы обновлены в любое время.

ESCAL ransomware Удаления

программа удаления вредоносных программ будет необходима, если вы хотите, чтобы файл кодирования вредоносной программы будет прекращена полностью. Чтобы вручную исправить ESCAL ransomware это не простой процесс, и вы могли бы в конечном итоге вред вашему устройству случайно. Программное обеспечение для удаления вредоносных программ было бы более безопасным вариантом в этом случае. Утилита не только поможет вам позаботиться об угрозе, но и предотвратит проникновение подобных из них в будущем. Так что посмотрите на то, что соответствует вашим требованиям, установить его, он сканировать систему, и если инфекция найдена, устранить его. Тем не менее, инструмент не способен восстановить данные, поэтому не ожидайте, что ваши данные будут восстановлены после того, как инфекция была очищена. После очистки компьютера необходимо восстановить нормальное использование компьютера.

Offers

Скачать утилитуto scan for ESCAL ransomwareUse our recommended removal tool to scan for ESCAL ransomware. Trial version of provides detection of computer threats like ESCAL ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите ESCAL ransomware, используя безопасный режим с поддержкой сети.

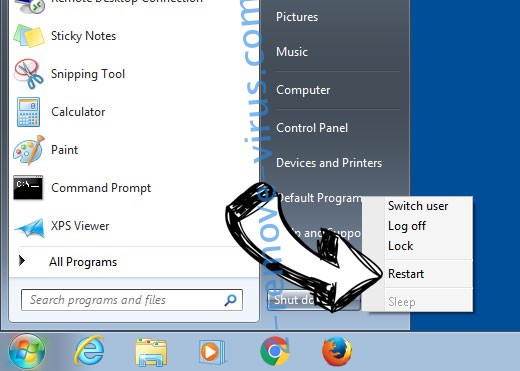

Удалить ESCAL ransomware из Windows 7/Windows Vista/Windows XP

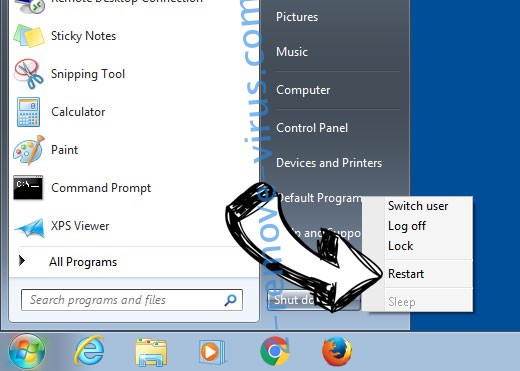

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

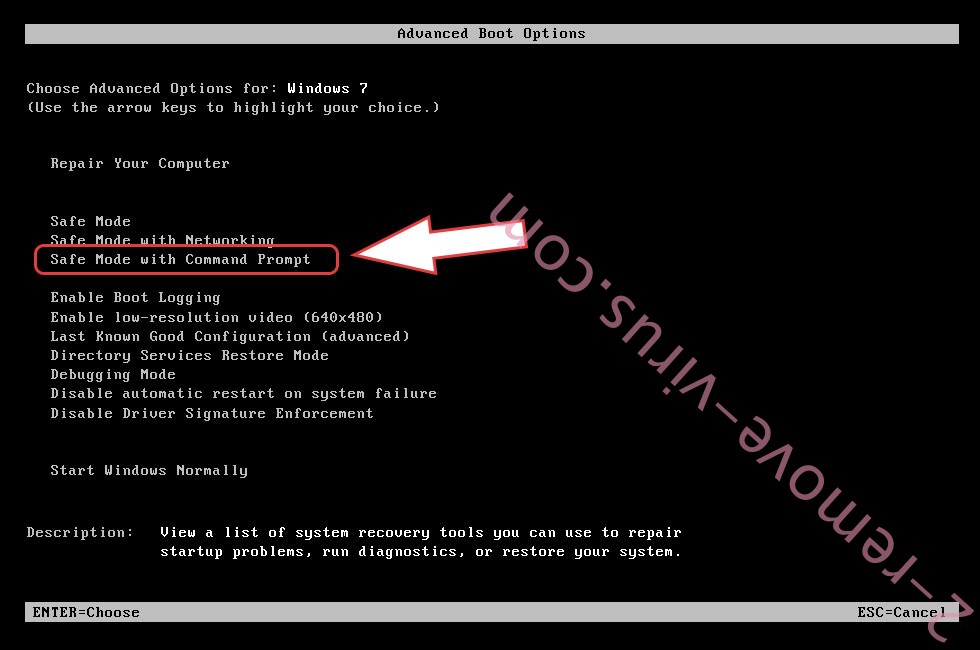

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления ESCAL ransomware

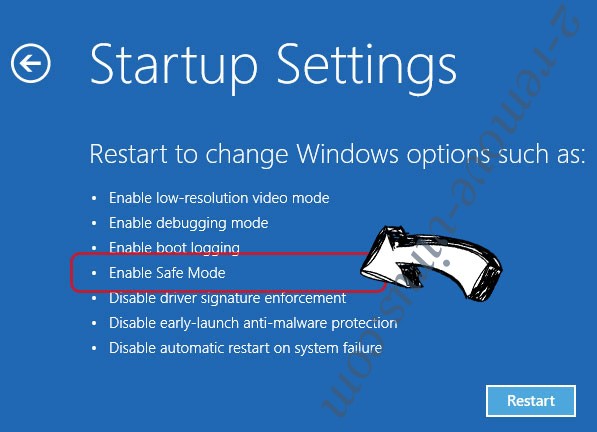

Удалить ESCAL ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления ESCAL ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

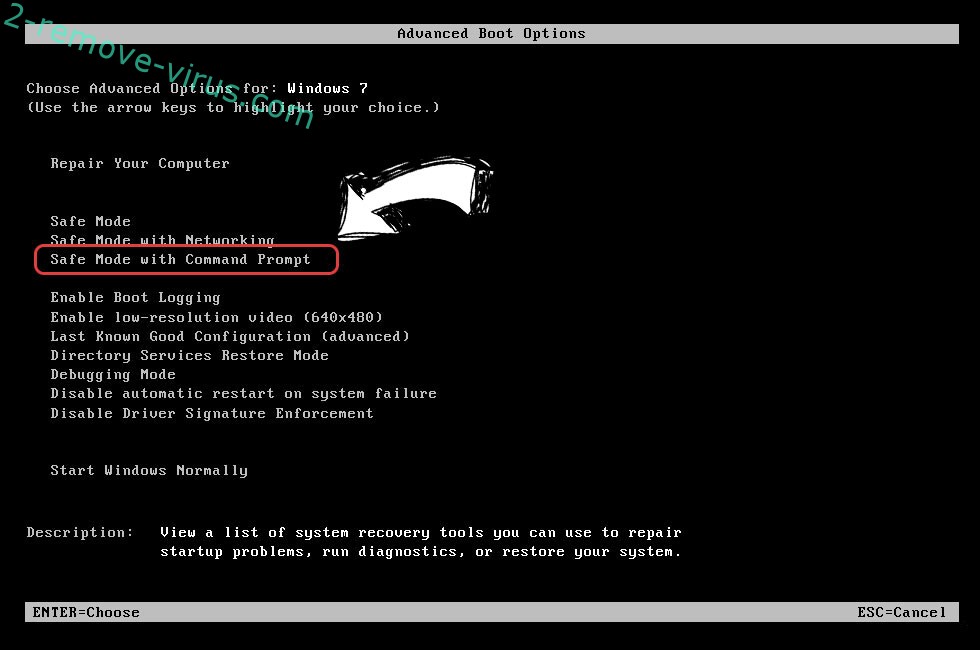

Удалить ESCAL ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

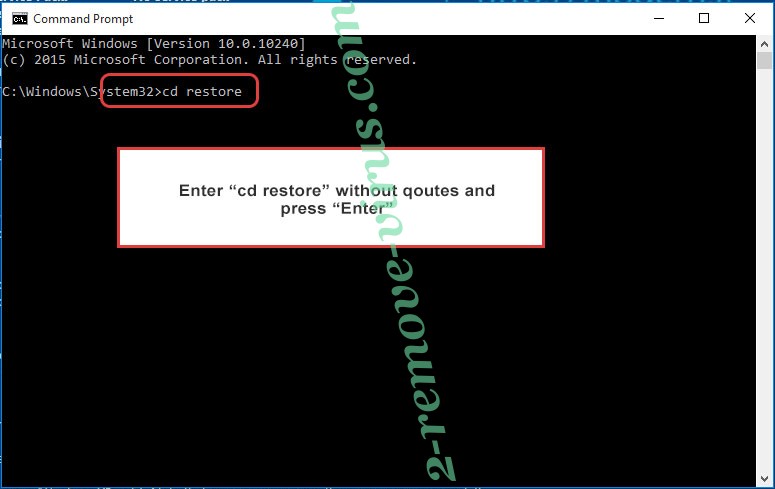

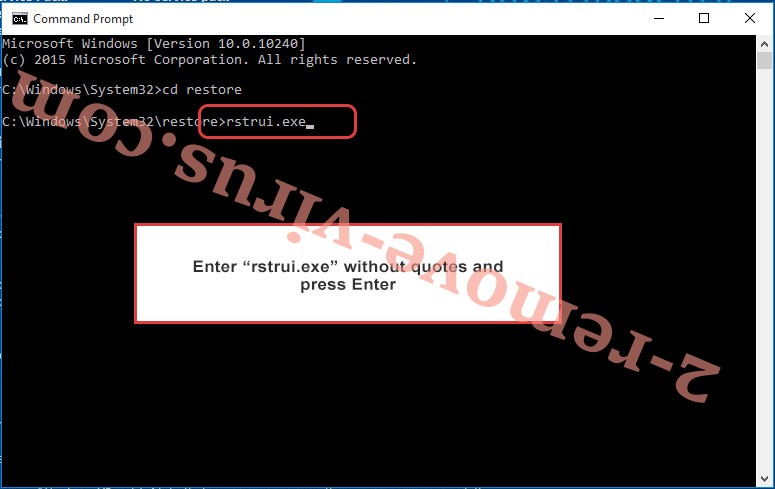

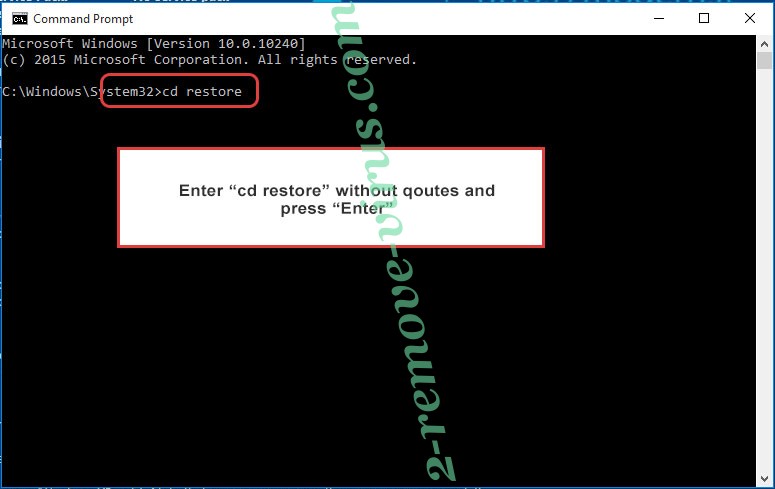

- Введите cd restore и нажмите Enter.

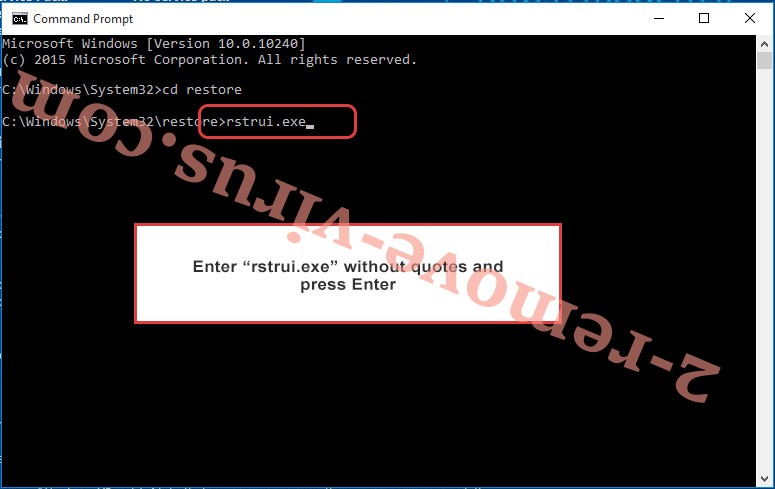

- Введите rstrui.exe и нажмите клавишу Enter.

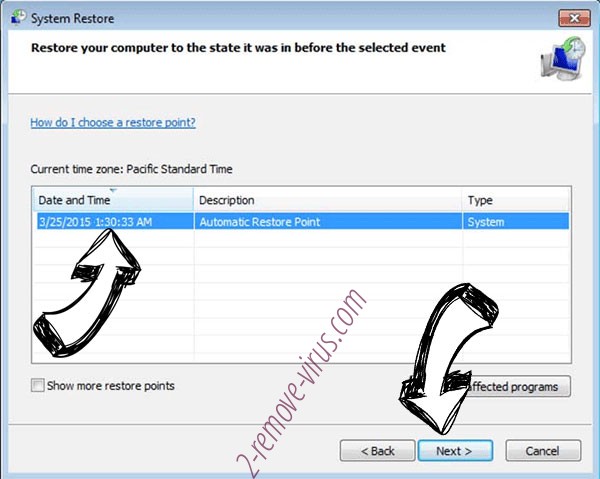

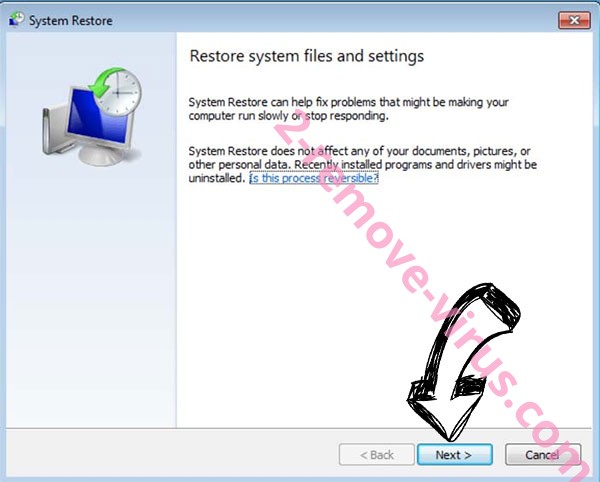

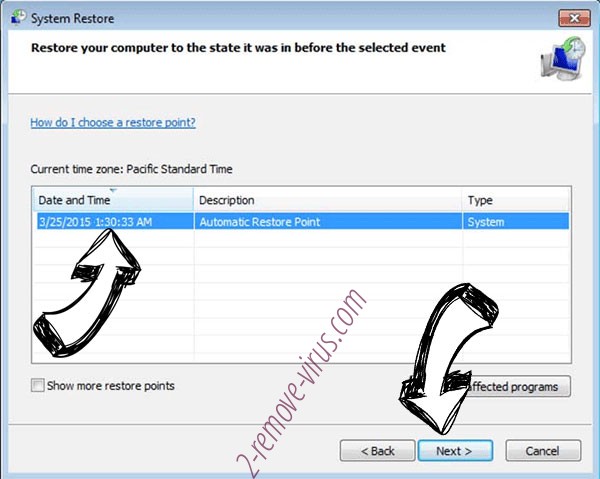

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

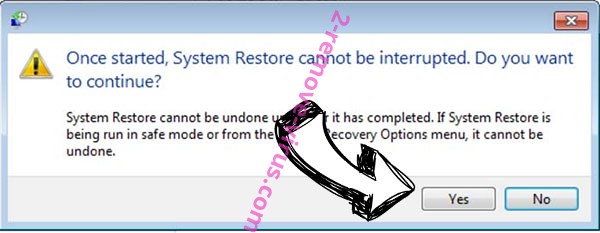

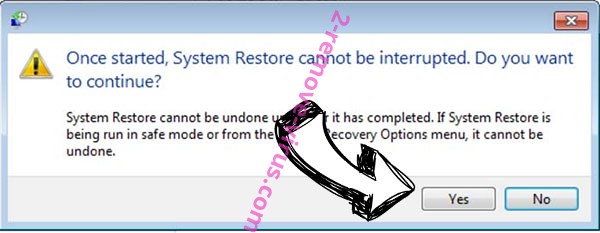

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить ESCAL ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

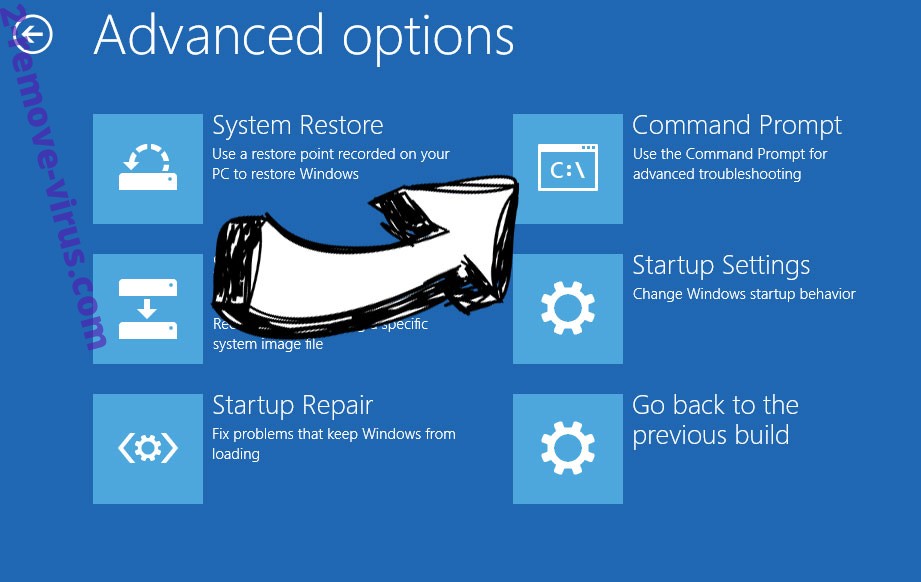

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.