О F5Z8A Ransomware вирусе

F5Z8A Ransomware программы-вымогатели классифицируются как опасные вредоносные программы, поскольку заражение может иметь серьезные последствия. Вредоносное программное обеспечение для шифрования файлов — это не то, с чем все сталкивались раньше, и если вы только что столкнулись с этим сейчас, вы узнаете, насколько вредным это может быть из первых рук. Надежные алгоритмы шифрования используются вредоносным программным обеспечением шифрования данных для шифрования данных, и как только они будут заблокированы, ваш доступ к ним будет предотвращен. Вот почему вредоносное программное обеспечение для шифрования файлов считается очень опасным вредоносным ПО, поскольку заражение может означать, что ваши файлы заблокированы навсегда.

Мошенники дадут вам возможность расшифровать файлы, заплатив выкуп, но это не рекомендуемый вариант по нескольким причинам. Прежде всего, оплата не обеспечит расшифровку файла. Может быть наивно думать, что киберпреступники будут чувствовать себя обязанными помочь вам восстановить данные, когда им это не нужно. Также учтите, что деньги будут использованы для вредоносных программных проектов в будущем. Вы действительно хотите поддержать вид преступной деятельности. И чем больше людей дают им денег, тем выгоднее получает вымогатель, и это привлекает многих людей в отрасль. Инвестирование денег, которые от вас требуются, в резервное копирование было бы гораздо более мудрым решением, потому что, если вы когда-нибудь снова столкнетесь с такой ситуацией, вам не нужно будет беспокоиться о потере ваших файлов, поскольку вы можете просто восстановить их из резервной копии. Затем вы можете просто удалить F5Z8A Ransomware вирус и восстановить файлы там, где вы их храните. Если вы не знали, что такое программа-вымогатель, возможно, вы также не знаете, как ей удалось проникнуть в вашу систему, поэтому внимательно прочитайте следующий абзац.

Как распределяется F5Z8A Ransomware

Вы можете часто видеть данные, шифрующие вредоносную программу, прикрепленную к электронным письмам или на сомнительных веб-сайтах загрузки. Поскольку многие пользователи небрежно относятся к тому, как они используют свою электронную почту или откуда они загружают, распространителям вредоносных программ для кодирования файлов не нужно придумывать более сложные способы. Тем не менее, некоторые вредоносные программы для шифрования файлов могут использовать гораздо более сложные методы, которые требуют больше времени и усилий. Преступникам не нужно прилагать много усилий, просто напишите простое электронное письмо, в которое могут попасться менее осторожные пользователи, прикрепите зараженный файл к электронному письму и отправьте его сотням пользователей, которые могут поверить, что отправитель является кем-то заслуживающим доверия. Пользователи с большей вероятностью открывают электронные письма, связанные с деньгами, поэтому такие темы часто используются. Киберпреступники также часто притворяются, что они из Amazon, и предупреждают потенциальных жертв, что в их аккаунте была какая-то подозрительная активность, которая должна немедленно побудить человека открыть вложение. Есть несколько вещей, которые вы должны учитывать при открытии файлов, прикрепленных к электронным письмам, если вы хотите защитить свое устройство. Очень важно, чтобы вы исследовали отправителя, чтобы увидеть, известны ли они вам и заслуживают ли они доверия. И если вы знакомы с ними, дважды проверьте адрес электронной почты, чтобы убедиться, что он соответствует законному адресу человека / компании. Очевидные грамматические ошибки также являются признаком. Другим довольно очевидным признаком является отсутствие вашего имени в приветствии, если кто-то, чей адрес электронной почты вы обязательно должны открыть, должен был отправить вам электронное письмо, они определенно знали бы ваше имя и использовали его вместо типичного приветствия, такого как Клиент или Участник. Некоторые программы-вымогатели могут также использовать слабые места в системах для входа. Программное обеспечение поставляется с определенными уязвимостями, которые могут быть использованы для проникновения вредоносного программного обеспечения в устройство, но они исправляются создателями программного обеспечения вскоре после их обнаружения. Однако по тем или иным причинам не все устанавливают эти обновления. Поскольку многие вредоносные программы могут использовать эти слабые места, важно регулярно обновлять свои программы. Регулярная установка обновлений может стать надоедливой, поэтому вы можете настроить их автоматическую установку.

Как ведет F5Z8A Ransomware себя

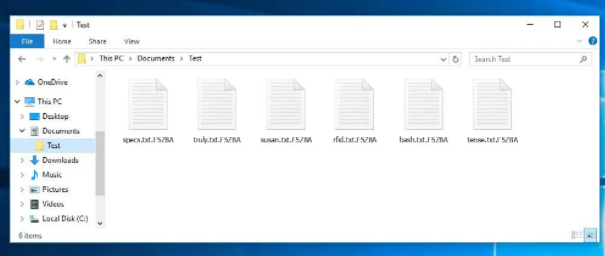

Программы-вымогатели нацелены не на все файлы, а только на определенные типы, и они шифруются после их обнаружения. Если случайно вы не заметили до сих пор, когда вы не можете получить доступ к файлам, станет очевидно, что что-то происходит. Ко всем затронутым файлам будет добавлено расширение, которое обычно помогает пользователям распознать, какие программы-вымогатели у них есть. К сожалению, восстановление файлов может быть невозможным, если вредоносная программа кодирования данных использовала мощный алгоритм шифрования. После того, как процесс шифрования будет завершен, вы найдете уведомление о выкупе, которое попытается прояснить, что произошло и как вы должны действовать. Метод, который они предлагают, включает в себя покупку их программного обеспечения для расшифровки. Четкая цена должна быть указана в примечании, но если это не так, вам придется отправить электронное письмо хакерам через их указанный адрес. Оплата этих киберпреступников не является предлагаемым вариантом по причинам, которые мы уже упоминали выше. Когда какой-либо другой вариант не помогает, только тогда вы должны даже подумать об оплате. Также довольно вероятно, что вы просто забыли, что создали резервную копию своих файлов. Вы также можете найти программу расшифровки бесплатно. Следует отметить, что в некоторых случаях исследователи вредоносных программ могут выпустить дешифратор, что означает, что вы можете декодировать данные без каких-либо платежей. Примите этот вариант во внимание, и только когда вы полностью уверены, что бесплатный дешифратор недоступен, вы должны даже подумать об оплате. Использование этой суммы для надежной резервной копии может быть лучшей идеей. И если резервное копирование является вариантом, вы можете восстановить данные оттуда после удаления F5Z8A Ransomware вируса, если он все еще находится в вашей системе. Ознакомьтесь с тем, как распространяется вредоносное программное обеспечение для кодирования данных, чтобы вы сделали все возможное, чтобы избежать этого. По сути, вам нужно обновлять свое программное обеспечение всякий раз, когда обновление становится доступным, только загружать из безопасных / законных источников, а не случайно открывать вложения электронной почты.

Как удалить F5Z8A Ransomware вирус

Если вы хотите полностью прекратить программу-вымогатель, потребуется утилита для удаления вредоносных программ. Если вы попытаетесь удалить F5Z8A Ransomware вручную, это может привести к дальнейшему повреждению, поэтому мы не рекомендуем его. Использование программного обеспечения для удаления вредоносных программ будет гораздо меньше проблем. Это также может остановить будущий вход вредоносной программы кодирования файлов, в дополнение к тому, чтобы помочь вам избавиться от этого. Выберите утилиту защиты от вредоносных программ, которая лучше всего подходит для того, что вам нужно, и выполните полное сканирование устройства после ее установки. Тем не менее, программа удаления вредоносных программ не будет расшифровывать ваши файлы, поскольку она не может этого сделать. После устранения угрозы убедитесь, что вы получаете резервную копию и регулярно копируете все важные данные.

Offers

Скачать утилитуto scan for F5Z8A RansomwareUse our recommended removal tool to scan for F5Z8A Ransomware. Trial version of provides detection of computer threats like F5Z8A Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите F5Z8A Ransomware, используя безопасный режим с поддержкой сети.

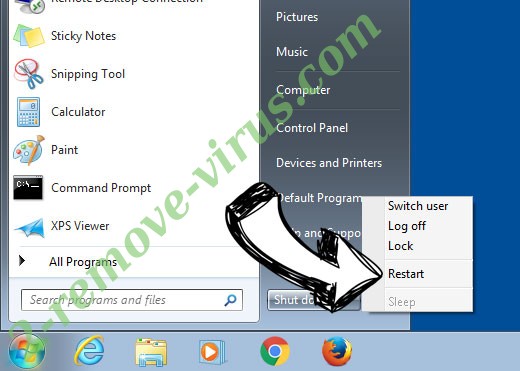

Удалить F5Z8A Ransomware из Windows 7/Windows Vista/Windows XP

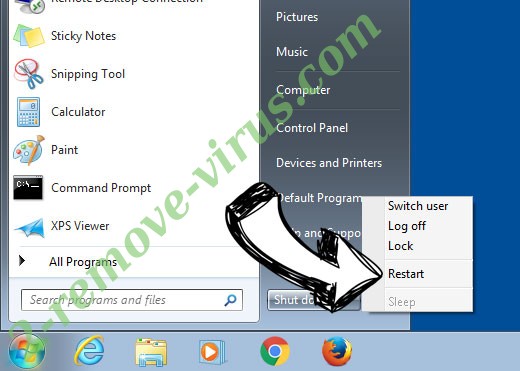

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

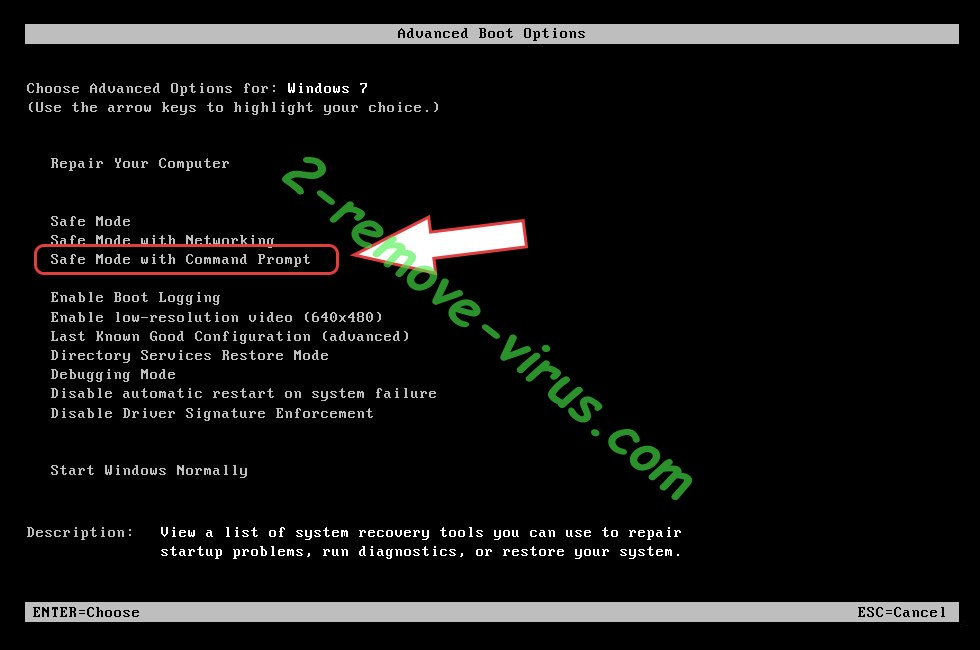

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления F5Z8A Ransomware

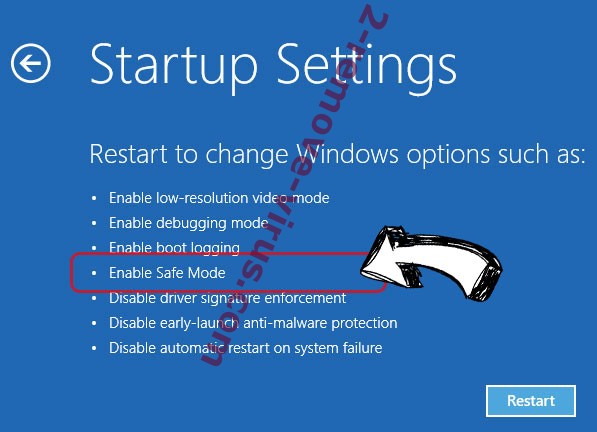

Удалить F5Z8A Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления F5Z8A Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

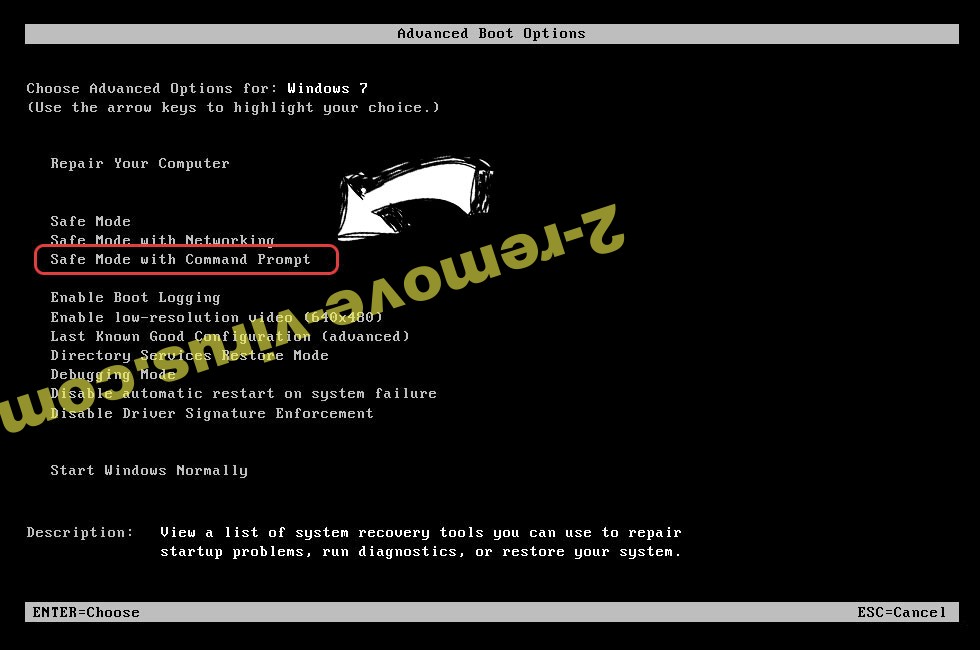

Удалить F5Z8A Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

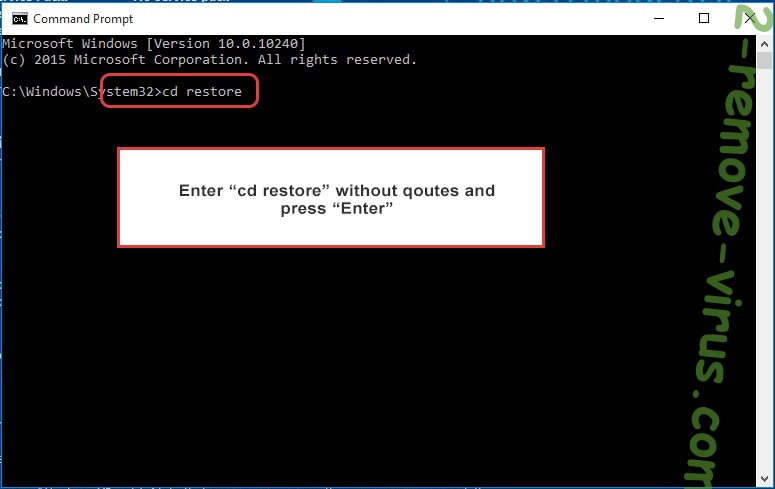

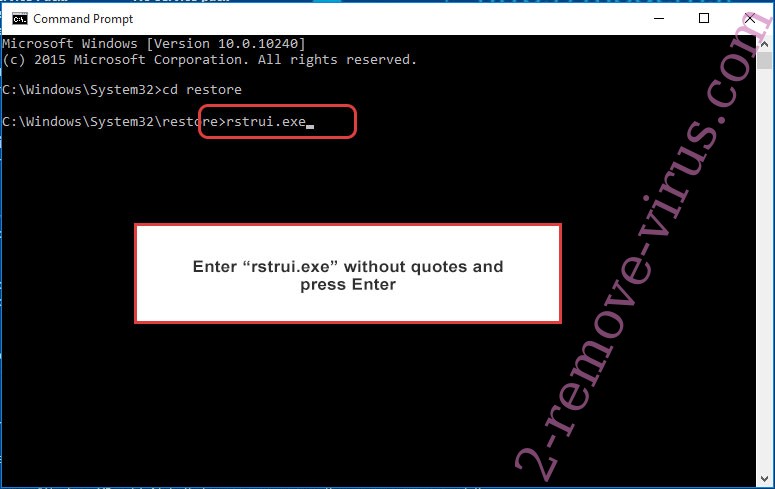

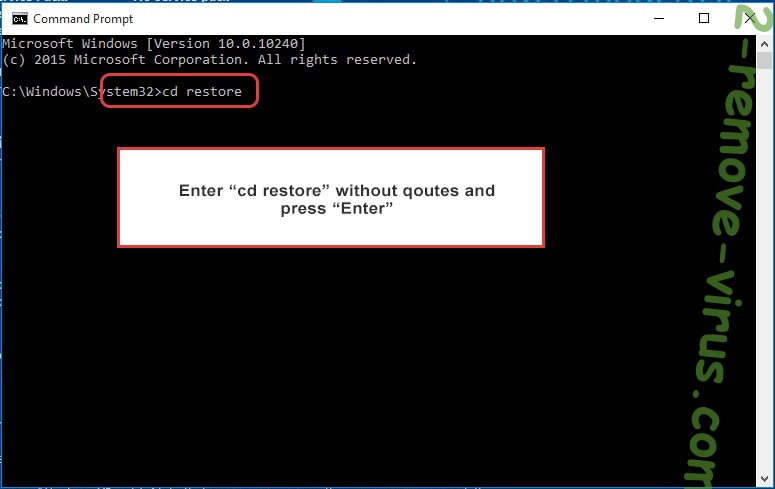

- Введите cd restore и нажмите Enter.

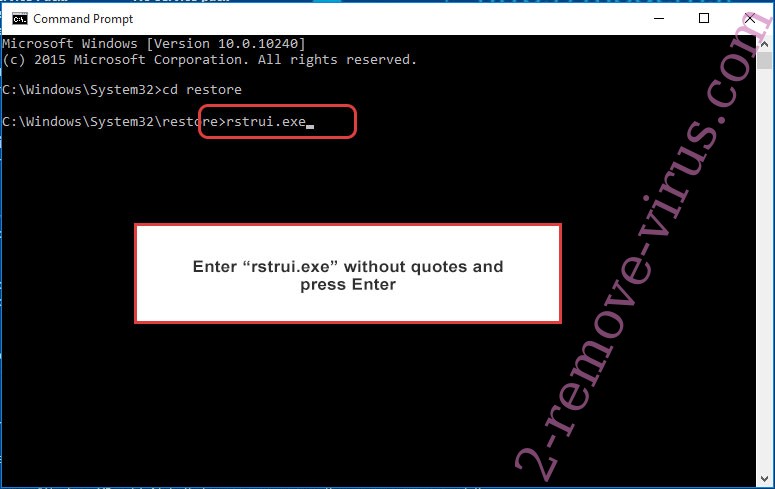

- Введите rstrui.exe и нажмите клавишу Enter.

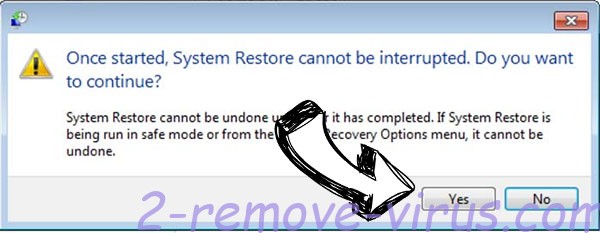

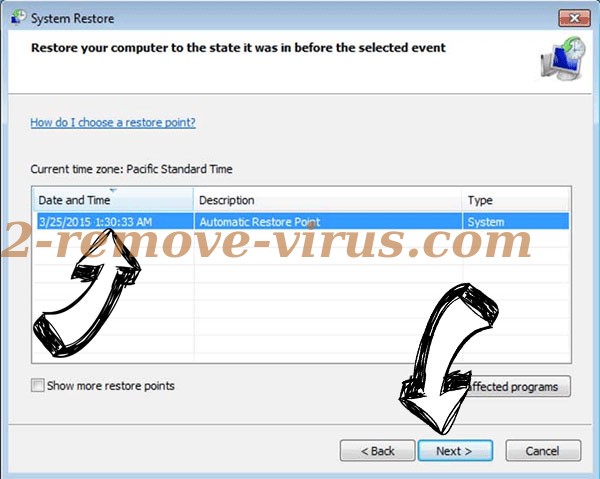

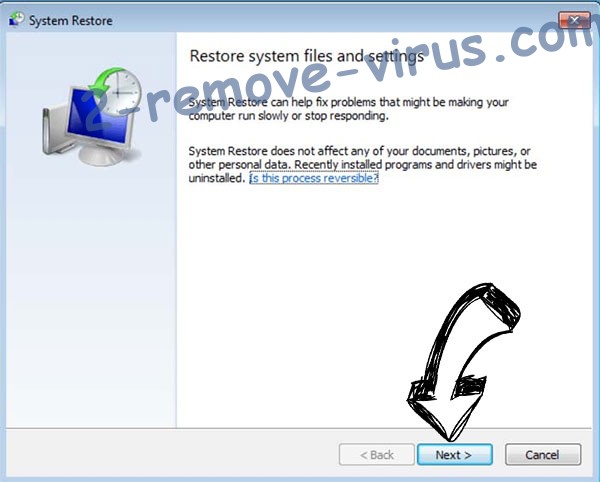

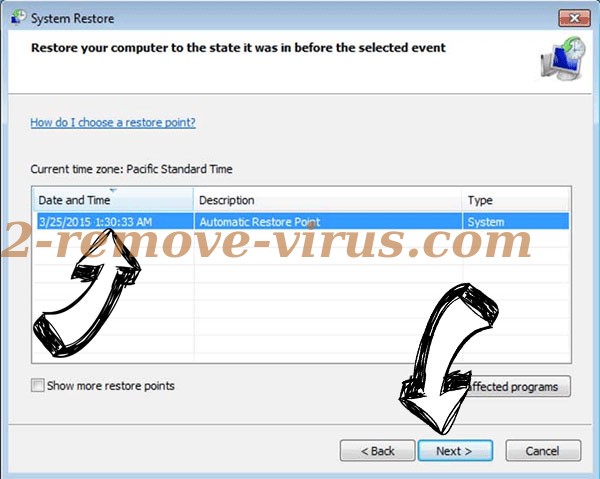

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

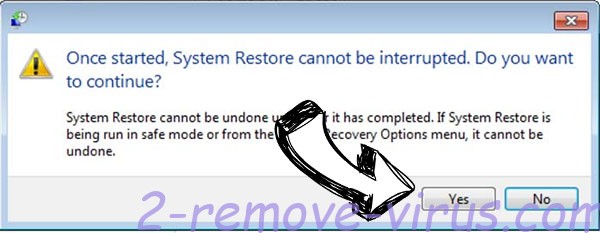

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить F5Z8A Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

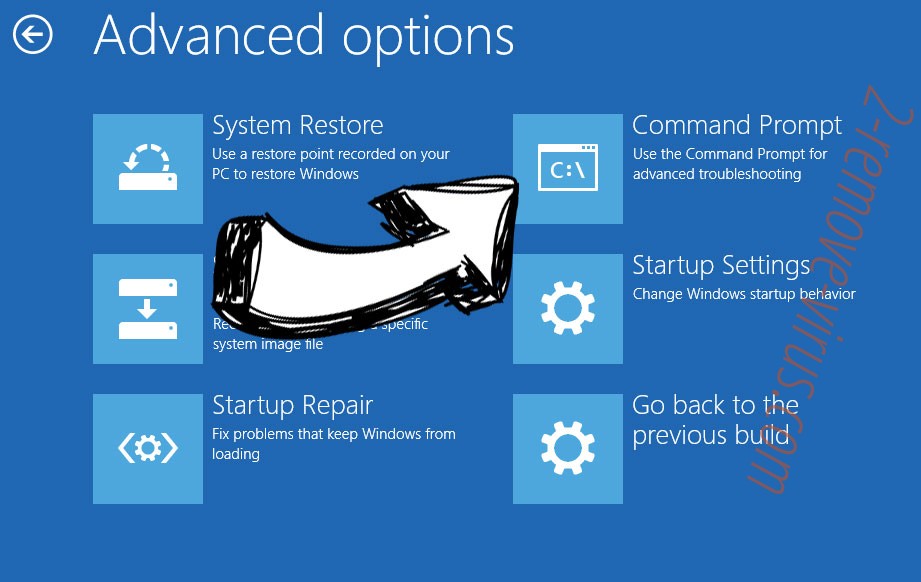

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.