Что такое Hospitalhelper Ransomware

Программа-вымогатель, известная Hospitalhelper Ransomware как, классифицируется как серьезная угроза из-за возможного вреда, который она может причинить. Ransomware — это не то, с чем все сталкивались раньше, и если вы впервые сталкиваетесь с ним, вы узнаете, насколько вредным это может быть из первых рук. Вредоносное ПО для кодирования данных использует надежные алгоритмы шифрования для шифрования файлов, и как только процесс будет выполнен, файлы будут заблокированы, и вы не сможете их открыть. Причина, по которой это вредоносное программное обеспечение классифицируется как высокоуровневое, заключается в том, что не всегда возможно восстановить файлы.

Кибер-мошенники дадут вам возможность расшифровывать файлы через их дешифратор, вам просто придется заплатить выкуп, но этот вариант не рекомендуется по нескольким причинам. Прежде всего, оплата не гарантирует расшифровку данных. Может быть наивно думать, что мошенники будут чувствовать себя обязанными помочь вам восстановить файлы, когда им это не нужно. Эти деньги также пойдут на будущую деятельность этих мошенников. Ransomware уже стоит больших денег для бизнеса, вы действительно хотите это поддержать. И чем больше людей дают им денег, тем более прибыльным бизнесом становится вымогатель, и это привлекает все больше людей в отрасль. Подумайте о том, чтобы инвестировать эти деньги в резервное копирование, потому что вы можете оказаться в ситуации, когда вы снова столкнетесь с потерей данных. Затем вы можете просто удалить Hospitalhelper Ransomware и восстановить данные. Если вы раньше не сталкивались с вредоносным ПО для кодирования файлов, возможно, вы также не знаете, как ему удалось попасть в ваше устройство, поэтому вам следует внимательно прочитать приведенный ниже абзац.

Hospitalhelper Ransomware методы распространения

Вредоносная программа, шифрующая файл, обычно перемещается с помощью таких методов, как вложения электронной почты, вредоносные загрузки и наборы эксплойтов. Поскольку эти методы по-прежнему довольно популярны, это означает, что люди несколько небрежны, когда они используют электронную почту и загружают файлы. Тем не менее, некоторые программы-вымогатели могут распространяться с использованием более сложных способов, которые требуют больше времени и усилий. Мошенники просто должны утверждать, что они из реальной компании, написать общее, но несколько заслуживающее доверия электронное письмо, прикрепить зараженный файл к электронному писем и отправить его будущим жертвам. Часто можно натыкаться на темы, связанные с деньгами, поскольку люди с большей вероятностью откроют такие электронные письма. Мошенники также любят притворяться из Amazon, и предупреждать возможных жертв о том, что в их аккаунте произошла какая-то странная активность, которая сразу же побудит пользователя открыть вложение. Чтобы оградить себя от этого, есть определенные вещи, которые вы должны делать при работе с электронной почтой. Если отправитель не тот, с кем вы знакомы, вам нужно будет исследовать его, прежде чем открывать что-либо, что он вам прислал. Не делайте ошибку, открывая вложение только потому, что отправитель кажется вам знакомым, сначала вам придется дважды проверить, соответствует ли адрес электронной почты реальному электронному адресу отправителя. Электронные письма могут быть полны грамматических ошибок, которые, как правило, довольно заметны. Другим довольно очевидным признаком является отсутствие вашего имени в приветствии, если кто-то, чей адрес электронной почты вы обязательно должны открыть, должен был отправить вам электронное письмо, он определенно использовал бы ваше имя вместо общего приветствия, например, Клиент или Участник. Программа-вымогатель также может заражать, используя неисправленные уязвимости, обнаруженные в компьютерных программах. Эти уязвимости обычно идентифицируются специалистами по вредоносным программам, и когда поставщики узнают о них, они выпускают патчи, чтобы исправить их, чтобы разработчики вредоносных программ не могли использовать их для распространения своих вредоносных программ. К сожалению, как видно из широкого распространения вымогателей WannaCry, не все устанавливают эти патчи по тем или иным причинам. Поскольку многие вредоносные программы используют эти слабые места, очень важно, чтобы ваше программное обеспечение регулярно обновлялись. Обновления могут быть настроены на автоматическую установку, если вы не хотите беспокоить себя с ними каждый раз.

Как ведет Hospitalhelper Ransomware себя

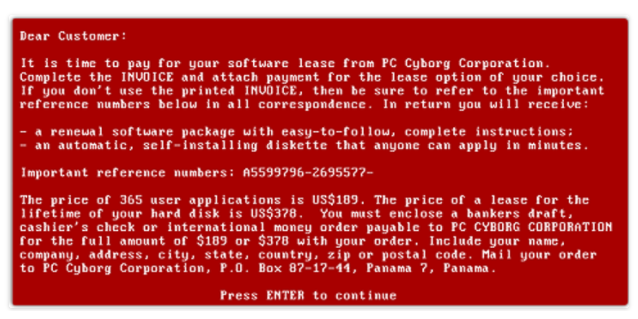

Ваши файлы будут закодированы, как только программа-вымогатель попадет на ваш компьютер. Если вы не осознавали процесс шифрования, вы определенно будете знать, что что-то происходит, когда ваши файлы заблокированы. Ищите странные расширения файлов, добавленные к файлам, они должны показывать имя вымогателя. Некоторые программы-вымогатели могут использовать мощные алгоритмы шифрования, что сделает расшифровку файлов довольно сложной, если не невозможной. Если вы все еще не уверены в том, что происходит, все будет объяснено в записке о выкупе. Если вы прислушаетесь к хакерам, единственным способом восстановить ваши файлы будет их программа расшифровки, которая не будет бесплатной. Сумма выкупа должна быть указана в примечании, но в некоторых случаях хакеры просят жертв отправить им электронное письмо, чтобы установить цену, она может варьироваться от нескольких десятков долларов до, возможно, пары сотен. По уже указанным причинам оплата хакеров не является предлагаемым вариантом. Прежде чем вы даже подумаете об оплате, сначала изучите все другие варианты. Возможно, вы просто забыли, что создали резервную поддержку своих файлов. Существует также некоторая вероятность того, что было выпущено бесплатное программное обеспечение для расшифровки. Есть некоторые специалисты по вредоносным программам, которые могут расшифровать файл, шифруя вредоносную программу, поэтому может быть выпущено бесплатное программное обеспечение для расшифровки. Прежде чем вы решите заплатить, рассмотрите этот вариант. Вы не столкнетесь с возможной потерей данных, если ваша система будет заражена снова или аварийно завершит работу, если вы вложите часть этой суммы в какой-то вариант резервного копирования. Если резервная копия была создана до заражения, вы можете выполнить восстановление файлов после исправления Hospitalhelper Ransomware вируса. В будущем избегайте шифрования файлов вредоносным ПО, насколько это возможно, ознакомившись с его способами распространения. Придерживайтесь законных источников загрузки, будьте бдительны при работе с файлами, прикрепленными к электронным письмам, и убедитесь, что программы обновлены.

Как удалить Hospitalhelper Ransomware вирус

Чтобы избавиться от вымогателя, если он все еще остается в системе, вам придется получить вымогатель. Ручное исправление Hospitalhelper Ransomware не является простым процессом и может привести к дополнительному повреждению вашего устройства. Если вы не хотите причинять дополнительный вред, используйте утилиту защиты от вредоносных программ. Инструмент не только поможет вам позаботиться об угрозе, но также может предотвратить попадание подобных в будущем. Выберите инструмент для удаления вредоносных программ, который лучше всего подходит для того, что вам нужно, и выполните полное сканирование системы после его установки. Следует отметить, что утилита удаления вредоносных программ не может разблокировать Hospitalhelper Ransomware файлы. Когда ваше устройство будет свободно от угрозы, начните регулярно делать резервные резервы файлов.

Offers

Скачать утилитуto scan for Hospitalhelper RansomwareUse our recommended removal tool to scan for Hospitalhelper Ransomware. Trial version of provides detection of computer threats like Hospitalhelper Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Hospitalhelper Ransomware, используя безопасный режим с поддержкой сети.

Удалить Hospitalhelper Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

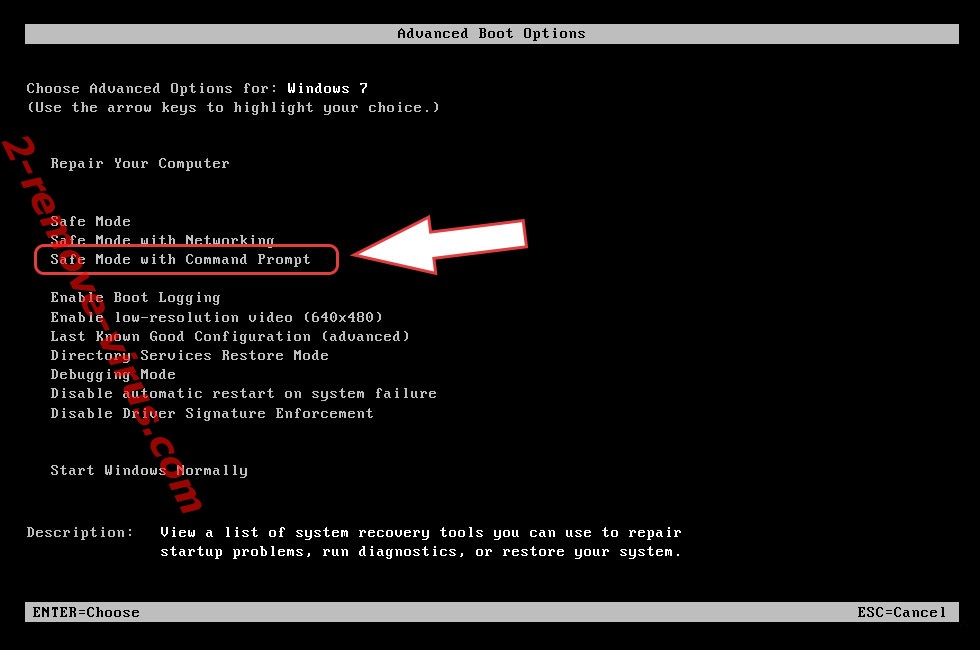

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Hospitalhelper Ransomware

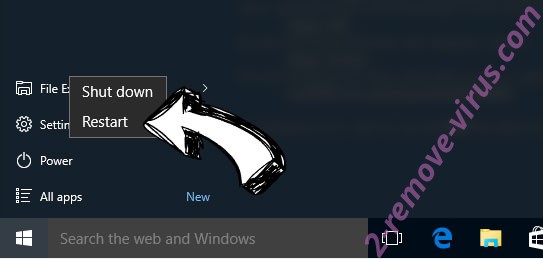

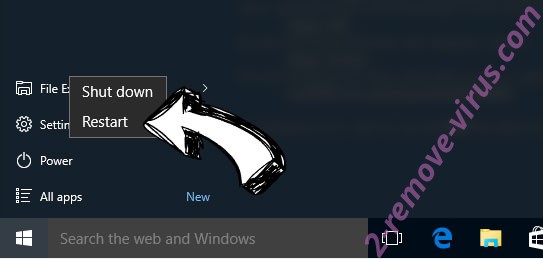

Удалить Hospitalhelper Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

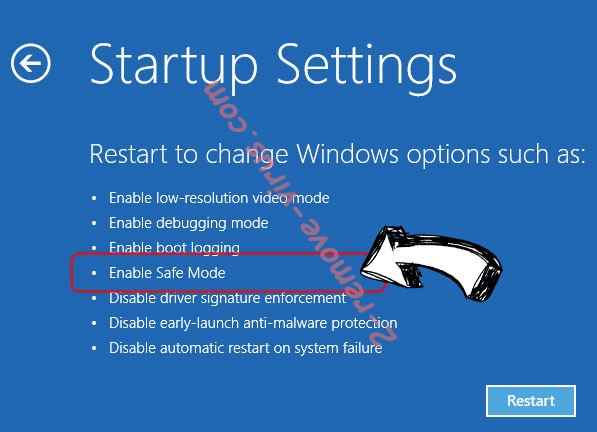

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Hospitalhelper Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

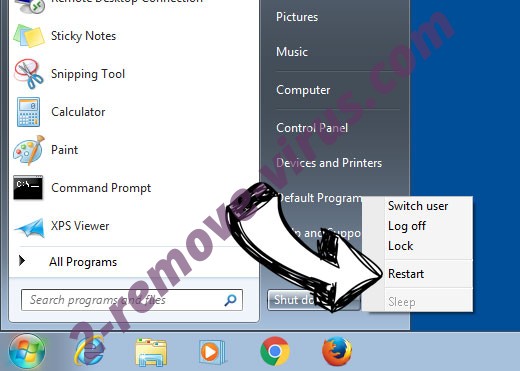

Удалить Hospitalhelper Ransomware из Windows 7/Windows Vista/Windows XP

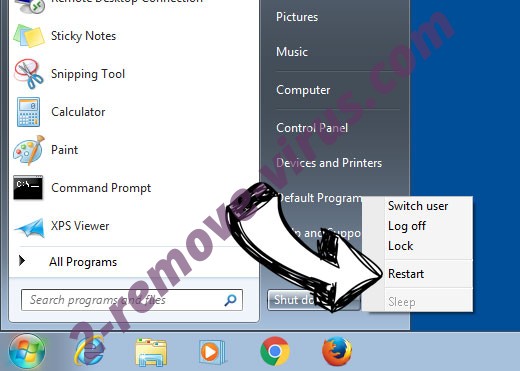

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

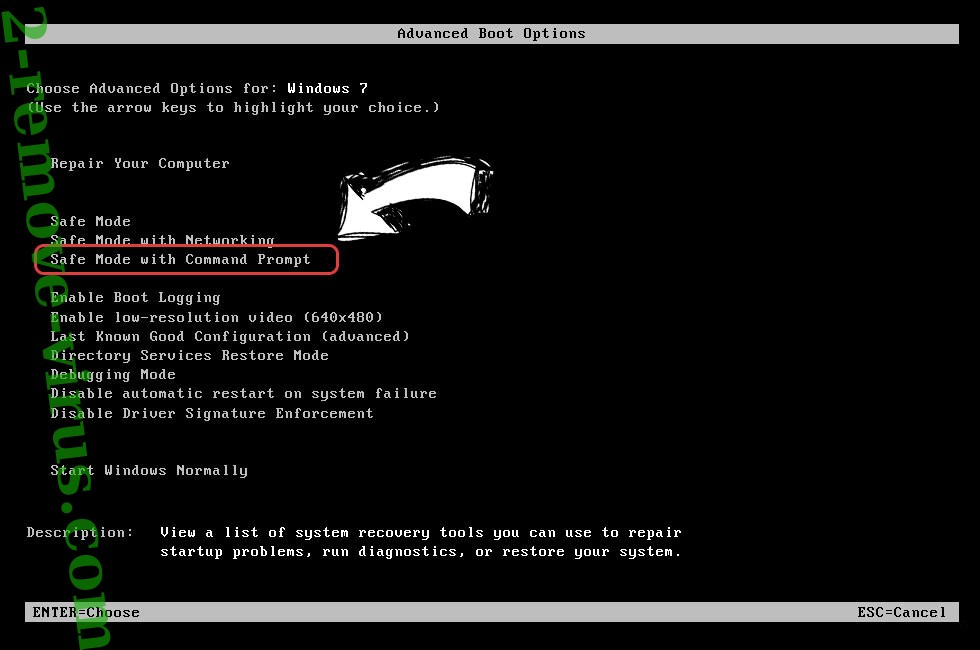

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

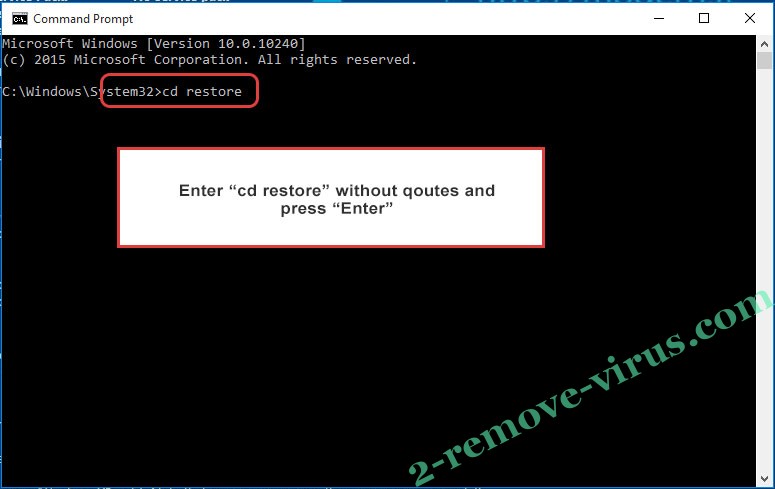

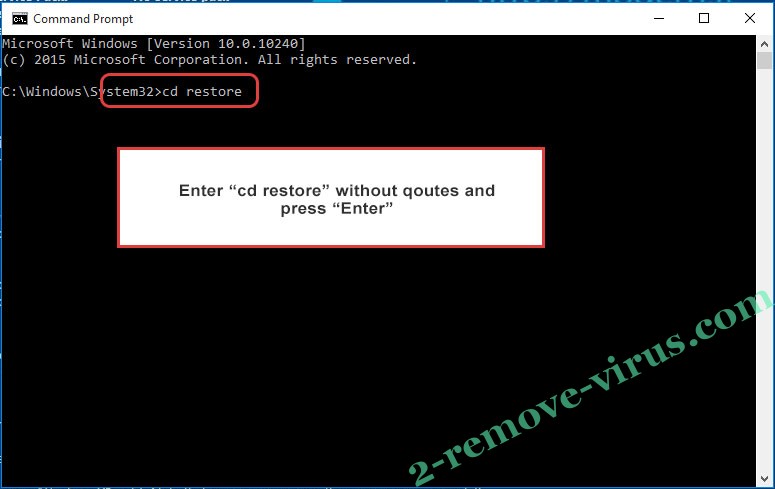

- Введите cd restore и нажмите Enter.

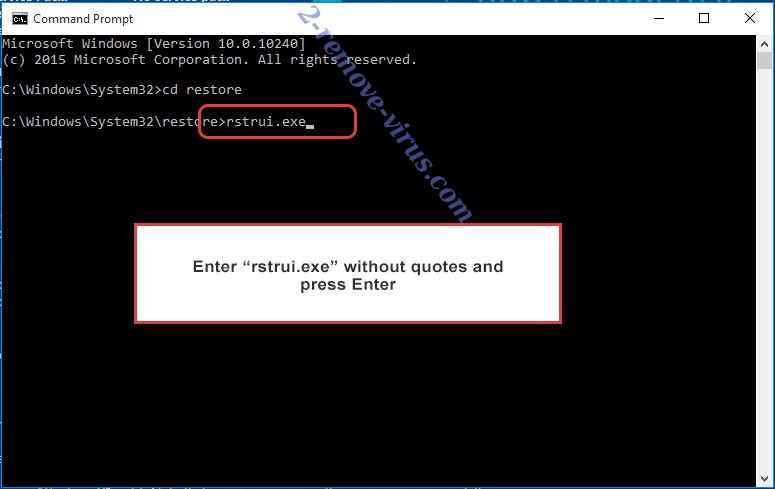

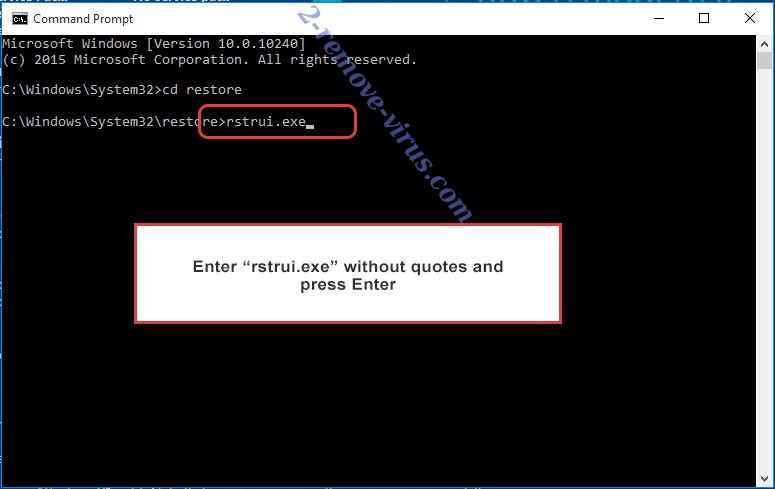

- Введите rstrui.exe и нажмите клавишу Enter.

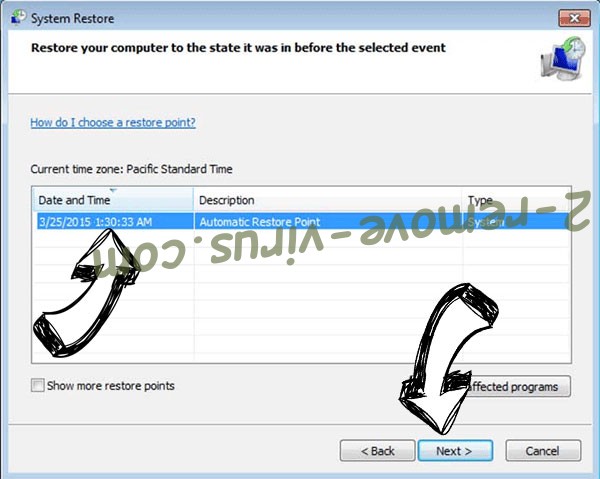

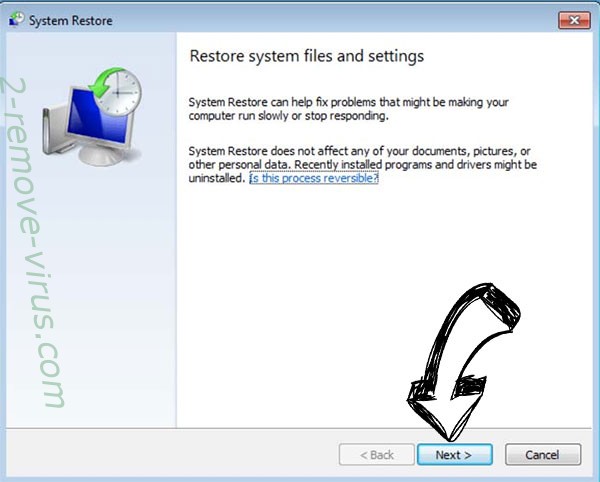

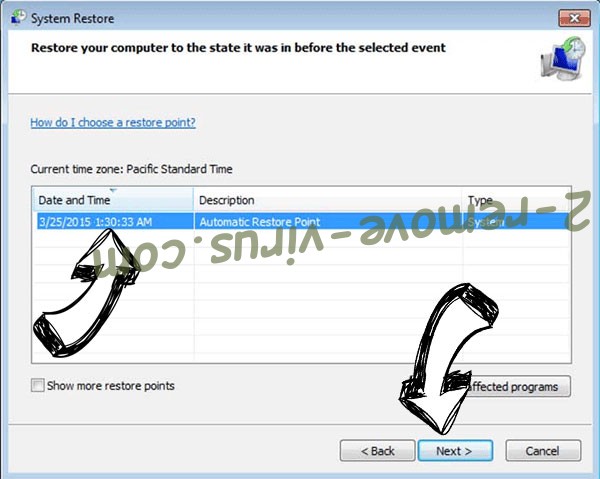

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

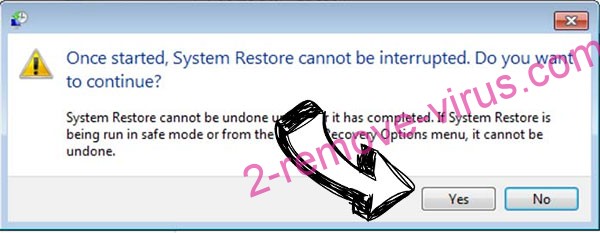

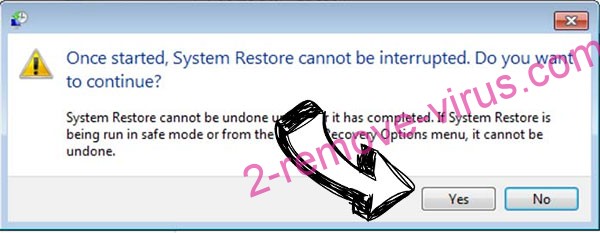

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

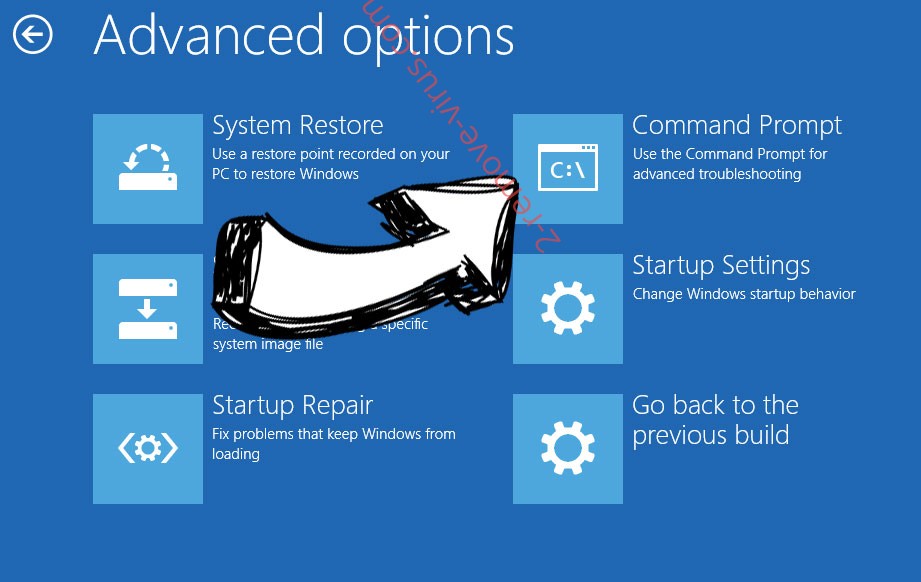

Удалить Hospitalhelper Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.