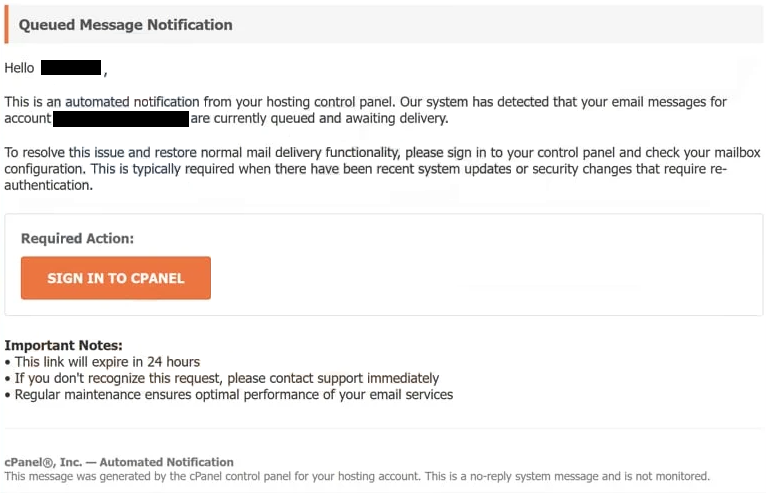

Письмо « Mail Delivery Issue Detected » — это фишинговое мошенничество, которое пытается убедить получателей, что их почтовый аккаунт испытывает технические проблемы, мешающие нормальной доставке сообщений. Письмо обычно маскируется под уведомление от хостинг-провайдера, администратора cPanel или автоматизированной почтовой серверной системы. Обычно он утверждает, что входящие или исходящие письма блокируются, задерживаются или отклоняются из-за проблем с аутентификацией или конфигурацией. Хотя сообщение может показаться достоверным, оно является мошенническим и предназначено для кражи учетных данных аккаунта.

Мошенничество основано на создании опасений по поводу проблем с коммуникацией, которые могут повлиять на важные письма. Письмо « Mail Delivery Issue Detected » часто предупреждает, что сообщения могут продолжать срабатывать, если пользователь не завершит процесс аутентификации или верификации. В некоторых версиях сообщение утверждает, что работа почтовых ящиков будет ограничена или временно отключена, если не предпринять оперативных действий. Эти предупреждения предназначены для того, чтобы заставить получателей реагировать немедленно, а не тщательно проверять письмо.

Чтобы якобы решить проблему, получателю предлагается нажать на ссылку или кнопку, включённую в сообщение. Однако предоставленная ссылка не ведёт к легитимному cPanel или порталу веб-почты. Вместо этого он перенаправляет пользователей на поддельную страницу входа, созданную для имитации реального интерфейса аутентификации электронной почты. Эти фишинговые страницы часто намеренно универсальны, чтобы таргетировать пользователей разных почтовых сервисов и хостинговых сервисов с одним и тем же шаблоном. После ввода данных для входа злоумышленники захватывают информацию напрямую.

Фишинговая кампания Mail Delivery Issue Detected использует тот факт, что серверные уведомления и оповещения о доставке распространены как в личной, так и в деловой среде. Пользователи, регулярно получающие технические письма о активности почтового ящика, могут с большей вероятностью доверять сообщению, особенно если оно выглядит формально или содержит упоминания о сбоях доставки и аутентификации аккаунта.

Скомпрометированная почтовая запись может создать серьёзные риски для безопасности. Злоумышленники, получившие доступ, могут просматривать хранимую переписку, искать конфиденциальную информацию или использовать аккаунт для отправки дополнительных фишинговых писем. Поскольку многие онлайн-платформы полагаются на адреса электронной почты для восстановления пароля и проверки аккаунта, доступ к одному почтовому ящике может потенциально выявить несколько связанных аккаунтов. Это может привести к краже личных данных, финансовому мошенничеству или несанкционированному доступу к другим онлайн-сервисам.

Ещё одним фактором, делающим Mail Delivery Issue Detected «» мошенничество эффективным, является его широкая стратегия таргетинга. В письме обычно избегают прямого упоминания конкретного провайдера и вместо этого используются общие технические формулировки, связанные с доставкой электронной почты или аутентификацией аккаунта. Это позволяет распространять один и тот же фишинговый шаблон среди большого числа получателей независимо от использования электронной почты.

Как распознавать фишинговые письма

Распознавание фишинговых писем, таких как мошенничество, Mail Delivery Issue Detected требует внимания к распространённым предупреждающим признакам, часто встречающимся в мошеннических технических уведомлениях. Даже когда эти письма кажутся убедительными, они часто содержат несоответствия, раскрывающие их истинную цель.

Один из главных признаков — срочность. Фишинговые письма часто указывают на необходимость немедленных действий для предотвращения проблем с аккаунтом или сбоев в коммуникации. В этом случае письмо может утверждать, что письма отклоняются или что доступ к почтовому ящике может быть ограничен, если процесс аутентификации не будет завершан быстро. Это давление преднамеренно и призвано заставить получателей отреагировать без проверки достоверности сообщения.

Адрес электронной почты отправителя — ещё одна важная деталь, которую нужно тщательно проверить. Мошеннические письма часто имитируют официальные адреса поддержки или хостинга, но содержат тонкие различия, такие как орфографические ошибки, дополнительные символы или не связанные домены. Даже если имя отправителя выглядит профессионально, фактический адрес может показать, что письмо не было от легитимного провайдера или администратора.

Ссылки, встроенные в фишинговые письма, также следует относиться с осторожностью. Видимый текст может казаться надёжным, но при наведении курсора на ссылку часто появляется подозрительное или не связанное с этим направление. Эти URL часто ведут к фейковым страницам входа, созданным специально для сбора имён пользователей и паролей. Легальные провайдеры обычно поощряют пользователям настраивать аккаунты напрямую через официальные сайты, а не через нежелательные ссылки в неожиданных письмах.

Формулировки и форматирование фишинговых писем могут дать дополнительные подсказки. Некоторые сообщения содержат грамматические ошибки, неуклюжую формулировку или несогласованное форматирование. Другие могут казаться отшлифованными, но при этом сильно опираться на общие технические формулировки и расплывчатые объяснения по поводу аутентификации или сбоев доставки. Отсутствие персонализации — ещё одна распространённая характеристика, поскольку фишинговые кампании обычно распространяются между несколькими получателями одновременно.

Запросы на учетные данные или подтверждение аккаунта через встроенные ссылки всегда должны вызывать подозрения. Легитимные хостинг-провайдеры и почтовые сервисы не требуют от пользователей подтверждения паролей или восстановления доступа через внешние страницы входа, отправляемые случайными техническими оповещениями. Письма с призывом к «аутентификации», «верифицировать» или «восстановить» аккаунты через кликаемые кнопки часто ассоциируются с фишинговой активностью.

К неожиданным привязанностям также следует подходить осторожно. Некоторые фишинговые письма содержат файлы, замаскированные под отчёты о доставке, журналы почтовых ящиков или документы конфигурации. Открытие этих вложений может подвергнуть устройства воздействию вредоносного ПО, если файлы содержат вредоносные скрипты или исполняемый контент.

Более безопасный способ — игнорировать инструкции в подозрительных письмах и вместо этого получить доступ к аккаунту напрямую через официальный сайт провайдера. Если есть реальная проблема с доставкой почты, она обычно проявляется непосредственно в интерфейсе аккаунта. Независимая проверка уведомлений помогает предотвратить кражу учетных данных и несанкционированный доступ.

Осведомлённость остаётся одной из самых сильных защит от фишинговых мошенничеств. Кампания « Mail Delivery Issue Detected » опирается на технический язык, срочность и беспокойство по поводу прерванной коммуникации, чтобы манипулировать получателями и заставить их сдать свои учетные данные. Выделение времени на проверку отправителя, тщательный анализ ссылок и независимую проверку заявок значительно снижает риск компрометации аккаунта.