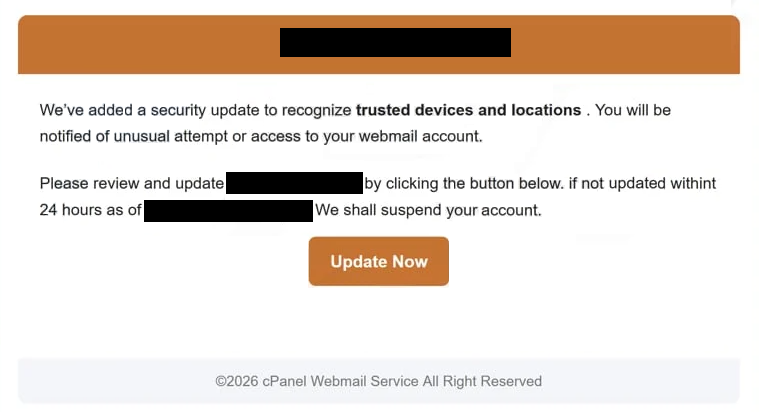

Электронное письмо « Security Update To Recognize Trusted Devices And Locations » — это фишинговое мошенничество, которое пытается обмануть получателей, заставляя их выдать учетные данные электронной почты. Сообщение представлено как уведомление, связанное с безопасностью, в котором утверждается, что почтовый провайдер ввёл новые меры защиты, предназначенные для идентификации доверенных устройств и утверждённых мест входа. Хотя на первый взгляд оповещение может показаться достоверным, оно является мошенничеством и создано для кражи конфиденциальной информации у пользователей, которые с ним взаимодействуют.

Мошенничество обычно утверждает, что пользователи должны пройти процесс проверки, чтобы продолжать пользоваться почтовым ящиком без перебоев. В письме часто Security Update To Recognize Trusted Devices And Locations сообщается, что аккаунты, не обновлённые вовремя, могут столкнуться с ограничениями входа, неудачными попытками аутентификации или ограниченным доступом из незнакомых мест. Преподнося запрос как улучшение безопасности, а не явную угрозу, фишинговое письмо выглядит более правдоподобно и менее агрессивно, чем многие традиционные мошенничества.

Для завершения предполагаемого обновления получателям предлагается нажать на ссылку или кнопку, включённую в письмо. Однако вместо того, чтобы вести на страницу безопасности легитимного провайдера, ссылка перенаправляет пользователей на поддельный портал входа, созданный для имитации реального веб-почтового интерфейса. Эти фишинговые страницы часто намеренно универсальны, чтобы таргетировать пользователей разных почтовых провайдеров с использованием одного и того же шаблона. После ввода данных для входа информация немедленно захватывается злоумышленниками.

Мошенничество « Security Update To Recognize Trusted Devices And Locations » во многом основано на доверии к привычной терминологии безопасности. Уведомления о защите аккаунта, распознавании устройств и предотвращении подозрительных входов — это распространённые функции, предлагаемые легитимными провайдерами, что делает фишинговое письмо правдоподобным. Злоумышленники используют эту привычность, чтобы снизить подозрения и побудить пользователей подчиняться без тщательной проверки сообщения.

Скомпрометированная почтовая запись может создать серьёзные риски для безопасности. Злоумышленники, получившие доступ, могут просматривать хранимую переписку, искать конфиденциальную информацию или использовать аккаунт для распространения дополнительных фишинговых писем. Поскольку почтовые аккаунты часто подключаются к системам восстановления паролей для других сервисов, доступ к одному почтовому ящике может потенциально раскрыть несколько онлайн-аккаунтов. Это может привести к краже личных данных, финансовому мошенничеству или несанкционированному доступу к дополнительным платформам.

Ещё одним фактором, делающим мошенничество Security Update To Recognize Trusted Devices And Locations «» эффективным, является её широкий подход к таргетингу. В письме обычно не упоминается конкретный провайдер напрямую, что позволяет отправлять один и тот же фишинговый шаблон пользователям различных сервисов. Даже получатели, не сталкивающиеся с проблемами безопасности, могут отреагировать, потому что письмо, похоже, включает рутинные меры защиты аккаунта.

Как распознавать фишинговые письма

Распознавание фишинговых писем, таких как мошенничество, Security Update To Recognize Trusted Devices And Locations требует обращать внимание на распространённые предупреждающие признаки, часто встречающиеся в уведомлениях о мошеннических аккаунтах. Хотя эти письма предназначены для имитации легитимных оповещений безопасности, они обычно содержат несоответствия, раскрывающие их истинное назначение.

Один из главных признаков — срочность. Фишинговые письма часто указывают на необходимость немедленных действий для сохранения доступа к аккаунту или предотвращения проблем с безопасностью. В этом случае сообщение может предупреждать о возможных проблемах с входом или ограничениями, если обновление не будет завершено быстро. Это давление преднамеренно и призвано стимулировать быстрые реакции, а не тщательную проверку.

Также следует тщательно проверить адрес электронной почты отправителя. Мошеннические письма часто имитируют официальные адреса поддержки или охраны, но содержат тонкие различия, такие как необычные домены, дополнительные символы или орфографические ошибки. Даже если имя кажется достоверным, фактический адрес может показать, что сообщение не исходило от настоящего провайдера.

Ссылки, содержащиеся в фишинговых письмах, — ещё один важный показатель. Хотя видимый текст может казаться надёжным, наведение курсора на ссылку часто показывает подозрительное или не связанное с этим место назначения. Эти ссылки часто ведут к фейковым страницам входа, созданным специально для захвата имён пользователей и паролей. Легитимные провайдеры обычно поощряют пользователей получать доступ к настройкам безопасности напрямую через официальные сайты, а не через нежелательные ссылки в случайных письмах.

Формулировки и форматирование, используемые в фишинговых письмах, также могут дать подсказки. Некоторые сообщения содержат грамматические ошибки, неудобную структуру предложений или несогласованное форматирование. Другие могут казаться отшлифованными, но при этом сильно полагаться на общие формулировки и расплывчатые отсылки к безопасности аккаунта. Отсутствие персонализации также распространено, поскольку фишинговые кампании обычно распространяются большими объёмами среди множества получателей одновременно.

Запросы на входные данные или подтверждение через встроенные ссылки всегда должны вызывать подозрения. Легитимные провайдеры не требуют от пользователей подтверждения паролей или восстановления доступа к аккаунту через внешние страницы входа, отправляемые в непрошеных уведомлениях. Письма с призывом к «проверке устройств», «утверждению местоположения» или «полному обновлению безопасности» с помощью кликаемых кнопок часто ассоциируются с фишинговой активностью.

Неожиданные привязанности могут нести дополнительные риски. Некоторые фишинговые письма содержат файлы, замаскированные под отчёты о безопасности или документы по верификации. Открытие этих файлов может подвергнуть устройства воздействию вредоносного ПО, если вложения содержат вредоносные скрипты или исполняемый контент.

Более безопасный подход — избегать прямого взаимодействия с подозрительными письмами. Вместо того чтобы кликать по ссылкам внутри сообщения, пользователям следует вручную посетить официальный сайт своего почтового провайдера и проверить там настройки безопасности аккаунта. Если в аккаунте не отображается соответствующее уведомление, скорее всего, письмо мошеннические.