Что можно сказать об этой угрозе

NLAH ransomware вымогателей является файл шифрования типа вредоносных программ, которые могут иметь серьезные последствия в отношении ваших файлов. Шифрование файлов — это не то, о чем слышал каждый пользователь, и если вы только что столкнулись с этим сейчас, вы быстро узнаете, какой ущерб он может нанести. Сильные алгоритмы шифрования могут быть использованы для кодирования данных, что делает вас не в состоянии получить к ним доступ больше. Вымогателей считается таким опасным загрязнения, потому что расшифровка файлов не обязательно возможно во всех случаях.

Преступники дадут вам дешифровку, но выполнение требований не может быть лучшим вариантом. Прежде всего, вы можете просто тратить деньги ни за что, потому что оплата не всегда приводит к расшифровке файлов. Подумайте о том, что мешает преступникам просто взять ваши деньги. Кроме того, эти деньги пойдут в будущие данные, шифрующие вредоносные программы и вредоносные проекты. Уже предполагается, что кодирование вредоносного программного обеспечения нанесет ущерб предприятиям на сумму 5 миллиардов долларов в 2017 году, и это только оценка. Люди также становятся все более и более привлекает в отрасли, потому что количество людей, которые платят выкуп сделать шифрование данных вредоносных программ очень выгодно. Рассмотрите возможность покупки резервного копирования на эти деньги, а не потому, что вы можете оказаться в ситуации, когда вы сталкиваетесь с потерей данных снова. Затем вы можете приступить к восстановлению данных после удаления NLAH ransomware или связанных с ними инфекций. Вы можете найти подробную информацию о наиболее частых методов распределения в ниже пункте, в случае, если вы не уверены в том, как вымогателей удалось заразить ваш компьютер.

Методы распространения вымогателей

Вымогателей, как правило, распространение с помощью таких методов, как вложения электронной почты, вредные загрузки и использовать комплекты. Поскольку многие люди небрежно относятся к тому, как они используют свою электронную почту или откуда они скачать, дистрибьюторы вымогателей не нужно придумывать более сложные способы. Возможно также, что для заражения использовался более сложный метод, поскольку некоторые данные, кодирующих вредоносные программы, используют их. Преступники не должны положить в много усилий, просто написать простое письмо, что менее осторожные пользователи могут попасть на, добавить зараженный файл по электронной почте и отправить его на сотни людей, которые могут поверить, отправитель кто-то доверия. Темы о деньгах часто могут возникнуть, так как люди с большей вероятностью, чтобы открыть такого рода писем. Если преступники использовали название компании, такие как Amazon, пользователи могут открыть вложение, не думая, если мошенники просто сказать сомнительной деятельности наблюдается в счете или покупка была сделана, и квитанция прилагается. Вы должны смотреть вне для некоторых знаков имея дело с электронными почтами если вы хотите защитить ваш компьютер. Прежде всего, если вы не знакомы с отправителем, проверьте его личность, прежде чем открыть файл прилагается. И если вы знаете их, проверьте адрес электронной почты, чтобы убедиться, что это действительно их. Вопиющие грамматические ошибки также являются признаком. То, как вы приветствовали также может быть ключом, письмо законной компании достаточно важно, чтобы открыть будет использовать свое имя в приветствии, а не общий клиент или член. Уязвимости на вашем устройстве Уязвимое программное обеспечение также могут быть использованы для заражения. Программа имеет слабые места, которые могут быть использованы для заражения устройства, но они регулярно патч поставщиков. Как было доказано WannaCry, однако, не все, что быстро обновить свое программное обеспечение. Ситуации, когда вредоносное программное обеспечение использует слабые места для входа, почему это так важно, что вы регулярно обновлять свои программы. Патчи могут быть установлены для установки автоматически, если вы не хотите возиться с ними каждый раз.

Что вы можете сделать с вашими данными

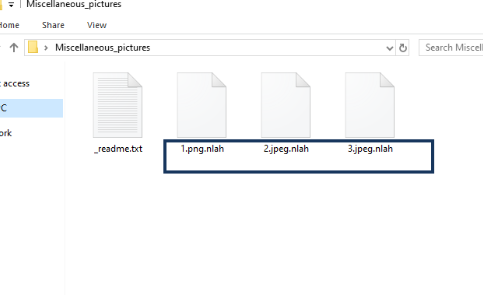

Файл кодирования вредоносных программ будет сканировать для определенных типов файлов, как только он попадает в устройство, и они будут зашифрованы, как только они находятся. Если вы изначально не заметили, что что-то происходит, вы наверняка знаете, что-то случится, когда ваши файлы заблокированы. Все затронутые файлы будут иметь странное расширение файла, которое обычно помогает людям определить, какие данные кодируют вредоносное программное обеспечение, с которым они имеют дело. Для шифрования могли использоваться сильные алгоритмы шифрования, что может означать, что данные не могут быть восстановлены. После завершения процесса шифрования вы увидите уведомление о выкупе, которое должно в некоторой степени прояснить, что произошло и как вы должны действовать. Расшифровщик будет предложен вам, по цене, очевидно, и хакеры будут утверждать, что использование любого другого способа восстановления файлов может нанести им вред. В записке должна быть указана цена для расшифровщика, но если это не так, вам придется по электронной почте кибер-мошенников через их при условии адреса. Покупка расшифровщика не является предложенным вариантом, по причинам, которые мы уже указали. Прежде чем даже рассмотреть возможность оплаты, посмотрите на все другие варианты в первую очередь. Может быть, вы просто забыли, что вы резервное копирование файлов. Также возможно, что было разработано бесплатное программное обеспечение для расшифровки. Дешифровцы могут быть доступны бесплатно, если вымогателей заражены много устройств и вредоносных исследователей смогли взломать его. Примите этот вариант во внимание, и только тогда, когда вы уверены, что нет свободного инструмента расшифровки, если вы даже думаете о соблюдении требований. Было бы мудрее идея приобрести резервную прилавок с некоторыми из этих денег. И если резервное копирование доступно, восстановление данных должно быть проведено после удаления NLAH ransomware вируса, если он по-прежнему обитает в вашей системе. Если вы ознакомитесь с файлом шифрования вредоносной программы распространяется, вы должны быть в состоянии защитить устройство от вымогателей. Придерживайтесь безопасных источников загрузки, будьте осторожны с вложениями электронной почты, которые вы открываете, и держите ваши программы в курсе.

NLAH ransomware Удаления

Используйте программу удаления вредоносных программ, чтобы получить данные кодирования вредоносной программы с вашего компьютера, если она все еще остается. При попытке вручную исправить NLAH ransomware вирус вы можете принести дополнительный вред, если вы не осторожны или опытные, когда дело доходит до компьютеров. Для того, чтобы предотвратить причинение большего ущерба, перейдите с автоматическим методом, ака анти-вредоносных утилит. Это также может помочь остановить такого рода угроз в будущем, в дополнение к помогая вам избавиться от этого. Выберите и установите подходящий инструмент, сканировать устройство, чтобы найти инфекцию. Тем не менее, программа не сможет расшифровать данные, поэтому не ожидайте, что ваши файлы будут расшифрованы после того, как угроза исчезла. После того, как компьютер чист, вы должны быть в состоянии вернуться к нормальному использованию компьютера.

Offers

Скачать утилитуto scan for NLAH ransomwareUse our recommended removal tool to scan for NLAH ransomware. Trial version of provides detection of computer threats like NLAH ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите NLAH ransomware, используя безопасный режим с поддержкой сети.

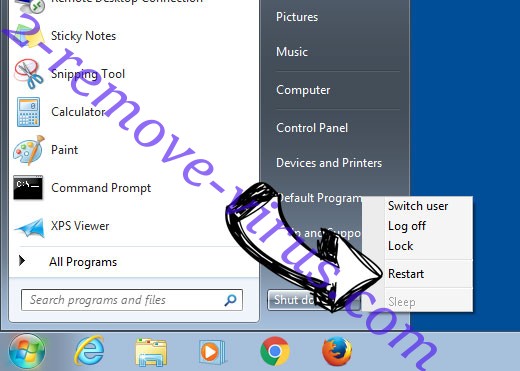

Удалить NLAH ransomware из Windows 7/Windows Vista/Windows XP

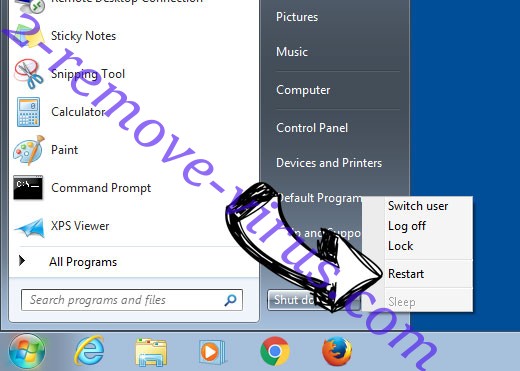

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

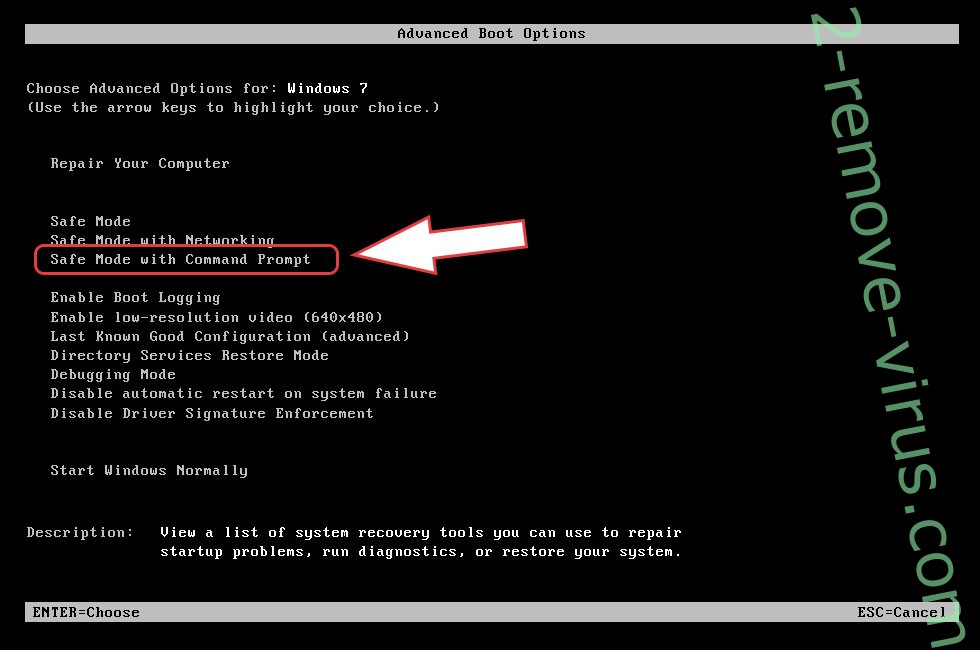

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления NLAH ransomware

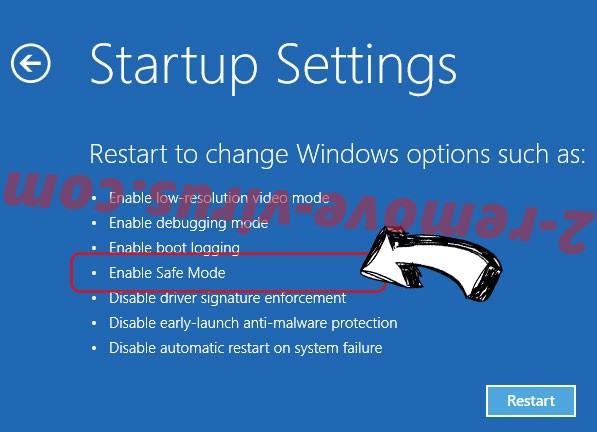

Удалить NLAH ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления NLAH ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

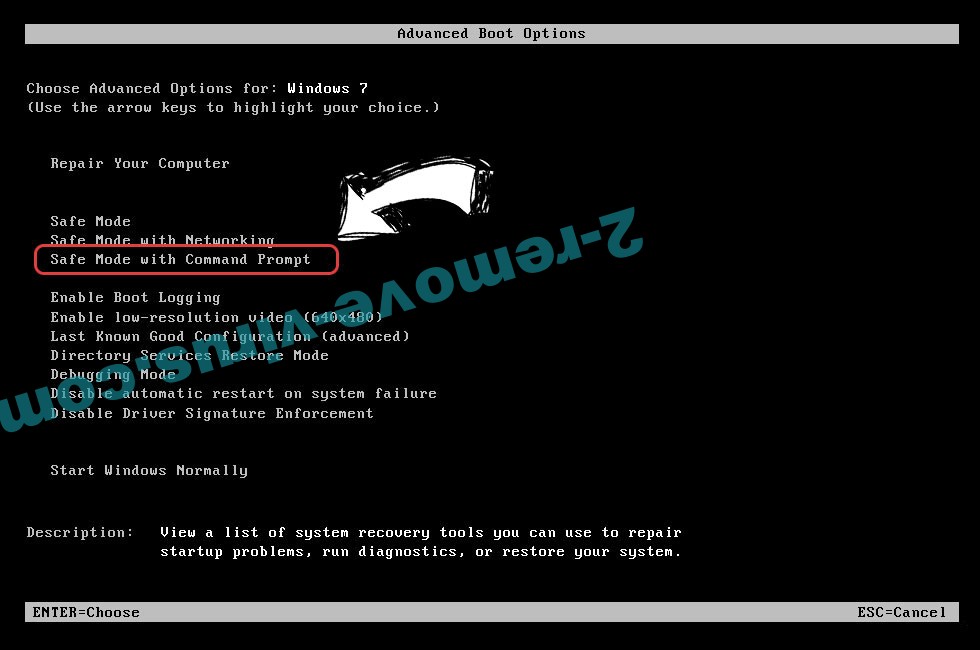

Удалить NLAH ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

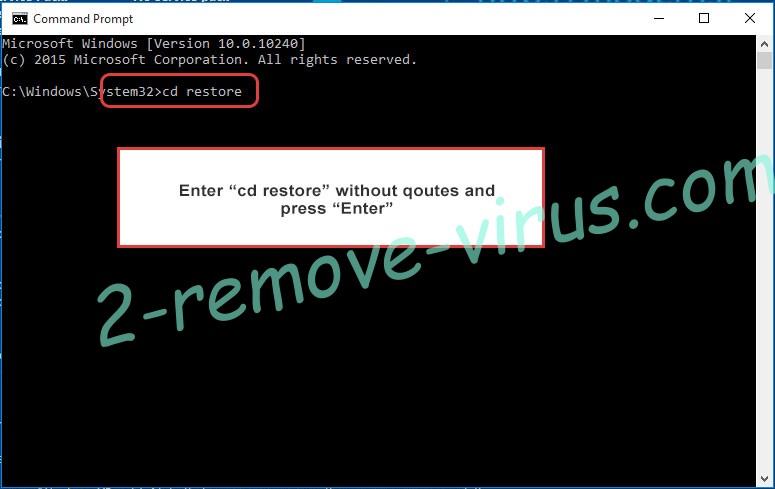

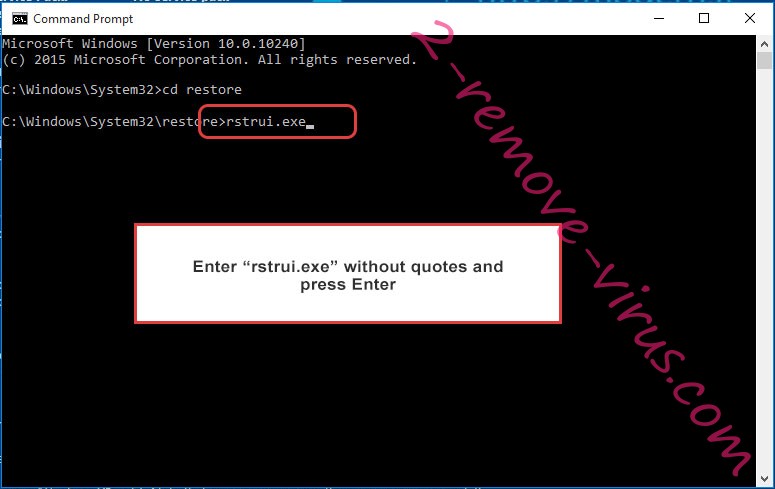

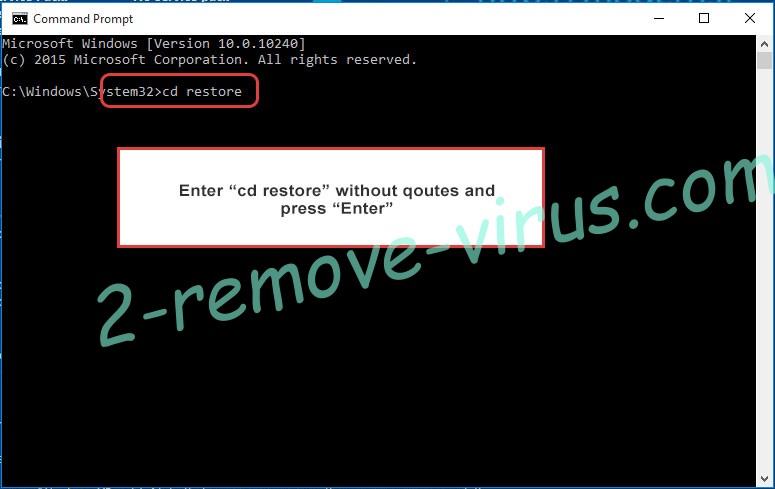

- Введите cd restore и нажмите Enter.

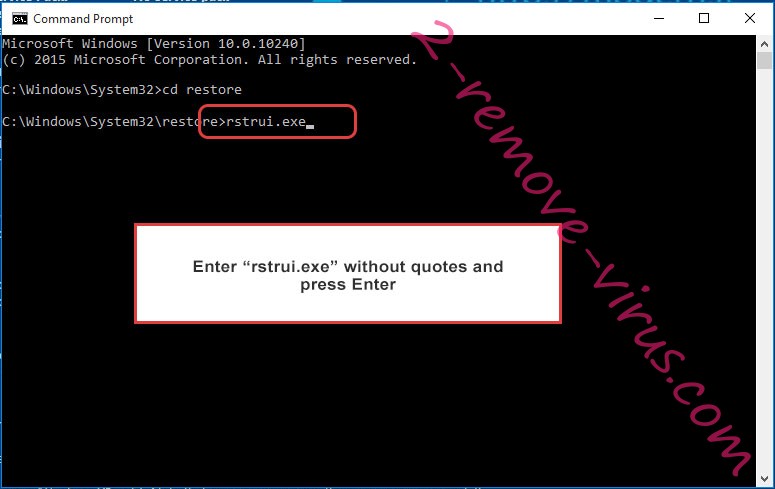

- Введите rstrui.exe и нажмите клавишу Enter.

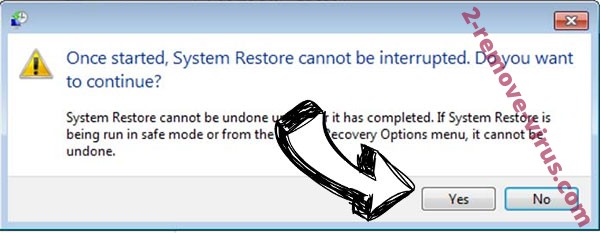

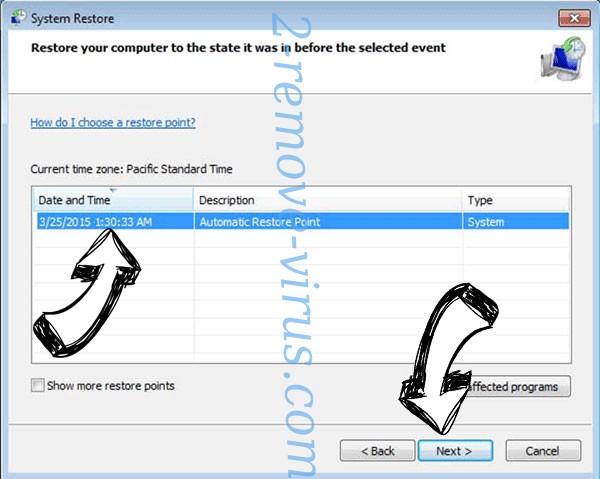

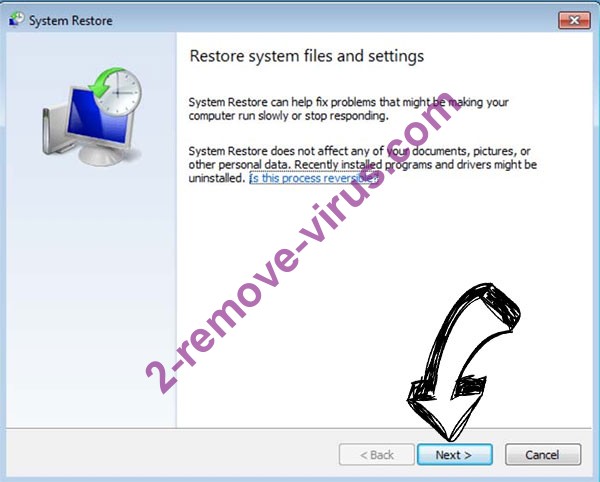

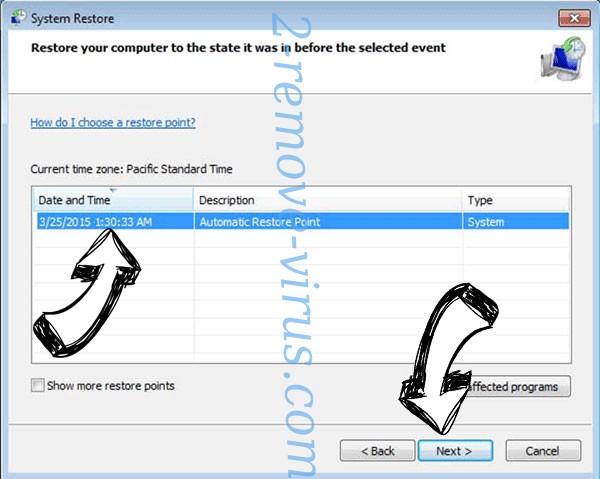

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

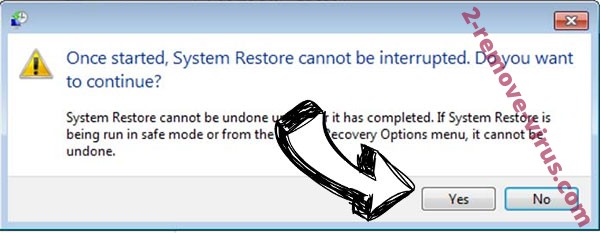

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить NLAH ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

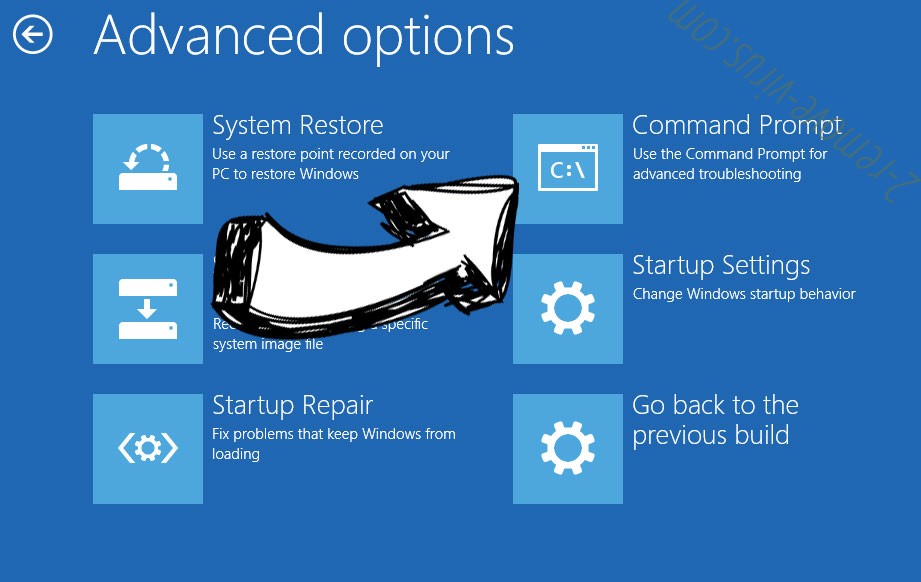

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.