Киберпреступности поставляется в различных формах, один из наиболее распространенных в Ransomware том, тип вредоносных инфекций, которая шифрует файлы и требует деньги в обмен на расшифровку их. Ransomware , в последние пять лет или около того, стала значительной неприятностью для всех, в том числе отдельных пользователей, компаний и организаций, государственных учреждений и даже медицинских учреждений.

Только в Ransomware 2020 году оценочная стоимость нападений превысила 20 миллиардов долларов, что более чем в два раза превышает сумму, которая будет совершена в 2018 году. Стоимость ущерба будет только увеличиваться в ближайшие годы, все больше и больше компаний и организаций становятся жертвами. И с Ransomware -как-услуга (Raas) становится широко доступным для тех, кто хочет обратиться к этому конкретному типу кибер-преступности, Ransomware стала еще большая угроза. Кибер-преступники теперь могут просто сдавать в Ransomware аренду и купить доступ к системам Ransomware для запуска на, в то время как положить в минимальные усилия и требующие мало навыков.

В то время как обычные пользователи по-прежнему рискуют Ransomware стать жертвами нападений, это предприятия и организации, которые имеют наибольший риск. Регулярные пользователи, как правило, становятся жертвами очень общих, часто легко Ransomware предотвратимых атак, но организации становятся мишенью очень специфических и Ransomware сложных штаммов. Ставки также гораздо выше для последних, так Ransomware как требования часто превышают миллионы долларов.

Предприятия и организации также сталкиваются с другой проблемой, банды теперь не только шифруют файлы и вызывают значительные нарушения в Ransomware повседневных операциях, но и крадут данные и угрожают обнародовать их, если выкуп не будет выплачен. Многие Ransomware из них сделали хорошее это обещание и действительно публично выпустила потенциально конфиденциальные данные, украденные у компаний, которые приняли решение не платить.

Для отдельных пользователей, Ransomware избегая означает развитие лучших привычек просмотра и не заниматься незаконной деятельностью в Интернете. Для предприятий и организаций, однако, это гораздо сложнее.

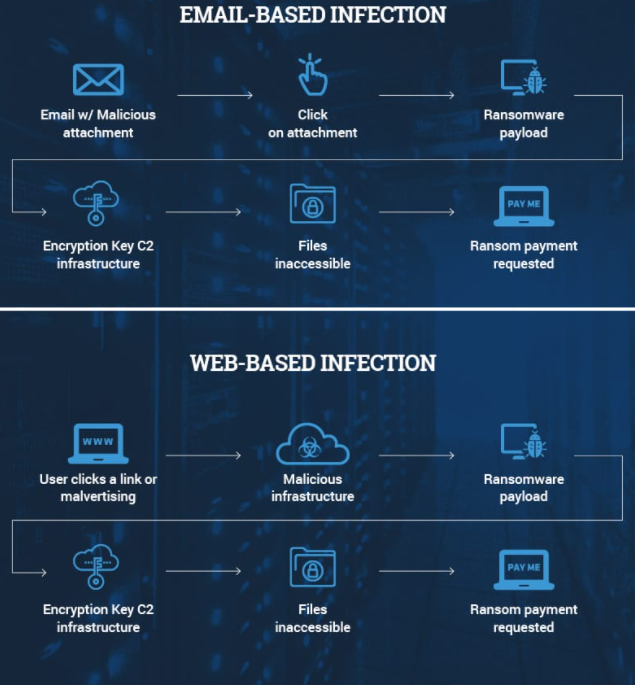

Ниже вы можете найти методы, наиболее Ransomware часто используемые для заражения систем, применимых как к отдельным пользователям, так и к более крупным целям.

Пиратство защищенного авторским правом контента

Ни для кого не секрет, что вы можете получить почти любой платный фильм, сериалы, игры, программное обеспечение и т.д., бесплатно, пиратство. Стоит ли это делать или нет — другой вопрос, но факт в том, что это возможно. И потому, что многие люди выбирают эту опцию, чтобы получить свой любимый контент, это создает идеальную возможность для вредоносных субъектов для распространения вредоносных программ. Не говоря уже о том, что источники, которые имеют пиратский контент часто очень плохо регулируется, что позволяет кибер-мошенников легко распространять свои вредоносные программы.

В большинстве случаев, пользователи забрать через Ransomware торренты для развлекательного контента и при загрузке программного обеспечения трещины. Вы не можете доверять сайтам, таким как Pirate Bay или программное обеспечение трещины форумах, чтобы предоставить вам безопасный контент, когда весь смысл этих платформ заключается в том, чтобы дать доступ к украденному контенту. Большинство торрент-сайтов, в частности, заведомо плохо регулируется, что позволяет злоумышленникам легко загружать свой вредоносный контент на платформы.

Торренты для популярного контента чаще всего скрывают вредоносные программы в них. Например, когда популярный сериал Игра престолов был проветривание, торренты для эпизодов часто вредоносных программ. То же самое можно сказать и о любом долгожданном/популярном фильме, сериалах и видеоиграх.

В дополнение к торрентам, содержащим вредоносные программы, сами торрент-сайты часто могут быть классифицированы как вредоносные. Сайты отображают различные мошенничества, в том числе поддельные предупреждения вирусов, побуждает загружать потенциально опасные программы, и «вы выиграли приз» мошенничества. Кроме того, многие торрент-сайты могут быть более уязвимыми для эксплуатации вредоносными сторонами, что может позволить им инициировать загрузку по дискам.

Самый простой способ избежать собирание и Ransomware другие виды вредоносных инфекций от пиратства веб-сайтов, чтобы не торрент. Однако, если вы не обеспокоены тем фактом, что вы по существу краже контента, по крайней мере, антивирусное программное обеспечение установлено, когда вы неизбежно в конечном итоге загрузки вредоносных программ.

Вложения электронной почты

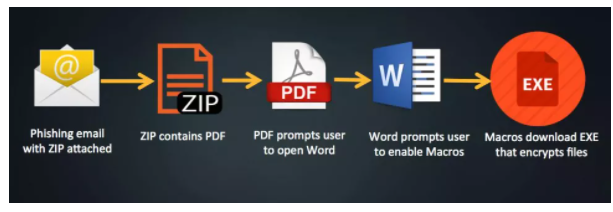

Malspam и их вложения являются одним из наиболее распространенных способов вредоносных программ, Ransomware особенно, распространяется. Это относится как к обычным пользователям, так и к корпоративным сетям. Различные тактики социальной инженерии используются, чтобы обмануть пользователей в открытии вложений электронной почты, делая, которые будут инициировать вредоносных программ. Вредоносные вложения бывают разных форматов, включая Word, Excel, PDF и ЗИП.

Кампании Malspam варьируются от самых основных до довольно сложных, последняя из которых обычно имеет конкретные цели, такие как компании или государственные учреждения. Общие кампании malspam очень легко узнаваемы, до тех пор, пока пользователи не спешат открывать нежелательные вложения электронной почты. Тем не менее, сложные из них могут быть чрезвычайно трудно обнаружить, судя по многочисленным компаниям и учреждениям, которые стали жертвами.

Как избежать заражения:

- проверить адрес электронной почты отправителя;

Адрес электронной почты отправителя должен быть первым, что вы проверяете, когда вы получаете незапрошенное письмо с вложением, потому что это часто большой поддавки. Если они не имеют конкретных целей, Ransomware электронные письма часто отправляются с очень общих адресов электронной почты, состоит из случайных комбинаций чисел и букв. Однако, даже если адрес электронной почты выглядит законным, всегда проверяйте, принадлежит ли он на самом деле кому бы ни был отправитель.

- искать грамматические и орфографические ошибки в нежелательных электронных письмах;

Будь то преднамеренное или нет, malspam, фишинг и другие вредоносные письма часто содержат очень очевидные грамматические и орфографические ошибки. Если вы получаете электронное письмо (особенно, если оно является общим автоматическим) от компании, чьи услуги вы используете, электронная почта не будет иметь грамматических / орфографических ошибок, поскольку они считаются непрофессиональными. Если, например, вы получаете письмо с ошибками от кого-то, утверждая, что ваш банк, считают, что большой красный флаг.

- принять к сведению, как адреса электронной почты вы;

Вы, вероятно, заметили, что когда компания, услугу которой вы используете посылает вам по электронной почте, он адреса вам по имени. Например, если вы используете стриминговый сервис Netflix, они будут обратиться к вам по имени основного профиля пользователя Netflix. Если у вас есть банковский счет, например, Barclays, официальная корреспонденция будет адресовать вас по фамилии. Никогда не будет общих слов, как «Пользователь», «Член», «Клиент» и т.д., когда-либо будет использоваться для решения вас в законных писем услуг, которые вы используете. Если электронная почта, которая использует общие слова для адреса, вы просите вас открыть вложение, потому что это важный документ, вы должны быть очень осторожны.

- сканировать вложения электронной почты с помощью антивирусного программного обеспечения или VirusTotal;

Настоятельно рекомендуется сканировать все вложения электронной почты с помощью антивирусного программного обеспечения или VirusTotal перед их открытием. Вы можете загрузить вложение электронной почты на VirusTotal, и это покажет вам, является ли какая-либо из десятков антивирусных программ обнаружить файл как вредоносный.

- не нажимайте на незнакомые ссылки.

В некоторых случаях электронные письма содержат ссылки вместо вложений электронной почты. Нажатие на вредоносную ссылку приведет вас на веб-сайт, где вредоносные Ransomware программы, как может скрываться.

Вредоносная реклама

Вредоносная реклама, или malvertising в короткие сроки, также тактика, используемая дистрибьюторами Ransomware для распространения их вредоносного программного обеспечения. Способ malvertising работ вредоносных субъектов вставить вредоносный код в рекламу, а затем использовать законные рекламные сети для отображения этих объявлений для пользователей. Если пользователи взаимодействуют с вредоносным объявлением, они будут перенаправлены на вредоносный сервер, на котором размещается набор эксплойтов, который затем может быть использован. Наборы эксплуатации являются вредоносными программами, которые проверяют зараженное устройство на наличие уязвимостей. Используя уязвимость, набор эксплойтов может по существу Ransomware позволить войти в компьютер.

Вредоносные объявления можно найти на совершенно законных веб-сайтах, хотя они, как правило, быстро обнаружены и удалены. К сожалению, это означает, что взаимодействие с рекламой даже на законных сайтах не всегда безопасно.

Как избежать заражения:

- регулярно устанавливать обновления;

Чтобы предотвратить возможность использования вредоносных программ уязвимостями, не забудьте установить обновления на регулярной основе. Всякий раз, когда разработчикам становится известно об уязвимости, которая может быть использована, они выпускают обновление, чтобы исправить ее. Все, что вам нужно сделать, это установить его. Вы можете включить автоматические обновления во многих случаях, и мы настоятельно рекомендуем сделать это.

- иметь антивирусное программное обеспечение и адблокер установлен;

Наличие антивирусного программного обеспечения установлен является обязательным для предотвращения вредоносных инфекций, в том числе те, которые распространяются через вредоносную рекламу. Надежная антивирусная программа предотвратит попадание инфекций или Ransomware повреждение. Установка расширения Adblocker также является хорошей идеей, так как она будет блокировать рекламу и предотвратить всплывающие окна.

- избегать взаимодействия с рекламой на веб-сайтах повышенного риска.

При просмотре сайтов высокого риска, это хорошая идея, чтобы не нажимать на любую рекламу, так как есть высокая вероятность того, что они будут небезопасными. Веб-сайты, которые имеют пиратский контент, бесплатные потоковые страницы и порносайты являются одними из самых опасных, поэтому при посещении их следует проявлять дополнительную осторожность. По крайней мере, рекомендуется установить адблокер.

Загрузка по дискам

Подобно malvertising, загрузка по дискам включает вредоносных субъектов, вводяющих вредоносный код на веб-сайты, а затем использующих наборы эксплойтов для заражения компьютеров. Законные веб-сайты иногда могут быть скомпрометированы и привести к загрузке по диску, но это не особенно часто, так как она включает в себя по существу взлома сайтов, и это не всегда так просто, когда есть достаточные меры защиты.

Эти загрузки могут произойти без пользователей замечая ничего плохого, это, как правило, достаточно, чтобы просто посетить сайт для загрузки, чтобы начать. Это может привести ко всем видам инфекций, в том числе Ransomware .

Как избежать заражения:

- иметь антивирусное программное обеспечение установлено.

Наличие антивирусного программного обеспечения установлен является обязательным для предотвращения вредоносных инфекций, в том числе те, которые распространяются через вредоносную рекламу. Надежная антивирусная программа предотвратит попадание инфекций или Ransomware повреждение.

Протокол удаленного рабочего стола (RDP)

Протокол удаленного рабочего стола, или RDP, короче говоря, является инструментом, который позволяет пользователям подключаться к другому компьютеру или серверу с помощью сетевого соединения. Неудивительно, что киберпреступники увидели возможность распространять Ransomware через RDP. В настоящее время это один из наиболее широко используемых методов Ransomware проникновения, особенно когда дело доходит до заражения организаций, а не отдельных пользователей. Известно, что пресловутые семьи Дхарма Ransomware и ГандКраб используют протокол удаленного рабочего стола для заражения компьютеров.

Самая большая опасность заключается в том, чтобы оставить порт RDP открытым для Интернета, поскольку он по существу позволяет любому подключиться к удаленному серверу. Если злоумышленник может успешно подключиться к нему, он /она будет иметь доступ к серверу и может выполнять различные действия, такие как установка Ransomware . Кибер-преступники могут сканировать Интернет для открытых портов RDP, к которым они затем пытаются войти в систему, либо угадать учетные данные или с помощью украденных. После того, как злоумышленник находится в системе, он / она будет приступить к отключению систем безопасности, чтобы сделать сеть уязвимой, а затем доставить полезную нагрузку ака установить Ransomware .

Как избежать заражения:

- использовать VPN;

Настоятельно рекомендуется использовать VPN для того, чтобы сделать доступ к удаленным сетям безопасным.

- иметь надежные пароли и обеспечить многофакторную аутентификацию;

Большинство успешных атак RDP происходит из-за слабых учетных данных входа. Создание длинного, случайного и, самое главное, уникального пароля не позволит злоумышленникам успешно осуществлять атаки с помощью RDP. Однако, поскольку всегда можно скомпрометировать пароли, рекомендуется включить многофакторную аутентификацию, чтобы неавторизованным сторонам было труднее войти в систему.

- использовать брандмауэр для ограничения доступа к нему.

Вы можете использовать брандмауэр, чтобы ограничить, какие IP-адреса или какой диапазон IP-адресов имеют доступ к RDP.