около Repg ransomware

Программа-вымогатель, известная Repg ransomware как, классифицируется как очень разрушительная угроза из-за возможного ущерба, который она может нанести вашему устройству. Если вы никогда не сталкивались с таким вредоносным ПО до сих пор, вас может ждать сюрприз. Надежные алгоритмы шифрования используются программами-вымогателями для шифрования файлов, и как только они будут заблокированы, ваш доступ к ним будет предотвращен. Шифрование данных вредоносной программой настолько опасно, что расшифровка файлов возможна не в каждом случае.

Инструмент расшифровки будет предложен вам преступниками, но покупка его не самая мудрая идея. Вполне возможно, что ваши данные не будут расшифрованы даже после оплаты, поэтому вы можете просто тратить свои деньги впустую. Подумайте о том, что может помешать преступникам просто взять ваши деньги. Кроме того, эти деньги пойдут на поддержку их будущей деятельности, такой как больше программ-вымогателей. Вы действительно хотите поддержать отрасль, которая уже наносит ущерб предприятиям на миллиарды долларов. Люди также становятся все более привлекательными для бизнеса, потому что количество людей, которые выполняют запросы, делает кодирование данных вредоносным ПО очень прибыльным. Инвестирование денег, которые вы должны заплатить, в какую-то резервную копию может быть более разумным вариантом, потому что вам не нужно будет снова беспокоиться о потере данных. Если у вас была резервная копия до заражения вашего устройства, завершите и Repg ransomware перейдите к восстановлению файлов. Если вы не знали, что такое программа-вымогатель, возможно, вы также не знаете, как ей удалось проникнуть в ваше устройство, и в этом случае внимательно прочитайте следующий абзац.

Как вы получили вымогателей

Довольно простые методы используются для распространения вредоносных программ кодирования данных, таких как спам по электронной почте и вредоносные загрузки. Поскольку есть много пользователей, которые не осторожны в том, как они используют свою электронную почту или откуда они загружают, распространители вредоносных программ с шифрованием файлов не имеют необходимости использовать более сложные способы. Существует некоторая вероятность того, что для заражения был использован более сложный метод, поскольку некоторые данные, шифрующие вредоносное программное обеспечение, используют их. Все, что хакеры должны сделать, это использовать известное название компании, написать убедительное электронное письмо, добавить вредоносный файл в электронное письмо и отправить его потенциальным жертвам. Пользователи более склонны открывать электронные письма, связанные с деньгами, поэтому такие темы часто используются. Часто кибер-мошенники притворяются, что они из Amazon, а электронное письмо предупреждает вас о том, что в вашей учетной записи наблюдалась странная активность или была совершена какая-то покупка. Есть определенные признаки, на которые вы должны обратить внимание, прежде чем открывать вложения электронной почты. Важно выяснить, знакомы ли вы с отправителем, прежде чем открывать вложение. Если отправителем окажется кто-то, кого вы знаете, не спешите открывать файл, сначала внимательно проверьте адрес электронной почты. Грамматические ошибки также очень распространены. Другим довольно очевидным признаком является то, что ваше имя не используется в приветствии, если законная компания / отправитель отправит вам электронное письмо, они определенно будут использовать ваше имя вместо типичного приветствия, например, Клиент или Участник. Вредоносное ПО для кодирования данных может также использовать неисправленное программное обеспечение на вашем компьютере для ввода. Программное обеспечение имеет уязвимости, которые могут быть использованы для заражения компьютера, но обычно разработчики программного обеспечения исправляют их. К сожалению, как видно из широкого распространения вымогателей WannaCry, не все устанавливают эти патчи по тем или иным причинам. Очень важно, чтобы вы часто обновляли свои программы, потому что, если слабое место достаточно серьезное, достаточно серьезные уязвимости могут быть легко использованы вредоносным ПО, поэтому крайне важно, чтобы вы обновили все свои программы. Обновления могут устанавливаться автоматически, если вы не хотите беспокоиться о них каждый раз.

Что он делает

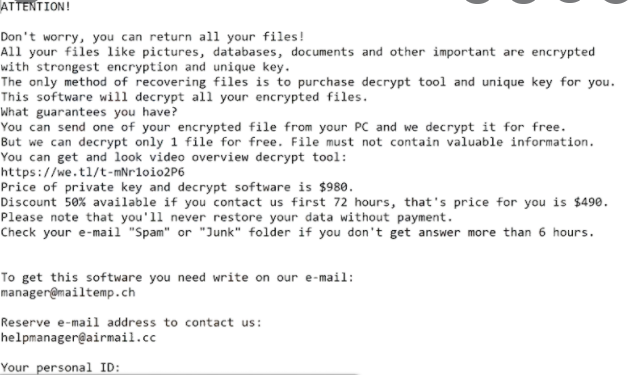

Когда программы-вымогатели загрязнили ваш компьютер, вы скоро обнаружите, что ваши данные закодированы. Ваши файлы будут недоступны, поэтому, даже если вы не заметили процесс шифрования, вы в конечном итоге узнаете. Вы увидите, что все затронутые файлы имеют странные расширения, прикрепленные к ним, и это помогает пользователям выяснить, что это за вредоносное ПО для шифрования данных. К сожалению, может быть невозможно декодировать файлы, если использовались надежные алгоритмы шифрования. Если вы все еще не уверены, что происходит, уведомление о выкупе должно все прояснить. Вам будет предложена утилита расшифровки в обмен на деньги. В примечании должна быть указана цена утилиты расшифровки, но если это не так, вам придется отправить хакерам электронное письмо через их указанный адрес. Как вы уже знаете, мы не поощряем выполнение требований. Если вы настроены на оплату, это должно быть последним средством. Постарайтесь вспомнить, делали ли вы когда-либо резервные копии, возможно, некоторые из ваших файлов действительно где-то хранятся. Или, если удача на вашей стороне, какой-то специалист по вредоносным программам, возможно, разработал бесплатное программное обеспечение для расшифровки. Иногда специалисты по вредоносному программному обеспечению способны расшифровать вредоносное ПО кодировки файлов, что означает, что вы можете получить дешифратор без необходимости оплаты. Учтите это, прежде чем вы даже подумаете о том, чтобы уступить в просьбы. Использование требуемых денег для надежного резервного копирования может принести больше пользы. Если резервная копия доступна, вы можете разблокировать Repg ransomware файлы после Repg ransomware полного удаления. Вы можете защитить свое устройство от шифрования данных вредоносными программами в будущем, и один из способов сделать это — узнать о вероятных путях распространения. По крайней мере, не открывайте вложения электронной почты слева и справа, обновляйте свои программы и загружайте только из источников, которые, как вы знаете, были законными.

Способы удаления Repg ransomware вируса

Чтобы прекратить программу-вымогатель, если она все еще присутствует в системе, потребуется программа удаления вредоносных программ. Вручную исправить Repg ransomware вирус не является простым процессом и может привести к дополнительному повреждению вашей системы. Поэтому выбирайте автоматический способ. Антивредоносный инструмент предназначен для того, чтобы позаботиться об этих инфекциях, в зависимости от того, что вы выбрали, он может даже остановить инфекцию от нанесения ущерба. Поэтому проверьте, что соответствует вашим требованиям, установите его, отсканируйте свое устройство и обязательно избавьтесь от данных шифрующей вредоносную программу, если она будет найдена. Однако программное обеспечение не способно восстановить ваши данные. Если вы уверены, что ваше устройство чистое, разблокируйте Repg ransomware файлы из резервной копии, если она у вас есть.

Offers

Скачать утилитуto scan for Repg ransomwareUse our recommended removal tool to scan for Repg ransomware. Trial version of provides detection of computer threats like Repg ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Repg ransomware, используя безопасный режим с поддержкой сети.

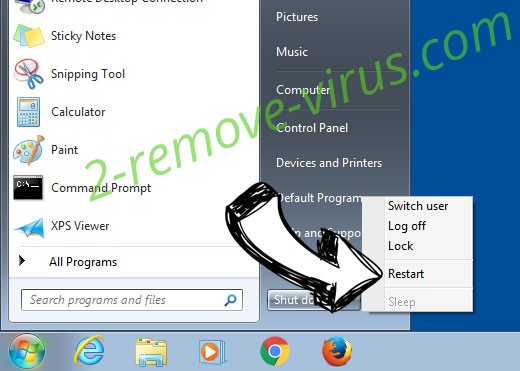

Удалить Repg ransomware из Windows 7/Windows Vista/Windows XP

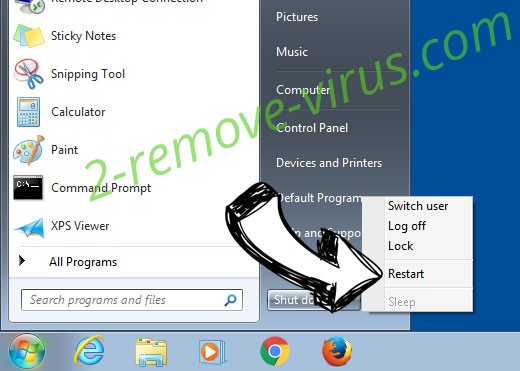

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

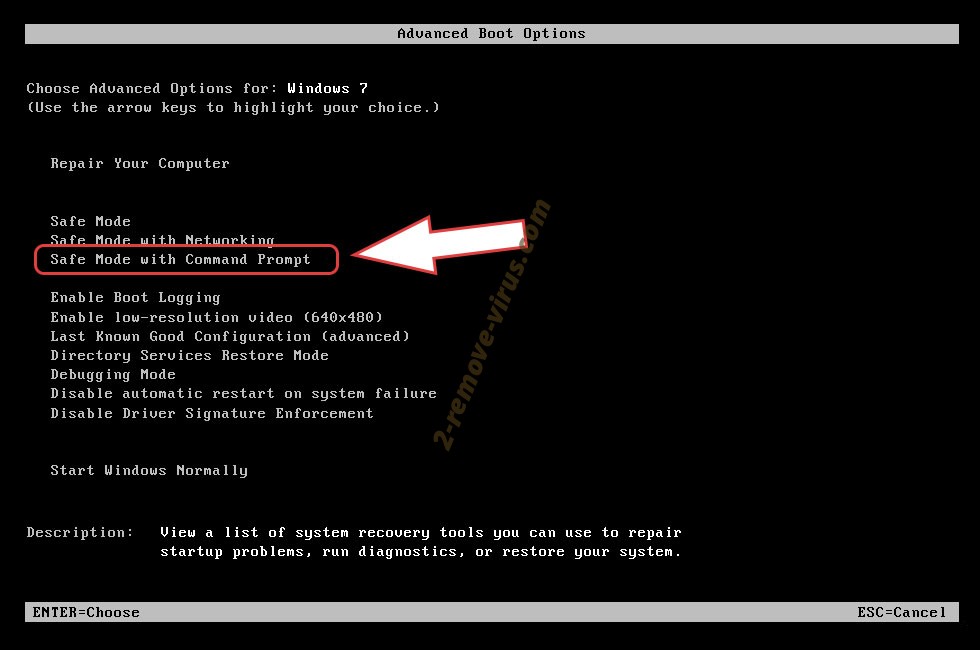

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Repg ransomware

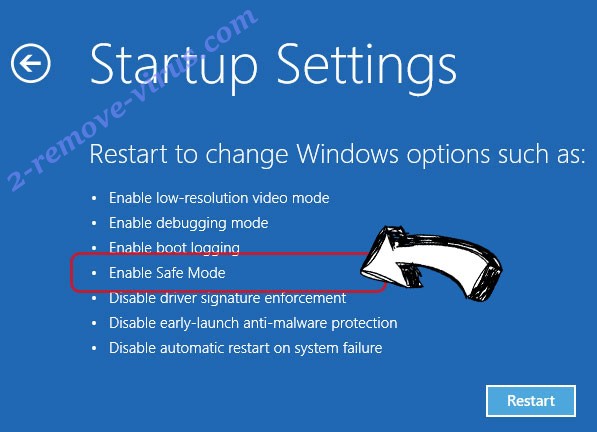

Удалить Repg ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Repg ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

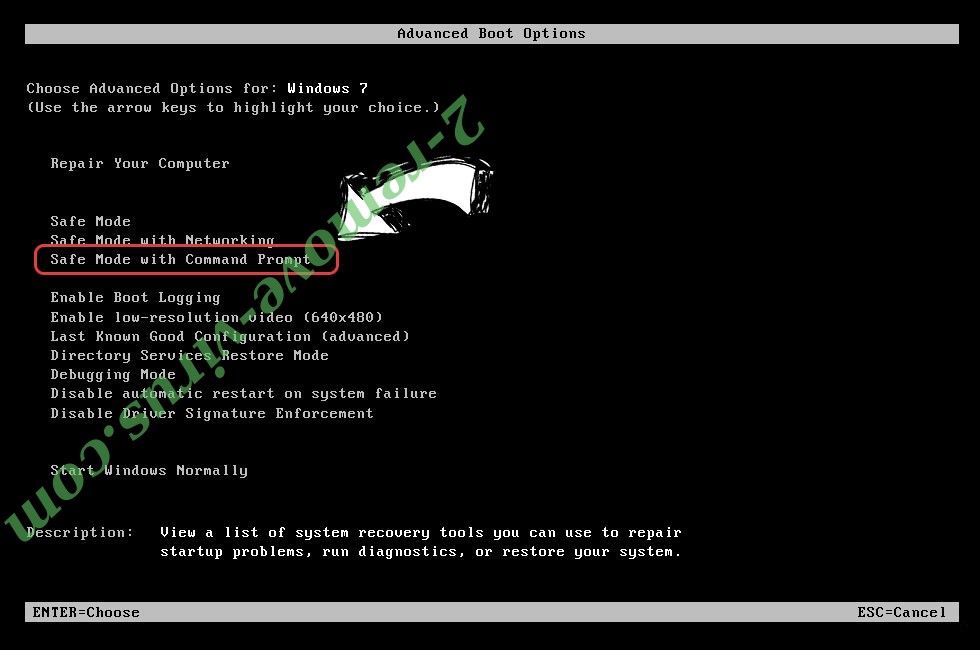

Удалить Repg ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

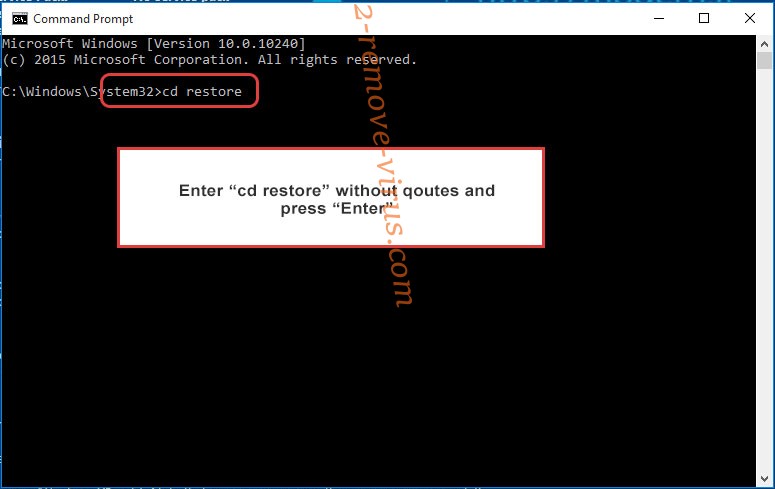

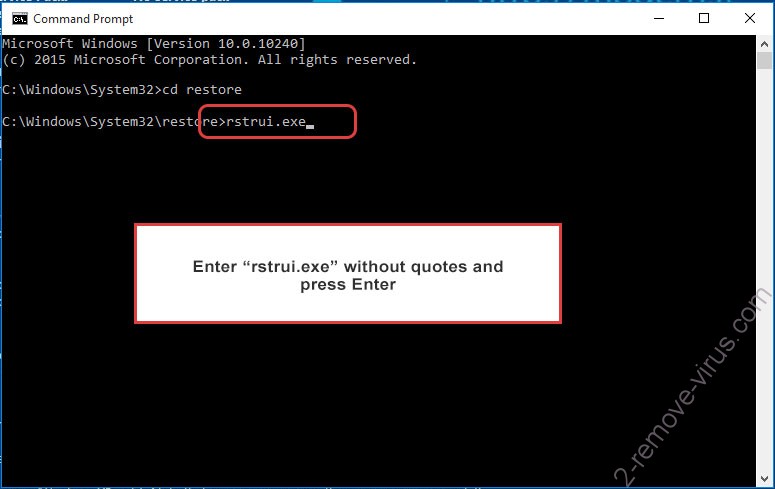

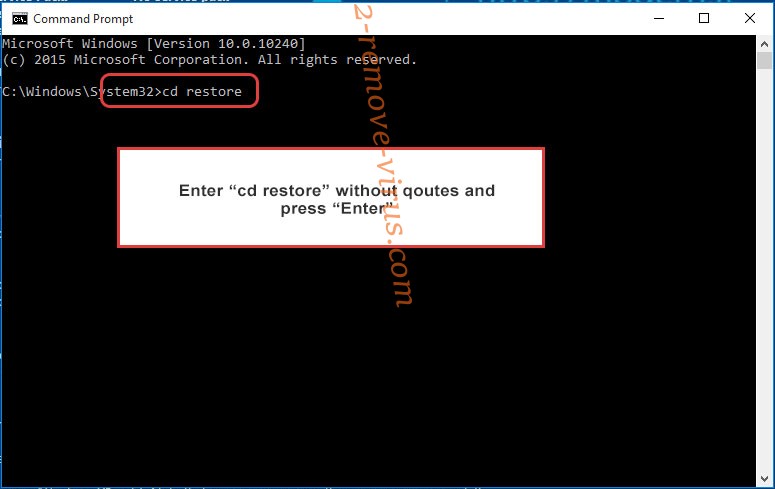

- Введите cd restore и нажмите Enter.

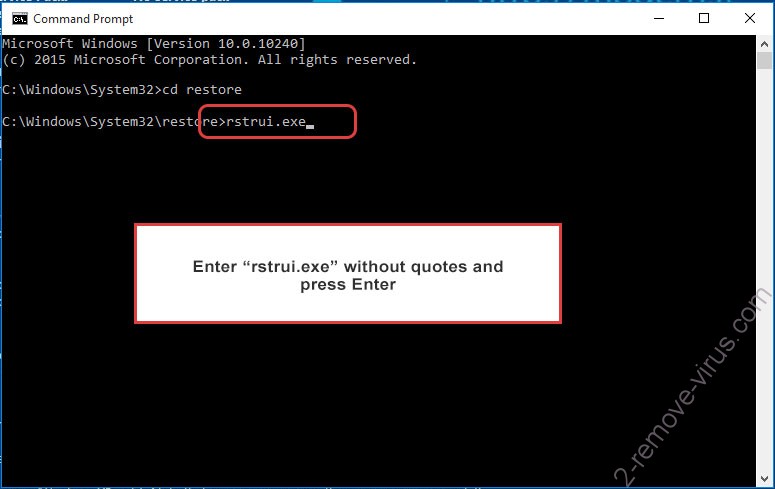

- Введите rstrui.exe и нажмите клавишу Enter.

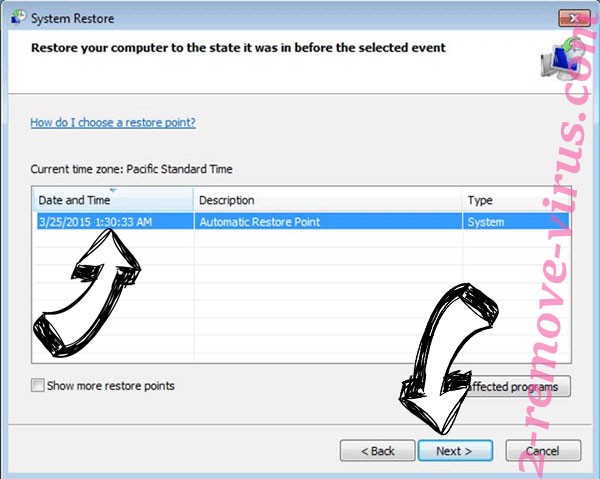

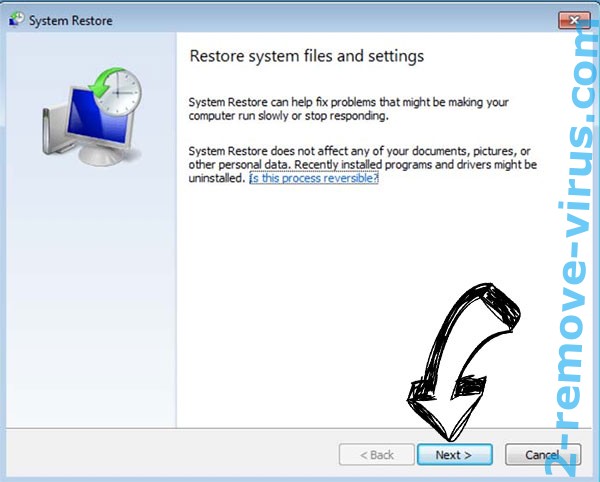

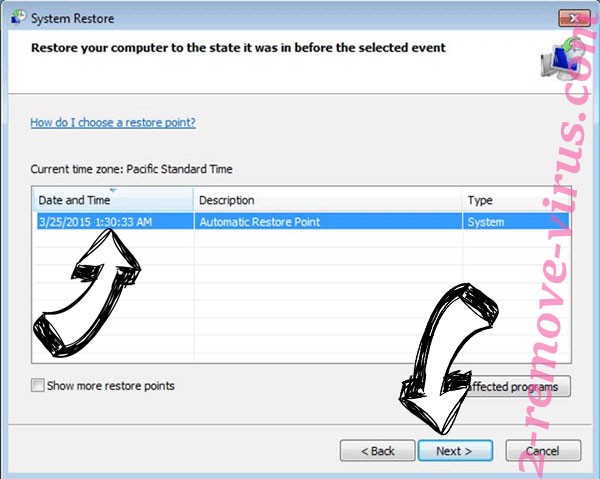

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

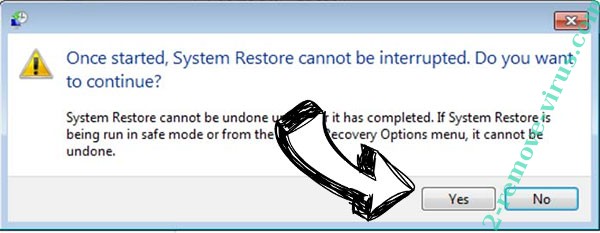

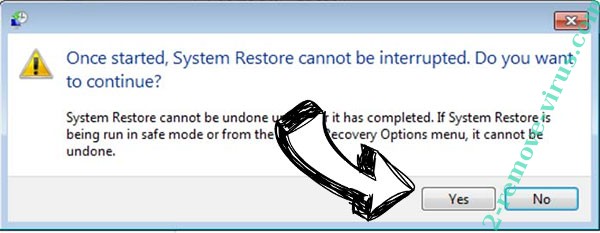

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить Repg ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

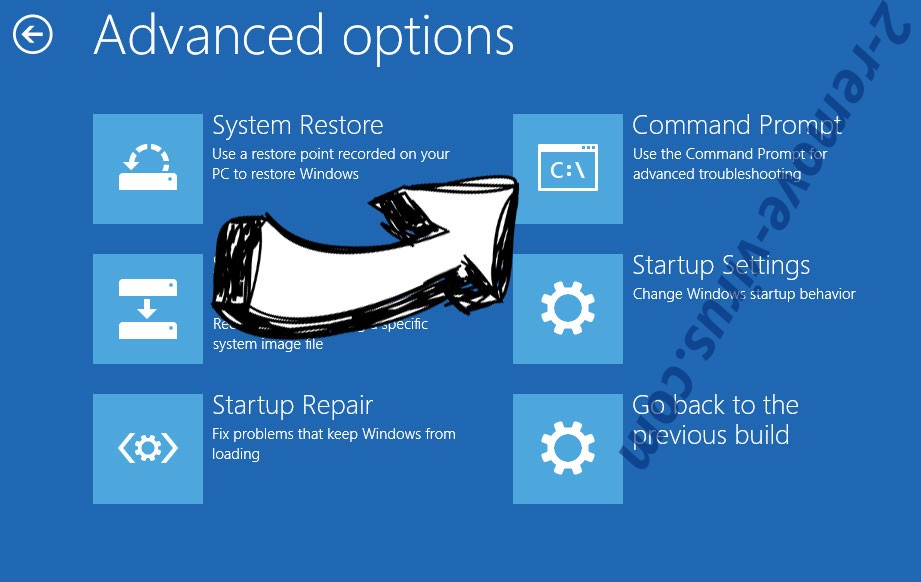

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.