Что можно сказать о Repter ransomware

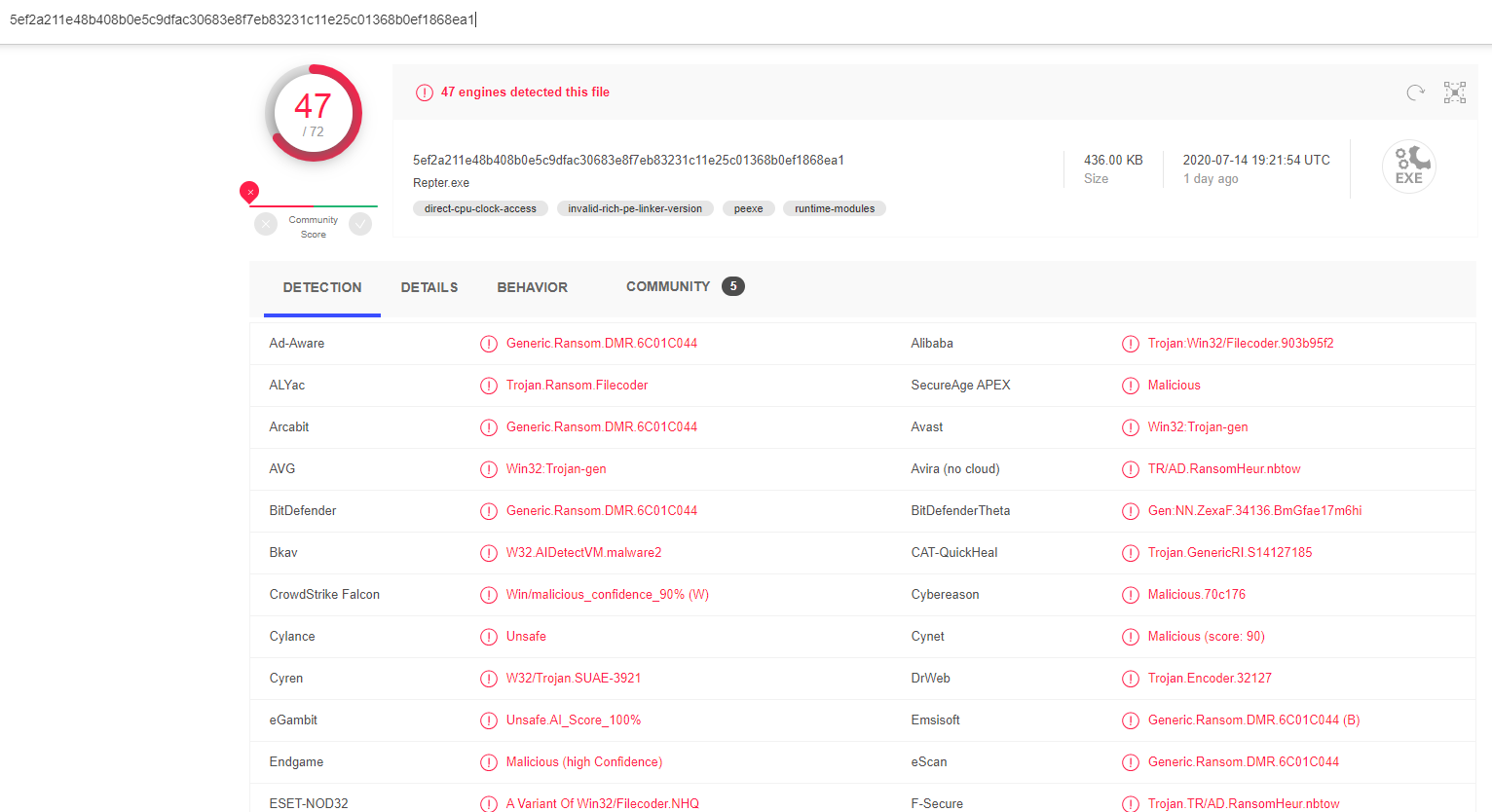

Вымогателей известный как Repter ransomware классифицируется как серьезная угроза, из-за количества вреда он может сделать для вашего компьютера. Вымогателей это не то, что каждый пользователь слышал, и если вы только что столкнулись с ним сейчас, вы узнаете, трудный путь, как повреждения это может быть. Вымогатели могут использовать мощные алгоритмы шифрования для процесса шифрования, который не позволяет вам получить к ним доступ больше. Вот почему файл шифрования вредоносных программ считается очень вредной вредоносной программы, видя, как инфекция может означать, что ваши файлы заблокированы постоянно.

У вас есть возможность купить дешифратор от мошенников, но по разным причинам, это не лучший выбор. Во-первых, оплата не гарантирует восстановление файлов. Имейте в виду, что вы имеете дело с преступниками, которые вряд ли будут чувствовать себя обязанными восстановить ваши данные, когда они имеют возможность просто взять ваши деньги. Кроме того, заплатив вы бы финансирование будущих проектов мошенников. Вы действительно хотите поддержать вид преступной деятельности, которая наносит ущерб на миллиарды долларов. Когда люди платят, вымогателей становится все более и более выгодным, тем самым привлекая больше людей, которые хотят заработать легкие деньги. Ситуации, когда вы можете потерять данные могут произойти все время, так что резервное копирование будет лучше инвестиций. Затем можно просто удалить Repter ransomware вирус и восстановить файлы от того, где вы храните их. Методы распространения вымогателей могут быть вам неизвестны, и мы обсудим наиболее частые способы ниже.

Repter ransomware распространение способов

Вложения электронной почты, наборы эксплойтов и вредоносные загрузки являются наиболее частыми методами распространения программ-вымогателей. Поскольку Есть много пользователей, которые небрежно о том, как они используют свою электронную почту или откуда они скачать, вымогателей распространители не имеют необходимости использовать способы, которые являются более сложными. Более сложные способы могут быть использованы, а также, хотя они не так популярны. Мошенники не должны делать много, просто написать общее письмо, что менее осторожные пользователи могут попасться на, добавить загрязненный файл по электронной почте и отправить его возможным жертвам, которые могут думать, что отправитель кто-то заслуживает доверия. Вы будете часто сталкиваться с темами о деньгах в этих письмах, потому что пользователи, скорее всего, подпадают под эти типы тем. Это несколько часто, что вы увидите большие имена, как Amazon используется, например, если Amazon по электронной почте кто-то квитанцию на покупку, что человек не помнит решений, он / она откроет вложение сразу. Вы должны смотреть вне для некоторых знаков раскрывая электронные почты если вы хотите чистый компьютер. Проверьте отправителя, чтобы увидеть, если это кто-то вы знаете. Не спешите открывать вложение только потому, что отправитель кажется вам знакомым, сначала вам нужно будет перепроверить, соответствует ли адрес электронной почты фактической электронной почте отправителя. Эти вредоносные письма также часто содержат грамматические ошибки, которые могут быть довольно вопиющим. Другой типичной характеристикой является ваше имя не используется в приветствии, если реальная компания / отправитель были по электронной почте вам, они определенно знают ваше имя и использовать его вместо типичного приветствия, как клиент или член. вымогателей также может использовать устаревшие программы на вашем устройстве, чтобы войти. Программа поставляется с определенными уязвимостями, которые могут быть использованы для вредоносных программ, чтобы попасть в компьютер, но они исправлены создателями программного обеспечения, как только они найдены. Однако, судя по количеству компьютеров, зараженных WannaCry, очевидно, не все спешат установить эти обновления. Очень важно, что вы регулярно обновлять программное обеспечение, потому что если слабое место является достаточно серьезным, все типы вредоносных программ могут использовать его. Постоянное необходимость установки обновлений может получить хлопотно, так что вы можете настроить их для установки автоматически.

Как Repter ransomware действует

Если файл, шифрующий вредоносное ПО, попадает в ваше устройство, он будет искать конкретные типы файлов и как только он нашел их, он будет блокировать их. Если вы не поняли, что что-то не так на первый, вы определенно знаете, когда ваши файлы заблокированы. Вы поймете, что все зашифрованные файлы имеют странные расширения прилагается к ним, и что помогает людям выяснить, какой вымогателей это. Может быть использован мощный алгоритм шифрования, который сделает расшифровку данных очень трудной, если не невозможной. В записке о выкупе киберпреступники объяснят, что случилось с вашими данными, и предложат вам метод их расшифровки. Что мошенники будут поощрять вас сделать, это использовать их платное программное обеспечение расшифровки, и предупредить, что вы можете повредить файлы, если другой метод был использован. В записке должна быть четко отображаться цена для дешифратора, но если это не так, вам будет предоставлена возможность связаться с преступниками, чтобы настроить цену. Очевидно, давать в требования не рекомендуется. Оплата должна быть крайней мерой. Попробуйте вспомнить, сохранили ли вы недавно свои данные где-то, но забыли. В некоторых случаях дешифраторы могут быть найдены даже бесплатно. Если специалист по вредоносным программам способен взломать программу-вымогатель, могут быть разработаны бесплатные дешифраторы. Примите этот вариант во внимание, и только тогда, когда вы уверены, что свободный дешифратор не вариант, если вы даже думаете о выполнении требований. Использование запрошенных денег для надежного резервного копирования может быть умнее идея. Если вы создали резервную копию до вторжения инфекции, вы можете приступить к восстановлению данных после удаления Repter ransomware вируса. Если вы хотите избежать кодирования файла вредоносного программного обеспечения в будущем, стало известно о средствах, которые он может попасть в вашу систему. Придерживайтесь законных веб-страниц, когда дело доходит до загрузки, обратите внимание на то, какой тип вложений электронной почты вы открываете, и убедитесь, что вы держите ваше программное обеспечение в актуальном состоянии во все времена.

Способы ликвидации Repter ransomware вируса

Если файл, кодирующий вредоносное ПО, остается в вашей системе, для его прекращения потребуется инструмент для борьбы с вредоносными программами. Для ручной фиксации Repter ransomware вируса не простой процесс и может привести к дополнительным повреждениям устройства. Использование инструмента удаления вредоносных программ было бы гораздо менее надоедливым. Он также может остановить будущий файл шифрования вредоносных программ от входа, в дополнение к помогая вам удалить этот. После того как вы установили программу удаления вредоносных программ, просто сканировать компьютер и авторизовать его, чтобы избавиться от угрозы. Тем не менее, инструмент не способен восстановить файлы, так что не удивляйтесь, что ваши файлы остаются зашифрованными. После устранения вымогателей, убедитесь, что вы приобретаете резервную копию и регулярно резервное копирование всех важных файлов.

Offers

Скачать утилитуto scan for Repter ransomwareUse our recommended removal tool to scan for Repter ransomware. Trial version of provides detection of computer threats like Repter ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Repter ransomware, используя безопасный режим с поддержкой сети.

Удалить Repter ransomware из Windows 7/Windows Vista/Windows XP

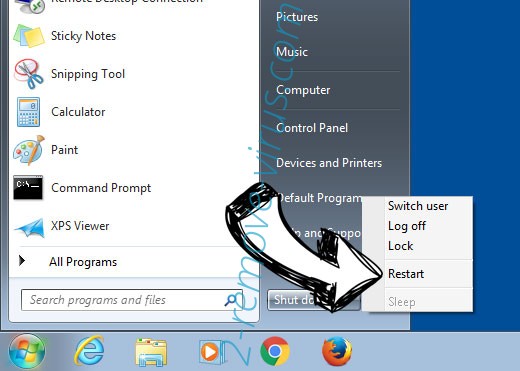

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

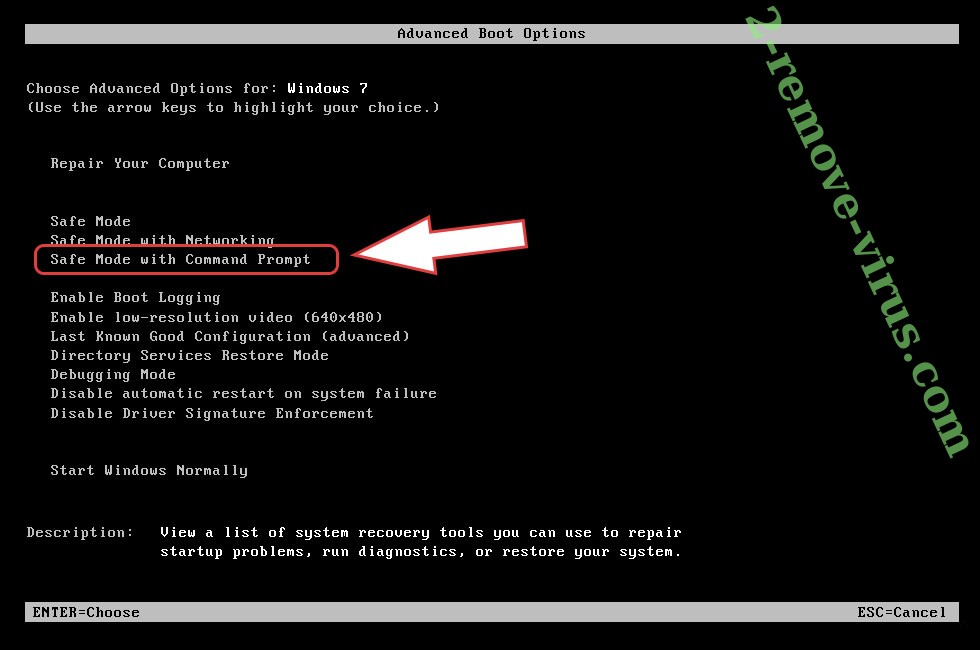

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Repter ransomware

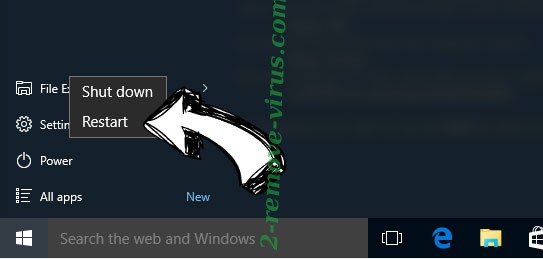

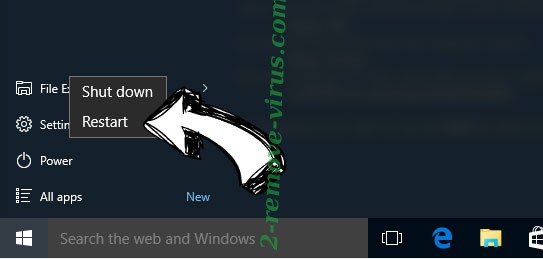

Удалить Repter ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

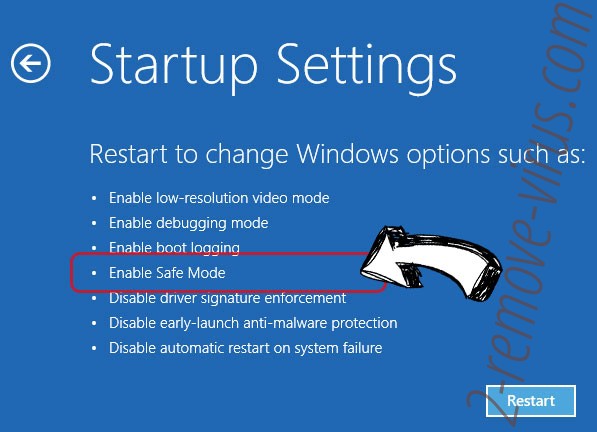

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Repter ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить Repter ransomware из Windows 7/Windows Vista/Windows XP

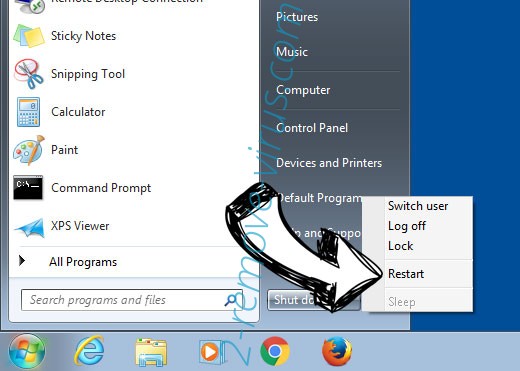

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

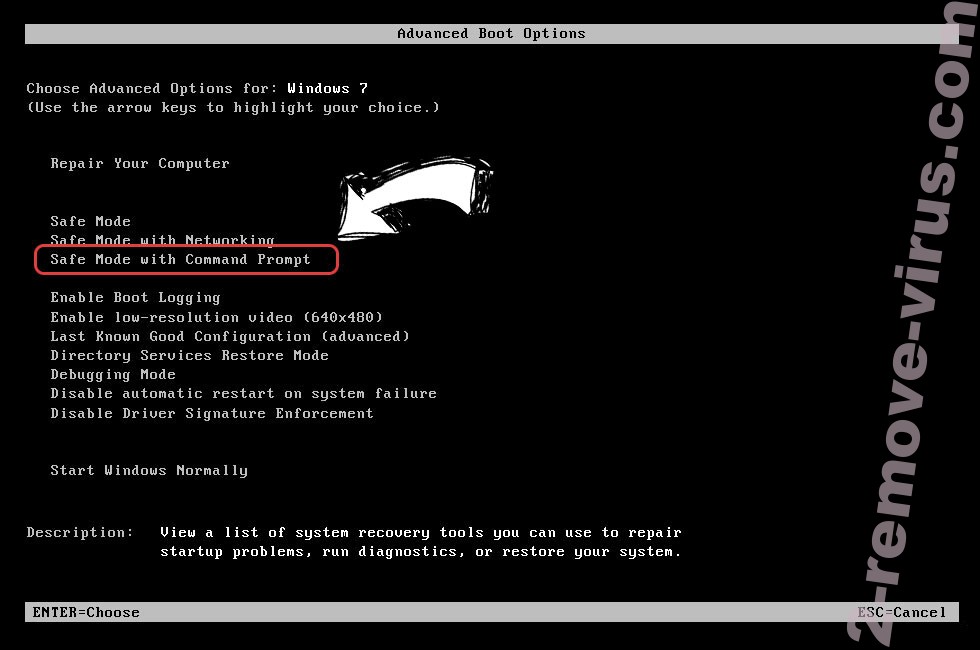

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

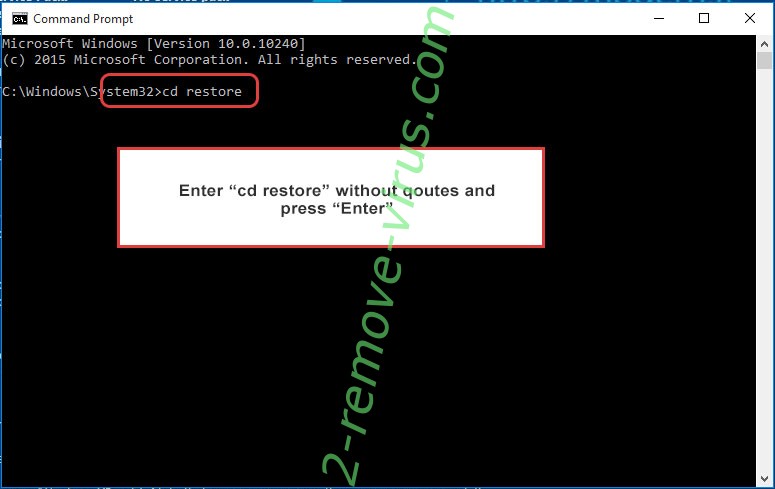

- Выберите команду из списка.

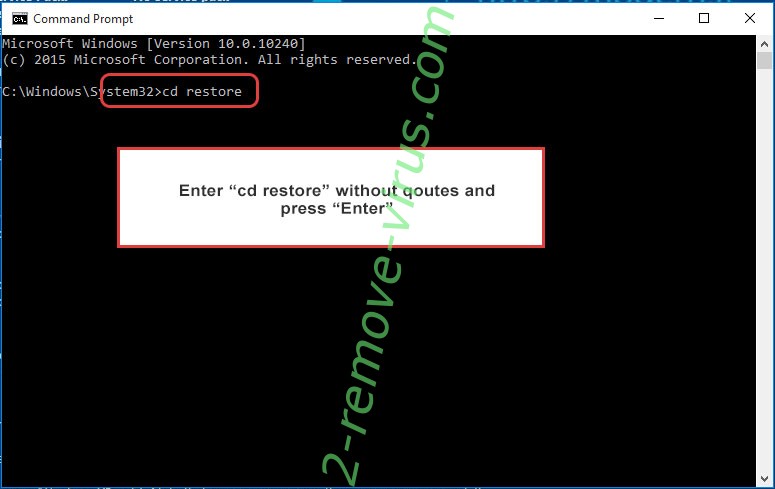

- Введите cd restore и нажмите Enter.

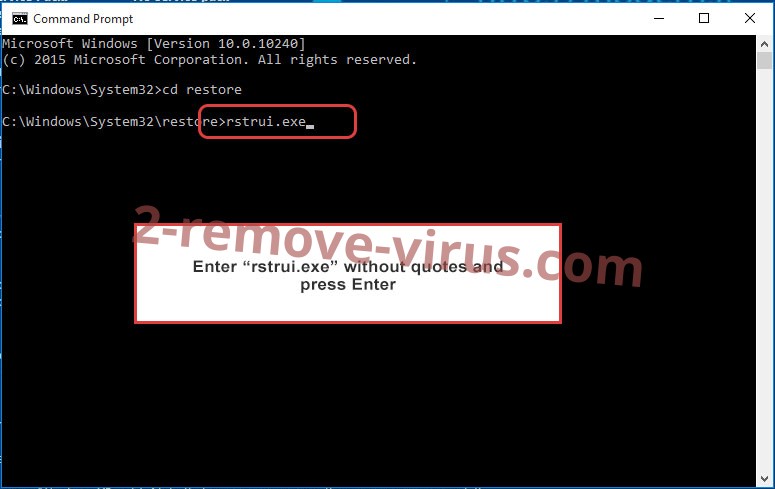

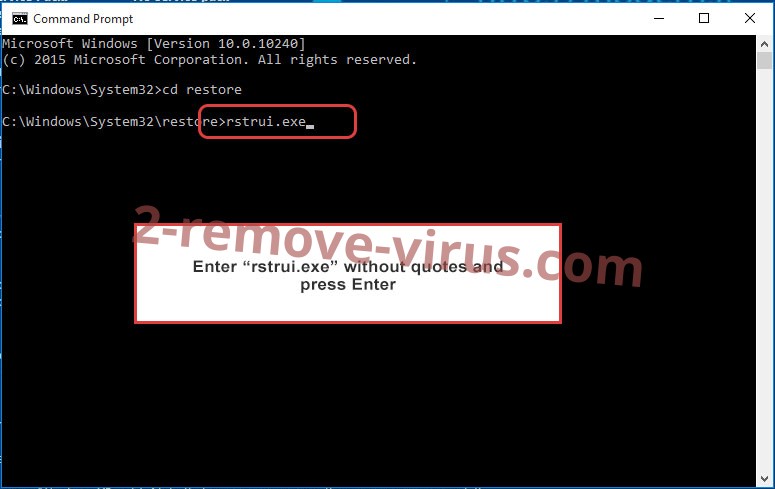

- Введите rstrui.exe и нажмите клавишу Enter.

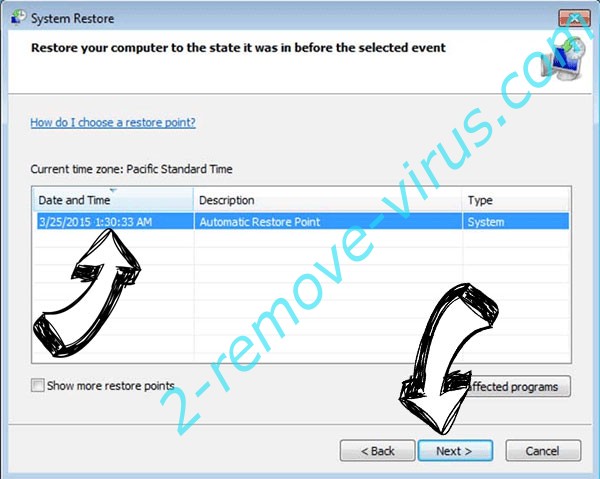

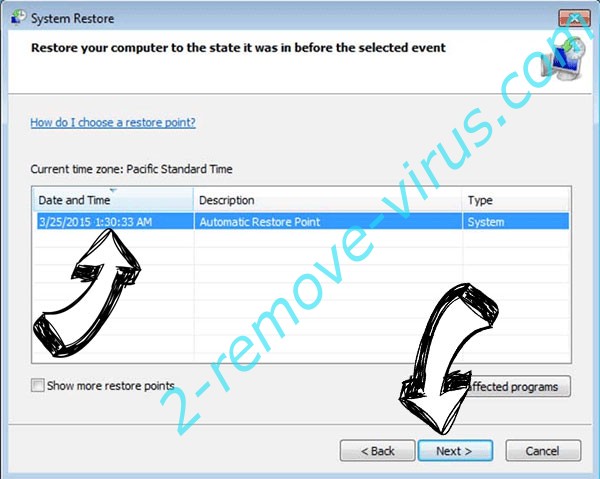

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

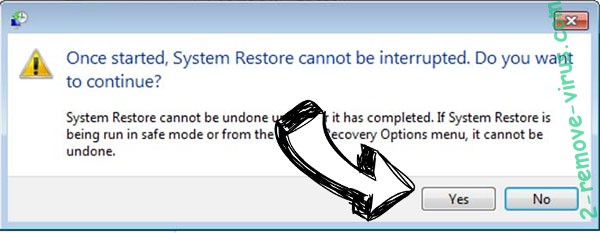

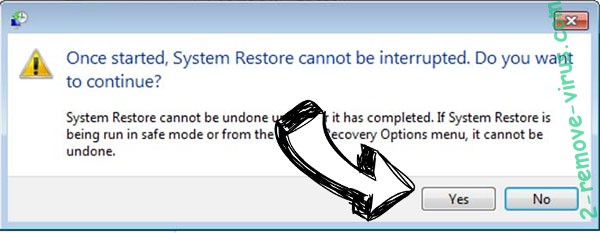

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

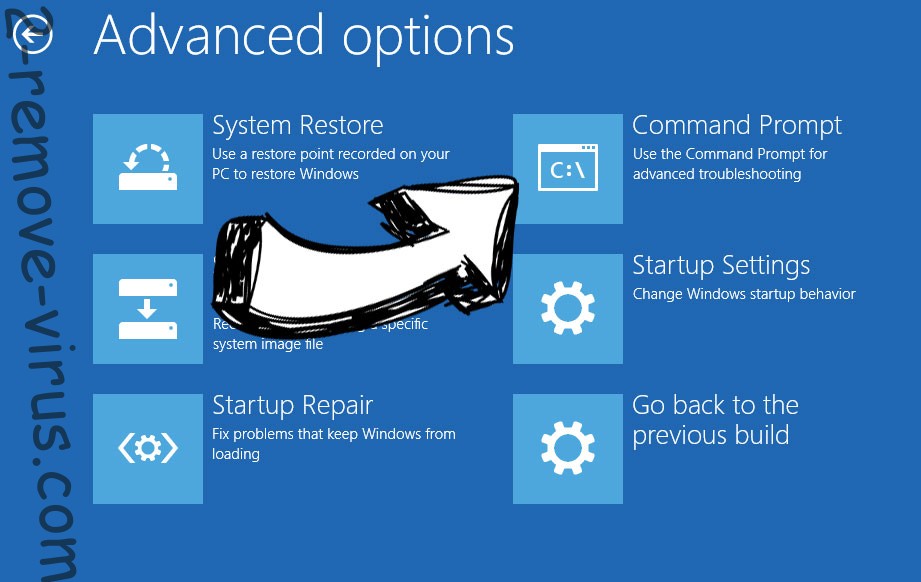

Удалить Repter ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

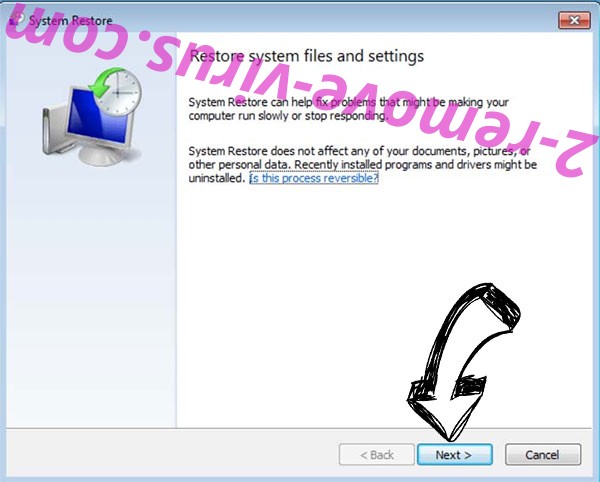

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.