Что такое TargetCompany Ransomware вирус

Программа-вымогатель, известная как TargetCompany Ransomware , классифицируется как серьезная угроза из-за количества вреда, который она может нанести вашему устройству. Ransomware — это не то, с чем все сталкивались раньше, и если вы только что столкнулись с ним сейчас, вы узнаете, насколько разрушительным оно может быть из первых рук. Как только файлы будут зашифрованы с использованием мощного алгоритма шифрования, вы не сможете открыть их, так как они будут заблокированы. Жертвы не всегда могут восстановить файлы, поэтому вредоносное ПО для шифрования файлов так опасно.

Существует также возможность заплатить выкуп, но по разным причинам это не лучший выбор. Существует вероятность того, что ваши данные не будут расшифрованы даже после оплаты, поэтому вы можете просто тратить свои деньги впустую. Что мешает мошенникам просто взять ваши деньги, и не предоставить ничего взамен. Кроме того, заплатив, вы будете финансировать будущие проекты преступников. Уже предполагается, что вредоносное ПО для кодирования данных нанесло миллиардный ущерб различным предприятиям в 2017 году, и это только оценка. Когда жертвы уступают требованиям, программы-вымогатели становятся все более и более прибыльными, тем самым привлекая к ним все больше злонамеренных людей. Вы можете снова оказаться в такой ситуации, поэтому инвестировать требуемые деньги в резервное копирование было бы разумнее, потому что потеря данных не была бы возможной. Если бы у вас была доступная резервная копия, вы могли бы просто исправить TargetCompany Ransomware , а затем восстановить файлы, не беспокоясь о их потере. Методы распространения вредоносных программ для кодирования файлов могут быть вам неизвестны, и мы объясним наиболее распространенные методы ниже.

Как вы получили TargetCompany Ransomware

Вы можете часто сталкиваться с вредоносным программным обеспечением кодирования данных, добавленным в электронные письма в виде вложения или на подозрительной странице загрузки. Большое количество вредоносных программ для шифрования данных зависят от небрежности пользователя при открытии вложений электронной почты и не должны использовать более сложные способы. Можно было бы также использовать более сложные методы, хотя и не так часто. Киберпреступники просто должны использовать известное название компании, написать общее, но несколько правдоподобное электронное письмо, добавить вредоносный файл в электронное письмо и отправить его потенциальным жертвам. Вопросы, связанные с деньгами, являются частой темой в этих электронных письмах, потому что люди, как правило, взаимодействуют с этими электронными письмами. Если мошенники использовали крупное название компании, такое как Amazon, люди могут открыть вложение, не задумываясь, если хакеры просто говорят, что в учетной записи была подозрительная активность или была совершена покупка, и квитанция прилагается. Из-за этого вы должны быть осторожны при открытии электронных писем и следить за намеками на то, что они могут быть вредоносными. Прежде чем приступить к открытию вложенного файла, проверьте личность отправителя и то, можно ли ему доверять. Не делайте ошибку, открывая вложенный файл только потому, что отправитель кажется законным, сначала вам нужно дважды проверить, совпадает ли адрес электронной почты. Грамматические ошибки также являются признаком того, что электронное письмо может быть не тем, что вы думаете. Другим довольно очевидным признаком является то, что ваше имя не используется в приветствии, если бы реальная компания / отправитель написал вам по электронной почте, они определенно знали бы ваше имя и использовали его вместо общего приветствия, например, Клиент или Участник. Устаревшие уязвимости программного обеспечения также могут использоваться программами-вымогателями для проникновения в вашу систему. Программное обеспечение поставляется с определенными слабыми местами, которые могут быть использованы для проникновения вредоносного ПО в систему, но они исправляются производителями вскоре после их обнаружения. Однако, судя по количеству зараженных WannaCry компьютеров, очевидно, что не все спешат устанавливать эти обновления. Поскольку многие вредоносные программы используют эти уязвимости, очень важно, чтобы ваши программы часто обновлялись. Если вы считаете уведомления об обновлениях надоедливыми, вы можете настроить их автоматическую установку.

Что делать TargetCompany Ransomware

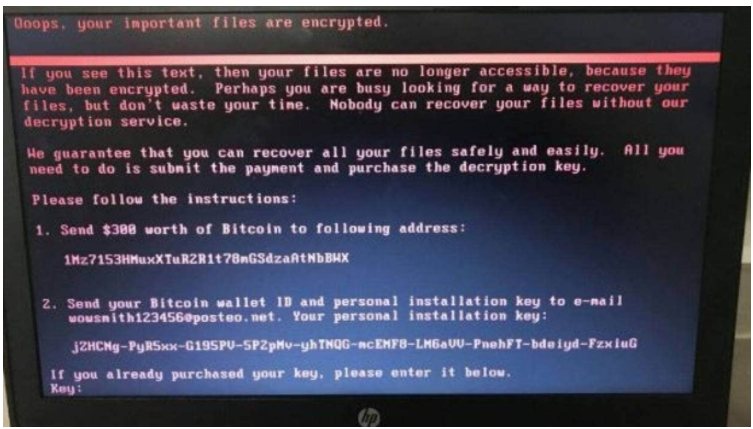

Когда вредоносному ПО для шифрования данных удается проникнуть в вашу систему, оно будет сканировать определенные типы файлов, и вскоре после их обнаружения они будут зашифрованы. Даже если заражение не было очевидным изначально, вы определенно будете знать, что что-то не так, когда файлы не открываются как обычно. Вы будете знать, какие файлы были зашифрованы, потому что к ним будет прикреплено необычное расширение. Ваши данные могут быть зашифрованы с использованием мощных алгоритмов шифрования, и есть вероятность, что они могут быть заблокированы без возможности их восстановления. На вашем рабочем столе или в папках, содержащих заблокированные файлы, будет размещена записка о выкупе, которая сообщит вам, что ваши данные были зашифрованы и что вам нужно делать дальше. Вам будет предложено программное обеспечение для расшифровки, в обмен на деньги, очевидно, и кибер-мошенники заработают, что использование любого другого способа восстановления данных может привести к постоянно зашифрованным файлам. В заметке должна отображаться цена за инструмент расшифровки, но если это не так, вам придется отправить хакерам электронное письмо через предоставленный ими адрес. Как мы уже упоминали, мы не предлагаем платить за дешифратор, по причинам, которые мы уже указали. Тщательно продумайте все свои варианты, прежде чем даже подумать о покупке того, что они предлагают. Может быть, вы просто не помните, как делали копии. Также возможно, что вы сможете найти бесплатный дешифратор. Мы должны упомянуть, что иногда исследователи вредоносного программного обеспечения могут взломать вредоносное ПО кодировки файлов, что означает, что вы можете получить дешифратор без необходимости оплаты. Примите этот вариант во внимание, и только когда вы полностью уверены, что бесплатный дешифратор недоступен, вы должны даже подумать об оплате. Использование части этих денег для покупки какой-либо резервной копии может принести больше пользы. Если вы создали резервную копию до того, как произошло заражение, вы сможете восстановить их оттуда после прекращения вируса TargetCompany Ransomware . Если вы хотите избежать вредоносного ПО для кодирования файлов в будущем, узнайте, как оно может попасть в ваш компьютер. Убедитесь, что ваше программное обеспечение обновляется всякий раз, когда доступно обновление, вы не открываете случайным образом вложения электронной почты и доверяете только безопасным источникам с вашими загрузками.

TargetCompany Ransomware удаление

Если программа-вымогатель все еще остается, следует использовать инструмент для удаления вредоносных программ, чтобы избавиться от него. Вручную исправить TargetCompany Ransomware вирус может быть довольно сложно, потому что ошибка может привести к дальнейшему вреду. Таким образом, выбор автоматического метода был бы лучшей идеей. Этот инструмент удобно иметь на устройстве, потому что он не только обязательно исправит, TargetCompany Ransomware но и остановит похожих, которые пытаются войти. После того, как вы установили программное обеспечение для удаления вредоносных программ, просто отсканируйте свой компьютер и позвольте ему избавиться от угрозы. К сожалению, программа удаления вредоносных программ не способна к восстановлению. Если программа-вымогатель была полностью устранена, восстановите свои данные там, где вы их храните, а если у вас их нет, начните их использовать.

Offers

Скачать утилитуto scan for TargetCompany RansomwareUse our recommended removal tool to scan for TargetCompany Ransomware. Trial version of provides detection of computer threats like TargetCompany Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите TargetCompany Ransomware, используя безопасный режим с поддержкой сети.

Удалить TargetCompany Ransomware из Windows 7/Windows Vista/Windows XP

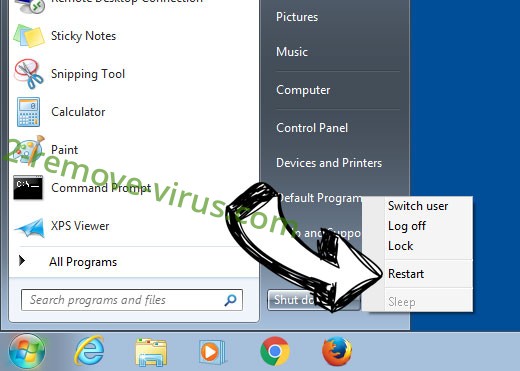

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

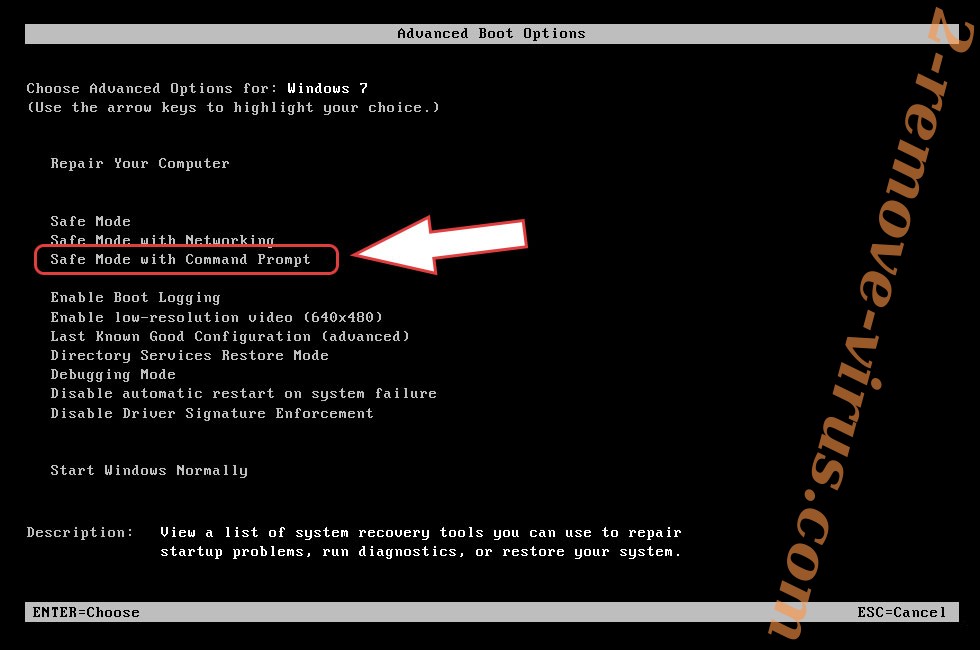

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления TargetCompany Ransomware

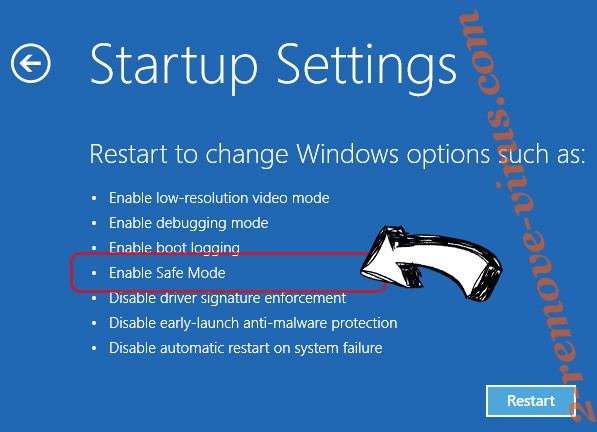

Удалить TargetCompany Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления TargetCompany Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить TargetCompany Ransomware из Windows 7/Windows Vista/Windows XP

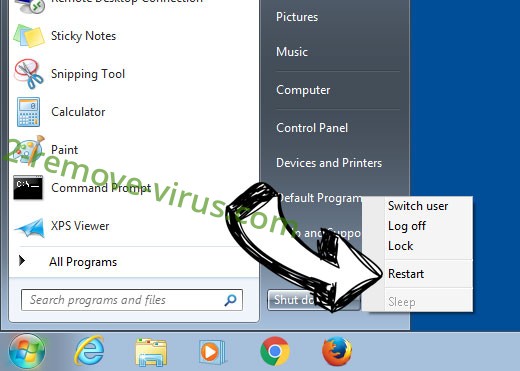

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

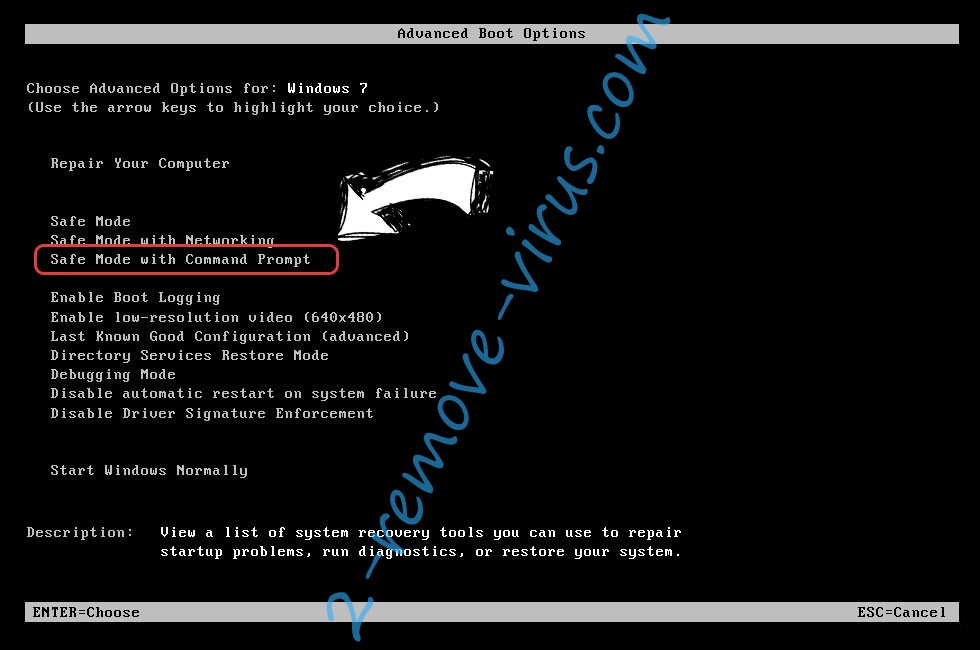

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

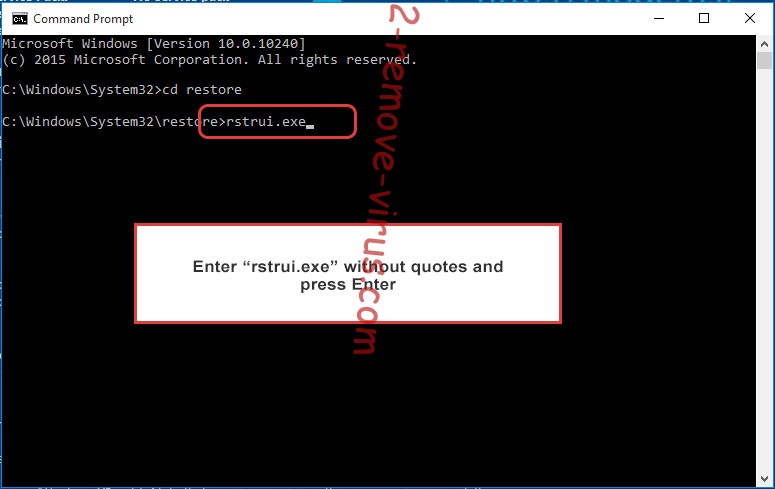

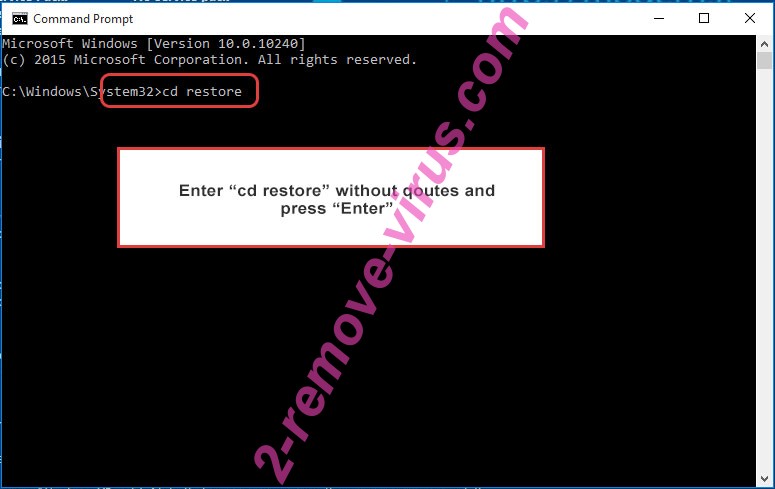

- Введите cd restore и нажмите Enter.

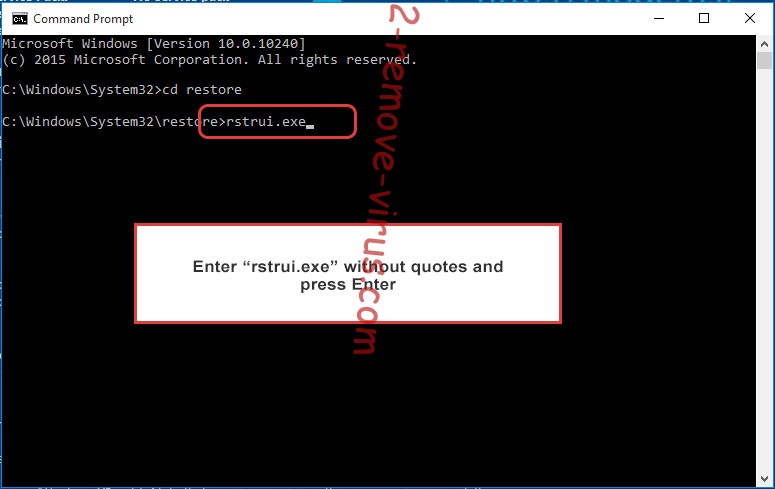

- Введите rstrui.exe и нажмите клавишу Enter.

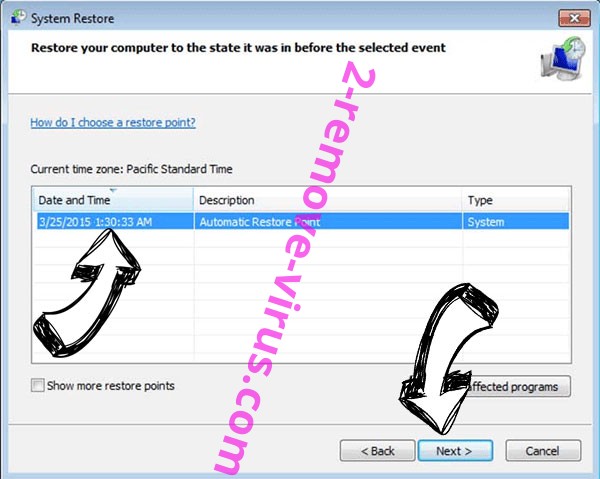

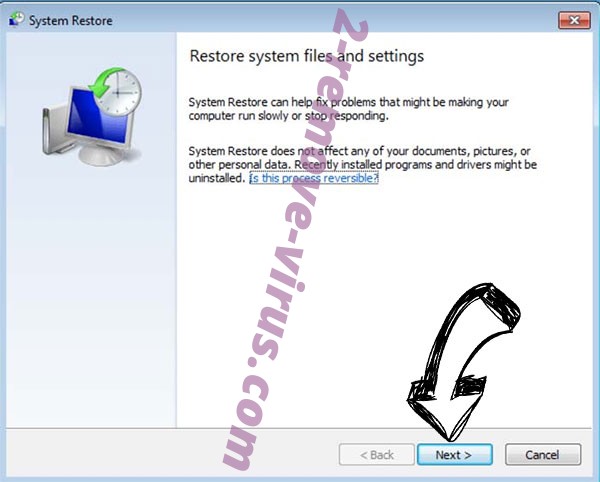

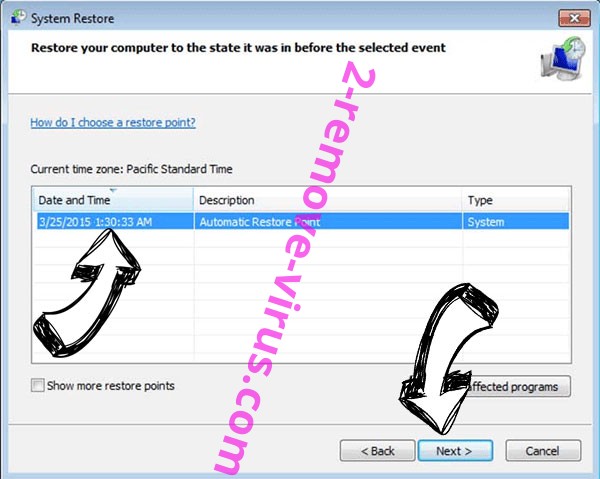

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

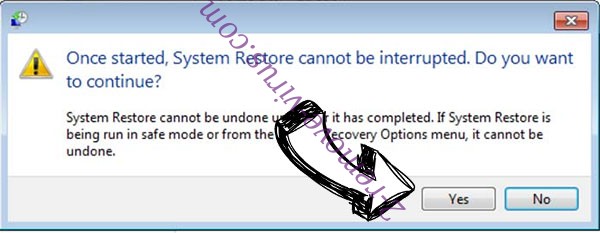

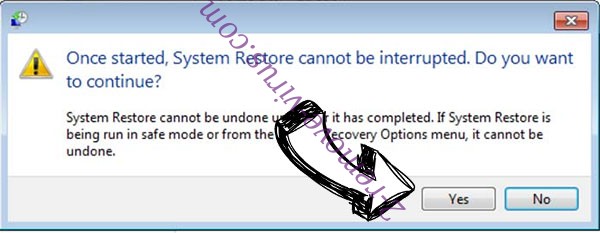

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

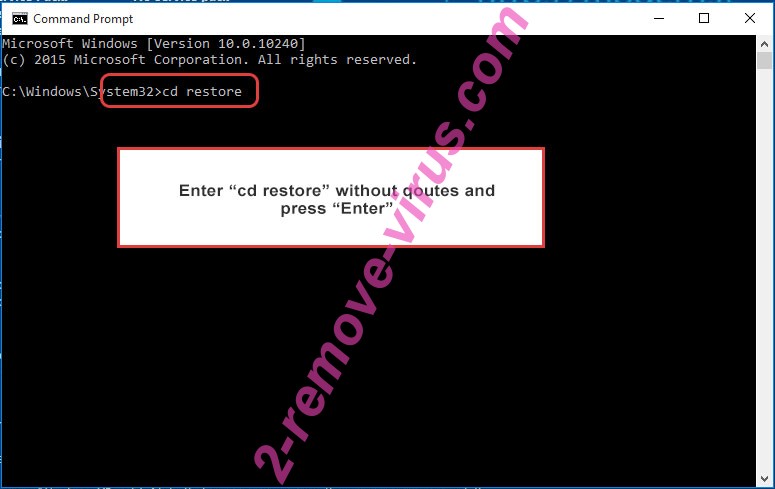

Удалить TargetCompany Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

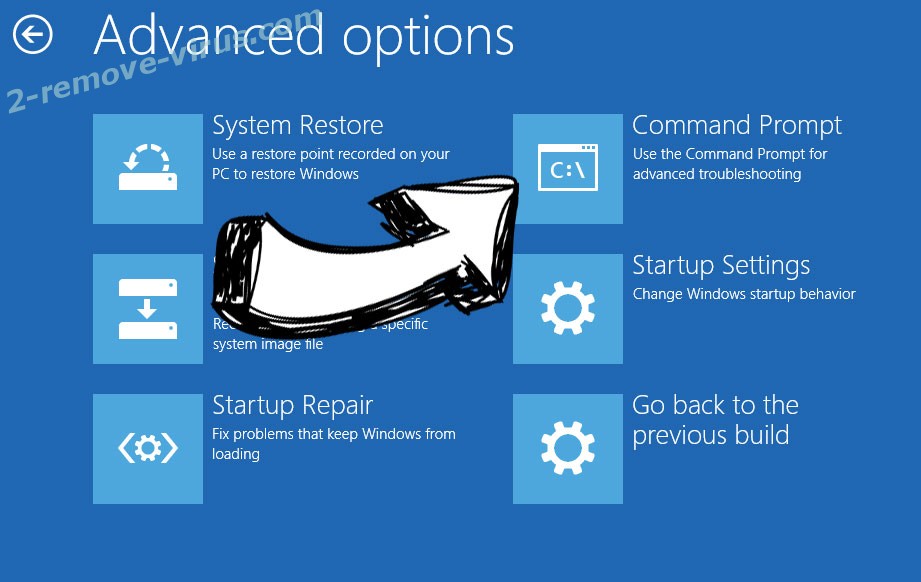

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.