Что такое TeslaRVNG3 Ransomware вирус

TeslaRVNG3 Ransomware ransomware — это вредоносное программное обеспечение, которое будет кодировать ваши данные. Программа-вымогатель — это не то, о чем слышал каждый человек, и если вы впервые сталкиваетесь с ним, вы узнаете, насколько разрушительным оно может быть из первых рук. Вредоносная программа шифрования данных может использовать мощные алгоритмы шифрования для процесса шифрования, что больше не позволяет вам получить к ним доступ.

Вредоносное программное обеспечение для шифрования данных считается такой вредной инфекцией, потому что расшифровка файлов возможна не в каждом случае. Вам также будет предложено купить дешифратор за определенную сумму денег, но есть несколько причин, почему это не рекомендуемый вариант. Уступка требованиям не обязательно гарантирует, что вы получите свои файлы обратно, поэтому ожидайте, что вы можете просто тратить свои деньги. Может быть наивно думать, что люди, которые зашифровали ваши данные в первую очередь, будут чувствовать себя обязанными помочь вам в восстановлении данных, когда у них есть выбор просто взять ваши деньги. Кроме того, эти деньги пойдут на поддержку их будущих вредоносных проектов. Уже подсчитано, что вымогатели стоят миллионы долларов убытков для различных предприятий в 2017 году, и это только оценка. Когда люди платят, шифрование данных вредоносным программным обеспечением становится все более и более прибыльным, тем самым привлекая все больше мошенников, которые хотят заработать легкие деньги. Ситуации, когда вы можете потерять свои файлы, могут происходить постоянно, поэтому резервное копирование будет лучшей покупкой. И вы можете просто исправить TeslaRVNG3 Ransomware вирус, не беспокоясь. Информация о наиболее частых способах распространения будет приведена в следующем пункте, на случай, если вы не уверены в том, как вымогатель вообще попал в ваш компьютер.

Как избежать TeslaRVNG3 Ransomware заражения

Некоторые основные способы используются для распространения данных, шифрующих вредоносное программное обеспечение, такое как спам по электронной почте и вредоносные загрузки. Часто нет необходимости придумывать более сложные методы, так как многие пользователи не осторожны, когда они используют электронные письма и загружают файлы. Тем не менее, некоторые вредоносные программы для шифрования данных могут использовать гораздо более сложные методы, которые требуют больше усилий. Все, что киберпреступникам нужно сделать, это добавить зараженный файл в электронное письмо, написать правдоподобный текст и притвориться от законной компании / организации. Люди более склонны открывать электронные письма, связанные с деньгами, поэтому такие темы часто используются. Если мошенники использовали название такой компании, как Amazon, люди могут открыть вложение, не задумываясь, поскольку киберпреступники могут просто сказать, что в учетной записи была сомнительная активность или была совершена покупка, и квитанция прилагается. Из-за этого вы должны быть осторожны при открытии электронных писем и следить за намеками на то, что они могут быть вредоносными. Прежде всего, посмотрите на отправителя электронного письма. Если отправителем окажется кто-то, кого вы знаете, не спешите открывать файл, сначала внимательно проверьте адрес электронной почты. Кроме того, следите за ошибками в грамматике, которые, как правило, довольно очевидны. Другим довольно очевидным признаком является отсутствие вашего имени в приветствии, если кто-то, чей адрес электронной почты вы обязательно должны открыть, должен был отправить вам электронное письмо, он определенно знал бы ваше имя и использовал его вместо типичного приветствия, называя вас клиентом или участником. Уязвимости в устройстве также могут использоваться для заражения. Программное обеспечение поставляется с уязвимостями, которые могут быть использованы для заражения системы, но они регулярно исправляются поставщиками. Тем не менее, не все быстро обновляют свое программное обеспечение, что доказано распространением вымогателей WannaCry. Ситуации, когда вредоносное программное обеспечение использует слабые места для входа, является причиной того, что ваши программы часто получают исправления. Постоянное преследование обновлений может стать проблематичным, поэтому их можно настроить на автоматическую установку.

Как TeslaRVNG3 Ransomware действует

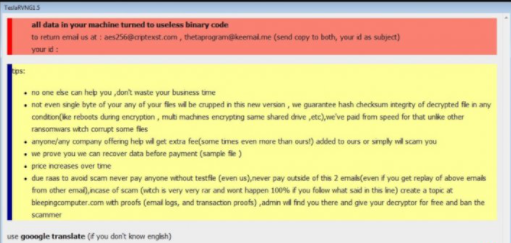

Ransomware нацелен не на все файлы, только на определенные типы, и когда они находятся, они шифруются почти сразу. Если вы изначально не заметили, что что-то происходит, вы определенно будете знать, что что-то происходит, когда ваши файлы заблокированы. Файлы, которые были затронуты, будут иметь странное расширение файла, которое может помочь пользователям выяснить имя вымогателя. К сожалению, декодировать файлы может оказаться невозможным, если реализован надежный алгоритм шифрования. После того, как все файлы будут заблокированы, на вашем компьютере будет размещена записка о выкупе, которая попытается прояснить, что произошло и как вы должны действовать. Очевидно, что предложенный дешифратор не выйдет свободным. Если цена на программное обеспечение для расшифровки не отображается должным образом, вам придется связаться с кибер-мошенниками по электронной почте. Оплата за дешифратор не является предлагаемым вариантом по причинам, которые мы уже упоминали выше. Если вы настроены на оплату, это должно быть последним средством. Постарайтесь вспомнить, делали ли вы когда-либо резервные копии, возможно, некоторые из ваших файлов действительно где-то хранятся. Или, если удача на вашей стороне, кто-то, возможно, опубликовал бесплатный дешифратор. Если исследователь вредоносных программ способен взломать программу-вымогатель, может быть создан бесплатный дешифратор. Имейте это в виду, прежде чем платить выкуп, даже приходит вам в голову. Использование требуемых денег для надежного резервного копирования может принести больше пользы. И если резервное копирование является вариантом, вы можете восстановить файлы оттуда после удаления TeslaRVNG3 Ransomware вируса, если он все еще присутствует на вашем компьютере. Если вы теперь знакомы с методами распространения вредоносных программ шифрования данных, избежать такого рода заражения не должно быть сложно. Вам в первую очередь нужно всегда обновлять свои программы, загружать только из безопасных / законных источников и прекратить случайное открытие вложений электронной почты.

TeslaRVNG3 Ransomware удаление

Если он все еще присутствует на вашем устройстве, мы рекомендуем получить антивредоносное программное обеспечение для его завершения. Если у вас мало опыта, когда дело доходит до компьютеров, случайный вред может быть причинен вашему устройству при попытке исправить TeslaRVNG3 Ransomware вирус вручную. Таким образом, вы должны использовать автоматический способ. Эти виды инструментов существуют с целью защиты вашей системы от повреждений, которые может нанести этот тип угрозы и, в зависимости от инструмента, даже предотвратить их попадание. Поэтому выберите программу, установите ее, попросите ее сканировать устройство и, как только вредоносное ПО для кодирования файлов будет найдено, устраните его. Однако программное обеспечение не поможет восстановить ваши данные. После очистки от заражения убедитесь, что вы получаете резервную копию и регулярно создаете резервные копии всех важных файлов.

Offers

Скачать утилитуto scan for TeslaRVNG3 RansomwareUse our recommended removal tool to scan for TeslaRVNG3 Ransomware. Trial version of provides detection of computer threats like TeslaRVNG3 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите TeslaRVNG3 Ransomware, используя безопасный режим с поддержкой сети.

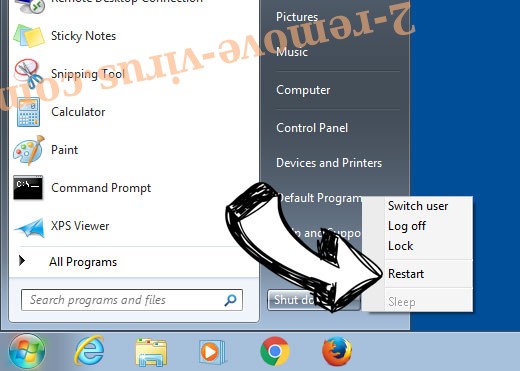

Удалить TeslaRVNG3 Ransomware из Windows 7/Windows Vista/Windows XP

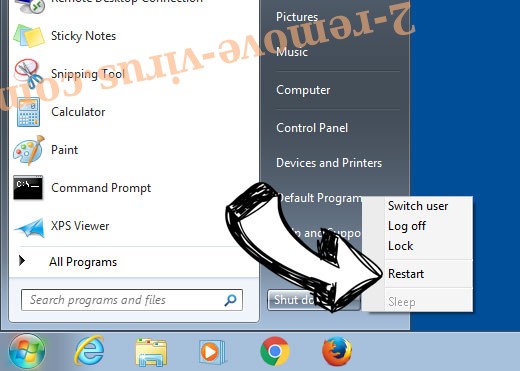

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

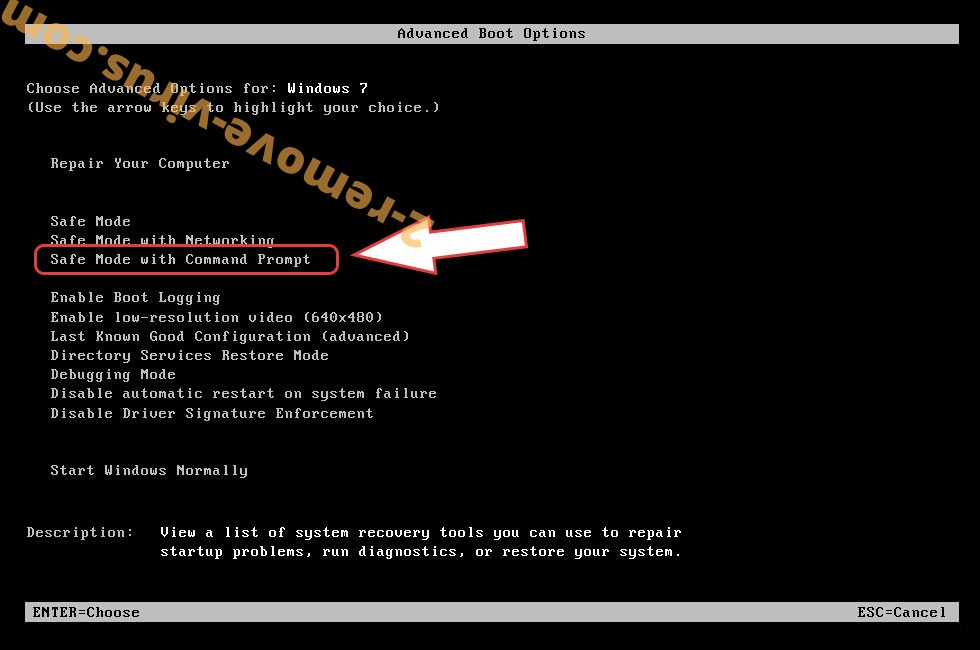

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления TeslaRVNG3 Ransomware

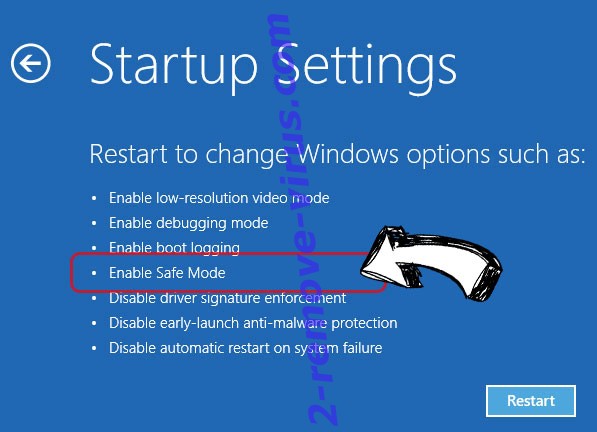

Удалить TeslaRVNG3 Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления TeslaRVNG3 Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

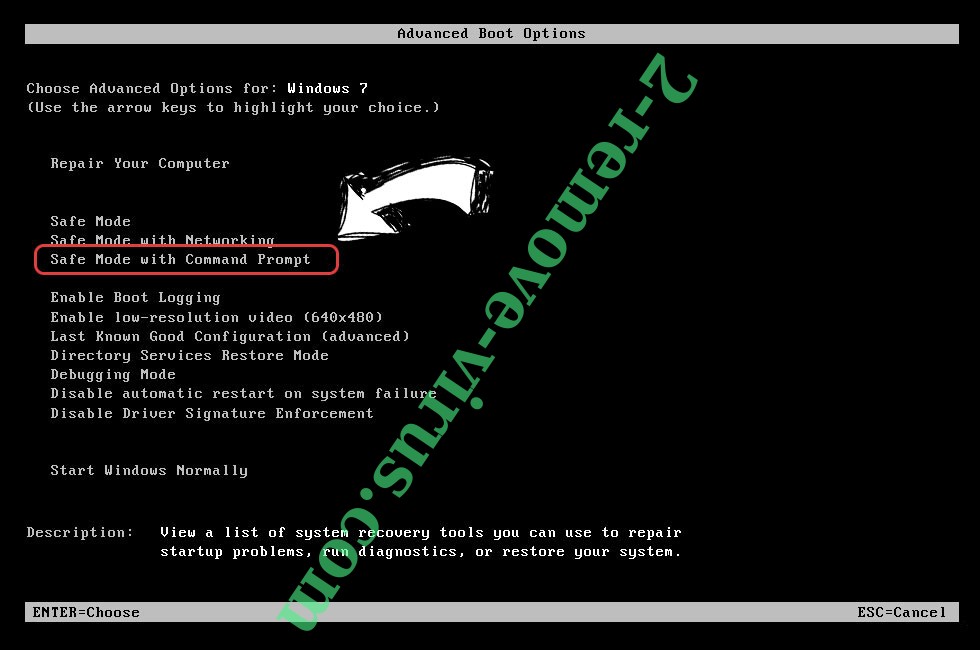

Удалить TeslaRVNG3 Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

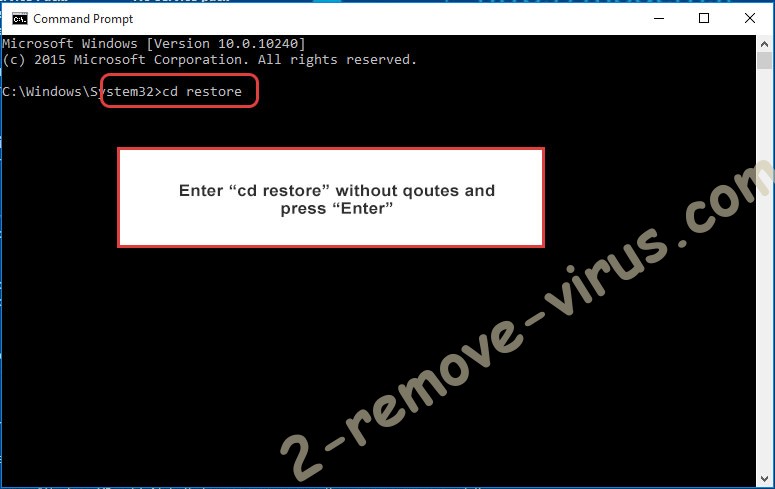

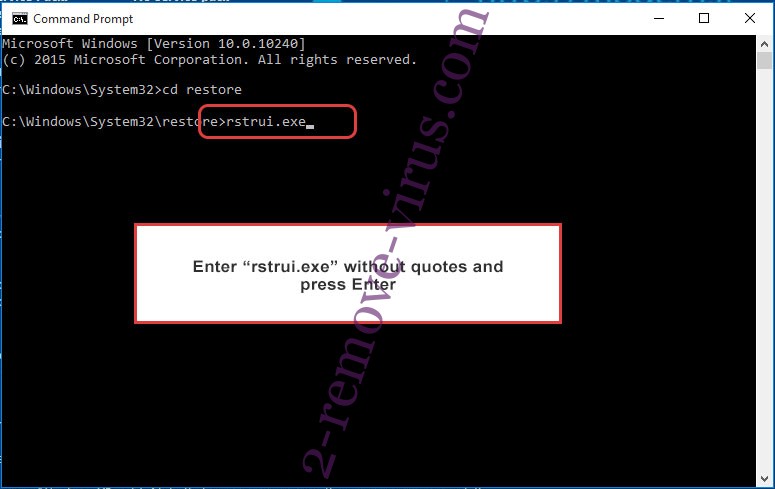

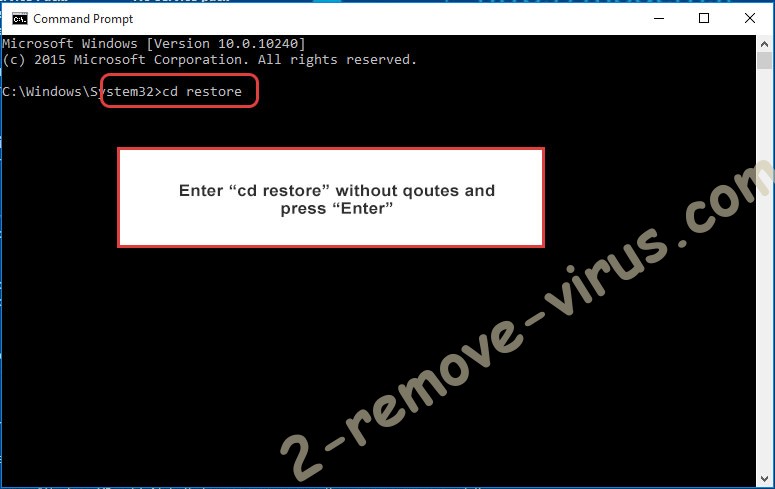

- Введите cd restore и нажмите Enter.

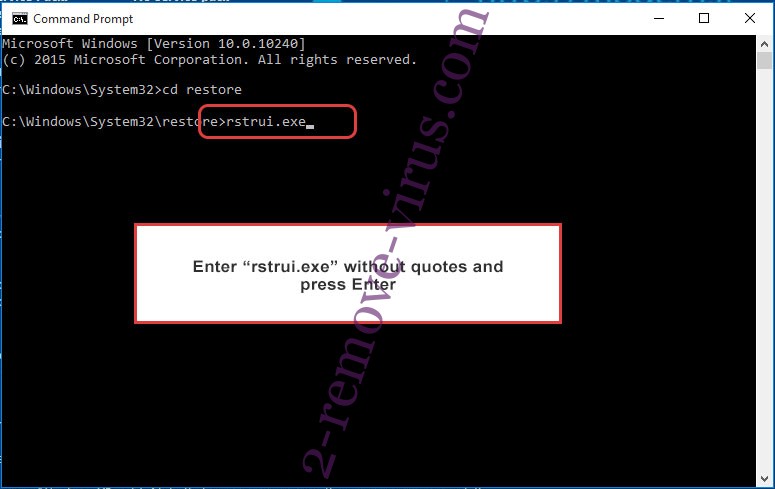

- Введите rstrui.exe и нажмите клавишу Enter.

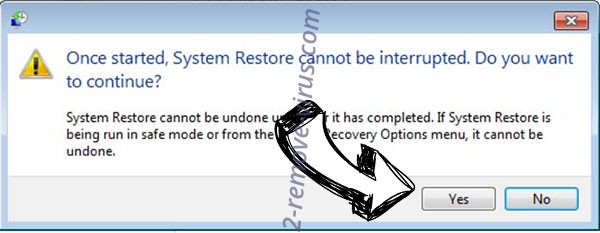

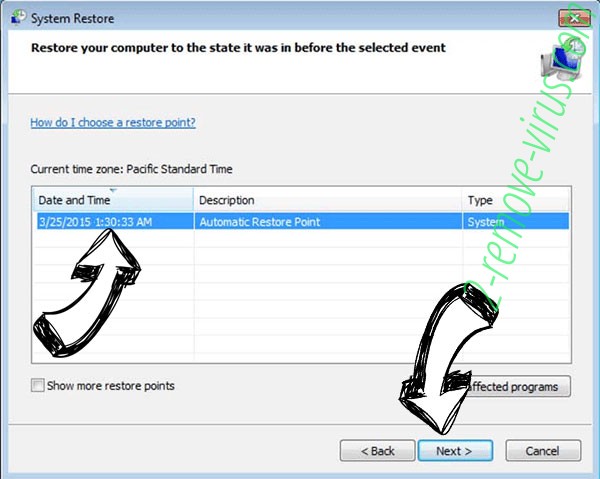

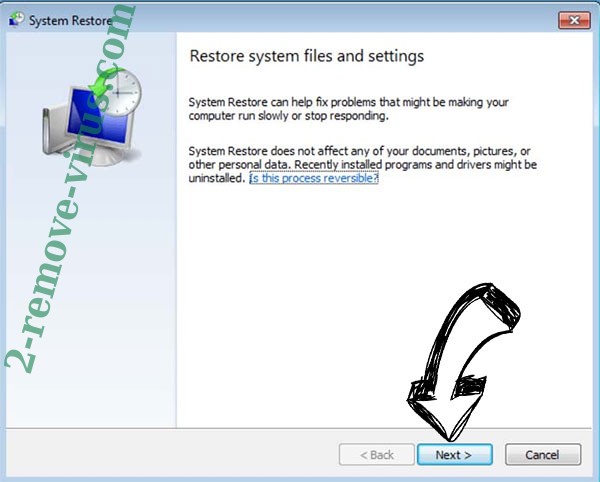

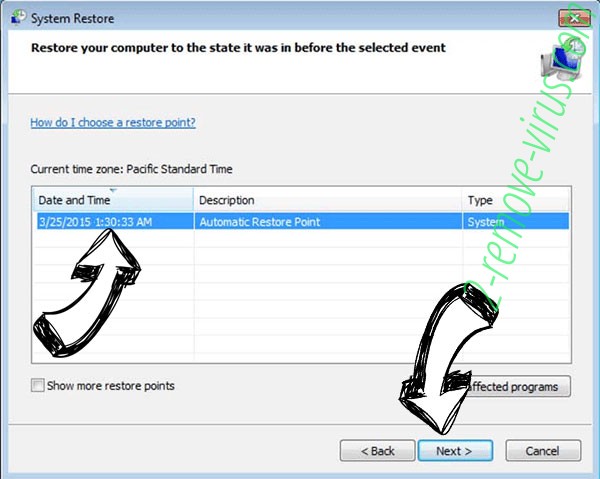

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

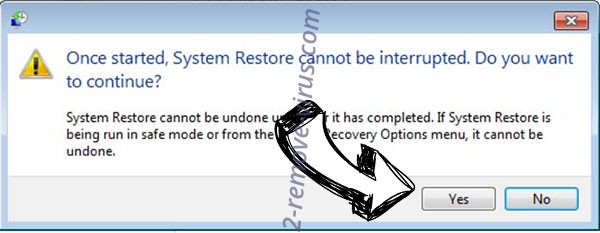

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить TeslaRVNG3 Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

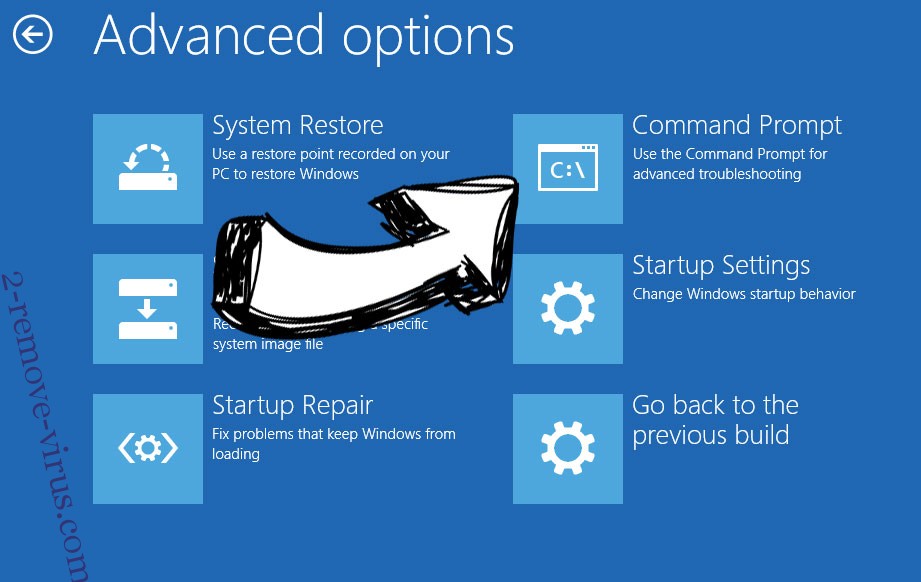

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.