О Venomous Ransomware вирусе

Venomous Ransomware это вредоносное ПО для шифрования файлов, но категоризация, которую вы, вероятно, слышали раньше, является вымогательством. Хотя о программах-вымогателях широко говорили, вполне вероятно, что вы не слышали об этом раньше, поэтому вы можете не знать, что загрязнение может означать для вашего устройства. Программы-вымогатели могут использовать надежные алгоритмы шифрования для блокировки данных, что больше не позволяет вам получать к ним доступ.

Поскольку программы-вымогатели могут привести к постоянной потере данных, они классифицируются как очень опасная угроза. Кибер-мошенники дадут вам возможность расшифровывать файлы, если вы заплатите выкуп, но этот вариант не рекомендуется по нескольким причинам. Есть много случаев, когда выплата выкупа не означает расшифровку файла. Ничто не мешает преступникам просто взять ваши деньги, не давая вам возможности расшифровывать файлы. Кроме того, уступая требованиям, вы будете поддерживать их будущую деятельность, такую как больше программ-вымогателей. Вы действительно хотите поддержать что-то, что наносит ущерб на миллиарды долларов. Мошенники также понимают, что они могут зарабатывать легкие деньги, и чем больше жертв выполняют требования, тем более привлекательной становится вредоносная программа шифрования данных для таких людей. Ситуации, когда вы можете потерять свои данные, могут возникать постоянно, поэтому может быть разумнее инвестировать в резервное копирование. Если резервное копирование было сделано до того, как вы поймали угрозу, вы можете просто удалить Venomous Ransomware и разблокировать Venomous Ransomware файлы. Если вы не знали, что такое вредоносное ПО для шифрования данных, вы можете не знать, как ему удалось заразить вашу систему, и в этом случае вам следует внимательно прочитать приведенный ниже абзац.

Как Venomous Ransomware распространяется

Наиболее типичными способами распространения вредоносных программ для шифрования данных являются спам-письма, наборы эксплойтов и вредоносные загрузки. Поскольку эти методы все еще используются, это означает, что люди довольно небрежны при использовании электронной почты и загрузке файлов. Тем не менее, некоторые вредоносные программы для кодирования файлов могут использовать гораздо более сложные методы, которые требуют больше усилий. Хакерам не нужно прилагать много усилий, просто напишите общее электронное письмо, которое кажется несколько заслуживающим доверия, прикрепите зараженный файл к электронному писем и отправьте его потенциальным жертвам, которые могут поверить, что отправитель является кем-то законным. Поскольку тема деликатна, люди с большей вероятностью открывают электронные письма, рассказывающие о деньгах, поэтому часто используются эти типы тем. Хакеры также обычно притворяются, что они из Amazon, и предупреждают потенциальных жертв, что в их учетной записи была замечена какая-то странная активность, которая должна сделать пользователя менее осторожным, и они с большей вероятностью откроют вложение. Есть несколько вещей, которые вы должны учитывать при открытии файлов, прикрепленных к электронным письмам, если вы хотите защитить свой компьютер. Во-первых, если вы не знакомы с отправителем, изучите его, прежде чем открывать вложение. Если вы знакомы с ними, убедитесь, что это действительно они, тщательно проверив адрес электронной почты. Электронные письма также обычно содержат грамматические ошибки, которые, как правило, довольно очевидны. Другим примечательным признаком может быть отсутствие вашего имени, если, скажем, вы клиент Amazon, и они должны были отправить вам электронное письмо, они не будут использовать общие приветствия, такие как «Дорогой клиент / член / пользователь», а вместо этого вставят имя, которое вы им дали. Уязвимости на вашем компьютере Уязвимые программы также могут использоваться в качестве пути к вашему устройству. Все программы имеют уязвимости, но когда они обнаруживаются, они регулярно исправляются поставщиками, так что вредоносное ПО не может воспользоваться ими для входа. К сожалению, как доказано программой-вымогателем WannaCry, не все пользователи устанавливают обновления по тем или иным причинам. Ситуации, когда вредоносное программное обеспечение использует слабые места для доступа, поэтому так важно, чтобы ваши программы регулярно получали обновления. Обновления могут устанавливаться автоматически, если вы не хотите беспокоить себя с ними каждый раз.

Что можно сделать с данными

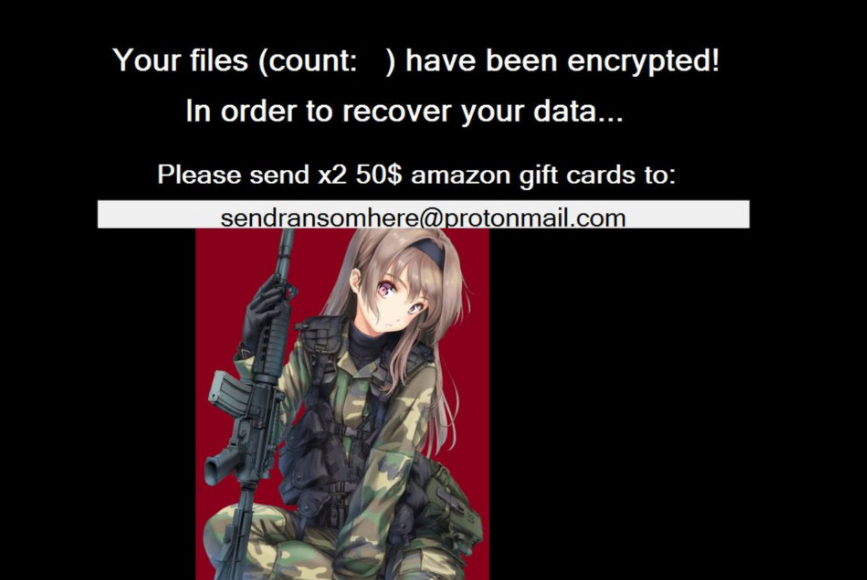

Как только вредоносное ПО с шифрованием файлов попадет на ваше устройство, оно просканирует ваш компьютер на наличие определенных типов файлов и, как только они будут обнаружены, оно зашифрует их. Вы не сможете открыть свои файлы, поэтому, даже если вы не заметите процесс шифрования, вы в конечном итоге узнаете. Все зашифрованные файлы будут иметь расширение файла, которое помогает людям определить, какие файлы шифруют вредоносное ПО, которое у них есть. Возможно, ваши данные были зашифрованы с использованием надежных алгоритмов шифрования, и есть вероятность, что они могут быть зашифрованы без вероятности их восстановления. Если вы все еще не уверены в том, что происходит, записка о выкупе опишет все. Хакеры порекомендуют вам использовать их платную утилиту расшифровки и предупредить, что вы можете нанести вред своим файлам, если будете использовать другой метод. Если сумма выкупа четко не указана, вам придется использовать указанный адрес электронной почты, чтобы связаться с хакерами, чтобы увидеть сумму, которая может зависеть от ценности ваших данных. Мы уже упоминали об этом раньше, но мы не считаем, что выплата выкупа является самым большим выбором. Думайте о том, чтобы удаваться требованиям, только когда вы попробовали все остальное. Возможно, вы сделали резервную копию, но просто забыли. Или, если вам повезет, может быть доступен бесплатный дешифратор. Если исследователь вредоносных программ может взломать вредоносное программное обеспечение, шифрующее данные, может быть разработана бесплатная утилита для расшифровки. Примите этот вариант во внимание, и только когда вы полностью уверены, что бесплатный инструмент расшифровки недоступен, вы должны даже подумать о соблюдении требований. Инвестирование части этого денег в покупку какой-то резервной копии может принести больше пользы. Если ваши самые ценные файлы где-то хранятся, вы просто стираете Venomous Ransomware вирус, а затем восстанавливаете файлы. Теперь, когда вы видите, насколько вредными могут быть вымогатели, сделайте все возможное, чтобы избежать этого. По крайней мере, не открывайте вложения электронной почты случайным образом, не обновляйте свои программы и загружайте только из источников, которые, как вы знаете, были законными.

Venomous Ransomware удаление

Чтобы прекратить действие программы-вымогателя, если оно все еще присутствует на устройстве, потребуется утилита защиты от вредоносных программ. Если у вас нет опыта, когда дело доходит до компьютеров, случайное повреждение может быть вызвано вашим компьютером при попытке исправления Venomous Ransomware вручную. Если вы не хотите наносить дополнительный ущерб, используйте автоматический метод, он же программа удаления вредоносных программ. Это также может предотвратить проникновение вредоносных программ с шифрованием данных в будущем, а также помочь вам в удалении этого. Поэтому изучите, что соответствует тому, что вам нужно, установите его, просканируйте систему и, если инфекция обнаружена, прекратите ее. Тем не менее, утилита не способна восстанавливать данные, поэтому не удивляйтесь, что ваши файлы остаются такими, какими они были, зашифрованными. Если вы уверены, что ваша система чиста, восстановите файлы из резервной копии, если она у вас есть.

Offers

Скачать утилитуto scan for Venomous RansomwareUse our recommended removal tool to scan for Venomous Ransomware. Trial version of provides detection of computer threats like Venomous Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Venomous Ransomware, используя безопасный режим с поддержкой сети.

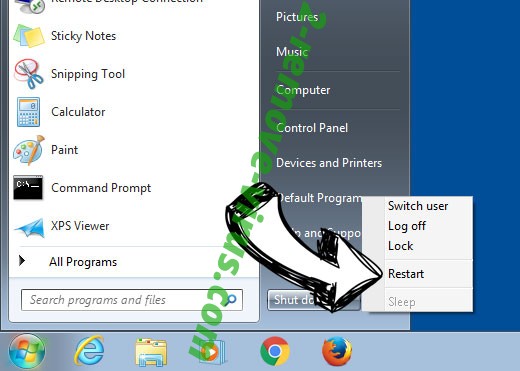

Удалить Venomous Ransomware из Windows 7/Windows Vista/Windows XP

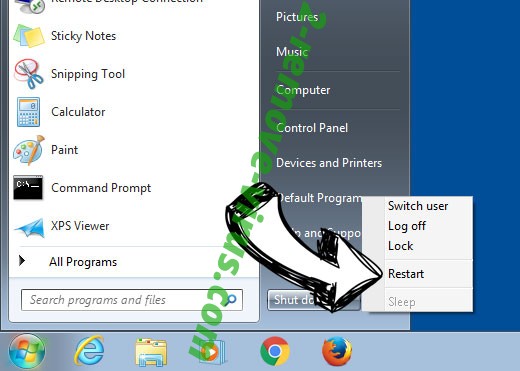

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

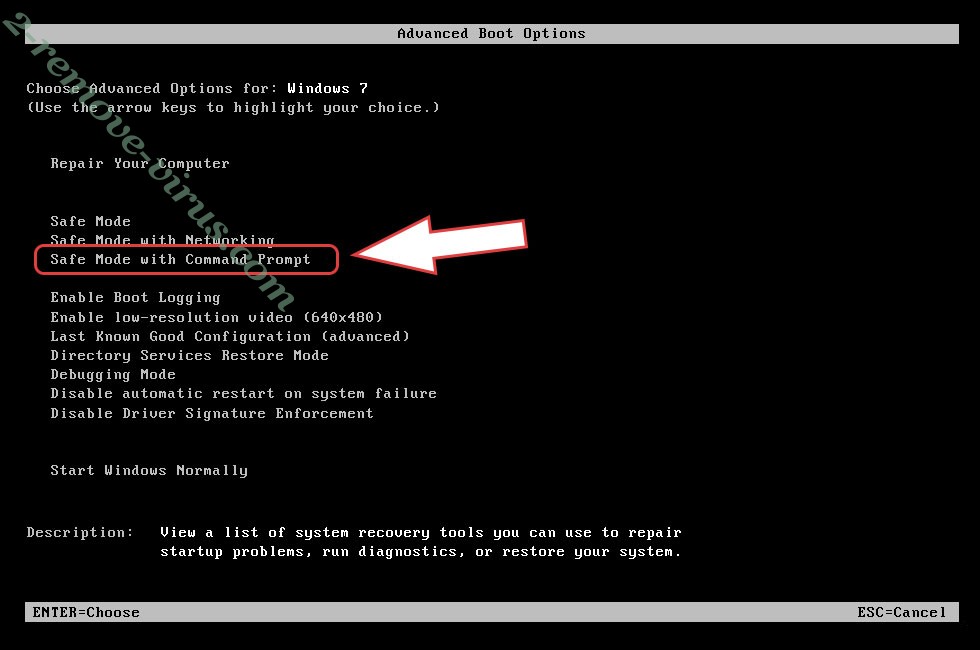

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Venomous Ransomware

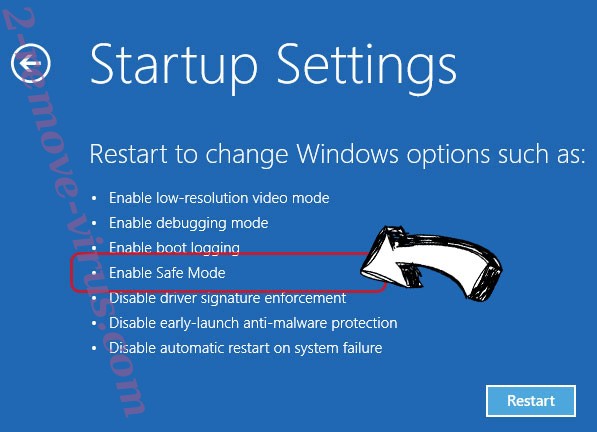

Удалить Venomous Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Venomous Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

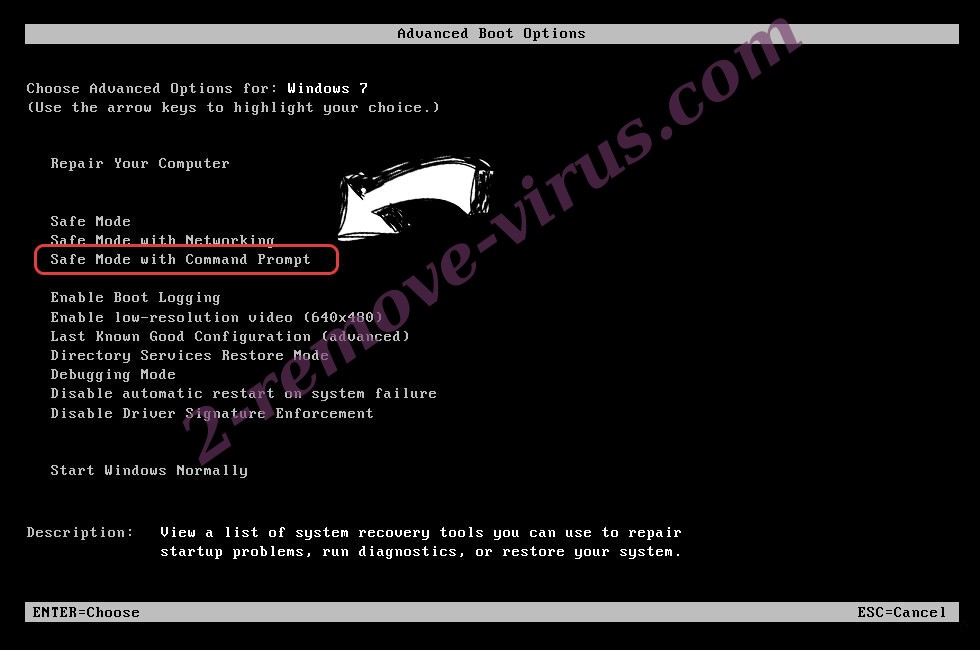

Удалить Venomous Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

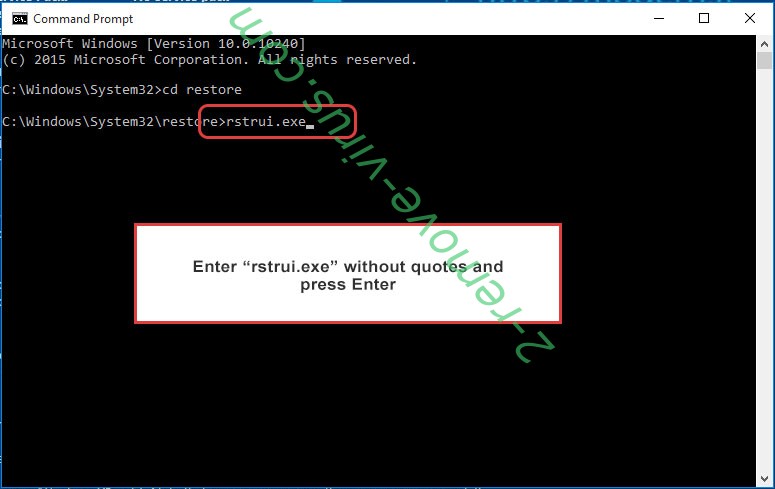

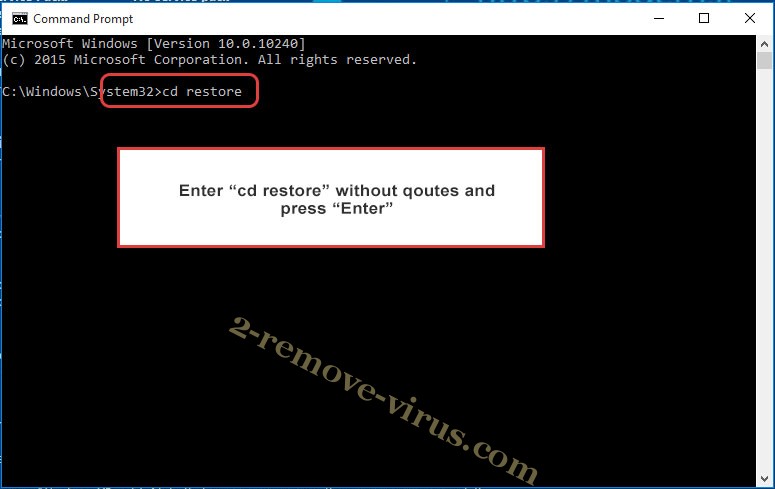

- Введите cd restore и нажмите Enter.

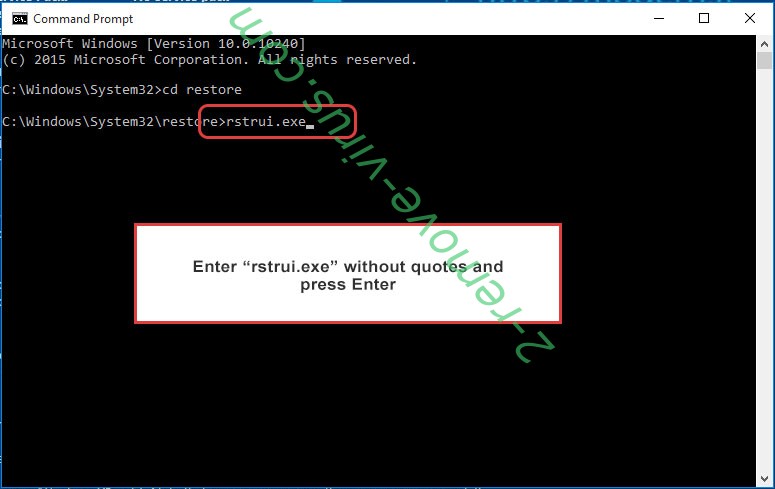

- Введите rstrui.exe и нажмите клавишу Enter.

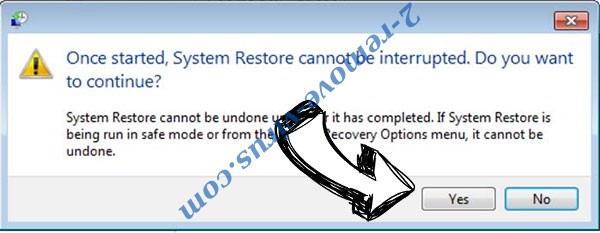

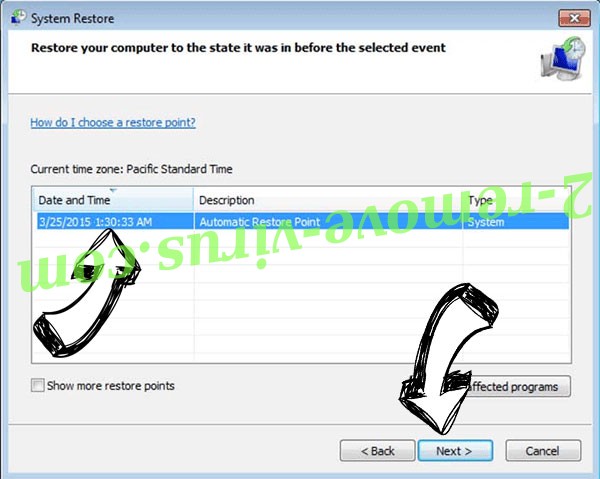

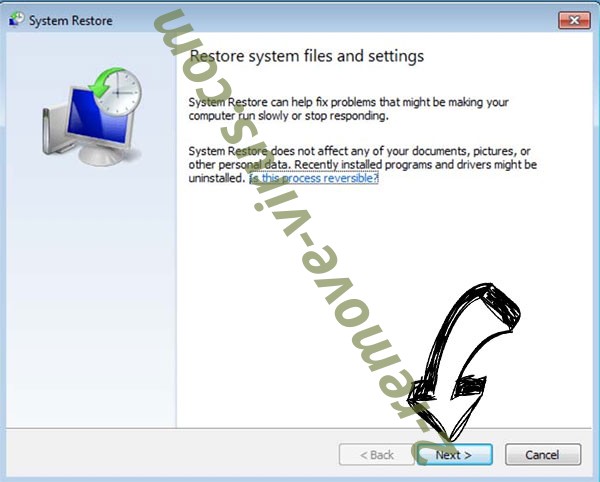

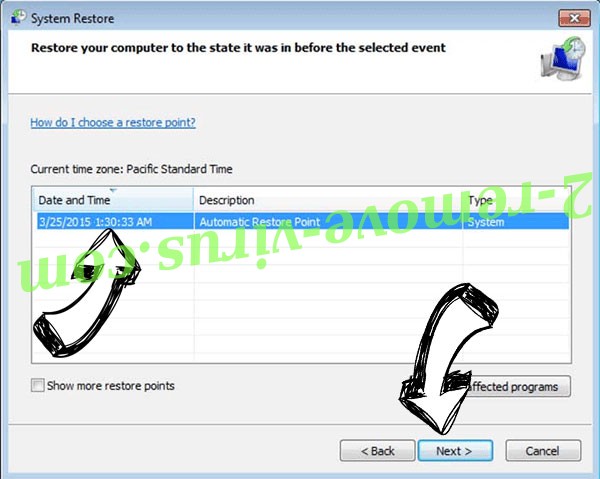

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

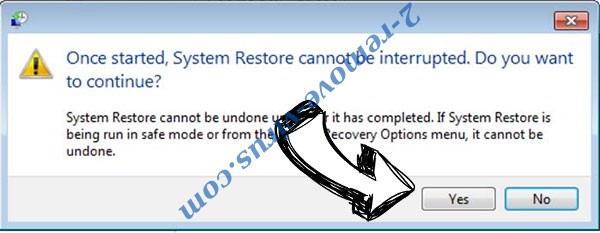

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

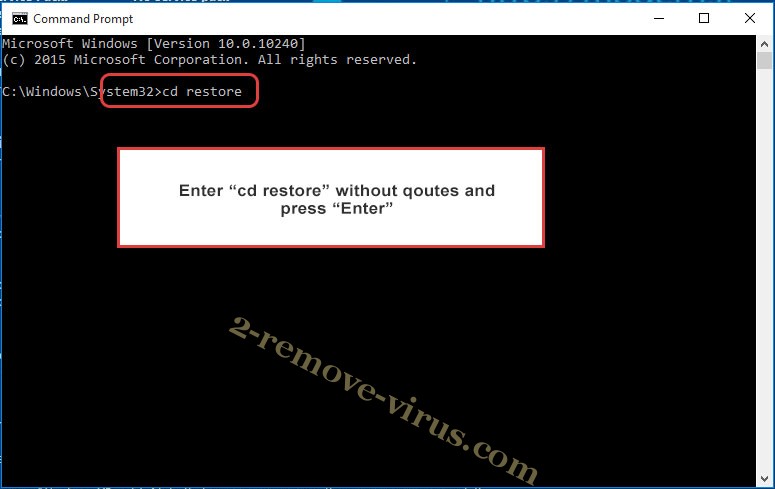

Удалить Venomous Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

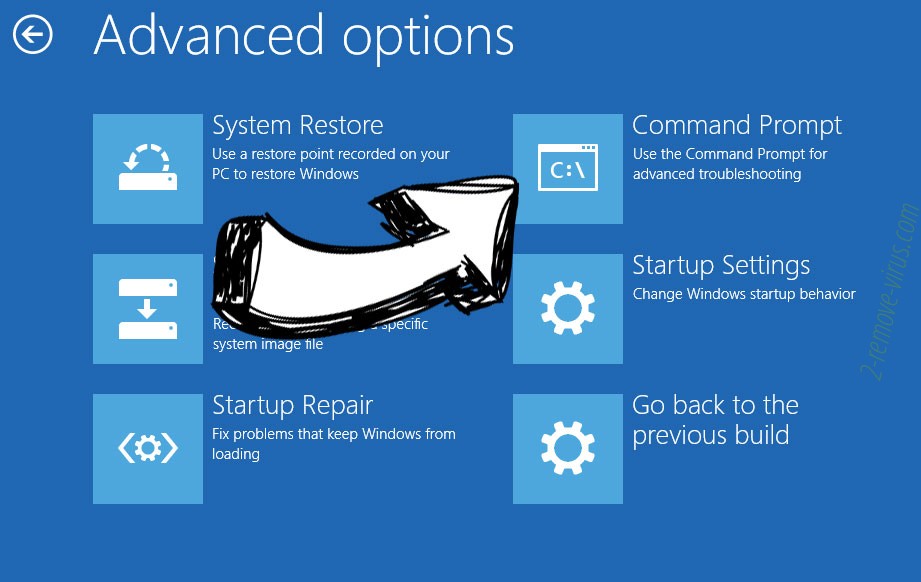

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.