Является ли это серьезной инфекцией

.WHY ransomware является файл-шифрования вредоносных программ, известный как вымогателей в кратких Вымогателей не то, что каждый столкнулся раньше, и если это ваш первый раз сталкиваются с ним, вы узнаете, сколько вреда он может причинить из первых рук. Возможно, ваши данные были закодированы с помощью надежных алгоритмов шифрования, что не позволяет вам открывать файлы. Вот почему файл шифрования вредоносного программного обеспечения классифицируется как опасные вредоносные программы, видя, как инфекция может привести к постоянной потере данных. У вас есть возможность платить мошенникам за расшифровщика, но мы не рекомендуем этого. Прежде всего, оплата не обеспечит расшифровку файлов. Не ожидайте, что преступники не просто взять ваши деньги и чувствовать какие-либо обязательства, чтобы помочь вам.

Будущая деятельность кибер-мошенников также будет финансироваться за счет этих денег. Вы действительно хотите поддержать отрасль, которая уже делает миллиарды долларов ущерба для бизнеса. И чем больше людей дают в требования, тем больше прибыльный бизнес вымогателей становится, и такие деньги, безусловно, привлекает людей, которые хотят легкий доход. Покупка резервного копирования с требуемыми деньгами было бы лучше, потому что если вы когда-нибудь столкнетесь с такого рода ситуации снова, вы можете просто разблокировать .WHY ransomware файлы из резервного копирования и их потери не будет возможности. Затем можно восстановить данные из резервного копирования после удаления .WHY ransomware вируса или аналогичных угроз. Если вам интересно, как угроза удалось попасть в вашу систему, мы обсудим наиболее распространенные методы распределения в приведенном ниже пункте.

Способы распространения вымогателей

Вымогателей может попасть в устройство довольно легко, часто используя такие методы, как добавление загрязненных файлов в электронную почту, воспользовавшись уязвимостями в компьютерном программном обеспечении и хостинг загрязненных файлов на сомнительных платформах загрузки. Потому что пользователи довольно небрежно, когда они открывают электронную почту и скачать файлы, часто нет необходимости для тех, распространение вымогателей использовать более сложные способы. Существует некоторая вероятность того, что более сложный метод был использован для инфекции, так как некоторые файлы кодирования вредоносных программ используют их. Все преступники должны сделать, это приложить вредоносный файл к электронной почте, написать полу-убедительный текст, и претендовать на то, чтобы быть от надежной компании / организации. Проблемы, связанные с деньгами являются общей темой в этих писем, как пользователи, как правило, занимаются с этими письмами. Если мошенники использовали большое название компании, такие как Amazon, люди снижают свою охрану и могут открыть вложение, не думая, если мошенники просто говорят, что была сомнительная активность на счете или покупка была сделана, и квитанция добавляется. Вы должны смотреть вне для некоторых знаков от раскрывать электронные почты если вы хотите обеспечить вашу систему. Если отправитель вам не известен, вам необходимо изучить их, прежде чем открыть любой из отправленных файлов. Если вы знаете их, убедитесь, что это на самом деле их, бдительно проверки адреса электронной почты. Ищите грамматические или ошибки использования, которые, как правило, довольно вопиющим в этих типах писем. Другой общей характеристикой является ваше имя не используется в приветствии, если кто-то, чья электронная почта вы должны обязательно открыть были по электронной почте вам, они, безусловно, использовать ваше имя, а не типичный приветствие, ссылаясь на вас, как клиент или член. Слабые места в системе также могут быть использованы данными, кодируя вредоносное программное обеспечение для входа в систему. Эти слабые места в программном обеспечении, как правило, патч быстро после их открытия, так что они не могут быть использованы вредоносным программным обеспечением. К сожалению, как показано на WannaCry вымогателей, не все люди устанавливают обновления, по разным причинам. Очень важно, что вы установите эти патчи, потому что если слабое место является достаточно серьезным, вредоносные программы могут использовать его, чтобы войти. Обновления могут устанавливаться автоматически, если вы найдете эти предупреждения надоедливым.

Что он делает

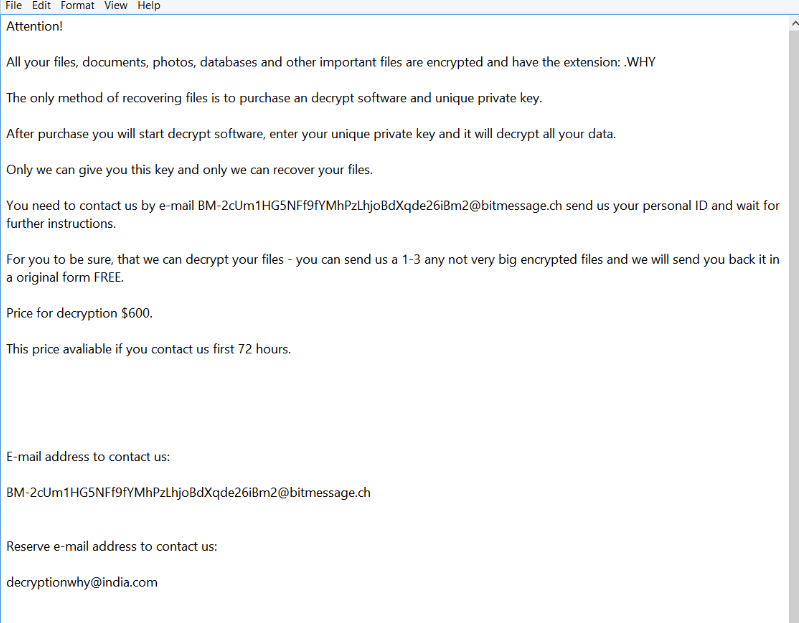

Ваши данные будут закодированы вымогателей вскоре после того, как он попадает в ваш компьютер. Даже если ситуация не была очевидной изначально, вы наверняка знаете, что что-то не так, когда вы не можете открыть свои файлы. Файлы, которые были закодированы будет иметь расширение файла добавил к ним, что помогает людям распознавать, какие файлы кодирования вредоносной программы точно заразил их системы. Для кодирования данных могли использоваться мощные алгоритмы шифрования, и существует вероятность того, что они могут быть заблокированы без возможности их восстановления. В заметке мошенники объяснят, что они заблокировали ваши файлы, и предложат вам способ их расшифровки. Предлагаемые расшифровки утилита не будет бесплатно, очевидно. Если сумма выкупа конкретно не указана, вам придется использовать указанный адрес электронной почты, чтобы связаться с мошенниками, чтобы увидеть сумму, которая может зависеть от стоимости ваших файлов. Так же, как мы уже упоминали выше, мы не считаем, платить выкуп является самым большим выбором. Когда вы пробовали все другие варианты, только тогда вы должны даже рассмотреть вопрос об соблюдении требований. Может быть, вы просто забыли, что вы резервное копирование файлов. Или, если вам повезет, некоторые специалисты по вредоносным программам, возможно, выпустили бесплатный дешифратор. Расшифровка программного обеспечения может быть доступна бесплатно, если кто-то был в состоянии расшифровать вымогателей. Считайте, что прежде чем вы даже думать об оплате выкупа. Использование требуемых денег для надежного резервного копирования может быть лучшей идеей. Если вы сделали резервную резервную передачу до того, как инфекция взяла на себя, вы можете восстановить файлы после устранения .WHY ransomware вируса. Если вы теперь знакомы с данными шифрования путей распространения вредоносных программ, вы должны быть в состоянии избежать будущих программ-вымогателей. Придерживайтесь законных веб-страниц, когда дело доходит до загрузки, обратите внимание на то, какие вложения электронной почты вы открываете, и держать ваше программное обеспечение обновляется.

Способы удаления .WHY ransomware вируса

Если вымогателей все еще находится в компьютере, утилита удаления вредоносных программ будет необходимо прекратить его. Это может быть довольно трудно вручную исправить .WHY ransomware вирус, потому что вы можете в конечном итоге случайно нанести ущерб компьютеру. Использование анти-вредоносного программного обеспечения было бы гораздо меньше проблем. Программное обеспечение удаления вредоносных программ производится, чтобы заботиться о этих типах инфекций, это может даже предотвратить инфекцию от причинения вреда. Выберите утилиту удаления вредоносных программ, которые могли бы наилучшим образом справиться с вашей ситуацией, и выполнить полное сканирование системы, как только вы установите его. К сожалению, такой инструмент не поможет с расшифровкой файлов. После того, как инфекция исчезла, убедитесь, что вы регулярно сделать резервную часть для всех ваших файлов.

Offers

Скачать утилитуto scan for .WHY ransomwareUse our recommended removal tool to scan for .WHY ransomware. Trial version of provides detection of computer threats like .WHY ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите .WHY ransomware, используя безопасный режим с поддержкой сети.

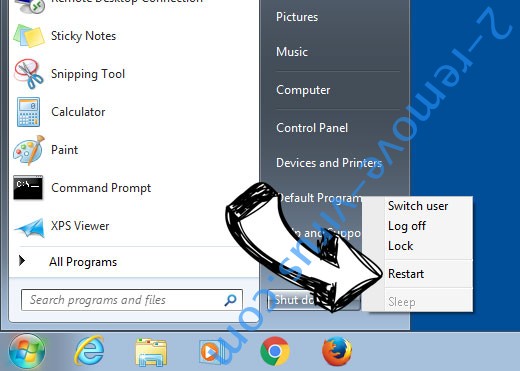

Удалить .WHY ransomware из Windows 7/Windows Vista/Windows XP

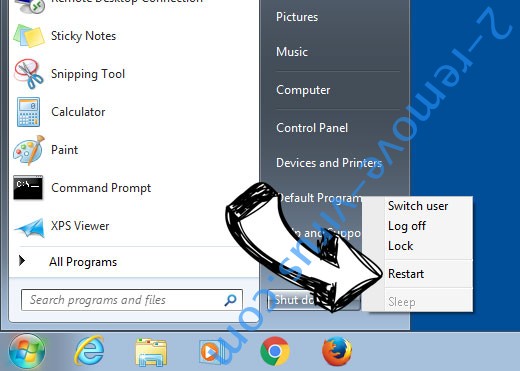

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

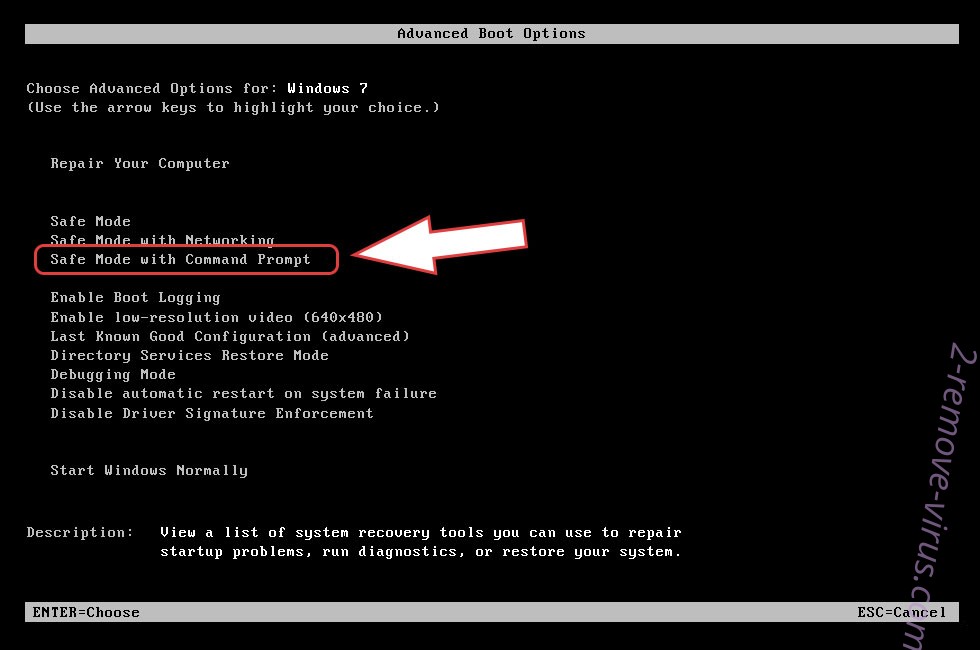

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления .WHY ransomware

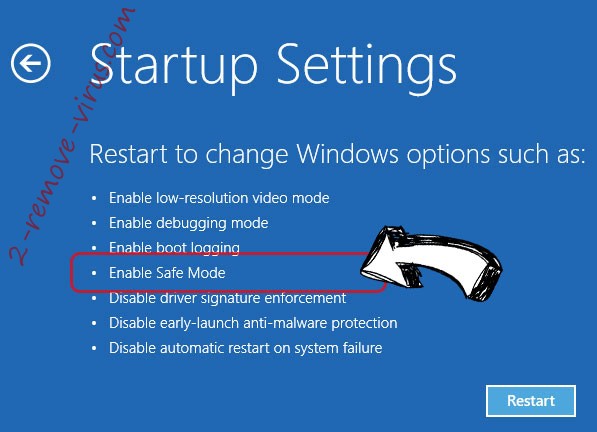

Удалить .WHY ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления .WHY ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

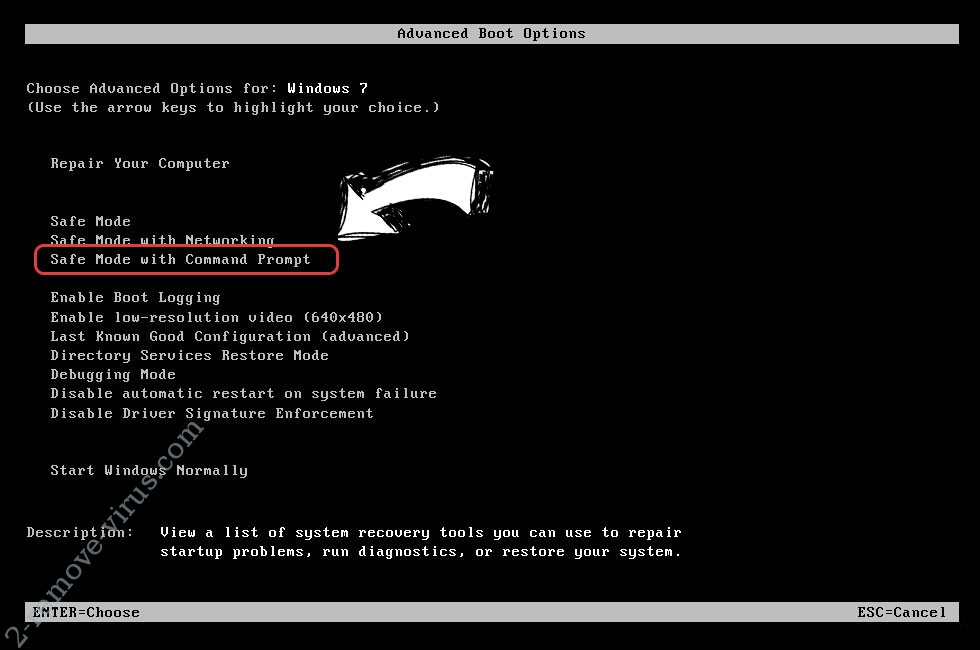

Удалить .WHY ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

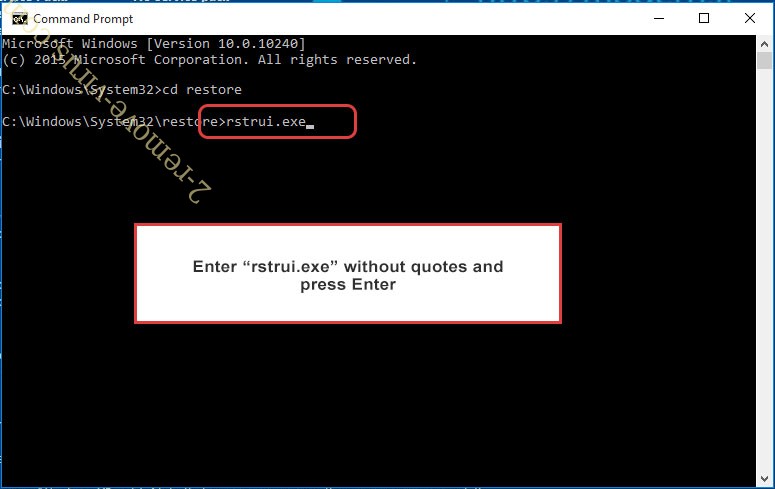

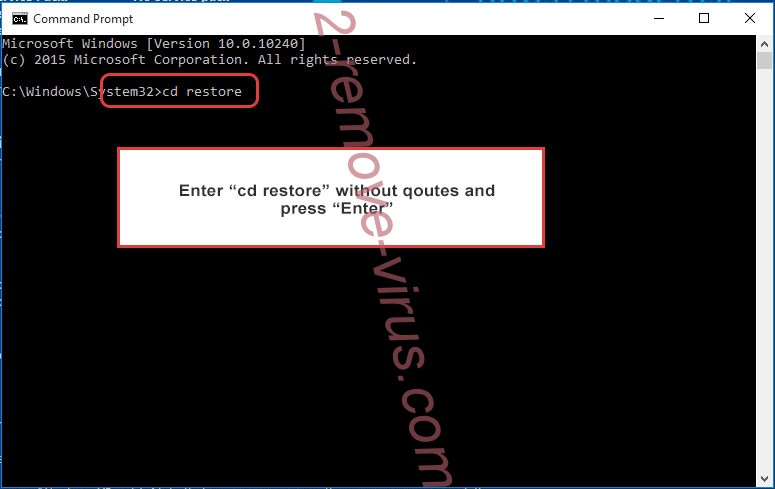

- Введите cd restore и нажмите Enter.

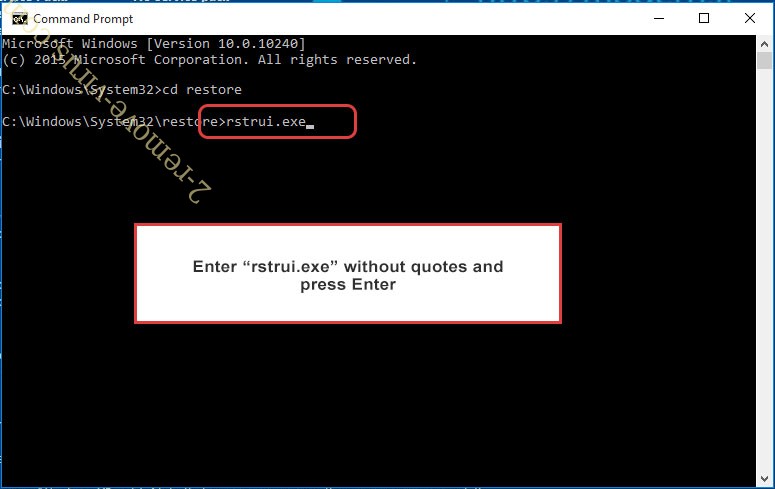

- Введите rstrui.exe и нажмите клавишу Enter.

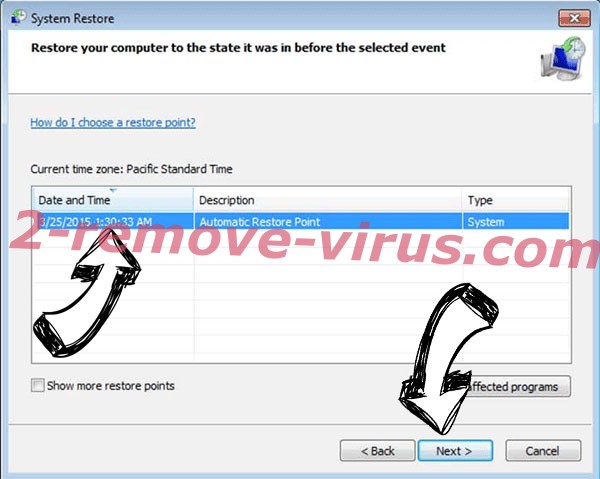

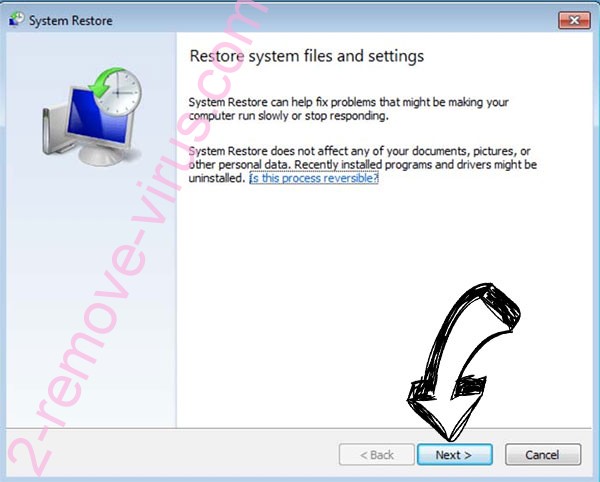

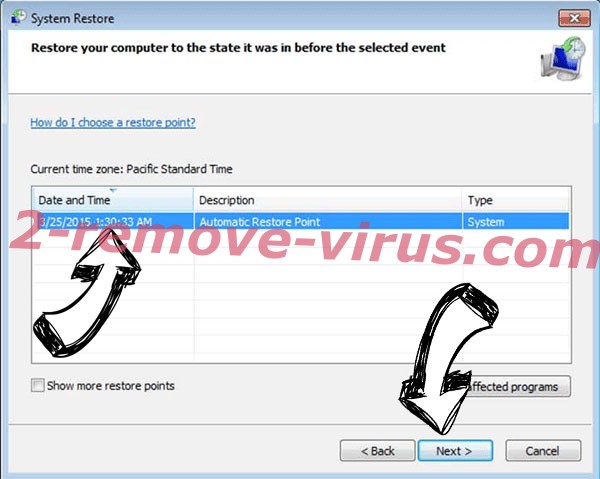

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

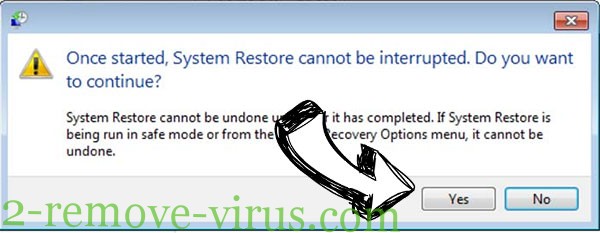

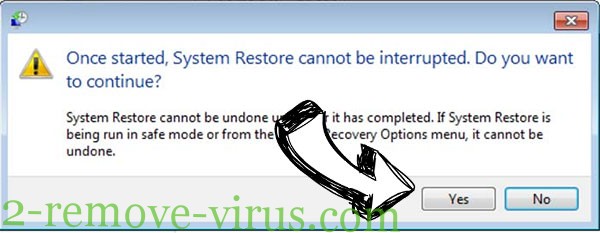

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

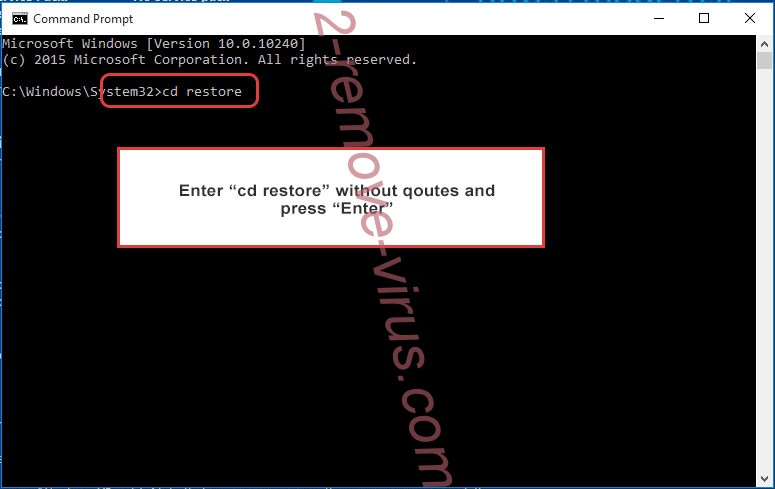

Удалить .WHY ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

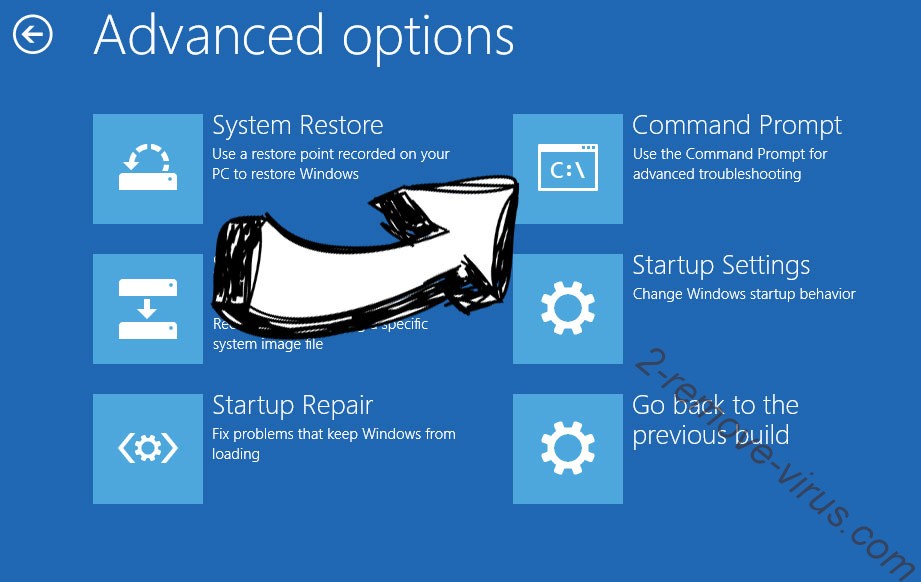

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.