Является ли это серьезной угрозой

.Wiki file ransomware рассматривается как серьезная угроза, известная как вымогателей или файл шифрования вредоносных программ. Хотя вымогателей было широко говорили о, вполне возможно, это ваш первый раз сталкиваются с ним, таким образом, вы не можете знать, ущерб, который он может сделать. Сильные алгоритмы шифрования могут быть использованы для шифрования данных, блокируя вас от открытия файлов. Потому что жертвы вымогателей сталкиваются с постоянной потерей файлов, это классифицируется как очень опасная угроза. Вам также предложат купить утилиту расшифровки за определенную сумму денег, но это не рекомендуется по нескольким причинам. Вполне возможно, что вы не получите ваши данные разблокированы даже после уплаты так что ваши деньги могут быть просто впустую.

Имейте в виду, что вы надеетесь, что мошенники будут чувствовать какую-либо ответственность, чтобы помочь вам восстановить файлы, когда они не должны. Эти деньги также пойдут на будущие вредоносные проекты. Вы действительно хотите быть сторонником преступной деятельности. Люди также становятся все более привлекает всей отрасли, потому что количество людей, которые платят выкуп сделать вымогателей очень прибыльный бизнес. Инвестирование денег, которые вам предлагается заплатить в какой-то резервного копирования может быть лучшим вариантом, потому что потеря данных не будет проблемой. Если у вас была резервная резервная передача до заражения устройства, прекратите .Wiki file ransomware и восстановите данные оттуда. Если вы не уверены в том, как вы получили инфекцию, мы обсудим наиболее распространенные методы распределения в приведенном ниже пункте.

Как распространяется вымогателей

Довольно основные способы используются для распространения вымогателей, таких как спам-сообщения и вредоносные загрузки. Там часто нет необходимости придумывать более сложные способы, потому что многие пользователи довольно небрежно, когда они используют электронную почту и скачать файлы. Однако это не означает, что распространители вообще не используют более продуманные способы. Все кибер-мошенники нужно сделать, это использовать известное название компании, написать правдоподобное письмо, прикрепить зараженный файл к электронной почте и отправить его возможным жертвам. Как правило, в письмах будут обсуждаться деньги или смежные темы, которые люди более склонны принимать всерьез. Это довольно часто, что вы увидите большие имена, как Amazon используется, например, если Amazon послал письмо с квитанцией о покупке, что пользователь не сделал, он / она откроет прилагается файл немедленно. Там несколько вещей, которые вы должны принять во внимание при открытии вложений электронной почты, если вы хотите сохранить вашу систему в безопасности. Важно, чтобы вы проверили, кто отправитель, прежде чем открыть вложение. И если вы знакомы с ними, проверьте адрес электронной почты, чтобы убедиться, что это на самом деле их. Будьте начеку для грамматических или использования ошибок, которые, как правило, довольно очевидны в этих писем. Другим довольно очевидным признаком является отсутствие вашего имени в приветствии, если кто-то, чья электронная почта вы должны обязательно открыть были по электронной почте вам, они, безусловно, использовать ваше имя, а не общее приветствие, как клиент или член. Неисправленные уязвимости программного обеспечения также могут быть использованы для заражения. Программа поставляется с уязвимостями, которые могут быть использованы вымогателей, но они часто фиксируются поставщиками. К сожалению, как доказано WannaCry вымогателей, не все люди устанавливают исправления, по той или иной причине. Поскольку многие вредоносные программы могут использовать эти уязвимости, очень важно, чтобы ваши программы часто обновлялись. Патчи могут быть установлены для установки автоматически, если вы не хотите возиться с ними каждый раз.

Что вы можете сделать с вашими данными

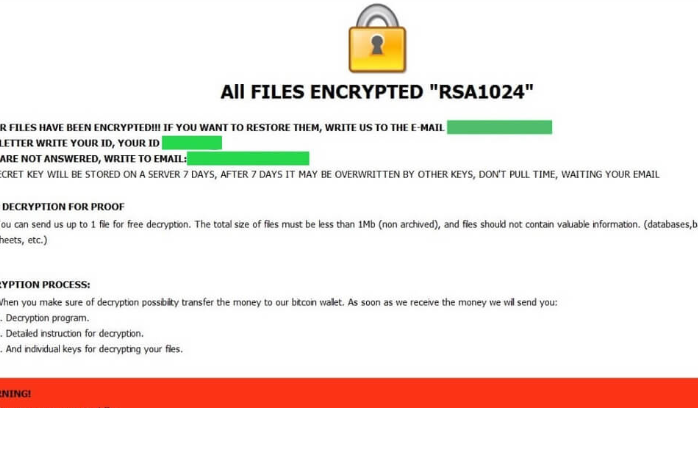

Вымогателей начнет искать определенные типы файлов, как только он входит в систему, и они будут зашифрованы быстро после того, как они определены. В начале, это не может быть ясно, что происходит, но когда ваши файлы не могут быть открыты, как обычно, вы по крайней мере знаете, что-то не так. Ищите странные расширения файлов, прикрепленные к файлам, которые были зашифрованы, они помогут идентифицировать вымогателей. К сожалению, не всегда возможно декодировать файлы, если использовались мощные алгоритмы шифрования. В заметке киберпреступники объяснят, что они зашифровали ваши файлы, и предложат вам способ их расшифровки. То, что они предложат вам, это использовать их расшифровщик, который будет стоить вам. Суммы выкупа, как правило, четко указано в записке, но иногда, жертв просят по электронной почте им установить цену, она может варьироваться от нескольких десятков долларов до нескольких сотен. Оплата дешифровщика не то, что мы рекомендуем по уже упомянутым причинам. Прежде чем даже рассмотреть возможность оплаты, попробуйте все другие варианты в первую очередь. Может быть, вы просто не помните создания резервного копирования. Или, может быть, бесплатная утилита расшифровки доступна. Утилита расшифровки может быть доступна бесплатно, если вымогателей была расшифрована. Учтите, что прежде чем вы даже думать об оплате преступников. Использование запрошенных денег для надежного резервного копирования может быть мудрее идея. И если резервная капотом доступна, вы можете восстановить файлы оттуда после удаления .Wiki file ransomware вируса, если он все еще находится на вашем компьютере. Сделайте все возможное, чтобы увернуться вымогателей в будущем, и один из методов, чтобы сделать это, чтобы ознакомиться с тем, как он может попасть в ваш компьютер. Вы главным образом должны держать ваше програмное обеспечение обновлено, только загружать от безопасных/законных источников и не случайно открытых вложений электронной почты.

Как уничтожить .Wiki file ransomware вирус

Если все еще присутствует на вашем компьютере, анти-вредоносный инструмент будет необходимо, чтобы избавиться от него. Если вы попытаетесь устранить .Wiki file ransomware в ручном режиме, это может привести к дополнительному вреду, так что это не поощряется. Использование программного обеспечения удаления вредоносных программ было бы гораздо менее хлопотно. Утилита не только способна помочь вам справиться с угрозой, но она также может остановить аналогичные из них от попадания в будущем. Выберите инструмент удаления вредоносных программ, который может наилучшим образом справиться с вашей ситуацией, и выполнить полное сканирование компьютера, как только вы установите его. К сожалению, программное обеспечение для удаления вредоносных программ не в состоянии помочь вам восстановить. После того, как ваша система была очищена, вы должны быть в состоянии вернуться к нормальному использованию компьютера.

Offers

Скачать утилитуto scan for .Wiki file ransomwareUse our recommended removal tool to scan for .Wiki file ransomware. Trial version of provides detection of computer threats like .Wiki file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите .Wiki file ransomware, используя безопасный режим с поддержкой сети.

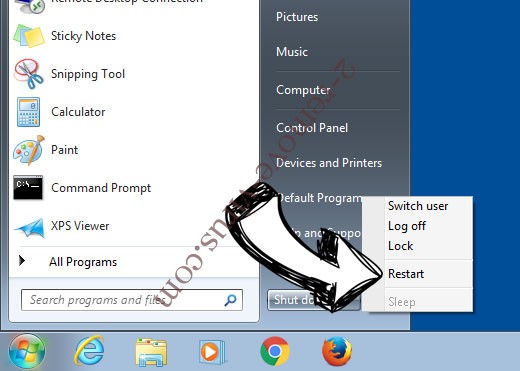

Удалить .Wiki file ransomware из Windows 7/Windows Vista/Windows XP

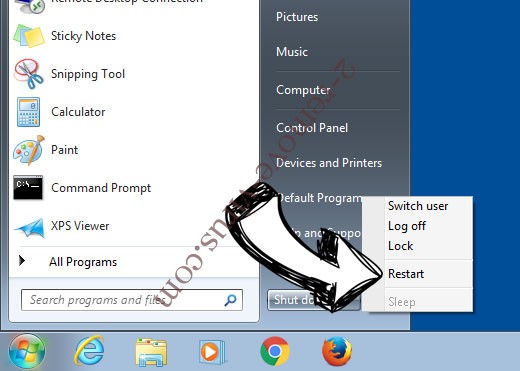

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

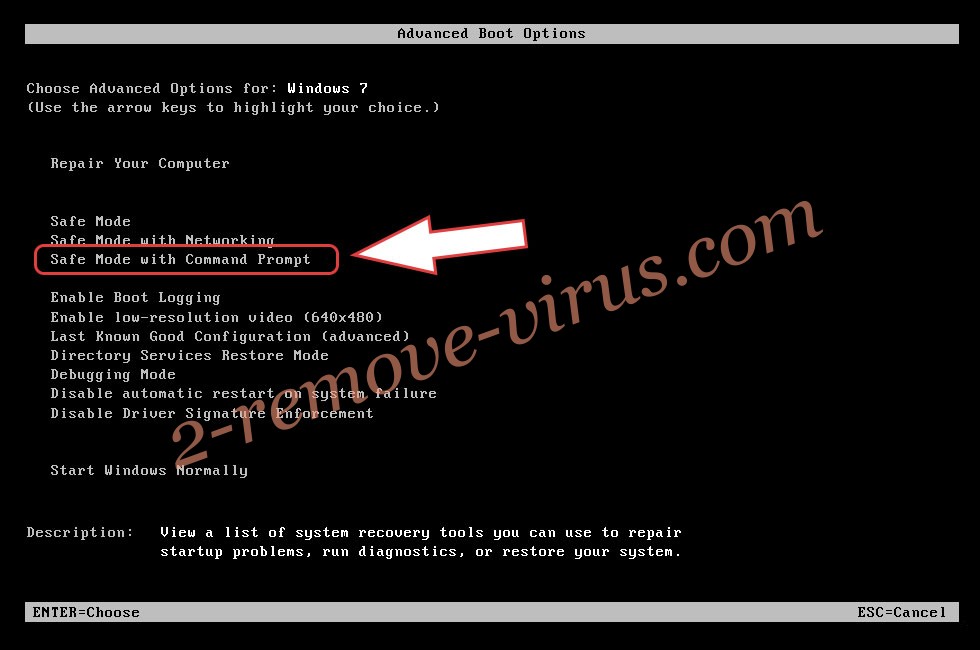

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления .Wiki file ransomware

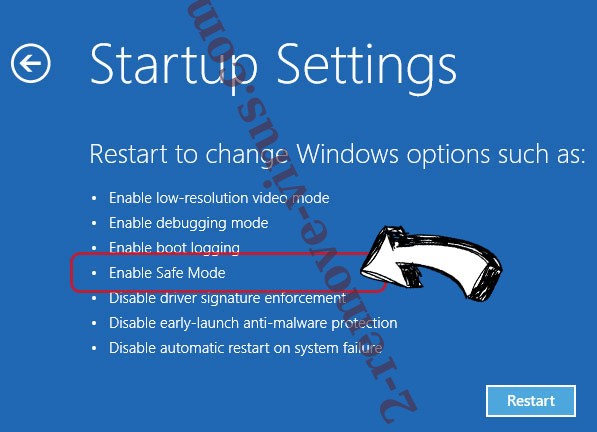

Удалить .Wiki file ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления .Wiki file ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

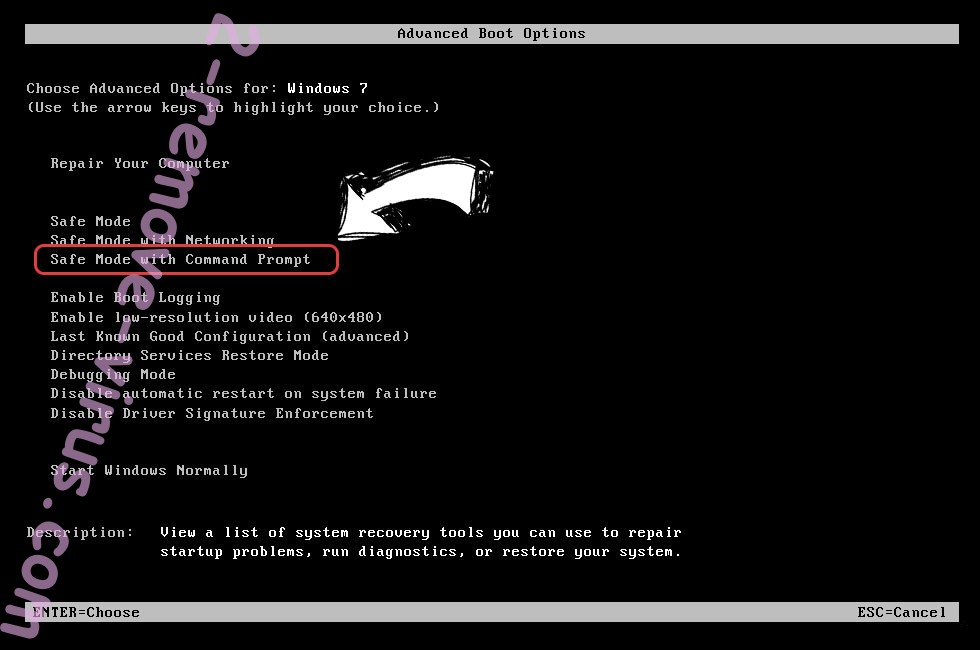

Удалить .Wiki file ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

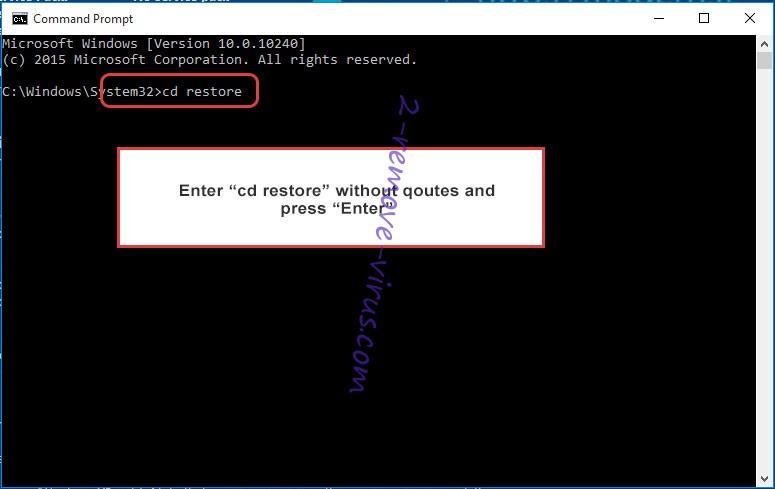

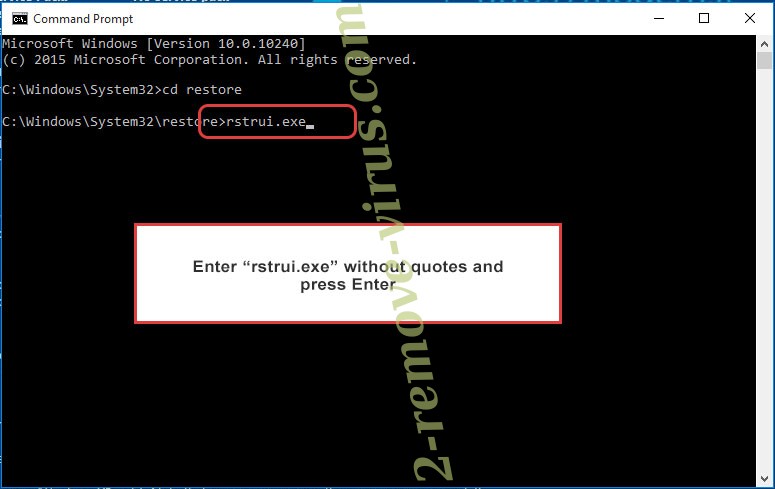

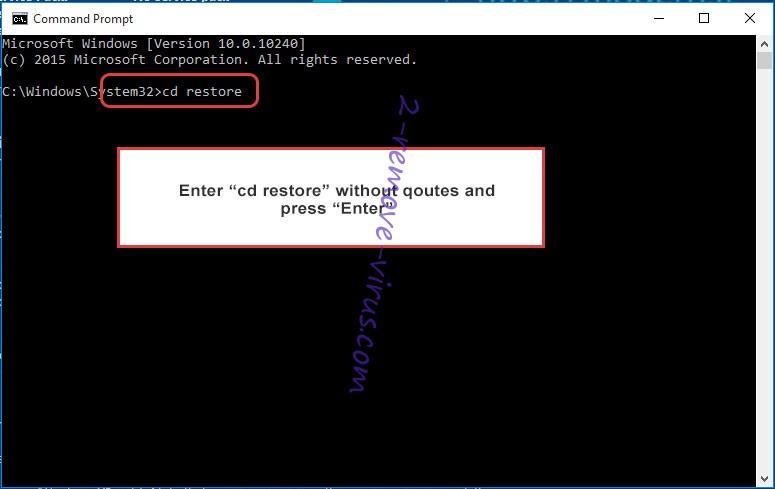

- Введите cd restore и нажмите Enter.

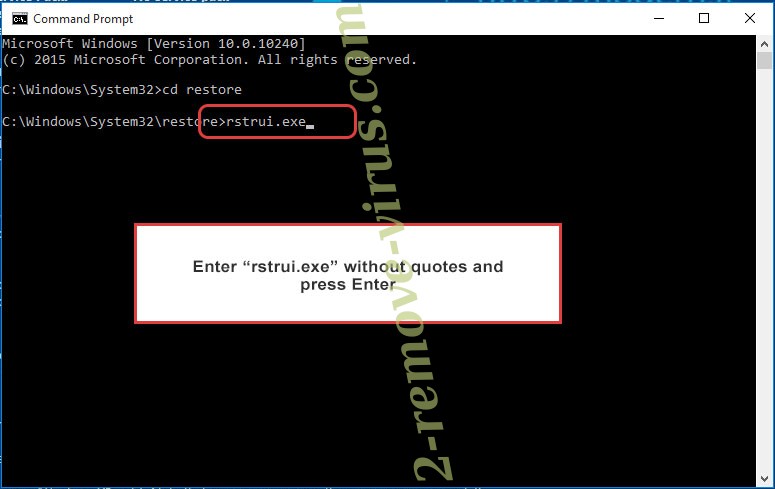

- Введите rstrui.exe и нажмите клавишу Enter.

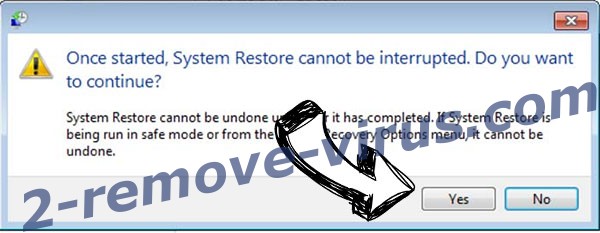

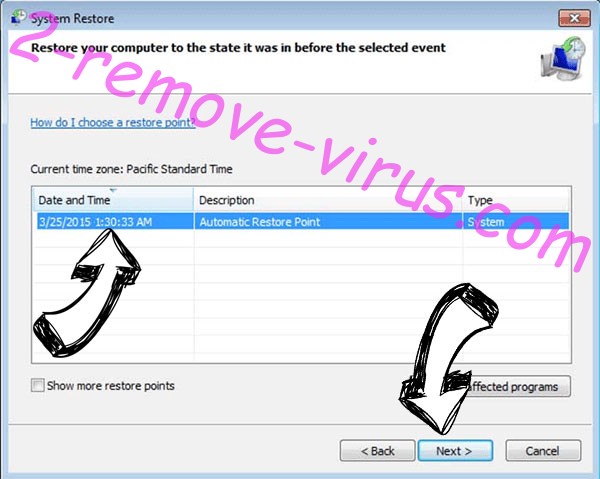

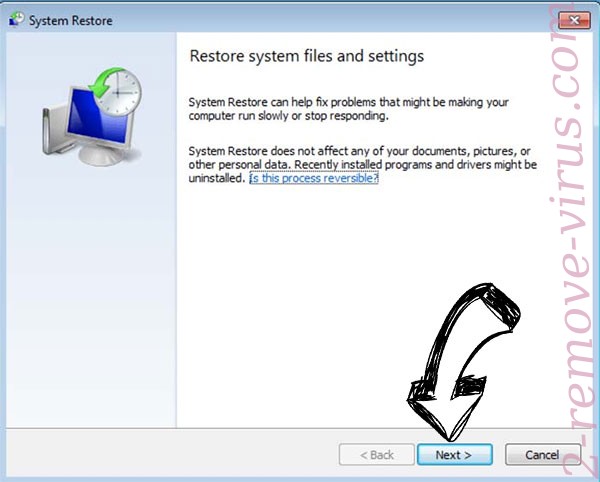

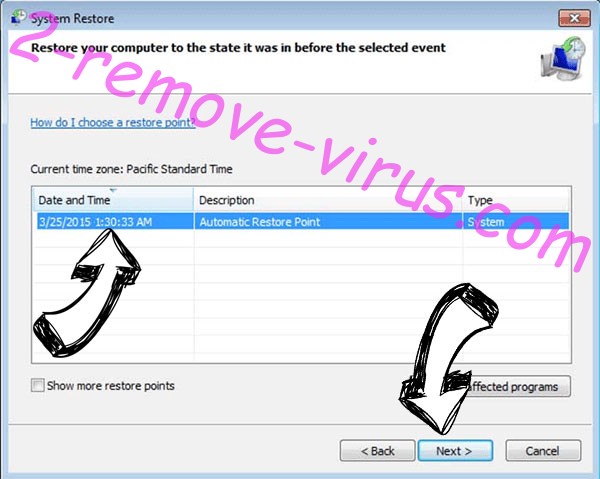

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

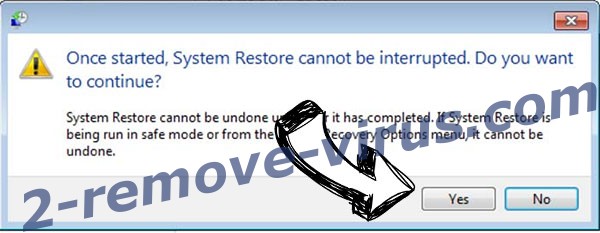

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

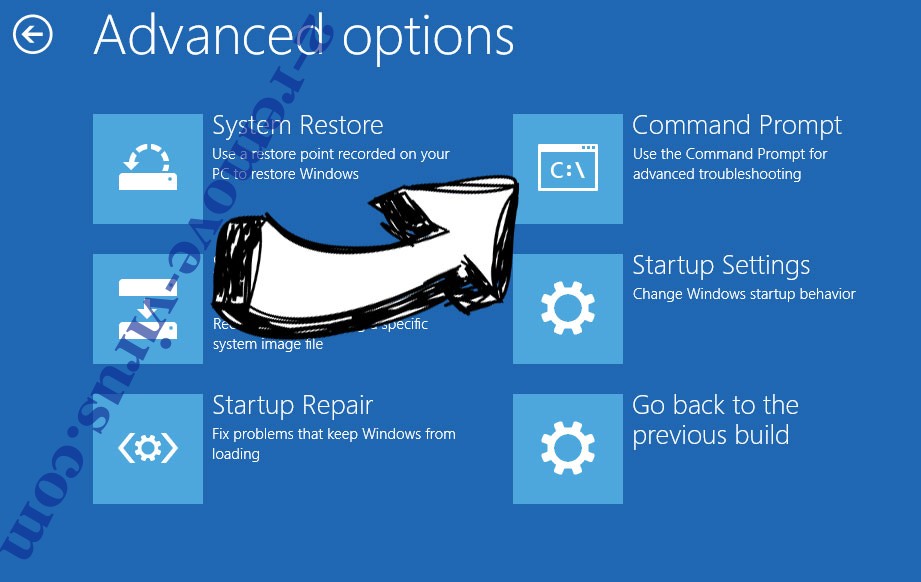

Удалить .Wiki file ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.