Является ли это серьезной угрозой

Вымогателей известный как Zhen ransomware классифицируется как очень вредная инфекция, из-за возможного ущерба, который он может сделать для вашего устройства. Если вымогателей было то, что вы никогда не сталкивались до сих пор, вы можете быть в шоке. Кодирование файлов вредоносного программного обеспечения использует сильные алгоритмы шифрования для кодирования данных, и как только процесс осуществляется, вы больше не сможете получить к ним доступ. Поскольку шифрование файлов вредоносного программного обеспечения может привести к постоянной потере данных, этот тип угрозы является весьма опасным для иметь.

Кибер-мошенники предложат вам дешифратор, но покупать его не предлагается. Есть много случаев, когда файлы не были восстановлены даже после уплаты выкупа. Не забывайте, что вы имеете дело с преступниками, которые вряд ли будут вынуждены отправить вам дешифроватор, когда у них есть выбор просто взять ваши деньги. Эти деньги будут также идти в будущей деятельности этих мошенников. Вымогателей уже делает миллиарды долларов в ущерб, вы действительно хотите быть поддержку этого. Люди также становятся все более привлекает к отрасли, потому что чем больше людей дают в требования, тем более выгодным становится. Вы можете найти себя в такого рода ситуации снова в будущем, так что инвестирование требуемых денег в резервную копию будет мудрым выбором, потому что потеря файла не будет возможность. Если у вас есть резервное копирование, вы можете просто удалить, Zhen ransomware а затем восстановить данные, не беспокоясь о потере их. Методы распространения вымогателей не могут быть вам знакомы, и мы объясним наиболее частые способы ниже.

Как распространяется вирус-вымогатель

Кодирование данных вредоносных программ обычно использует довольно основные методы для распространения, такие как спам-сообщения электронной почты и вредоносных загрузок. Большое количество вымогателей полагаться на небрежность пользователей при открытии вложений электронной почты и более сложные методы не являются необходимыми. Существует некоторая вероятность того, что более сложный метод был использован для инфекции, так как некоторые данные шифрования вредоносных программ используют их. Мошенники просто должны утверждать, что от надежной компании, написать общий, но несколько надежной электронной почты, добавить зараженный файл на электронную почту и отправить его потенциальным жертвам. Темы, связанные с деньгами, часто могут быть затронуты, потому что пользователи более склонны к открытию этих писем. Довольно часто вы увидите большие имена компаний, как Amazon используется, например, если Amazon по электронной почте кому-то квитанцию на покупку, что человек не помнит решений, он / она будет открыть прилагаемый файл немедленно. Вы должны искать определенные признаки при работе с электронной почтой, если вы хотите защитить свой компьютер. Проверьте отправителя, чтобы убедиться, что это кто-то вы знакомы. И если вы знакомы с ними, проверьте адрес электронной почты, чтобы убедиться, что это на самом деле их. Электронные письма также обычно содержат грамматические ошибки, которые, как правило, весьма очевидны. Другим заметным признаком может быть ваше имя отсутствует, если, скажем, вы используете Amazon, и они должны были по электронной почте вам, они не будут использовать универсальные приветствия, как уважаемый клиент / член / пользователь, а вместо этого будет использовать имя, которое вы предоставили им. Уязвимости в вашей системе Уязвимые программы также могут быть использованы для заражения. Эти уязвимости в программах часто быстро исправлены после их обнаружения, так что они не могут быть использованы вредоносным программным обеспечением. Однако, судя по распространению WannaCry, явно не все мчатся устанавливать эти патчи. Очень важно, чтобы вы регулярно патч программного обеспечения, потому что если слабое место является серьезным, он может быть использован всеми видами вредоносного программного обеспечения. Постоянное обновление может стать хлопотным, так что вы можете настроить их для установки автоматически.

Что вы можете сделать с вашими данными

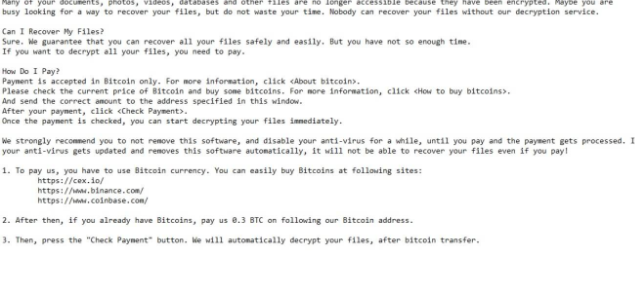

Вредоносное программное обеспечение для кодирования данных не нацелено на все файлы, только определенные виды, и когда они идентифицируются, они кодируются почти сразу. Даже если инфекция не была очевидна изначально, вы определенно знаете, что-то не так, когда файлы не открываются, как они должны. Вы будете знать, какие файлы были затронуты, потому что необычное расширение будет добавлено к ним. Некоторые программы-вымогатели могут использовать мощные алгоритмы шифрования, что сделает расшифровку файлов очень трудной, если не невозможной. В записке о выкупе мошенники расскажут вам, что случилось с вашими данными, и предложат вам способ их расшифровки. Вам будет предложен инструмент расшифровки в обмен на оплату. В записке должна быть узнаться цена программы расшифровки, но если это не так, вам придется по электронной почте кибер-преступников через их предоставленный адрес. Как вы, наверное, догадались, мы не рекомендуем выполнять запросы. Если вы настроены на оплату, это должно быть последним средством. Может быть, вы просто забыли, что вы сделали копии ваших файлов. Или, если повезет, может быть выпущена бесплатная утилита расшифровки. Надо сказать, что иногда специалисты по вредоносным программам способны взломать вредоносные программы для кодирования данных, что означает, что вы можете получить дешифроватор бесплатно. Примите это во внимание, прежде чем платить запрошенные деньги даже пересекает ваш ум. Покупка резервного копирования на эти деньги может быть более полезным. Если резервное копирование было сделано до заражения вторглись, вы можете выполнить восстановление файла после исправления Zhen ransomware вируса. Теперь, когда вы понимаете, насколько вредным может быть шифрование данных вредоносных программ, сделайте все возможное, чтобы избежать этого. Вы в первую очередь должны держать ваше программное обеспечение обновляется, только скачать из защищенных / законных источников, а не случайно открытые файлы, прикрепленные к электронной почте.

Методы исправления Zhen ransomware

Если шифрование данных вредоносных программ все еще находится в компьютере, анти-вредоносной программы будет необходимо прекратить его. При попытке вручную исправить вирус Zhen ransomware вы можете причинить дополнительный ущерб, если вы не будете осторожны или опытных, когда дело доходит до компьютеров. Переход с автоматической опцией будет гораздо лучшим выбором. Утилита по борьбе с вредоносными программами создается с целью ухода за этими инфекциями, в зависимости от того, что вы выбрали, это может даже предотвратить инфекцию от повреждения. Выберите анти-вредоносное программное обеспечение, которое может наилучшим образом справиться с вашей ситуацией, и выполнить полное сканирование компьютера, как только вы установите его. Тем не менее, утилита не способна расшифровать данные, так что не удивляйтесь, что ваши файлы остаются зашифрованными. После полного прекращения работы программы-вымогателя можно безопасно использовать систему снова, регулярно создавая резервную копию файлов.

Offers

Скачать утилитуto scan for Zhen ransomwareUse our recommended removal tool to scan for Zhen ransomware. Trial version of provides detection of computer threats like Zhen ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Zhen ransomware, используя безопасный режим с поддержкой сети.

Удалить Zhen ransomware из Windows 7/Windows Vista/Windows XP

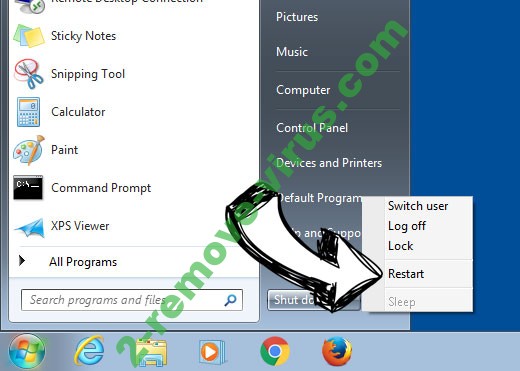

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

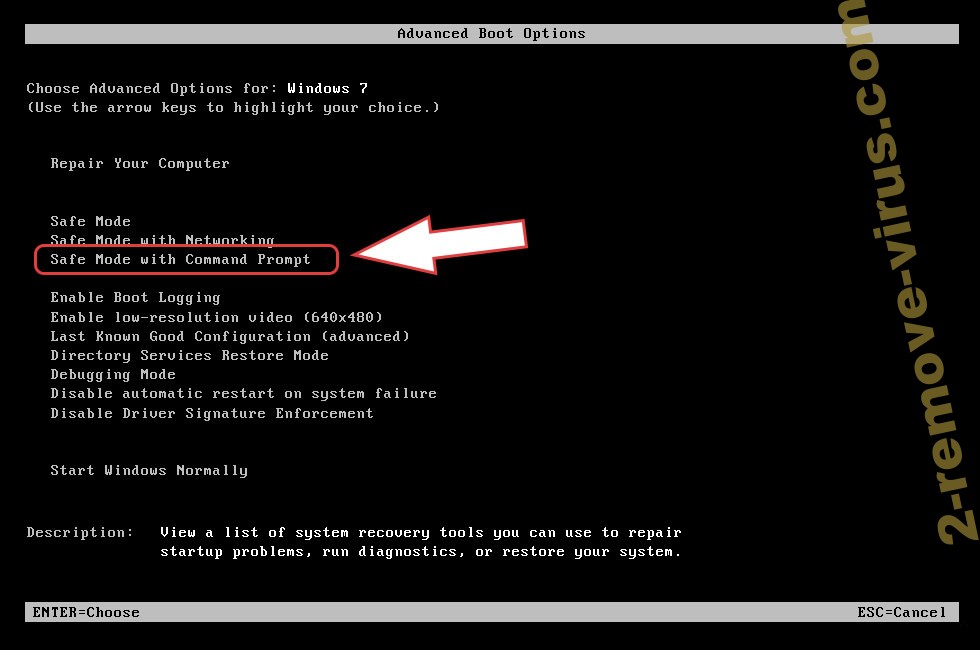

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Zhen ransomware

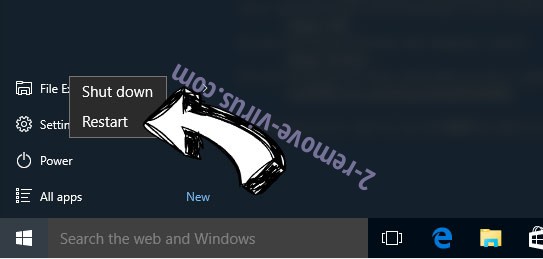

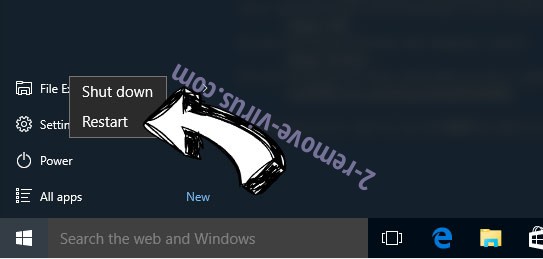

Удалить Zhen ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

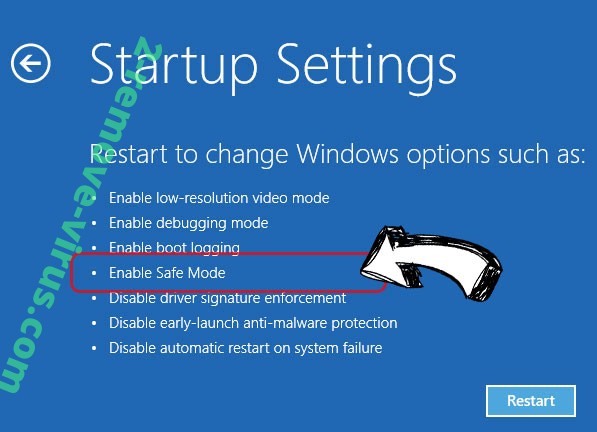

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Zhen ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

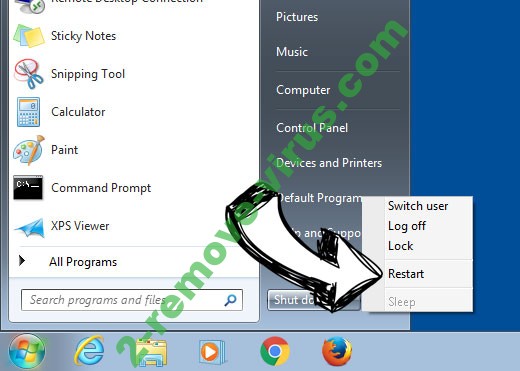

Удалить Zhen ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

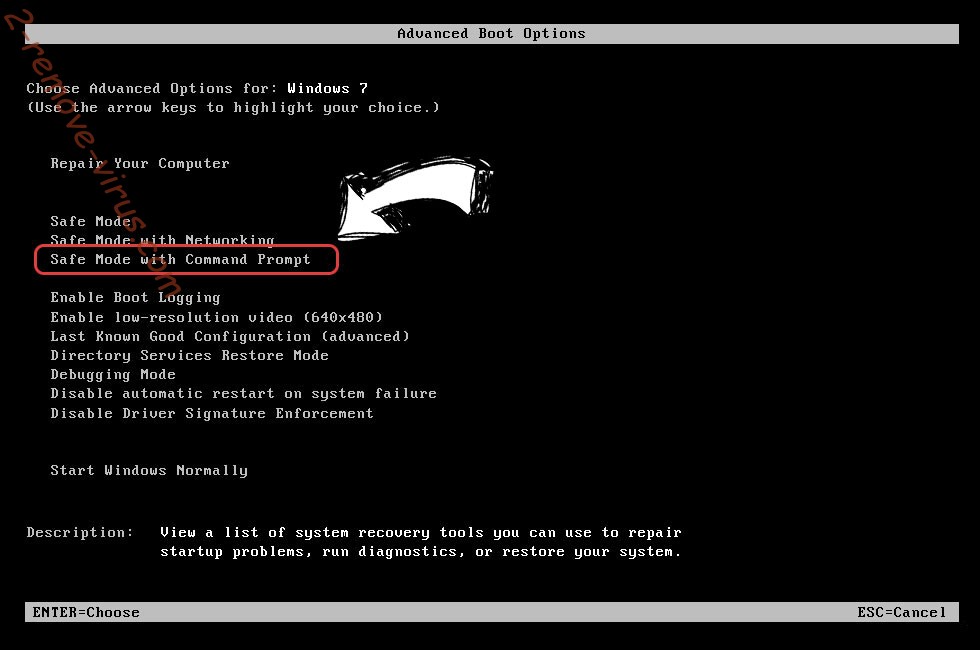

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

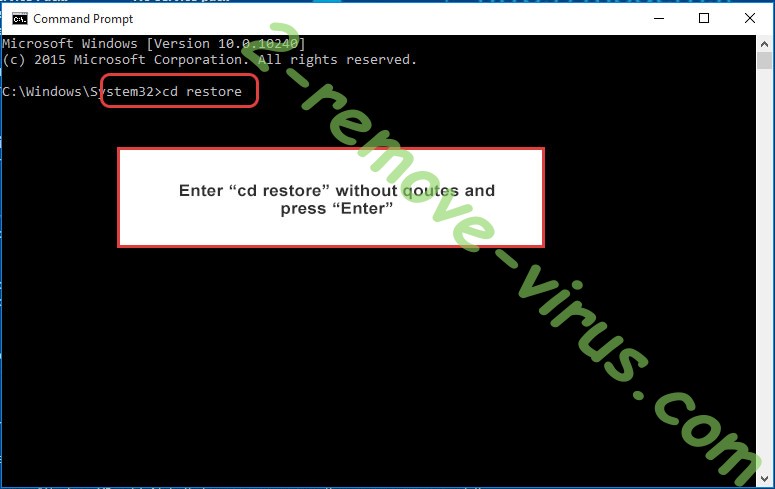

- Введите cd restore и нажмите Enter.

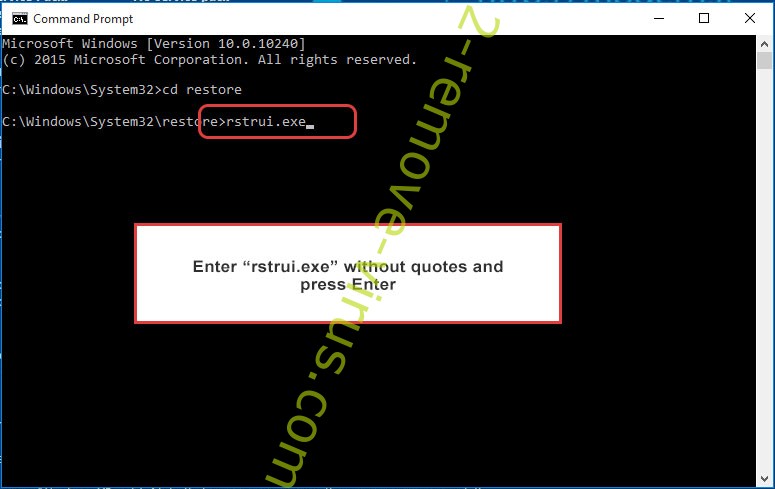

- Введите rstrui.exe и нажмите клавишу Enter.

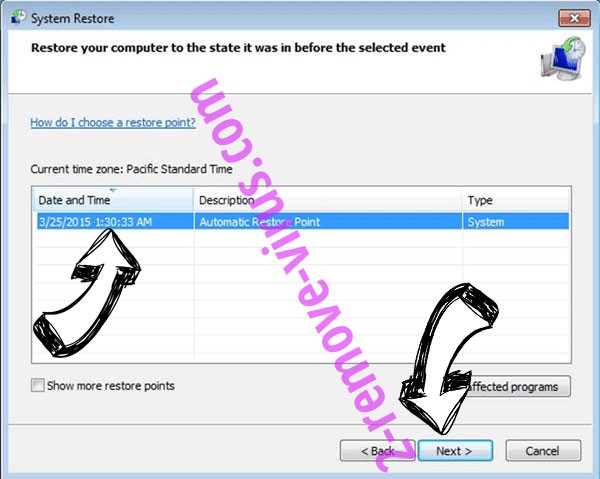

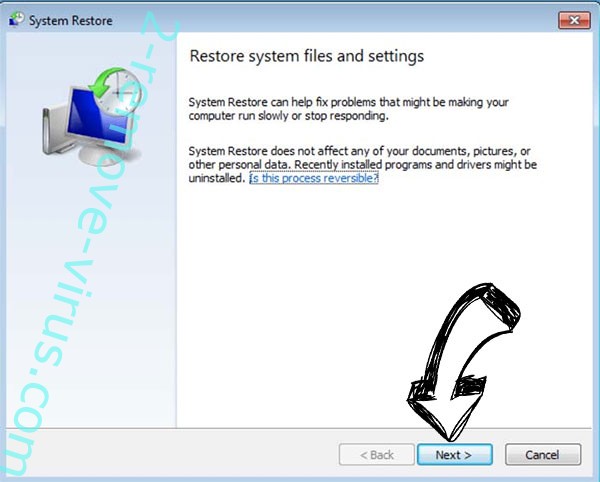

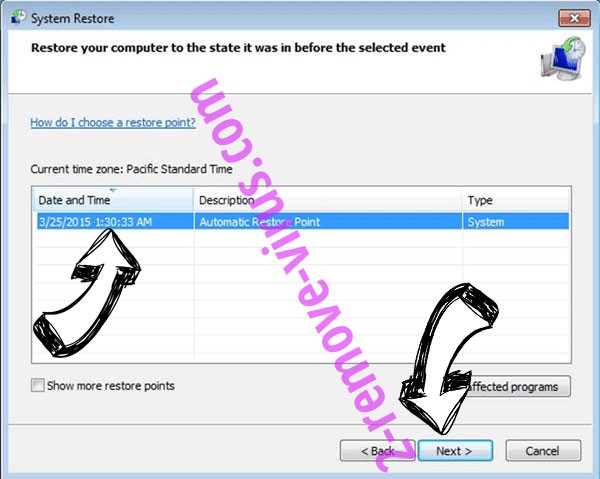

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

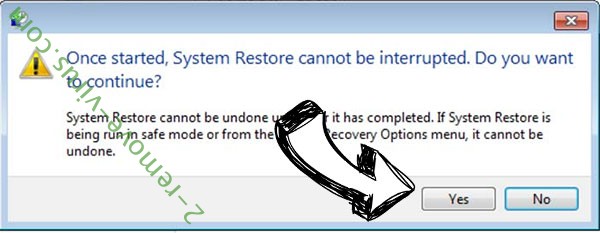

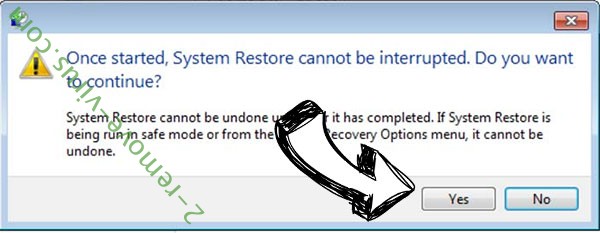

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить Zhen ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

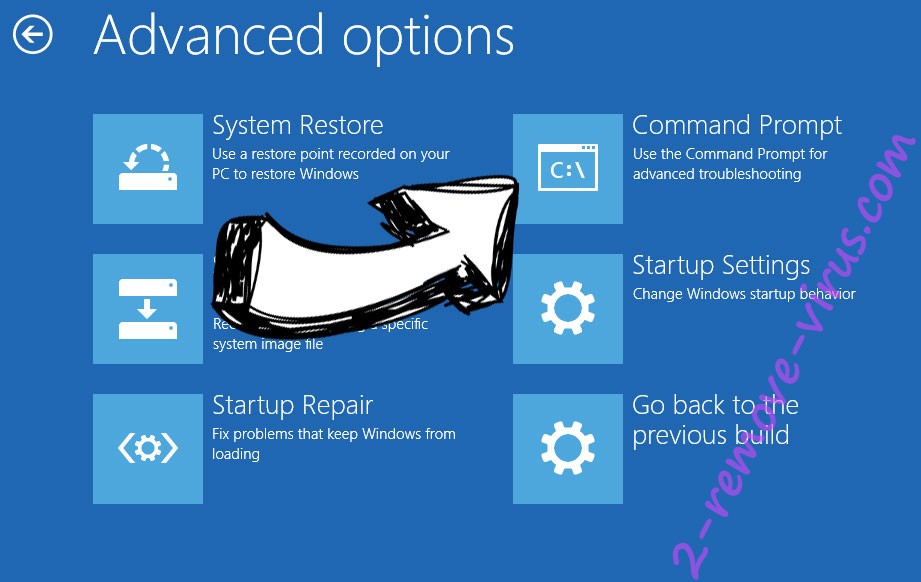

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

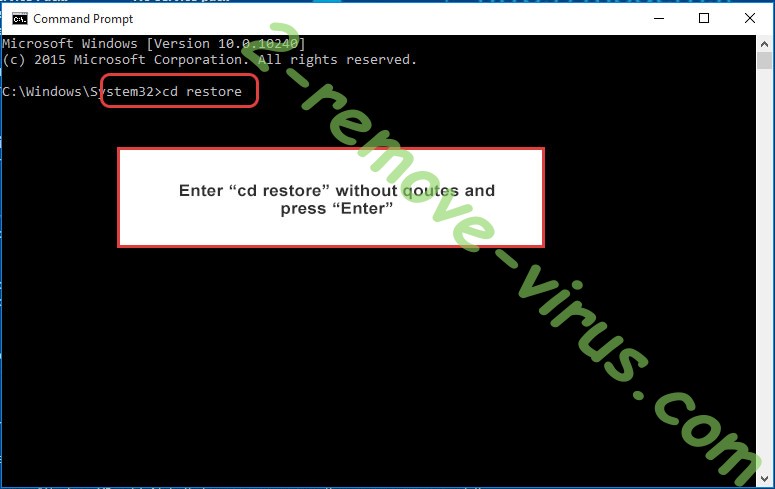

- В командной строке введите cd restore и нажмите Enter.

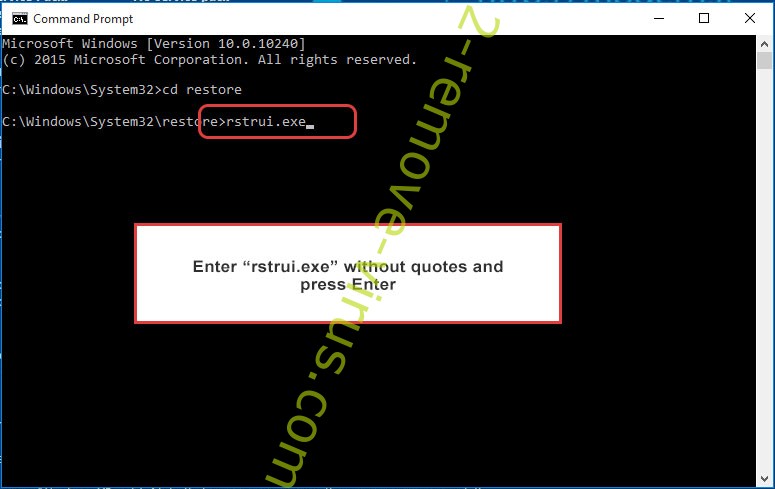

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.