Vad kan sägas om denna infektion

Ransomware känd som SHurk Steal Malware kategoriseras som ett allvarligt hot, på grund av mängden skador det kan orsaka. Det är möjligt att det är första gången du stöter på en förorening av detta slag, i vilket fall du kan bli särskilt chockad. När filer har krypterats med en kraftfull krypteringsalgoritm kan du inte öppna dem eftersom de kommer att låsas. Eftersom ransomware kan resultera i permanent dataförlust, denna typ av infektion är mycket farlig att ha.

Du kommer att få valet att betala lösen för ett dekrypteringsverktyg men det är inte exakt det alternativ som malwareforskare föreslår. Innan något annat garanterar betalning inte datadekryptering. Varför skulle personer som låste dina data första plats hjälpa dig att återställa dem när de bara kan ta pengarna. Du bör också komma ihåg att pengarna kommer att användas för skadliga mjukvaruprojekt i framtiden. Vill du faktiskt stödja en industri som redan gör skador för miljarder dollar på företag. Desto fler betalar, desto mer lönsamt blir det, och därmed lockas allt fler människor till det. Att köpa backup med de begärda pengarna skulle vara bättre eftersom om du någonsin sätts i den här typen av situation igen skulle du filförlust inte oroa dig eftersom du bara kan återställa dem från säkerhetskopiering. Om säkerhetskopiering gjordes innan datakryptering av skadlig programvara förorenade ditt system kan du bara avinstallera SHurk Steal Malware och återställa filer. Om du inte har kört på skadlig programvara för datakodning tidigare är det också möjligt att du inte vet hur det lyckades komma in i ditt system, varför noggrant läsa nedanstående stycke.

Hur sprids ransomware

En datakodning skadlig kodning kan infektera ganska enkelt, vanligtvis med hjälp av sådana metoder som att lägga till förorenade filer i e-postmeddelanden, använda utnyttja kit och vara värd för förorenade filer på misstänkta nedladdningsplattformar. Eftersom många användare är försumliga om hur de använder sin e-post eller varifrån de laddar ner, ransomware-distributörer behöver inte komma på mer utarbetade sätt. Det kan också möjligt att en mer sofistikerad metod användes för infektion, eftersom vissa ransomware använder dem. Hackare bifogar en infekterad fil till ett e-postmeddelande, skriver någon form av text och uppger felaktigt att de kommer från ett trovärdigt företag / organisation. Dessa e-postmeddelanden diskuterar ofta pengar eftersom det är ett känsligt ämne och användare är mer benägna att vara vårdslösa när de öppnar pengarelaterade e-postmeddelanden. Ganska ofta ser du stora namn som Amazon använde, till exempel om Amazon mailade någon ett kvitto för ett köp som användaren inte minns att han / hon inte skulle vänta med att öppna bilagan. På grund av detta måste du vara försiktig med att öppna e-postmeddelanden och se upp för tecken på att de kan vara skadliga. Kontrollera avsändaren för att se till att det är någon du känner till. Även om du känner avsändaren, rusa inte, kontrollera först e-postadressen för att säkerställa att den är verklig. Uppenbara och många grammatikfel är också ett tecken. Du bör också notera hur du adresseras, om det är en avsändare som du har haft affärer med tidigare, kommer de alltid att inkludera ditt namn i hälsningen. Ouppdaterade programvarusårbarheter kan också användas av en fil som krypterar skadlig kod för att komma in i ditt system. Alla program har sårbarheter men i allmänhet fixar leverantörer dem när de blir medvetna om dem så att skadlig programvara inte kan använda den för att komma in i ett system. Ändå, av en eller annan anledning, installerar inte alla dessa korrigeringar. Eftersom många skadliga program kan använda dessa sårbarheter är det viktigt att dina program regelbundet får uppdateringar. Du kan också välja att installera korrigeringar automatiskt.

Hur agerar det

När ransomware förorenade din enhet hittar du snart dina data kodade. Dina filer kommer inte att vara tillgängliga, så även om du inte ser vad som händer i början vet du så småningom. Kontrollera dina filer för okända tillägg som lagts till, de borde visa namnet på filkodnings skadlig programvara. Dina data kan ha kodats med starka krypteringsalgoritmer, och det finns en möjlighet att de kan krypteras permanent. Ett lösenmeddelande kommer att sättas på skrivbordet eller i mappar som innehåller låsta filer, som beskriver vad som har hänt med dina data. Du kommer att föreslås ett dekrypteringsverktyg, till ett pris uppenbarligen, och hackare kommer att varna för att inte använda andra metoder eftersom det kan skada dem. Om priset för ett dekrypteringsverktyg inte anges måste du kontakta hackarna via e-post. Precis som vi nämnde ovan tycker vi inte att det är en bra idé att betala lösensumman. Att ge efter för förfrågningarna bör övervägas när alla andra alternativ inte hjälper. Du kanske har gjort förstärkning men bara glömt bort det. Ett gratis dekrypteringsverktyg kan också vara tillgängligt. Om en malware forskare kan knäcka filen kryptera skadlig kod, kan en gratis dekryptering verktyg utvecklas. Tänk på det alternativet och först när du är säker på att det inte finns något gratis dekrypteringsverktyg, bör du ens överväga att betala. Det skulle vara en bättre idé att köpa backup med en del av pengarna. Om du hade gjort säkerhetskopiering före föroreningen kan du återställa data när du har åtgärdat SHurk Steal Malware helt. I framtiden, se till att du undviker filkrypterande skadlig programvara så mycket som möjligt genom att bekanta dig med dess distributionsmetoder. Håll dig till säkra webbsidor när det gäller nedladdningar, var försiktig när du hanterar e-postbilagor och se till att programvaran uppdateras.

Metoder för att eliminera SHurk Steal Malware virus

Använd en programvara för borttagning av skadlig kod för att få filen att kryptera skadlig kod från din dator om den fortfarande finns kvar. Att manuellt fixa SHurk Steal Malware är ingen enkel process och kan leda till ytterligare skada på ditt system. Ett program mot skadlig kod skulle vara ett säkrare alternativ i det här fallet. Det kan också stoppa framtida filkryptering av skadligt program från att komma in, förutom att hjälpa dig att bli av med den här. Ta reda på vilket verktyg för borttagning av skadlig kod som bäst matchar vad du behöver, installera det och skanna datorn för att identifiera infektionen. Verktyget kan dock inte dekryptera data, så förvänta dig inte att dina filer återställs när infektionen har avslutats. När du har eliminerat ransomware, se till att du får säkerhetskopiering och regelbundet göra kopior av alla viktiga data.

Offers

Hämta borttagningsverktygetto scan for SHurk Steal MalwareUse our recommended removal tool to scan for SHurk Steal Malware. Trial version of provides detection of computer threats like SHurk Steal Malware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft uppgifter WiperSoft är ett säkerhetsverktyg som ger realtid säkerhet från potentiella hot. Numera många användare tenderar att ladda ner gratis programvara från Internet men vad de i ...

Hämta|mer

Är MacKeeper ett virus?MacKeeper är inte ett virus, inte heller är det en bluff. Medan det finns olika åsikter om programmet på Internet, många av de människor som så notoriskt hatar programme ...

Hämta|mer

Även skaparna av MalwareBytes anti-malware inte har varit i den här branschen under lång tid, gör de för det med deras entusiastiska strategi. Statistik från sådana webbplatser som CNET visar a ...

Hämta|mer

Quick Menu

steg 1. Ta bort SHurk Steal Malware via felsäkert läge med nätverk.

Ta bort SHurk Steal Malware från Windows 7 och Windows Vista/Windows XP

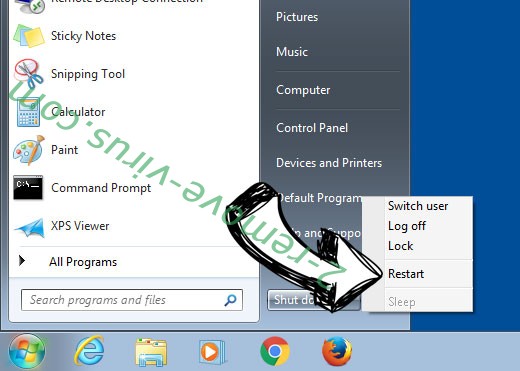

- Klicka på Start och välj avstängning.

- Välj Starta om och klicka på OK.

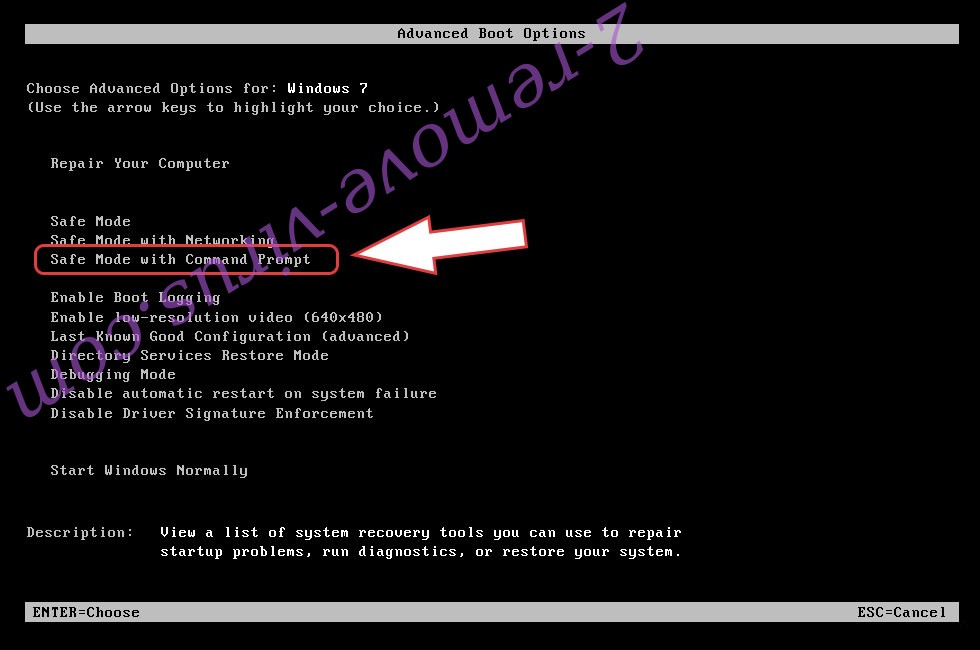

- Börja trycka på F8 när datorn börjar ladda.

- Under Avancerat stöveln optionerna, välja felsäkert läge med nätverk.

- Öppna webbläsaren och hämta verktyget anti-malware.

- Använda verktyget ta bort SHurk Steal Malware

Ta bort SHurk Steal Malware från Windows 8 och Windows 10

- Tryck på Power-knappen på Windows inloggningsskärmen.

- Håll ned SKIFT och tryck på Starta om.

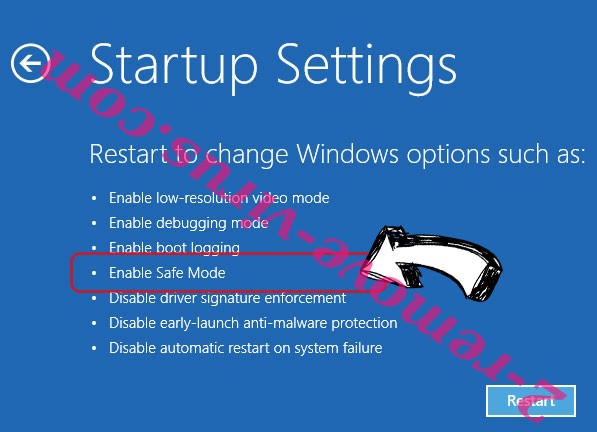

- Gå till Troubleshoot → Advanced options → Start Settings.

- Välja Aktivera felsäkert läge eller felsäkert läge med nätverk under startinställningar.

- Klicka på Starta om.

- Öppna din webbläsare och ladda ner den malware remover.

- Använda programvaran för att ta bort SHurk Steal Malware

steg 2. Återställa dina filer med hjälp av Systemåterställning

Ta bort SHurk Steal Malware från Windows 7 och Windows Vista/Windows XP

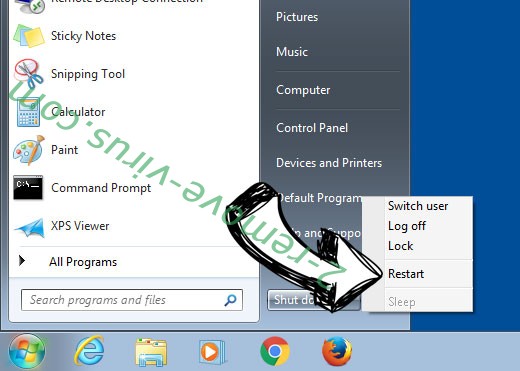

- Klicka på Start och välj avstängning.

- Välj Starta om och OK

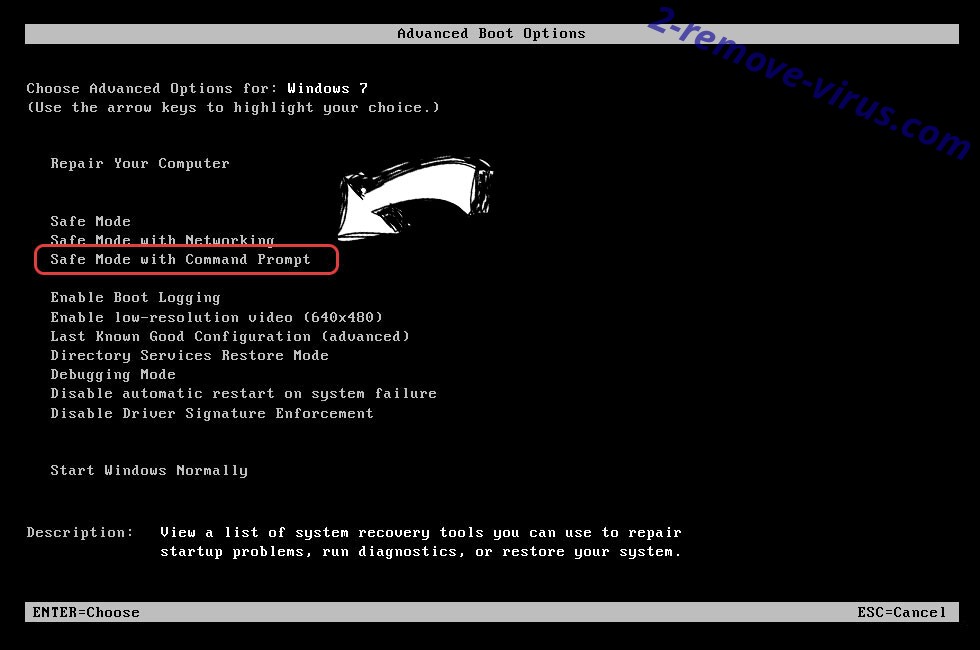

- När datorn startar lastningen, tryck på F8 upprepade gånger för att öppna avancerade startalternativ

- Välj Kommandotolken i listan.

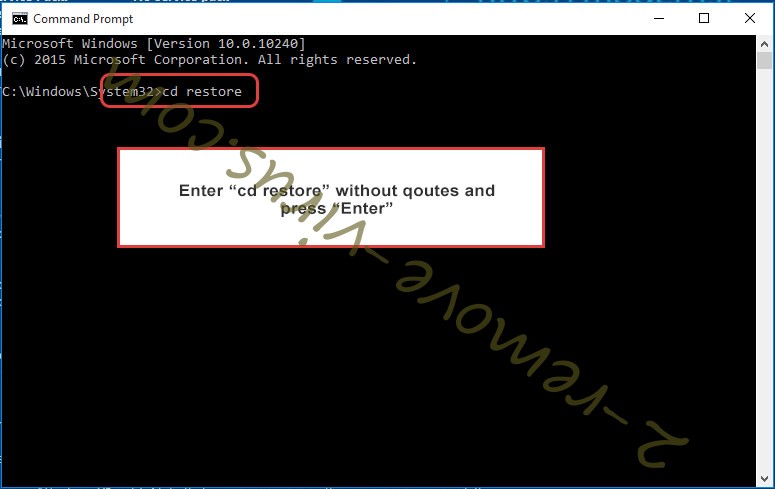

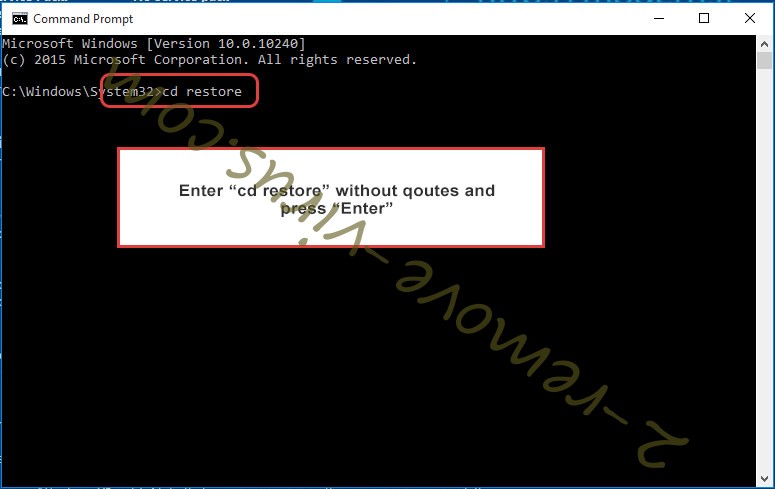

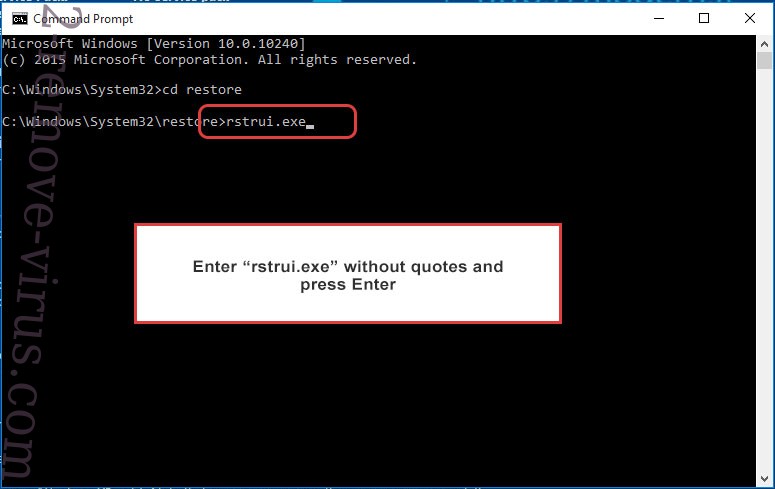

- Skriv cd restore och tryck Enter.

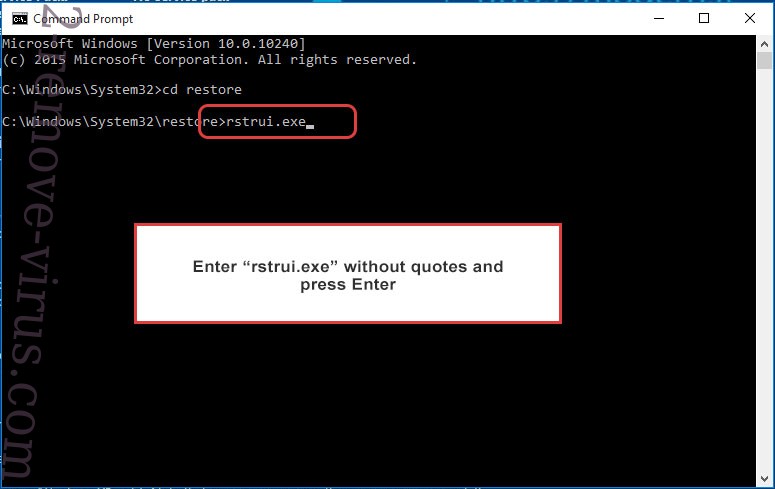

- Skriv rstrui.exe och tryck på RETUR.

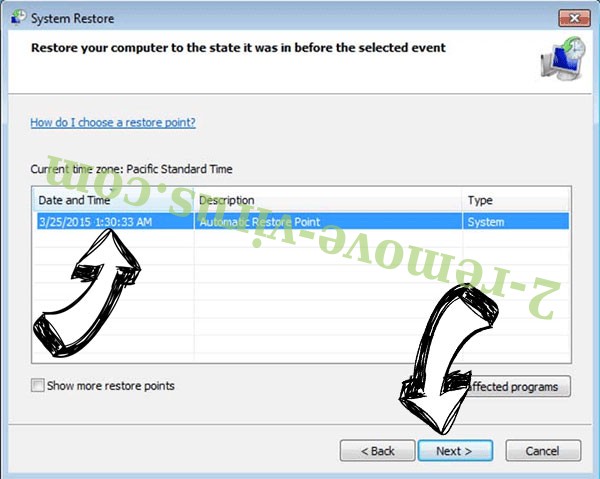

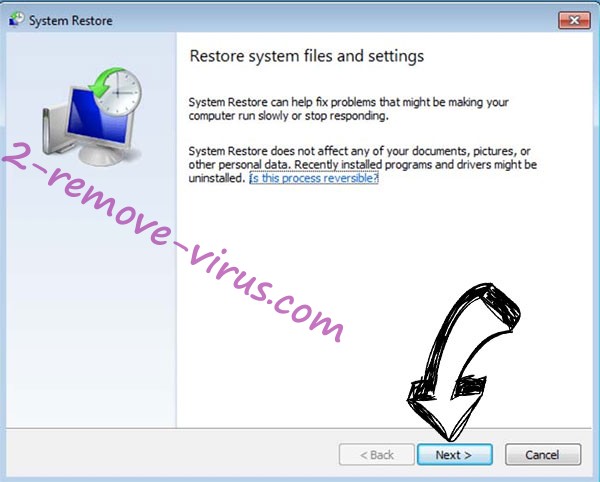

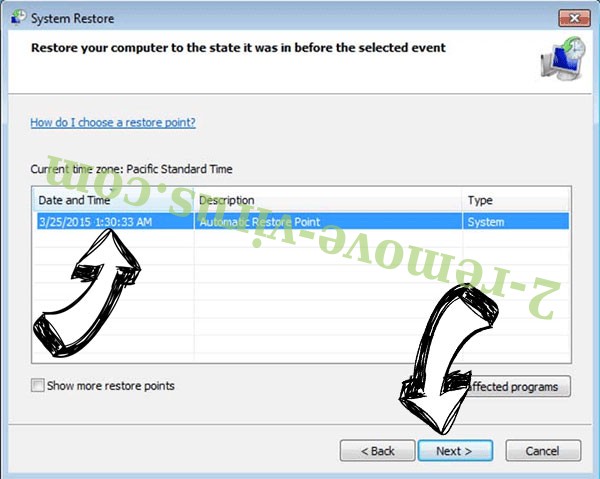

- Klicka på nästa i det nya fönstret och välj återställningspunkten innan infektionen.

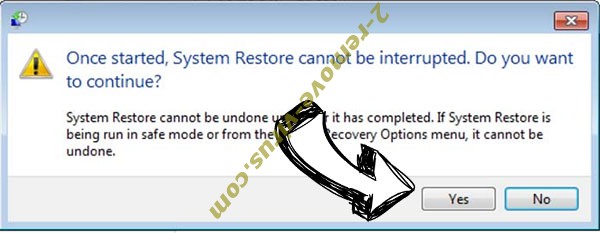

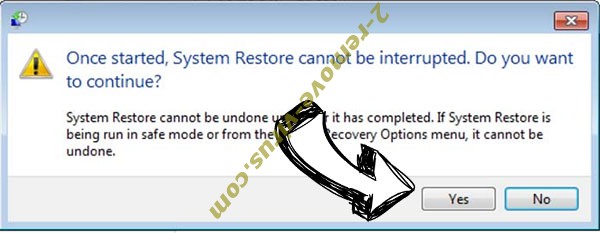

- Klicka på Nästa igen och klicka på Ja för att påbörja Systemåterställning.

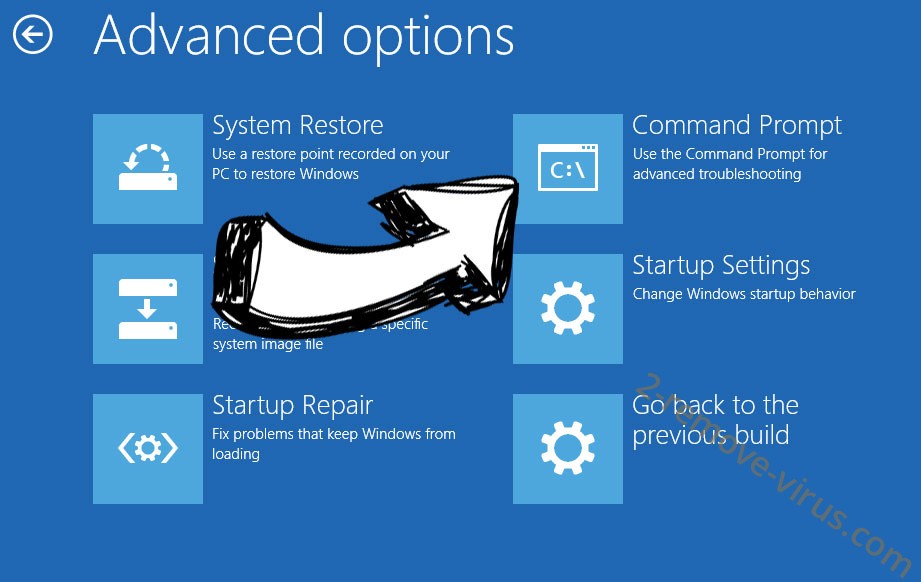

Ta bort SHurk Steal Malware från Windows 8 och Windows 10

- Klicka på Power-knappen på Windows inloggningsskärmen.

- Håll Skift och klicka på Starta om.

- Välj Felsök och gå till avancerade alternativ.

- Välj Kommandotolken och klicka på Starta om.

- Mata in cd restore i Kommandotolken och tryck på RETUR.

- Skriv rstrui.exe och tryck Enter igen.

- Klicka på nästa i fönstret ny System restaurera.

- Välj återställningspunkten före infektionen.

- Klicka på Nästa och klicka sedan på Ja för att återställa systemet.