Vad är TargetCompany Ransomware virus

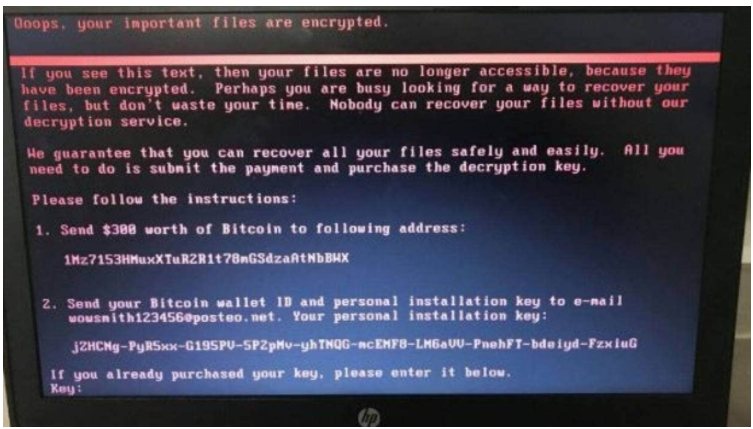

Ransomware som TargetCompany Ransomware kallas kategoriseras som ett allvarligt hot, på grund av mängden skada det kan göra på din enhet. Ransomware är inte något alla har hanterat tidigare, och om du just har stött på det nu, kommer du att lära dig hur skadligt det kan vara första hand. När filer har krypterats med en kraftfull krypteringsalgoritm kan du inte öppna dem eftersom de låses. Offer kan inte alltid återställa filer, varför filkryptering av skadlig kod är så farligt.

Det finns också möjlighet att betala lösen men av olika skäl är det inte det bästa valet. Det finns en sannolikhet att dina data inte kommer att dekrypteras även efter att ha betalat så du kanske bara spenderar dina pengar för ingenting. Vad hindrar skurkar från att bara ta dina pengar och inte tillhandahålla något i utbyte. Genom att betala skulle du dessutom finansiera brottslingarnas framtida projekt. Det är redan tänkt att datakodning av skadlig programvara gjorde miljarder skador på olika företag under 2017, och det är bara en uppskattning. När offer ger efter för kraven blir ransomware mer och mer lönsamt, vilket lockar fler skadliga människor till det. Du kan hamna i den här typen av situation igen, så att investera de begärda pengarna i säkerhetskopiering skulle vara klokare eftersom dataförlust inte skulle vara en möjlighet. Om du hade säkerhetskopiering tillgänglig kunde du bara fixa TargetCompany Ransomware och sedan återställa filer utan att oroa dig för att förlora dem. Filkodning av distributionsmetoder för skadlig kod kanske inte är kända för dig, och vi kommer att förklara de vanligaste metoderna nedan.

Hur fick du tag på TargetCompany Ransomware

Du kan ofta stöta på datakodning av skadlig programvara som läggs till i e-postmeddelanden som en bifogad fil eller på misstänkt nedladdningssida. Ett stort antal datakrypterande skadlig kod beror på användarnas slarv när de öppnar e-postbilagor och behöver inte använda mer detaljerade sätt. Mer utarbetade metoder kan också användas, men inte lika ofta. Cyberbrottslingar måste bara använda ett känt företagsnamn, skriva ett generiskt men något troligt e-postmeddelande, lägga till den malware-ridna filen i e-postmeddelandet och skicka den till potentiella offer. Pengar relaterade frågor är ett vanligt ämne i dessa e-postmeddelanden eftersom människor tenderar att engagera sig i dessa e-postmeddelanden. Om skurkar använde ett stort företagsnamn som Amazon kan människor öppna bilagan utan att tänka på om hackare bara säger att det har varit misstänkt aktivitet på kontot eller ett köp gjordes och kvittot bifogas. På grund av detta måste du vara försiktig med att öppna e-postmeddelanden och se upp för tips om att de kan vara skadliga. Innan du fortsätter med att öppna den bifogade filen kontrollerar du avsändarens identitet och om de kan vara betrodda. Gör inte misstaget att öppna den bifogade filen bara för att avsändaren verkar legitim, du måste först dubbelkolla om e-postadressen matchar. Grammatikfel är också ett tecken på att e-postmeddelandet kanske inte är vad du tror. Ett annat ganska uppenbart tecken är att ditt namn inte används i hälsningen, om ett riktigt företag / avsändare skulle skicka e-post till dig, skulle de definitivt veta ditt namn och använda det istället för en allmän hälsning, som kund eller medlem. Inaktuella sårbarheter i programvaran kan också användas av ransomware för att komma in i ditt system. Programvara kommer med vissa svaga punkter som kan utnyttjas för skadlig programvara för att komma in i ett system, men de korrigeras av tillverkare strax efter att de har hittats. Men att döma av mängden datorer som infekteras av WannaCry, uppenbarligen inte alla rusar för att installera dessa uppdateringar. Eftersom mycket skadlig programvara använder sig av dessa sårbarheter är det så viktigt att dina program uppdateras ofta. Om du tycker att uppdateringsaviseringar är störande kan du ställa in dem så att de installeras automatiskt.

Vad gör TargetCompany Ransomware

När en datakryptering av skadlig kod lyckas komma in i ditt system kommer den att söka efter specifika filtyper och strax efter att de har hittats krypteras de. Även om infektionen inte var uppenbar från början, kommer du definitivt att veta att något inte är rätt när filer inte öppnas som vanligt. Du vet vilka filer som har krypterats eftersom ett ovanligt tillägg kommer att bifogas dem. Dina data kan ha krypterats med kraftfulla krypteringsalgoritmer, och det finns en möjlighet att de kan låsas utan möjlighet att återställa dem. Ett hotbrev kommer att placeras på skrivbordet eller i mappar som innehåller låsta filer, vilket informerar dig om att dina data har krypterats och vad du måste göra härnäst. Du kommer att erbjudas en dekrypteringsprogramvara, i utbyte mot pengar uppenbarligen, och cyberbrottslingar kommer att tjäna det med något annat sätt att återställa data kan resultera i permanent krypterade filer. Anteckningen ska visa priset för ett dekrypteringsverktyg, men om så inte är fallet måste du skicka e-post till hackare via deras angivna adress. Som vi redan har nämnt föreslår vi inte att du betalar för en dekrypterare, av skäl som vi redan har angett. Tänk noga igenom alla dina alternativ innan du ens tänker på att köpa vad de erbjuder. Kanske minns du helt enkelt inte att du gjorde kopior. Det kan också vara möjligt att du skulle kunna hitta en gratis dekrypterare. Vi bör nämna att ibland skadliga programvaruforskare kan knäcka filen som kodar skadlig programvara, vilket innebär att du kan få en dekrypterare utan att betalningar behövs. Ta hänsyn till det alternativet och bara när du är helt säker på att en gratis dekrypterare inte är tillgänglig, bör du ens tänka på att betala. Att använda en del av de pengarna för att köpa någon form av säkerhetskopia kan göra mer nytta. Om du hade skapat säkerhetskopiering innan infektionen ägde rum, bör du kunna återställa dem därifrån efter att du har avslutat TargetCompany Ransomware viruset. Om du vill undvika filkodning av skadlig kod i framtiden bör du bli medveten om hur den kan komma in i datorn. Se till att programvaran uppdateras när en uppdatering är tillgänglig, att du inte slumpmässigt öppnar e-postbilagor och att du bara litar på säkra källor med dina nedladdningar.

TargetCompany Ransomware borttagning

Om ransomware fortfarande finns kvar, bör ett verktyg för borttagning av skadlig kod användas för att bli av med det. Det kan vara ganska svårt att manuellt fixa TargetCompany Ransomware virus eftersom ett misstag kan leda till ytterligare skada. Således skulle det vara en bättre idé att välja den automatiska metoden. Det här verktyget är praktiskt att ha på enheten eftersom det inte bara kommer att se till att fixa TargetCompany Ransomware utan också sätta stopp för liknande som försöker komma in. När du har installerat programvaran för borttagning av skadlig kod skannar du bara din dator och tillåter den att bli av med hotet. Tyvärr kan ett program för borttagning av skadlig kod inte återställa. Om ransomware har eliminerats helt, återställ dina data från där du håller dem lagrade, och om du inte har det, börja använda det.

Offers

Hämta borttagningsverktygetto scan for TargetCompany RansomwareUse our recommended removal tool to scan for TargetCompany Ransomware. Trial version of provides detection of computer threats like TargetCompany Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft uppgifter WiperSoft är ett säkerhetsverktyg som ger realtid säkerhet från potentiella hot. Numera många användare tenderar att ladda ner gratis programvara från Internet men vad de i ...

Hämta|mer

Är MacKeeper ett virus?MacKeeper är inte ett virus, inte heller är det en bluff. Medan det finns olika åsikter om programmet på Internet, många av de människor som så notoriskt hatar programme ...

Hämta|mer

Även skaparna av MalwareBytes anti-malware inte har varit i den här branschen under lång tid, gör de för det med deras entusiastiska strategi. Statistik från sådana webbplatser som CNET visar a ...

Hämta|mer

Quick Menu

steg 1. Ta bort TargetCompany Ransomware via felsäkert läge med nätverk.

Ta bort TargetCompany Ransomware från Windows 7 och Windows Vista/Windows XP

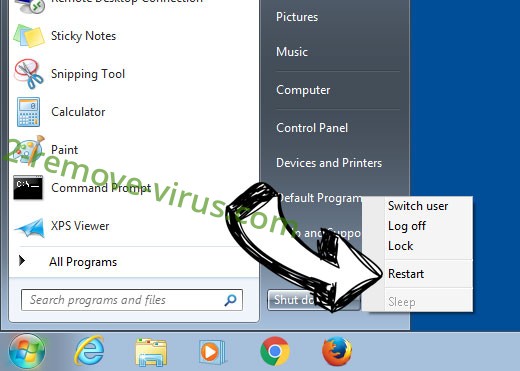

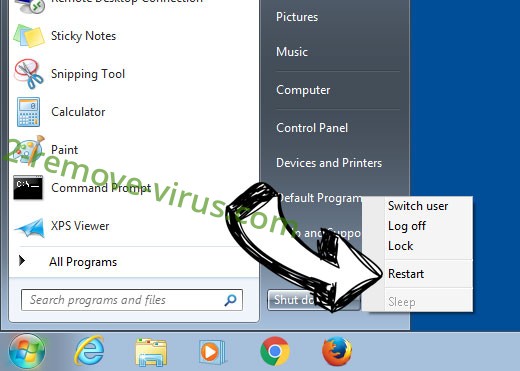

- Klicka på Start och välj avstängning.

- Välj Starta om och klicka på OK.

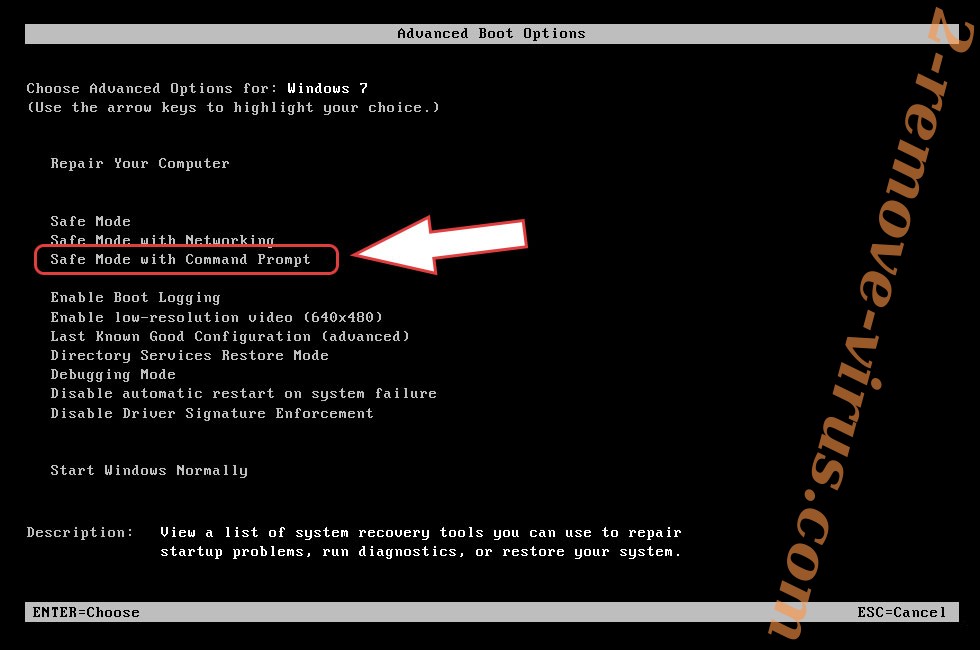

- Börja trycka på F8 när datorn börjar ladda.

- Under Avancerat stöveln optionerna, välja felsäkert läge med nätverk.

- Öppna webbläsaren och hämta verktyget anti-malware.

- Använda verktyget ta bort TargetCompany Ransomware

Ta bort TargetCompany Ransomware från Windows 8 och Windows 10

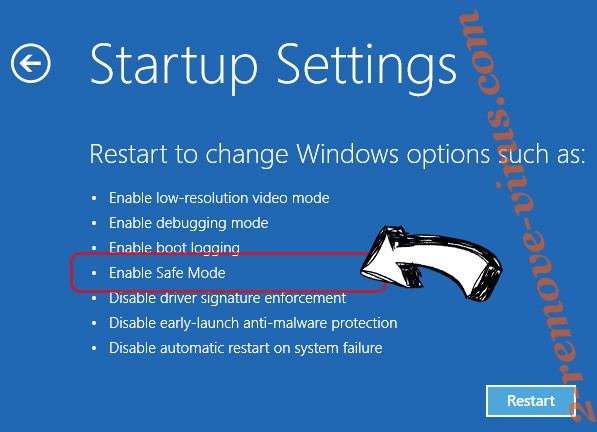

- Tryck på Power-knappen på Windows inloggningsskärmen.

- Håll ned SKIFT och tryck på Starta om.

- Gå till Troubleshoot → Advanced options → Start Settings.

- Välja Aktivera felsäkert läge eller felsäkert läge med nätverk under startinställningar.

- Klicka på Starta om.

- Öppna din webbläsare och ladda ner den malware remover.

- Använda programvaran för att ta bort TargetCompany Ransomware

steg 2. Återställa dina filer med hjälp av Systemåterställning

Ta bort TargetCompany Ransomware från Windows 7 och Windows Vista/Windows XP

- Klicka på Start och välj avstängning.

- Välj Starta om och OK

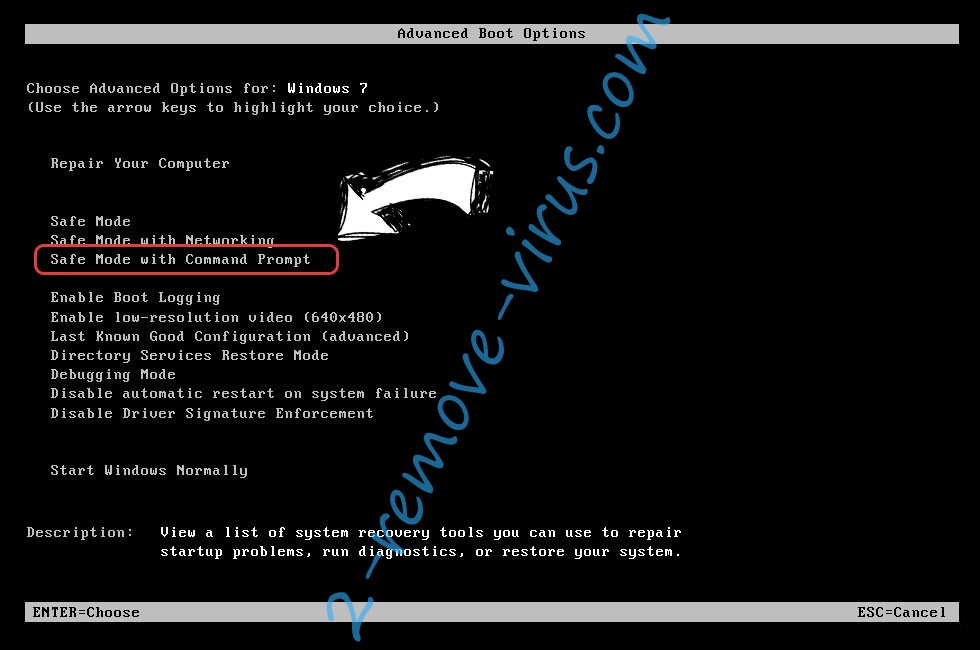

- När datorn startar lastningen, tryck på F8 upprepade gånger för att öppna avancerade startalternativ

- Välj Kommandotolken i listan.

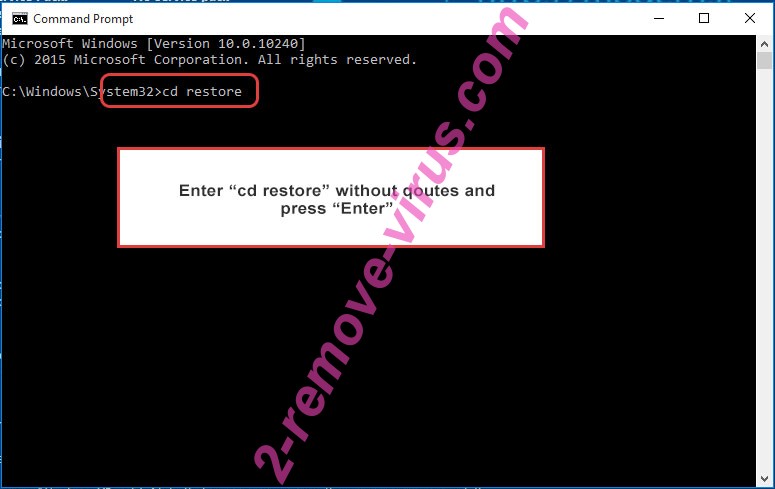

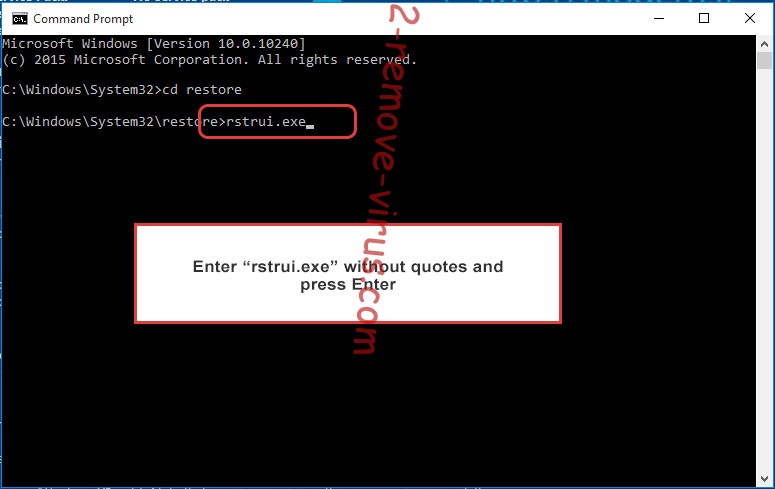

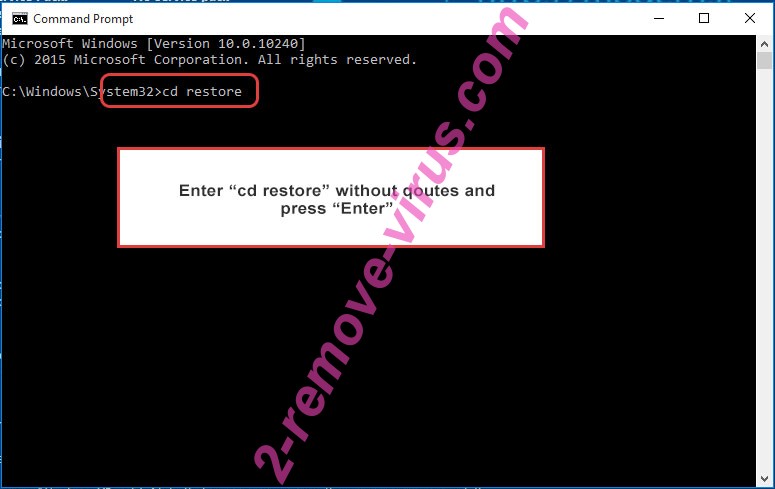

- Skriv cd restore och tryck Enter.

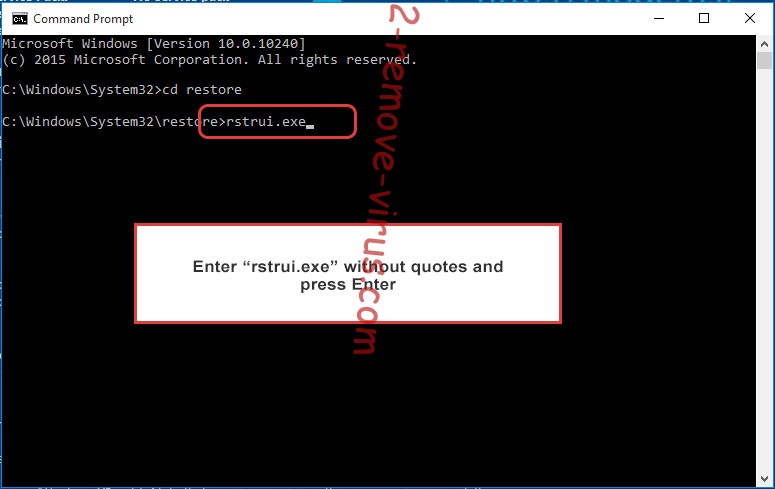

- Skriv rstrui.exe och tryck på RETUR.

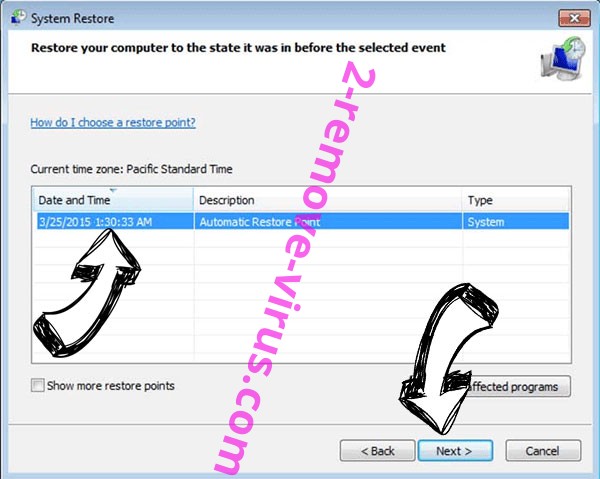

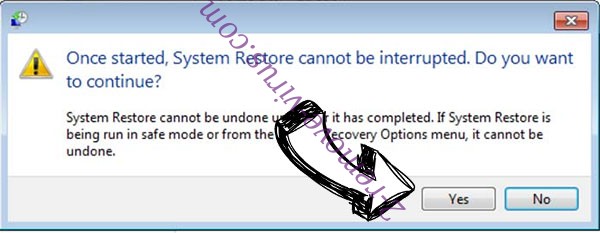

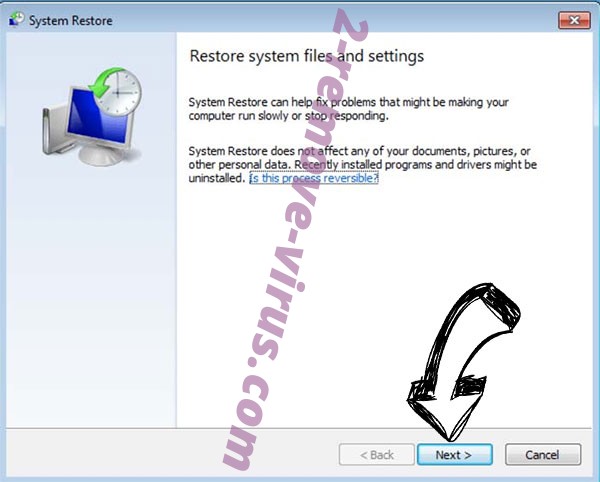

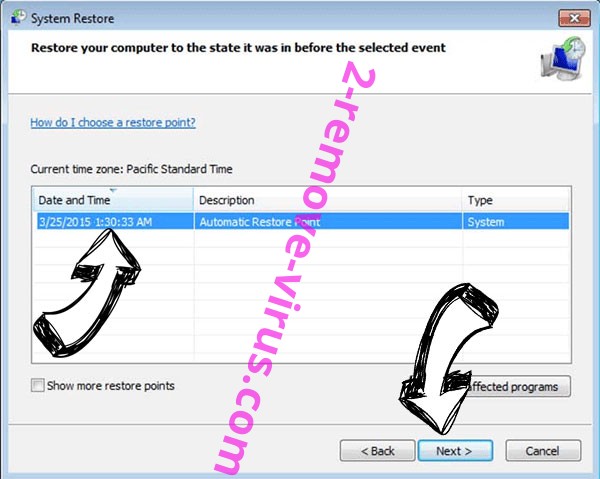

- Klicka på nästa i det nya fönstret och välj återställningspunkten innan infektionen.

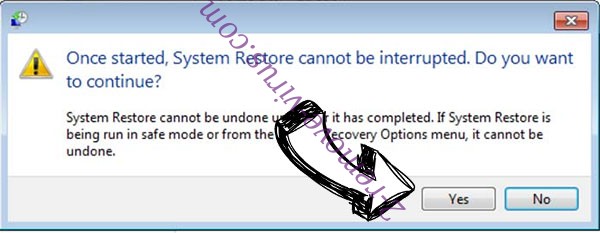

- Klicka på Nästa igen och klicka på Ja för att påbörja Systemåterställning.

Ta bort TargetCompany Ransomware från Windows 8 och Windows 10

- Klicka på Power-knappen på Windows inloggningsskärmen.

- Håll Skift och klicka på Starta om.

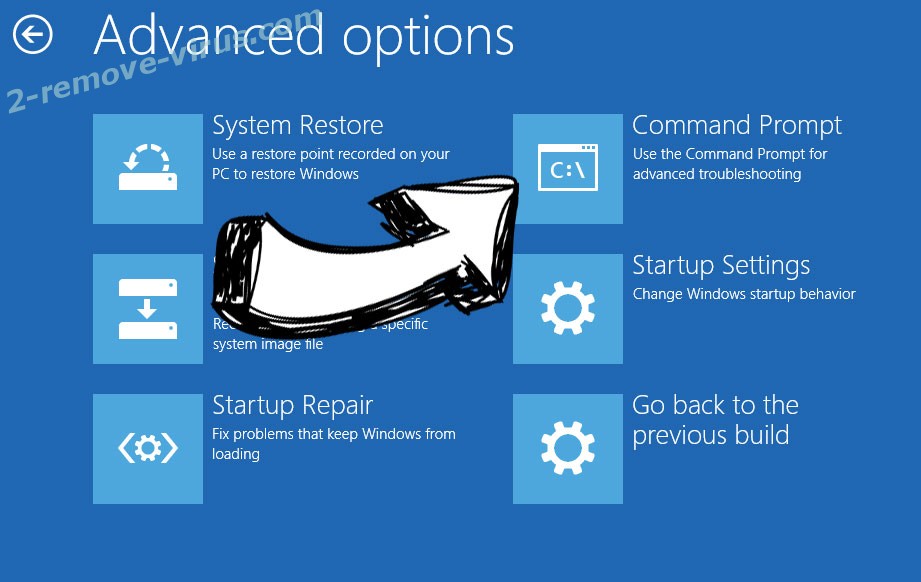

- Välj Felsök och gå till avancerade alternativ.

- Välj Kommandotolken och klicka på Starta om.

- Mata in cd restore i Kommandotolken och tryck på RETUR.

- Skriv rstrui.exe och tryck Enter igen.

- Klicka på nästa i fönstret ny System restaurera.

- Välj återställningspunkten före infektionen.

- Klicka på Nästa och klicka sedan på Ja för att återställa systemet.