Om TCYO Ransomware

TCYO Ransomware är ett riktigt allvarligt hot, känt som ransomware eller filkrypterande skadligt program. Om du aldrig har hört talas om den här typen av skadlig programvara förrän nu, är du i en överraskning. Du kommer inte att kunna öppna dina filer om de har kodats av filkrypterande skadlig kod, som ofta använder starka krypteringsalgoritmer. Ransomware klassificeras som ett mycket skadligt hot eftersom datadekryptering inte alltid är möjligt.

Du kommer också att erbjudas att köpa ett dekrypteringsverktyg för en viss summa pengar, men det är inte ett föreslaget alternativ av ett par skäl. Det finns många fall där betalning av lösensumman inte leder till fildekryptering. Det kan vara naivt att tro att brottslingar som är ansvariga för att kryptera dina filer kommer att känna någon skyldighet att hjälpa dig att återställa data, när de bara kan ta dina pengar. Dessa cyberbrottslingars framtida verksamhet skulle också stödjas av dessa pengar. Det uppskattas redan att ransomware gjorde skador för 5 miljarder dollar på olika företag under 2017, och det är bara en uppskattning. När offren ger efter för kraven blir filkodning av skadligt program mer och mer lönsamt, vilket gör att allt fler lockas till det. Situationer där du kan förlora dina data kan uppstå hela tiden så ett mycket bättre köp kan vara säkerhetskopiering. Om du hade ett säkerhetskopieringsalternativ tillgängligt kan du bara eliminera och TCYO Ransomware sedan återställa filer utan att vara orolig för att förlora dem. Om du inte är säker på hur du fick infektionen diskuterar vi de vanligaste spridningsmetoderna i stycket nedan.

TCYO Ransomware spridningsmetoder

E-postbilagor, exploateringssatser och skadliga nedladdningar är de vanligaste metoderna för datakryptering av skadliga programspridningsmetoder. Det är vanligtvis inte nödvändigt att komma på mer utarbetade sätt eftersom många människor inte är försiktiga när de använder e-postmeddelanden och laddar ner något. Det finns vissa möjligheter att en mer sofistikerad metod användes för infektion, eftersom vissa ransomware använder dem. Allt cyberbrottslingar behöver göra är att låtsas vara från ett pålitligt företag, skriva ett övertygande e-postmeddelande, bifoga den malware-ridna filen till e-postmeddelandet och skicka den till potentiella offer. Människor är mer benägna att öppna pengarelaterade e-postmeddelanden, så dessa typer av ämnen kan ofta stötas på. Cyberbrottslingar gillar att låtsas vara från Amazon och varna dig för att det fanns misstänkt aktivitet på ditt konto eller ett köp gjordes. När du har att göra med e-postmeddelanden finns det vissa tecken att hålla utkik efter om du vill skydda din enhet. Kontrollera om avsändaren är känd för dig innan du öppnar den bifogade filen som de har skickat, och om du inte känner dem, undersök vilka de är. Om avsändaren visar sig vara någon du känner, rusa inte in för att öppna filen, kontrollera först försiktigt e-postadressen. Se också upp för misstag i grammatiken, som i allmänhet tenderar att vara ganska bländande. Du bör också kontrollera hur du är adresserad, om det är en avsändare som du har haft affärer med tidigare, kommer de alltid att inkludera ditt namn i hälsningen. Ransomware kan också använda svaga punkter i system för att komma in. Svaga punkter i programvara identifieras vanligtvis och programvarutillverkare släpper korrigeringar för att reparera dem så att skadliga programvaruförfattare inte kan dra nytta av dem för att distribuera sin skadliga programvara. Ändå, av en eller annan anledning, installerar inte alla dessa korrigeringar. Eftersom många skadliga program använder sig av dessa svaga punkter är det så viktigt att du uppdaterar dina program ofta. Uppdateringar kan också tillåtas installeras automatiskt.

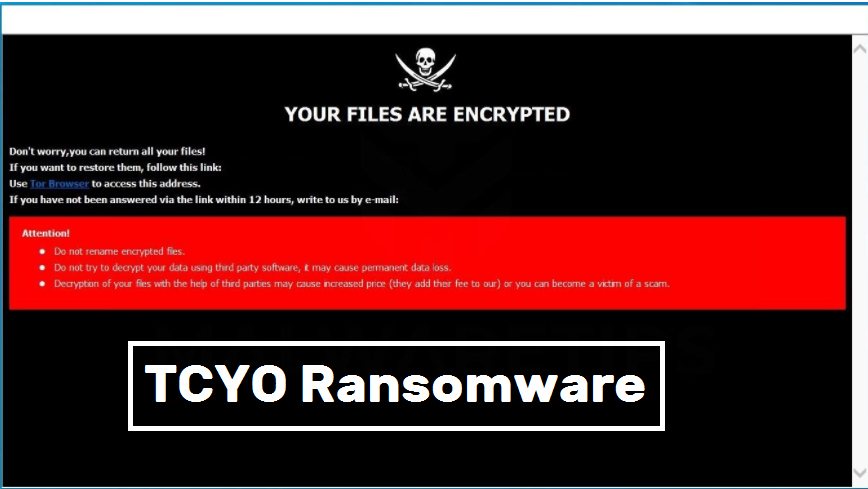

Vad TCYO Ransomware gör

Dina filer kommer att kodas så snart ransomware infekterar din enhet. I början kanske det inte är uppenbart vad som händer, men när dina filer inte kan öppnas som vanligt borde det bli tydligt. Du vet vilka filer som har påverkats eftersom ett ovanligt tillägg kommer att läggas till dem. I många fall kanske filavkodning inte är möjlig eftersom krypteringsalgoritmerna som används i kryptering kan vara okrypterbara. I en anteckning kommer skurkar att berätta vad som har hänt med dina filer och erbjuda dig en metod för att återställa dem. Deras föreslagna metod innebär att du köper deras dekrypteringsprogram. Lösensummor anges vanligtvis tydligt i anteckningen, men ibland kräver brottslingar att offren skickar e-post till dem för att ställa in priset, det kan variera från cirka tiotals dollar till ett par hundra. Precis som vi diskuterade ovan, tror vi inte att betala lösensumman är det bästa valet. Om du är inställd på att betala, borde det vara en sista utväg. Kanske har du lagrat dina data någonstans men helt enkelt glömt. Eller så finns det ett gratis dekrypteringsverktyg. Ett gratis dekrypteringsprogram kan vara tillgängligt, om ransomware var knastrande. Ta hänsyn till det alternativet och först när du är säker på att det inte finns någon gratis dekrypterare, bör du ens tänka på att uppfylla kraven. Att använda pengarna för säkerhetskopiering kan vara mer fördelaktigt. Om du hade säkerhetskopierat dina viktigaste filer tar du bara bort TCYO Ransomware virus och fortsätter sedan till dataåterställning. Bli medveten om hur ransomware sprider sig så att du kan undvika det i framtiden. Håll dig till säkra nedladdningskällor, var uppmärksam på vilken typ av e-postbilagor du öppnar och se till att du håller dina program uppdaterade.

Metoder för att åtgärda TCYO Ransomware

ett anti-malware verktyg kommer att vara nödvändigt om du vill bli av med ransomware om det fortfarande finns kvar på ditt system. Om du försöker ta TCYO Ransomware bort virus på ett manuellt sätt kan det orsaka ytterligare skada så att vi inte uppmuntrar det. Att använda en programvara för borttagning av skadlig kod skulle vara enklare. Verktyget kan inte bara hjälpa dig att hantera hotet, men det kan stoppa framtida datakodning skadlig programvara från att komma in. När verktyget för borttagning av skadlig kod har installerats, kör helt enkelt en skanning av din enhet och om hotet hittas, auktorisera det att ta bort den. Hur olyckligt det än kan vara, ett verktyg för borttagning av skadlig programvara kan det inte återställa dina filer. Om du är säker på att enheten är ren går du och låser upp filer TCYO Ransomware från säkerhetskopiering.

Offers

Hämta borttagningsverktygetto scan for TCYO RansomwareUse our recommended removal tool to scan for TCYO Ransomware. Trial version of provides detection of computer threats like TCYO Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft uppgifter WiperSoft är ett säkerhetsverktyg som ger realtid säkerhet från potentiella hot. Numera många användare tenderar att ladda ner gratis programvara från Internet men vad de i ...

Hämta|mer

Är MacKeeper ett virus?MacKeeper är inte ett virus, inte heller är det en bluff. Medan det finns olika åsikter om programmet på Internet, många av de människor som så notoriskt hatar programme ...

Hämta|mer

Även skaparna av MalwareBytes anti-malware inte har varit i den här branschen under lång tid, gör de för det med deras entusiastiska strategi. Statistik från sådana webbplatser som CNET visar a ...

Hämta|mer

Quick Menu

steg 1. Ta bort TCYO Ransomware via felsäkert läge med nätverk.

Ta bort TCYO Ransomware från Windows 7 och Windows Vista/Windows XP

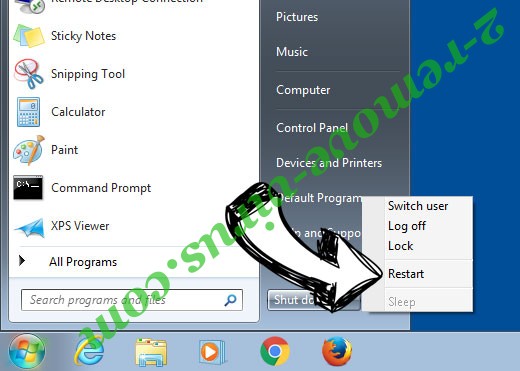

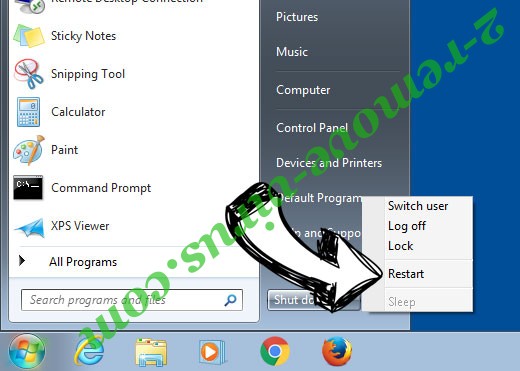

- Klicka på Start och välj avstängning.

- Välj Starta om och klicka på OK.

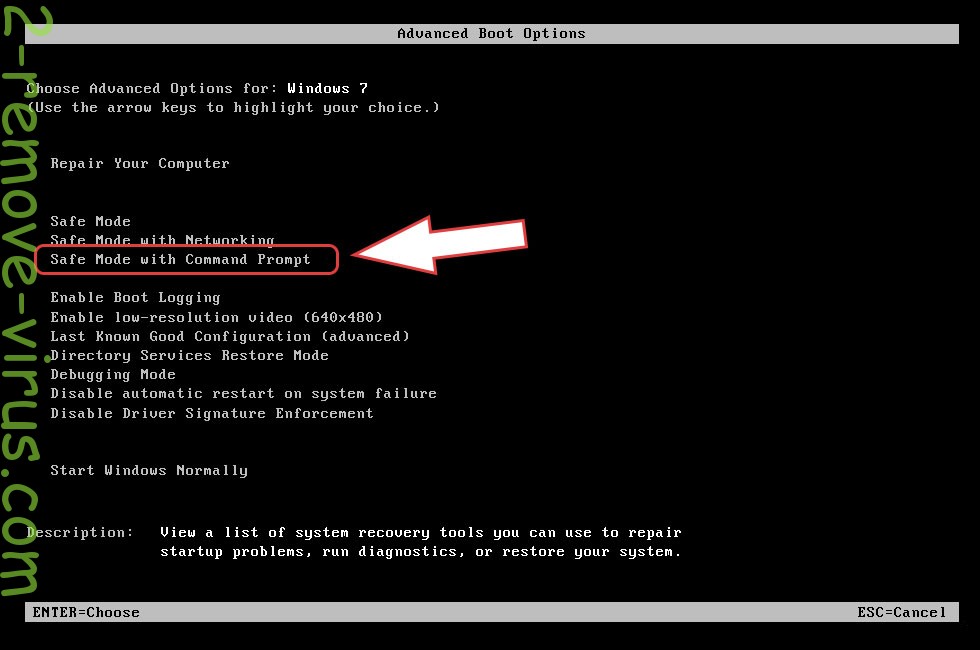

- Börja trycka på F8 när datorn börjar ladda.

- Under Avancerat stöveln optionerna, välja felsäkert läge med nätverk.

- Öppna webbläsaren och hämta verktyget anti-malware.

- Använda verktyget ta bort TCYO Ransomware

Ta bort TCYO Ransomware från Windows 8 och Windows 10

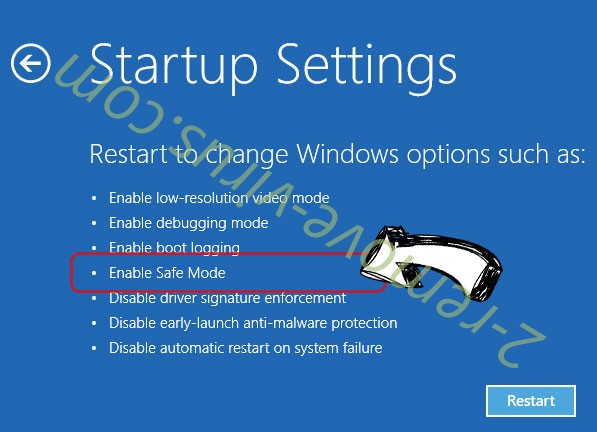

- Tryck på Power-knappen på Windows inloggningsskärmen.

- Håll ned SKIFT och tryck på Starta om.

- Gå till Troubleshoot → Advanced options → Start Settings.

- Välja Aktivera felsäkert läge eller felsäkert läge med nätverk under startinställningar.

- Klicka på Starta om.

- Öppna din webbläsare och ladda ner den malware remover.

- Använda programvaran för att ta bort TCYO Ransomware

steg 2. Återställa dina filer med hjälp av Systemåterställning

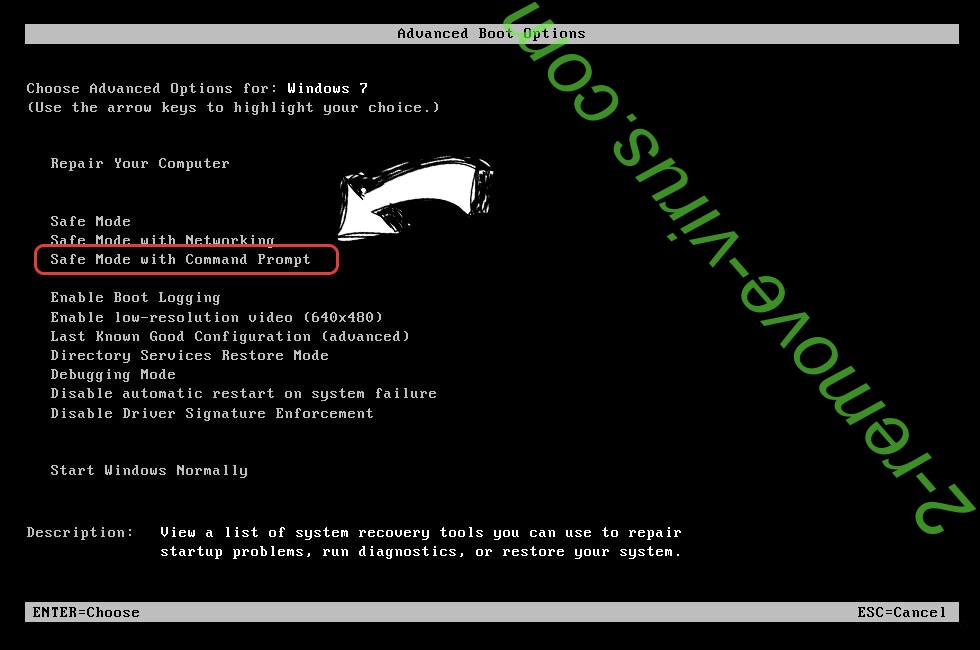

Ta bort TCYO Ransomware från Windows 7 och Windows Vista/Windows XP

- Klicka på Start och välj avstängning.

- Välj Starta om och OK

- När datorn startar lastningen, tryck på F8 upprepade gånger för att öppna avancerade startalternativ

- Välj Kommandotolken i listan.

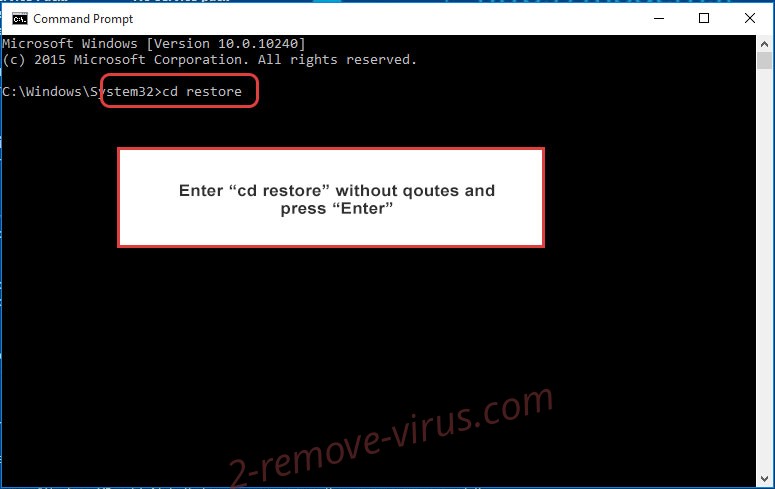

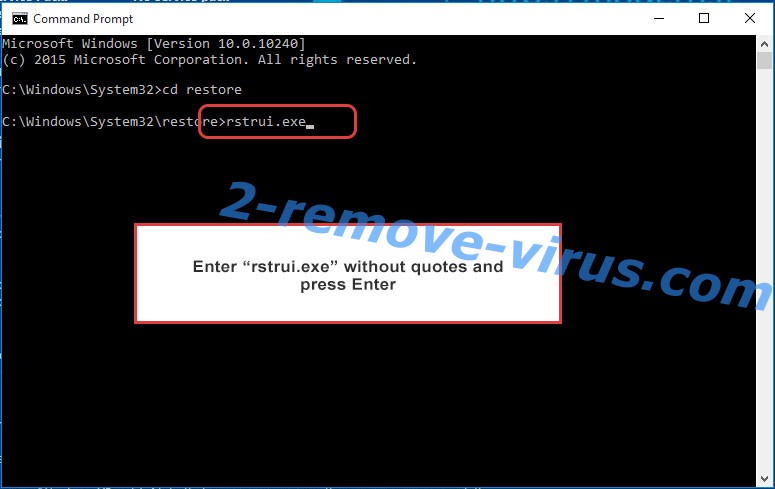

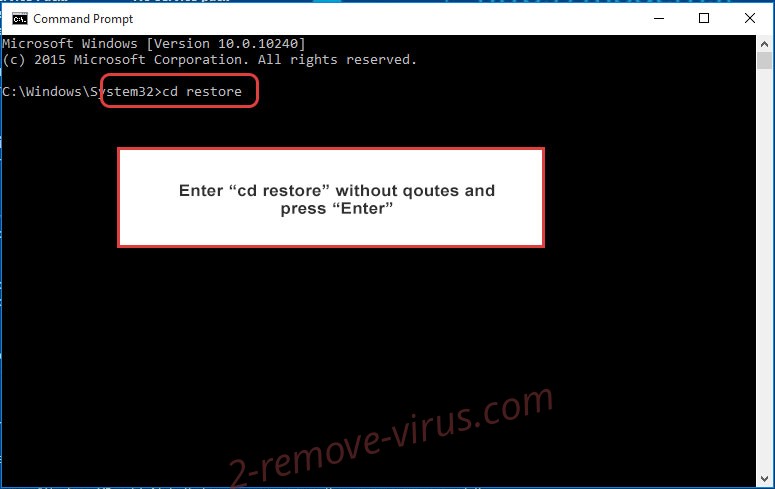

- Skriv cd restore och tryck Enter.

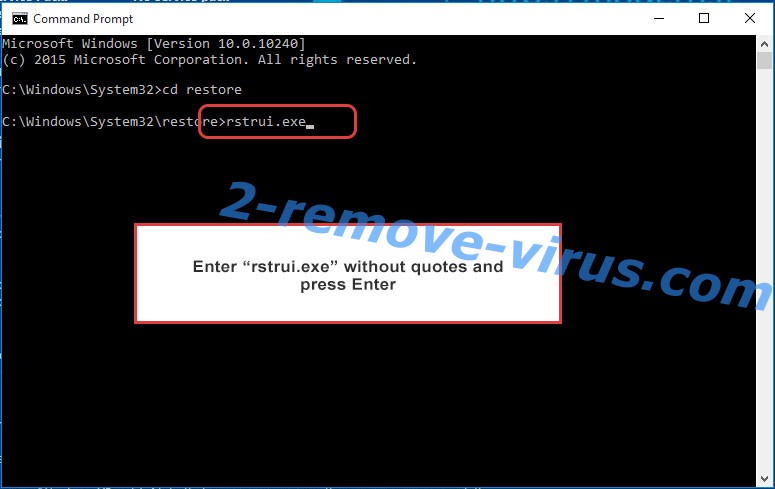

- Skriv rstrui.exe och tryck på RETUR.

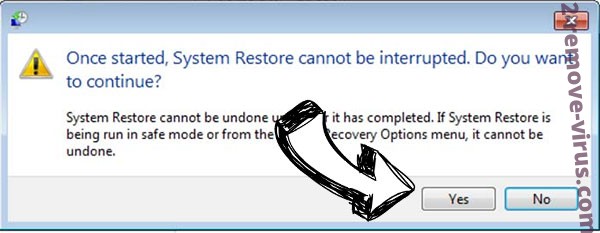

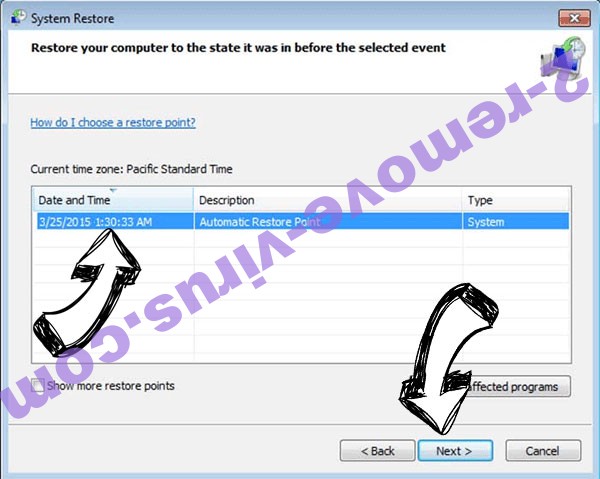

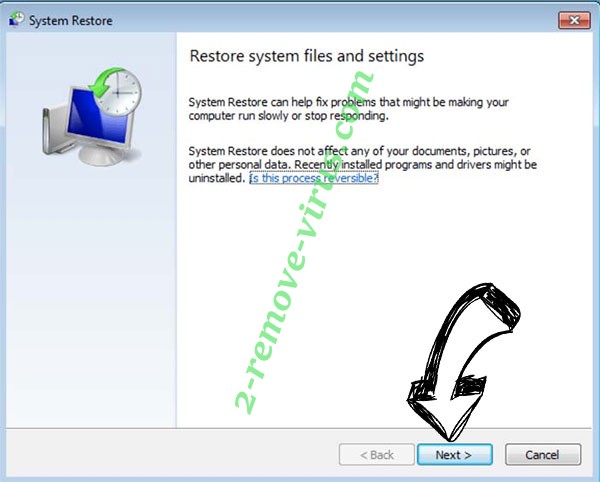

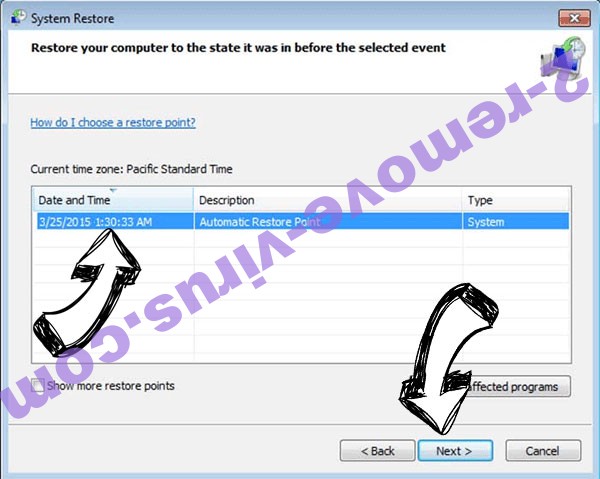

- Klicka på nästa i det nya fönstret och välj återställningspunkten innan infektionen.

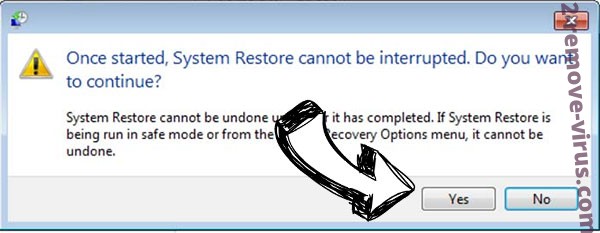

- Klicka på Nästa igen och klicka på Ja för att påbörja Systemåterställning.

Ta bort TCYO Ransomware från Windows 8 och Windows 10

- Klicka på Power-knappen på Windows inloggningsskärmen.

- Håll Skift och klicka på Starta om.

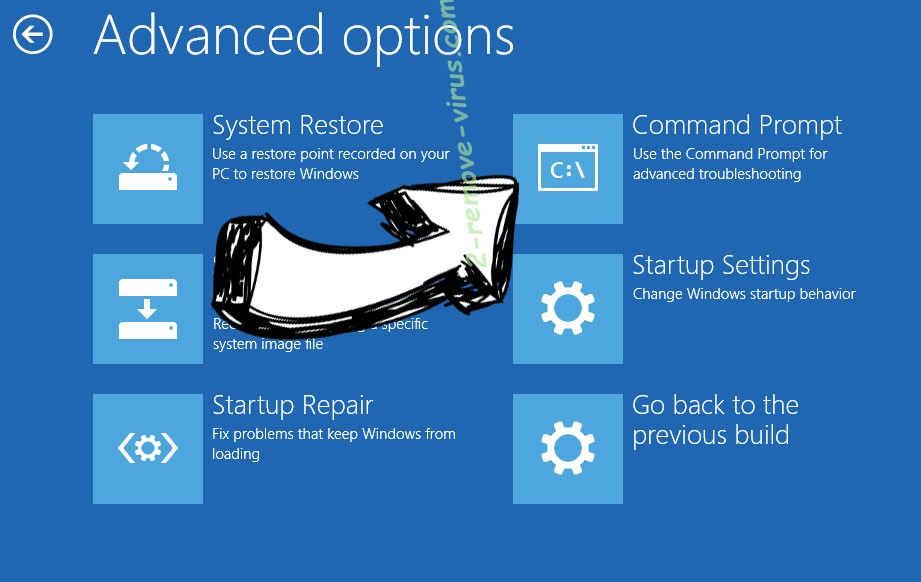

- Välj Felsök och gå till avancerade alternativ.

- Välj Kommandotolken och klicka på Starta om.

- Mata in cd restore i Kommandotolken och tryck på RETUR.

- Skriv rstrui.exe och tryck Enter igen.

- Klicka på nästa i fönstret ny System restaurera.

- Välj återställningspunkten före infektionen.

- Klicka på Nästa och klicka sedan på Ja för att återställa systemet.