Dkey ransomware är filkrypterande skadlig kod som tillhör Dharma ransomware-familjen. Poängen med denna infektion är att kryptera användarnas filer och sälja en dekrypterare till offer som inte har säkerhetskopior. Krypterade filer kan kännas igen av ett tillägg som läggs till dem. Tillägget innehåller användarnas unika ID:n och en e-postadress för kontakten och slutar på .dkey. Tyvärr, när filer har krypterats, kommer de inte att kunna öppnas om inte användare först använder en dekrypterare på dem. Men att få dekrypteraren blir inte lätt eftersom bara malware-operatörerna har det.

Dkey ransomware riktar sig till alla personliga filer, inklusive foton, videor, bilder, dokument etc. Krypterade filer är omedelbart igenkännliga på grund av tillägget som läggs till dem. Tillägget innehåller användarnas tilldelade ID:n och en e-postadress för kontakten samt .dkey. Till exempel skulle image.jpg bli image.jpg.unique ID.[Daniel22key@aol.com].dkey.

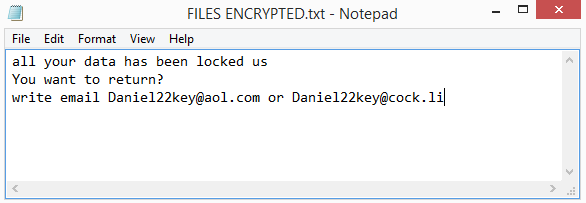

När filerna är helt krypterade visar ransomware en popup-lösensedel, samt tappar en FILES ENCRYPTED.txt textanteckning. Båda anteckningarna innehåller mycket lite information och begär att offren skickar ett e-postmeddelande till Daniel22key@aol.com med sitt tilldelade ID. Malware-operatörerna skulle förmodligen skicka tillbaka instruktioner, liksom priset för dekrypteraren. Även om det inte nämns i anteckningen är det troligtvis säkert att anta att dekrypteraren skulle kosta cirka $ 1000 eftersom det är det vanliga priset. Oavsett vad det kan vara, rekommenderas det inte att betala eftersom det inte garanterar en dekrypterare. Användare bör komma ihåg att de har att göra med cyberbrottslingar, och de fungerar inte som legitima företag. Det finns inget som hindrar dem från att helt enkelt ta användarnas pengar och inte skicka något i gengäld. Detta har tyvärr hänt många offer tidigare. Dessutom är det värt att nämna att användarnas lösenpengar skulle gå till framtida kriminella aktiviteter. Och anledningen till att ransomware fortfarande är en så stor sak är att offren fortsätter att betala lösen. Så länge de fortsätter att göra det kommer ransomware att fortsätta att trivas.

För användare som inte har någon säkerhetskopia är filåterställningsalternativen mycket begränsade. Det enda alternativet är att vänta på att en gratis Dkey ransomware dekrypterare släpps. Det är för närvarande inte tillgängligt men det är inte omöjligt att det skulle släppas i framtiden. Så användare rekommenderas att säkerhetskopiera sina filer och ibland söka efter en Dkey ransomware dekrypterare.

Distributionsmetoder för utpressningstrojaner

De flesta skadliga program distribueras via samma metoder. Dessa metoder inkluderar e-postbilagor, torrenter, nedladdningar från osäkra källor etc. Användare som har dåliga surfvanor är mycket mer benägna att infektera sina datorer med skadlig kod. Att utveckla bättre vanor kan gå långt för att undvika infektioner med skadlig kod.

E-postbilagor är en mycket vanlig distributionsmetod för skadlig kod. Skadliga aktörer köper e-postadresser från hackerforum, bifogar skadliga filer till e-postmeddelanden och skickar dem. När användare öppnar bilagorna infekterar de sina datorer. Det är en ganska låg ansträngningsmetod, varför den är ganska populär bland skadliga aktörer. Lyckligtvis för användare är sådana e-postmeddelanden vanligtvis ganska uppenbara. Först och främst är de fulla av grammatik/ stavfel. Avsändare hävdar vanligtvis att de kommer från legitima företag så misstagen verkar väldigt malplacerade. Legitima e-postmeddelanden från företag kommer sällan att innehålla misstag eftersom de ser väldigt oprofessionella ut.

Skadliga e-postmeddelanden skickas vanligtvis från slumpmässiga e-postadresser, vilket är en annan giveaway. Användare bör alltid först kontrollera e-postadressen innan de interagerar med ett e-postmeddelande som ber dem att klicka på en länk eller öppna en bilaga. Om det ser helt slumpmässigt ut är det troligtvis ett skadligt e-postmeddelande. Men även om det ser legitimt ut rekommenderas det fortfarande att undersöka det för att se om det tillhör den som avsändaren påstår sig vara.

Hur en e-postadress användare också kan berätta mycket om det. När du skickar e-post till kunder kommer legitima företag vanligtvis att adressera användare med namn. Det är en vanlig taktik som används av företag för att få ett e-postmeddelande att verka mer personligt. Men eftersom cyberbrottslingar vanligtvis inte har användarnas personliga information tvingas de använda generiska ord som ”Användare”, ”Medlem”, ”Kund”, etc., när de adresserar användare.

Vissa skadliga e-postmeddelanden kan vara mycket mer sofistikerade, särskilt om cyberbrottslingar riktar sig till någon specifik och har information om dem. Ett sådant e-postmeddelande skulle ha korrekt grammatik och inga stavfel, adressera användare med namn och ha bitar av information som skulle få det hela att verka mycket mer trovärdigt. För att undvika att öppna skadliga filer rekommenderas det starkt att skanna alla e-postbilagor med antivirusprogram eller VirusTotal innan du öppnar dem.

Användare kan också infektera sina datorer med alla typer av skadlig kod genom att ladda ner från osäkra källor. Skadlig programvara lurar i varje hörn av Internet, varför nedladdningar endast bör göras från officiella / verifierade källor.

Slutligen sprids skadlig kod ofta via torrenter. Skadliga aktörer laddar upp torrenter med skadlig kod i dem till dåligt modererade torrentwebbplatser. Det är vanligtvis torrenter för underhållningsinnehåll som har skadlig kod i sig. Mer specifikt torrenter för filmer, TV-serier och videospel. Inte bara stjäl torrenting upphovsrättsskyddat innehåll i huvudsak utan det är också farligt för datorn.

Dkey ransomware borttagning

Ransomware anses vara en av de allvarligare infektionerna med skadlig kod. Om inte användarna vet exakt vad de ska göra är det inte en bra idé att försöka ta bort Dkey ransomware manuellt. Det kan leda till ännu mer skada på datorn. Med tanke på att det är en sofistikerad infektion med skadlig kod, bör borttagningen lämnas till ett professionellt verktyg.

Om användare har en säkerhetskopia kan de börja återställa filer så snart antivirusprogrammet helt tas bort Dkey ransomware från datorn. Om ransomware fortfarande fanns när användare ansluter till sin säkerhetskopia skulle de säkerhetskopierade filerna också krypteras.

Om det inte finns någon säkerhetskopia finns det inget användare kan göra förutom att vänta på att en gratis Dkey ransomware dekrypterare ska släppas. När, eller ens om, det kommer att ske är inte säkert. Om det släpps kommer användarna att hitta det på NoMoreRansom .

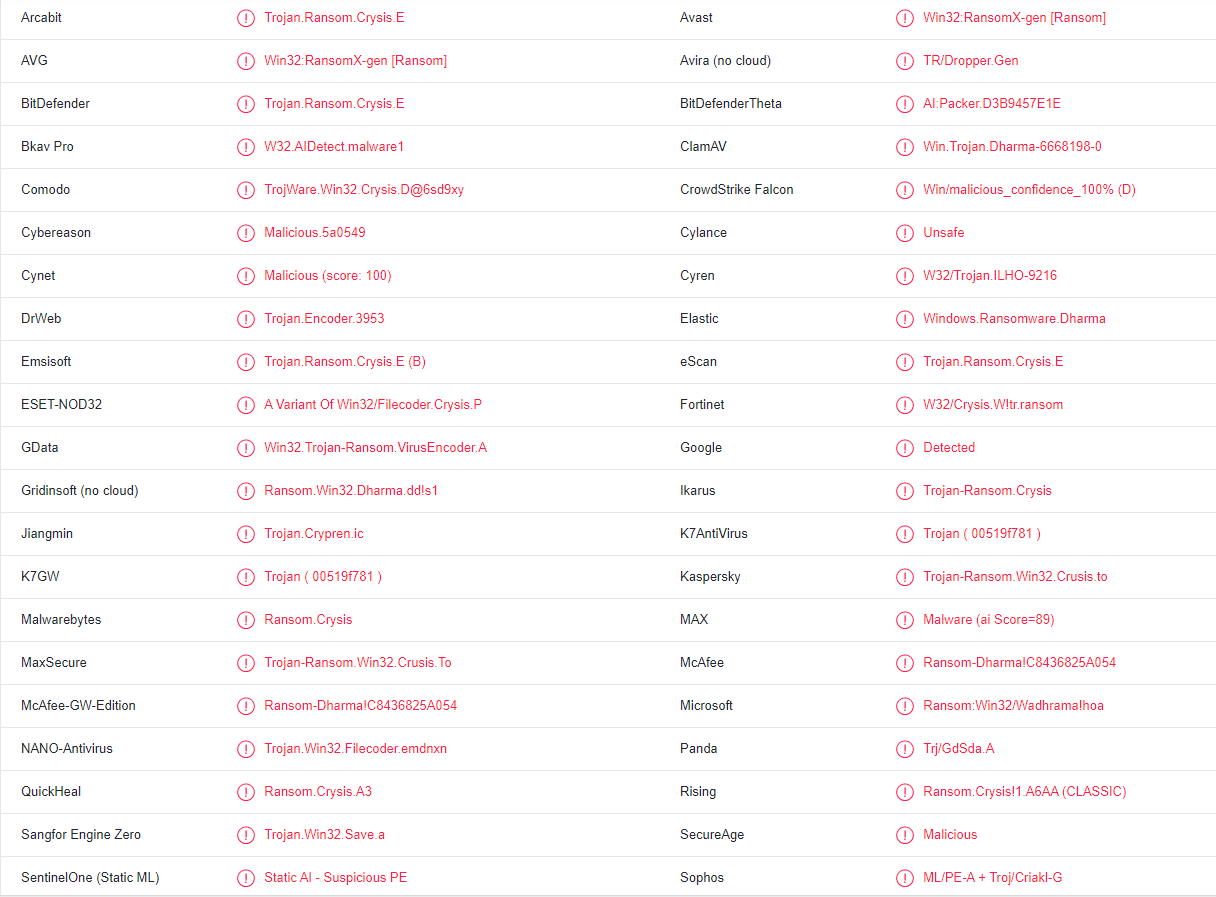

Dkey ransomware detekteras som:

- Win32:RansomX-gen [Lösen] från AVG/Avast

- Trojan.Ransom.Crysis.E av Bitdefender

- Trojan.Ransom.Crysis.E (B) av Emsisoft

- En variant av Win32/Filecoder.Crysis.P av ESET

- Ransom.Crysis av Malwarebytes

- Ransom.Win32.CRYSIS.SM av TrendMicro

- Lösen:Win32/Wadhrama!hoa av Microsoft

- Lösen-Dharma! C8436825A054 från McAfee

- Trojan-Ransom.Win32.Crusis.to av Kaspersky

Quick Menu

steg 1. Ta bort Dkey ransomware via felsäkert läge med nätverk.

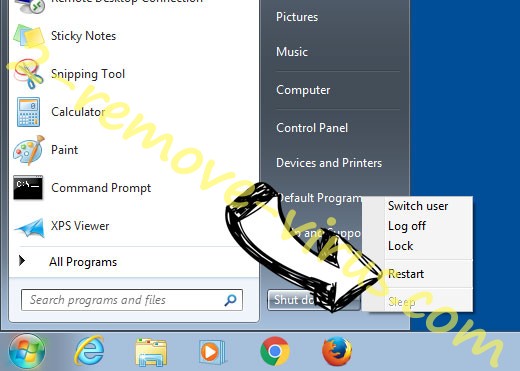

Ta bort Dkey ransomware från Windows 7 och Windows Vista/Windows XP

- Klicka på Start och välj avstängning.

- Välj Starta om och klicka på OK.

- Börja trycka på F8 när datorn börjar ladda.

- Under Avancerat stöveln optionerna, välja felsäkert läge med nätverk.

- Öppna webbläsaren och hämta verktyget anti-malware.

- Använda verktyget ta bort Dkey ransomware

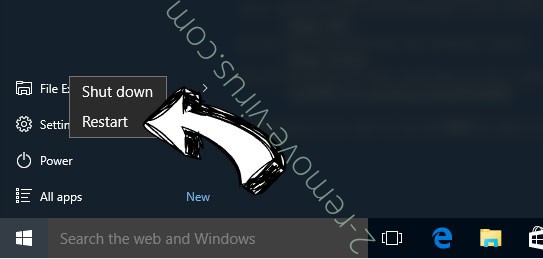

Ta bort Dkey ransomware från Windows 8 och Windows 10

- Tryck på Power-knappen på Windows inloggningsskärmen.

- Håll ned SKIFT och tryck på Starta om.

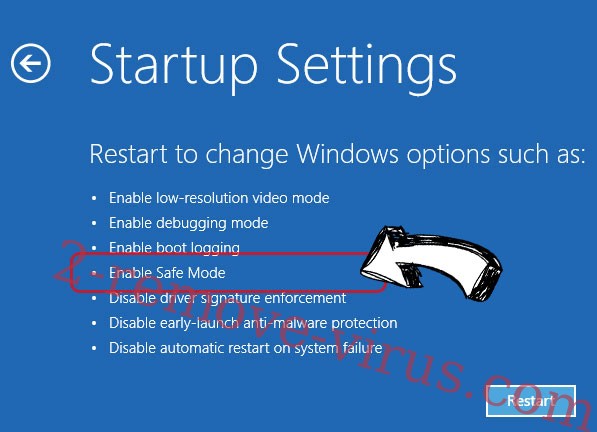

- Gå till Troubleshoot → Advanced options → Start Settings.

- Välja Aktivera felsäkert läge eller felsäkert läge med nätverk under startinställningar.

- Klicka på Starta om.

- Öppna din webbläsare och ladda ner den malware remover.

- Använda programvaran för att ta bort Dkey ransomware

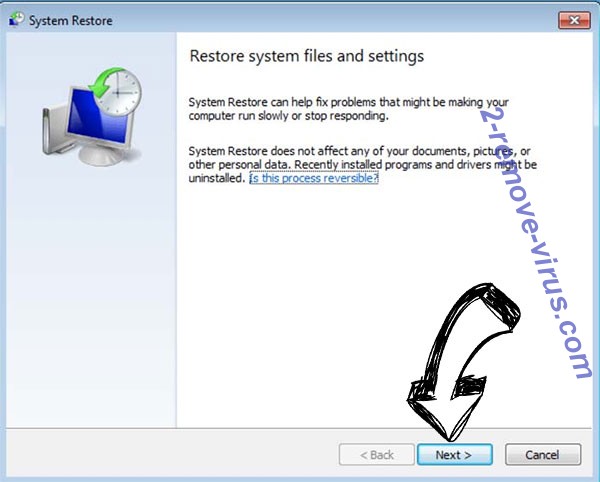

steg 2. Återställa dina filer med hjälp av Systemåterställning

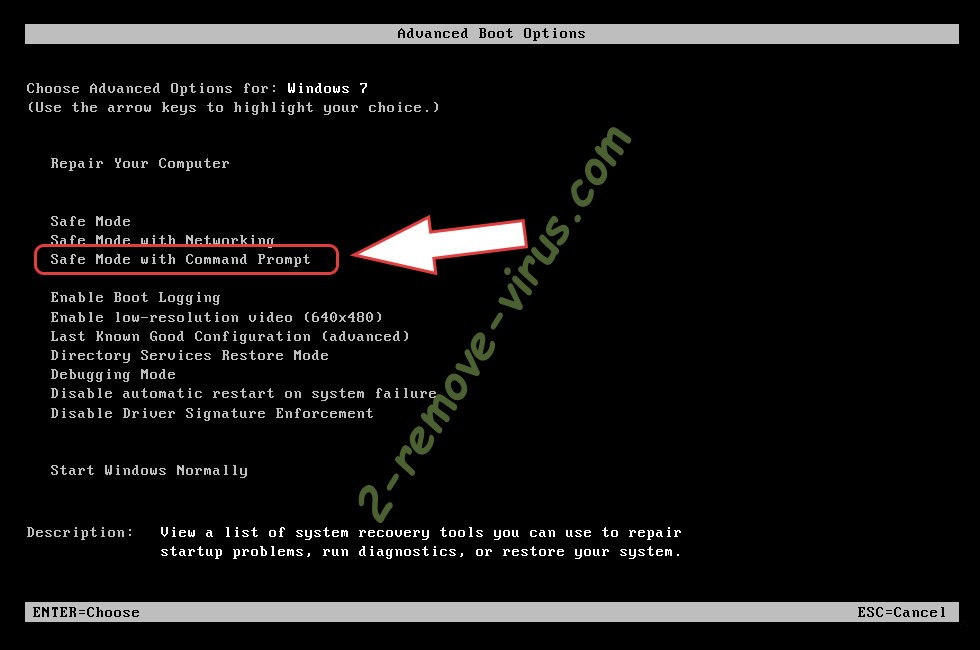

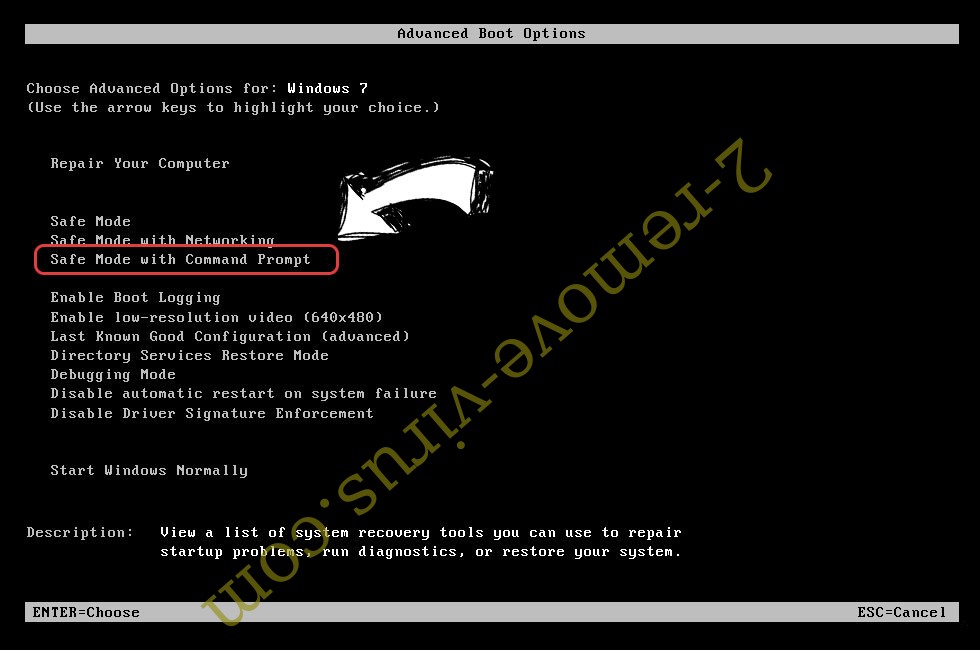

Ta bort Dkey ransomware från Windows 7 och Windows Vista/Windows XP

- Klicka på Start och välj avstängning.

- Välj Starta om och OK

- När datorn startar lastningen, tryck på F8 upprepade gånger för att öppna avancerade startalternativ

- Välj Kommandotolken i listan.

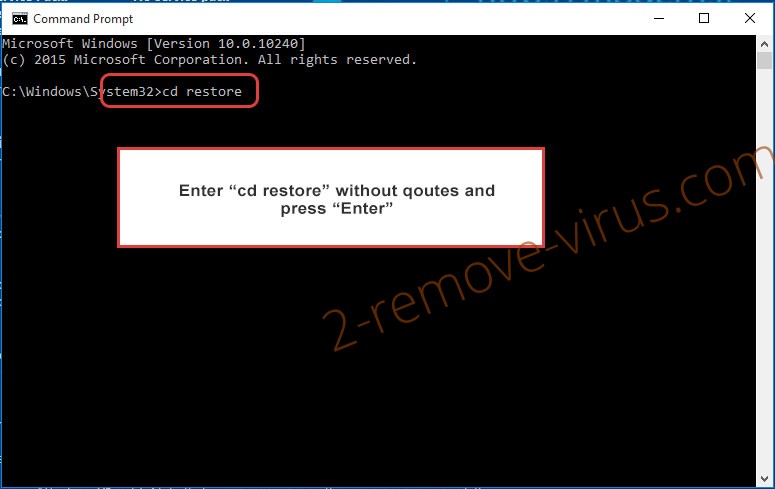

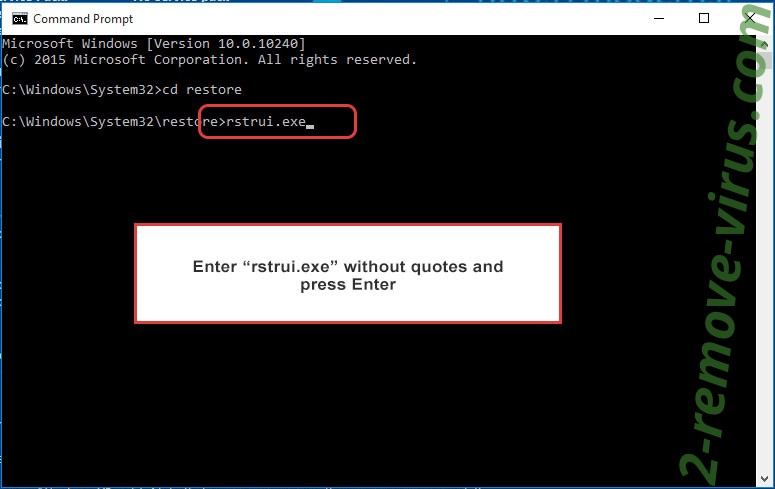

- Skriv cd restore och tryck Enter.

- Skriv rstrui.exe och tryck på RETUR.

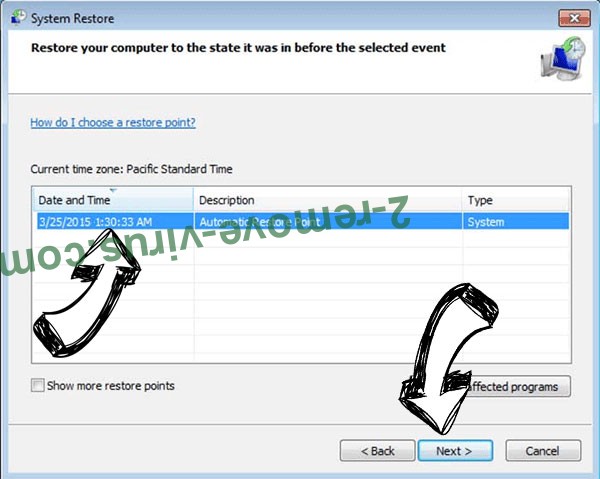

- Klicka på nästa i det nya fönstret och välj återställningspunkten innan infektionen.

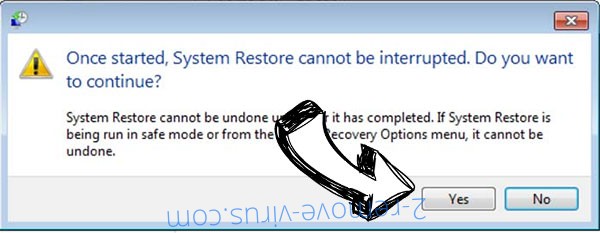

- Klicka på Nästa igen och klicka på Ja för att påbörja Systemåterställning.

Ta bort Dkey ransomware från Windows 8 och Windows 10

- Klicka på Power-knappen på Windows inloggningsskärmen.

- Håll Skift och klicka på Starta om.

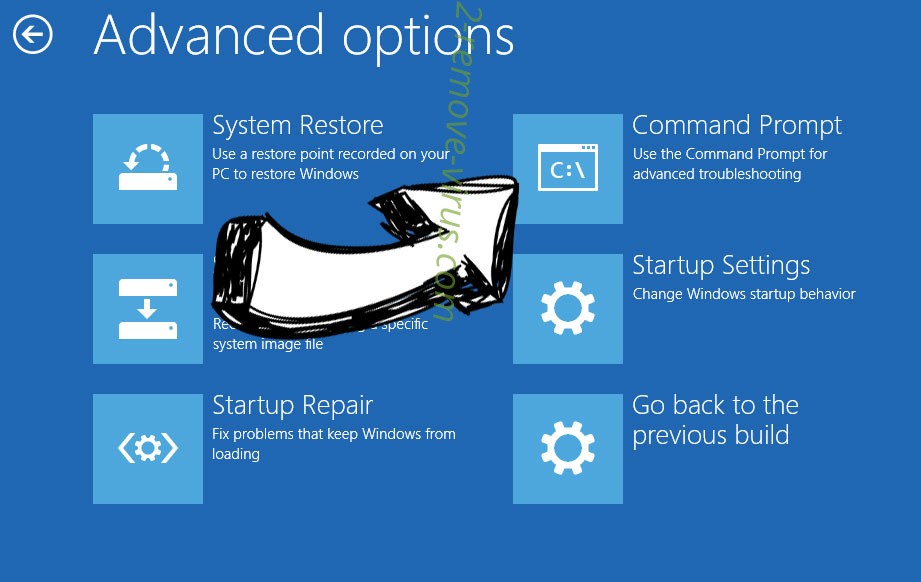

- Välj Felsök och gå till avancerade alternativ.

- Välj Kommandotolken och klicka på Starta om.

- Mata in cd restore i Kommandotolken och tryck på RETUR.

- Skriv rstrui.exe och tryck Enter igen.

- Klicka på nästa i fönstret ny System restaurera.

- Välj återställningspunkten före infektionen.

- Klicka på Nästa och klicka sedan på Ja för att återställa systemet.

Offers

Hämta borttagningsverktygetto scan for Dkey ransomwareUse our recommended removal tool to scan for Dkey ransomware. Trial version of provides detection of computer threats like Dkey ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft uppgifter WiperSoft är ett säkerhetsverktyg som ger realtid säkerhet från potentiella hot. Numera många användare tenderar att ladda ner gratis programvara från Internet men vad de i ...

Hämta|mer

Är MacKeeper ett virus?MacKeeper är inte ett virus, inte heller är det en bluff. Medan det finns olika åsikter om programmet på Internet, många av de människor som så notoriskt hatar programme ...

Hämta|mer

Även skaparna av MalwareBytes anti-malware inte har varit i den här branschen under lång tid, gör de för det med deras entusiastiska strategi. Statistik från sådana webbplatser som CNET visar a ...

Hämta|mer