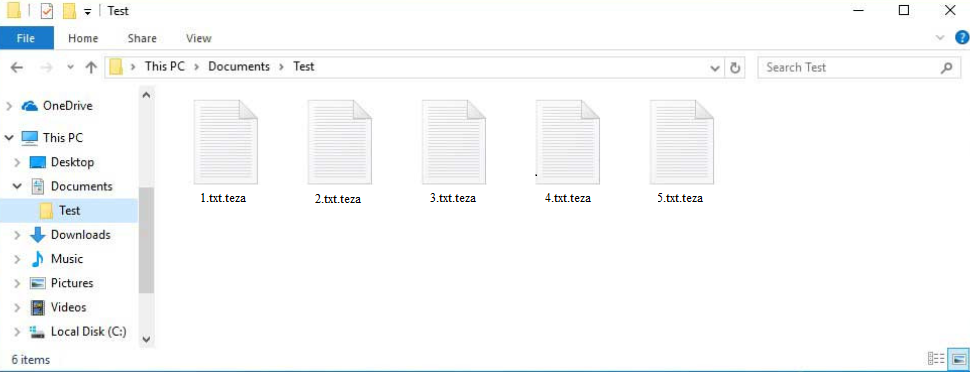

Teza ransomware eller .teza virus är filkrypterande skadlig programvara som kommer från Djvu/STOP malware familjen. Det finns för närvarande hundratals Djvu-versioner, alla mer eller mindre samma. De kan kännas igen av de tillägg de lägger till krypterade filer. Den här versionen lägger till .teza. Ransomware riktar sig till personliga filer och tar dem i huvudsak som gisslan. Ransomware vill ha $ 980 för en dekrypterare att återställa filer men att betala är aldrig en bra idé. Användare med säkerhetskopior kan återställa filer utan problem.

Denna ransomware lägger till filtillägget .teza till krypterade filer, varför det kallas Teza ransomware . Till exempel skulle en text.txt fil bli text.txt.teza om den krypteras av denna ransomware. Tyvärr kommer alla personliga filer, som foton, bilder, videor, dokument etc., att riktas och krypteras av denna ransomware. När filerna har krypterats kan de inte öppnas om du inte först lägger dem genom en dekrypterare.

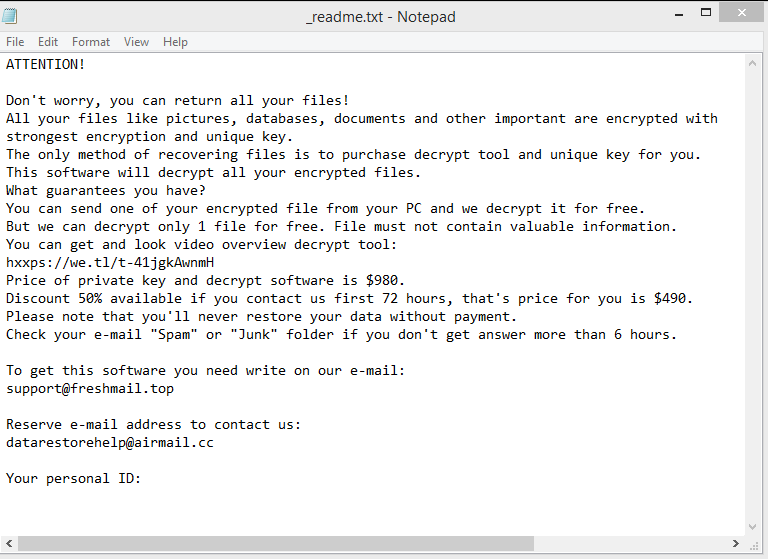

För att distrahera användare från vad som händer visar ransomware ett falskt Windows-uppdateringsfönster. När krypteringsprocessen är klar kommer det att finnas en _readme.txt lösenbrev i alla mappar som innehåller krypterade filer. Anteckningen förklarar att dekrypteraren kostar $ 980 men offer som tar kontakt inom de första 72 timmarna får 50% rabatt. Anteckningen nämner också att offren kan återställa en fil gratis om den inte har något viktigt innehåll.

Om du funderar på att betala lösensumman, oavsett om rabatten skulle tillämpas, rekommenderar vi starkt att du inte gör det. Huvudproblemet med att betala lösen är att du inte nödvändigtvis får dekrypteraren. Eftersom malwareoperatörerna är cyberbrottslingar finns det inget sätt att tvinga dem att hålla sin del av affären. Det är också värt att nämna att lösenpengarna skulle användas för framtida olagliga aktiviteter mot andra användare.

Filåterställning bör vara relativt enkelt om du säkerhetskopierade dina filer innan datorn blev infekterad. Innan du kan komma åt den måste du dock först ta bort Teza ransomware den från datorn. Du bör inte komma åt din säkerhetskopia förrän ransomware är helt borta eftersom dina säkerhetskopierade filer också skulle krypteras. Det skulle vara säkrast att inte nämna mycket lättare att använda antivirusprogram för att ta bort Teza ransomware .

För användare utan säkerhetskopior blir det mycket svårare, om inte omöjligt, att återhämta sig. Deras enda alternativ är att vänta tills en gratis Teza ransomware dekrypterare släpps. Men eftersom ransomware från denna familj använder onlinenycklar för att kryptera filer, är det mer eller mindre omöjligt för forskare med skadlig kod att utveckla gratis dekrypterare. Det finns en free Djvu/STOP decryptor by Emsisoft men det kommer förmodligen inte att fungera på nyare Djvu-versioner som Teza ransomware . Ändå är det värt ett försök.

Teza ransomware Infektionsmetoder

Malwareinfektioner är betydligt vanligare bland användare med dåliga surfvanor. Till exempel är sådana användare mer benägna att engagera sig i oönskade e-postbilagor som kan innehålla skadlig kod, piratkopierat upphovsrättsskyddat innehåll, klicka på okända länkar etc. Det rekommenderas starkt att ta sig tid att utveckla bättre vanor.

Malware, särskilt ransomware, sprids via e-postbilagor. Skadliga aktörer köper e-postadresser från hackerforum och startar skadliga kampanjer som riktar sig mot dem. E-postmeddelanden med skadlig kod är gjorda för att se ut som legitima, men de är ofta ganska dåligt gjorda. Detta gör det möjligt för användare att känna igen skadliga e-postmeddelanden ganska enkelt. Skadliga e-postmeddelanden har till exempel inte tillgång till personlig information så de använder ord som ”Användare”, ”Kund” och ”Medlem” för att adressera användare. Legitima e-postmeddelanden från företag vars tjänster användare använder kommer alltid att adressera dem med namn. Skadliga e-postmeddelanden är också fyllda med grammatik / stavfel.

Men även om skadliga e-postmeddelanden ofta är lätta att identifiera är det en bra idé att skanna oönskade e-postbilagor med anti-malware-programvara eller VirusTotal .

Torrents är också ett bra sätt att sprida skadlig kod för cyberbrottslingar. Det är allmänt accepterat att torrentwebbplatser vanligtvis är dåligt reglerade. Detta gör det enkelt för skadliga aktörer att ladda upp torrenter med skadlig kod. Torrenter för populära filmer, TV-program, videospel, programvara etc. innehåller oftast skadlig kod. Det är också värt att nämna att torrenting av upphovsrättsskyddat innehåll i huvudsak är innehållsstöld.

Hur man tar bort Teza ransomware

För att helt radera Teza ransomware från din dator måste du använda anti-malware-programvara. Ransomware är en mycket komplex infektion som bör tas bort med hjälp av ett professionellt program. Om du försöker göra det manuellt kan du sluta orsaka allvarliga skador på din dator. Fortsätt bara med manuell Teza ransomware borttagning om du vet exakt vad du gör.

När ransomware har tagits bort helt från din dator kan du ansluta till din säkerhetskopia och börja återställa filer. Om du inte har en säkerhetskopia är ditt enda alternativ att vänta på att en gratis Teza ransomware dekrypterare släpps. Om det händer kommer dekrypteraren att vara tillgänglig på NoMoreRansom .

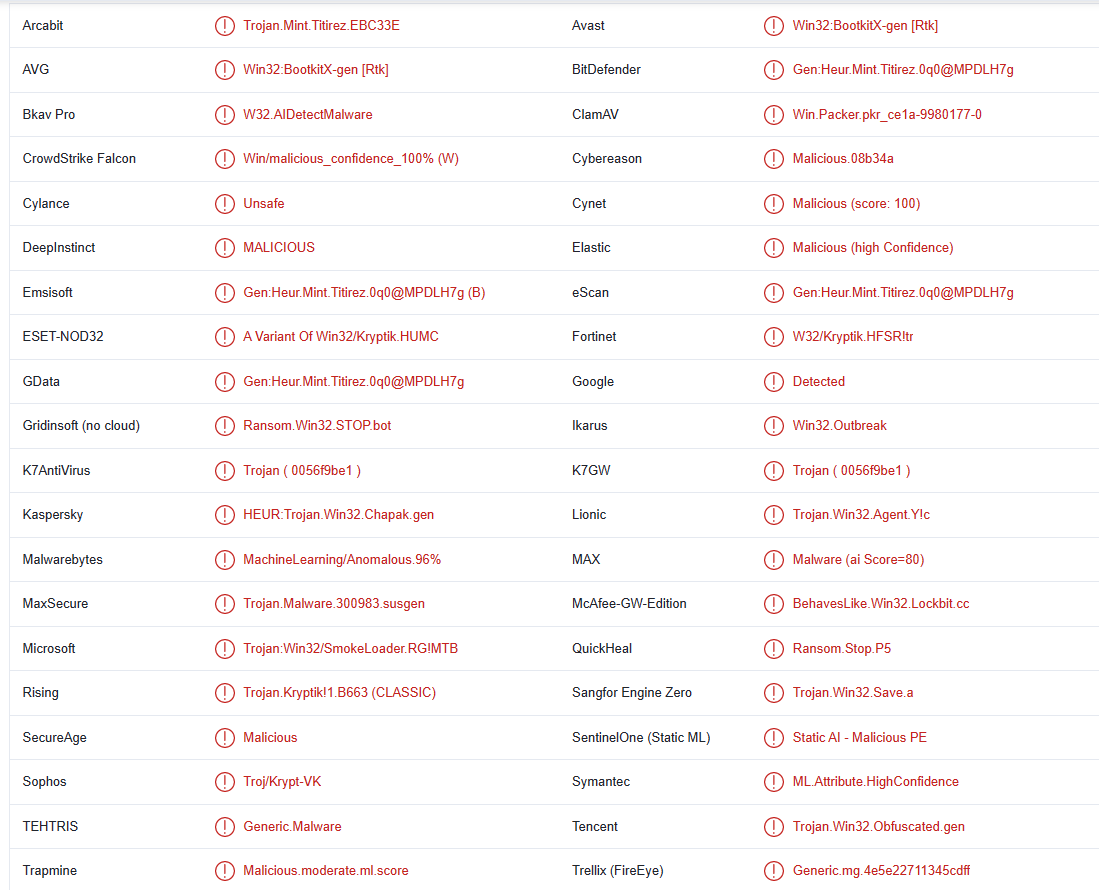

Teza ransomware identifieras som:

- Win32: BootkitX-gen [Rtk] av AVG / Avast

- En variant av Win32/Kryptik.HUMC av ESET

- HEUR:Trojan.Win32.Chapak.gen av Kaspersky

- MachineLearning/Anomalous.96% av Malwarebytes

- Trojan:Win32/SmokeLoader.RG! MTB från Microsoft

- Trojan.Win32.SMOKELOADER.YXDH4Z av TrendMicro

- Gen:Heur.Mint.Titirez.0q0@MPDLH7g av BitDefender

Offers

Hämta borttagningsverktygetto scan for Teza ransomwareUse our recommended removal tool to scan for Teza ransomware. Trial version of provides detection of computer threats like Teza ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft uppgifter WiperSoft är ett säkerhetsverktyg som ger realtid säkerhet från potentiella hot. Numera många användare tenderar att ladda ner gratis programvara från Internet men vad de i ...

Hämta|mer

Är MacKeeper ett virus?MacKeeper är inte ett virus, inte heller är det en bluff. Medan det finns olika åsikter om programmet på Internet, många av de människor som så notoriskt hatar programme ...

Hämta|mer

Även skaparna av MalwareBytes anti-malware inte har varit i den här branschen under lång tid, gör de för det med deras entusiastiska strategi. Statistik från sådana webbplatser som CNET visar a ...

Hämta|mer

Quick Menu

steg 1. Ta bort Teza ransomware via felsäkert läge med nätverk.

Ta bort Teza ransomware från Windows 7 och Windows Vista/Windows XP

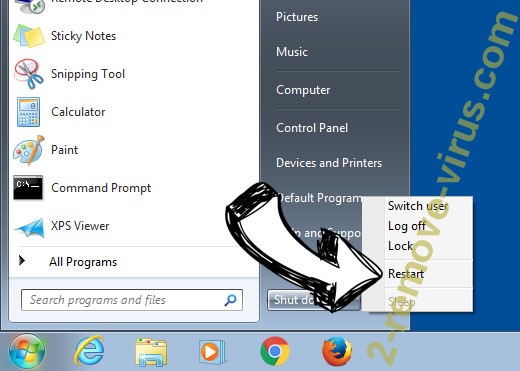

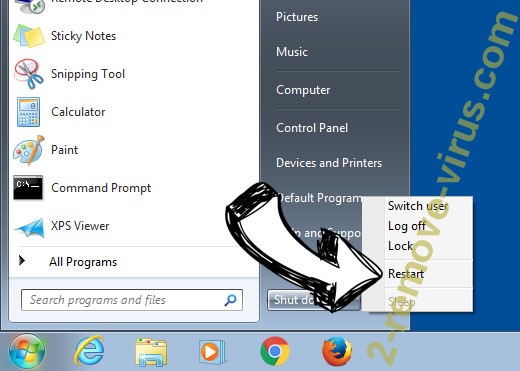

- Klicka på Start och välj avstängning.

- Välj Starta om och klicka på OK.

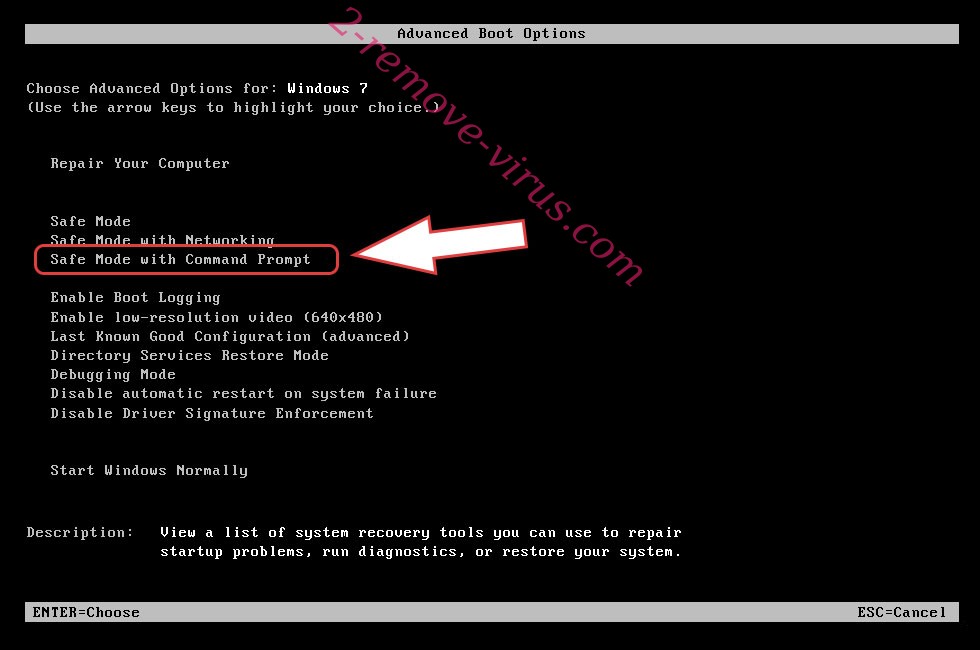

- Börja trycka på F8 när datorn börjar ladda.

- Under Avancerat stöveln optionerna, välja felsäkert läge med nätverk.

- Öppna webbläsaren och hämta verktyget anti-malware.

- Använda verktyget ta bort Teza ransomware

Ta bort Teza ransomware från Windows 8 och Windows 10

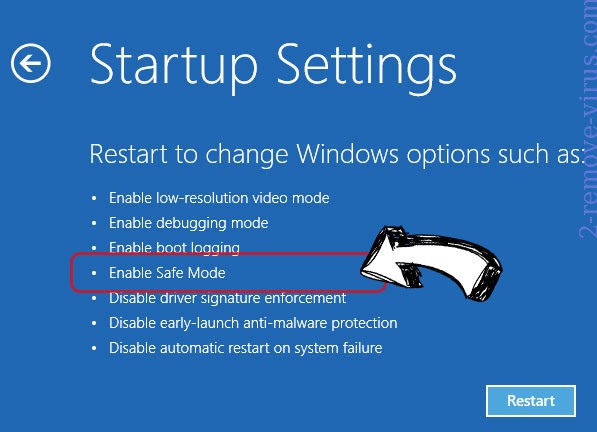

- Tryck på Power-knappen på Windows inloggningsskärmen.

- Håll ned SKIFT och tryck på Starta om.

- Gå till Troubleshoot → Advanced options → Start Settings.

- Välja Aktivera felsäkert läge eller felsäkert läge med nätverk under startinställningar.

- Klicka på Starta om.

- Öppna din webbläsare och ladda ner den malware remover.

- Använda programvaran för att ta bort Teza ransomware

steg 2. Återställa dina filer med hjälp av Systemåterställning

Ta bort Teza ransomware från Windows 7 och Windows Vista/Windows XP

- Klicka på Start och välj avstängning.

- Välj Starta om och OK

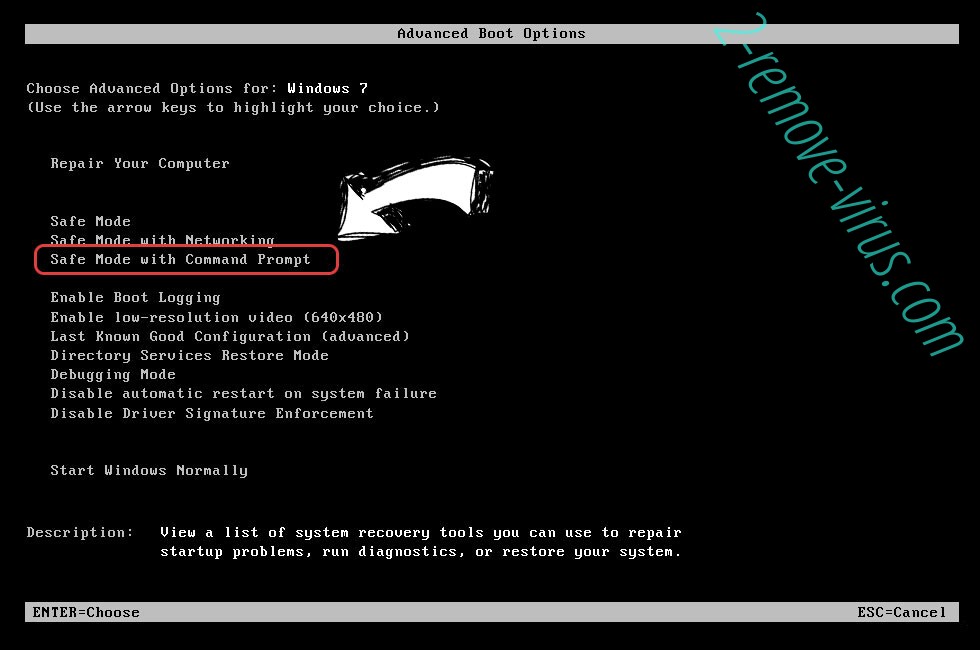

- När datorn startar lastningen, tryck på F8 upprepade gånger för att öppna avancerade startalternativ

- Välj Kommandotolken i listan.

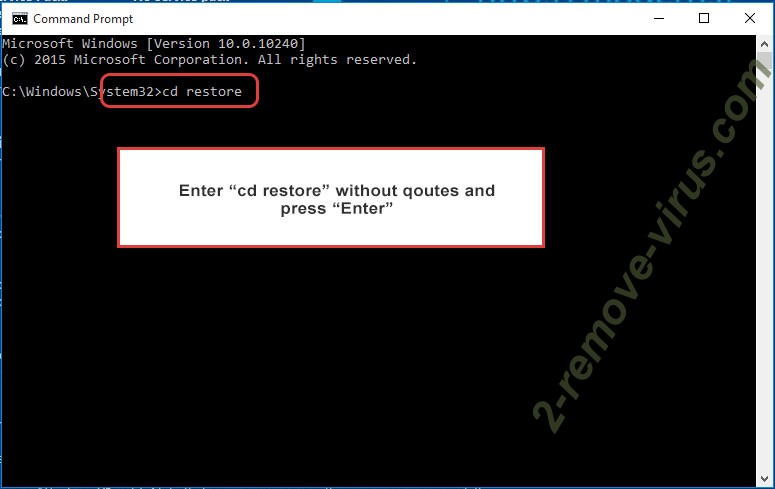

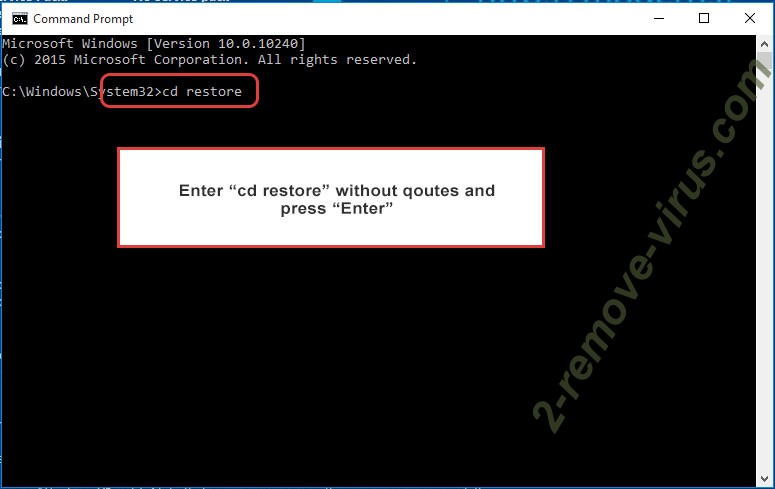

- Skriv cd restore och tryck Enter.

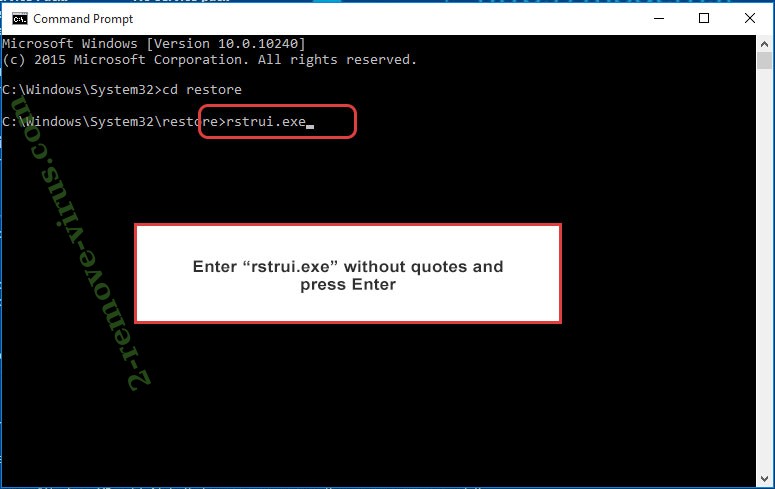

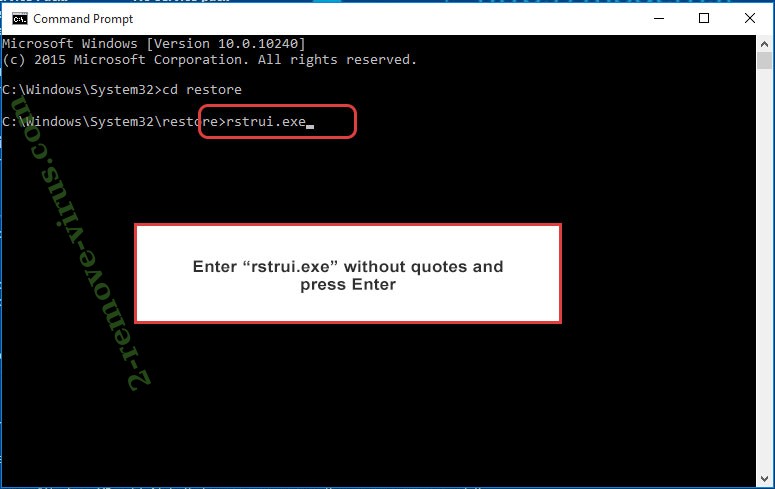

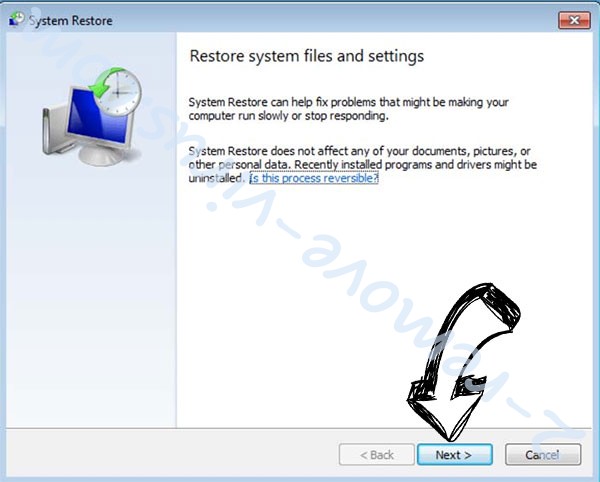

- Skriv rstrui.exe och tryck på RETUR.

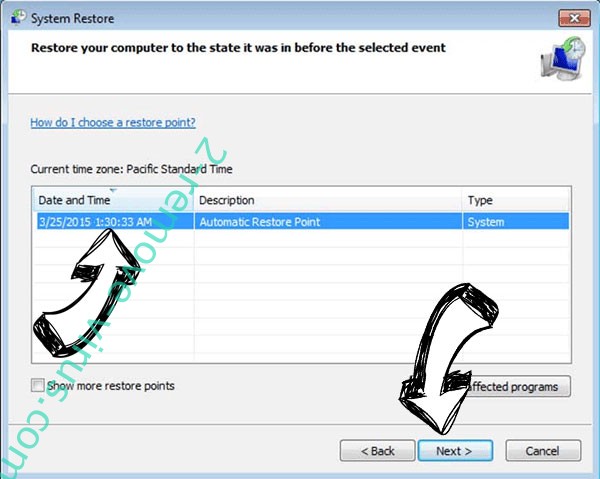

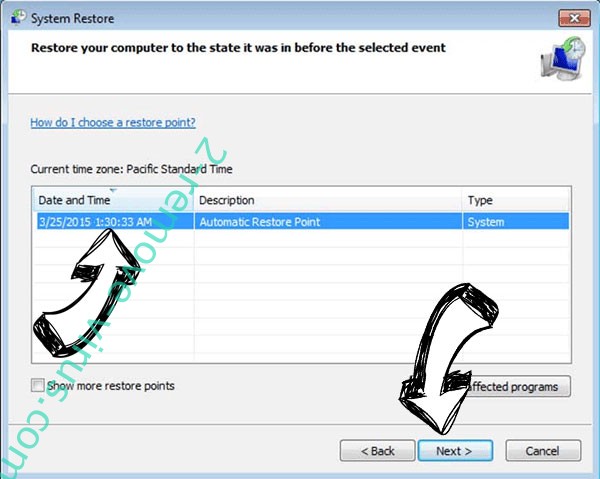

- Klicka på nästa i det nya fönstret och välj återställningspunkten innan infektionen.

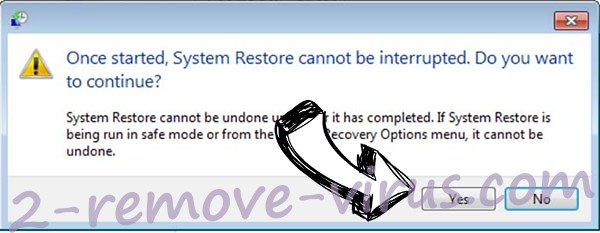

- Klicka på Nästa igen och klicka på Ja för att påbörja Systemåterställning.

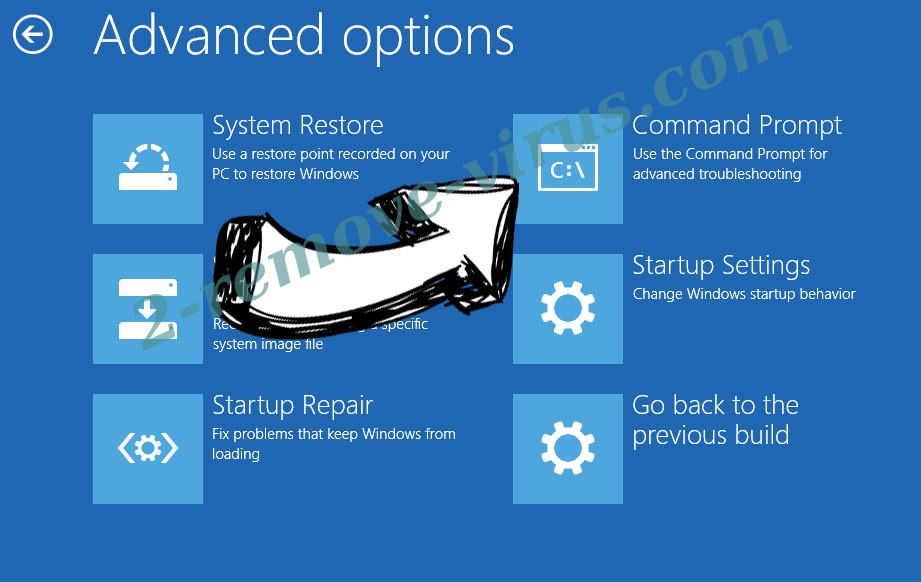

Ta bort Teza ransomware från Windows 8 och Windows 10

- Klicka på Power-knappen på Windows inloggningsskärmen.

- Håll Skift och klicka på Starta om.

- Välj Felsök och gå till avancerade alternativ.

- Välj Kommandotolken och klicka på Starta om.

- Mata in cd restore i Kommandotolken och tryck på RETUR.

- Skriv rstrui.exe och tryck Enter igen.

- Klicka på nästa i fönstret ny System restaurera.

- Välj återställningspunkten före infektionen.

- Klicka på Nästa och klicka sedan på Ja för att återställa systemet.