Vad som kan sägas om denna infektion

Den ransomware känd som .Jenkins ransomware kategoriseras som en mycket skadlig infektion, på grund av den mängd av skada det kan göra att din enhet. Om du har aldrig hört talas om denna typ av skadlig kod tills nu, du är i för en överraskning. Data kodning malware kodar filer med hjälp av starka krypteringsalgoritmer, och när det är gjort verkställande processen, kommer du inte längre att kunna öppna dem. Det är därför fil kryptering av skadlig programvara tros vara en mycket farlig skadlig programvara, eftersom infektionen kan leda till att du permanent förlora dina filer.

Det finns också möjlighet att betala lösen men av olika skäl, som inte skulle vara det bästa valet. Det finns otaliga fall där en dekryptering utility var inte tillhandahålls även efter att betala lösen. Det skulle vara naivt att tro att brottslingar kommer att känna sig skyldig att hjälpa dig att återställa filer när de inte behöver. Tänk också på att pengarna kommer att gå i framtiden kriminella projekt. Vill du verkligen stödja den typ av kriminell aktivitet som påverkar miljarder till ett värde av skador. Ju fler människor som betalar, desto mer lönsamt blir det, på så sätt locka fler skojare som vill tjäna lätta pengar. Du kan hitta dig själv i denna typ av situation igen någon gång i framtiden, så investerar de begärda pengar till backup skulle vara klokare val eftersom du inte behöver oroa dig för att förlora dina filer. Om du har backup innan kontaminering, eliminera .Jenkins ransomware virus och gå vidare till data recovery. Information om de vanligaste metoder för distribution kommer att ges i följande stycke, om du är osäker på hur filen kodning malware lyckats infektera din dator.

Hur att undvika en ransomware infektion

Ofta, data-kodning skadlig kod sprids via spam e-post, exploit kit och skadliga nedladdningar. Eftersom det finns en hel del användare som inte är försiktig om hur de använder sin e-post eller varifrån de hämtar, ransomware distributörerna inte har att komma med mer sofistikerade metoder. Det betyder inte att spridarna inte använda mer avancerade metoder på alla, dock. Skurkar behöver inte sätta i mycket ansträngning, bara skriva en generisk e-post att mindre försiktig så att folk kan falla för, lägga den infekterade filen till e-post och skicka det till hundratals användare, som kan tro att avsändaren är någon trovärdig. Dessa e-postmeddelanden brukar nämna pengar på grund av känsligheten i ämnet, användarna är mer benägna att öppna dem. Det är ganska vanligt att du kommer att se stora företagets namn som Amazon används, till exempel om Amazon skickade ett mail med ett kvitto för köpet att användaren inte göra, han/hon inte skulle vänta med att öppna bifogad fil. När du arbetar med e-post, det finns vissa saker att se upp för om du vill skydda din dator. Det är mycket viktigt att du se till att avsändaren är pålitlig innan du öppnar den bifogade filen de skickat till dig. Och om du inte känner till dem, dubbelkolla e-postadress för att se till att den matchar personens/företagets legitima adress. E-post också ofta innehålla grammatiska misstag, som tenderar att vara ganska uppenbart. Ett annat typiskt drag är avsaknaden av ditt namn i en hälsning, om någon vars e-post du bör definitivt var att e-post som du, skulle de definitivt veta ditt namn och använd det istället för en typisk hälsning, med hänvisning till dig som Kund eller Medlem. Vissa data kodning skadliga program kan också använda svaga punkter i enheter för att infektera. De sårbarheter som finns vanligen av malware forskare, och när programmet beslutsfattarna att ta reda på om dem, de släpper patchar för att reparera dem så att skadliga parterna inte kan utnyttja dem för att distribuera sina skadliga program. Men att döma av spridningen av WannaCry, klart att inte alla rusar för att installera dessa uppdateringar. Det är viktigt att du regelbundet patch din programvara för om en svag punkt är tillräckligt allvarliga, skadliga program kan använda den för att komma in. Uppdateringar kan installeras automatiskt, om du inte vill besvära dig med dem varje gång.

Vad kan du göra om dina filer

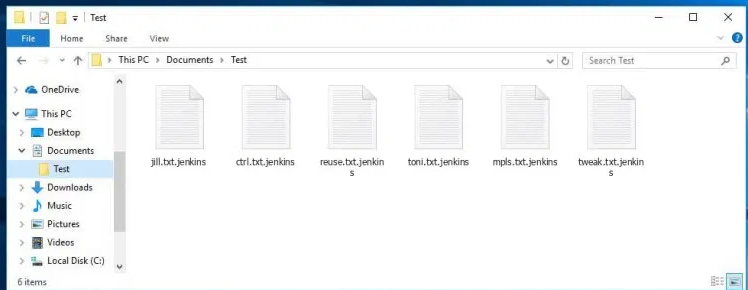

En fil kryptering av skadlig kod är endast avsedd för vissa filer, och när de är placerade, de är kodade nästan omedelbart. Om du först inte märker något att gå på, kommer du definitivt att veta när dina filer är låsta. Leta efter konstiga filen tillägg läggs till filer, de som de ska hjälpa till att känna igen vilken fil kodning skadliga program som du har. Vissa ransomware kan använda kraftfulla algoritmer för kryptering, vilket skulle göra filen dekryptering potentiellt omöjligt. En lösensumma för anmälan kommer att läggas på skrivbordet eller i mappar som innehåller låsta filer, som kommer att varna dig om att dina filer har kodats och vad du behöver göra härnäst. Deras föreslagna metoden innebär att man betalar för deras decryptor. Om priset för en decryptor inte anges, skulle du behöva kontakta den som hackare, i allmänhet genom den givna e-postadress för att se hur mycket och hur du betalar. Att köpa decryptor är inte det rekommenderade alternativet, av skäl som vi redan har nämnt. När någon av de andra alternativ inte hjälpa, kan endast du borde även överväga att följa med förfrågningar. Det är också helt säkert att du har helt enkelt glömt bort att du har gjort kopior av dina filer. Eller kanske en gratis decryptor har utvecklats. Vi skulle säga att ibland skadlig programvara forskare har möjlighet att skapa en decryptor, vilket innebär att du kan avkoda data med inga betalningar som krävs. Tänk på att innan du betalar lösen även korsar ditt sinne. Du skulle inte oroa dig om du någonsin hamnar i denna situationen igen om du investerat en del av den summan i backup. Om dina viktigaste filer lagras någonstans, behöver du bara säga upp .Jenkins ransomware virus och sedan vidare till data recovery. Försöker bekanta sig med hur ransomware sprider sig så att du gör ditt bästa för att undvika det. Hålla sig till säkra webbplatser när det gäller nedladdningar, uppmärksamma vilken typ av e-postbilagor som du öppen, och se till att du hålla dina program uppdaterade.

Metoder för att eliminera .Jenkins ransomware

Om du önskar att helt bli av med den ransomware, en malware removal tool kommer att vara nödvändigt att ha. När man försöker att manuellt fixa .Jenkins ransomware virus kan orsaka ytterligare skada om du inte är den mest dator-kunniga personer. Om du väljer att använda ett anti-malware program, det skulle vara ett smartare val. Dessa typer av program är gjort med avsikt att ta bort eller ens förhindra dessa typer av infektioner. Välj ett lämpligt verktyg, och när det väl är installerat, skanna din enhet för att hitta hot. Men verktyget inte kan överföra filer, så bli inte förvånad över att dina filer vistelse som de var krypterade. När enheten är ren, normal datoranvändning bör återställas.

Offers

Hämta borttagningsverktygetto scan for .Jenkins ransomwareUse our recommended removal tool to scan for .Jenkins ransomware. Trial version of provides detection of computer threats like .Jenkins ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft uppgifter WiperSoft är ett säkerhetsverktyg som ger realtid säkerhet från potentiella hot. Numera många användare tenderar att ladda ner gratis programvara från Internet men vad de i ...

Hämta|mer

Är MacKeeper ett virus?MacKeeper är inte ett virus, inte heller är det en bluff. Medan det finns olika åsikter om programmet på Internet, många av de människor som så notoriskt hatar programme ...

Hämta|mer

Även skaparna av MalwareBytes anti-malware inte har varit i den här branschen under lång tid, gör de för det med deras entusiastiska strategi. Statistik från sådana webbplatser som CNET visar a ...

Hämta|mer

Quick Menu

steg 1. Ta bort .Jenkins ransomware via felsäkert läge med nätverk.

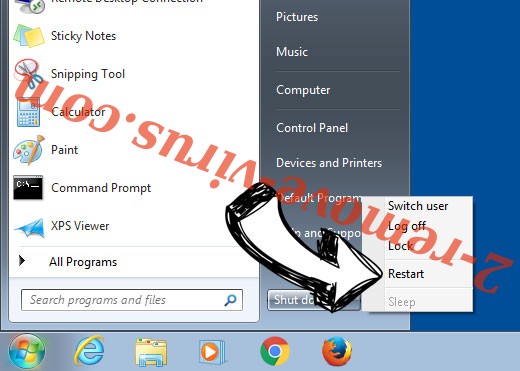

Ta bort .Jenkins ransomware från Windows 7 och Windows Vista/Windows XP

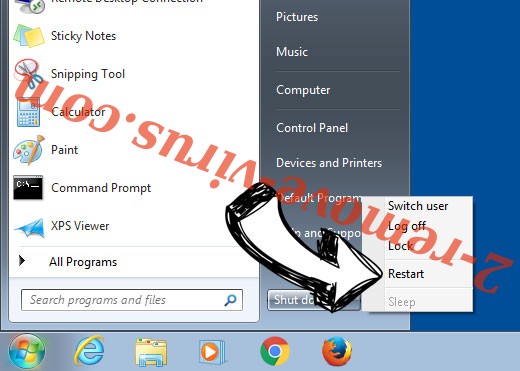

- Klicka på Start och välj avstängning.

- Välj Starta om och klicka på OK.

- Börja trycka på F8 när datorn börjar ladda.

- Under Avancerat stöveln optionerna, välja felsäkert läge med nätverk.

- Öppna webbläsaren och hämta verktyget anti-malware.

- Använda verktyget ta bort .Jenkins ransomware

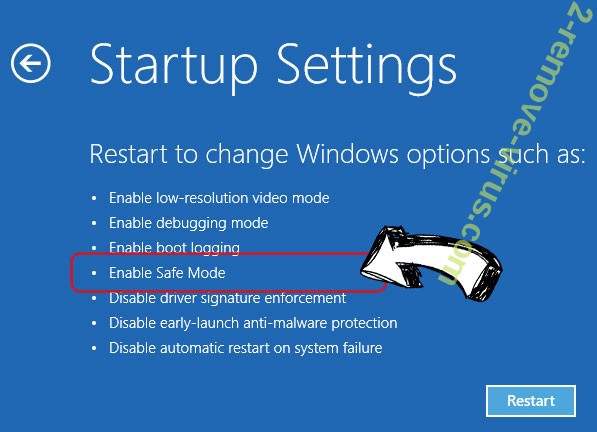

Ta bort .Jenkins ransomware från Windows 8 och Windows 10

- Tryck på Power-knappen på Windows inloggningsskärmen.

- Håll ned SKIFT och tryck på Starta om.

- Gå till Troubleshoot → Advanced options → Start Settings.

- Välja Aktivera felsäkert läge eller felsäkert läge med nätverk under startinställningar.

- Klicka på Starta om.

- Öppna din webbläsare och ladda ner den malware remover.

- Använda programvaran för att ta bort .Jenkins ransomware

steg 2. Återställa dina filer med hjälp av Systemåterställning

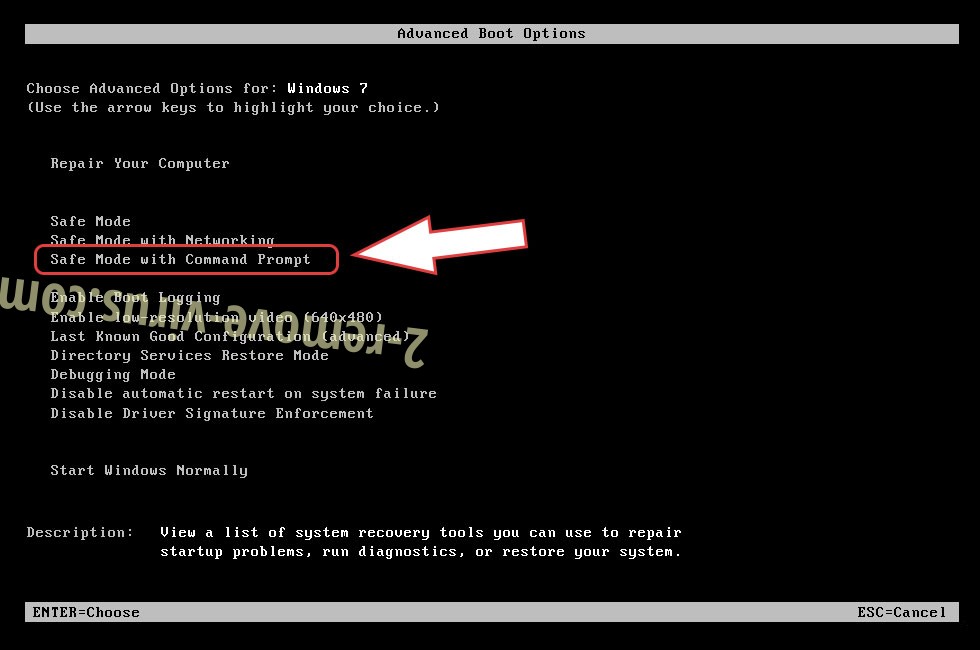

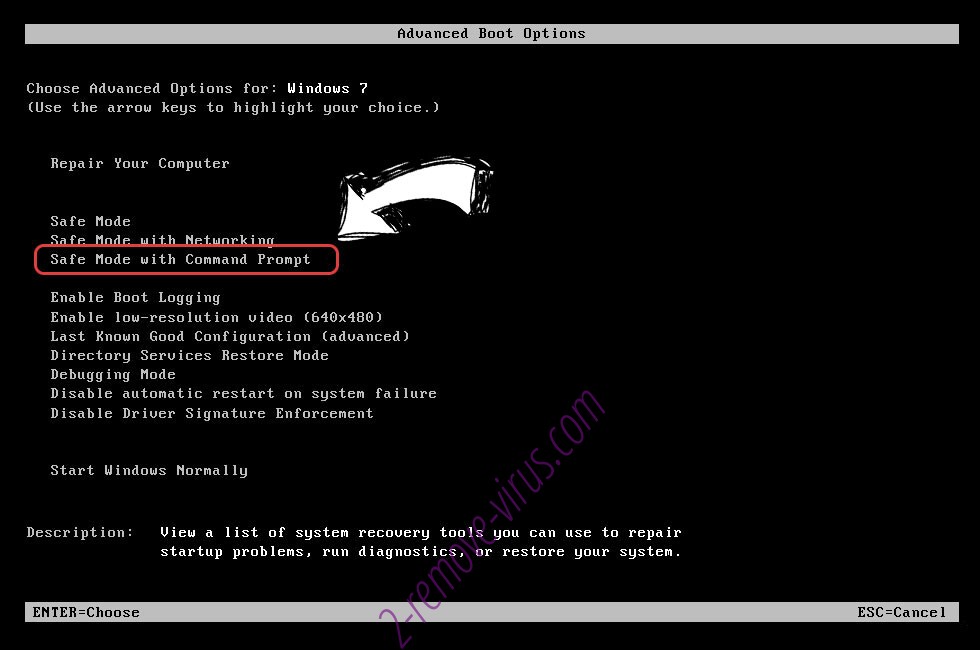

Ta bort .Jenkins ransomware från Windows 7 och Windows Vista/Windows XP

- Klicka på Start och välj avstängning.

- Välj Starta om och OK

- När datorn startar lastningen, tryck på F8 upprepade gånger för att öppna avancerade startalternativ

- Välj Kommandotolken i listan.

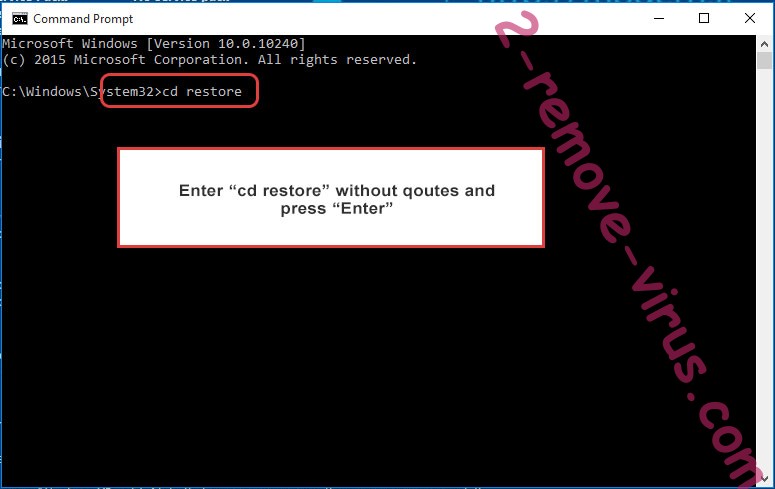

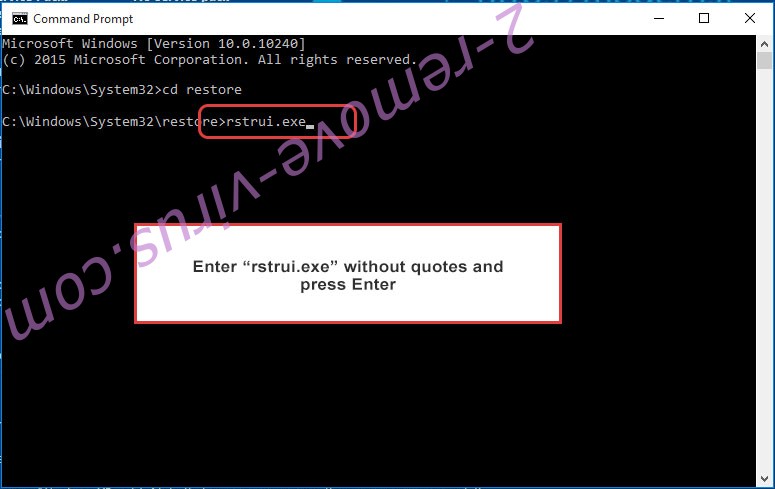

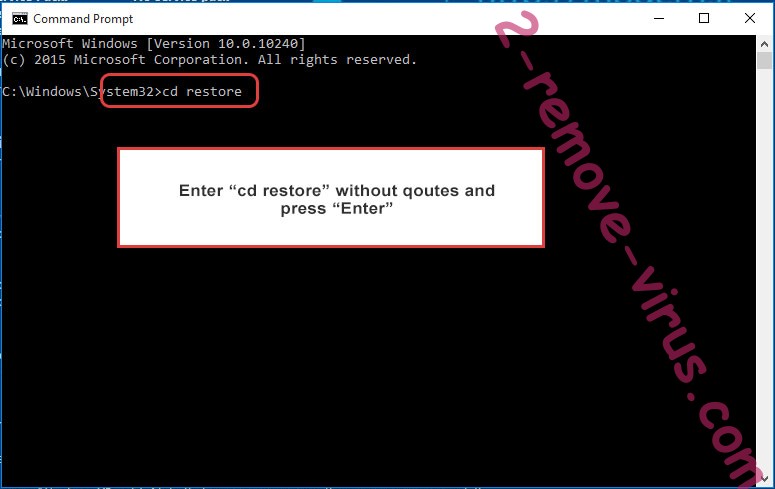

- Skriv cd restore och tryck Enter.

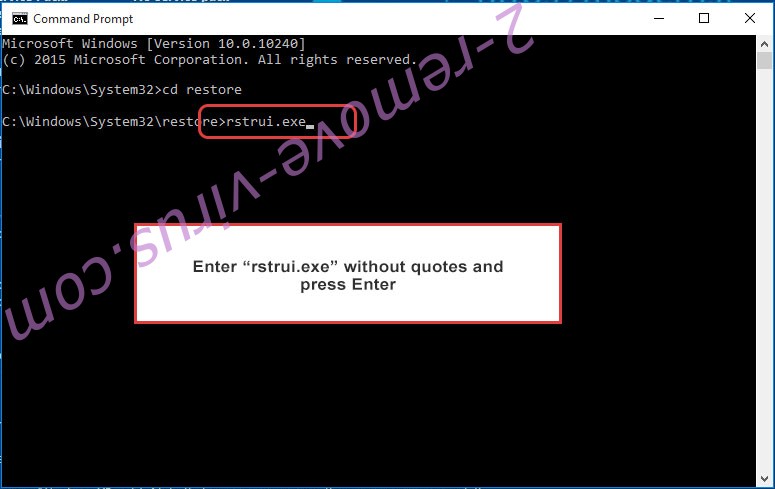

- Skriv rstrui.exe och tryck på RETUR.

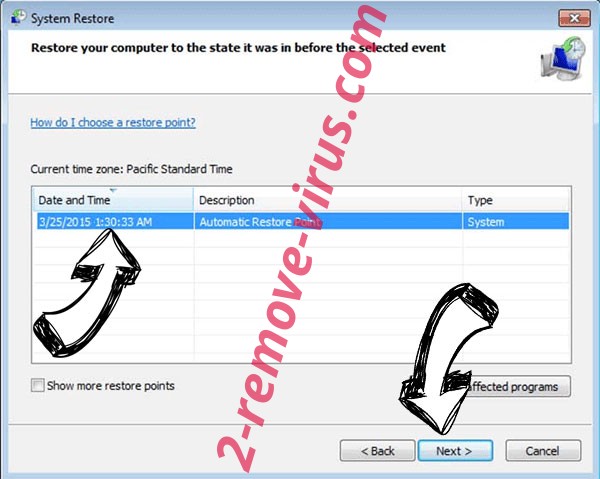

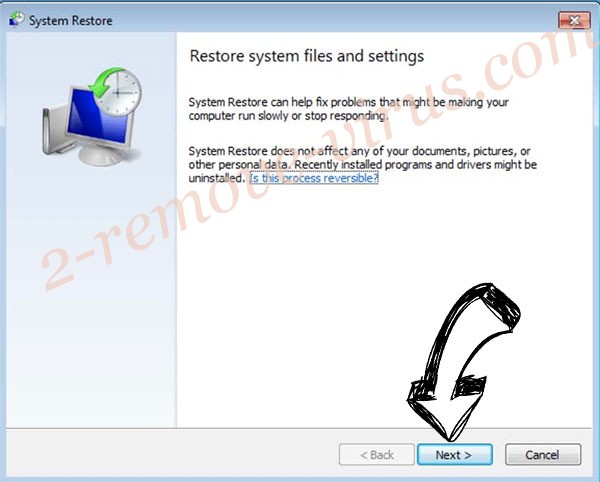

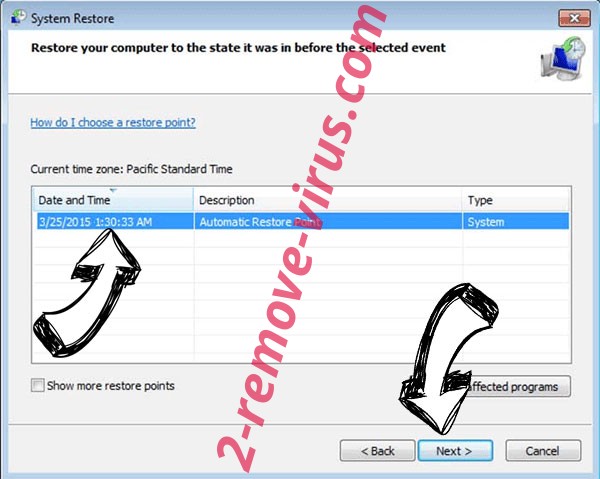

- Klicka på nästa i det nya fönstret och välj återställningspunkten innan infektionen.

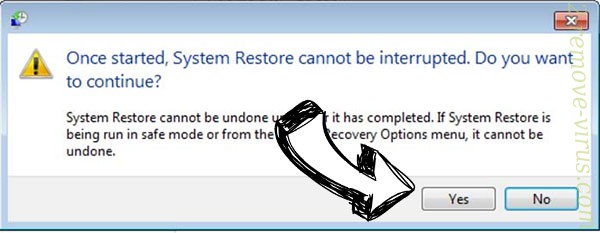

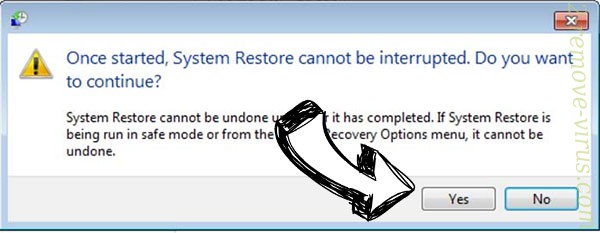

- Klicka på Nästa igen och klicka på Ja för att påbörja Systemåterställning.

Ta bort .Jenkins ransomware från Windows 8 och Windows 10

- Klicka på Power-knappen på Windows inloggningsskärmen.

- Håll Skift och klicka på Starta om.

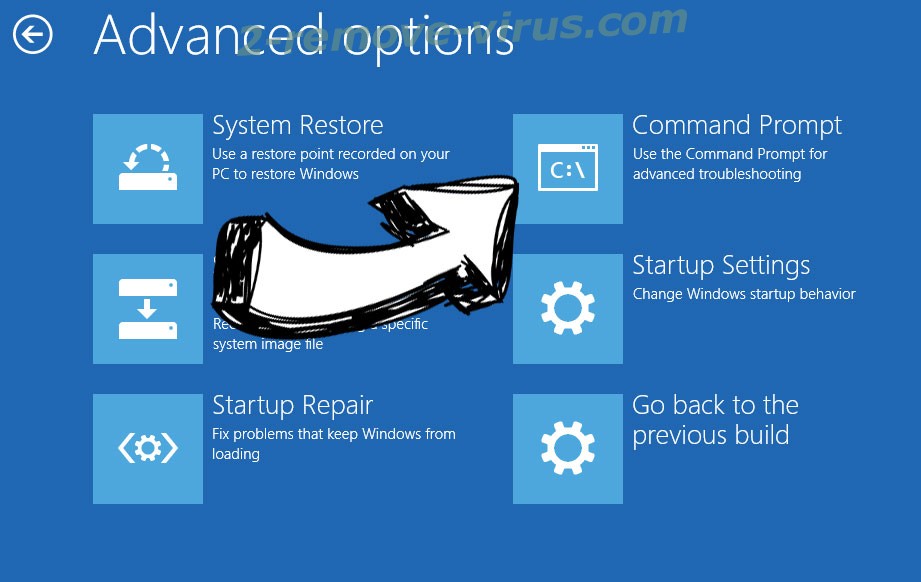

- Välj Felsök och gå till avancerade alternativ.

- Välj Kommandotolken och klicka på Starta om.

- Mata in cd restore i Kommandotolken och tryck på RETUR.

- Skriv rstrui.exe och tryck Enter igen.

- Klicka på nästa i fönstret ny System restaurera.

- Välj återställningspunkten före infektionen.

- Klicka på Nästa och klicka sedan på Ja för att återställa systemet.