Vad kan sägas om denna infektion

Den Ransomware kallas .phoenix Ransomware är kategoriseras som en svår infektion, på grund av den mängd skador det kan göra för din enhet. Det är troligt att du aldrig har stött på denna typ av skadliga program innan, i vilket fall, du kan vara särskilt chockad. Dina filer kan ha kodats med kraftfulla krypteringsalgoritmer, vilket gör att du inte kan komma åt dem längre.

Eftersom Ransomware kan resultera i permanent fil förlust, är denna typ av hot mycket farligt att ha. Crooks kommer att ge dig möjlighet att dekryptera filer genom att betala lösen, men det är inte det uppmuntrade alternativet. Innan något annat, betalar kommer inte att se till att filer återställs. Det finns inget som hindrar brottslingar från att bara ta dina pengar, och inte ge ett sätt att avkoda filer. Dessutom, att pengar skulle hjälpa framtida data kodning malware och malware projekt. Skulle du verkligen vill stödja något som gör miljarder dollar i skador. Människor blir också alltmer attraherade av hela branschen eftersom ju fler människor uppfyller kraven, desto lönsammare blir det. Situationer där du kan förlora dina data är ganska vanligt så det kan vara klokare att köpa backup. Du kan sedan återställa filer från en säkerhets kopia när du har avsluta .phoenix Ransomware eller relaterade hot. Om du inte är säker på hur du fick infektionen, kommer vi att diskutera de vanligaste distributions metoderna i nedanstående stycke.

Hur distribueras Ransomware

Mest frekventa Ransomware distribution sätt inkluderar via spam e-post, utnyttja kit och skadliga nedladdningar. Eftersom människor tenderar att vara ganska försumlig när de öppnar e-post och ladda ner filer, det är ofta inte nödvändigt för Ransomware spridare att använda mer sofistikerade sätt. Det är inte att säga att spridare inte använder mer sofistikerade sätt alls, dock. Hackare skriver en något övertygande e-post, medan du använder namnet på ett välkänt företag eller organisation, bifoga Ransomware-ridit filen till e-post och skicka den till människor. Pengar-relaterade ämnen används ofta eftersom människor är mer benägna att bry sig om dessa typer av e-post, därmed öppna dem utan större tvekan. Och om någon som låtsas vara Amazon var att e-posta en användare om tvivelaktiga verksamhet i sitt konto eller ett köp, skulle kontots ägare vara mycket mer benägna att öppna den bifogade filen utan att tänka. Det finns vissa tecken du borde vara på jakt efter innan du öppnar e-postbilagor. Innan något annat, kontrol lera avsändarens identitet och om de kan lita på. Även om du känner till avsändaren, inte rusa, först kontrol lera e-postadressen för att säkerställa att det är legitimt. Också, vara på utkik efter grammatiska fel, vilket kan vara ganska uppenbart. Ett annat tydligt tecken kan vara ditt namn inte används någonstans, om, låt säga att du använder Amazon och de var att maila dig, skulle de inte använda allmänna hälsningar som Kära kund/medlem/användare, och istället skulle infoga det namn du har gett dem med. Det är också möjligt för fil kryptering av skadlig kod att använda svaga punkter i datorer för att infektera. Dessa sårbarheter hittas vanligt vis av malware forskare, och när program vara skapare blir medvetna om dem, de släpper patchar för att reparera dem så att skadliga program varu utvecklare inte kan utnyttja dem till korrupta datorer med skadlig program vara. Tyvärr, som kan ses av den utbredda av WannaCry Ransomware, inte alla installerar dessa fixar, av olika anledningar. Situationer där skadlig kod använder svaga punkter för att ange är varför det är viktigt att du uppdaterar program varan regelbundet. Du kan också välja att installera uppdateringar automatiskt.

Hur fungerar det

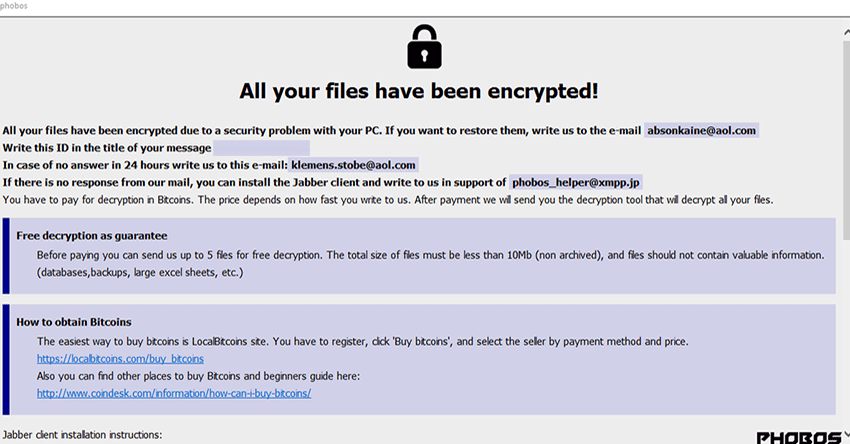

Strax efter data kodning skadliga program infekterar din enhet, det kommer att söka igenom datorn efter specifika filtyper och när de har identifierats, det kommer att kryptera dem. Om du inlednings vis inte märkte något på gång, kommer du säkert vet när du inte kan öppna dina filer. Filer som har kodats kommer att ha ett tillägg bifogas dem, som kan hjälpa människor att ta reda på Ransomware namn. Om data kodning malware genomfört en stark krypteringsalgoritm, kan det göra dekryptering filer mycket svårt, om inte omöjligt. En Ransom anteckning kommer att placeras i mapparna med dina filer eller det kommer att visas på Skriv bordet, och det borde förklara att dina filer har krypterats och hur du kan återställa dem. Alt efter den Cyber skurkarna, den bara väg till restaurera din arkivera skulle bli med deras Decryptor, vilken vilja tydlig inte komme gratis. Ett tydligt pris ska visas i anteckningen, men om det inte, skulle du behöva använda den medföljande e-postadressen för att kontakta skurkarna för att ta reda på hur mycket du måste betala. Betala dessa hackare är inte vad vi rekommenderar av de skäl som vi redan har diskuterat ovan. Bara överväga att ge efter för krav när allt annat Miss lyckas. Kanske du helt enkelt inte minns att göra kopior. I vissa fall kan du hitta gratis dekrypteringsverktyg. Det finns några Malware forskare som kan knäcka data kryptera skadlig program vara, så de kunde utveckla ett gratis program. Tänk att innan du betalar lösen även korsar ditt sinne. En smartare investering skulle vara backup. Om backup är tillgänglig, bara avsluta .phoenix Ransomware och sedan låsa upp .phoenix Ransomware filer. Nu när du är medveten om hur mycket skada denna typ av infektion kan göra, försök att undvika det så mycket som möjligt. Åtminstone sluta öppna e-postbilagor vänster och höger, uppdatera dina program och bara ladda ner från källor du vet att du kan lita på.

Sätt att eliminera.phoenix Ransomware

Skaffa en malware borttagnings verktyget eftersom det kommer att bli nödvändigt att få Ransomware av datorn om det fortfarande är i din dator. Det kan vara ganska svårt att manuellt fixa .phoenix Ransomware virus eftersom ett misstag kan leda till ytterligare skada. I stället föreslår vi att du använder ett program mot skadlig kod, en metod som inte skulle äventyra din dator ytterligare. Det här verktyget är fördelaktigt att ha på datorn eftersom det inte bara kan bli av med detta hot, men också stoppa en från att komma in i framtiden. Så välj ett program, installera det, skanna din enhet och se till att bli av med Ransomware, om det fortfarande är närvarande. Verktyget kan dock inte återställa dina filer. Om Ransomware är helt borta, återställa data från säkerhets kopian, och om du inte har det, börja använda den.

Offers

Hämta borttagningsverktygetto scan for .phoenix RansomwareUse our recommended removal tool to scan for .phoenix Ransomware. Trial version of provides detection of computer threats like .phoenix Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft uppgifter WiperSoft är ett säkerhetsverktyg som ger realtid säkerhet från potentiella hot. Numera många användare tenderar att ladda ner gratis programvara från Internet men vad de i ...

Hämta|mer

Är MacKeeper ett virus?MacKeeper är inte ett virus, inte heller är det en bluff. Medan det finns olika åsikter om programmet på Internet, många av de människor som så notoriskt hatar programme ...

Hämta|mer

Även skaparna av MalwareBytes anti-malware inte har varit i den här branschen under lång tid, gör de för det med deras entusiastiska strategi. Statistik från sådana webbplatser som CNET visar a ...

Hämta|mer

Quick Menu

steg 1. Ta bort .phoenix Ransomware via felsäkert läge med nätverk.

Ta bort .phoenix Ransomware från Windows 7 och Windows Vista/Windows XP

- Klicka på Start och välj avstängning.

- Välj Starta om och klicka på OK.

- Börja trycka på F8 när datorn börjar ladda.

- Under Avancerat stöveln optionerna, välja felsäkert läge med nätverk.

- Öppna webbläsaren och hämta verktyget anti-malware.

- Använda verktyget ta bort .phoenix Ransomware

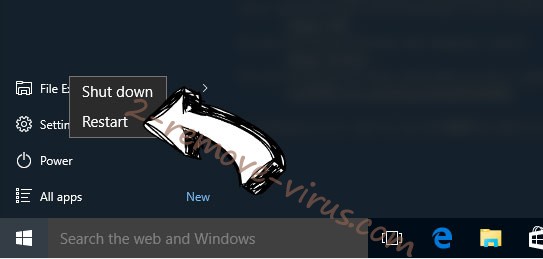

Ta bort .phoenix Ransomware från Windows 8 och Windows 10

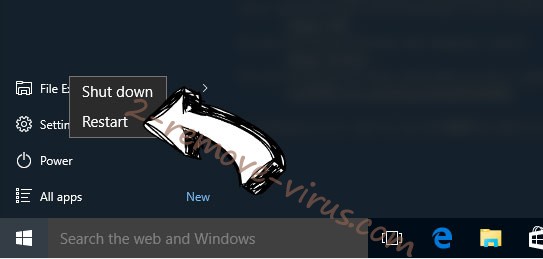

- Tryck på Power-knappen på Windows inloggningsskärmen.

- Håll ned SKIFT och tryck på Starta om.

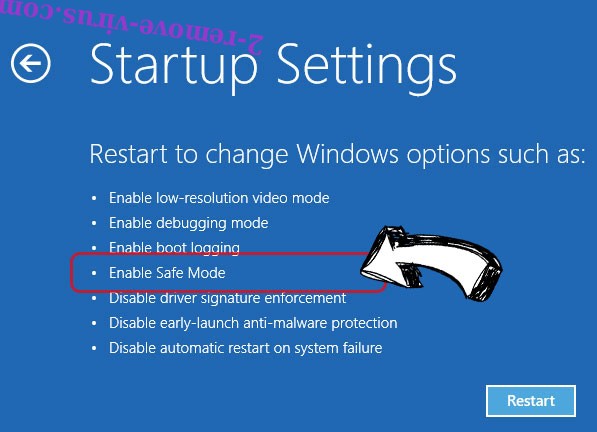

- Gå till Troubleshoot → Advanced options → Start Settings.

- Välja Aktivera felsäkert läge eller felsäkert läge med nätverk under startinställningar.

- Klicka på Starta om.

- Öppna din webbläsare och ladda ner den malware remover.

- Använda programvaran för att ta bort .phoenix Ransomware

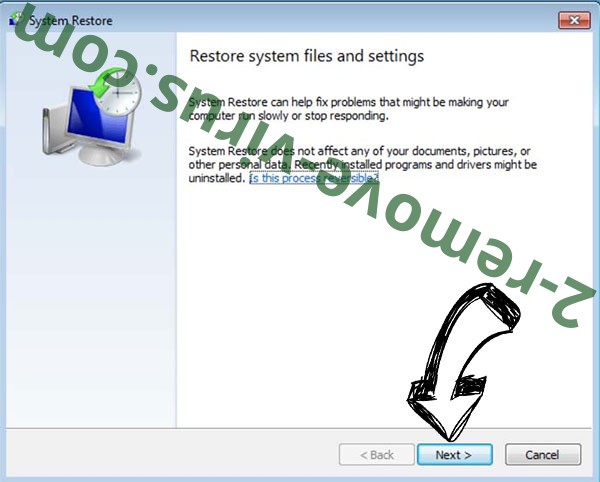

steg 2. Återställa dina filer med hjälp av Systemåterställning

Ta bort .phoenix Ransomware från Windows 7 och Windows Vista/Windows XP

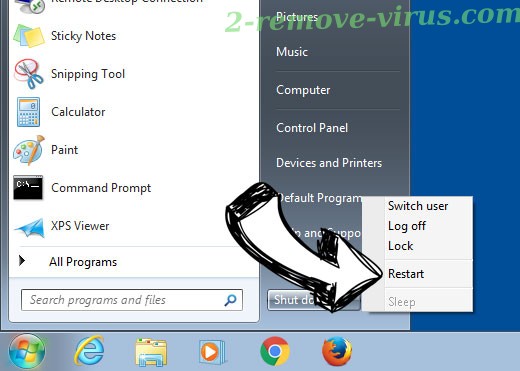

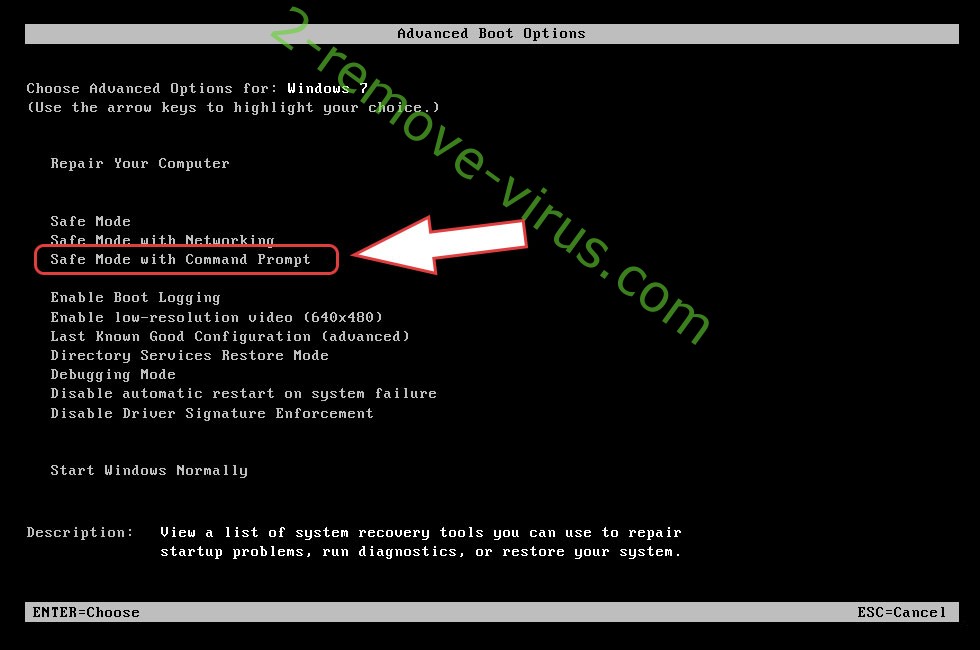

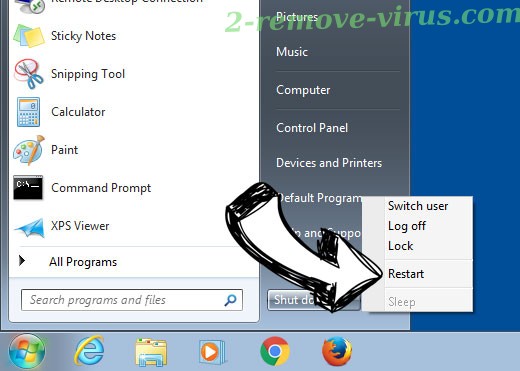

- Klicka på Start och välj avstängning.

- Välj Starta om och OK

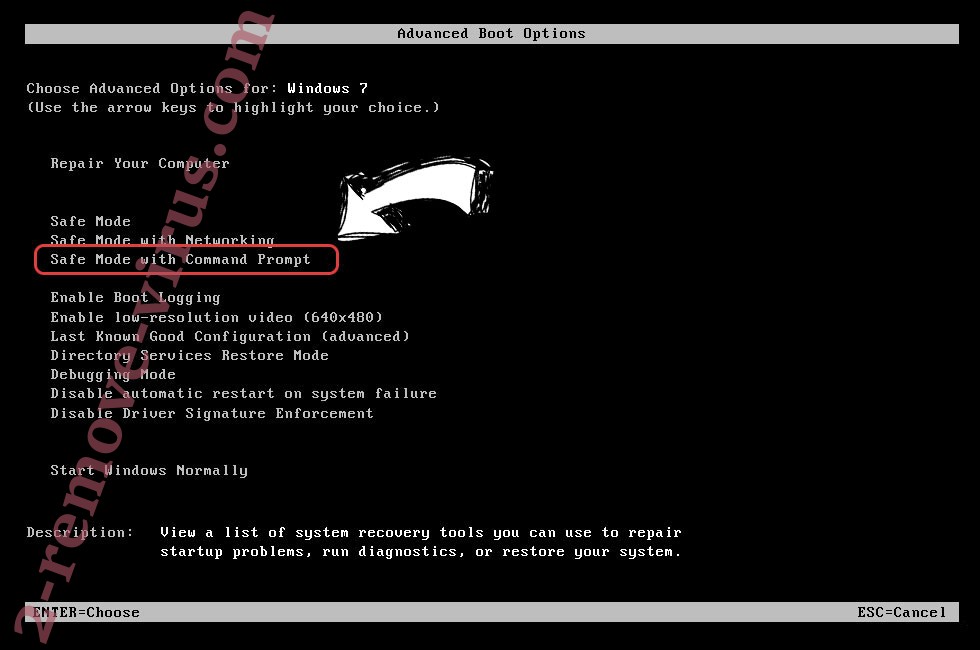

- När datorn startar lastningen, tryck på F8 upprepade gånger för att öppna avancerade startalternativ

- Välj Kommandotolken i listan.

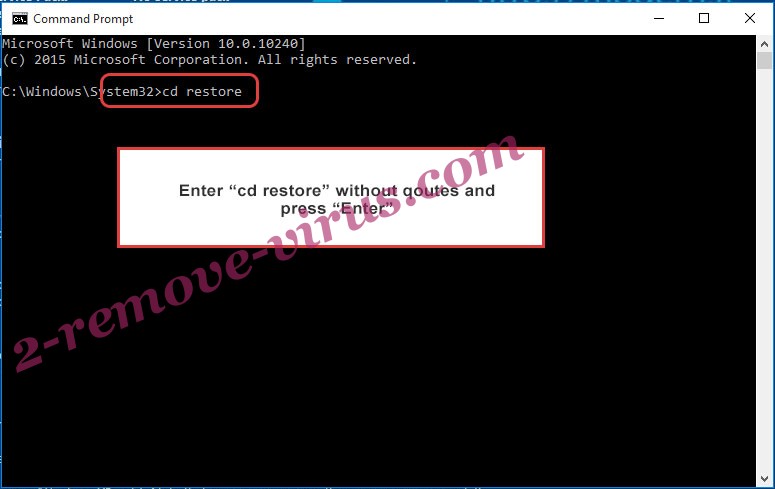

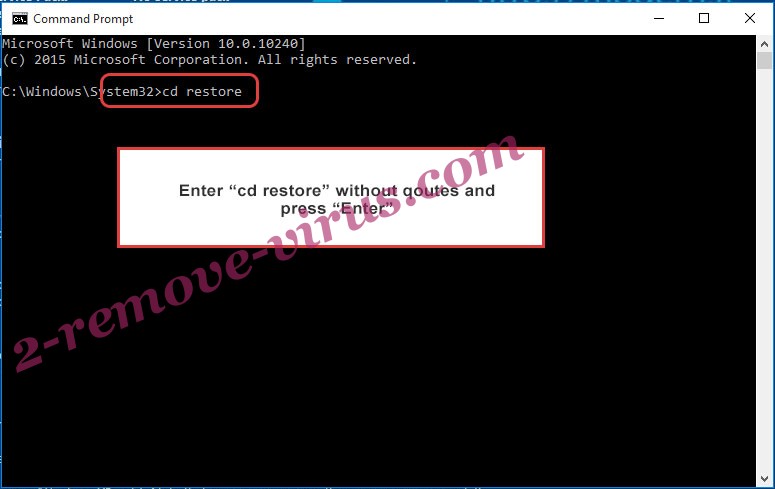

- Skriv cd restore och tryck Enter.

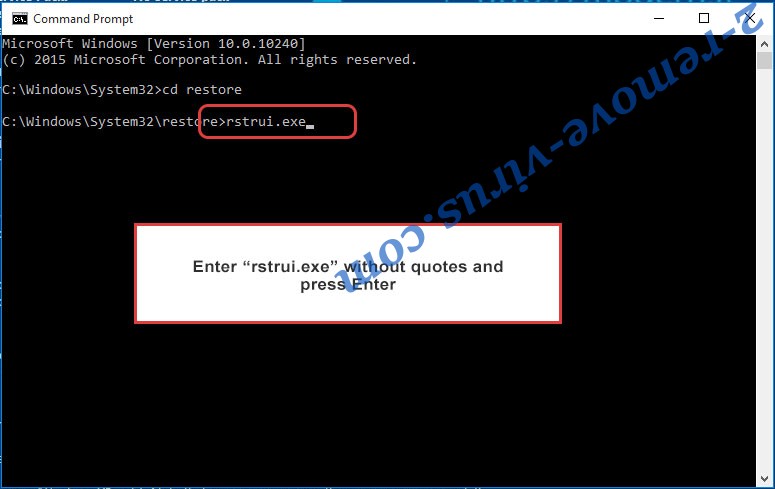

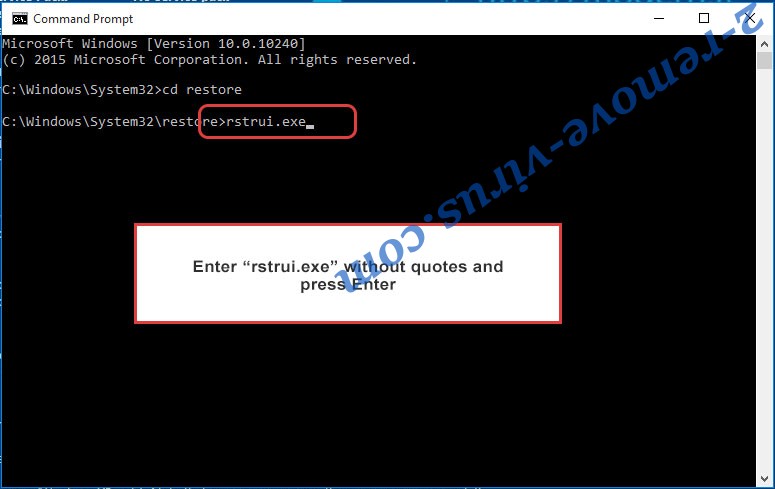

- Skriv rstrui.exe och tryck på RETUR.

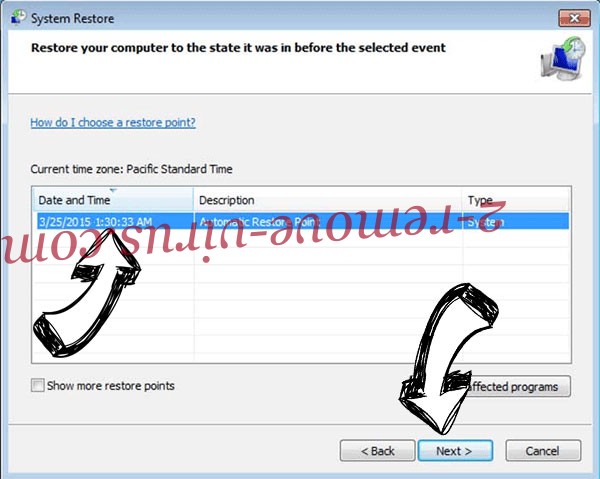

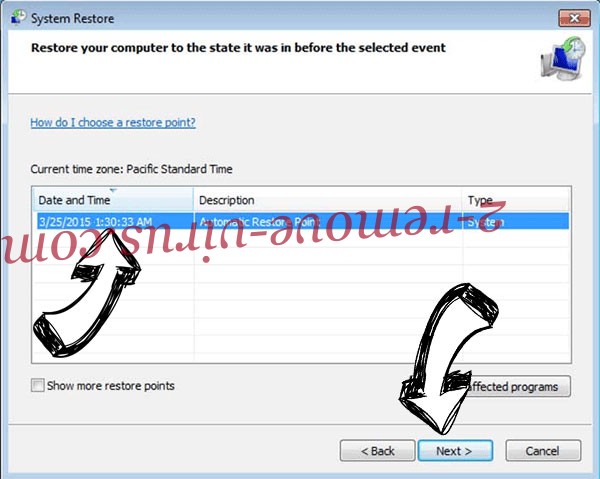

- Klicka på nästa i det nya fönstret och välj återställningspunkten innan infektionen.

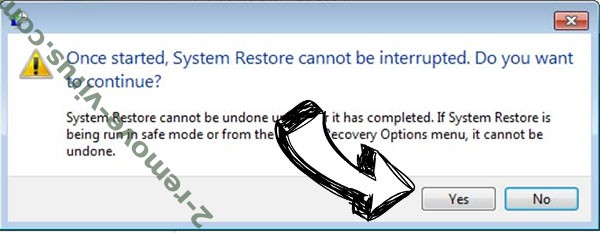

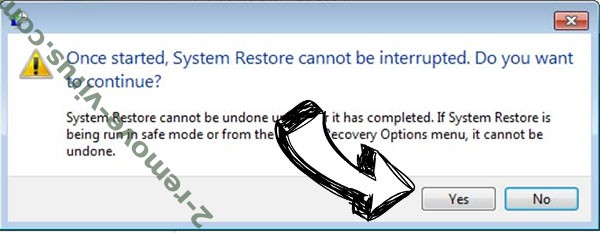

- Klicka på Nästa igen och klicka på Ja för att påbörja Systemåterställning.

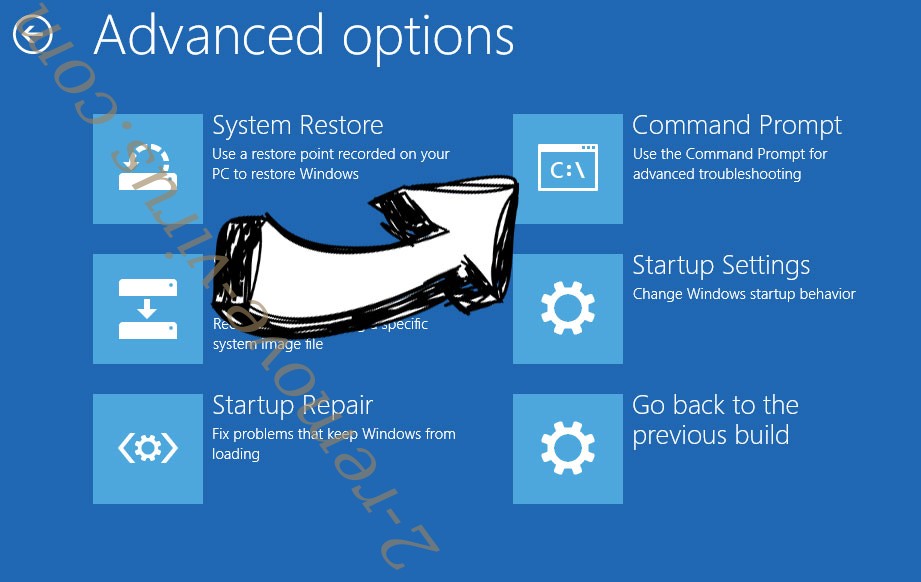

Ta bort .phoenix Ransomware från Windows 8 och Windows 10

- Klicka på Power-knappen på Windows inloggningsskärmen.

- Håll Skift och klicka på Starta om.

- Välj Felsök och gå till avancerade alternativ.

- Välj Kommandotolken och klicka på Starta om.

- Mata in cd restore i Kommandotolken och tryck på RETUR.

- Skriv rstrui.exe och tryck Enter igen.

- Klicka på nästa i fönstret ny System restaurera.

- Välj återställningspunkten före infektionen.

- Klicka på Nästa och klicka sedan på Ja för att återställa systemet.