Om Tisc filvirus

Tisc filvirus Ransomware kategoriseras som farlig skadlig programvara eftersom om ditt system får det, du kan stå inför allvarliga problem. Filkrypterande skadlig kod är inte något som varje person har hört talas om, och om du just har stött på det nu kommer du att lära dig det hårda sättet hur skadligt det kan vara. Ransomware använder kraftfulla krypteringsalgoritmer för att kryptera data, och när de är låsta kommer din åtkomst till dem att förhindras. Offer har inte alltid möjlighet att återställa data, vilket är anledningen till att filkryptering av skadligt program tros vara en sådan hög nivå förorening.

Du får möjlighet att återställa filer om du betalar lösensumman, men det alternativet rekommenderas inte av ett par skäl. Det finns många fall där filer inte dekrypterades även efter att ha betalat lösensumman. Förvänta dig inte att cyberbrottslingar inte bara tar dina pengar och känner någon skyldighet att hjälpa dig. Du bör också ta hänsyn till att pengarna kommer att användas för framtida skadliga programprojekt. Filkrypterande skadlig kod kostar redan miljontals dollar i förluster till olika företag 2017, och det är bara en uppskattning. Människor inser också att de kan tjäna enkla pengar, och när människor betalar lösen, de gör ransomware industrin attraktiv för den typen av människor. Att köpa backup med de begärda pengarna skulle vara bättre eftersom om du någonsin sätts i den här typen av situation igen skulle du filförlust inte oroa dig eftersom du bara kunde återställa dem från säkerhetskopiering. Om säkerhetskopiering gjordes innan du fångade hotet kan du bara avsluta Tisc-filvirus och fortsätta att låsa upp Tisc-filvirusfiler. Detaljer om de vanligaste spridningsmetoderna kommer att tillhandahållas i följande stycke, om du är osäker på hur filen som krypterar skadlig programvara ens kom in i ditt system.

Hur sprids ransomware

En filkrypterande skadlig kod kan infektera ganska enkelt, ofta med så enkla metoder som att fästa förorenade filer på e-postmeddelanden, dra nytta av sårbarheter i datorprogramvara och vara värd för infekterade filer på tvivelaktiga nedladdningsplattformar. Eftersom dessa metoder fortfarande används betyder det att användare är ganska slarviga när de använder e-post och laddar ner filer. Det betyder dock inte att distributörer inte använder mer utarbetade sätt alls. Allt hackare behöver göra är att använda ett känt företagsnamn, skriva ett troligt e-postmeddelande, bifoga den malware-ridna filen till e-postmeddelandet och skicka den till potentiella offer. På grund av ämnet delikatess är människor mer benägna att öppna pengarelaterade e-postmeddelanden, så den typen av ämnen kan ofta stötas på. Det är ganska ofta att du ser stora företagsnamn som Amazon som används, till exempel om Amazon mailade någon ett kvitto för ett köp som personen inte gjorde, skulle han / hon inte tveka med att öppna filen bifogad. På grund av detta bör du vara försiktig med att öppna e-postmeddelanden och se upp för indikationer på att de kan vara skadliga. Det viktiga är att kontrollera om du är bekant med avsändaren innan du öppnar den bifogade filen. Om du är bekant med dem, se till att det verkligen är dem genom att noggrant kontrollera e-postadressen. Var också på jakt efter misstag i grammatiken, vilket kan vara ganska uppenbart. Ett annat märkbart tecken kan vara ditt namn som inte används någonstans, om låt oss säga att du är en Amazon-användare och de skulle skicka e-post till dig, skulle de inte använda universella hälsningar som Kära kund / medlem / användare, och istället skulle infoga det namn du har gett dem med. Sårbarheter på enhetens in in inknåriga programvara kan också användas som en väg till ditt system. Programvara kommer med vissa svaga punkter som kan användas för skadlig programvara för att komma in i en dator, men programvaruförfattare fixar dem så snart de upptäcks. Som har bevisats av WannaCry är dock inte alla så snabba att uppdatera sina program. Eftersom många skadliga program kan använda dessa svaga punkter är det viktigt att du uppdaterar dina program regelbundet. Korrigeringar kan installeras automatiskt, om du inte vill besvära dig med dem varje gång.

Vad gör den

När din dator blir infekterad söker den efter vissa filtyper och kodar dem när de finns. Om du inte har märkt det förrän nu, när du inte kan komma åt filer, blir det uppenbart att något är på gång. Kontrollera dina filer för konstiga tillägg som lagts till, de hjälper till att identifiera filen som krypterar skadligt program. Kraftfulla krypteringsalgoritmer kan ha använts för att kryptera dina data, vilket kan innebära att filer inte är dekrypterbara. I hotbrevet kommer skurkar att förklara vad som har hänt med dina data och erbjuda dig ett sätt att återställa dem. Du kommer att föreslås ett dekrypteringsverktyg i utbyte mot en betalning. Anteckningen bör tydligt visa priset för dekrypteringsverktyget, men om så inte är fallet får du ett sätt att kontakta skurkarna för att ställa in ett pris. Det är uppenbart att det inte rekommenderas att uppfylla kraven. Innan du ens tänker på att betala, titta på andra alternativ först. Du kanske har gjort förstärkning men helt enkelt glömt. Eller så finns det ett gratis dekrypteringsverktyg. Malware specialister kan dekryptera filen kryptera skadlig programvara, därför kan en gratis dekrypterare utvecklas. Ta hänsyn till det innan du betalar lösensumman till och med korsar ditt sinne. Du skulle inte möta eventuell dataförlust om du någonsin hamnar i den här situationen igen om du investerade en del av pengarna i säkerhetskopiering. Om du hade säkerhetskopierat dina viktigaste filer tar du bara bort Tisc-filvirus och återställer sedan filer. I framtiden, undvik ransomware så mycket som möjligt genom att bekanta dig med dess spridning sätt. Håll dig till säkra nedladdningskällor, var försiktig när du hanterar filer som läggs till i e-postmeddelanden och se till att programmen uppdateras.

Sätt att avsluta Tisc filvirus

Använd en programvara för borttagning av skadlig kod för att bli av med filen som krypterar skadlig programvara om den fortfarande finns kvar. När du försöker fixa Tisc filvirus manuellt kan du orsaka ytterligare skador om du inte är försiktig eller kunnig när det gäller datorer. Om du går med det automatiska alternativet skulle det vara ett smartare val. Det kan också hjälpa till att förhindra dessa typer av infektioner i framtiden, förutom att hjälpa dig att ta bort den här. Titta på vilket verktyg för borttagning av skadlig kod som bäst passar det du behöver, ladda ner det och skanna din enhet efter infektionen när du har installerat den. Tyvärr hjälper ett sådant verktyg inte med datadekryptering. När enheten är ren bör du kunna återgå till normal datoranvändning.

Offers

Hämta borttagningsverktygetto scan for Tisc virusUse our recommended removal tool to scan for Tisc virus. Trial version of provides detection of computer threats like Tisc virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft uppgifter WiperSoft är ett säkerhetsverktyg som ger realtid säkerhet från potentiella hot. Numera många användare tenderar att ladda ner gratis programvara från Internet men vad de i ...

Hämta|mer

Är MacKeeper ett virus?MacKeeper är inte ett virus, inte heller är det en bluff. Medan det finns olika åsikter om programmet på Internet, många av de människor som så notoriskt hatar programme ...

Hämta|mer

Även skaparna av MalwareBytes anti-malware inte har varit i den här branschen under lång tid, gör de för det med deras entusiastiska strategi. Statistik från sådana webbplatser som CNET visar a ...

Hämta|mer

Quick Menu

steg 1. Ta bort Tisc virus via felsäkert läge med nätverk.

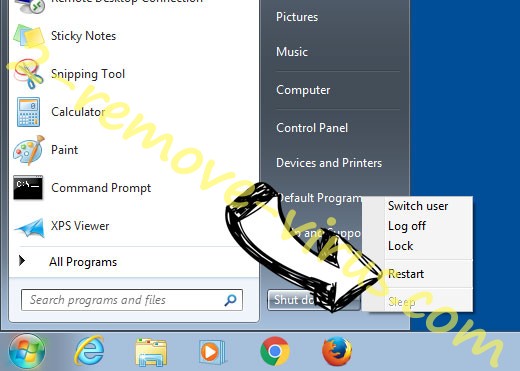

Ta bort Tisc virus från Windows 7 och Windows Vista/Windows XP

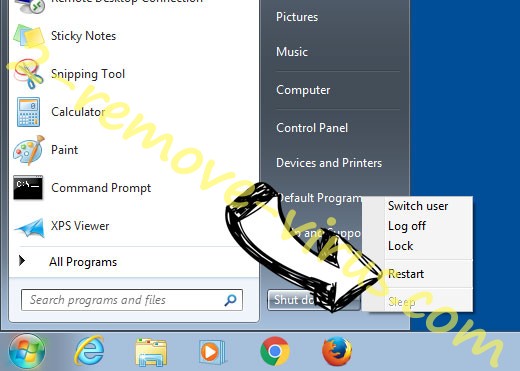

- Klicka på Start och välj avstängning.

- Välj Starta om och klicka på OK.

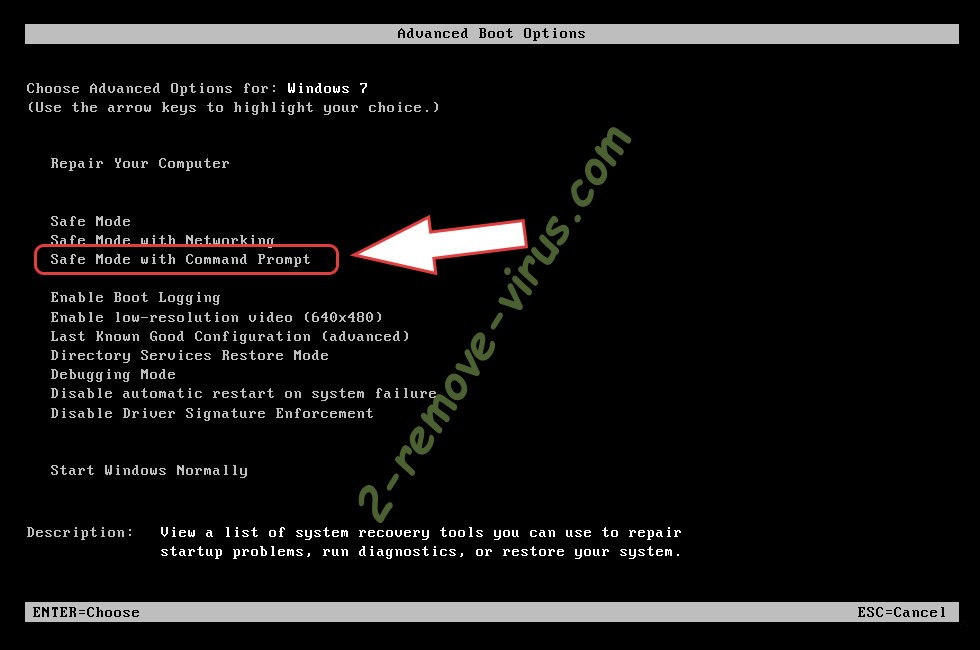

- Börja trycka på F8 när datorn börjar ladda.

- Under Avancerat stöveln optionerna, välja felsäkert läge med nätverk.

- Öppna webbläsaren och hämta verktyget anti-malware.

- Använda verktyget ta bort Tisc virus

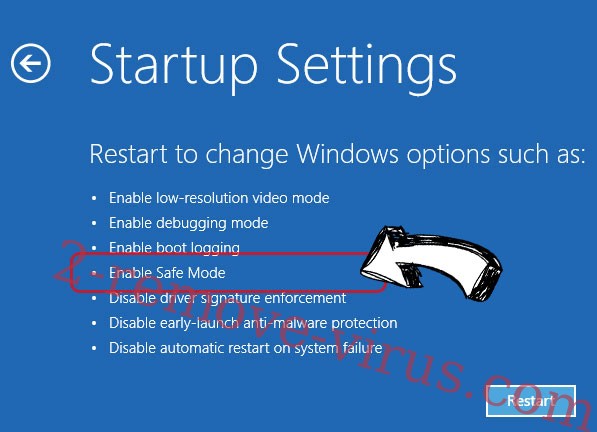

Ta bort Tisc virus från Windows 8 och Windows 10

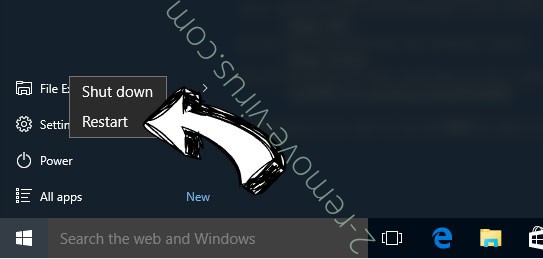

- Tryck på Power-knappen på Windows inloggningsskärmen.

- Håll ned SKIFT och tryck på Starta om.

- Gå till Troubleshoot → Advanced options → Start Settings.

- Välja Aktivera felsäkert läge eller felsäkert läge med nätverk under startinställningar.

- Klicka på Starta om.

- Öppna din webbläsare och ladda ner den malware remover.

- Använda programvaran för att ta bort Tisc virus

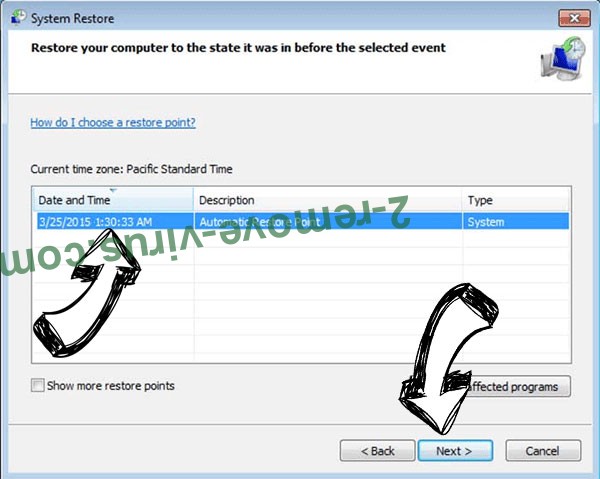

steg 2. Återställa dina filer med hjälp av Systemåterställning

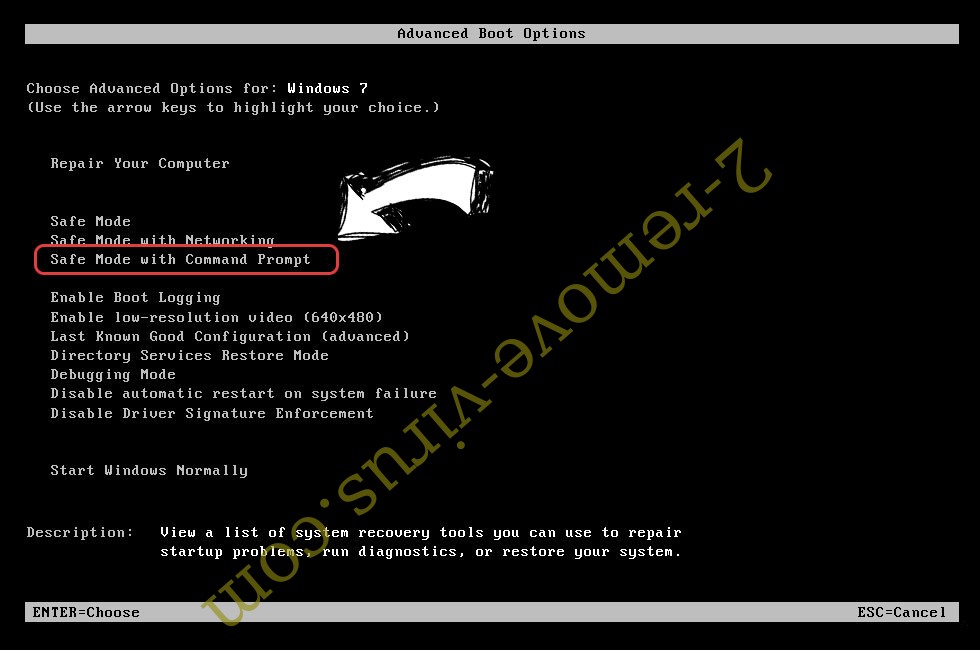

Ta bort Tisc virus från Windows 7 och Windows Vista/Windows XP

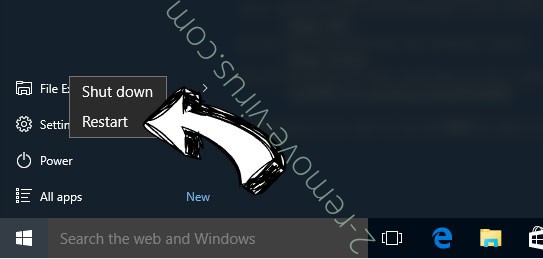

- Klicka på Start och välj avstängning.

- Välj Starta om och OK

- När datorn startar lastningen, tryck på F8 upprepade gånger för att öppna avancerade startalternativ

- Välj Kommandotolken i listan.

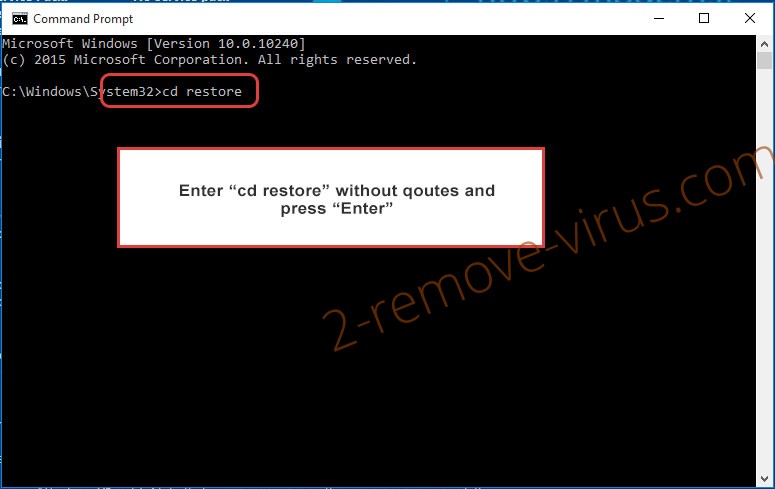

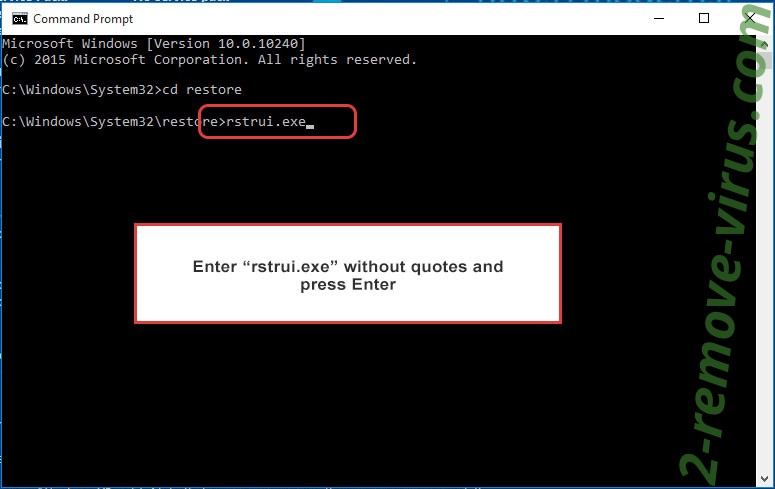

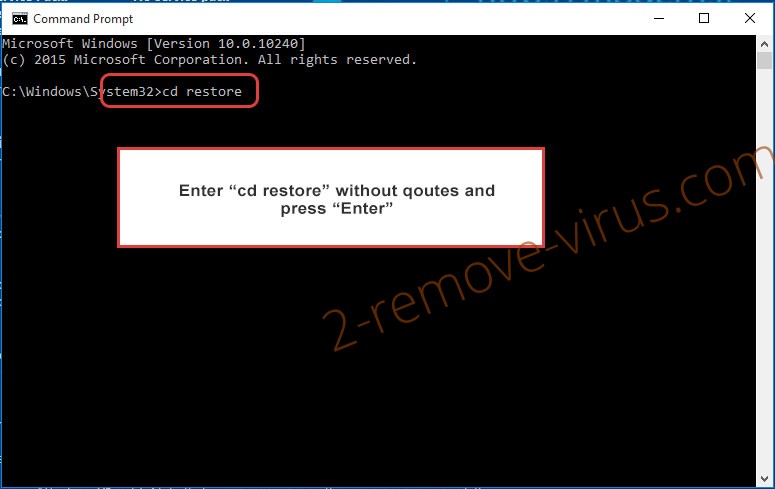

- Skriv cd restore och tryck Enter.

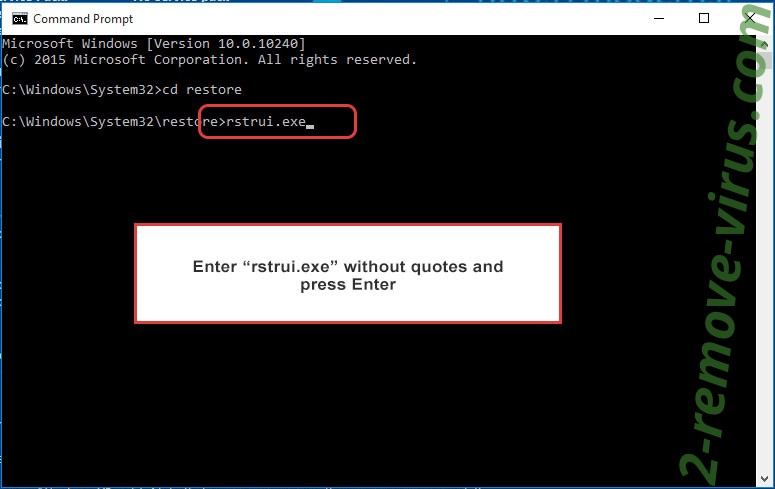

- Skriv rstrui.exe och tryck på RETUR.

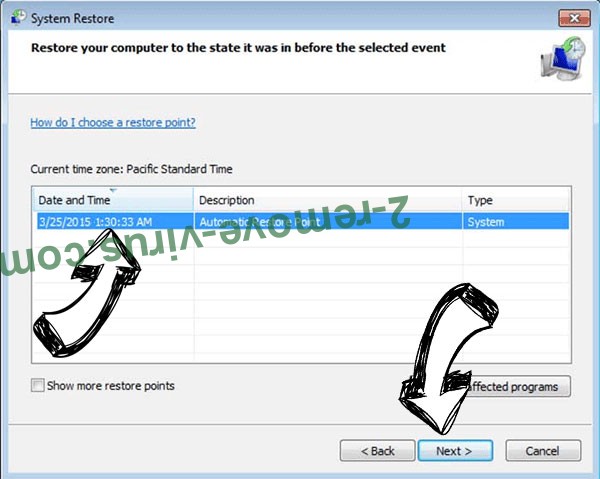

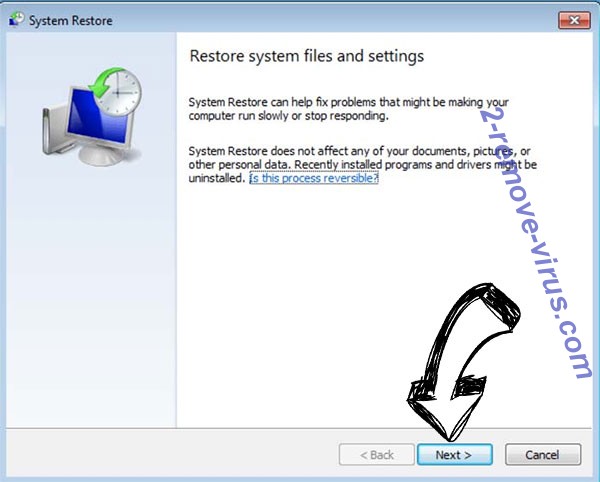

- Klicka på nästa i det nya fönstret och välj återställningspunkten innan infektionen.

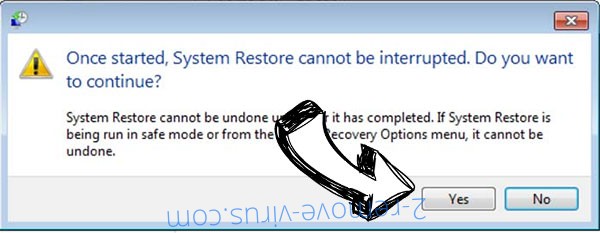

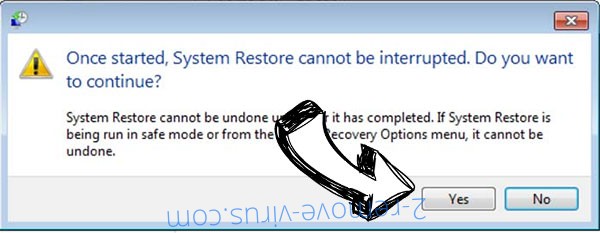

- Klicka på Nästa igen och klicka på Ja för att påbörja Systemåterställning.

Ta bort Tisc virus från Windows 8 och Windows 10

- Klicka på Power-knappen på Windows inloggningsskärmen.

- Håll Skift och klicka på Starta om.

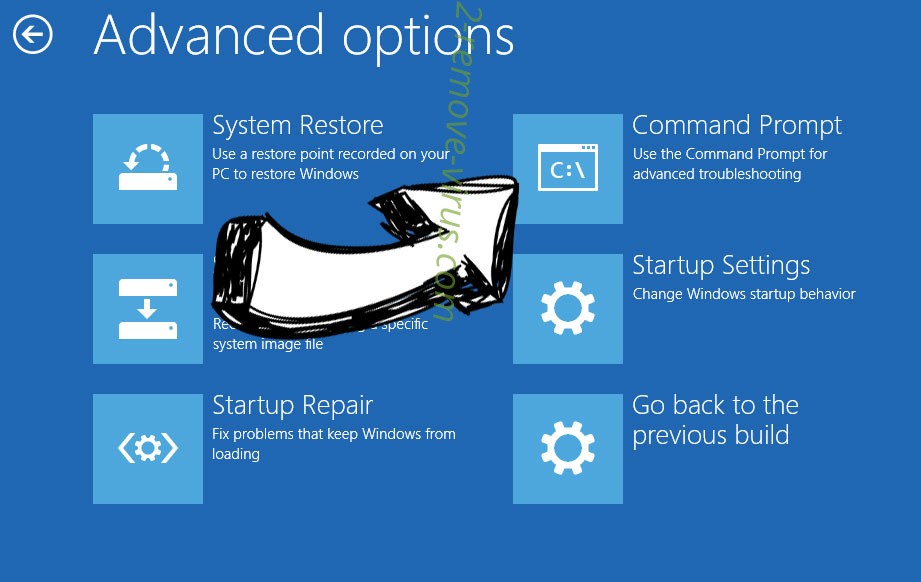

- Välj Felsök och gå till avancerade alternativ.

- Välj Kommandotolken och klicka på Starta om.

- Mata in cd restore i Kommandotolken och tryck på RETUR.

- Skriv rstrui.exe och tryck Enter igen.

- Klicka på nästa i fönstret ny System restaurera.

- Välj återställningspunkten före infektionen.

- Klicka på Nästa och klicka sedan på Ja för att återställa systemet.