Jak odemknout [LOCKED] ransomware

[LOCKED] ransomware byl objeven Michaelem Gillespie. Tento škodlivý program je navržen tak, aby zablokoval přístup k souborům uloženým v počítači jejich šifrováním. Aby je rozšifroval, musí oběti koupit dešifrovací nástroj. Podobně jako většina programů tohoto typu [UZAMČENO] přejmenuje všechny zašifrované soubory. Přidává řetězec „[UZAMČENO]“ do jejich názvu souboru. Změní například „1. jpg“ na „1. jpg [UZAMČENO]“ a tak dále. Pokyny k odemknutí souborů naleznete v textovém souboru s názvem UNLOCK INSTRUCTIONS. txt. ![[LOCKED] ransomware](https://www.2-remove-virus.com/wp-content/uploads/2019/06/LOCKED-ransomware.png)

„UNLOCK INSTRUCTIONS. txt“ je upozornění na výkupné, které je přeloženo v různých jazycích. Podle této poznámky by nemělo být ignorováno pouze v případech, kdy [LOCKED] ransomware nelze otevřít program, který by měl být použit pro dešifrování. Pokud nefunguje, měli by se oběti pokusit restartovat počítače nebo zakázat nainstalované sady anti-virus. Pokud program stále nepracuje, měli by otevřít poskytnutý web pomocí prohlížeče Tor. Tento web obsahuje informace o tom, jak stáhnout a spustit novou kopii dekódovací nástroje a jak provést platbu. Je uvedeno, že cena za dešifrování je 0,00480337 v Bitmincích, což je v současné době asi $38,99. Platba musí být provedena za použití Kryptoměny, převodem peněz na poskytovanou adresu (úschovna Bitmince). Oběti mohou odeslat „podpůrné otázky“ pro vývojáře [UZAMČENÝCH], je však zmíněna, že zvýší cenu dešifrovacího klíče o 50%. Jakmile je platba provedena, měl by se tento klíč objevit na této webové stránce. Tento klíč by měl dešifrovat soubory zadáním do výše uvedeného dekódovací programu. Nicméně nedoporučujeme důvěřovat těmto internetovým zločincům a platit jim. Obvykle neposkytují svým obětem Ransomware přislíbené dešifrovací nástroje a/nebo klíče, a to ani po zaplacení. Nejlepším řešením v takových situacích je obnovení souborů pomocí zálohování dat. Většina z nich bohužel v programech typu Ransomware šifruje soubory pomocí silných kryptografických algoritmů. Jednoduše řečeno, není možné dešifrovat šifrované soubory bez pravého dekódového nástroje nebo klíče, které mají pouze někteří vývojáři Ransomware.

Existuje mnoho různých typů ransomwarových programů, některé příklady jsou VESAD, Poop a Armageddon. Tyto programy zpravidla slouží k šifrování dat (zamknutí souborů) a k jejich šifrování, dokud není zaplacen výkupné (dešifrovací nástroj nebo klíč je zakoupen). Nejběžnější rozdíly jsou náklady na dešifrování a kryptografický algoritmus použitý k uzamknutí dat. Většina obětí je nucena kontaktovat vývojáře Ransomware, protože jsou jediní, kdo mají nástroje, které mohou dešifrovat šifrovaná data. Někdy mohou být programy typu Ransomware „popraskané“, ale pouze pokud jsou stále ve vývojovém stavu-nejsou plně vyvinuté, mají vady, brouky a tak dále. Z těchto důvodů doporučujeme zálohovat data a tyto zálohy Uložit do odpojovaného paměťového zařízení nebo vzdálených serverů.

Jak mohl Ransomware infikovat můj počítač?

Ve většině případů lidé, kteří vyvíjejí Ransomware nebo jiný malware, šíří tyto programy prostřednictvím spamových kampaní, nedůvěryhodných zdrojů pro stahování softwaru, oficiálních nástrojů pro aktualizaci softwaru, trojských koní a nástrojů pro aktivaci softwaru („krakování“). Chcete-li šířit malware prostřednictvím spamových kampaní, posílají emaily obsahující přílohy. Jednoduše řečeno, jejich hlavním cílem je přimět lidi ke stažení a otevření těchto příloh. Při otevření se stáhnou a nainstalují škodlivé programy. Příklady souborů, které mohou způsobit, že se jedná o dokumenty Microsoft Office, dokumenty PDF, archivní soubory jako RAR, spustitelné soubory (jako. exe) a soubor jazyka JavaScript. Kromě toho mohou být škodlivé programy šířeny prostřednictvím sítí peer-to-peer, jako jsou torrenty, eMule, Freeware Download weby, bezplatné hostitelské weby a další podobné zdroje stahování.

Internetoví podvodníci nahrnou škodlivé soubory (jako spustitelné soubory), které jsou maskované jako neškodné. Stažením a otevřením těchto nic netušící uživatelé způsobují infekci počítače sami. Podvodníci/neoficiální aktualizátoři infikuje systémy zneužíváním chyb, vadami zastaralému softwaru nebo stažením (a instalací) škodlivého softwaru namísto aktualizací, oprav atd. Další způsob, jak se malware rozmnožovat, je prostřednictvím trojských koní. Jedná se o nebezpečné programy, které při instalaci způsobují infekci řetězem. Programy tohoto typu jsou často navrženy tak, aby stahovala a instalovala vysoce rizikové viry. K distribuci škodlivých programů se používají poměrně často různé neoficiální nástroje pro aktivaci softwaru (označované také jako „krakování“). Jednoduše stáhnou/nainstalují malware namísto aktivace nebo jiného licencovaného softwaru zdarma.

Jak se chránit před ransomwarovou infekcí?

Doporučujeme postupovat opatrně s přílohami (nebo webovými vazbami), které jsou prezentovány v nevýznamných e-mailech přijatých z neznámých podezřelých adres. Doporučujeme tyto přílohy neotevírat, aniž by bylo zajištěno, že jsou bezpečné. Kromě toho nejbezpečnější způsob, jak stahovat programy a soubory, je použít pro to oficiální a důvěryhodné weby. Doporučujeme zrušit používání různých programů, instalačních programů a dalších nástrojů jiných výrobců, které již byly zmíněny výše. Aktualizujte nainstalované programy pomocí nástrojů nebo funkcí poskytovaných oficiálními vývojáři. Neaktivujte je pomocí nástrojů pro popraskání, nejsou legální a často se používají k distribuci malwaru. Jedním ze způsobů ochrany operačních systémů je mít nainstalovaný důvěryhodný antivirový nebo antispywarový software, ponechat jej povolený a pravidelně spouštět prohledávání systému.

Offers

Stáhnout nástroj pro odstraněníto scan for [LOCKED] ransomwareUse our recommended removal tool to scan for [LOCKED] ransomware. Trial version of provides detection of computer threats like [LOCKED] ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft prošli detaily WiperSoft je bezpečnostní nástroj, který poskytuje zabezpečení před potenciálními hrozbami v reálném čase. Dnes mnoho uživatelů mají tendenci svobodného soft ...

Stáhnout|více

Je MacKeeper virus?MacKeeper není virus, ani je to podvod. Sice existují různé názory o programu na internetu, spousta lidí, kteří tak notoricky nenávidí program nikdy nepoužíval a jsou je ...

Stáhnout|více

Tvůrci MalwareBytes anti-malware nebyly sice v tomto podnikání na dlouhou dobu, dělají si to s jejich nadšení přístupem. Statistika z takových webových stránek jako CNET ukazuje, že tento ...

Stáhnout|více

Quick Menu

krok 1. Odstraňte [LOCKED] ransomware pomocí nouzového režimu s prací v síti.

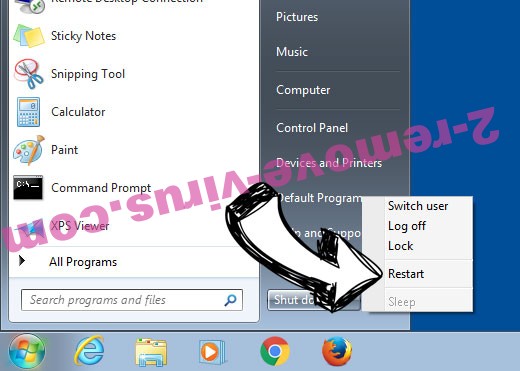

Odstranit [LOCKED] ransomware z Windows 7/Windows Vista/Windows XP

- Klepněte na tlačítko Start a vyberte položku vypnout.

- Vyberte možnost restartovat a klepněte na tlačítko OK.

- Začněte, kecal F8 při načítání při spuštění počítače.

- V části Rozšířené možnosti spuštění vyberte možnost Nouzový režim s prací v síti.

![Remove [LOCKED] ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [LOCKED] ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-167-boot-options.jpg)

- Otevřete prohlížeč a stáhněte nástroj anti-malware.

- Použít nástroj odebrat [LOCKED] ransomware

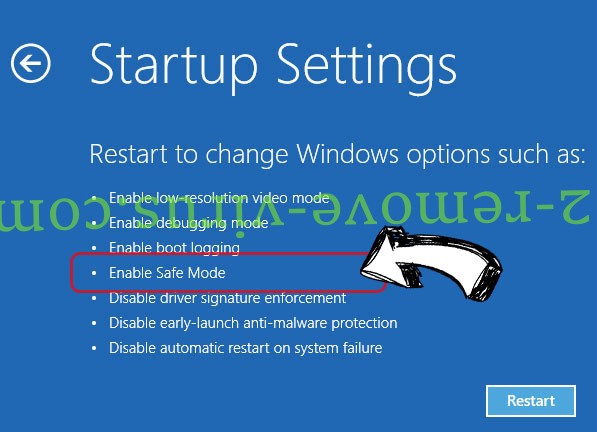

Odstranit [LOCKED] ransomware ze systému Windows 8/Windows 10

- Na přihlašovací obrazovce systému Windows stiskněte tlačítko napájení.

- Klepněte a podržte stisknutou klávesu Shift a vyberte restartovat.

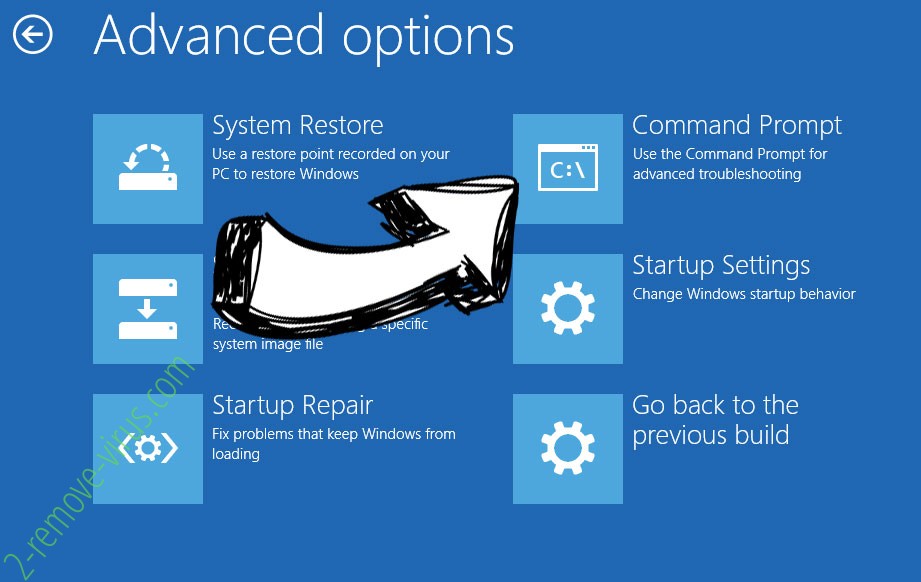

- Přejděte na Troubleshoot → Advanced options → Start Settings.

- Zvolte Povolit Nouzový režim nebo nouzový režim s prací v síti pod nastavení při spuštění.

- Klepněte na tlačítko restartovat.

- Otevřete webový prohlížeč a stáhněte odstraňovač malware.

- Pomocí softwaru můžete odstranit [LOCKED] ransomware

krok 2. Obnovení souborů pomocí nástroje Obnovení systému

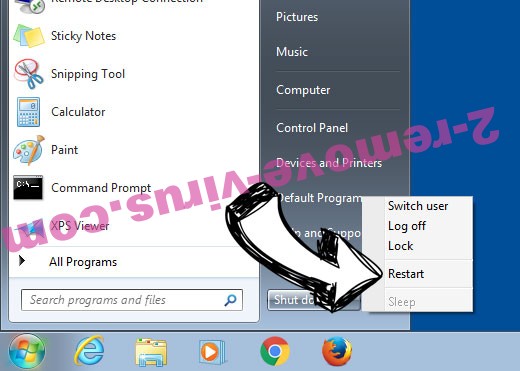

Odstranit [LOCKED] ransomware z Windows 7/Windows Vista/Windows XP

- Klepněte na tlačítko Start a zvolte vypnutí.

- Vyberte možnost restartovat a OK

- Při načítání při spuštění počítače stiskněte klávesu F8 opakovaně otevřít rozšířené možnosti spuštění

- Zvolte příkazový řádek ze seznamu.

- Zadejte cd restore a klepněte na Enter.

![Uninstall [LOCKED] ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [LOCKED] ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-167-command-prompt-restore.jpg)

- Zadejte v rstrui.exe a stiskněte klávesu Enter.

![Delete [LOCKED] ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [LOCKED] ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-167-command-prompt-restore-init.jpg)

- Klepněte na tlačítko Další v novém okně a vyberte bod obnovení před infekci.

![[LOCKED] ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[LOCKED] ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-167-restore-point.jpg)

- Klepněte na tlačítko Další a klepněte na tlačítko Ano zahájíte obnovení systému.

![[LOCKED] ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[LOCKED] ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-167-removal-restore-message.jpg)

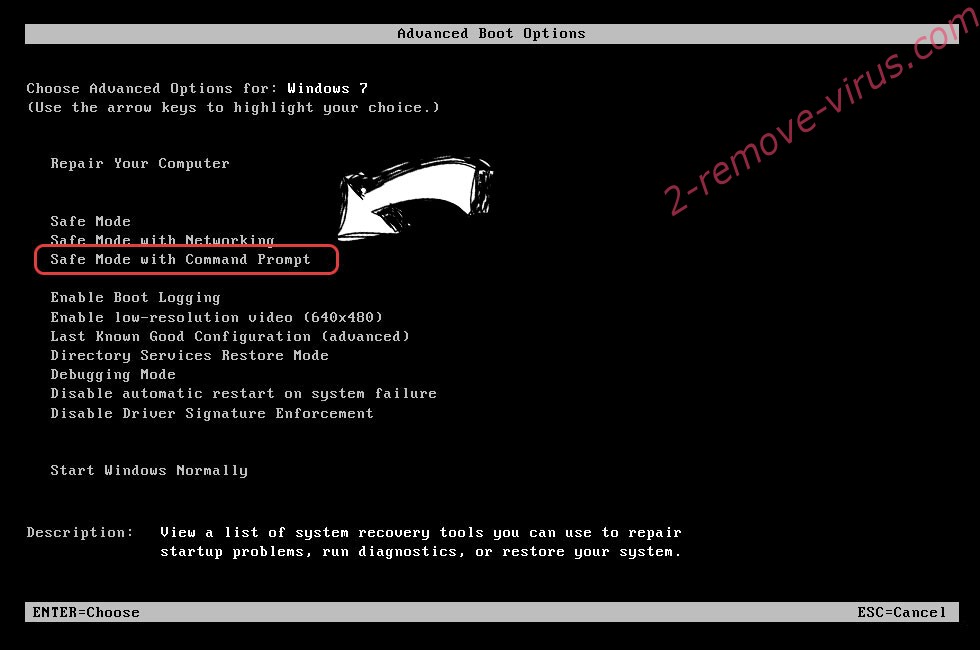

Odstranit [LOCKED] ransomware z Windows 8/Windows 10

- Na přihlašovací obrazovce systému Windows klepněte na tlačítko napájení.

- Stiskněte a podržte klávesu Shift a klepněte na tlačítko restartovat.

- Vyberte si poradce a pokročilé možnosti.

- Vyberte možnost Příkazový řádek a klepněte na tlačítko restartovat.

- V příkazovém řádku vstup cd restore a klepněte na Enter.

![Uninstall [LOCKED] ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [LOCKED] ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-167-command-prompt-restore.jpg)

- Napište rstrui.exe a klepněte na klávesu Enter.

![Delete [LOCKED] ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [LOCKED] ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-167-command-prompt-restore-init.jpg)

- Klepněte na tlačítko Další v okně nové nástroje Obnovení systému.

![Get rid of [LOCKED] ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [LOCKED] ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-167-restore-init.jpg)

- Zvolte bod obnovení před infekci.

![[LOCKED] ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[LOCKED] ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-167-restore-point.jpg)

- Klepněte na tlačítko Další a potom klepněte na tlačítko Ano Chcete-li obnovit systém.

![[LOCKED] ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[LOCKED] ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-167-removal-restore-message.jpg)