Bienvenido a nuestras instrucciones de eliminación de .Locky Virus . Este artículo pretende ayudar a eliminar .Locky Virus de su sistema y está diseñado para trabajar para todas las versiones de Windows. .Locky Virus se ha identificado como un virus informático de la peor especie, Ransomware. Nos hemos bombardeados con preguntas sobre esta “locky datei” y también “eliminar virus locky”, indicando claramente este virus si es muy activo en Alemania.

Offers

Descarga desinstaladorto scan for .Locky VirusUse our recommended removal tool to scan for .Locky Virus. Trial version of provides detection of computer threats like .Locky Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

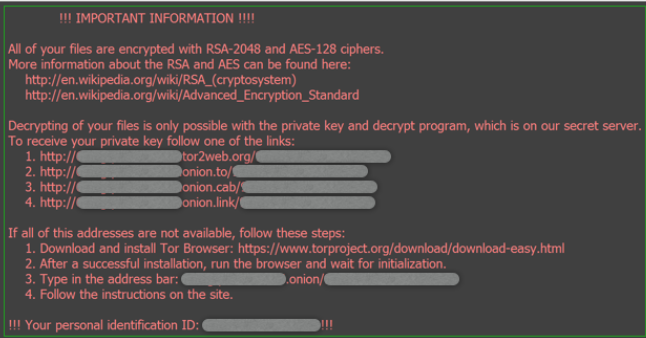

Pero no sólo allí, una gran parte de los mensajes de nuestros lectores con “archivo .locky”. Si usted está interesado en este artículo hay una alta probabilidad de que te ha encontrado en bastante la situación. Los rasgos reconocibles de una aplicación de Ransomware están presentes, los archivos tienen una extensión de archivo desconocido. Como resultado son completamente inaccesibles y no puede ser alterados. También se ha publicado una nota explicativa en el escritorio con instrucciones sobre cómo puede hacer un pago en BitCoins a cambio de una clave de descifrado.

Comencemos por decir que lamentablemente la mayoría de la información contenida en esa nota es verdad. Los archivos son realmente desaparecidos, han sido sustituidas por copias encriptadas. Todavía no debe ceder a las demandas de rescate todavía. Así que hay cosas que se intentó en primer lugar, lea cuidadosamente este artículo hasta el final y aprender más acerca de la “locky datei” o “archivo .locky” si se quiere, sino también cómo “eliminar virus locky”.

¿Cómo funciona .Locky Virus?

.Locky Virus necesita un caballo de Troya para infiltrar el sistema. Vamos a discutir lo que podría haber ocurrido en el párrafo siguiente. Después de que ha soslayado su seguridad el virus comenzará a escanear su disco duro. El propósito de este proceso determinar el más acceso de sus archivos personales. En otras palabras los archivos vas a perder más. Después de que se ha compilado la lista de “doom” comenzaría el cifrado real de tus archivos. Pronto después de eso habrá hay vuelta atrás. Después de su reinicio siguiente que encontrará que los archivos no se puede acceder y si usted ha tenido dudas la nota con el rescate de las instrucciones dispersan pronto les.

Cabe señalar que estas personas a menudo se basan en el choque y del temor que sigue inmediatamente a la conclusión de que sus archivos son “encerrados”. Así que es absolutamente importante permanecer recogido y no entrar en erupción decisiones. Ya han hecho el derecho de paso al venir aquí, así que seguir leyendo sobre este nuevo “datei locky” y “archivo .locky” amenaza, para que pueda “eliminar virus locky”.

¿Cómo obtuve esto?

Ya mencionamos que .Locky Virus utiliza una entrada de puerta trasera más allá de su seguridad a través de la ayuda de una aplicación de caballo de Troya. Uno que significa que usted debe definitivamente buscar el troyano una vez te hayas deshecho de .Locky Virus. Simplemente no puede arriesgar dejar desatendido en su computadora. En caso de que no sabes mucho sobre este tipo de malware y específicamente cómo se extiende a los ordenadores de los usuarios hacemos una breve lista de los culpables más probables.

- Archivos ejecutables infectados. Pueden conectar a correos electrónicos. Sin duda cuidadosamente debe escanear y revisar cualquier archivos adjuntos a correos electrónicos en su bandeja de entrada. Esto puede un esquema viejo pero sigue siendo en gran parte popular método para difundir malware. La mayoría de los proveedores de correo ofrecen la posibilidad de escanear los archivos antes de descargarlos realmente en su computadora. Hay que ir uno paso más lejos – escanear otra vez después de descargarlas pero antes de abrir/ejecutarlos.

- O los archivos .exe infectados podrían se han descargado lugares inseguros. Por ejemplo sitios de torrent, métodos de intercambio de archivos p2p o portales de almacenamiento de archivo. El principal problema con descarga de software de lugares es que simplemente no tienes idea qué tipo de control de contenido real había sido forzada. Muy bien se podría descargar un virus.

- Muy a menudo usted podría encontrar que usted tiene un archivo dañado o falta. Mientras os animamos a buscar respuestas en línea, nos gustaría mucho hincapié en lo que no debería estar haciendo. Y está descargando el archivo .dll que falta directamente desde algún sitio no especificado. Se trata de una muy probable para un troyano escondido en. Descargar software de fuentes confiables.

Debe usted pagar?

Si tiene que seguir las instrucciones de la nota de rescate entonces deberás pagar para obtener una clave de descifrado y esencialmente recuperar tus archivos. Es totalmente hasta usted si usted está dispuesto a hacerlo o no. Pero si quieres nuestra opinión aquí es. No debe pagar el rescate, o por lo menos por favor agotar todas las opciones antes de ir a regañadientes por ese camino. Hay varias razones por qué usted debe considerar otras alternativas.

- En primer lugar no es como se trata de algunas personas razonables. De hecho nunca olvide que usted está siendo extorsionado. Así que por definición se intentará ejecutar una transacción entre usted y algunos ciberdelincuentes endurecido. No hay absolutamente ninguna evidencia para sugerir que su “palabra” y de hecho le enviará una clave de descifrado. Es posible si no más que usted mintió y engañó una vez más. Usted debe considerar seriamente esto antes de comprometerse a juego con su dinero.

- Segundo y esto podría decirse que es aún más importante en el gran esquema de cosas. Usted es uno de las cada vez más numerosas víctimas de virus Ransomware. Esto ha transformado rápidamente en una industria de varios millones de Euros y esto es probable que cambie. Por lo menos hasta que usted y otras víctimas deciden es tiempo para que esto deje de. El primer paso en esa dirección puede venir sólo de usted. Se niegan a pagar a los criminales! Esta es la única manera de obstaculizar su interés en crear nuevos y mejores métodos de extorsión en línea.

- Volvamos a la transacción entre usted y los autores. No desea asociarse con personas que si se detecta voluntad estar sujetos a cargos criminales. Si sigues las instrucciones en la nota de rescate se va por un camino muy sombrío. Hay sólo sabe lo que saldría y si podría sufrir consecuencias aún más graves.

- Hay alternativas para pagar el dinero del rescate. Usted puede esperar a la comunidad en línea para finalmente romper el cifrado. Esta es ciertamente una posibilidad, aunque no se sabe cuánto tiempo que podría tomar. También puede seguir nuestro Consejo y probar algo que no pondrá en peligro a usted o sus archivos más de cualquier manera. No hay ninguna garantía de éxito, de hecho es en gran parte depende de cuánto tiempo ha pasado desde que .Locky Virus ha cifrado sus archivos. Pero por lo menos es una solución totalmente gratis e inocua que es sin duda vale la pena intentarlo.

Restaurar configuraciones y archivos de sistema

Restaurar sistema permite restaurar archivos de sistema del ordenador a un punto anterior en el tiempo. Por lo general, desea restaurar su equipo a un punto de restauración que se creó antes de la fecha y hora cuando empezaste a notar problemas. Las descripciones de los puntos de restauración que se crean automáticamente se corresponden con el nombre de un evento, como Windows Update instala una actualización. Restaurar sistema devuelve el equipo al estado que estaba antes del punto de restauración que usted elija.

Para restaurar archivos de sistema y configuración mediante un punto de restauración recomendado

-

Abra Restaurar sistema haciendo clic en el botón Inicio . En el cuadro Buscar, escriba Restaurar sistemay luego, en la lista de resultados, haga clic en Restaurar sistema. Si se le pedirá una contraseña de administrador o confirmación, escriba la contraseña o proporcionar confirmación.

-

Haga clic en restaurar recomendadoy a continuación, haga clic en siguiente.

Si no hay un punto de restauración recomendado, siga estos pasos para elegir un punto de restauración específico.

-

Revisar el punto de restauración y a continuación, haga clic en Finalizar.

Para restaurar archivos de sistema y configuración mediante un punto de restauración específico

Abra Restaurar sistema haciendo clic en el botón Inicio . En el cuadro Buscar, escriba Restaurar sistemay luego, en la lista de resultados, haga clic en Restaurar sistema. Si se le pedirá una contraseña de administrador o confirmación, escriba la contraseña o proporcionar confirmación.

Realice una de las siguientes:

-

Si hay un punto de restauración recomendado, haga clic en seleccionar un punto de restauración diferentey haga clic en siguiente.

-

Si no hay un punto de restauración recomendado, haga clic en siguiente.

Haga clic en el punto de restauración que desee y haga clic en siguiente.

Para ver los programas y controladores que se verán afectados (que podrían incluir programas que serán borrados), haga clic en Buscar programas afectados.

Revisar el punto de restauración y a continuación, haga clic en Finalizar.

Offers

Descarga desinstaladorto scan for .Locky VirusUse our recommended removal tool to scan for .Locky Virus. Trial version of provides detection of computer threats like .Locky Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más