Ο ερευνητής ασφάλειας, Μπραντ Duncan, έχει πρόσφατα παρατήρησα δύο διαφορετικές εκστρατείες, χρησιμοποιώντας τα pop-ups που «γραμματοσειράς HoeflerText δεν βρέθηκε» για τη διάδοση κακόβουλου λογισμικού. Όταν ένας χρήστης πληκτρολογεί μια τοποθεσία έχει παραβιαστεί, αυτός ενημερώνεται ότι πρέπει να εγκαταστήσετε μια ενημερωμένη έκδοση για να δείτε το site. Αυτό μπορεί να οδηγήσει είτε σε RAT (remote access tool) to be installed ή σε Locky ransomware. Περιέργως, η πρώτη επηρεάζει αποκλειστικά Google Chrome και δεύτερο λειτουργεί μόνο Chrome και Mozilla Firefox.

ενημερωμένη έκδοση της γραμματοσειράς HoeflerText Chrome εξαπλώνεται κακόβουλο λογισμικό ΑΡΟΥΡΑΊΟΣ

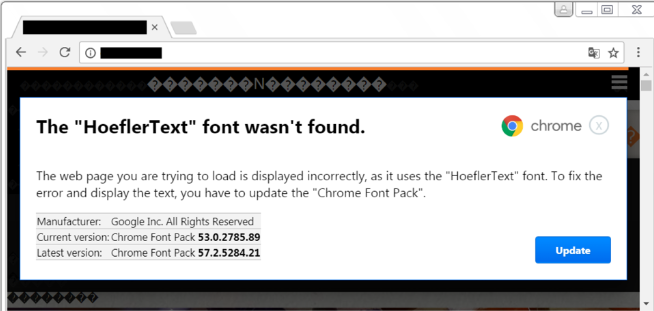

Για τους χρήστες του Google Chrome, κατά την είσοδό τους στο κίνδυνο site, μια ειδοποίηση θα pop-up και εμποδίζει το χρήστη να την πρόσβαση στη σελίδα. Θα το εξηγήσω ότι δεν βρέθηκε η γραμματοσειρά «HoeflerText», και ότι χρειάζεστε για την ενημέρωση σας «πακέτο γραμματοσειρά Chrome». Υποθετικά, την ιστοσελίδα ο χρήστης προσπαθεί να αποκτήσει πρόσβαση χρησιμοποιεί αυτήν τη συγκεκριμένη γραμματοσειρά, και επειδή δεν έχει εγκατασταθεί στον υπολογιστή του χρήστη, το κείμενο δεν εμφανίζεται σωστά. Αυτό έχει το λογότυπο της Chrome σε αυτό, να εμφανίζει η Google Inc. ως τον κατασκευαστή, αλλά δεν φαίνονται μακρινά νόμιμα. Δυστυχώς, πολύ λιγότερο έμπειρους χρήστες μπορεί να πέσει για αυτό και οι συνέπειες μπορεί να μην είναι ευχάριστο.

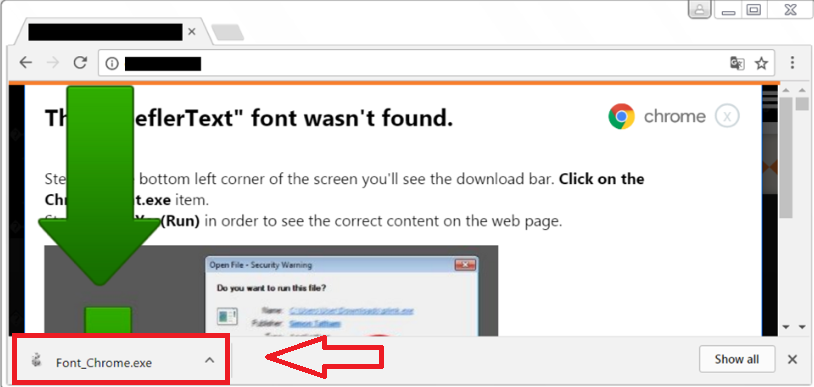

Αν ο χρήστης πάτησε το κουμπί Ενημέρωση, ένα αρχείο «Chrome_Font.exe» θα κατεβάσετε στον υπολογιστή. Όταν ανοιχτεί, θα εγκαταστήσει το εργαλείο απομακρυσμένης πρόσβασης διαχείρισης NetSupport. Αυτό το εργαλείο είναι συσχετισμένη με ένα άλλο κακόβουλο λογισμικό εκστρατεία, η οποία οδήγησε σε παραβιασμένους λογαριασμούς ατμού.

Αν ο χρήστης πάτησε το κουμπί Ενημέρωση, ένα αρχείο «Chrome_Font.exe» θα κατεβάσετε στον υπολογιστή. Όταν ανοιχτεί, θα εγκαταστήσει το εργαλείο απομακρυσμένης πρόσβασης διαχείρισης NetSupport. Αυτό το εργαλείο είναι συσχετισμένη με ένα άλλο κακόβουλο λογισμικό εκστρατεία, η οποία οδήγησε σε παραβιασμένους λογαριασμούς ατμού.

Στην ίδια καμπάνια τύπου χρησιμοποιήθηκε πέρυσι για την εξάπλωση διαφόρων ransomware, και είναι άγνωστο γιατί αυτό είναι τώρα η ανάπτυξη ΑΡΟΥΡΑΊΟΣ αντί αρχείο-κρυπτογράφηση λογισμικό κακόβουλης λειτουργίας. Το εργαλείο δεν έχει πραγματικά μια παρουσία, και οι χρήστες δεν μπορεί να παρατηρήσετε ακόμη και να είναι εκεί. Εάν αντιμετωπίσετε το εγκαταστήσει, αυτό μπορεί να σχετίζεται με κάποιο είδος του κακόβουλου λογισμικού δραστηριότητα. Θα πρέπει επίσης να σημειωθεί ότι το site το οποίο δείχνει το κακόβουλο pop-up θα λειτουργήσει μόνο για Google Chrome. Duncan σημειώνει ότι εάν ένας χρήστης του Internet Explorer ήταν να μπείτε στο site, αυτός θα πάρει μια απάτη τεχνική υποστήριξη με έναν αριθμό τηλεφώνου αντί για το αναδυόμενο παράθυρο.

Στην ίδια καμπάνια τύπου χρησιμοποιήθηκε πέρυσι για την εξάπλωση διαφόρων ransomware, και είναι άγνωστο γιατί αυτό είναι τώρα η ανάπτυξη ΑΡΟΥΡΑΊΟΣ αντί αρχείο-κρυπτογράφηση λογισμικό κακόβουλης λειτουργίας. Το εργαλείο δεν έχει πραγματικά μια παρουσία, και οι χρήστες δεν μπορεί να παρατηρήσετε ακόμη και να είναι εκεί. Εάν αντιμετωπίσετε το εγκαταστήσει, αυτό μπορεί να σχετίζεται με κάποιο είδος του κακόβουλου λογισμικού δραστηριότητα. Θα πρέπει επίσης να σημειωθεί ότι το site το οποίο δείχνει το κακόβουλο pop-up θα λειτουργήσει μόνο για Google Chrome. Duncan σημειώνει ότι εάν ένας χρήστης του Internet Explorer ήταν να μπείτε στο site, αυτός θα πάρει μια απάτη τεχνική υποστήριξη με έναν αριθμό τηλεφώνου αντί για το αναδυόμενο παράθυρο.

Ίδιο τύπο pop-up οδηγεί τους χρήστες Firefox και Chrome Lukitus ransomware

Duncan επίσης παρατηρήσει το ίδιο είδος της pop-up σε μια διαφορετική καμπάνια. Και αυτό οδηγεί σε Lukitus ransomware. Εάν δεν είστε εξοικειωμένοι με αυτό το όνομα, μπορείτε να αναγνωρίζετε Locky ransomware. Αυτό είναι ένα από τα πιο κακόφημα κομμάτια του κακόβουλου λογισμικού που αρχείο-κρυπτογράφηση, και μετά από λίγο καιρό ότι είναι στη σκιά, έχει επανεμφανίστηκαν με ένα νέο όνομα, Lukitus.

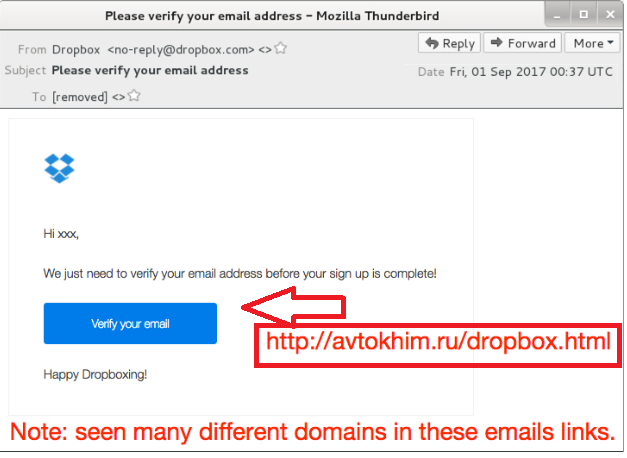

Αυτή η εκστρατεία κακόβουλου λογισμικού χρησιμοποιεί πλαστά μηνύματα ηλεκτρονικού ταχυδρομείου Dropbox να οδηγούν τους χρήστες σε το ransomware. Θύματα λάβετε ένα μήνυμα ηλεκτρονικού ταχυδρομείου, από δήθεν Dropbox, υποστηρίζοντας ότι θα χρειαστεί να επαληθεύσετε το email τους πριν ολοκληρωθεί η εγγραφή. Εάν επρόκειτο να πατήσετε το κουμπί «Επιβεβαιώστε το email σας», αυτοί θα ληφθούν σε μια τοποθεσία που εμφανίζεται η αναφέρθηκε προηγουμένως «HoeflerText» pop-up. Σημειώστε ότι ανάλογα με το πρόγραμμα περιήγησής σας, μπορείτε να πάρετε μια διαφορετική τοποθεσία. Εάν οι χρήστες χρησιμοποιούσαν Internet Explorer ή Microsoft Edge για πρόσβαση στο συνδεδεμένο site, αυτοί θα λαμβάνονταν σε έναν ψεύτικο ιστότοπο Dropbox, και τίποτα δεν θα συμβεί. Ωστόσο, οι χρήστες Firefox και Chrome θα δείτε την ειδοποίηση.

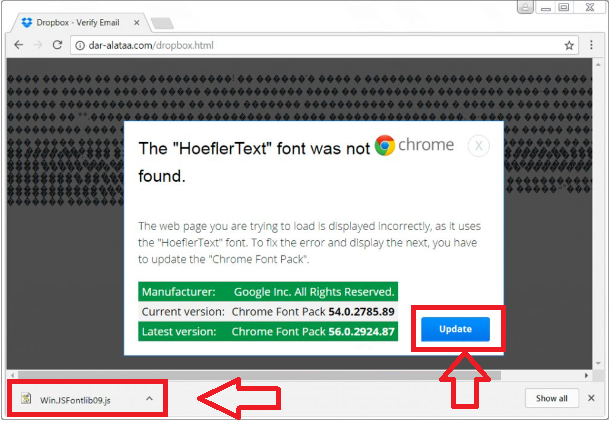

Αν ο χρήστης πατήσει το κουμπί Ενημέρωση, ένα αρχείο που ονομάζεται Win.JSFontlib09.js θα κατεβάσετε στον υπολογιστή. Σύμφωνα με τον Duncan, το αρχείο θα κατεβάσετε και να εγκαταστήσετε Locky. Μόλις Locky είναι μέσα στον υπολογιστή του θύματος, τα αρχεία θα είναι κρυπτογραφημένα, και θα πέσει μια σημείωση λύτρων.

Αν ο χρήστης πατήσει το κουμπί Ενημέρωση, ένα αρχείο που ονομάζεται Win.JSFontlib09.js θα κατεβάσετε στον υπολογιστή. Σύμφωνα με τον Duncan, το αρχείο θα κατεβάσετε και να εγκαταστήσετε Locky. Μόλις Locky είναι μέσα στον υπολογιστή του θύματος, τα αρχεία θα είναι κρυπτογραφημένα, και θα πέσει μια σημείωση λύτρων.

Όσον αφορά τα περίτεχνα εξάπλωση μεθόδους πάει, αυτό μπορεί να μην είναι πολύ αποτελεσματική. Και αυτό δεν είναι κάτι νέο. Ψεύτικο αναδυόμενα ενημερώσεις έχουν χρησιμοποιηθεί για τη διάδοση κακόβουλου λογισμικού πριν. Αυτή η συγκεκριμένη μόλυνση είναι επίσης πολύ εύκολο να αποφευχθεί. Απλά απέχουν από το άνοιγμα συνδέσεων ηλεκτρονικού ταχυδρομείου και τα συνημμένα από αποστολείς σας δεν αναγνωρίζουν, και να μην εγκαταστήσετε επεκτάσεις χωρίς πρώτα να βεβαιωθούμε ότι είναι ασφαλείς. Μια απλή αναζήτηση στο Google θα έχουν πει ότι η εγκατάσταση της ενημερωμένης έκδοσης HoeflerText θα οδηγούσε σε κακόβουλο λογισμικό. Και εν πάση περιπτώσει, πρόγραμμα περιήγησης δεν θα ζητήσει ποτέ να εγκαταστήσετε μια ενημερωμένη έκδοση της γραμματοσειράς.

Όσον αφορά τα περίτεχνα εξάπλωση μεθόδους πάει, αυτό μπορεί να μην είναι πολύ αποτελεσματική. Και αυτό δεν είναι κάτι νέο. Ψεύτικο αναδυόμενα ενημερώσεις έχουν χρησιμοποιηθεί για τη διάδοση κακόβουλου λογισμικού πριν. Αυτή η συγκεκριμένη μόλυνση είναι επίσης πολύ εύκολο να αποφευχθεί. Απλά απέχουν από το άνοιγμα συνδέσεων ηλεκτρονικού ταχυδρομείου και τα συνημμένα από αποστολείς σας δεν αναγνωρίζουν, και να μην εγκαταστήσετε επεκτάσεις χωρίς πρώτα να βεβαιωθούμε ότι είναι ασφαλείς. Μια απλή αναζήτηση στο Google θα έχουν πει ότι η εγκατάσταση της ενημερωμένης έκδοσης HoeflerText θα οδηγούσε σε κακόβουλο λογισμικό. Και εν πάση περιπτώσει, πρόγραμμα περιήγησης δεν θα ζητήσει ποτέ να εγκαταστήσετε μια ενημερωμένη έκδοση της γραμματοσειράς.