XXToffeeXx malware ερευνητής έχει σκοντάψει επάνω ένα νέο ransomware που εξαπλώνεται από την πειρατεία των υπηρεσιών απομακρυσμένης επιφάνειας εργασίας. Το ransomware, που ονομάζεται RSAUtil, είναι επί του παρόντος undecryptable που σημαίνει δεν υπάρχει κανένας τρόπος να αποκρυπτογραφήσει τα αρχεία για την ελεύθερη. Παρά το γεγονός αυτό, πληρώνουν τα λύτρα δεν συνιστάται.

Όπως είναι τυπικό για ransomware, μόλις το κρυπτογραφεί τα αρχεία σας, θα απαιτήσει ότι πληρώνετε. Hacking υπηρεσίες απομακρυσμένης επιφάνειας εργασίας δεν είναι συνηθισμένο για ransomware και πιο βασικές μεθόδους, όπως ηλεκτρονικά ταχυδρομεία spam ή ψεύτικο ενημερώσεις, που χρησιμοποιούνται συνήθως. Στην περίπτωση του RSAUtil, αυτό θα πραγματοποιηθεί μια δέσμη των αρχείων στον υπολογιστή σας που θα εκτελέσει το ransomware. Υπάρχει μια ποικιλία των αρχείων που βρίσκονται στο πακέτο.

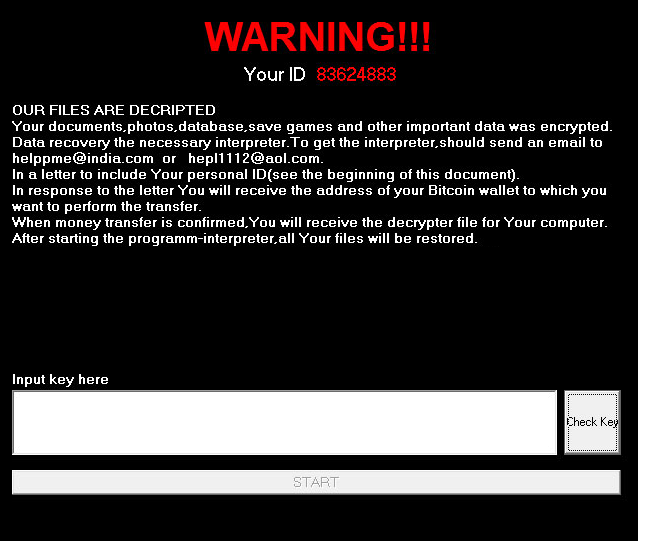

Ένα αρχείο CMD θα βεβαιωθείτε ότι έχετε καταργήσει όλα τα αρχεία καταγραφής συμβάντων που αφαιρεί όλα τα ίχνη από τα μοτίβα της λοίμωξης. Δύο αρχεία, DontSleep_x64.exe και DontSleep_x64.ini, θα αποτρέψει τον υπολογιστή σας από το να πηγαίνουν για ύπνο, οπότε η κρυπτογράφηση δεν διακόπτεται. Η Σημείωση λύτρων είναι στο αρχείο How_return_files.txt και θα τοποθετηθεί σε όλους τους φακέλους που έχετε κρυπτογραφημένα αρχεία. Image.jpg είναι η εικόνα που θα οριστεί ως την επιφάνεια εργασίας σας. Περιέχει ένα μήνυμα που λέει όλα τα αρχεία σας είναι κρυπτογραφημένα και συνεπάγεται ότι θα πρέπει να e-mail τον προγραμματιστή.

config.cfg είναι το αρχείο που είναι υπεύθυνη για την κρυπτογράφηση. Ελέγχει αν ο υπολογιστής σας έχει ήδη κρυπτογραφηθεί, ορίζει το Αναγνωριστικό, το μήνυμα ηλεκτρονικού ταχυδρομείου, η Σημείωση λύτρων, επεκτάσεις αρχείου προστίθενται σε κρυπτογραφημένα αρχεία και το δημόσιο κλειδί κρυπτογράφησης, που χρησιμοποιείται για την κρυπτογράφηση των αρχείων. Το αρχείο NE SPAT.bat θα ρυθμίσετε πολλές επιλογές για υπηρεσία απομακρυσμένης επιφάνειας εργασίας. Το αρχείο αυτό ουσιαστικά θα εξασφαλίσει ότι δεν χάνεται η σύνδεση με την απομακρυσμένη επιφάνεια εργασίας. Για να ξεκινήσει το ransomware, οι χάκερ έχει να εκτελέσετε το αρχείο svchosts.exe. Θα ψάξετε για τα αρχεία και να κρυπτογραφήσετε τους. Malware ερευνητές σημειώνουν ότι η RSAUtil καταλήγει να κρυπτογράφηση εκτελέσιμα αρχεία, επειδή έχει καμία καθορισμένη λίστα τύπων αρχείου.

Όταν ολοκληρωθεί η όλη διαδικασία εκκίνησης και κρυπτογράφησης, του θύματος οθόνη θα είναι κλειδωμένη και θα εμφανιστεί ένα μήνυμα. Αυτό θα εμφανίσει ID του θύματος και να εξηγήσει ότι τα αρχεία έχουν κρυπτογραφηθεί. Δύο διευθύνσεις ηλεκτρονικού ταχυδρομείου, helppme@india.com και hepl1112@aol.com, θα δοθεί και θύματα καλούνται να χρησιμοποιήσουν για να επικοινωνήσετε με τους hackers. Το ποσό που το θύμα θα πρέπει να πληρώσουν δεν αναφέρεται στο μήνυμα και εικάζεται ότι αυτό θα πρέπει να δοθεί μέσω του ηλεκτρονικού ταχυδρομείου.

Ποτέ δεν συνιστάται να συμμορφώνεται με τις απαιτήσεις του λύτρα και να καταβάλει το ποσό που ζητήθηκε, επειδή είστε ακόμα ασχολούνται με τους εγκληματίες του κυβερνοχώρου. Υπάρχουν πολλές περιπτώσεις, όταν οι χρήστες που καταβάλλονται και ακόμα δεν είχε πάρει μια μέθοδο για να αποκρυπτογραφήσει τα αρχεία τους. Είναι συνήθως συνιστάται ότι θύματα επενδύσει τα χρήματα να πάρει αξιόπιστα αντίγραφα ασφαλείας, έτσι ώστε αν μια παρόμοια κατάσταση συνέβη και πάλι, θα υπάρξει καμία ανάγκη να ανησυχήσει για την κρυπτογράφηση αρχείων. Και οι ερευνητές malware μπορεί να είναι σε θέση να αναπτύξουν μια decryptor στο μέλλον, έτσι ώστε τα αρχεία σας δεν μπορεί να χαθεί μετά από όλα.