Co lze říci o této hrozbě

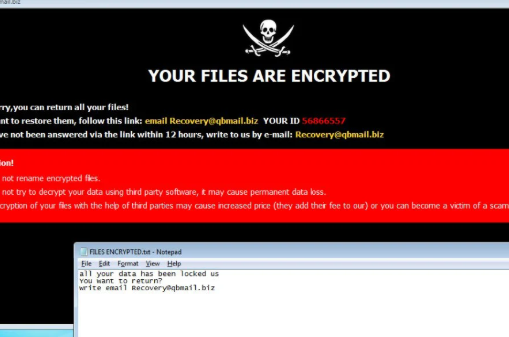

Ransomware známý jako .BOOT ransomware je klasifikován jako vysoce škodlivá hrozba, vzhledem k množství škody, kterou může způsobit vašemu počítači. Zatímco ransomware byl široce mluvil o tom, možná jste vynechal, takže nemusíte vědět, škody to může udělat. Data šifrování malware používá silné šifrovací algoritmy pro šifrování dat, a jakmile je to hotovo provádění procesu, data budou uzamčeny a nebudete moci otevřít.

Ransomware je klasifikován jako vysoce škodlivá infekce, protože dešifrování dat není vždy pravděpodobné. Podvodníci vám nabídne dešifrovací nástroj, ale dávat do požadavků nemusí být nejlepší volbou. Za prvé, můžete být výdaje své peníze, protože platba nemusí vždy znamenat dešifrování souborů. Co brání podvodníkům jen proto, aby si vzali peníze, aniž by vám dali dešifrovací nástroj. Kromě toho by vaše peníze jít na budoucí data šifrování malware a malware. Opravdu chcete podpořit druh trestné činnosti. Čím více lidí platí, tím výhodnější to dostane, a tím přilákat více podvodníků, kteří jsou lákáni snadnými penězi. Investovat tyto peníze do spolehlivé zálohy by bylo lepší, protože pokud jste někdy dát do tohoto typu situace znovu, můžete jen odemknout .BOOT ransomware soubory ze zálohy a nestarat se o jejich ztrátu. Po vymazání virů nebo souvisejících infekcí byste pak mohli obnovit data ze .BOOT ransomware zálohy. Možná také neznáte metody distribuce malwaru kódování souborů a vysvětlíme vám nejčastější metody níže.

Jak se šíří ransomware

Často se můžete narazit na ransomware přidaný do e-mailů jako přílohu nebo na pochybných webových stránkách pro stahování. Vzhledem k tomu, že tyto metody jsou stále poměrně populární, to znamená, že lidé jsou poněkud nedbalí při používání e-mailu a stahování souborů. Některé škodlivé programy pro kódování souborů však mohou používat mnohem sofistikovanější způsoby, které vyžadují více úsilí. Cyber podvodníci přidat škodlivý soubor do e-mailu, napsat nějaký text, a falešně stát, aby se z důvěryhodné společnosti / organizace. Lidé jsou více nakloněni k otevření e-mailů, které zmiňují peníze, a proto se mohou běžně setkány tyto druhy témat. A pokud někdo jako Amazon měl e-mailem osobě, která byla na jejich účtu nebo nákupu pozorována pochybná aktivita, vlastník účtu by mnohem pravděpodobnější, že přílohu otevře. Z tohoto důvodu musíte být opatrní při otevírání e-mailů a dávat pozor na známky toho, že by mohly být škodlivé. Za prvé, pokud neznáte odesílatele, zkontrolujte jeho identitu před otevřením připojeného souboru. A pokud je znáte, zkontrolujte e-mailovou adresu, abyste se ujistili, že jsou to skutečně oni. Také buďte na pozoru před gramatickými chybami, které mohou být spíše do očí bijící. Vezměte na vědomí, jak vás odesílatel oslovuje, pokud je to odesílatel, který zná vaše jméno, vždy vás pozdraví vaším jménem namísto obecného zákazníka nebo člena. Slabá místa v počítači Zranitelné programy mohou být také použity k infikovat. Tyto chyby zabezpečení v programech jsou obvykle opraveny rychle po jejich objevu, takže malware je nemůže používat. Bohužel, jak je vidět na rozšířené WannaCry ransomware, ne všichni lidé instalovat opravy, z toho či onoho důvodu. Je velmi důležité, abyste software často aktualizovali, protože pokud je slabé místo vážné, škodlivý software by jej mohl použít k zadání. Záplaty lze nainstalovat automaticky, pokud nechcete, aby potíže s nimi pokaždé.

Jak se chová

Jakmile se soubor zašifrující malware dostane do vašeho zařízení, bude hledat konkrétní typy souborů a jakmile budou nalezeny, uzamkne je. I když infekce nebyla zřejmá od začátku, budete určitě vědět, že je něco špatně, když nemůžete otevřít soubory. Všechny šifrované soubory budou mít příponu souboru přidány k nim, které by mohly pomoci rozpoznat ransomware. Pokud byl použit silný šifrovací algoritmus, mohlo by to způsobit, že obnovení dat bude velmi těžké, ne-li nemožné. Oznámení o výkupném bude umístěno do složek s vašimi soubory nebo se zobrazí na ploše a mělo by vysvětlovat, jak můžete obnovit soubory. Decryptor vám bude navržen za cenu, samozřejmě, a počítačoví zločinci upozorní, aby neimplementovali jiné metody, protože by to mohlo mít za následek trvale poškozené soubory. Jasná cena by měla být zobrazena v poznámce, ale pokud tomu tak není, budete muset kontaktovat podvodníky prostřednictvím jejich poskytnuté e-mailové adresy, abyste zjistili, kolik stojí dešifrátor. Už jsme o tom mluvili, ale nevěříme, že zaplacení výkupného je nejlepší volba. Než začnete přemýšlet o placení, zkuste nejprve jiné alternativy. Zkuste si vzpomenout, zda jste někdy provedli zálohu, vaše soubory mohou být někde uloženy. Můžete také objevit volný dešifrátor. Dešifrovací software může být k dispozici zdarma, pokud byl ransomware dešifrovatelný. Vezměme si tuto možnost a pouze tehdy, když jste si zcela jisti, že bezplatný dešifrovací nástroj není k dispozici, měli byste dokonce přemýšlet o splnění požadavků. Investovat část těchto peněz na nákup nějaké zálohy by mohlo udělat víc dobra. V případě, že jste udělali zálohu před infekcí udeřil, stačí odstranit .BOOT ransomware a pak odemknout .BOOT ransomware soubory. Pokud se chcete v budoucnu vyhnout šifrování malwaru dat, seznamte se s tím, jak by se mohl dostat do vašeho zařízení. Ujistěte se, že nainstalujete aktualizaci vždy, když je k dispozici aktualizace, neotevřete náhodně přílohy e-mailů a důvěřujete pouze spolehlivým zdrojům se stahováním.

.BOOT ransomware Odstranění

anti-malware nástroj bude nutné, pokud chcete plně zbavit souboru kódování škodlivý program, pokud stále zůstává na vašem zařízení. Pokud se pokusíte ukončit .BOOT ransomware ručně, může způsobit další škody, takže není podporováno. Místo toho by použití nástroje proti malwaru nepoškodilo vaše zařízení dále. Nástroj je nejen schopen pomoci vám postarat se o hrozbu, ale může také zastavit podobné z vstupují v budoucnu. Najděte vhodný nástroj a po instalaci vyhledejte v zařízení infekci. Nástroj však není schopen obnovit soubory. Po úplném odstranění škodlivého softwaru pro kódování dat můžete počítač znovu bezpečně používat a současně pravidelně zálohovat data.

Offers

Stáhnout nástroj pro odstraněníto scan for .BOOT ransomwareUse our recommended removal tool to scan for .BOOT ransomware. Trial version of provides detection of computer threats like .BOOT ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft prošli detaily WiperSoft je bezpečnostní nástroj, který poskytuje zabezpečení před potenciálními hrozbami v reálném čase. Dnes mnoho uživatelů mají tendenci svobodného soft ...

Stáhnout|více

Je MacKeeper virus?MacKeeper není virus, ani je to podvod. Sice existují různé názory o programu na internetu, spousta lidí, kteří tak notoricky nenávidí program nikdy nepoužíval a jsou je ...

Stáhnout|více

Tvůrci MalwareBytes anti-malware nebyly sice v tomto podnikání na dlouhou dobu, dělají si to s jejich nadšení přístupem. Statistika z takových webových stránek jako CNET ukazuje, že tento ...

Stáhnout|více

Quick Menu

krok 1. Odstraňte .BOOT ransomware pomocí nouzového režimu s prací v síti.

Odstranit .BOOT ransomware z Windows 7/Windows Vista/Windows XP

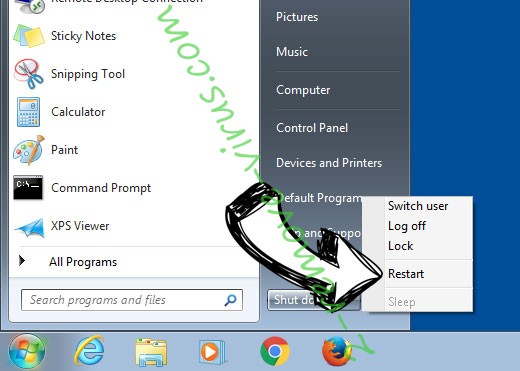

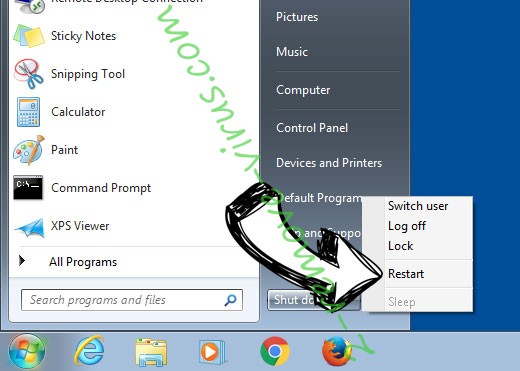

- Klepněte na tlačítko Start a vyberte položku vypnout.

- Vyberte možnost restartovat a klepněte na tlačítko OK.

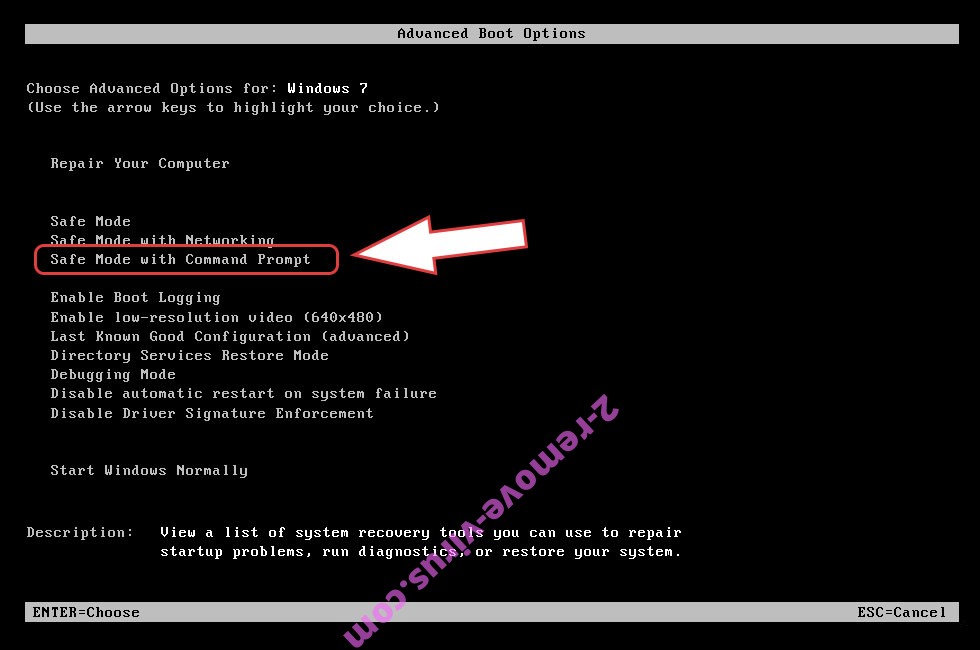

- Začněte, kecal F8 při načítání při spuštění počítače.

- V části Rozšířené možnosti spuštění vyberte možnost Nouzový režim s prací v síti.

- Otevřete prohlížeč a stáhněte nástroj anti-malware.

- Použít nástroj odebrat .BOOT ransomware

Odstranit .BOOT ransomware ze systému Windows 8/Windows 10

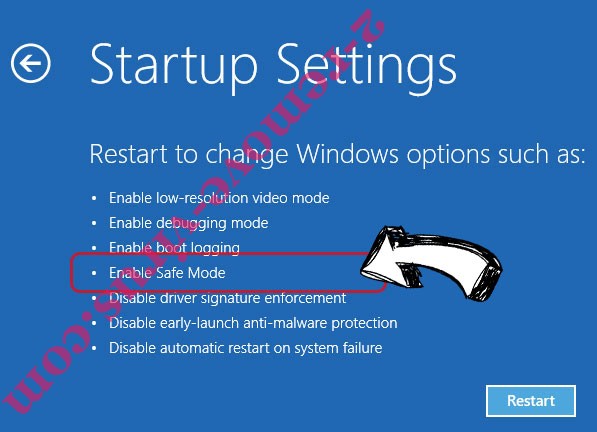

- Na přihlašovací obrazovce systému Windows stiskněte tlačítko napájení.

- Klepněte a podržte stisknutou klávesu Shift a vyberte restartovat.

- Přejděte na Troubleshoot → Advanced options → Start Settings.

- Zvolte Povolit Nouzový režim nebo nouzový režim s prací v síti pod nastavení při spuštění.

- Klepněte na tlačítko restartovat.

- Otevřete webový prohlížeč a stáhněte odstraňovač malware.

- Pomocí softwaru můžete odstranit .BOOT ransomware

krok 2. Obnovení souborů pomocí nástroje Obnovení systému

Odstranit .BOOT ransomware z Windows 7/Windows Vista/Windows XP

- Klepněte na tlačítko Start a zvolte vypnutí.

- Vyberte možnost restartovat a OK

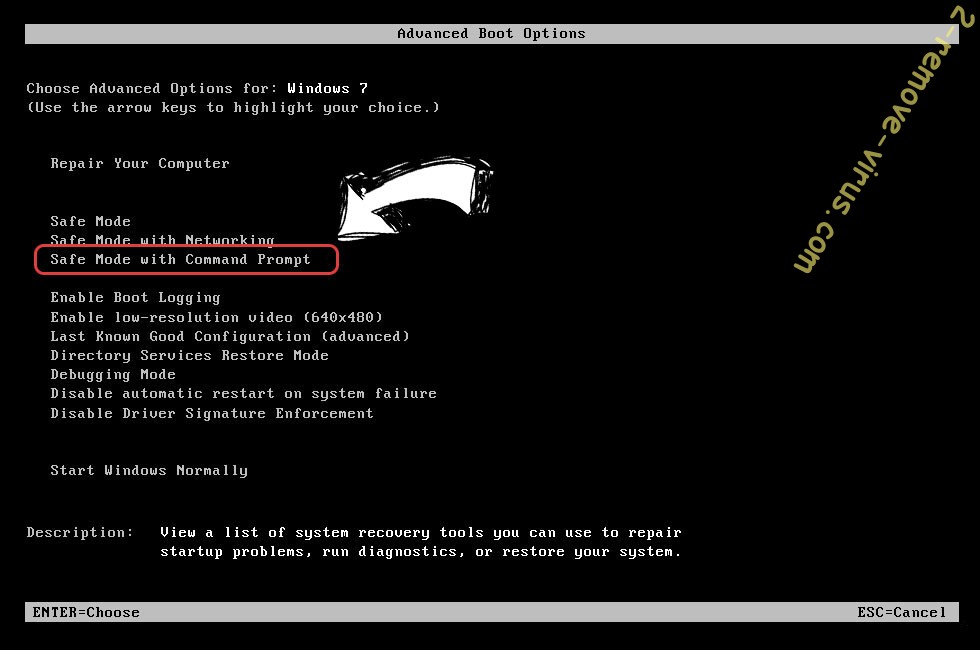

- Při načítání při spuštění počítače stiskněte klávesu F8 opakovaně otevřít rozšířené možnosti spuštění

- Zvolte příkazový řádek ze seznamu.

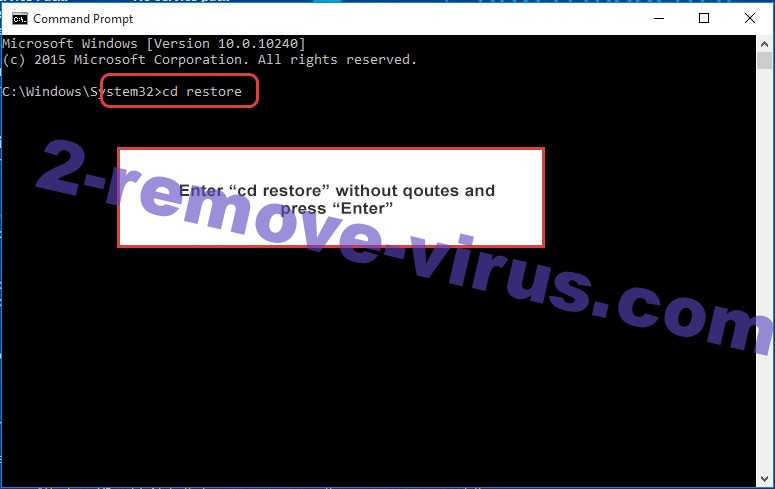

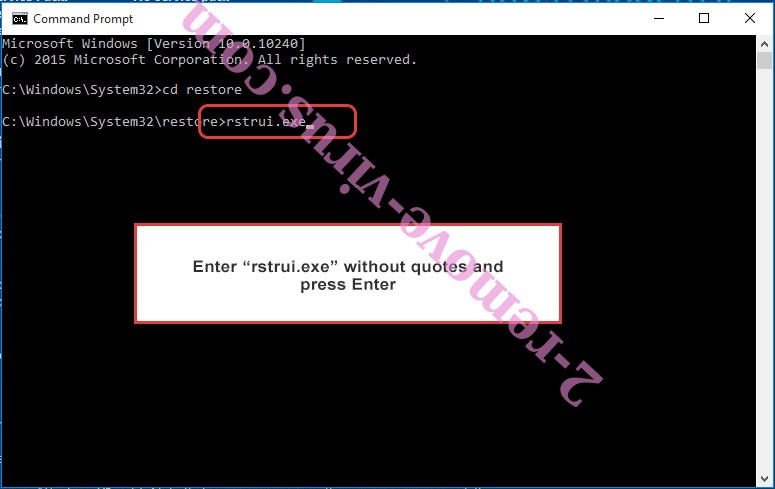

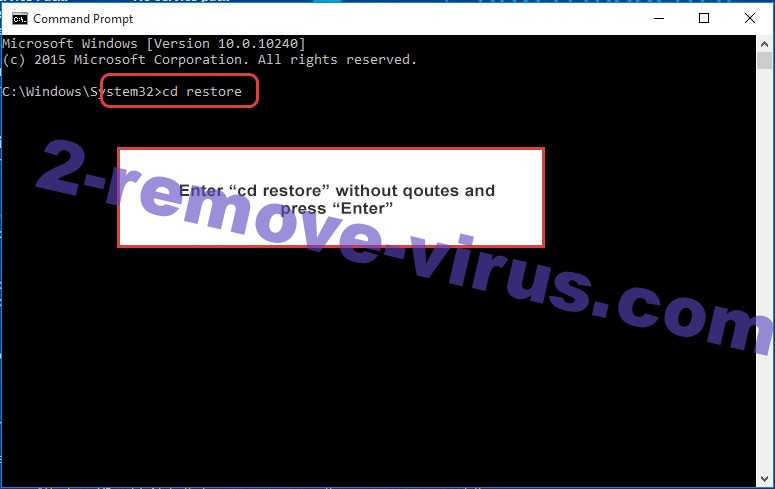

- Zadejte cd restore a klepněte na Enter.

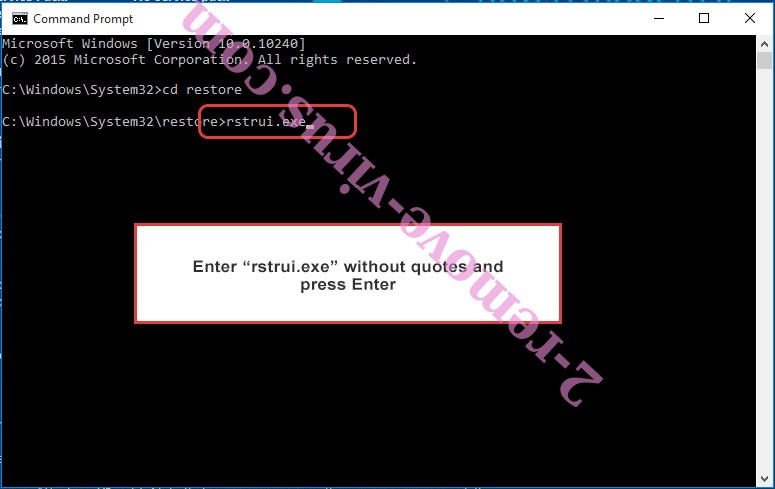

- Zadejte v rstrui.exe a stiskněte klávesu Enter.

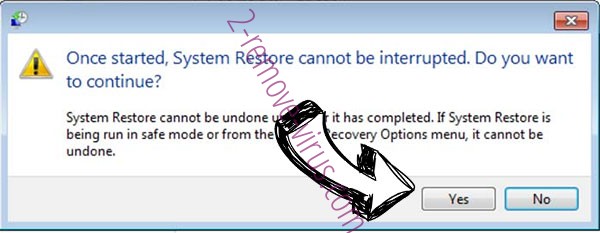

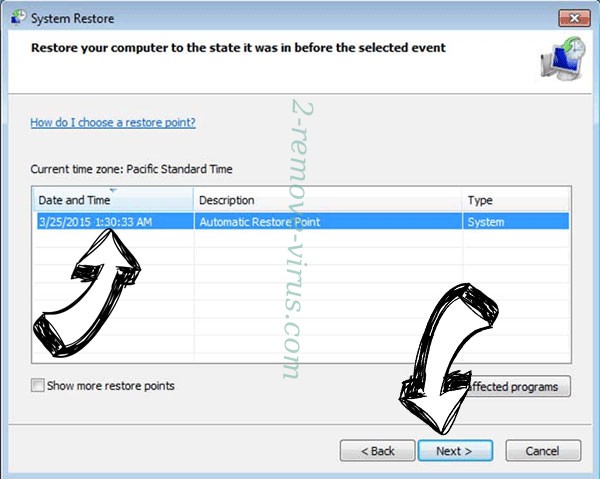

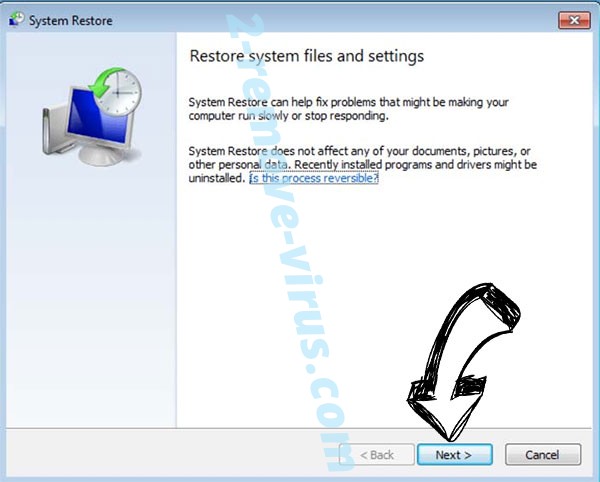

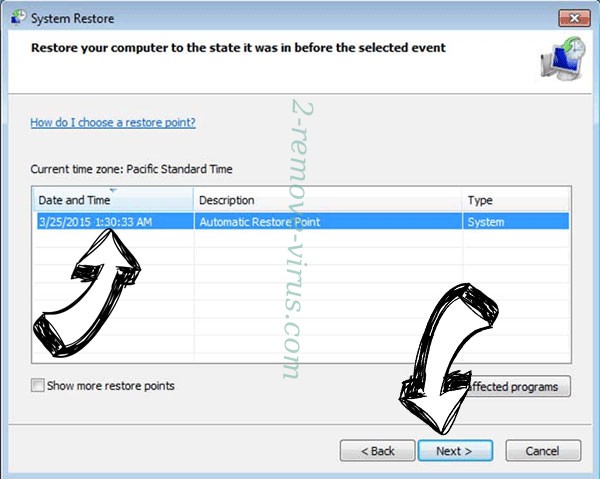

- Klepněte na tlačítko Další v novém okně a vyberte bod obnovení před infekci.

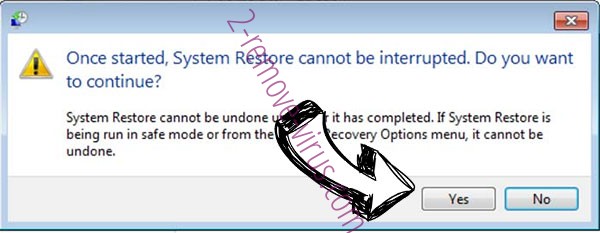

- Klepněte na tlačítko Další a klepněte na tlačítko Ano zahájíte obnovení systému.

Odstranit .BOOT ransomware z Windows 8/Windows 10

- Na přihlašovací obrazovce systému Windows klepněte na tlačítko napájení.

- Stiskněte a podržte klávesu Shift a klepněte na tlačítko restartovat.

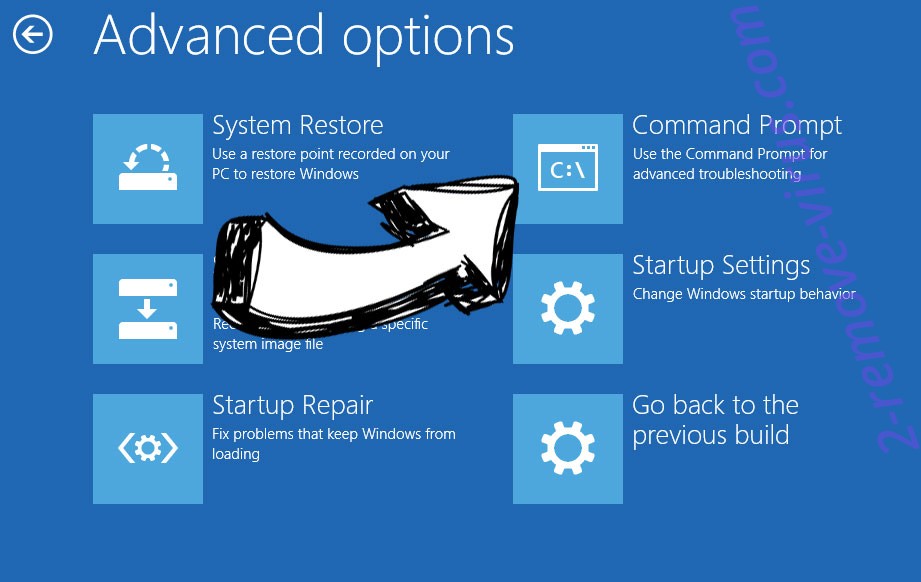

- Vyberte si poradce a pokročilé možnosti.

- Vyberte možnost Příkazový řádek a klepněte na tlačítko restartovat.

- V příkazovém řádku vstup cd restore a klepněte na Enter.

- Napište rstrui.exe a klepněte na klávesu Enter.

- Klepněte na tlačítko Další v okně nové nástroje Obnovení systému.

- Zvolte bod obnovení před infekci.

- Klepněte na tlačítko Další a potom klepněte na tlačítko Ano Chcete-li obnovit systém.