Co je TOR ransomware

Ransomware známý jako je TOR ransomware klasifikován jako vysoce škodlivá hrozba kvůli možnému poškození, které by mohl způsobit. Malware šifrující soubory není něco, o čem každý člověk slyšel, a pokud se s ním poprvé setkáte, dozvíte se, kolik škody by mohl způsobit z první ruky. Pokud jsou soubory šifrovány pomocí výkonného šifrovacího algoritmu, nebudete je moci otevřít, protože budou uzamčeny. Vzhledem k tomu, že dešifrování souborů není vždy možné, kromě úsilí, které je třeba k návratu všeho zpět do normálu, je ransomware považován za jeden z nejnebezpečnějších škodlivých programů.

Podvodníci vám dají šanci dešifrovat soubory prostřednictvím svého dešifrovací nástroje, stačí zaplatit určitou částku peněz, ale tato možnost není navržena z několika důvodů. Před čímkoliv jiným platba nezaručí, že soubory budou dešifrovány. Proč by vám lidé, kteří vaše soubory zamkli, pomohli získat zpět, když jim nic nebrání v tom, aby si jen brali vaše peníze. Tyto peníze by také šly na budoucí aktivity těchto podvodníků. Opravdu chcete podporovat druh trestné činnosti? A čím více lidí jim dává peníze, tím více se stává ziskovým obchodním ransomwarem, a to přitahuje stále více lidí do průmyslu. V budoucnu byste se mohli do této situace znovu dostat, takže investovat požadované peníze do zálohy by bylo lepší, protože ztráta souborů by nebyla možná. Pokud jste měli k dispozici možnost zálohování, můžete data ukončit a TOR ransomware obnovit, aniž byste se obávali jejich ztráty. A v případě, že jste zmateni tím, jak se vám podařilo získat ransomware, jeho způsoby distribuce budou vysvětleny dále v článku v odstavci níže.

Jak jste získali TOR ransomware

Soubor šifrující škodlivý software běžně používá k šíření základní metody, jako je nevyžádaná pošta a škodlivé stahování. Vzhledem k tomu, že tyto metody jsou stále poměrně populární, znamená to, že lidé jsou docela neopatrní, když používají e-mail a stahují soubory. Existuje určitou pravděpodobnost, že pro infekci byla použita propracovanější metoda, protože některé ransomwarové je používají. Kybernetiři nemusí vynaloží velké úsilí, stačí napsat jednoduchý e-mail, který se zdá být poněkud důvěryhodný, přidat kontaminovaný soubor do e-mailu a poslat jej budoucím obětem, které si mohou myslet, že odesílatel je někdo důvěryhodný. Témata o penězích se běžně používají, protože uživatelé se s větší pravděpodobností starají o tyto typy e-mailů, takže jsou při jejich otevírání méně opatrní. A pokud měl někdo jako Amazon poslat e-mail osobě, že pochybná aktivita byla zaznamenána na jeho účtu nebo nákupu, majitel účtu může panikařit, v důsledku toho se stane neopatrným a nakonec otevře přílohu. Abyste se před tím ochránili, měli byste při práci s e-maily dělat určité věci. Za prvé, pokud odesílatele neznáte, podívejte se na ně před otevřením připojeného souboru. Pokud se ukáže, že odesílatel je někdo, koho znáte, nespěchejte s otevřením souboru, nejprve důkladně zkontrolujte e-mailovou adresu. E-maily mohou být plné gramatických chyb, které bývají zcela zřejmé. Dalším zřejmým znamením by mohlo být vaše jméno, které se nikde nepoužívá, pokud, řekněme, že používáte Amazon a měli vám poslat e-mail, nepoužívali by univerzální pozdravy, jako je vážený zákazník / člen / uživatel, a místo toho by použili jméno, které jste jim dali. Některé malwary kódující data mohou také používat slabá místa v počítačích pro vstup. Tyto chyby zabezpečení v softwaru jsou obvykle opraveny rychle po jejich zjištění, takže je nelze použít škodlivým softwarem. Bohužel, jak by bylo vidět na rozšířeném ransomwaru WannaCry, ne každý instaluje tyto opravy z nějakého důvodu. Vzhledem k tomu, že mnoho škodlivého softwaru může tyto chyby zabezpečení používat, je důležité, abyste software pravidelně aktualizovali. Opravy se mohou nainstalovat automaticky, pokud se vám tyto výstrahy můžou jetně chytnou.

Co TOR ransomware dělá

Malware šifrující soubory nezaměřuje všechny soubory, pouze určité typy, a jsou kódovány, jakmile jsou nalezeny. Pokud jste si náhodou nevšimli něčeho podivného až do teď, kdy nemůžete otevřít soubory, všimnete si, že se něco stalo. Zkontrolujte přípony přidané do šifrovaných souborů, pomohou rozpoznat malware šifrující data. Bohužel nemusí být možné dekódovat data, pokud malware kódující soubor používá silné šifrovací algoritmy. Pokud si stále nejste jisti, co se děje, vše bude vysvětleno v výkupném. Dešifrování vám bude nabídnuto za cenu samozřejmě a podvodníci budou tvrdit, že použití jakéhokoli jiného způsobu odemknutí TOR ransomware souborů je může poškodit. Poznámka by měla zobrazovat cenu dešifrovací programu, ale pokud tomu tak není, budete muset použít poskytnutou e-mailovou adresu, abyste kontaktovali hackery a zjistili, kolik byste zaplatili. Z již uvedených důvodů není placení podvodníků doporučenou možností. Přemýšlejte o splnění požadavků, jen když se pokusíte o všechno ostatní. Je také velmi pravděpodobné, že jste jednoduše zapomněli, že jste si udělali kopie svých souborů. Nebo, pokud je štěstí na vaší straně, někdo mohl vyvinout dešifrování zdarma. Pokud je ransomware crackovatelný, někdo by mohl být schopen uvolnit dešifrování zdarma. Mějte to na paměti ještě předtím, než vůbec pomyslíte na splnění požadavků. Bylo by moudřejší koupit zálohu za některé z těch peněz. Pokud jste soubory někam uložili, můžete je po odstranění viru TOR ransomware obnovit. Pokud jste nyní obeznámeni s ransomwarem, měli byste se vyhnout budoucímu ransomwaru. Držte se zabezpečených webových stránek, pokud jde o stahování, věnujte pozornost tomu, jaký typ e-mailových příloh otevřete, a udržujte svůj software aktuální.

Metody odstranění TOR ransomware viru

Chcete-li ukončit ransomware, pokud je stále přítomen v systému, použijte malware pro šifrování souborů. Při pokusu o ruční TOR ransomware opravu viru můžete způsobit další škody, pokud nejste počítačově zdatní. Použití antimalwarového softwaru by bylo jednodušší. Nástroj pro odstranění malwaru je vyroben za účelem péče o tyto infekce, v závislosti na tom, který jste si vybrali, může dokonce zabránit infekci. Prozřete, který program proti malwaru by nejlépe odpovídal tomu, co požadujete, stáhněte si jej a po instalaci vyhledejte v systému hrozbu. Nástroj pro odstranění malwaru vám však nepomůže při obnově dat, protože to není schopen udělat. Po vyčištění počítače začněte pravidelně zálohovat data.

Offers

Stáhnout nástroj pro odstraněníto scan for TOR ransomwareUse our recommended removal tool to scan for TOR ransomware. Trial version of provides detection of computer threats like TOR ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft prošli detaily WiperSoft je bezpečnostní nástroj, který poskytuje zabezpečení před potenciálními hrozbami v reálném čase. Dnes mnoho uživatelů mají tendenci svobodného soft ...

Stáhnout|více

Je MacKeeper virus?MacKeeper není virus, ani je to podvod. Sice existují různé názory o programu na internetu, spousta lidí, kteří tak notoricky nenávidí program nikdy nepoužíval a jsou je ...

Stáhnout|více

Tvůrci MalwareBytes anti-malware nebyly sice v tomto podnikání na dlouhou dobu, dělají si to s jejich nadšení přístupem. Statistika z takových webových stránek jako CNET ukazuje, že tento ...

Stáhnout|více

Quick Menu

krok 1. Odstraňte TOR ransomware pomocí nouzového režimu s prací v síti.

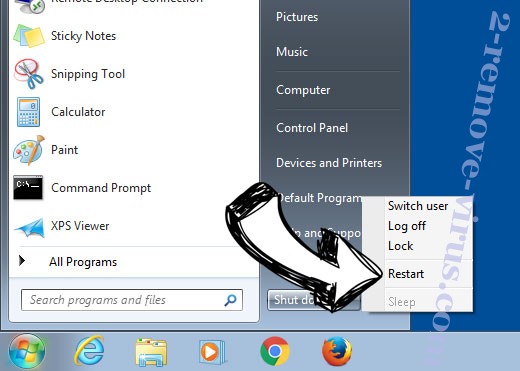

Odstranit TOR ransomware z Windows 7/Windows Vista/Windows XP

- Klepněte na tlačítko Start a vyberte položku vypnout.

- Vyberte možnost restartovat a klepněte na tlačítko OK.

- Začněte, kecal F8 při načítání při spuštění počítače.

- V části Rozšířené možnosti spuštění vyberte možnost Nouzový režim s prací v síti.

- Otevřete prohlížeč a stáhněte nástroj anti-malware.

- Použít nástroj odebrat TOR ransomware

Odstranit TOR ransomware ze systému Windows 8/Windows 10

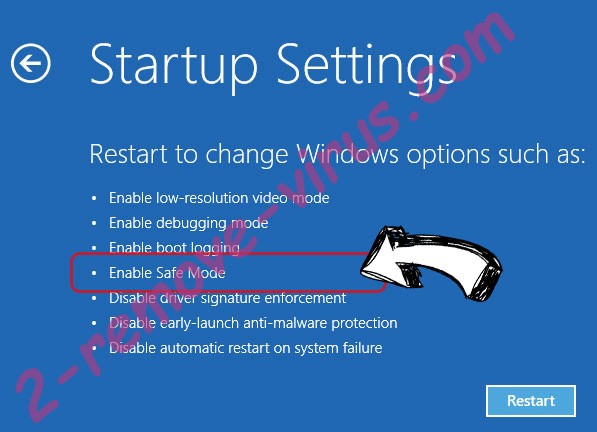

- Na přihlašovací obrazovce systému Windows stiskněte tlačítko napájení.

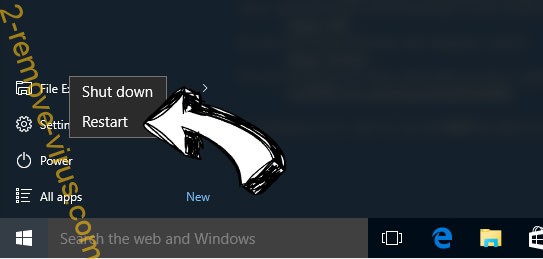

- Klepněte a podržte stisknutou klávesu Shift a vyberte restartovat.

- Přejděte na Troubleshoot → Advanced options → Start Settings.

- Zvolte Povolit Nouzový režim nebo nouzový režim s prací v síti pod nastavení při spuštění.

- Klepněte na tlačítko restartovat.

- Otevřete webový prohlížeč a stáhněte odstraňovač malware.

- Pomocí softwaru můžete odstranit TOR ransomware

krok 2. Obnovení souborů pomocí nástroje Obnovení systému

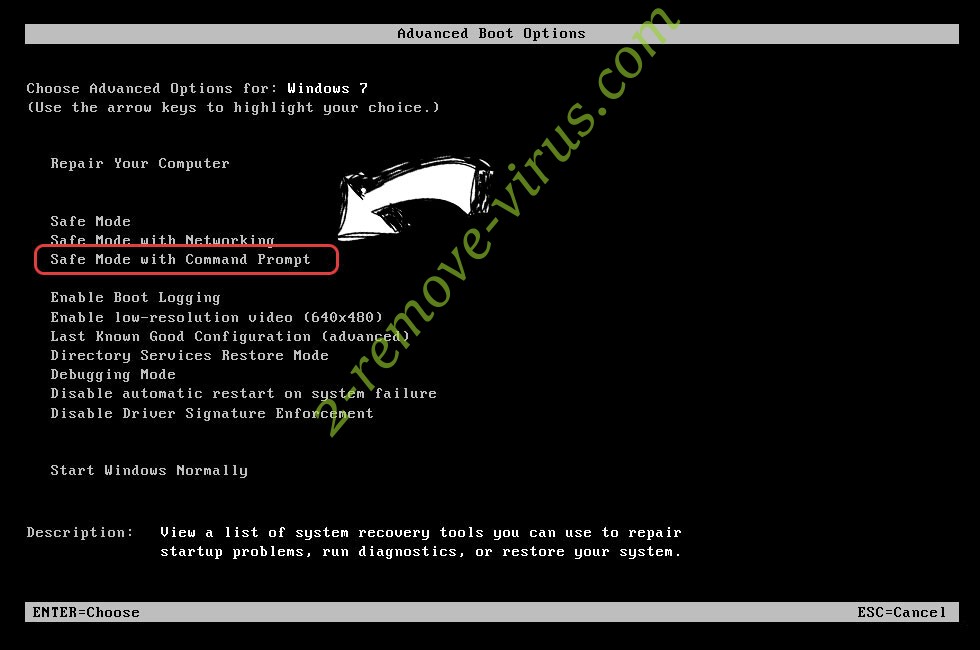

Odstranit TOR ransomware z Windows 7/Windows Vista/Windows XP

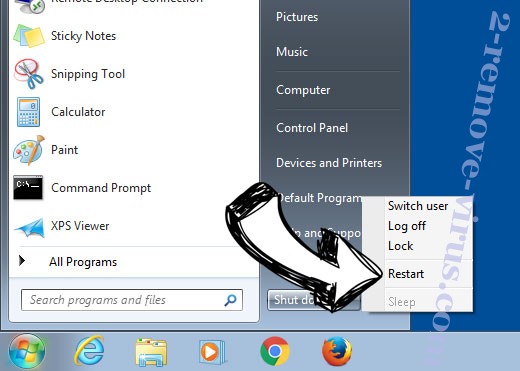

- Klepněte na tlačítko Start a zvolte vypnutí.

- Vyberte možnost restartovat a OK

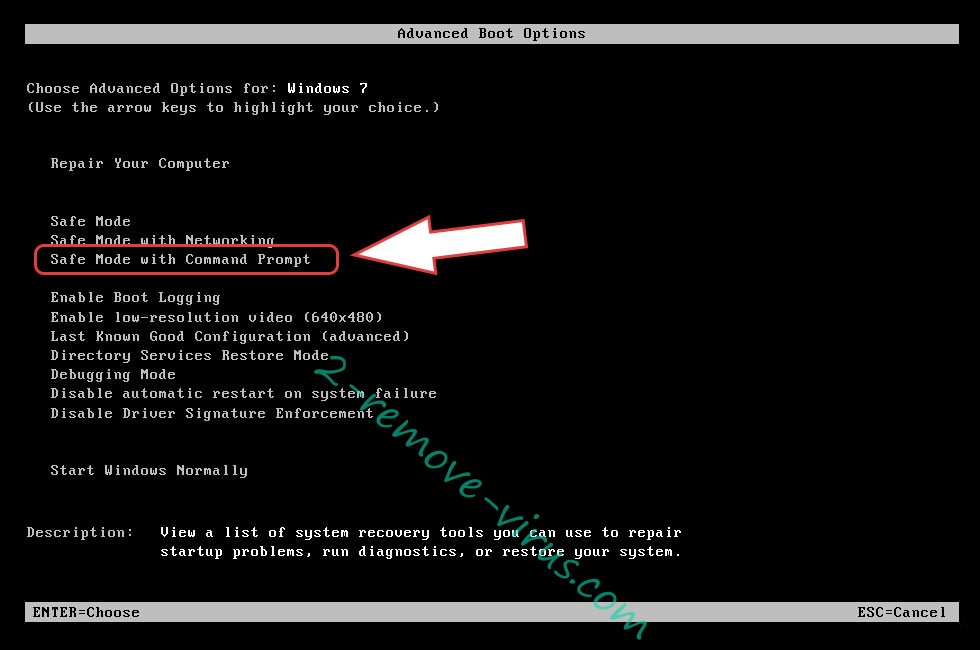

- Při načítání při spuštění počítače stiskněte klávesu F8 opakovaně otevřít rozšířené možnosti spuštění

- Zvolte příkazový řádek ze seznamu.

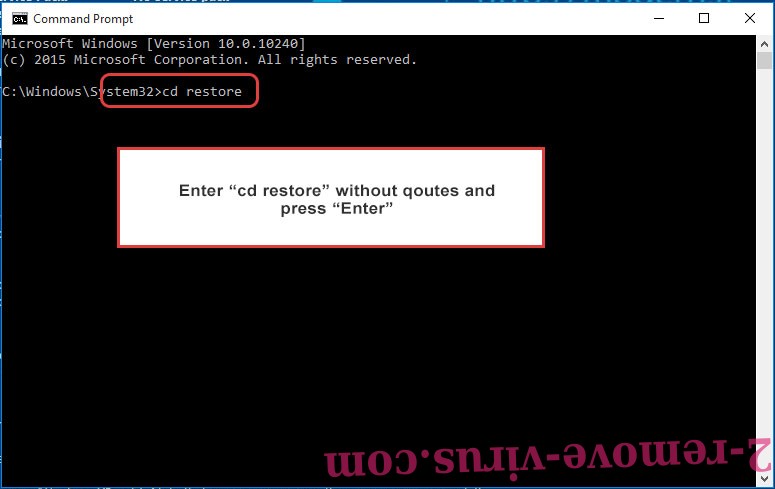

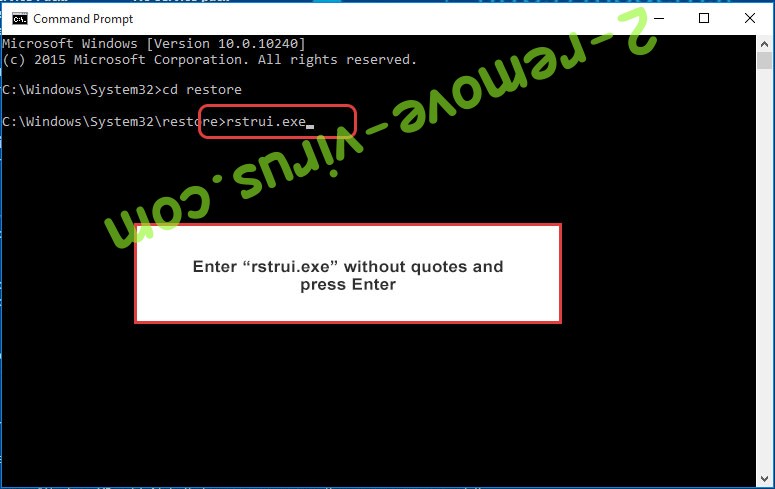

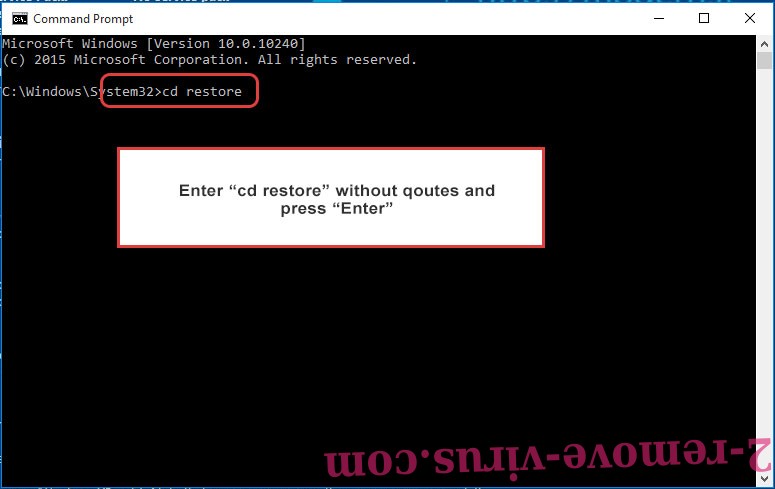

- Zadejte cd restore a klepněte na Enter.

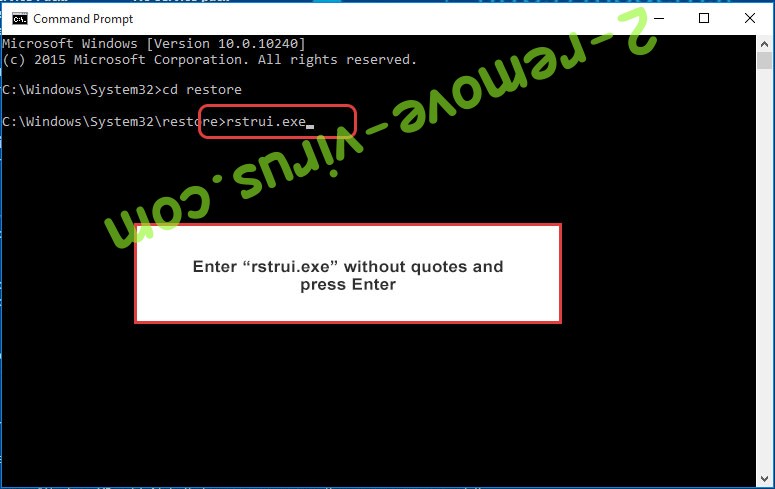

- Zadejte v rstrui.exe a stiskněte klávesu Enter.

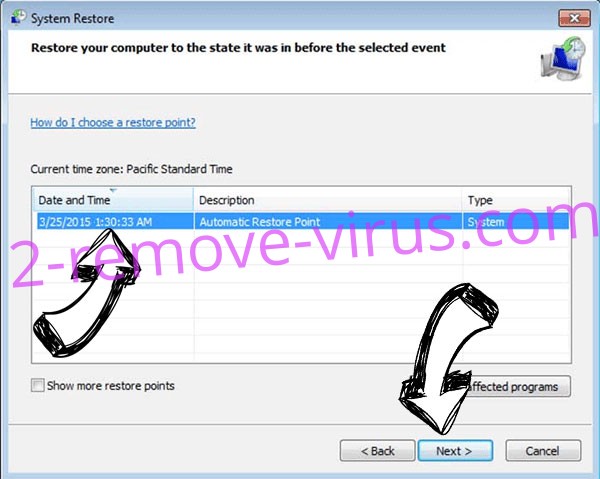

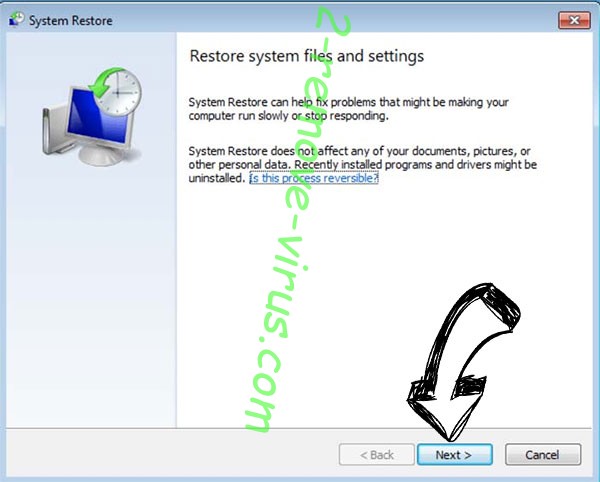

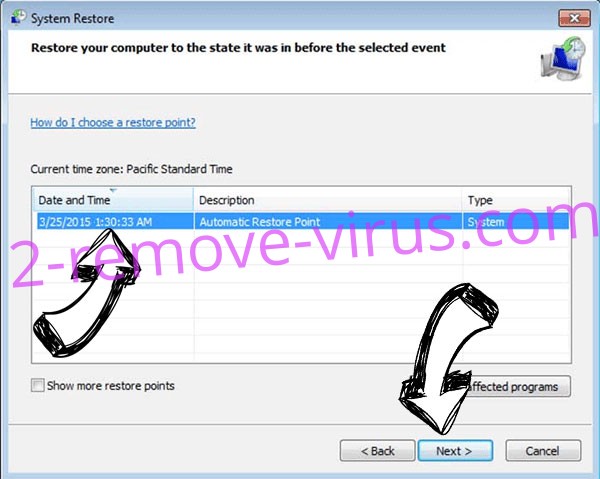

- Klepněte na tlačítko Další v novém okně a vyberte bod obnovení před infekci.

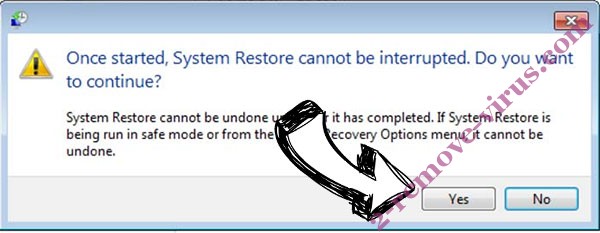

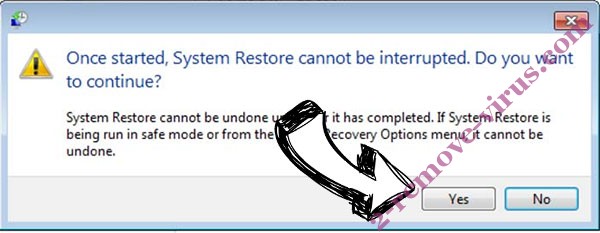

- Klepněte na tlačítko Další a klepněte na tlačítko Ano zahájíte obnovení systému.

Odstranit TOR ransomware z Windows 8/Windows 10

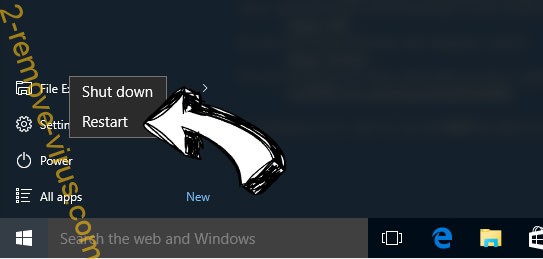

- Na přihlašovací obrazovce systému Windows klepněte na tlačítko napájení.

- Stiskněte a podržte klávesu Shift a klepněte na tlačítko restartovat.

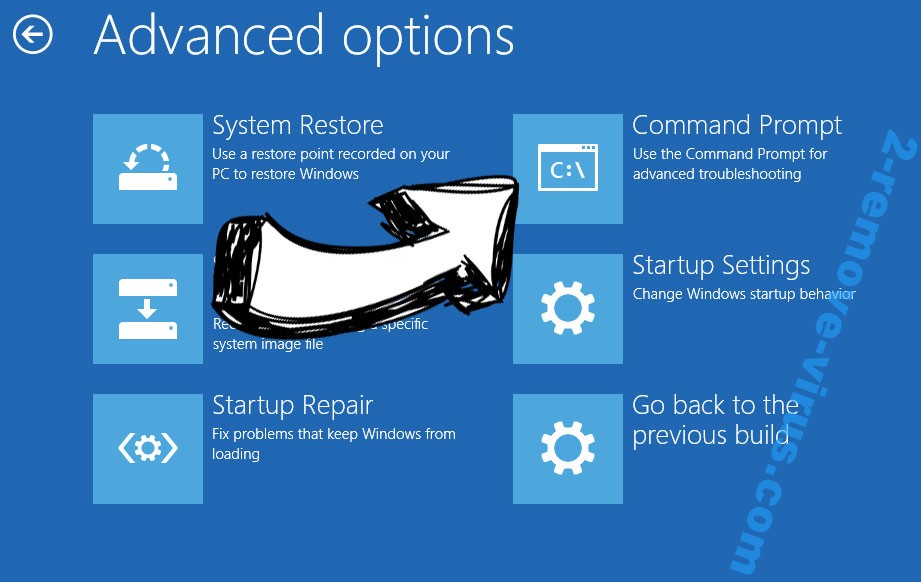

- Vyberte si poradce a pokročilé možnosti.

- Vyberte možnost Příkazový řádek a klepněte na tlačítko restartovat.

- V příkazovém řádku vstup cd restore a klepněte na Enter.

- Napište rstrui.exe a klepněte na klávesu Enter.

- Klepněte na tlačítko Další v okně nové nástroje Obnovení systému.

- Zvolte bod obnovení před infekci.

- Klepněte na tlačítko Další a potom klepněte na tlačítko Ano Chcete-li obnovit systém.