¿Es este un 6ix9 Ransomware virus grave?

El ransomware conocido como 6ix9 Ransomware está clasificado como una amenaza severa, debido al posible daño que puede causar. Si nunca ha oído hablar de este tipo de malware hasta ahora, es posible que se sorprenda. Se utilizan potentes algoritmos de cifrado para cifrar sus datos, y si los suyos están bloqueados, ya no podrá acceder a ellos. Las víctimas no siempre pueden descifrar archivos, por lo que se cree que el software malicioso de cifrado de datos es una infección de tan alto nivel. Usted tiene la opción de pagar el rescate, pero por varias razones, esa no es la mejor idea.

Ceder a las demandas no conduce automáticamente a datos descifrados, por lo que existe la posibilidad de que pueda estar gastando su dinero en nada. Tenga en cuenta que está anticipando que los delincuentes se sentirán obligados a ayudarlo a restaurar archivos, cuando no tengan que hacerlo. Además, ese dinero de rescate financiaría futuros programas maliciosos de codificación de datos y proyectos de software malicioso. El programa malicioso de codificación de datos ya cuesta $ 5 mil millones en pérdidas a diferentes empresas en 2017, y eso es apenas una cantidad estimada. La gente también se siente cada vez más atraída por la industria porque la cantidad de personas que ceden a las solicitudes hacen que el ransomware sea un negocio muy rentable. Invertir ese dinero en la copia de seguridad sería una decisión mucho más sabia porque si alguna vez se encuentra con este tipo de situación nuevamente, podría desbloquear 6ix9 Ransomware los archivos de la copia de seguridad y no preocuparse por su pérdida. Si tenía una opción de copia de seguridad disponible, puede simplemente arreglar 6ix9 Ransomware y luego recuperar datos sin preocuparse por perderlos. Si se está preguntando cómo la infección logró ingresar a su computadora, le explicaremos los métodos de distribución más comunes en el párrafo a continuación.

6ix9 Ransomware métodos de distribución

Con frecuencia, los programas maliciosos de codificación de datos se propagan a través de correos electrónicos no deseados, kits de explotación y descargas maliciosas. Por lo general, no hay necesidad de idear métodos más elaborados, ya que muchas personas no tienen cuidado cuando usan correos electrónicos y descargan algo. Sin embargo, eso no quiere decir que no se usen métodos más sofisticados en absoluto. Los delincuentes simplemente tienen que usar un nombre de empresa conocido, escribir un correo electrónico plausible, adjuntar el archivo plagado de malware al correo electrónico y enviarlo a las víctimas potenciales. Debido a que el tema es delicado, los usuarios están más inclinados a abrir correos electrónicos relacionados con el dinero, por lo que ese tipo de temas pueden encontrarse comúnmente. Y si alguien que se hace pasar por Amazon enviara un correo electrónico a un usuario sobre una actividad dudosa en su cuenta o una compra, el propietario de la cuenta puede entrar en pánico, volverse descuidado como resultado y terminar abriendo el archivo adjunto. Para protegerse de esto, hay ciertas cosas que debe hacer cuando se trata de correos electrónicos. Antes de abrir el archivo adjunto, compruebe la identidad del remitente y si se puede confiar en ellos. Y si está familiarizado con ellos, verifique la dirección de correo electrónico para asegurarse de que coincida con la dirección legítima de la persona / empresa. Además, busque errores en la gramática, que pueden ser bastante evidentes. La forma en que lo reciben también podría ser una pista, el correo electrónico de una empresa legítima lo suficientemente importante como para abrirlo incluiría su nombre en el saludo, en lugar de un Cliente o Miembro universal. Puntos débiles en su dispositivo El software vulnerable también se puede usar como una vía hacia su sistema. Todos los programas tienen puntos débiles, pero cuando se identifican, normalmente son arreglados por los proveedores para que el malware no pueda aprovecharlo para ingresar. Sin embargo, como ha demostrado WannaCry, no todos son tan rápidos para instalar esas actualizaciones para sus programas. Debido a que muchos programas maliciosos hacen uso de esas vulnerabilidades, es tan crítico que actualice sus programas con frecuencia. Molestarse regularmente por las actualizaciones puede ser molesto, por lo que se pueden configurar para que se instalen automáticamente.

¿Qué puede hacer con sus archivos?

Cuando el ransomware infecta su dispositivo, buscará ciertos tipos de archivos y los cifrará una vez que se encuentren. Incluso si la infección no fue obvia desde el principio, se volverá bastante obvio que algo no está bien cuando no puede abrir sus archivos. Todos los archivos cifrados tendrán una extensión agregada, que generalmente ayuda a las personas a reconocer con qué programa malicioso de cifrado de datos están tratando. Cabe decir que, podría ser imposible descifrar archivos si se utilizaran algoritmos de cifrado fuertes. Si todavía está confundido acerca de lo que está pasando, todo se explicará en la notificación de rescate. Lo que los delincuentes le sugerirán que haga es usar su utilidad de descifrado pagada y advertir que otras formas podrían dañar sus datos. Si no se especifica el precio de un descifrador, tendría que ponerse en contacto con los piratas informáticos, generalmente a través de la dirección de correo electrónico dada para averiguar cuánto y cómo pagar. Como ya hemos discutido, no sugerimos pagar por un descifrador, por razones que ya hemos discutido. Pagar debe ser el último recurso. Trata de recordar tal vez no lo recuerdes. Un descifrador gratuito también podría estar disponible. Si un especialista en malware puede descifrar el programa malicioso de codificación de archivos, se podrían lanzar utilidades de descifrado gratuitas. Antes de tomar la decisión de pagar, busque un programa de descifrado. No tendría que preocuparse si su sistema se infectara nuevamente o se bloqueara si invirtiera parte de esa suma en comprar una copia de seguridad con ese dinero. Si la copia de seguridad está disponible, simplemente arregle 6ix9 Ransomware y luego desbloquee 6ix9 Ransomware los archivos. Ahora que eres consciente de lo dañino que puede ser este tipo de infección, haz todo lo posible para evitarla. Básicamente, debe actualizar su software cada vez que se publique una actualización, solo descargarlo de fuentes seguras / legítimas y dejar de abrir aleatoriamente los archivos adjuntos de correo electrónico.

6ix9 Ransomware eliminación

una utilidad de eliminación de malware será un programa requerido si desea deshacerse del malware de codificación de archivos si aún permanece en su sistema. Si no tiene experiencia en lo que respecta a las computadoras, es posible que se cause un daño involuntario a su sistema al intentar reparar 6ix9 Ransomware el virus manualmente. El uso de una utilidad antimalware es una opción más inteligente. Este tipo de utilidades existen con el propósito de proteger su computadora del daño que este tipo de amenaza podría hacer y, dependiendo de la utilidad, incluso evitar que entren en primer lugar. Encuentre qué utilidad de eliminación de malware es la más adecuada para usted, instálelo y permítale ejecutar un análisis de su dispositivo para identificar la infección. No espere que el software de eliminación de malware restaure sus archivos, ya que no es capaz de hacerlo. Cuando su sistema esté libre de infecciones, comience a hacer copias de seguridad de sus archivos regularmente.

Offers

Descarga desinstaladorto scan for 6ix9 RansomwareUse our recommended removal tool to scan for 6ix9 Ransomware. Trial version of provides detection of computer threats like 6ix9 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

paso 1. Eliminar 6ix9 Ransomware usando el modo seguro con funciones de red.

Eliminar 6ix9 Ransomware de Windows 7/Windows Vista/Windows XP

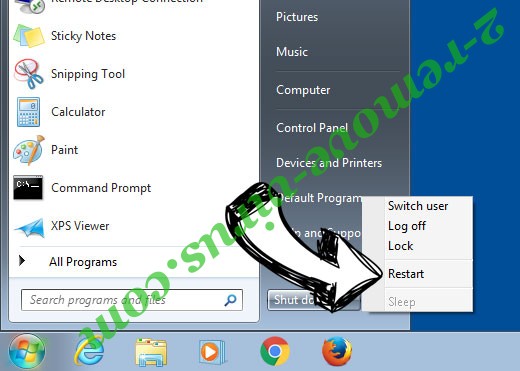

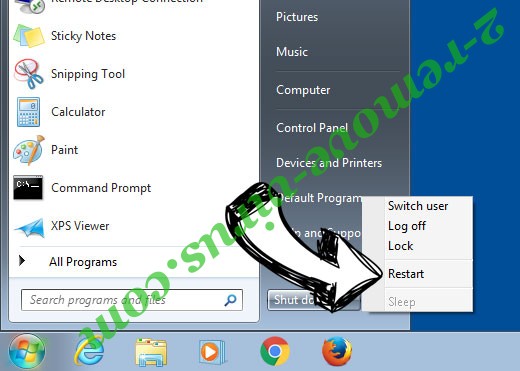

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

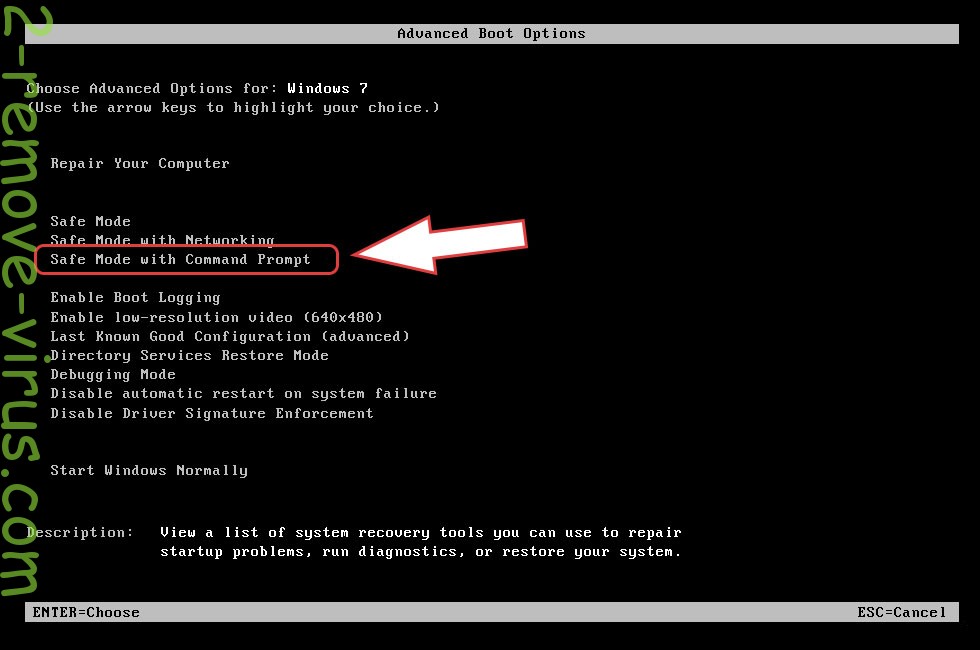

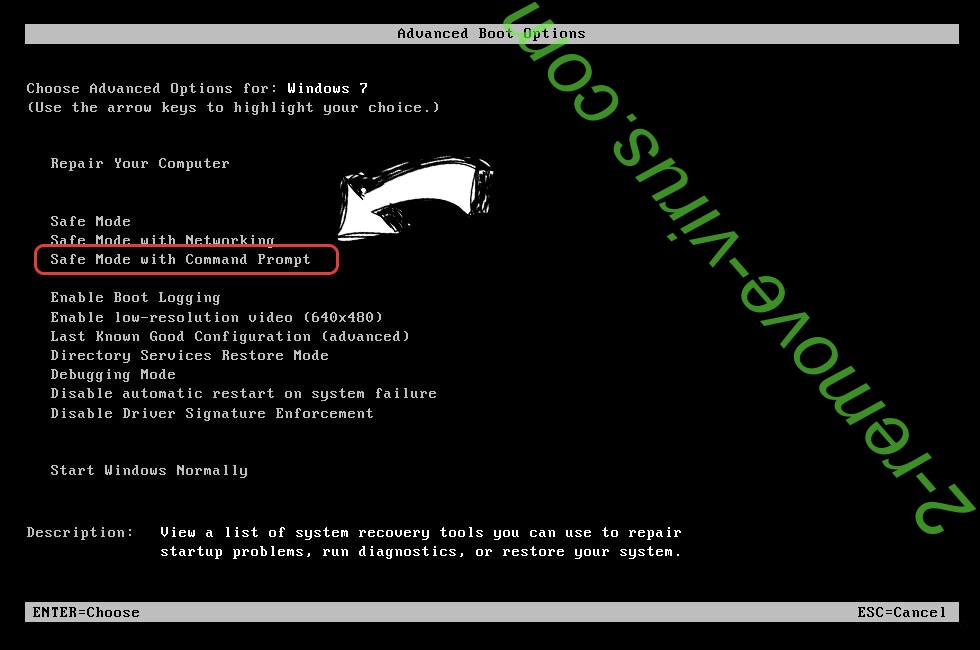

- Iniciar tapping F8 cuando tu PC empieza a cargar.

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar 6ix9 Ransomware

Eliminar 6ix9 Ransomware desde Windows 8/10

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

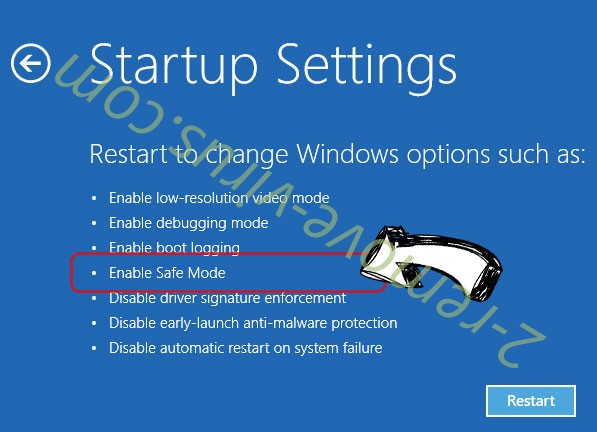

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar 6ix9 Ransomware

paso 2. Restaurar sus archivos con Restaurar sistema

Eliminar 6ix9 Ransomware de Windows 7/Windows Vista/Windows XP

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

- Elija el símbolo del sistema de la lista.

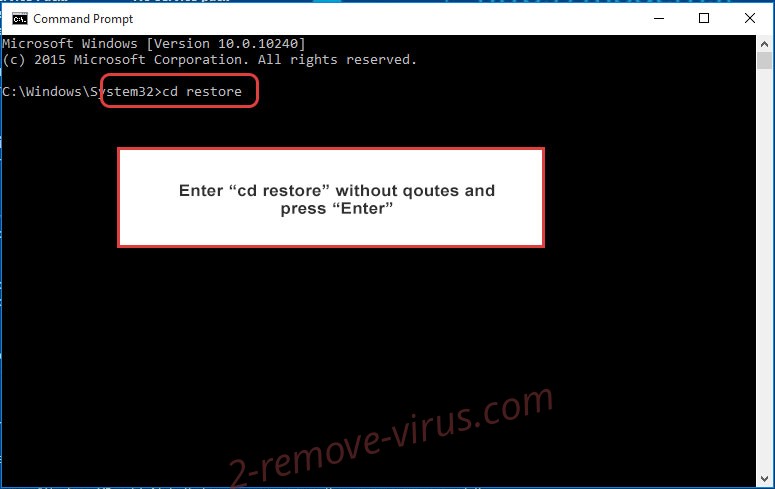

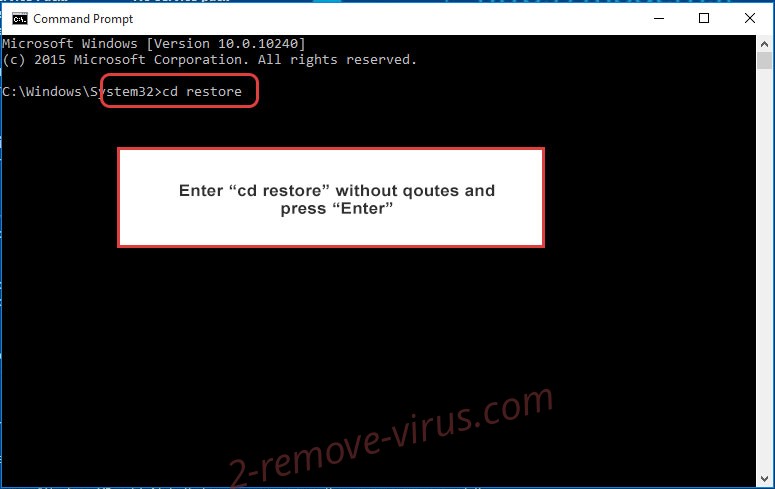

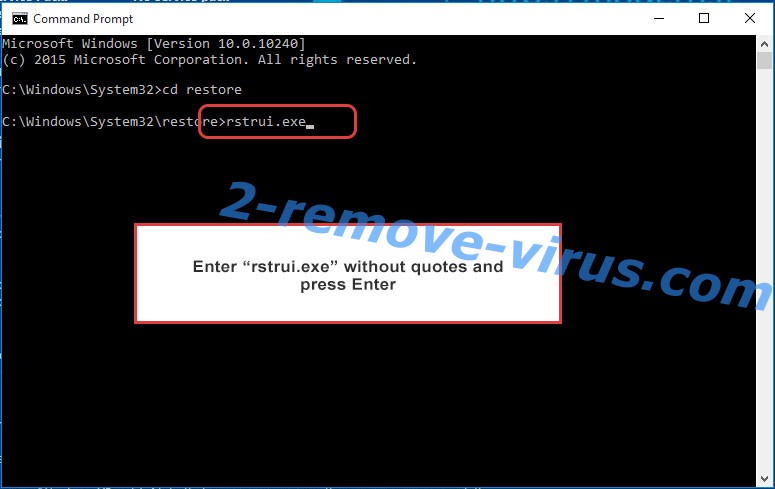

- Escriba cd restore y pulse Enter.

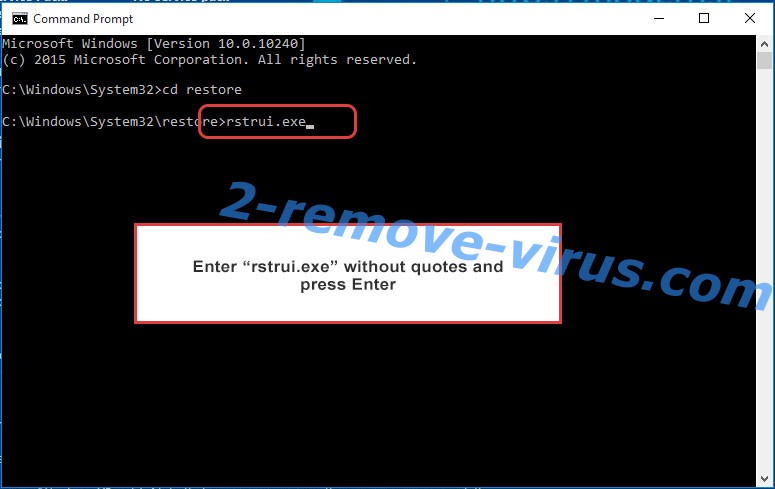

- Escriba rstrui.exe y presiona Enter.

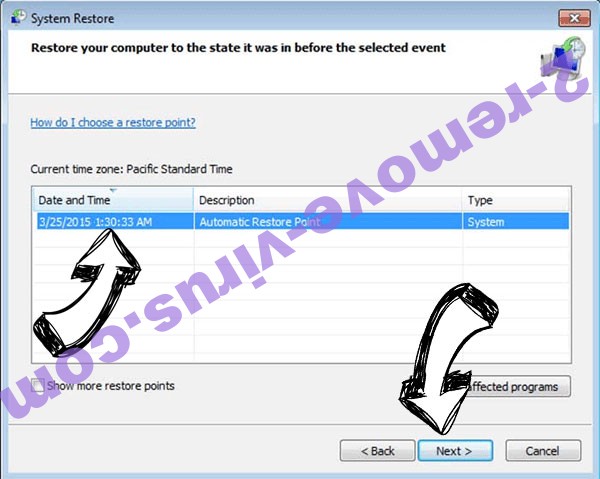

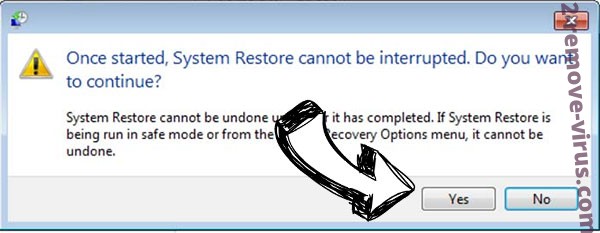

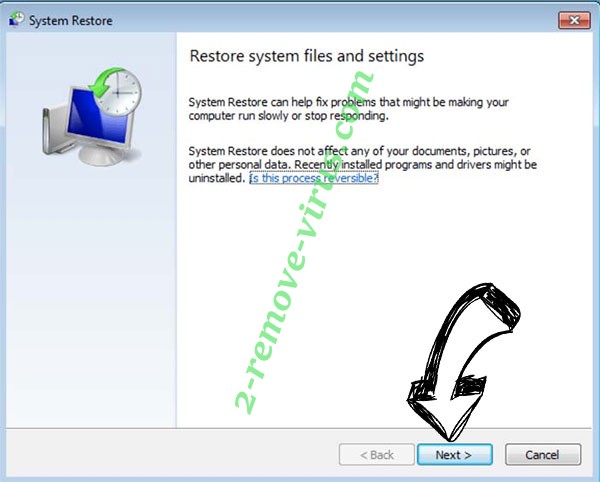

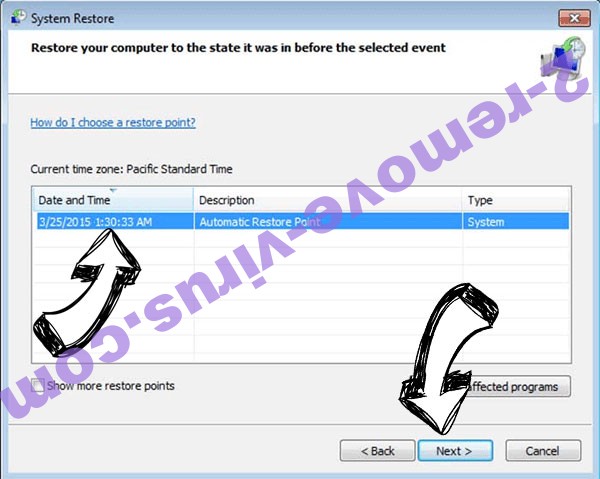

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

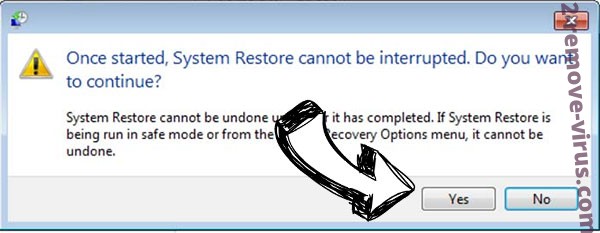

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

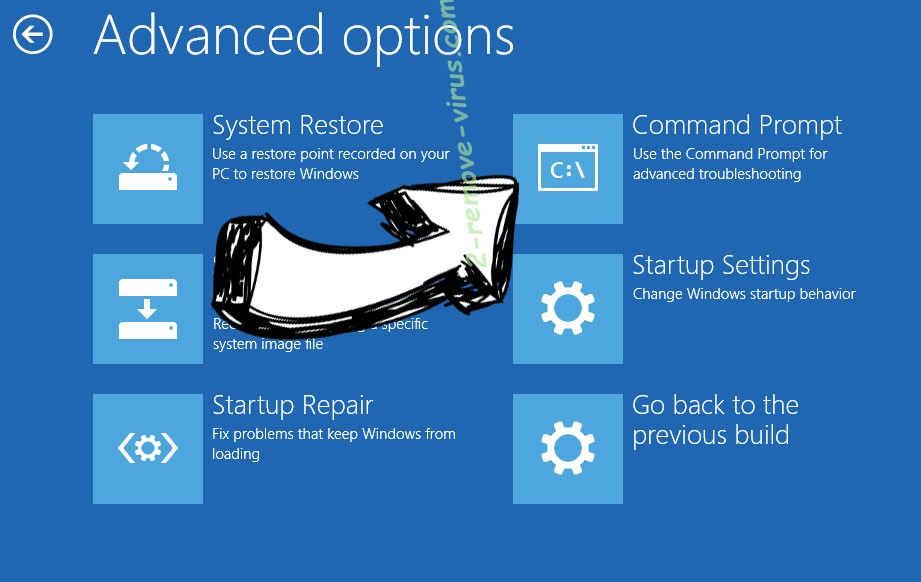

Eliminar 6ix9 Ransomware de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

- En el símbolo del sistema, entrada cd restore y pulse Enter.

- Escriba rstrui.exe y pulse Enter otra vez.

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.